Autor: Stacy Muur

Compilado por: Deep Tide TechFlow

Enlace original: https://x.com/stacy_muur/status/2019325467116126348

Guía de Deep Tide: En la última década, Ethereum ha hecho compromisos calculados. Cambió la confianza cero por conveniencia, la autosoberanía por la experiencia de usuario, y la descentralización por la adopción masiva. Pero 2026 marca un punto de inflexión. Es el año en que Ethereum deja de preguntarse «¿vale la pena diluirse para lograr la adopción masiva?». La respuesta es: ya no vale la pena. Stacy Muur detalla la visión de Vitalik: hacer que los nodos completos sean fáciles de ejecutar nuevamente con ZK-EVM + listas de acceso a nivel de bloque, RPC verificable con el cliente ligero Helios, pagos privados con ORAM/PIR, superar las frágiles frases semilla con recuperación social, interfaces de dapp imparables con alojamiento IPFS, y construcción de bloques resistente a la censura con FOCIL. La recentralización de la capa de infraestructura debe terminar.

En la última década, Ethereum ha hecho compromisos calculados. Cambió la confianza cero por conveniencia, la autosoberanía por la experiencia de usuario, y la descentralización por la adopción masiva.

Cada vez que revisas el saldo de tu cartera, confías en una empresa como Alchemy o Infura. Cada vez que usas una dapp, tus datos se filtran a servidores que nunca elegiste.

Pero 2026 marca un punto de inflexión. Es el año en que Ethereum deja de preguntarse «¿vale la pena diluirse para lograr la adopción masiva?». La respuesta es: ya no vale la pena.

Visión

- Nodos completos fáciles de ejecutar nuevamente (ZK-EVM + listas de acceso a nivel de bloque)

- RPC verificable en lugar de confianza ciega (Cliente ligero Helios)

- Pagos privados con UX de pago pública

- Carteras que superan las frágiles frases semilla (Recuperación social)

- Interfaces de dapp imparables (Alojamiento IPFS)

- Construcción de bloques resistente a la censura (FOCIL)

Problema: La recentralización de la infraestructura

Aunque la capa base permanece descentralizada, la infraestructura de Ethereum se ha vuelto cada vez más centralizada.

Los nodos pasaron de ser aptos para portátiles a requerir 800+ GB de almacenamiento y 24 horas de sincronización. Las dapps evolucionaron de simples páginas HTML a monstruos del lado del servidor que filtran tus datos por todas partes. Las carteras pasaron de RPC controladas por el usuario a proveedores preconfigurados que rastrean todo lo que haces.

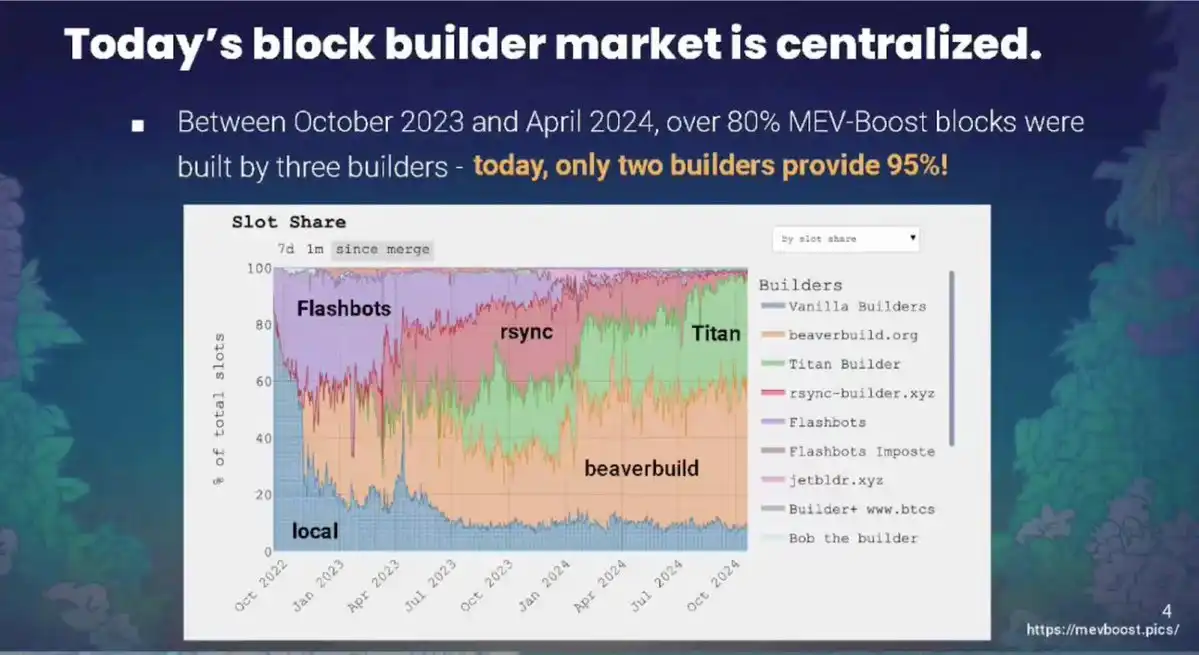

Lo más notable es que ahora el 80-90% de los bloques de Ethereum son producidos por solo 2 constructores. Esta concentración hace que la inclusión de transacciones esté controlada por unas pocas entidades, que pueden censurar cualquier cosa que quieran.

Estos no son errores, fueron elecciones pragmáticas hechas al escalar bajo las restricciones de Proof of Work.

Pero el costo es real: los supuestos de confianza se infiltran en sistemas «sin confianza», los puntos únicos de fallo se multiplican, los usuarios pierden la verdadera autosoberanía. Descentralizamos el libro mayor, pero recentralizamos la capa de acceso.

Panorama para 2026

Nodos completos

Realidad actual: 800+ GB de almacenamiento, 24 horas de sincronización, requiere ejecución continua. La mayoría de los usuarios se rinden.

Las listas de acceso a nivel de bloque (BAL) cambian esto fundamentalmente. Piensa en BAL como un directorio por bloque, que te dice de antemano qué estado tocará el bloque. Tu computadora precarga todo en paralelo antes de que comience la ejecución. Las transacciones sin conflicto se ejecutan simultáneamente en núcleos separados. Los análisis muestran que el 60-80% de las transacciones no se superponen.

Combinado con pruebas ZK que verifican bloques sin re-ejecutar todo, el tiempo de sincronización cae drásticamente, el almacenamiento se vuelve manejable. Ejecutar un nodo pasa de «solo para empresas de infraestructura» de vuelta al «ámbito de un portátil decente».

Helios: RPC verificable

Imagina este ataque: Intercambias en Uniswap. Tu RPC malicioso te muestra un precio falso. Firmas aceptando menos tokens de los que deberías. El RPC ejecuta un ataque sándwich y se queda con las ganancias. Nunca lo ves venir.

Esto no ha sucedido en los proveedores principales, pero es técnicamente posible. Problema: Confías en que otros te digan el estado de la blockchain.

Helios resuelve esto en 2 segundos. Es un cliente ligero que rastrea los «comités de sincronización» de los validadores (512 validadores, ciclo de ~27 horas). Si 2/3+ firman el encabezado del bloque, es canónico. Cuando revisas tu saldo, Helios solicita una prueba Merkle a un RPC no confiable y la verifica localmente. El RPC puede negarse a responder pero no mentir.

Puede ejecutarse en cualquier lugar: portátil, móvil, extensión de navegador. Úsalo como tu RPC de MetaMask, cada dapp se vuelve sin confianza, sin cambiar nada más.

La tecnología existe hoy, es de código abierto y está lista para integrarse.

ORAM/PIR: Consultas RPC privadas

Cada consulta RPC filtra tu comportamiento: qué direcciones observas, qué protocolos usas, cuándo los usas.

ORAM (RAM inadvertida) usa una estructura de árbol para ocultar el patrón de acceso. El servidor ve que accedes a datos pero no puede decir cuáles. Signal messenger usa esto, redujo el costo 100 veces (de 500 servidores a 6).

PIR (Recuperación de Información Privada) te permite consultar una base de datos sin revelar lo que quieres. Envías una consulta cifrada, el servidor procesa los datos cifrados, tú descifras la respuesta. El tamaño de la respuesta se mantiene constante (~3KB) sin importar el tamaño de la base de datos.

Existen implementaciones reales hoy:

- Oblivious Labs: Comprobador de saldo WBTC privado

- Resolución ENS privada

- QuietRPC: Exploración RPC privada

El desafío es el estado dinámico: recodificar 33 millones de elementos toma 4-20 minutos. La solución implica instantáneas periódicas con pruebas on-chain. Para la mayoría de los usos (comprobación de saldos, elegibilidad para votar), unos minutos de desactualización son aceptables a cambio de privacidad.

Recuperación social: Más allá de las frágiles frases semilla

Las carteras actuales fuerzan una elección imposible:

- Pierdes la frase semilla → Lo pierdes todo

- Te roban la frase semilla → Lo pierdes todo

- Copia de seguridad en la nube → Soberanía con puerta trasera

La recuperación social distribuye la confianza. Tienes una clave de firma diaria más «guardianes» (amigos, familia, otros dispositivos). La recuperación requiere la aprobación de 3/5 de los guardianes. Los temporizadores (48-72 horas) previenen el robo instantáneo mientras permiten la recuperación legítima.

¿Se te cayó el móvil al lago? Contacta a los guardianes, ellos aprueban una nueva clave, el temporizador comienza, recuperas el acceso. Si alguien roba tu clave e intenta esto, tú cancelas durante el temporizador.

Seguridad: El atacante necesita obtener 3/5 de los guardianes simultáneamente. Tienes días para responder. Cada guardián tiene solo poder parcial. Sin puertas traseras de empresas tecnológicas.

Carteras como Argent y otras admiten esto hoy. Objetivo 2026: Hacerlo estándar en todas partes, UX que cualquiera pueda usar.

UX pública para pagos privados

Las herramientas de privacidad existen pero son dolorosas: aplicaciones diferentes, UX deficiente, costos de gas 3-5 veces mayores, soporte limitado. Casi nadie las usa.

Objetivo 2026: Privado = Experiencia pública. La misma cartera, la misma interfaz, costos comparables. La privacidad se convierte en una casilla de verificación, no en un proyecto de investigación.

Tecnología: zkSNARK (prueba de fondos sin revelar cuáles), direcciones stealth (direcciones de un solo uso por transacción), integración con account abstraction.

FOCIL: Privacidad resistente a la censura

Los pagos privados no valen nada si los constructores se niegan a incluirlos. Con el 80-90% de los bloques provenientes de 2 constructores, la censura es fácil.

FOCIL (Lista de Inclusión Forzada por Elección de Bifurcación) hace imposible la censura:

En cada slot, se seleccionan aleatoriamente 16 validadores para construir una «lista de inclusión» a partir de transacciones del mempool (8KB cada una). Los constructores de bloques deben incluir estas transacciones. Los probadores solo votan por bloques que satisfacen la lista de inclusión. Sin votos, el bloque no puede ser canónico.

Por qué funciona:

- Basado en comité: Solo necesita 1 validador honesto de 16

- Forzado por elección de bifurcación: Integrado en el consenso, no se puede eludir

- Mismo slot: Sin retraso

- En cualquier lugar del bloque: Los constructores optimizan MEV pero no pueden censurar

Para la privacidad: Si un validador incluye tu transacción privada, debe estar en el bloque. El constructor no puede censurar sin perder dinero.

Alojamiento IPFS para dapps

Cuando accedes a Uniswap, cargas la aplicación web desde sus servidores. Si el servidor falla, estás bloqueado. Si es hackeado por un segundo, una UI maliciosa vacía tu cartera. Si están bajo presión, sirven UI diferente a diferentes usuarios.

Solución IPFS: Aloja la UI con direccionamiento por contenido (identificado por hash, no por servidor). Cualquiera puede servir el contenido. Cambiar la UI cambia el hash. ENS mapea nombres amigables al hash.

Beneficios: Sin punto único de fallo, imposible de secuestrar, resistente a la censura, verificable.

Desafío: Actualizar significa nuevo hash. Solución: Los registros ENS apuntan al hash más reciente, descentralización gradual hacia gobernanza DAO.

Por qué esto importa

«En la computadora mundial, no hay amo centralizado. No hay punto único de fallo. Solo amor.» — Vitalik

Si Ethereum es solo otra plataforma que requiere intermediarios, ¿por qué no usar AWS?

La respuesta debe ser que Ethereum ofrece algo realmente diferente: verdadera propiedad, verdadero permisionless, resistencia real a la censura, verdadera autosoberanía.

Pero esto solo importa si es accesible. Un sistema teóricamente descentralizado pero accedido a través de cuellos de botella centralizados es solo teatro de descentralización.

La apuesta:

- Éxito: Ethereum se convierte en la infraestructura de internet abierta, los usuarios controlan su riqueza/datos, la privacidad es predeterminada

- Fracaso: Captura regulatoria de la capa de acceso, los usuarios abandonan la cripto por CBDCs honestas, muere el sueño cypherpunk

Conclusión

La década pragmática demostró que blockchain funciona. Ahora demostramos que funciona sin abandonar sus principios.

Todo esto no se lanzará en la próxima versión. Construir sistemas sin confianza con una UX excelente lleva tiempo. Coordinar a cientos de desarrolladores lleva aún más.

Pero la promesa es absoluta. Cada decisión se evalúa según el criterio: ¿Aumenta la confianza cero y la autosoberanía?

2026 es cuando decidimos que la adopción masiva a costa de los valores centrales no vale la pena. La descentralización «suficientemente buena» no es lo suficientemente buena. Los usuarios merecen algo mejor que confiar en proveedores de infraestructura para acceder a una red «sin confianza».

Las piezas técnicas están en su lugar. Helios ofrece RPC verificable hoy. ORAM/PIR demuestra que las consultas privadas funcionan. La recuperación social existe en producción. La resistencia a la censura de FOCIL está especificada. El camino es claro.

Ahora que Ethereum construya.