La decisión de Google de adelantar su cronograma de migración a criptografía postcuántica a 2029 ha impactado fuertemente en Bitcoin y las criptomonedas, porque la compañía no solo cambió una fecha límite de política. Acompañó esa advertencia con un nuevo documento técnico que argumenta que romper la criptografía de curva elíptica de 256 bits utilizada en las principales cadenas de bloques puede requerir muchos menos recursos cuánticos de lo que muchos en el mercado habían supuesto.

Ese es el vínculo que el Socio General de Castle Island Ventures, Nic Carter, destacó en una serie de publicaciones en X el martes, argumentando que la respuesta a lo que Google "vio" fue este mismo documento. El documento técnico, fechado el 30 de marzo y coescrito por investigadores de Google Quantum AI junto con Justin Drake y Dan Boneh, presenta estimaciones actualizadas para atacar la curva secp256k1 que se encuentra en el centro de la seguridad de firmas de la era Bitcoin.

Específicamente, este artículo. Es una estimación de recursos completamente nueva que es enormemente más baja que las estimaciones anteriores de lo que se necesitaría para romper ECC-256. Cuenta con el equipo de Google Quantum AI + Justin Drake + Dan Boneh https://t.co/dYRld7HbJY pic.twitter.com/qXlAvzBQkv

— nic carter (@nic_carter) 31 de marzo de 2026

En la formulación de Google, el algoritmo de Shor podría resolver el problema objetivo con no más de 1.200 cúbits lógicos y 90 millones de puertas Toffoli, o no más de 1.450 cúbits lógicos y 70 millones de puertas Toffoli. En una arquitectura superconductora, los autores dicen que esos circuitos podrían ejecutarse en minutos con menos de medio millón de cúbits físicos.

Ese es el verdadero shock para el modelo de amenaza de Bitcoin. La publicación de blog del 25 de marzo de Google dijo que la compañía se movió a un objetivo de migración para 2029 debido al progreso en el hardware cuántico, la corrección de errores y las estimaciones de recursos de factorización cuántica, y dijo que ya había ajustado su modelo de amenazas para priorizar la migración postcuántica para servicios de autenticación. El documento sobre cripto luego le dio a los mercados una razón concreta de por qué esa fecha límite pudo haberse movido.

El documento también es inusual en cómo maneja la divulgación. En lugar de publicar los circuitos de ataque completos, los autores dicen que usaron una prueba de conocimiento cero para validar los resultados sin filtrar detalles sensibles. Google enmarcó eso como una elección de divulgación responsable en un campo donde la discusión pública en sí misma puede crear miedo e inestabilidad, especialmente cuando los activos en cuestión son instrumentos al portador sin capa de recurso.

Esa elección alimentó directamente la reacción en X. El socio gerente de Dragonfly, Haseeb Qureshi, calificó el resultado de "alucinante", escribiendo: "Google Research demuestra una implementación ~20 veces más eficiente del algoritmo de Shor que podría romper claves ECDSA en minutos con ~500K cúbits físicos. Google ahora está más segura de una transición postcuántica para 2029. Ya no estamos mirando a mediados de la década de 2030, podríamos tener computadoras cuánticas de esta escala para fines de esta década".

Añadió que la decisión de Google de no publicar los circuitos reales, y en su lugar publicar una prueba de que existen. "Creen que este resultado es tan severo que no están publicando los circuitos reales. En su lugar, publicaron una ZKP (Prueba de Conocimiento Cero) que demuestra que conocen el circuito cuántico con estas propiedades. Esto es muy atípico, mostrando que Google piensa que esto es algo muy serio. Todas las cadenas de bloques necesitan un plan de transición lo antes posible. Lo postcuántico ya no es un simulacro", añadió.

Esto es alucinante. Google Research demuestra una implementación ~20 veces más eficiente del algoritmo de Shor que podría romper claves ECDSA en minutos con ~500K cúbits físicos.

Google ahora está más segura de una transición postcuántica para 2029. Ya no estamos mirando a mediados de la década de 2030,... https://t.co/jGzFk5uLc0 pic.twitter.com/O4V1VbiXkf

— Haseeb >|< (@hosseeb) 31 de marzo de 2026

El investigador de la Fundación Ethereum, Justin Drake, llevó el mismo punto aún más lejos. "Hoy es un día monumental para la computación cuántica y la criptografía. Acaban de aterrizar dos artículos revolucionarios", escribió. "Los resultados son impactantes. Espero un cambio de narrativa y un mayor impulso de I+D hacia la criptografía postcuántica".

En una publicación separada, añadió: "Mi confianza en el q-day (día cuántico) para 2032 ha aumentado significativamente. En mi opinión, hay al menos un 10% de probabilidad de que para 2032 una computadora cuántica recupere una clave privada ECDSA secp256k1 a partir de una clave pública expuesta. Si bien una computadora cuántica criptográficamente relevante antes de 2030 todavía parece improbable, ahora es sin duda el momento de empezar a prepararse".

Hoy es un día monumental para la computación cuántica y la criptografía. Acaban de aterrizar dos artículos revolucionarios (enlaces en el siguiente tweet). Ambos artículos mejoran el algoritmo de Shor, famoso por crackear RSA y la criptografía de curva elíptica. Los dos resultados se combinan, optimizando capas separadas de...

— Justin Drake (@drakefjustin) 31 de marzo de 2026

Para Bitcoin específicamente, la parte más importante del documento no es una amenaza futura vaga para las "cripto", sino la distinción que establece entre los ataques a claves inactivas o expuestas y los ataques a transacciones en vivo. Los autores argumentan que las arquitecturas de reloj rápido, como los sistemas superconductores y fotónicos, eventualmente podrían permitir ataques "al gastar" (on-spend), donde una clave pública expuesta durante el flujo de una transacción se rompe lo suficientemente rápido como para competir con el pago original para entrar en un bloque.

Su estimación dice explícitamente que los sistemas de reloj rápido podrían resolver ECDLP (Problema del Logaritmo Discreto de Curva Elíptica) en unos nueve minutos en promedio, poniendo el ritmo de bloque de aproximadamente 10 minutos de Bitcoin incómodamente cerca de la ventana de ataque. El documento señala a los mempools privados y los esquemas de compromiso-revelación (commit-reveal) como posibles mitigaciones, pero trata la migración a la criptografía postcuántica como la respuesta real.

Igual de importante, Google intenta reducir el pánico. El documento dice que los ataques cuánticos a la prueba de trabajo de Bitcoin a través del algoritmo de Grover no son una preocupación práctica "en las próximas décadas", argumentando que la discusión debería mantenerse centrada en las firmas, no en la minería. Eso es importante porque desplaza el debate lejos de los escenarios de colapso de la red y hacia el diseño de billeteras, la exposición de claves, la privacidad del mempool y la coordinación de actualizaciones.

El mensaje más amplio es difícil de pasar por alto. El documento de Google termina instando a "todas las comunidades de criptomonedas vulnerables a unirse a la migración a PQC (Criptografía Post-Cuántica) sin demora", y su cronograma de seguridad separado ahora apunta a 2029, no a una fecha cómodamente distante a mediados de la década de 2030.

Bitcoin ha pasado años tratando el riesgo cuántico como un problema a largo plazo. Lo que cambió esta semana es que un laboratorio cuántico importante puso una estimación de ingeniería mucho más ajustada alrededor de la amenaza, y algunos de los observadores más técnicamente alfabetizados del sector inmediatamente comenzaron a hablar menos sobre si la transición será necesaria y más sobre qué tan rápido debe comenzar.

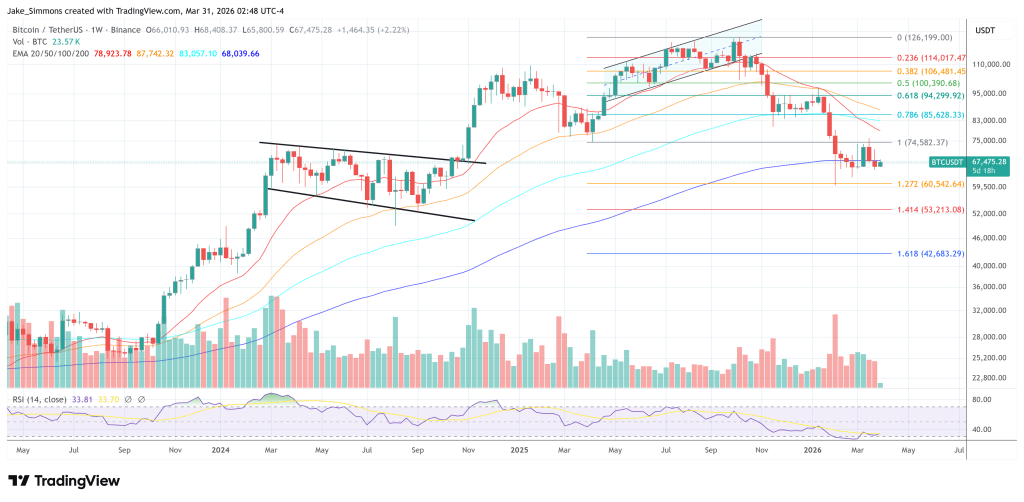

Al cierre de esta edición, Bitcoin cotizaba a $67,475.