*Este informe es una publicación conjunta de Beosin y Footprint Analytics

Prólogo

Este informe de investigación fue iniciado por la Alianza de Seguridad de Blockchain y creado conjuntamente por los miembros de la alianza, Beosin y Footprint Analytics, con el objetivo de explorar exhaustivamente la situación de seguridad global de blockchain en 2025. A través del análisis y evaluación de la situación actual de la seguridad de blockchain global, el informe revelará los desafíos y amenazas de seguridad actuales y proporcionará soluciones y mejores prácticas. La seguridad y regulación de blockchain son cuestiones clave para el desarrollo en la era Web3. A través de la investigación y discusión en profundidad de este informe, podemos comprender y responder mejor a estos desafíos para promover la seguridad y el desarrollo sostenible de la tecnología blockchain.

1. Resumen de la Situación de Seguridad de Blockchain Web3 en 2025

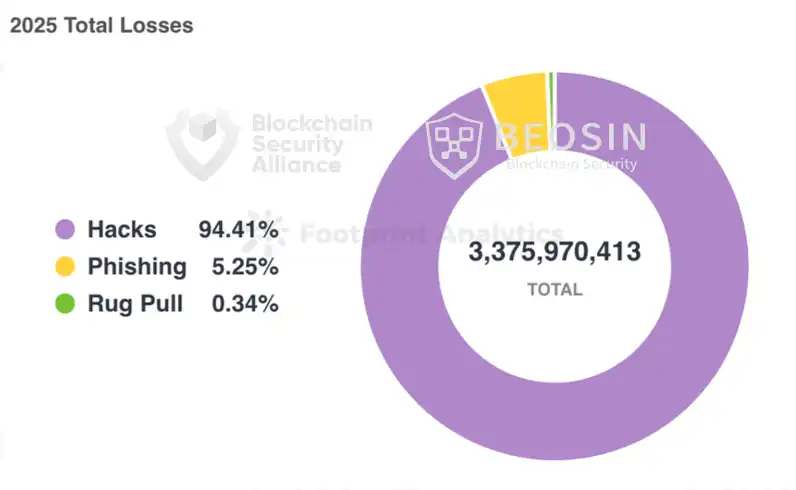

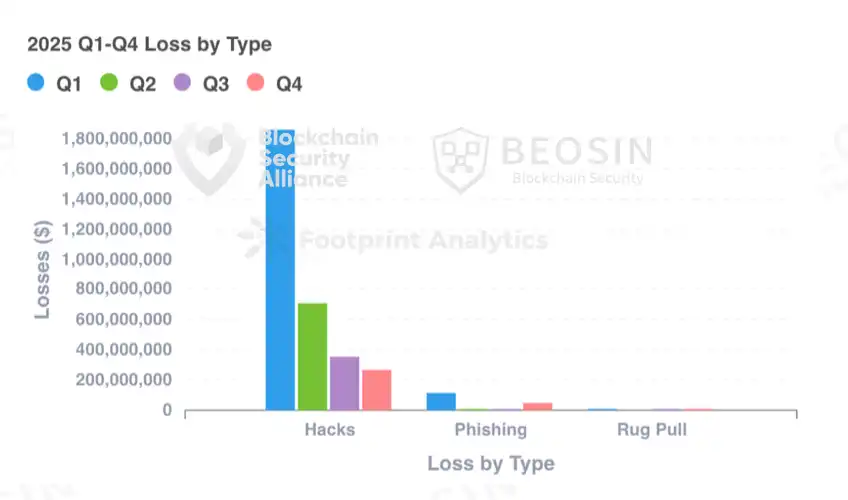

Según el monitoreo de la plataforma Alert de la empresa de tecnología de seguridad y cumplimiento blockchain Beosin, en 2025, las pérdidas totales en el ámbito Web3 debido a ataques de hackers, estafas de phishing y Rug Pull por parte de los proyectos alcanzaron los 3.375 millones de dólares. Hubo un total de 313 incidentes de seguridad importantes en blockchain, de los cuales 191 fueron incidentes de ataques de hackers, con una pérdida total de aproximadamente 3.187 millones de dólares; los incidentes de Rug Pull por parte de los proyectos resultaron en pérdidas totales de aproximadamente 11,5 millones de dólares; y hubo 113 estafas de phishing, con pérdidas totales de aproximadamente 177 millones de dólares.

El primer trimestre de 2025 fue el que sufrió las mayores pérdidas, siendo la gran mayoría de las pérdidas provenientes del incidente de hackers de Bybit. El monto de las pérdidas por ataques de hackers disminuyó continuamente trimestre tras trimestre, pero aumentó significativamente en comparación con 2024, con un incremento del 77,85%; las pérdidas por estafas de phishing y eventos de Rug Pull por parte de proyectos disminuyeron significativamente en comparación con 2024, con una disminución de aproximadamente el 69,15 % en las pérdidas por phishing y una disminución de aproximadamente el 92,21 % en las pérdidas por Rug Pull.

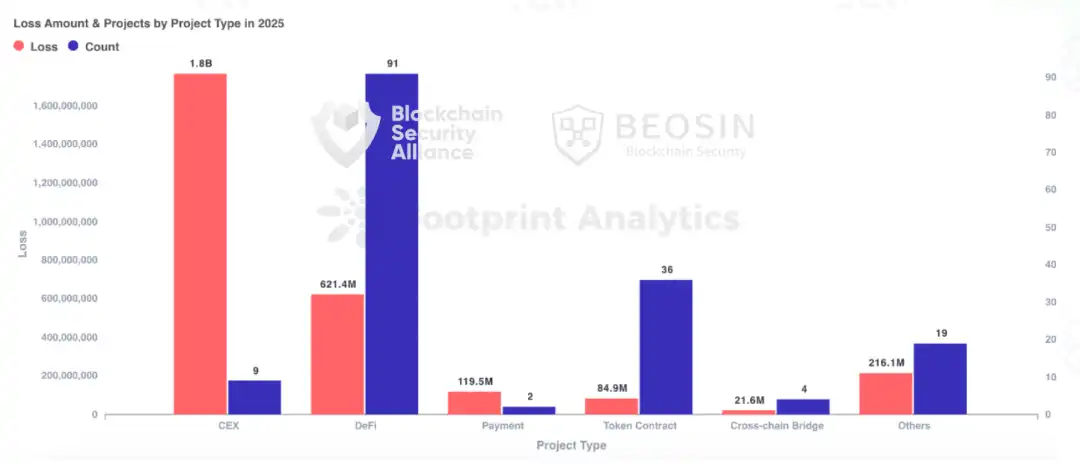

Los tipos de proyectos atacados en 2025 incluyeron DeFi, CEX, cadenas públicas, puentes cruzados, NFT, plataformas de trading de Memecoin, billeteras, navegadores, paquetes de código de terceros, infraestructura, bots MEV y otros tipos. DeFi siguió siendo el tipo de proyecto más frecuentemente atacado, con 91 ataques a DeFi que causaron pérdidas de aproximadamente 621 millones de dólares. Los CEX fueron el tipo de proyecto con las mayores pérdidas totales, con 9 ataques a CEX que causaron pérdidas de aproximadamente 1.765 millones de dólares, lo que representa el 52,30% de las pérdidas totales.

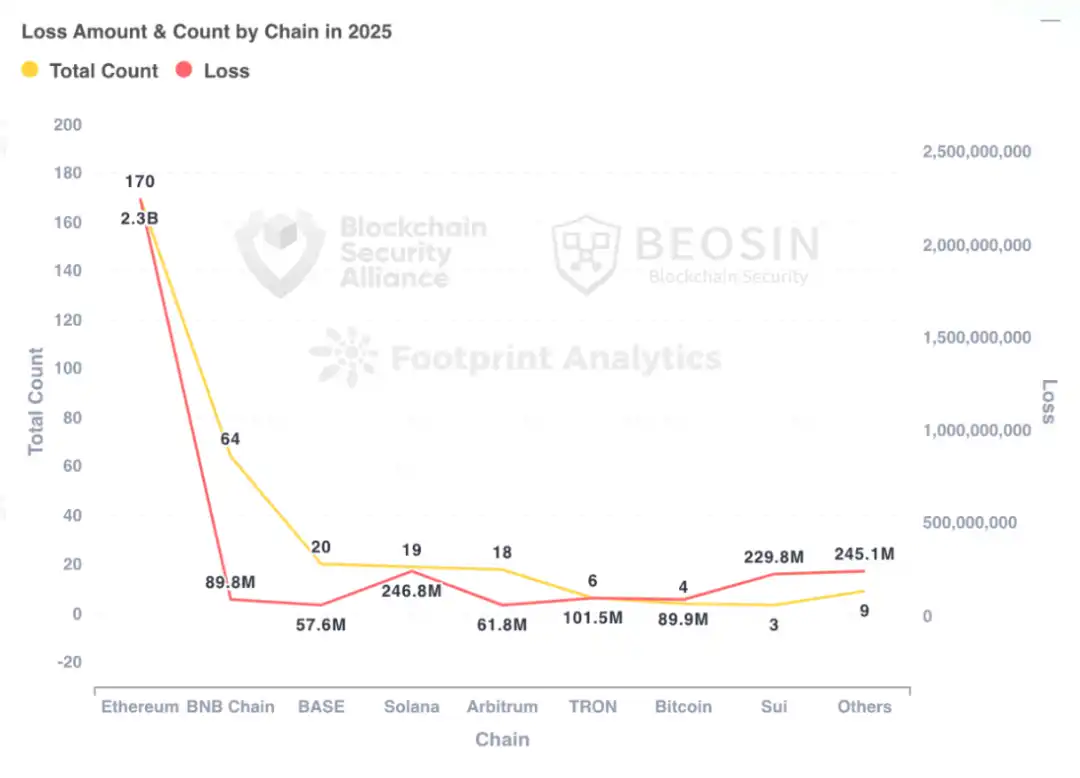

En 2025, Ethereum siguió siendo la cadena pública con las mayores pérdidas, 170 incidentes de seguridad en Ethereum causaron pérdidas de aproximadamente 2.254 millones de dólares, lo que representa el 66,79 % de las pérdidas totales del año.

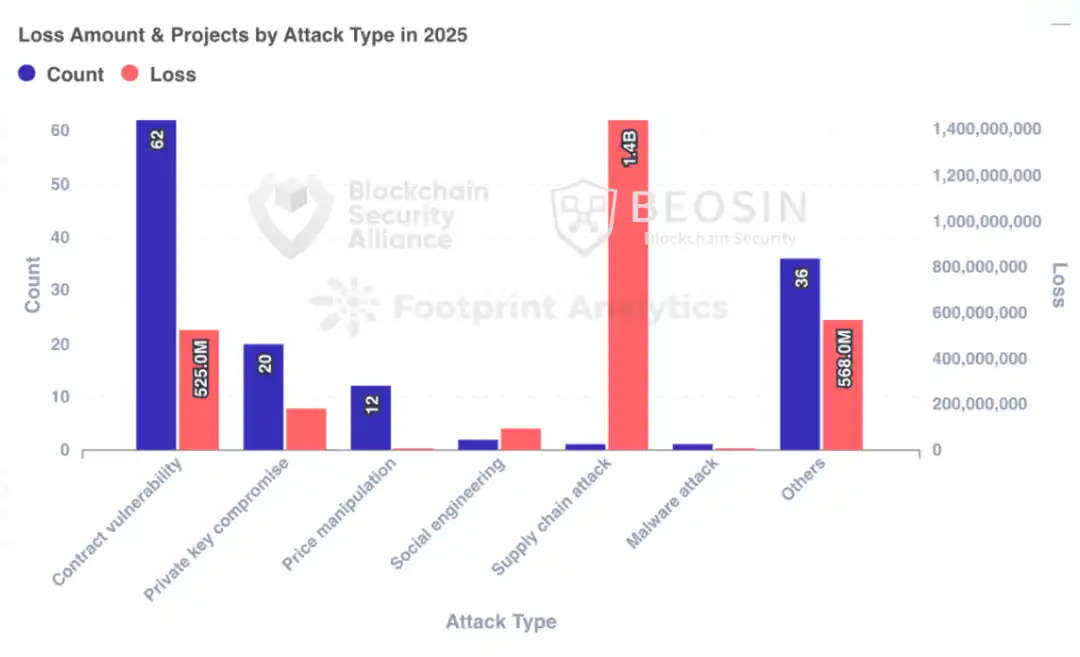

En términos de métodos de ataque, el incidente de Bybit causó pérdidas de aproximadamente 1.440 millones de dólares debido a un ataque a la cadena de suministro, lo que representa el 42,67 % de las pérdidas totales, siendo el método de ataque que causó más pérdidas. Además, la explotación de vulnerabilidades de contratos fue el método de ataque más frecuente, de los 191 incidentes de ataque, 62 provinieron de la explotación de vulnerabilidades de contratos, lo que representa el 32,46 %.

2. Los Diez Principales Incidentes de Seguridad de 2025

En 2025, ocurrieron 3 incidentes de seguridad con pérdidas superiores a cien millones: Bybit (1440 millones de dólares), Cetus Protocol (224 millones de dólares) y Balancer (116 millones de dólares), seguidos por Stream Finance (93 millones de dólares), Ballena de BTC (91 millones de dólares), Nobitex (90 millones de dólares), Phemex (70 millones de dólares), UPCX (70 millones de dólares), Usuario de Ethereum (50 millones de dólares), Infini (49,5 millones de dólares).

A diferencia de años anteriores, entre los 10 principales incidentes de seguridad de este año hubo 2 casos de grandes pérdidas de usuarios individuales, cuyas causas fueron ataques de ingeniería social/phishing. Aunque este tipo de ataques no son el medio que causa la mayor cantidad de pérdidas, su frecuencia aumenta cada año, convirtiéndose en una gran amenaza para los usuarios individuales.

*El contenido específico de los diez principales incidentes de seguridad se puede consultar en el informe completo.

3. Tipos de Proyectos Atacados

Los intercambios centralizados se convierten en el tipo de proyecto con las mayores pérdidas

En 2025, el tipo de proyecto con las mayores pérdidas fueron los intercambios centralizados, 9 ataques a intercambios centralizados causaron pérdidas de aproximadamente 1.765 millones de dólares, lo que representa el 52,30 % de las pérdidas totales. Entre ellos, el intercambio con mayores pérdidas fue Bybit, con pérdidas de aproximadamente 1.440 millones de dólares. Otras pérdidas importantes fueron Nobitex (pérdidas de aproximadamente 90 millones de dólares), Phemex (pérdidas de aproximadamente 70 millones de dólares), BtcTurk (48 millones de dólares), CoinDCX (44,2 millones de dólares), SwissBorg (41,3 millones de dólares), Upbit (36 millones de dólares).

DeFi fue el tipo de proyecto más frecuentemente atacado, 91 ataques a DeFi causaron pérdidas de aproximadamente 621 millones de dólares, ocupando el segundo lugar en monto de pérdidas. Entre ellos, Cetus Protocol fue robado por aproximadamente 224 millones de dólares, representando el 36,07% de los fondos robados de DeFi, Balancer perdió aproximadamente 116 millones de dólares, otros proyectos DeFi con pérdidas significativas fueron Infini (aproximadamente 49,5 millones de dólares), GMX (aproximadamente 40 millones de dólares), Abracadabra Finance (13 millones de dólares), Cork Protocol (aproximadamente 12 millones de dólares), Resupply (aproximadamente 9,6 millones de dólares), zkLend (aproximadamente 9,5 millones de dólares), Ionic (aproximadamente 8,8 millones de dólares), Alex Protocol (aproximadamente 8,37 millones de dólares).

4. Situación del Monto de Pérdidas por Cadena

Ethereum es la cadena con las mayores pérdidas y la mayor cantidad de incidentes de seguridad

Al igual que en años anteriores, Ethereum sigue siendo la cadena pública con las mayores pérdidas y la mayor cantidad de incidentes de seguridad. 170 incidentes de seguridad en Ethereum causaron pérdidas de aproximadamente 2.254 millones de dólares, representando el 66,79 % de las pérdidas totales del año.

La cadena pública con el segundo mayor número de incidentes de seguridad fue BNB Chain, 64 incidentes de seguridad causaron pérdidas de aproximadamente 89,83 millones de dólares. BNB Chain tiene una alta frecuencia de ataques en cadena, pero el monto de las pérdidas es relativamente pequeño, sin embargo, en comparación con 2024, tanto el número de incidentes de seguridad como el monto de las pérdidas aumentaron significativamente, con un aumento del 110,87% en el monto de las pérdidas.

Base fue la tercera cadena de bloques en número de incidentes de seguridad, con un total de 20 incidentes. Solana le siguió de cerca con 19 incidentes de seguridad.

5. Análisis de Métodos de Ataque

La explotación de vulnerabilidades de contratos es el método de ataque más frecuente

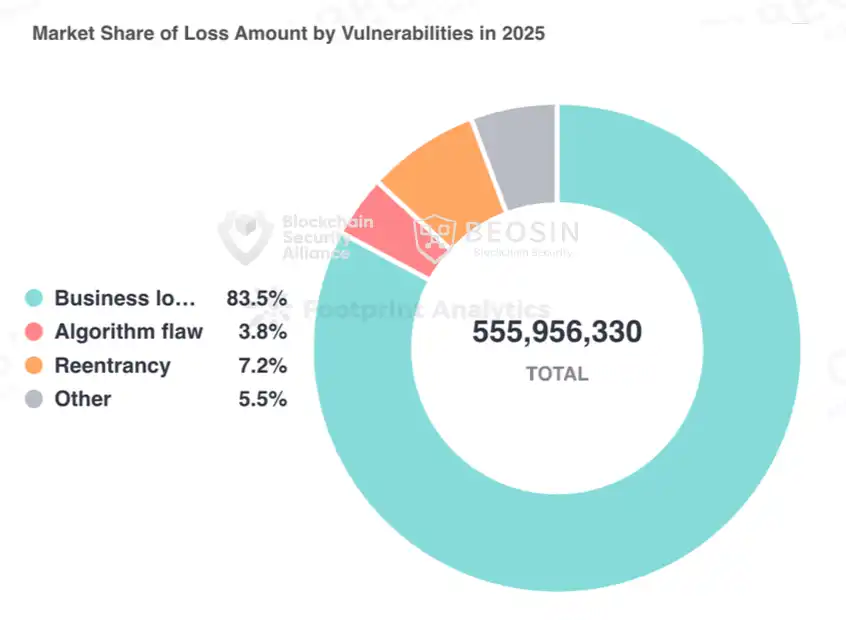

De los 191 incidentes de ataque, 62 provinieron de la explotación de vulnerabilidades de contratos, lo que representa el 32,46 %, y causaron pérdidas totales de 556 millones de dólares, siendo el método de ataque que causó más pérdidas, aparte del ataque a la cadena de suministro de Bybit.

Desglosando por vulnerabilidades de contratos, la vulnerabilidad que causó más pérdidas fue: vulnerabilidades de lógica de negocio, con un monto total de pérdidas de 464 millones de dólares. Las tres principales vulnerabilidades de contratos por número de ocurrencias fueron vulnerabilidades de lógica de negocio (53 veces), vulnerabilidades de control de acceso (7 veces) y defectos de algoritmo (5 veces).

Este año, hubo un total de 20 incidentes de fuga de claves privadas, con pérdidas totales de aproximadamente 180 millones de dólares, el número de ocurrencias y las pérdidas causadas disminuyeron significativamente en comparación con el año anterior. Los intercambios, los proyectos y los usuarios han aumentado su conciencia sobre la protección de las claves privadas.

6. Análisis de Ataques en Incidentes de Seguridad Típicos

6.1 Análisis del Incidente de Seguridad de 224 Millones de Dólares de Cetus Protocol

Resumen del Evento

El 22 de mayo de 2025, el DEX Cetus Protocol en el ecosistema Sui fue atacado, su vulnerabilidad se originó en un error de implementación de la operación de desplazamiento a la izquierda en el código de la biblioteca de código abierto. Tomando como ejemplo una transacción de ataque (https://suivision.xyz/txblock/DVMG3B2kocLEnVMDuQzTYRgjwuuFSfciawPvXXheB3x?tab=Overview), los pasos simplificados del ataque son:

1. Habilitar flash loan: el atacante toma prestados 10 millones de haSUI mediante un flash loan.

2. Crear una posición de liquidez: abre una nueva posición de liquidez con un rango de precios de [300000, 300200].

3. Aumentar la liquidez: utiliza solo 1 unidad de haSUI para aumentar la liquidez, pero obtiene un valor de liquidez extremadamente alto de 10,365,647,984,364,446,732,462,244,378,333,008.

4. Retirar liquidez: inmediatamente retira la liquidez en múltiples transacciones para agotar el pool de liquidez.

5. Pagar el flash loan: paga el flash loan y conserva aproximadamente 5,7 millones de SUI como ganancia.

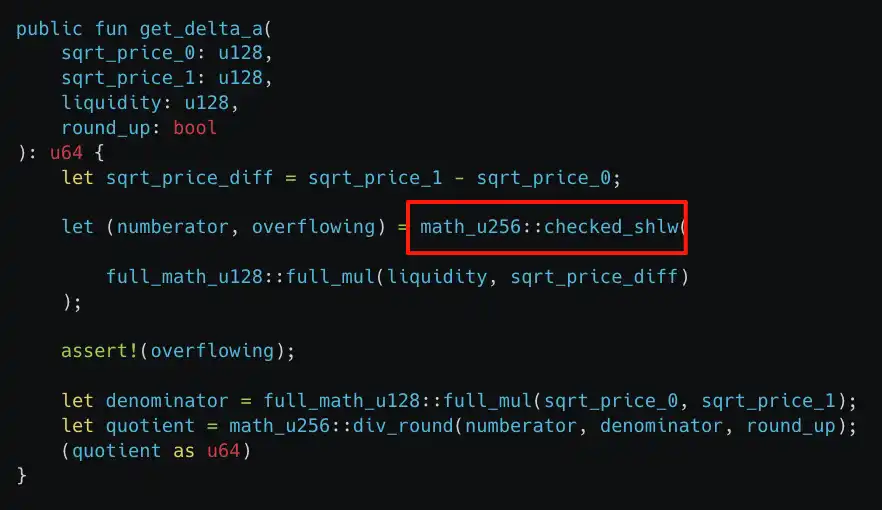

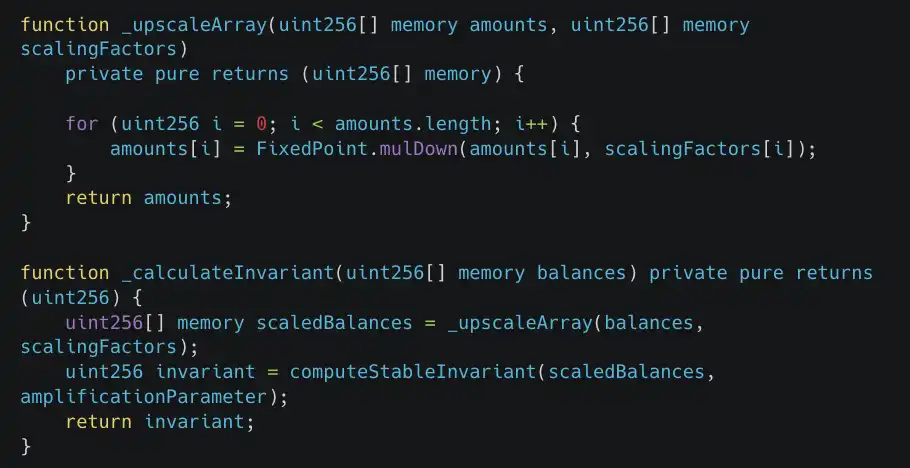

Análisis de Vulnerabilidad

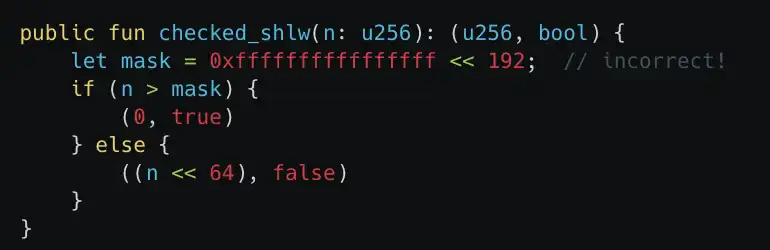

La causa fundamental de este ataque radica en un error de implementación de checked_shlw en la función get_delta_a, que provocó que fallara la verificación de desbordamiento. El atacante solo necesita una pequeña cantidad de tokens para canjear una gran cantidad de activos en el pool de liquidez, logrando así el ataque.

Como se muestra en la siguiente imagen, checked_shlw se utiliza para determinar si desplazar un número u256 64 bits a la izquierda causaría un desbordamiento. Los valores de entrada menores que 0xffffffffffffffff << 192 sortean la detección de desbordamiento, pero el valor de entrada, después de desplazarse 64 bits a la izquierda, puede exceder el valor máximo de u256 (desbordamiento), y checked_shlw aún indicará que no hubo desbordamiento (falso). De esta manera, en los cálculos posteriores se subestimaría gravemente la cantidad de tokens requeridos.

Además, en Move, la seguridad de las operaciones con enteros está diseñada para prevenir desbordamientos y subdesbordamientos, ya que estos pueden causar comportamientos inesperados o vulnerabilidades. Específicamente: si el resultado de una suma o multiplicación es demasiado grande para el tipo de entero, el programa se aborta. Si el divisor es cero, la división se aborta.

El desplazamiento a la izquierda (<<) es único porque no aborta en caso de desbordamiento. Esto significa que, incluso si el número de bits desplazados excede la capacidad de almacenamiento del tipo de entero, el programa no termina, lo que puede dar lugar a valores erróneos o comportamientos impredecibles.

6.2 Análisis del Incidente de Seguridad de 116 Millones de Dólares de Balancer

El 3 de noviembre de 2025, el protocolo Balancer v2 fue atacado, incluyendo múltiples proyectos de sus forks en varias cadenas, con pérdidas de aproximadamente 116 millones de dólares. Tomando como ejemplo la transacción de ataque del atacante en Ethereum: 0x6ed07db1a9fe5c0794d44cd36081d6a6df103fab868cdd75d581e3bd23bc9742

1. El atacante primero inicia una transacción de ataque mediante la función de intercambio por lotes, utilizando BPT para canjear una gran cantidad de tokens de liquidez del pool, haciendo que las reservas de tokens de liquidez del pool sean muy bajas.

2. Luego, el atacante comienza a intercambiar tokens de liquidez (osETH/WETH).

3. Luego vuelve a canjear los tokens de liquidez por tokens BPT y repite las operaciones anteriores en múltiples pools.

4. Finalmente, realiza un retiro, obteniendo ganancias.

Análisis de Vulnerabilidad

Los ComposableStablePools utilizan la fórmula invariante StableSwap de Curve para mantener la estabilidad de precios entre activos similares. Sin embargo, la operación de escalado al calcular el invariante introduce un error.

La función mulDown realiza una división de enteros con redondeo hacia abajo, este error de precisión se propaga al cálculo del invariante, causando que el valor calculado se reduzca anormalmente, creando así una oportunidad de beneficio para el atacante.

7. Análisis de Casos Típicos de Anti-Lavado de Dinero

7.1 Sanciones de EE.UU. al Cártel de Narcotráfico Liderado por Ryan James Wedding

Según la información divulgada por el Departamento del Tesoro de EE.UU., Ryan James Wedding y su equipo contrabandearon varias toneladas de cocaína a través de Colombia y México y las vendieron en Estados Unidos y Canadá. Su organización criminal utilizó criptomonedas para lavar dinero, blanqueando enormes fortunas ilegales.

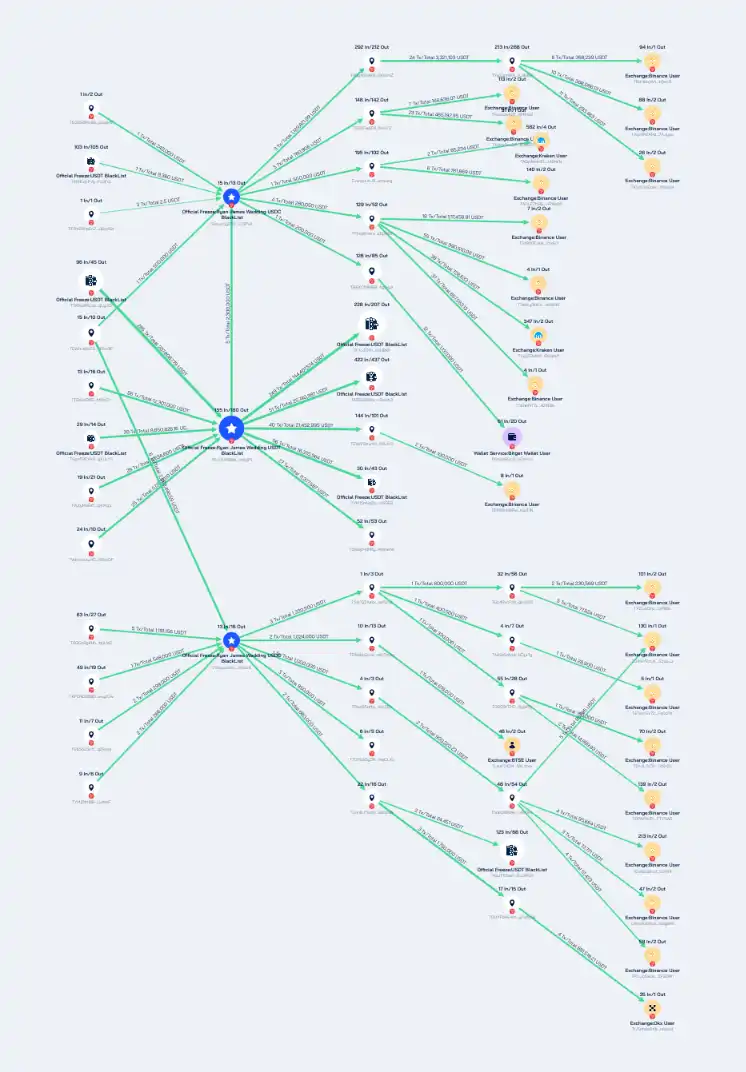

Utilizando la herramienta de seguimiento en cadena e investigación Beosin Trace de Beosin, se analizaron las direcciones de criptomonedas asociadas con el cártel de narcotráfico de Wedding, los resultados del análisis se muestran a continuación:

Las 3 direcciones en poder de Wedding, TAoLw5yD5XUoHWeBZRSZ1ExK9HMv2CiPvP, TVNyvx2astt2AB1 Us67ENjfMZeEXZeiuu6 y TPJ1JNX98MJpHueBJeF5SVSg85z8mYg1P1, manejaron un total de 266,761,784.24 USDT, una parte de los activos ha sido congelada oficialmente por Tether, pero la mayoría de los activos ya han sido lavados a través de direcciones con transacciones de alta frecuencia y transferencias de múltiples niveles, depositados en plataformas como Binance, OKX, Kraken, BTSE.

Su cómplice Sokolovski posee direcciones en múltiples redes de blockchain (BTC, ETH, Solana, TRON, BNB Beacon Chain), los resultados del análisis del flujo de fondos se pueden consultar en el informe completo.

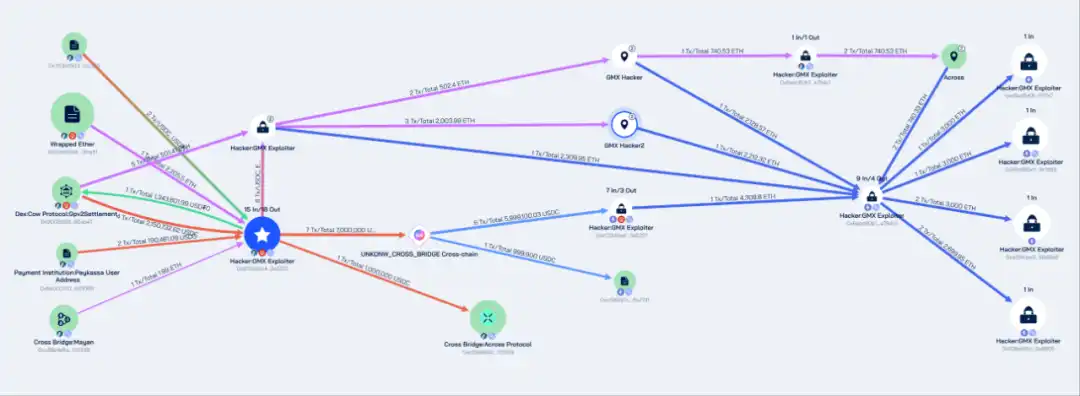

7.2 Caso de Robo de 40 Millones de Dólares de GMX

El 10 de julio de 2025, GMX fue atacado debido a una vulnerabilidad de reentrada, el hacker obtuvo ganancias de aproximadamente 42 millones de dólares. El rastreo de los fondos robados con Beosin Trace reveló: la dirección del atacante 0x7d3bd50336f64b7a473c51f54e7f0bd6771cc355, después de obtener ganancias, utilizó protocolos DEX para cambiar varias altcoins y stablecoins por ETH y USDC, y utilizó múltiples protocolos cross-chain para transferir los activos robados a la red Ethereum.

Posteriormente, los activos robados de GMX, con un valor de aproximadamente 32 millones en ETH, se almacenaron en las siguientes 4 direcciones de la red Ethereum:

0xe9ad5a0f2697a3cf75ffa7328bda93dbaef7f7e7

0x69c965e164fa60e37a851aa5cd82b13ae39c1d95

0xa33fcbe3b84fb8393690d1e994b6a6adc256d8a3

0x639cd2fc24ec06be64aaf94eb89392bea98a6605

Aproximadamente 10 millones de dólares en activos se almacenaron en la dirección 0xdf3340a436c27655ba62f8281565c9925c3a5221 de la red Arbitrum.

La ruta de lavado de fondos en este incidente es muy típica, los hackers utilizaron protocolos DeFi, puentes cross-chain y otros métodos para ofuscar y ocultar la trayectoria de los fondos, para evadir el rastreo y la congelación por parte de agencias reguladoras y departamentos de aplicación de la ley.

8. Resumen de la Situación de Seguridad de Blockchain Web3 en 2025

En 2025, las pérdidas monetarias causadas por estafas de phishing y Rug Pull por parte de proyectos disminuyeron significativamente en comparación con 2024, sin embargo, los ataques de hackers fueron frecuentes, con pérdidas que superaron los 3.100 millones de dólares, siendo el tipo de proyecto con mayores pérdidas aún los intercambios. Los incidentes de seguridad relacionados con fugas de claves privadas disminuyeron, las principales razones de este cambio incluyen:

Después de la actividad intensa de hackers del año pasado, este año todo el ecosistema Web3 prestó más atención a la seguridad, desde los proyectos hasta las empresas de seguridad, se hicieron esfuerzos en varios aspectos, como las operaciones de seguridad interna, el monitoreo en tiempo real en cadena, una mayor atención a las auditorías de seguridad, aprendiendo activamente de experiencias pasadas de explotación de vulnerabilidades de contratos, y fortaleciendo continuamente la conciencia de seguridad en la custodia de claves privadas y la seguridad operativa de los proyectos. Debido a la creciente dificultad de explotar vulnerabilidades de contratos y robar claves privadas, los hackers comenzaron a utilizar otros medios, como ataques a la cadena de suministro, vulnerabilidades frontales, etc., para engañar a los usuarios y transferir activos a direcciones controladas por hackers.

Además, con la fusión del mercado cripto con el mercado tradicional, los objetivos de los ataques ya no se limitan a tipos como DeFi, puentes cruzados, intercambios, sino que se dirigen a plataformas de pago, plataformas de apuestas, proveedores de servicios cripto, infraestructura, herramientas de desarrollo, bots MEV y otros múltiples objetivos, el foco de los ataques también se desplaza hacia defectos de lógica de protocolo más complejos.

Para los usuarios individuales, los ataques de ingeniería social/phishing y la posible coacción violenta se convierten en una gran amenaza para la seguridad de los activos personales. Actualmente, muchos ataques de phishing no son reportados o registrados públicamente debido a que involucran cantidades pequeñas y las víctimas son usuarios individuales, sus datos de pérdidas a menudo se subestiman, pero los usuarios deben aumentar la conciencia para prevenir este tipo de ataques. Y los secuestros y otros métodos físicos que involucran coacción violenta contra usuarios de cripto han aparecido repetidamente este año, los usuarios deben proteger su información de identidad personal y reducir tanto como sea posible la exposición pública de sus activos cripto.

En general, la seguridad de Web3 en 2025 aún enfrenta desafíos severos, los proyectos y los usuarios individuales no pueden bajar la guardia. En el futuro, la seguridad de la cadena de suministro puede convertirse en la prioridad absoluta de la seguridad de Web3. Cómo proteger continuamente a los diversos proveedores de servicios de infraestructura de la industria y monitorear y alertar sobre las amenazas existentes en la cadena de suministro es un gran desafío que todas las partes de la industria deben resolver conjuntamente. Y los ataques de ingeniería social/phishing impulsados por IA probablemente continúen aumentando, lo que requiere construir un sistema de defensa multicapa, en tiempo real y dinámico, que abarque desde la conciencia individual hasta las barreras técnicas y la colaboración comunitaria para hacer frente.