Los titulares de criptomonedas privados sufrieron las mayores pérdidas por hackeos, phishing e intentos de robo digital en febrero de 2026, según la firma de inteligencia blockchain Nominis — y una nueva cepa de malware para iOS podría explicar en parte por qué los usuarios individuales se han convertido en el objetivo preferido.

Diseñado para atacar rápido y desaparecer

Google Threat Intelligence ha identificado una herramienta maliciosa basada en JavaScript llamada Ghostblade, construida específicamente para atacar dispositivos Apple iOS, extraer datos sensibles y silenciarse antes de que alguien se dé cuenta.

El software es una de las seis herramientas agrupadas dentro de un paquete más amplio que los investigadores llaman DarkSword. Juntas, las herramientas están diseñadas para robar claves privadas de criptomonedas, datos de mensajería e información personal de dispositivos infectados.

Ghostblade se ejecuta una vez, toma lo que necesita y se detiene. Sin actividad persistente en segundo plano. Sin software adicional para que funcione. Ese diseño lo hace mucho más difícil de detectar que el malware que sigue ejecutándose después de una infección.

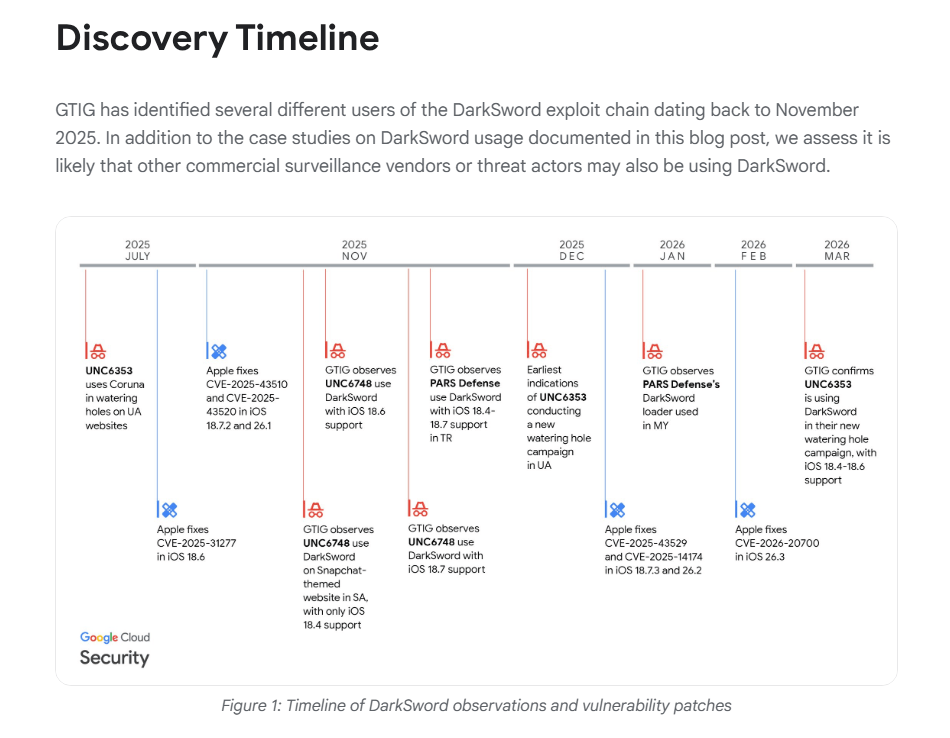

Fuente: Google

La herramienta también cubre sus huellas de una manera específica. Después de terminar, borra los registros de fallos del dispositivo comprometido. Esos registros son los que Apple recopila normalmente para identificar problemas de software y señalar actividad sospechosa. Sin ellos, Apple no recibe ninguna señal de que algo salió mal.

Lo que Ghostblade realmente puede acceder

El alcance de lo que Ghostblade puede extraer de un dispositivo es amplio. Según el informe de Google, el malware es capaz de acceder a mensajes de iMessage, WhatsApp y Telegram.

También puede recopilar detalles de la tarjeta SIM, datos de ubicación, archivos multimedia y configuraciones a nivel del sistema. Para los usuarios de criptomonedas, la amenaza más directa es la exposición de la clave privada — el tipo de acceso que le da a un atacante control total sobre una billetera digital sin posibilidad de revertir las transacciones una vez que los fondos son movidos.

La suite DarkSword representa un nuevo capítulo en los ataques basados en navegador dirigidos al espacio cripto, con Ghostblade sirviendo como uno de sus componentes técnicamente más refinados.

Los hackers cambian su enfoque del código a las personas

Las pérdidas totales por hackeos relacionados con criptomonedas cayeron bruscamente en febrero, descendiendo a cerca de $50 millones desde $385 millones el mes anterior, muestran los datos de Nominis. Pero esa disminución no señala un entorno más seguro.

Los informes indican que la caída refleja un cambio de método, no de ambición. Los atacantes se alejaron de explotar vulnerabilidades de código y se dirigieron hacia esquemas de phishing, envenenamiento de billeteras y otros enfoques que dependen de engañar a los usuarios en lugar de romper sistemas.

Los sitios web falsos construidos para imitar plataformas legítimas son un vehículo común. Los usuarios que aterrizan en ellos e interactúan con cualquier elemento pueden tener sus credenciales y claves robadas sin darse cuenta.

La alerta de Ghostblade de Google llega en ese contexto — un recordatorio de que los usuarios individuales de alto valor, no solo los exchanges o protocolos, están firmemente en la mira.

Imagen destacada de Unsplash, gráfico de TradingView