Una plataforma de criptomonedas confirmó que su sitio web principal había sido hackeado, lo que expuso a sus usuarios a un exploit de drenaje de carteras.

Un Secuestro Cripto Nada Divertido

Es una verdad universalmente reconocida que, sin importar el tamaño de una crisis geopolítica global, los hackers continuarán devastando el mercado cripto. Esta vez, la víctima fue la plataforma de emisión de memecoins Bonk.fun. En una publicación del 12 de marzo en la red social X, Tom (@SolportTom), uno de sus operadores, advirtió a los usuarios que no interactuaran con el dominio "hasta nuevo aviso", ya que los hackers habían inyectado un drenador de carteras de criptomonedas en él:

No utilices el dominio https://t.co/4xXs3cMJx0 hasta nuevo aviso, los hackers han secuestrado una cuenta del equipo forzando un drenador en el DOMINIO.

URGENTE.

— Tom (@SolportTom) 12 de marzo de 2026

La cuenta oficial de X del lanzador de tokens de Solana, respaldado por Raydium y la comunidad BONK, también anunció el hackeo y repitió la contundente advertencia de Tom:

Un actor malicioso ha comprometido el dominio de BONKfun, no interactúes con el sitio web hasta que hayamos asegurado todo.

— BONK.fun (@bonkfun) 12 de marzo de 2026

Quiénes Están Afectados y Cómo

Tom explicó que la estafa de phishing configuró un aviso falso de firma de "Términos de Servicio" (TOS) que, al ser firmado, permitía al drenador mover los fondos del usuario desprevenido. Según Tom, los únicos usuarios comprometidos fueron los que interactuaron con el TOS falso. Aclaró que ni los usuarios previamente conectados ni los traders de tokens de bonk fun en terminales de terceros se vieron afectados. También aseguró que la brecha de seguridad se detectó temprano, por lo que "las pérdidas son mínimas hasta la fecha":

Para responder a las preocupaciones que estoy viendo:

1. No, si te conectaste a bonk fun en el pasado, no estás afectado

2. No, si operas tokens de bonk fun en terminales, etc., no estás afectado

3. Las únicas personas afectadas fueron las que firmaron un mensaje de TOS falso en el dominio bonkfun después de...

— Tom (@SolportTom) 12 de marzo de 2026

Esto no es un exploit de contrato inteligente de Raydium o BONK, sino un caso de falla de infraestructura Web2 que se filtró directamente a Web3. Este tipo de secuestro de dominio y scripts de drenaje por phishing funcionan cuando los atacantes se apoderan del frontend y presentan avisos de apariencia normal que abusan de las aprobaciones de carteras.

Un Patrón de Vulnerabilidades Explotadas

En los últimos años, los ataques de aprobación-phishing y de "UI falsa" han robado miles de millones de dólares: una investigación de Chainalysis reportó la cantidad de $14 mil millones en entradas de estafas on-chain en 2025, con proyecciones que apuntan por encima de los $17 mil millones a medida que se seguían identificando más carteras.

A medida que los ingresos por estafas crecen y la suplantación de identidad impulsada por IA se escala, la seguridad cripto en 2026 se trata menos del código perfecto y más de defender todo lo que lo rodea: desde dominios hasta cuentas sociales, empleados y la toma de decisiones de los usuarios. En febrero del año pasado, atacantes secuestraron la cuenta de X de Pump.fun para promocionar un token PUMP falso, como cubrió nuestro sitio hermano NewsBTC. No hace mucho, el trader veterano Sillytuna fue expulsado del mercado cripto después de un robo de millones de dólares que combinó envenenamiento de direcciones en línea y acciones violentas fuera de línea.

Los tiempos están poniendo a prueba a los traders en línea y fuera de línea, tanto dentro como fuera del bloque. A medida que el panorama cripto se vuelve más complejo, los traders harían bien en aumentar su precaución: preferir la interacción directa con contratos o agregadores de confianza, y usar herramientas para monitorear y revocar regularmente las aprobaciones de tokens.

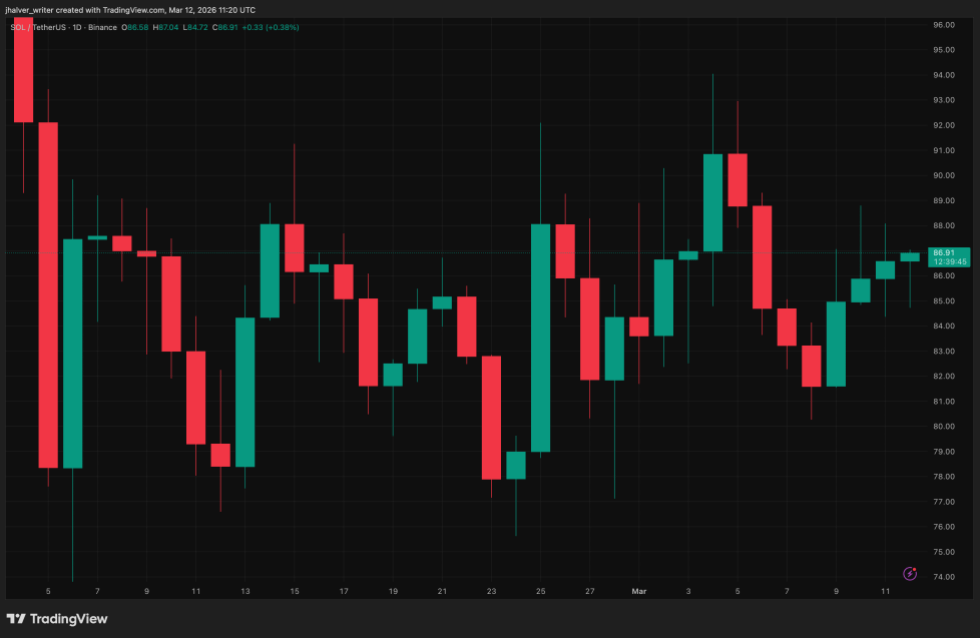

La tendencia del precio de SOL es al alza en el gráfico diario. Fuente: SOLUSDT en Tradingview

Imagen de portada de Perplexity, gráfico de SOLUSDT de Tradingview