Bài gốc | Odaily Planet Daily (@OdailyChina)

Tác giả | Azuma (@azuma_eth)

Vào lúc 1:35 sáng ngày 19 tháng 4 (giờ Bắc Kinh), lĩnh vực bảo mật DeFi lại một lần nữa chịu tổn thất nặng nề.

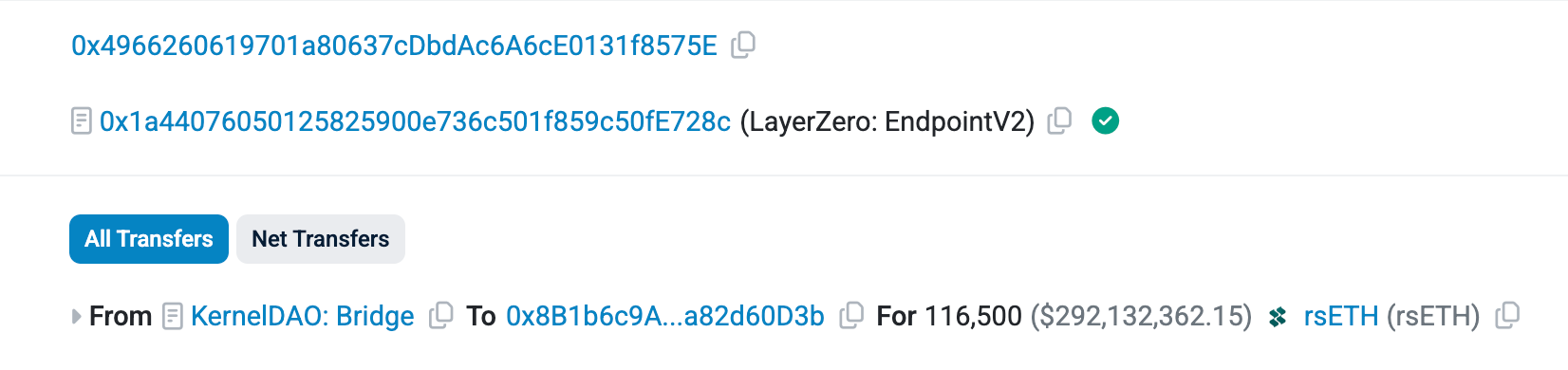

Dữ liệu trên chuỗi cho thấy, vào khoảng 1:35 sáng nay, hợp đồng bridge rsETH của giao thức staking thanh khoản lớn thứ hai Kelp DAO, được xây dựng trên LayerZero, nghi bị khai thác bởi hacker, với thiệt hại 116.500 rsETH, trị giá khoảng 292 triệu USD.

Tiếp tục truy vết các ghi chép trên chuỗi, địa chỉ của kẻ tấn công đã nhận được khoản tiền ban đầu 1 ETH từ giao thức trộn tiền Tornado Cash khoảng 10 giờ trước khi sự việc xảy ra. Sau đó, địa chỉ này đã gọi hàm lzReceive trên hợp đồng LayerZero EndpointV2, lần gọi này đã kích hoạt hợp đồng bridge của Kelp, chuyển 116.500 rsETH sang một địa chỉ tấn công khác.

Khoảng 2 tiếng rưỡi sau sự việc, Kelp DAO chính thức xác nhận trên X (Twitter) rằng họ đã bị tấn công: "Hôm nay, chúng tôi đã phát hiện ra hoạt động đa chuỗi (cross-chain) đáng ngờ liên quan đến rsETH. Trong quá trình điều tra, chúng tôi đã tạm dừng hợp đồng rsETH trên mainnet và nhiều Layer2. Đội ngũ kiểm toán của chúng tôi đang hợp tác với các chuyên gia bảo mật từ LayerZero và Unichain để theo dõi sát sao vấn đề này. Chúng tôi sẽ thông báo cho bạn về những diễn biến mới, hãy theo dõi các kênh chính thức."

Sau sự việc, các dự án DeFi và tổ chức bảo mật khác nhau đều phân tích nguyên nhân sự kiện. Phân tích từ D2 Finance được trích dẫn nhiều lần trong cộng đồng — LayerZero Scan đánh dấu nguồn đối ứng này là Kelp DAO, điều này có nghĩa là thông điệp này đến từ hợp đồng đối ứng hợp lệ do chính Kelp triển khai và con đường này trước đây đã có 308 bản ghi nonce thông điệp. Do đó, nguyên nhân gốc rễ của cuộc tấn công này là do "khóa private key trên chuỗi nguồn bị xâm phạm".

Nhà phát triển TinyHumans AI, Steven Enamakel, bổ sung rằng hợp đồng này chỉ được đảm bảo bởi một tập hợp trình xác thực (DVN) 1/1, nghĩa là chỉ cần trình xác thực gửi một giao dịch sai là đủ để gây ra vấn đề.

Hacker dùng Aave để thoát, nghi ngờ đã gây ra nợ xấu

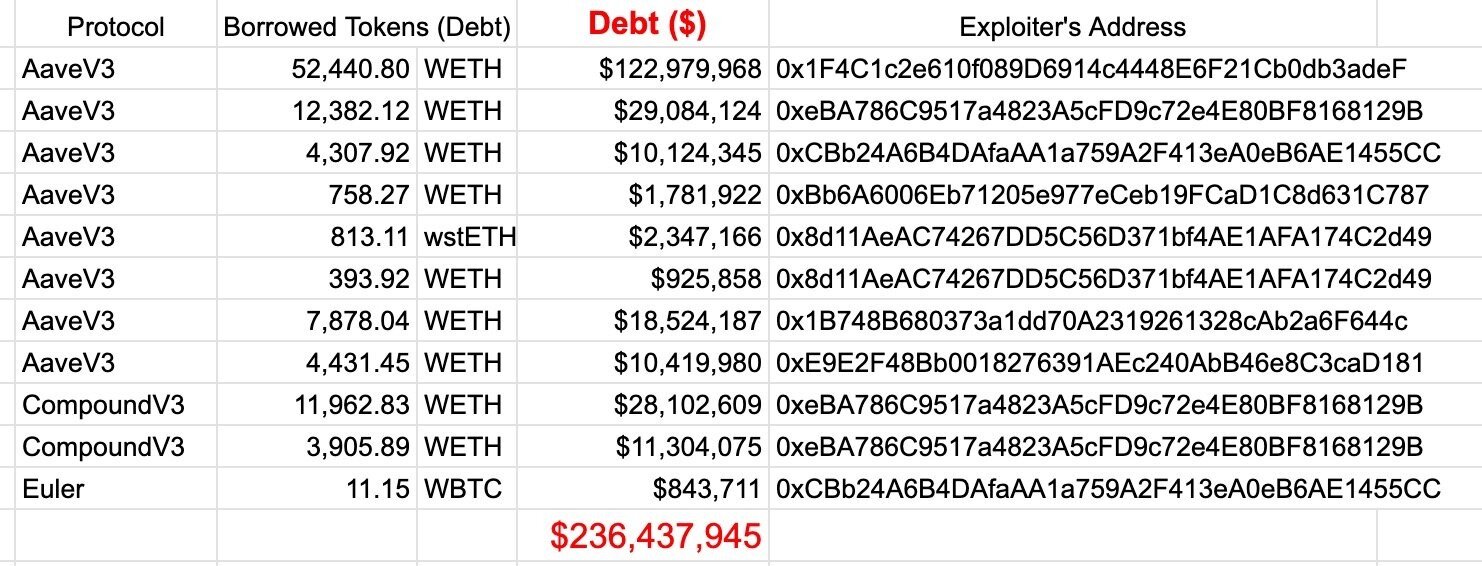

Do tính thanh khoản giao dịch của chính rsETH có hạn, hacker đã chọn chiến lược thoát là thông qua các giao thức cho vay như Aave, thế chấp rsETH và vay ra wETH có tính thanh khoản giao dịch tốt hơn.

Theo giám sát của PeckShield Alert, tính đến 4:30 sáng nay, địa chỉ hacker đã gửi rsETH bị đánh cắp vào các giao thức cho vay Aave V3, Compound V3, Euler và vay ra một lượng lớn WETH, tổng nợ vượt quá 236 triệu USD — trong đó chỉ riêng nền tảng Aave đã có khoản nợ lên tới 196 triệu USD, Compound 39,4 triệu USD, Euler chỉ 840.000 USD.

Sau sự việc, Aave ngay lập tức đóng băng thị trường rsETH trên Aave V3 và V4, đội ngũ sau đó đã đăng tuyên bố chính thức trên X: "Hợp đồng của Aave không bị tấn công, cuộc tấn công này liên quan đến rsETH. Việc đóng băng rsETH là để ngăn chặn các khoản tiền gửi rsETH mới và vay thế chấp trong khi đánh giá tình hình. Chúng tôi đang xem xét thông tin về các khoản vay rsETH trên Aave xảy ra sau cuộc tấn công và sẽ sớm chia sẻ thêm chi tiết."

Không lâu sau khi tuyên bố ban đầu được đăng, Aave đã cập nhật động thái này, thêm vào cuối dòng chữ: "Nếu giao thức tích lũy nợ xấu do sự kiện này, chúng tôi sẽ khám phá các cách để bù đắp thâm hụt."

Tính đến thời điểm bài viết, vẫn chưa rõ số tiền nợ xấu cụ thể do sự kiện này gây ra.

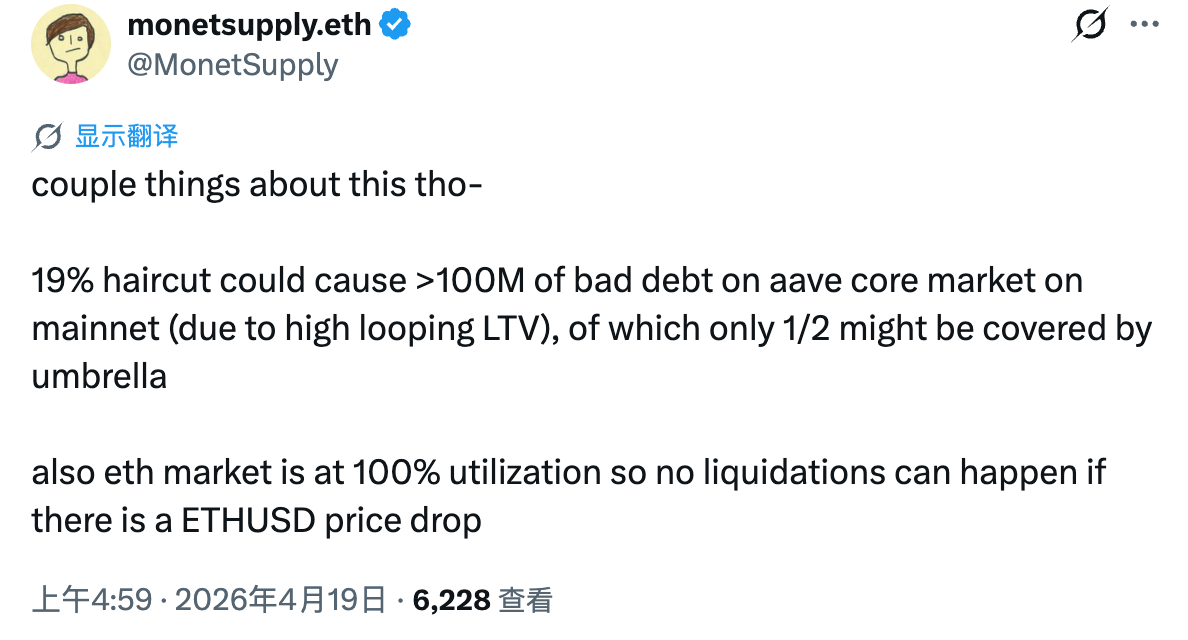

Nhà chiến lược trưởng của Spark, đối thủ cạnh tranh trực tiếp của Aave, monetsupply.eth, cho biết nếu rs ETH giảm giá 19% (số tiền bị đánh cắp chiếm 19% tổng nguồn cung rsETH), Aave có thể phát sinh hơn 100 triệu USD nợ xấu, do có các khoản vay vòng lặp đòn bẩy cao.

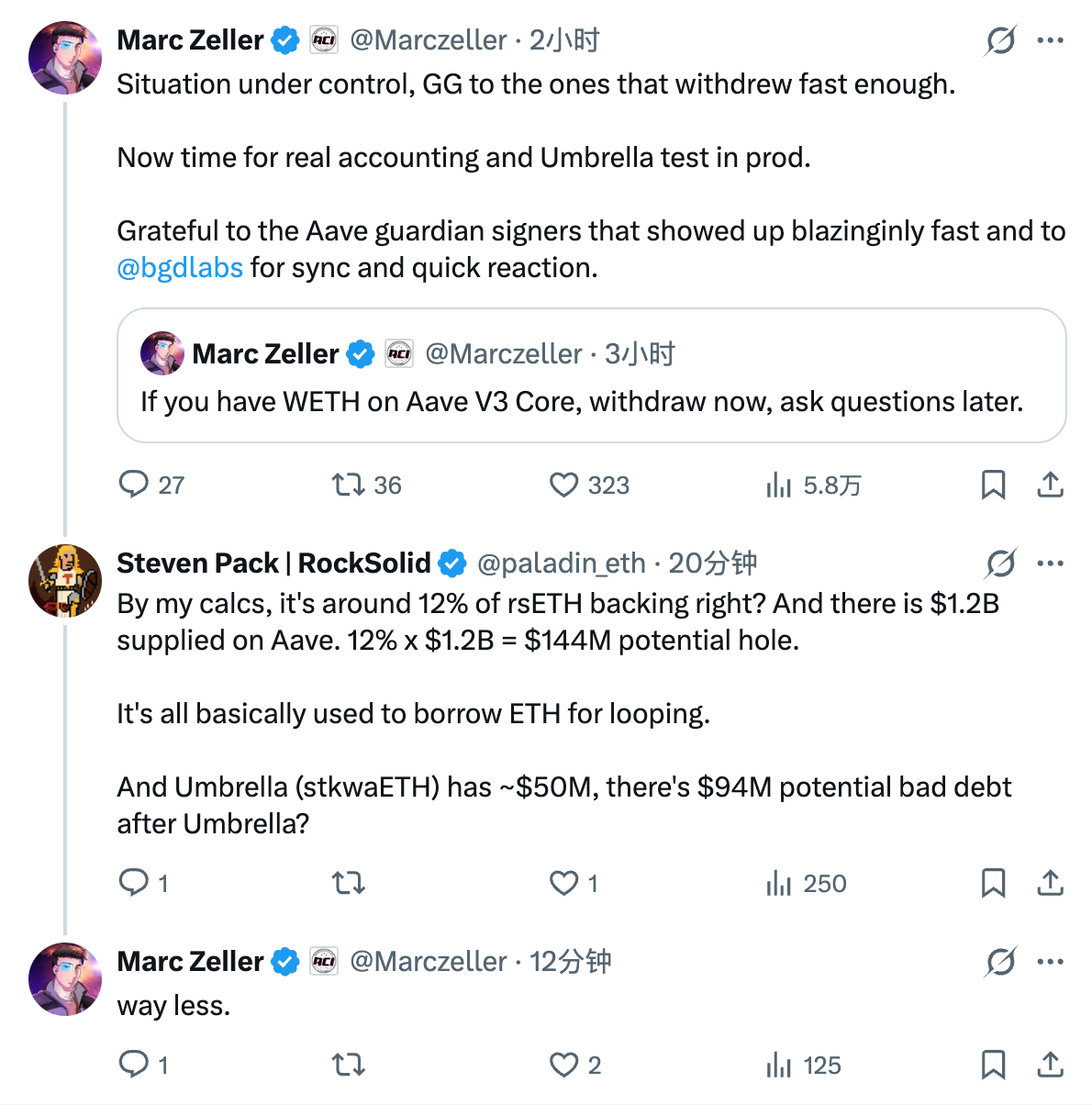

Tuy nhiên, Marc Zeller, người sáng lập nhóm quản trị tiêu biểu của hệ sinh thái Aave, Aave Chan Initiative (ACI) (đã tuyên bố sẽ rời khỏi Aave vào tháng 7 do bất đồng về quản trị), lại đưa ra quan điểm khác. Zeller trong lúc sự kiện mới bùng nổ đã từng khuyên người dùng nên rút WETH khỏi Aave V3 càng sớm càng tốt để tránh tổn thất và xác nhận thị trường USDC và USDT trên Aave không bị ảnh hưởng, ông đã trả lời một người dùng khác về phỏng đoán "nợ xấu có thể lên tới hàng trăm triệu" rằng: "Nhỏ hơn nhiều so với con số đó."

Nhưng Marc Zeller cũng đề cập, bây giờ là lúc để kiểm tra Umbrella trong môi trường thực tế. Umbrella, tức mô-đun bảo mật tự động của Aave, nói một cách đơn giản đây là một nhóm tiền để ứng phó với nợ xấu, người dùng có thể gửi tài sản vào đó để nhận ưu đãi cao, nhưng khi giao thức phát sinh nợ xấu, nhóm tiền này cũng phải chịu tổn thất tiềm ẩn.

Dữ liệu giao thức Aave cho thấy, hiện tại Umbrella có tổng cộng khoảng 50 triệu USD WETH có thể được sử dụng để ứng phó với nợ xấu tiềm ẩn từ sự kiện này, nhưng tạm thời chưa chắc chắn liệu có đủ để lấp đầy khoản thiếu hụt hay không.

Bị ảnh hưởng bởi sự kiện này, AAVE giảm mạnh gần 10%, tính đến thời điểm bài viết tạm báo 104,6 USDT.

Lại một sự kiện bảo mật cấp trăm triệu khác trong tháng Tư

Đây không phải là sự kiện bảo mật lớn đầu tiên xảy ra trong tháng này.

Vào ngày 1 tháng 4, giao thức giao dịch phái sinh trên hệ sinh thái Solana, Drift Protocol, đã từng bị tấn công, với thiệt hại lên tới 280 triệu USD (xem chi tiết "Trò đùa ngày Cá tháng Tư? Drift Protocol bị đánh cắp hơn 280 triệu USD, có thể trở thành vụ cướp DeFi lớn thứ hai trong hệ sinh thái Solana").

Sau sự việc, Drift Protocol trực tiếp đổ lỗi cho "hacker Triều Tiên", nhưng may mắn thay, các tổ chức như Tether đã cam kết rót 147,5 triệu USD để bồi thường cho người dùng, người dùng ít nhất đã có chút hy vọng đòi bồi thường.

Chỉ mới qua hơn mười ngày, lại một vụ hacker với quy mô lớn hơn bùng nổ, lần này sẽ kết thúc như thế nào?

DeFi còn nơi nào an toàn không?

Vấn đề bảo mật của DeFi đang ngày càng trở nên nghiêm trọng.

Một mặt là các vụ hacker không ngừng, mặt khác là mối đe dọa bảo mật liên tục từ AI như Mythos (có thể tham khảo "Phỏng vấn Odaily với Cosine: Mô hình mới hạt nhân của Anthropic bị rò rỉ, ảnh hưởng thế nào đến tấn công và phòng thủ bảo mật mã hóa?"). Đối với người dùng DeFi, biện pháp đối phó trước đây là cố gắng chuyển tiền vào các giao thức hàng đầu được kiểm toán đầy đủ và có uy tín thương hiệu tốt, nhưng hiện nay, ngay cả một giao thức đỉnh cao như Aave mà tiềm thức của người dùng cho là cực kỳ khó xảy ra vấn đề cũng bị ảnh hưởng gián tiếp, người dùng còn có thể chuyển tiền đến đâu?

Theo cá nhân, hiện tại thực sự không khuyến nghị người dùng để lại một lượng lớn tiền trên chuỗi, nếu thực sự có nhu cầu, hãy chắc chắn phân tán và cách ly danh mục đầu tư.

Tính đến thời điểm bài viết, nhiều chi tiết về sự kiện này vẫn chưa rõ ràng, Odaily sẽ tiếp tục theo dõi diễn biến sự kiện, hãy tiếp tục theo dõi.