Lời biên tập: Vào ngày 18 tháng 4, Kelp DAO bị tấn công, khoảng 292 triệu USD tài sản bị đánh cắp. Vậy, trong một hệ thống chuỗi khối hoàn toàn minh bạch, số tiền này đã từng bước bị 'làm sạch' và biến thành tài sản có thể lưu thông như thế nào?

Bài viết lấy sự kiện này làm điểm mở đầu, phân tích một con đường rửa tiền mã hóa được công nghiệp hóa cao: từ việc chuẩn bị cơ sở hạ tầng ẩn danh trước khi tấn công, đến việc sử dụng Tornado Cash để cắt đứt liên kết trên chuỗi; từ việc sử dụng Aave, Compound để thế chấp 'tài sản độc hại' đổi lấy tính thanh khoản sạch, đến việc thông qua THORChain, cầu nối đa chuỗi và cấu trúc UTXO để khuếch đại độ khó theo dõi theo cấp số nhân, cuối cùng chảy vào hệ thống USDT trên Tron và được đổi thành tiền mặt trong thế giới thực thông qua mạng lưới giao dịch OTC.

Trong quá trình này, không có thao tác hộp đen phức tạp nào, hầu như mọi bước đều được thực hiện 'theo đúng quy tắc'. Cũng chính vì vậy, con đường này tiết lộ không phải là lỗ hổng đơn điểm, mà là sự căng thẳng cấu trúc dưới tính mở, tính kết hợp và tính không thể kiểm duyệt của hệ thống DeFi - khi thiết kế giao thức tự nó cho phép các thao tác này tồn tại, việc 'truy hồi tiền' không còn là vấn đề kỹ thuật, mà là vấn đề ranh giới hệ thống.

Sự kiện Kelp DAO do đó không chỉ là một sự cố an ninh, mà giống như một bài kiểm tra áp lực về logic vận hành của thế giới mã hóa: nó cho thấy hacker如何 biến tiền của bạn thành tiền của họ, và cũng cho thấy tại sao về nguyên tắc, hệ thống này rất khó ngăn chặn quá trình này xảy ra.

Như bạn đã biết, vào ngày 18 tháng 4, một hacker Triều Tiên đã đánh cắp 292 triệu USD từ Kelp DAO. 5 ngày sau, hơn một nửa trong số đó đã biến mất, bị phân mảnh rải rác trong hàng nghìn ví, thông qua các giao thức không thể tạm dừng để hoàn tất việc trao đổi, cuối cùng chảy về một điểm đến rất cụ thể.

Điểm thú vị nằm ở chỗ: làm thế nào để biến 292 triệu USD tài sản mã hóa bị đánh cắp có đầy đủ chứng cứ thành tiền mặt trong túi của Bình Nhưỡng mà không ai có thể ngăn cản.

Mục đích của bài viết này là tiết lộ tại sao toàn bộ quy trình rửa tiền mã hóa hiện đại vận hành, tại sao về mặt cấu trúc không thể bị ngăn chặn, và rốt cuộc mỗi USD sau khi được rửa sạch đã mua được thứ gì.

Giai đoạn 1: Bố cục (Vài giờ trước khi tấn công)

Kẻ tấn công không bắt đầu bằng việc trực tiếp đánh cắp. Cách đánh của tổ chức Lazarus luôn bắt đầu từ việc chuẩn bị cơ sở hạ tầng.

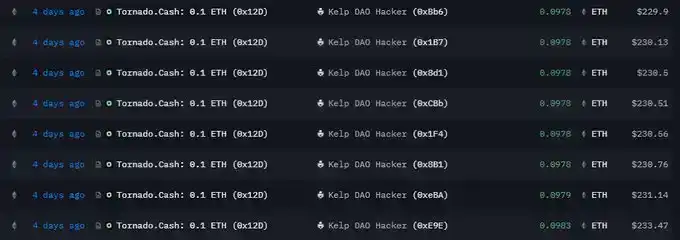

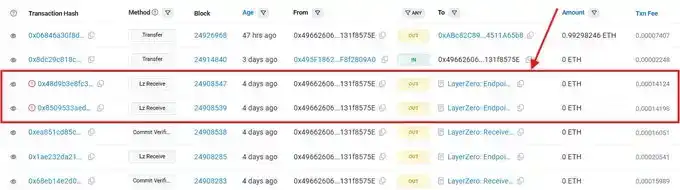

Khoảng 10 giờ trước khi cuộc tấn công xảy ra, 8 ví mới được tài trợ trước thông qua Tornado Cash - Tornado Cash là một bộ trộn tiền, có thể cắt đứt mối liên hệ giữa nguồn tiền và điểm đến.

Mỗi ví nhận được 0.1 ETH, dùng để chi trả phí Gas cho tất cả các thao tác tiếp theo. Vì số tiền trong这些 ví đến từ bộ trộn, không có hồ sơ KYC của sàn giao dịch, không có dấu vết giao dịch lịch sử, không thể liên kết với bất kỳ chủ thể nào đã biết. Một tấm bảng trắng sạch sẽ.

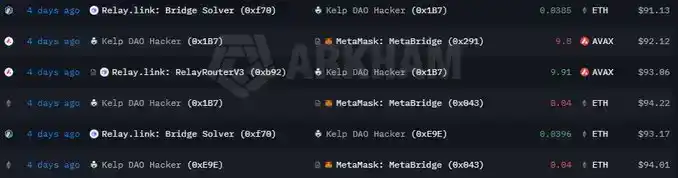

Trước thời điểm tấn công, kẻ tấn công đã thực hiện 3 giao dịch chuyển chuỗi từ mạng chính Ethereum sang Avalanche và Arbitrum - mục đích rõ ràng là để lưu trữ trước Gas trên hai L2 này và kiểm tra thao tác qua cầu, đảm bảo mọi thứ suôn sẻ khi chuyển số tiền lớn.

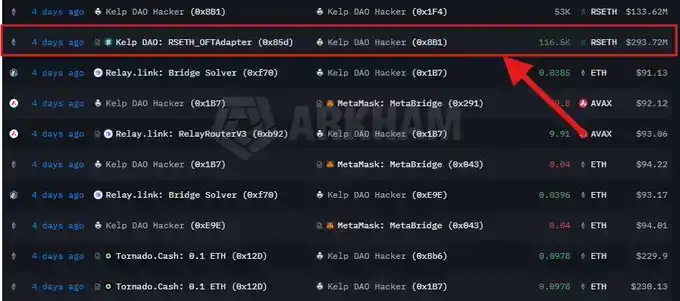

Giai đoạn 2: Đánh cắp

Một ví khởi phát tấn công độc lập (0x4966...575e) đã gọi hàm có tên lzReceive trên hợp đồng LayerZero EndpointV2. Vì trình xác thực đã bị lừa thành công, lần gọi này được coi là một thông điệp đa chuỗi hợp pháp. Hợp đồng cầu nối của Kelp, Kelp DAO: RSETH_OFTAdapter (địa chỉ Etherscan: 0x85d...) ngay lập tức giải phóng 116,500 rsETH cho 0x8B1.

18% tổng số rsETH đang lưu thông. Một lần gọi hàm, biến mất hoàn toàn.

46 phút sau, 18:21 UTC, chữ ký đa nhiệm khẩn cấp của Kelp đã tạm dừng giao thức. Vào lúc 18:26 và 18:28 UTC, kẻ tấn công lại thử thực hiện theo cách hoàn toàn tương tự thêm hai lần nữa, mỗi lần cố gắng đánh cắp thêm khoảng 40,000 rsETH (mỗi giao dịch khoảng 100 triệu USD). Cả hai lần đều bị hoàn tác do Kelp ngắt điện kịp thời. Nếu không, tổng số tiền đánh cắp có thể lên tới gần 500 triệu USD.

Giai đoạn 3: Thao tác Aave + Compound

rsETH là một token chứng chỉ, một khi Kelp tạm dừng cầu nối hoặc đưa token bị đánh cắp vào danh sách đen, giá trị của nó ngay lập tức về không. Kẻ tấn công chỉ có vài phút để chuyển đổi nó thành tài sản không thể bị đóng băng. Kelp đã tạm dừng 46 phút sau khi vụ trộm xảy ra - đã quá muộn.

Việc bán tháo 292 triệu USD token restaking không thanh khoản trên thị trường công khai sẽ đè giá xuống hơn 30% trong vòng vài phút. Vì vậy hắn đã không chọn bán, mà sử dụng các giao thức cho vay DeFi như một công cụ rửa tiền, nhanh chóng thoát ra.

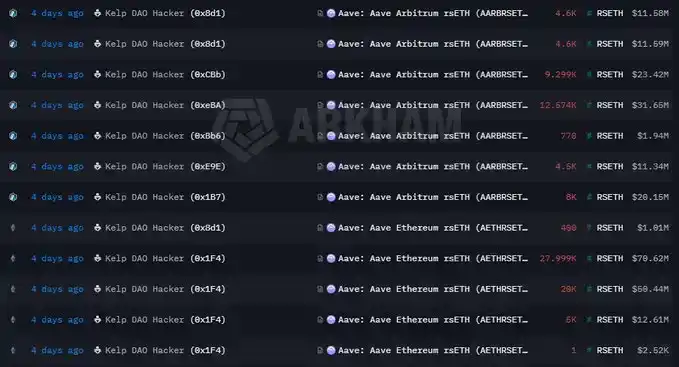

Ví nhận 0x8B1 chuyển 116,500 rsETH bị đánh cắp sang 7 ví nhánh khác. Mỗi nhánh sau đó vào Aave và Compound V3, gửi một phần rsETH làm tài sản thế chấp và vay ra ETH.

Vị thế tích lũy của 7 nhánh như sau:

· Gửi tài sản thế chấp: 89,567 rsETH

· Vay: khoảng 82,650 WETH + 821 wstETH, tổng cộng khoảng 190 triệu USD tài sản Ethereum sạch, thanh khoản

· Hệ số sức khỏe của mỗi nhánh được đặt từ 1.01 đến 1.03 - giới hạn tuyệt đối mà giao thức cho phép trước khi thanh lý

Kẻ tấn công đã dùng lô rsETH trị giá 292 triệu USD, đã bị đánh dấu và hầu như không thể định giá này, đổi lấy 190 triệu USD ETH. Khi lô rsETH này cuối cùng bị đánh dấu là gần như về không (vì cầu nối của Kelp mất khả năng thanh toán, không thể mua lại), người gửi tiền trong giao thức cho vay phải gánh chịu tổn thất.

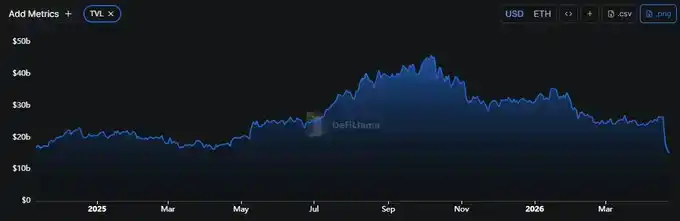

Khi thị trường nhận ra Aave nắm giữ hơn 200 triệu USD nợ xấu, người dùng rút tiền trong hoảng loạn. Aave đã mất 80 tỷ USD TVL (Tổng giá trị bị khóa) trong vòng 48 giờ. Giao thức cho vay DeFi lớn nhất này đã gặp phải đợt rút tiền hàng loạt thực sự đầu tiên - và ngòi nổ là một kẻ tấn công sử dụng nó hoàn toàn theo đúng thiết kế giao thức.

Giai đoạn 4: Tích hợp và phân tách tiền

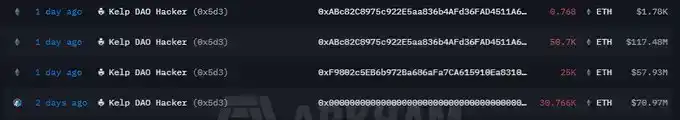

Sau khi hoàn tất khoản vay Aave/Compound, 7 nhánh đẩy số ETH vay được đến ví tích hợp lớp thứ ba (0x5d3).

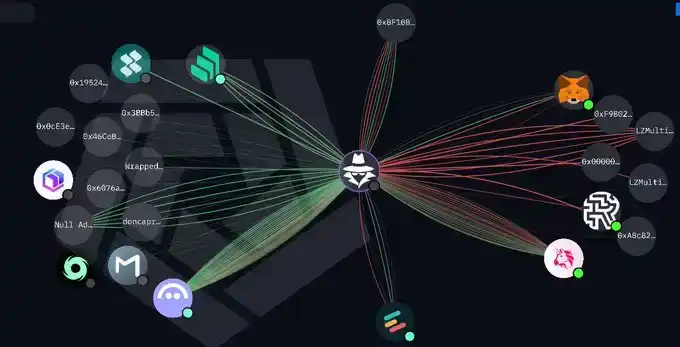

Cụm hoạt động lúc này thể hiện cấu trúc ba tầng rõ ràng:

1. Nhận: 0x8B1 (cũng được tài trợ thông qua Tornado Cash), nhận 116,500 rsETH bị đánh cắp ban đầu

2. Thao tác: 7 ví nhánh được tài trợ thông qua Tornado Cash, thực hiện thao tác Aave/Compound

3. Tích hợp: 0x5d3 tập hợp lại khoảng 71,000 ETH tiền vay, thống nhất đi vào quy trình rửa tiền

Tiền sau đó được phân bố trên hai chuỗi:

· 75,700 ETH để lại trên mạng chính Ethereum

· 30,766 ETH trên Arbitrum (khoảng 71 triệu USD)

Ủy ban an ninh Arbitrum đã bỏ phiếu đóng băng phần tài sản trên Arbitrum này, chuyển 71 triệu USD đến một ví được kiểm soát bởi quản trị chỉ có thể mở khóa thông qua quản trị tiếp theo.

Ngay sau khi lệnh đóng băng xảy ra, hacker lập tức chuyển số ETH còn lại trên mạng chính và tăng tốc quá trình rửa tiền. Từ những hành động này, rõ ràng hắn không ngờ Arbitrum sẽ có hành động như vậy.

Giai đoạn 5: Làn sóng rửa tiền đầu tiên

Bốn ngày sau cuộc tấn công, 0x5d3 bắt đầu làm trống. Arkham đã theo dõi được 3 giao dịch độc lập trong vòng vài giờ.

Thời điểm được lựa chọn có chủ ý: phiên giao dịch châu Âu vào thứ Ba. Các nhà điều tra Mỹ vẫn đang nghỉ ngơi, các bộ phận tuân thủ châu Âu đang xử lý công việc tồn đọng từ thứ Hai, các sàn giao dịch châu Á đã gần đến giờ đóng cửa.

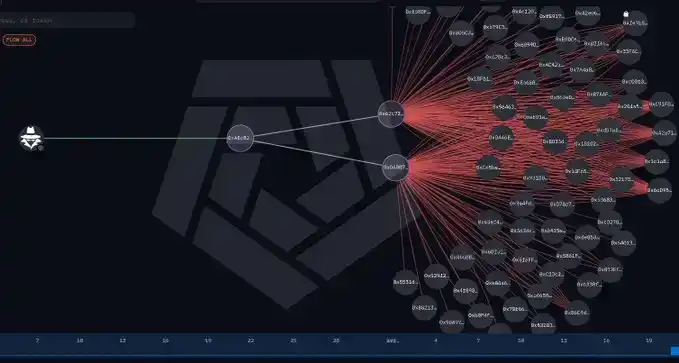

Sau đó, mô hình chuyển tiền bắt đầu lan tỏa theo cấp số nhân. Mỗi điểm đến đầu tiên ngay lập tức lại lan tỏa: 0x62c7 đẩy đến khoảng 60 ví mới được tạo, 0xD4B8 đẩy đến khoảng 60 ví khác. Trong vòng vài giờ, cụm 10 ví gọn gàng ban đầu đã mở rộng thành hơn 100 địa chỉ dùng một lần, tất cả được tài trợ song song, mỗi địa chỉ nắm giữ số tiền đủ nhỏ để né tránh sự phát hiện.

Lazarus chạy script ví HD - một seed phrase duy nhất về mặt toán học có thể suy ra hàng nghìn địa chỉ mới trong vài giây, kết hợp với một pool worker (Python + web3, ethers.js hoặc công cụ nội bộ của chúng) để ký và phát sóng song song toàn bộ cây địa chỉ. Bộ mã này, chúng đã liên tục lặp lại từ năm 2018.

Khi giai đoạn này kết thúc, chuỗi có thể truy xuất tuyến tính đã biến mất. Cụm hoạt động 10 ví đã nổ thành hơn 100 mảnh vỡ phân tán, tiền đồng thời đi vào quỹ đạo riêng tư từ hàng chục lối vào độc lập.

Giai đoạn 6: THORChain - Cỗ máy thoát thân

Điểm đứt gãy thực sự xảy ra tại THORChain.

THORChain là một giao thức phi tập trung, hỗ trợ trao đổi tài sản gốc đa chuỗi. Bạn gửi ETH trên Ethereum, nó trả lại cho bạn BTC trên mạng Bitcoin.

Chỉ riêng ngày 22 tháng 4, khối lượng trao đổi 24 giờ của THORChain đạt 460 triệu USD. Khối lượng giao dịch hàng ngày bình thường của giao thức này là khoảng 15 triệu USD. Một lần tấn công hacker này, trong một ngày đã chiếm gấp 30 lần mức sử dụng bình thường của giao thức.

Trong cùng cửa sổ 24 giờ đó, giao thức tạo ra tổng cộng 494,000 USD doanh thu, được chia cho bonder (nhà điều hành node), nhà cung cấp thanh khoản, quỹ phát triển, nhà tích hợp liên minh và quỹ tiếp thị.

Đồng thời, tiền cũng chảy qua một nhóm các quỹ đạo riêng tư nhỏ hơn nhưng bổ sung cho nhau:

· Umbra: Giao thức địa chỉ ẩn trên Ethereum. Cho phép gửi tiền đến địa chỉ dùng một lần, chỉ người nhận mới có thể tính toán địa chỉ đó thông qua khóa chia sẻ. Người giám sát trên chuỗi không thể biết điểm đến thực sự. Khoảng 78,000 USD hoạt động ban đầu được theo dõi ở đây, sau đó công cụ mất dấu.

· Chainflip: Một sàn giao dịch phi tập trung đa chuỗi khác, mô hình tương tự THORChain.

· BitTorrent Chain: Một chuỗi bên chi phí thấp, ít quy định, kết nối với Tron.

· Tornado Cash: Bộ trộn giống như khi tài trợ Gas ban đầu. Bộ Tài chính Mỹ đã đưa nó vào danh sách trừng phạt từ năm 2022.

Mỗi khi đi qua một lớp giao thức, chi phí theo dõi tăng lên khoảng 10 lần. Sau 5 lớp, trên lý thuyết các công ty giám định vẫn có thể theo dõi từng mảnh vỡ, nhưng chi phí kinh tế đã vượt quá giá trị có thể thu hồi.

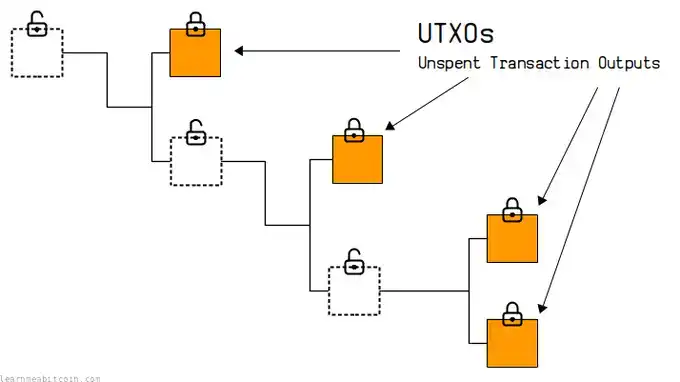

Giai đoạn 7: Phân mảnh Bitcoin UTXO

Việc hoàn tất chuyển đổi ETH sang BTC thông qua THORChain, về bản chất là biến tiền thành những mảnh vụn.

Ethereum sử dụng mô hình tài khoản, số dư của bạn là một con số gắn với địa chỉ, đơn giản và trực tiếp. Bitcoin thì khác, nó sử dụng mô hình UTXO (Đầu ra giao dịch chưa được chi tiêu) - mỗi UTXO là một khối tiền cụ thể, mang theo lịch sử giao dịch đầy đủ. Mỗi lần chi tiêu Bitcoin, các khối này được chia nhỏ và kết hợp lại, hình thành nên các khối mới.

Hãy tưởng tượng xé một tờ tiền 100 USD thành 87 mảnh, sau đó xé mỗi mảnh thành 87 mảnh nữa, lặp lại như vậy 7 lần. Về mặt kỹ thuật, mỗi mảnh vỡ đều có thể truy ngược về tờ tiền gốc đó. Trên thực tế, không có nhóm giám định thủ công nào có thể theo dõi hàng nghìn chuỗi song song trong thời gian thực và ghép lại toàn cảnh đủ nhanh để hành động.

Do đó, THORChain đồng thời hoàn thành hai việc: đưa tiền vượt qua ranh giới mà bất kỳ lệnh trừng phạt nào cũng không thể vượt qua, và phân mảnh tiền thành những hạt bụi không thể theo dõi.

Giai đoạn 8: Đường ray USDT trên Tron

Sau khi đi qua Bitcoin và các lớp riêng tư, tiền lại tập hợp về cùng một điểm cuối: USDT trên Tron.

Hầu hết mọi người nghĩ rằng chiến trường chính của việc rửa tiền là BTC, điều này là sai. Chiến trường chính thực sự là USDT trên Tron. Dữ liệu cho thấy, USDT-Tron hàng năm chịu khối lượng giao dịch tài sản mã hóa bất hợp pháp đứng đầu, vượt quá tổng của tất cả các chuỗi khác.

Trong dòng tiền Kelp này, con đường cụ thể là: từ BTC qua cầu nối chuyển vào Tron, đổi thành USDT, sau đó chuyển nhiều lần giữa các địa chỉ Tron. Mỗi bước nhảy trên Tron có chi phí cực thấp, chỉ cần vài xu, là có thể thêm 10 lớp phân mảnh nữa.

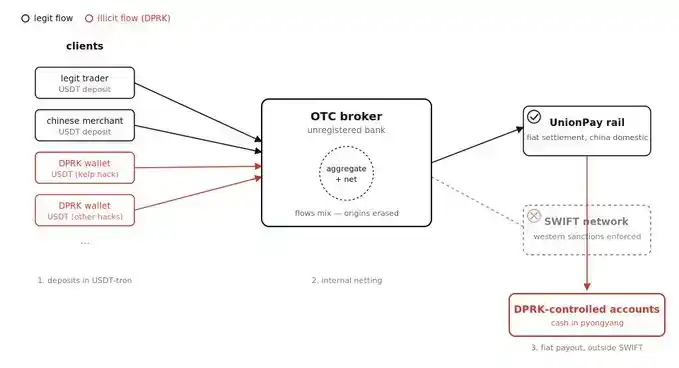

Giai đoạn 9: Ra tiền mặt - Mã hóa biến thành tiền mặt

Điểm cuối của mỗi cuộc tấn công hacker, tiền đều biến thành tiền mặt pháp định thông qua một mạng lưới trung gian là người cụ thể, có ghi chép rõ ràng.

Một nhóm nhà môi giới giao dịch OTC (Over-the-Counter) hoạt động tại Trung Quốc đại lục và Đông Nam Á nhận tiền gửi USDT-Tron, thanh toán bằng tiền mặt nội tệ. Các nhà môi giới này về thực chất là các ngân hàng ngầm không giấy phép. Họ tập hợp các dòng tiền từ nhiều khách hàng (tuân thủ và không tuân thủ), bù trừ nội bộ và thanh toán bằng tiền pháp định thông qua mạng lưới thanh toán trong nước Trung Quốc (UnionPay) - UnionPay hoàn toàn hoạt động ngoài phạm vi hệ thống SWIFT và thực thi trừng phạt của phương Tây.

Từ các tài khoản do这些 nhà môi giới kiểm soát, tiền chảy vào các tài khoản ngân hàng do Triều Tiên kiểm soát, thường được nắm giữ dưới tên các công ty vỏ bọc đăng ký tại Hồng Kông, Ma Cao hoặc các khu vực pháp lý bên thứ ba. Từ các tài khoản này, thông qua việc thanh toán không chính thức kiểu Hawala, vận chuyển tiền mặt hiện vật và mua sắm các công ty tiền tuyến, tiền được chuyển về Bình Nhưỡng.

Hội đồng Bảo an Liên Hợp Quốc, FBI và Bộ Tài chính Mỹ đều đã ghi nhận độc lập điểm đến cuối cùng của số tiền này. Kế hoạch tên lửa đạn đạo, nghiên cứu phát triển vũ khí hạt nhân và việc né tránh trừng phạt quốc tế của Triều Tiên đều phụ thuộc vào sự hỗ trợ liên tục của các dòng tiền như vậy.

Báo cáo của Liên Hợp Quốc năm 2024 ước tính, các cuộc tấn công hacker mã hóa chiếm khoảng 50% tổng thu nhập ngoại hối của Triều Tiên, biến nó thành nguồn tài trợ chính cho chương trình vũ khí của nước này - vượt quá tổng kim ngạch xuất khẩu than, bán vũ khí và xuất khẩu lao động.

[Tiêu đề gốc]