Tác giả: Zero Time Technology

Lời nói đầu

Với sự phát triển nhanh chóng của DeFi, "tài chính phi tập trung" đã chuyển từ một thứ đồ chơi của các chuyên gia công nghệ nhỏ thành một vùng đất màu mỡ cho những người bình thường theo đuổi lợi nhuận cao. Staking, yield farming, cho vay kiếm lãi... vô số phương thức chơi mới xuất hiện, với lợi suất hàng năm thường lên tới vài chục thậm chí hơn một trăm phần trăm, khiến mọi người khó lòng không động lòng.

Tuy nhiên, mặt trái của lợi nhuận là rủi ro. Vào ngày 1 tháng 4 năm 2026, sàn giao dịch phái sinh vĩnh viễn hàng đầu trên hệ sinh thái Solana, Drift Protocol, đã bị tấn công nghiêm trọng, với thiệt hại ước tính khoảng 220 đến 285 triệu USD, trở thành sự kiện tấn công hacker DeFi có quy mô lớn nhất tính đến năm 2026.

Sự kiện này một lần nữa gióng lên hồi chuông cảnh báo: Trong thế giới DeFi, không có dịch vụ chăm sóc khách hàng nào giúp bạn lấy lại tiền, không có ngân hàng nào chịu trách nhiệm thay bạn. Mỗi lần tương tác, đều là toàn bộ trách nhiệm của bạn đối với tài sản.

Để giúp mọi người tránh rủi ro, đội ngũ an ninh của Zero Time Technology kết hợp với các ví dụ tấn công thực tế, đã tổng kết 5 kiểm tra bảo mật quan trọng phải hoàn thành trước khi tham gia DeFi, giúp bạn nhận diện rủi ro trước khi thao tác, giữ vững ranh giới an toàn tài sản.

Rủi ro DeFi đang xảy ra như thế nào?

Nhiều người nghĩ rằng các cuộc tấn công của hacker là điều xa vời với mình, nhưng thực tế là: Phần lớn thiệt hại tài sản xảy ra trong quá trình người dùng "thao tác bình thường".

Bạn đã không làm gì sai trái đặc biệt, chỉ là sơ suất ở một khâu nào đó. Dưới đây là bốn con đường rủi ro phổ biến nhất:

1. Ủy quyền không đúng cách → Tài sản bị chuyển đi

Bạn nhấp một lần "Approve" (Phê duyệt), đã cho hợp đồng quyền được sử dụng không giới hạn vào ví của bạn. Một khi hợp đồng trở nên độc hại hoặc bị hack, tài sản sẽ bị xóa sạch trong tích tắc.

2. Truy cập trang web lừa đảo (phishing) → Ví bị chiếm đoạt

Bạn tìm kiếm một dự án, nhấp vào liên kết quảng cáo đầu tiên, trang web trông giống hệt trang chính thức. Sau khi kết nối ví, cụm từ ghi nhớ (seed phrase) hoặc chữ ký của bạn đã bị hacker lấy mất.

3. Lỗ hổng hợp đồng → Tiền bị "đánh cắp hợp pháp"

Bản thân dự án là chính thống, nhưng mã code có lỗ hổng. Hacker lợi dụng lỗ hổng để bỏ qua các hạn chế, rút tiền từ kho quỹ của giao thức - tài sản của bạn cũng nằm trong đó.

4. Dự án Rug Pull → Thanh khoản bị rút cạn

Đội ngũ dự án từ đầu đã là lừa đảo. Khi tiền của bạn được gửi vào đủ nhiều, họ trực tiếp rút các token từ pool thanh khoản, token lập tức về 0.

Hiểu được rủi ro đến từ đâu, hãy xem 5 kiểm tra dưới đây, bạn sẽ biết mỗi biện pháp đều nhắm vào đâu.

✅Kiểm tra 1: Bảo mật hợp đồng — Mã nguồn mở + Kiểm toán là yêu cầu tối thiểu

Nhiều người bị mất tài sản không phải vì hacker giỏi giang, mà vì hợp đồng của dự án bản thân nó đã "có độc".

⚠️Điều bạn cần làm không phải là "tin tưởng dự án", mà là:

•Mã nguồn có mở không: Kiểm tra trên trình khám phá khối (block explorer) (như Etherscan, Solscan) xem hợp đồng đã được "Xác minh (Verified)" chưa. Hợp đồng không mở mã nguồn, tương đương với việc giấu các quy tắc trong hộp đen — không động vào.

•Đã được kiểm toán chưa: Truy cập trang web chính thức của các cơ quan kiểm toán như CertiK, PeckShield, SlowMist để tìm kiếm tên dự án, xác nhận có báo cáo kiểm toán thực sự và các lỗ hổng nghiêm trọng đã được sửa.

•Có tồn tại lỗ hổng trong lịch sử không: Sử dụng các nền tảng bên thứ ba như DeFi Safety, RugDoc, nhập địa chỉ hợp đồng để xem điểm đánh giá an ninh và lịch sử rủi ro trước đây.

>🚩 Tín hiệu rủi ro cao:•Hợp đồng không mở mã nguồn

• Không có báo cáo kiểm toán của bên thứ ba, hoặc chỉ có "tự kiểm toán"

• Hợp đồng vừa triển khai vài ngày đã đi vào hoạt động

🔗Mẹo nhỏ: Trong trang "Contract" của trình khám phá khối, nếu thấy "Source Code Not Verified", hãy đóng trang ngay lập tức.

✅Kiểm tra 2: Quản lý ủy quyền — Đừng để hợp đồng "rút tiền không giới hạn"

Nhiều người bị mất tài sản không phải do bị hack, mà là do ủy quyền cho hợp đồng không nên ủy quyền. Bạn nhấp một lần "Approve", tương đương với việc đưa cho hợp đồng một chìa khóa — nếu chìa khóa này là "chìa khóa vạn năng", hợp đồng có thể mở cánh cửa cho tất cả các tài sản cùng loại trong ví của bạn bất cứ lúc nào.

⚠️Kiểm tra trọng điểm

•Có yêu cầu "ủy quyền vô hạn" không: Trong cửa sổ pop-up ủy quyền, hạn mức hiển thị là unlimited (vô hạn) hoặc giá trị tối đa của uint256. Điều này có nghĩa là hợp đồng có thể chuyển đi tài sản của bạn không giới hạn số lần, không bị giới hạn bởi số tiền bạn gửi vào.

•Địa chỉ hợp đồng có phải là địa chỉ lạ không: Kiểm tra kỹ địa chỉ hợp đồng của đối tượng được ủy quyền, xem có khớp với địa chỉ chính thức mà dự án công bố không. Chỉ sai một chữ cái cũng có thể là lừa đảo.

👉Đề xuất

•Ưu tiên chọn "Ủy quyền tối thiểu": Mỗi lần ủy quyền, hãy tự sửa hạn mức thành số lượng cần thiết cho giao dịch lần này. Ví dụ chỉ gửi 0.1 ETH, hãy đặt hạn mức ủy quyền là 0.1 ETH. Các ví như Rabby, MetaMask bản tùy chỉnh đã hỗ trợ tính năng này.

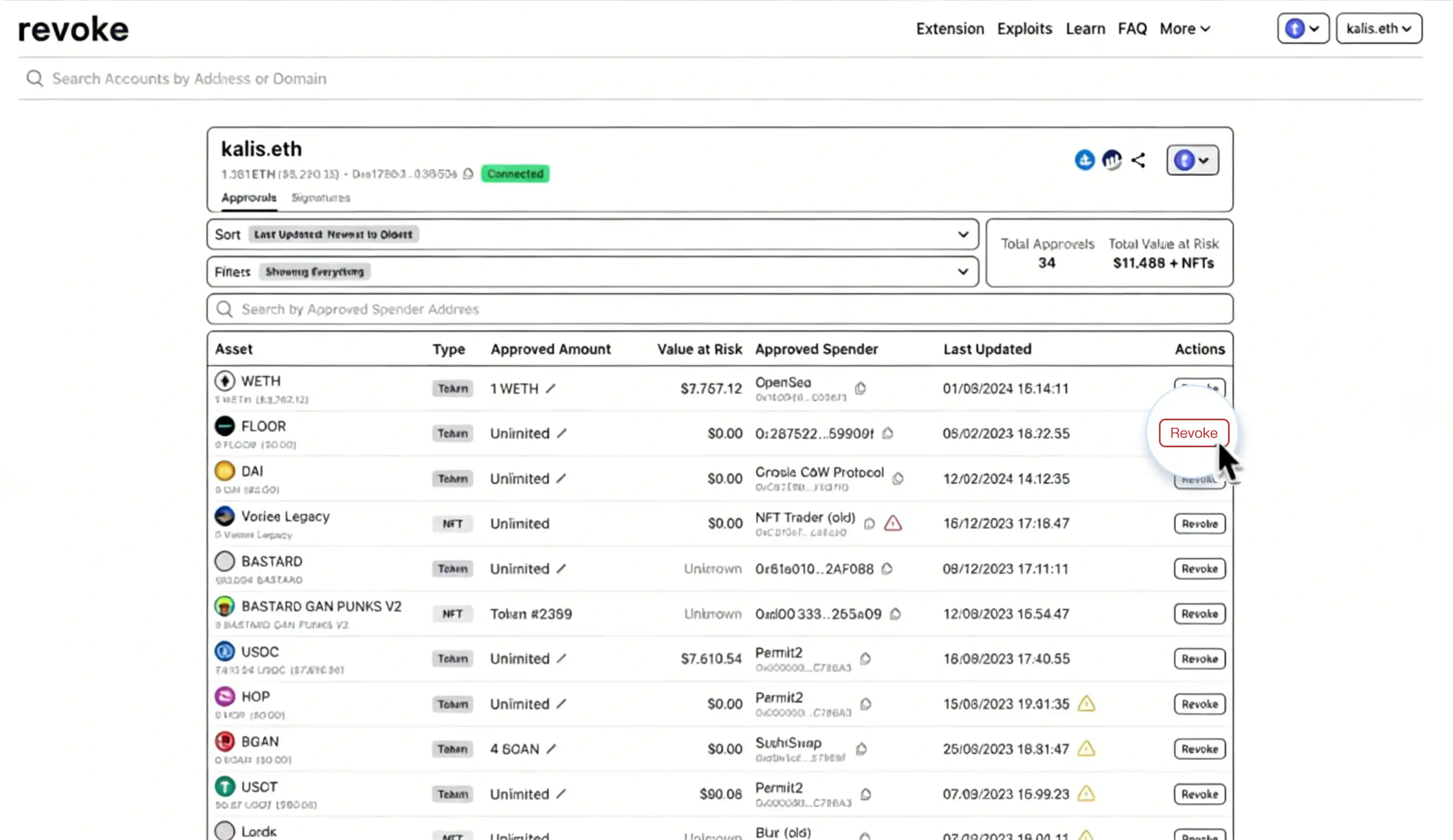

•Dọn dẹp ủy quyền định kỳ: Truy cập revoke.cash hoặc etherscan.io/tokenapprovalchecker, xem bạn đã ủy quyền cho những hợp đồng nào, phát hiện thấy hợp đồng đáng ngờ hoặc không quen biết, hãy thu hồi (revoke) ngay lập tức.

Giao diện ví dụ trên trang revoke.cash. Các ủy quyền "Unlimited" được khoanh tròn nên được thu hồi kịp thời.

✅Kiểm tra 3: Cổng vào chính thức — Trang web lừa đảo còn đáng sợ hơn hacker

Theo thống kê, hơn 60% thiệt hại tài sản DeFi đến từ các cuộc tấn công lừa đảo (phishing), chứ không phải từ lỗ hổng hợp đồng.

⚠️Thủ đoạn phổ biến

•Website giả mạo: Tên miền chỉ khác một chữ cái (ví dụ: uniswap.com vs uniswao.com), trang web sao chép hoàn toàn.

•Trang airdrop giả: Quảng cáo "nhận airdrop XX miễn phí" trên Twitter, Discord, sau khi kết nối ví và ủy quyền sẽ chuyển đi tài sản.

•Đầu độc quảng cáo công cụ tìm kiếm: Tìm kiếm "Uniswap", quảng cáo đầu tiên có thể là trang web lừa đảo, tên miền cực kỳ giống với trang chính thức.

👉Đề xuất

•Chỉ truy cập qua kênh chính thức: Lấy liên kết trang web chính thức từ Twitter chính thức của dự án, thông báo Discord, kho lưu trữ GitHub, không tin vào quảng cáo trên công cụ tìm kiếm.

•Lưu lại các trang web DeFi thường dùng: Thêm trang web chính thức của các giao thức thường sử dụng vào dấu trang (bookmark) của trình duyệt, mỗi lần truy cập từ dấu trang.

•Không nhấp vào liên kết lạ: Bất kỳ liên kết nào được gửi đến (kể cả từ bạn trong nhóm, tin nhắn riêng), đều phải nghi ngờ trước.

🔗Mẹo nhỏ: Cài đặt tiện ích mở rộng ví như Rabby hoặc MetaMask bản phát hiện lừa đảo, chúng sẽ tự động chặn các tên miền lừa đảo đã biết.

✅Kiểm tra 4: Lợi nhuận bất thường — Đằng sau lợi nhuận cao ẩn chứa rủi ro cao

Nếu một dự án:

•Lợi suất hàng năm cao hơn nhiều so với mức trung bình của thị trường (ví dụ APY stablecoin vượt quá 20%)

• Nhấn mạnh "arbitrage không rủi ro", "chắc chắn có lãi"

• Khuyến khích "tham gia sớm, đầu tư nhanh", tạo ra tâm lý FOMO (sợ bỏ lỡ)

Về cơ bản có thể đánh giá: Rủi ro ≈ Lời hứa lợi nhuận × 10 lần

Nhiều dự án Rug Pull lợi dụng "lợi nhuận cao" để thu hút thanh khoản. Lợi nhuận ban đầu của chúng có thể đến từ vốn của người dùng mới (mô hình Ponzi), một khi dòng tiền mới chảy vào chậm lại, đội ngũ dự án trực tiếp rút pool và bỏ chạy.

👉Đề xuất

•So sánh với chuẩn thị trường: APY stablecoin của các giao thức DeFi chủ lưu (như Aave, Compound) thường trong khoảng 2% - 8%. Cao hơn khoảng này từ 3 lần trở lên, cần cảnh giác cao độ.

•Xem thời gian tồn tại của dự án: Dự án vừa ra mắt vài ngày đã đưa ra lợi suất siêu cao, phần lớn là "bẫy mật ong" (honeypot).

•Tìm kiếm tên dự án + scam / rug: Sử dụng Google hoặc Twitter để tìm kiếm, xem có người dùng nào tố cáo không.

🚩 Nguyên tắc một câu: Nếu nó tốt đến mức không giống thật, thì rất có thể nó là giả.

✅Kiểm tra 5: Cách ly tài sản — Đừng để tất cả trứng vào một giỏ

Nhiều người dùng chỉ có một ví chính, tất cả tài sản, tất cả tương tác DeFi, tất cả mint NFT đều được thực hiện trong ví này. Một khi ví này bị lừa đảo, ủy quyền cho hợp đồng độc hại, hoặc khóa riêng tư bị lộ, toàn bộ tài sản sẽ về 0 cùng một lúc.

Đề xuất thiết lập hệ thống "ba ví":

⚠️Bản chất là: Kiểm soát rủi ro điểm đơn, tránh "mất toàn bộ một lần"

• Tham gia dự án mới hoặc giao thức chưa được kiểm chứng, nhất loạt sử dụng ví tạm thời, gửi số tiền tối thiểu để kiểm tra.

•Ví chính tương tác cần dọn dẹp ủy quyền định kỳ (hàng tuần hoặc hàng tháng).

• Tài sản cốt lõi đặt trong ví lạnh (cold wallet), không bao giờ ký, không ủy quyền, không kết nối với bất kỳ trang web nào.

Đáng sợ hơn hacker là "người trong cuộc"

Ngoài các cuộc tấn công từ bên ngoài, còn có một rủi ro thường bị bỏ qua — nhân viên nội bộ làm việc xấu. Họ có thể là nhà phát triển, vận hành, thậm chí là nhân viên chăm sóc khách hàng.

⚠️Nội gián đến từ đâu?

•Nhà phát triển hoặc kiểm toán viên cài cắm backdoor: Nhà phát triển và kiểm toán viên có quyền submit và quyền truy cập hệ thống. Một khi ai đó trong số họ làm việc xấu, có thể cài backdoor, đánh cắp khóa nhạy cảm, và ngụy trang thành hoạt động phát triển bình thường khó bị phát hiện.

•Người quản lý quyền hạn cốt lõi ăn cắp: Người nắm giữ khóa riêng tư quản trị, nếu nảy sinh ý đồ xấu, tất cả tài sản người dùng đều có thể bị xóa sạch cùng một lúc.

•Nhân viên lợi dụng quyền hạn chức vụ đánh cắp thông tin người dùng: Tháng 2 năm 2026, một kỹ sư mạng 34 tuổi tại một công ty đầu tư tiền mã hóa ở Hồng Kông, đã lợi dụng quyền truy cập hệ thống của mình, đăng nhập trái phép vào cơ sở dữ liệu của công ty và đánh cắp khoảng 2,67 triệu USDT (khoảng 20,87 triệu HKD) của 20 khách hàng. Nhân viên này đã làm việc tại công ty tới 4 năm, phụ trách phát triển và bảo trì APP, chính "quyền hạn hợp pháp" này đã cho phép anh ta thực hiện hành vi trộm cắp.

👉Phòng ngừa thế nào?

•Cá nhân người dùng: Chọn các giao thức có "time lock" (thao tác quan trọng cần trì hoãn thực hiện 24-48 giờ), chú ý xem người quản lý đa chữ ký (multisig) của đội ngũ dự án có công khai minh bạch không.

•Đội ngũ dự án: Quyền hạn cốt lõi phải được quản lý bằng ví đa chữ ký, thiết lập thời gian đệm time lock, kiểm toán nhật ký truy cập nội bộ định kỳ.

Tại sao bạn "rõ ràng rất cẩn thận", vẫn bị dính bẫy?

Bởi vì các cuộc tấn công đã chuyển từ "lỗ hổng kỹ thuật" sang "lỗ hổng tâm lý con người".

⚠️Sai lầm tâm lý thường gặp

• "Dự án này rất hot, chắc không sao đâu"

•"Mọi người đều dùng, sẽ không xảy ra chuyện đâu"

• "Tôi chỉ thao tác một lần, không khéo đến vậy đâu"

👉 Thực tế là: Kẻ tấn công chỉ cần bạn mắc sai lầm một lần

⚠️Xu hướng mới: Tấn công lừa đảo (phishing) + AI

• Trang web giả mạo chất lượng cao

•Tự động tạo hội thoại hỗ trợ khách hàng

• Chính xác nhắm mục tiêu người dùng

👉Người dùng ngày càng khó phân biệt thật giả

Một nguyên tắc an toàn DeFi đơn giản nhất

Nếu bạn không thể nhớ hết tất cả các kiểm tra, có thể nhớ 3 điều này👇

•Không tùy tiện ủy quyền

• Không nhấp vào liên kết lạ

• Không All in (dồn hết vốn) vào một dự án

🔑 Tóm tắt một câu: Rủi ro của DeFi, không nằm trong đoạn code bạn không hiểu, mà nằm trong mỗi thao tác bạn bỏ qua.

Lời kết

DeFi mang lại sự cởi mở và tự do, đồng thời cũng mang đến những thách thức an ninh mới. Từ sự kiện Drift Protocol đến các cuộc tấn công lừa đảo hàng ngày, rủi ro đã từ "sự kiện cực đoan" trở thành "mối đe dọa thường trực".

Đối mặt với môi trường on-chain phức tạp, thứ thực sự bảo vệ tài sản không phải là may mắn, mà là nhận thức và thói quen.

Nếu bạn có nghi ngờ về dự án DeFi đang sử dụng, đề xuất tiến hành kiểm tra an ninh càng sớm càng tốt.

👉Trong thế giới on-chain, an ninh không phải là mục bổ sung, mà là ngưỡng cửa tham gia.