Pemegang kripto pribadi menanggung kerugian terbesar dari peretasan, phishing, dan upaya pencurian digital pada Februari 2026, menurut firma intelijen blockchain Nominis — dan varian malware iOS yang baru diidentifikasi mungkin menjelaskan sebagian alasan mengapa pengguna individu menjadi target yang disukai.

Dirancang Untuk Menyerang Cepat dan Menghilang

Google Threat Intelligence telah mengidentifikasi alat berbahaya berbasis JavaScript bernama Ghostblade, yang dibangun khusus untuk menyerang perangkat Apple iOS, mengekstrak data sensitif, dan bungkam sebelum ada yang menyadarinya.

Perangkat lunak ini adalah satu dari enam alat yang dibundel dalam paket yang lebih luas yang oleh para peneliti disebut DarkSword. Bersama-sama, alat-alat ini dirancang untuk mencuri kunci privat kripto, data pesan, dan informasi pribadi dari perangkat yang terinfeksi.

Ghostblade berjalan sekali, mengambil yang dibutuhkan, dan berhenti. Tidak ada aktivitas latar belakang yang persisten. Tidak diperlukan perangkat lunak tambahan untuk membuatnya bekerja. Desain itu membuatnya jauh lebih sulit dideteksi daripada malware yang terus berjalan setelah infeksi.

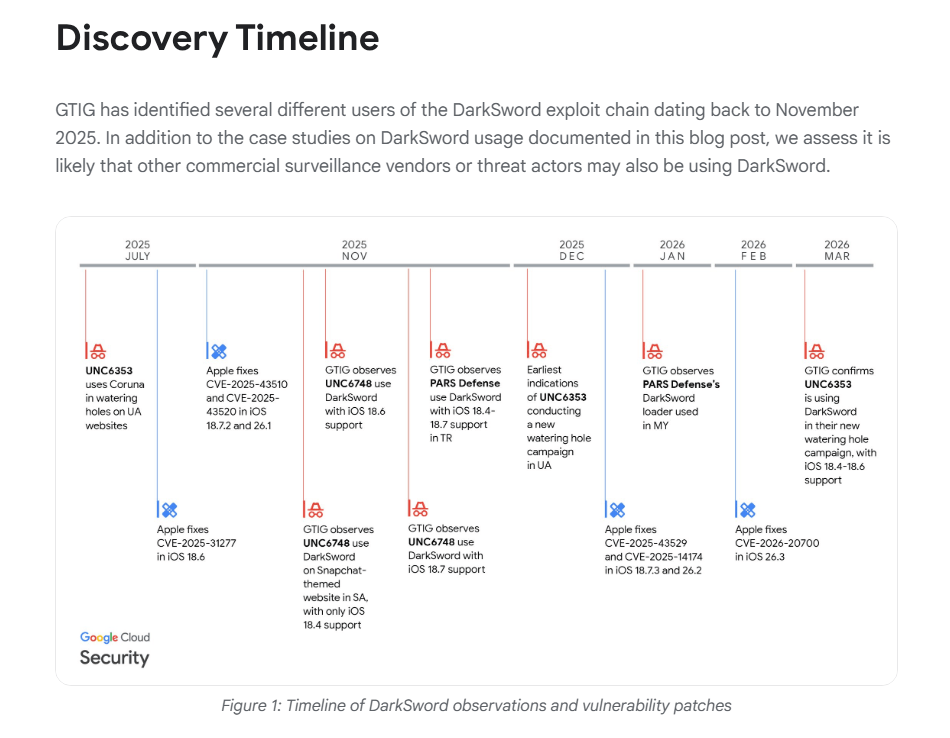

Sumber: Google

Alat ini juga menutupi jejaknya dengan cara tertentu. Setelah selesai, alat ini menghapus log kerusakan dari perangkat yang dikompromikan. Log tersebut adalah yang biasanya dikumpulkan Apple untuk mengidentifikasi masalah perangkat lunak dan menandai aktivitas mencurigakan. Tanpanya, Apple tidak menerima sinyal bahwa ada yang salah.

Apa yang Sebenarnya Bisa Diakses Ghostblade

Cakupan apa yang bisa diambil Ghostblade dari suatu perangkat sangat luas. Berdasarkan laporan Google, malware ini mampu menjangkau pesan dari iMessage, WhatsApp, dan Telegram.

Ia juga dapat mengumpulkan detail kartu SIM, data lokasi, file multimedia, dan pengaturan tingkat sistem. Bagi pengguna kripto, ancaman paling langsung adalah paparan kunci privat — jenis akses yang memberi penyerang kendali penuh atas dompet digital tanpa cara untuk membalikkan transaksi setelah dana dipindahkan.

Paket DarkSword mewakili bab baru dalam serangan berbasis browser yang ditujukan ke ruang kripto, dengan Ghostblade berfungsi sebagai salah satu komponen yang paling halus secara teknis.

Peretas Beralih Fokus Dari Kode Ke Orang

Total kerugian dari peretasan terkait kripto turun drastis pada Februari, turun menjadi hampir $50 juta dari $385 juta bulan sebelumnya, data Nominis menunjukkan. Namun penurunan itu bukan sinyal lingkungan yang lebih aman.

Laporan menunjukkan penurunan tersebut mencerminkan perubahan metode, bukan ambisi. Penyerang beralih dari mengeksploitasi kerentanan kode ke skema phishing, peracunan dompet, dan pendekatan lain yang mengandalkan menipu pengguna daripada merusak sistem.

Situs web palsu yang dibangun untuk mencerminkan platform sah adalah kendaraan umum. Pengguna yang mendarat di sana dan berinteraksi dengan elemen apa pun dapat memiliki kredensial dan kunci dicuri tanpa disadari.

Peringatan Ghostblade dari Google tiba di latar belakang itu — pengingat bahwa pengguna individu bernilai tinggi, bukan hanya bursa atau protokol, benar-benar berada dalam sasaran.

Gambar unggulan dari Unsplash, grafik dari TradingView