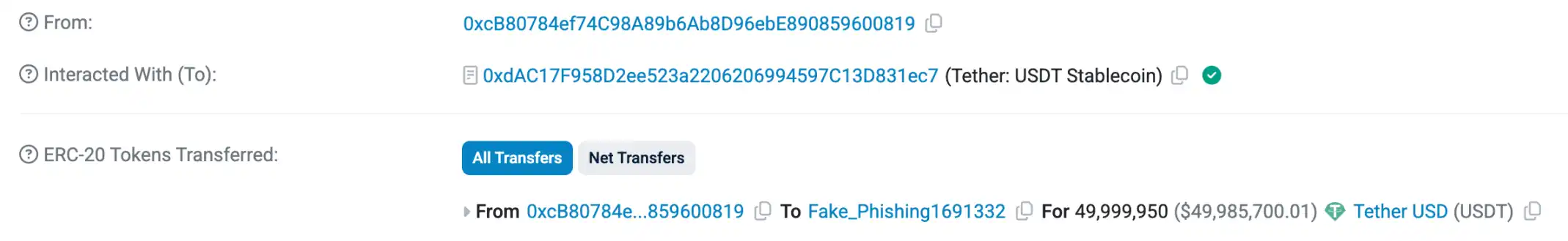

Hier à l'aube, heure de Pékin, l'analyste onchain nommé Specter sur X a découvert une affaire où près de 50 millions d'USDT ont été transférés vers une adresse de pirate en raison d'un manque de vérification attentive de l'adresse de transfert.

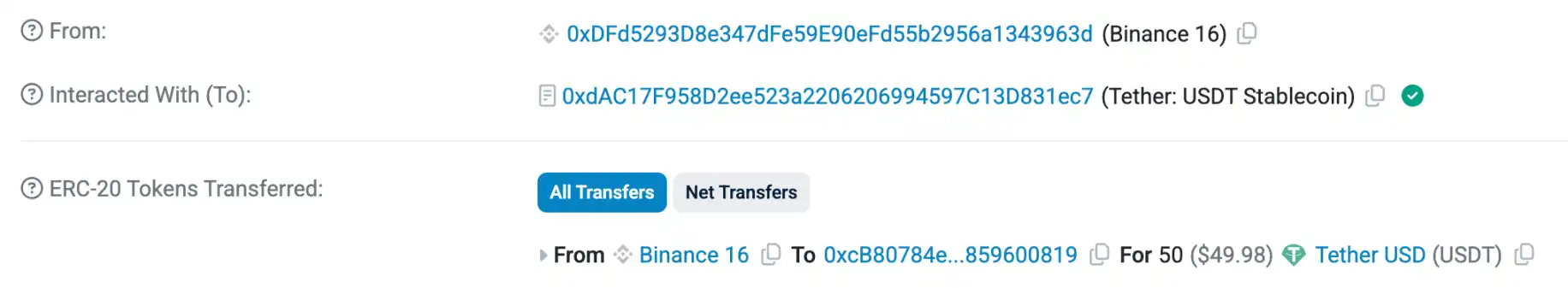

Selon les vérifications de l'auteur, cette adresse (0xcB80784ef74C98A89b6Ab8D96ebE890859600819) a retiré 50 USDT de Binance vers 13h, heure de Pékin, le 19, pour tester avant un retrait de gros volume.

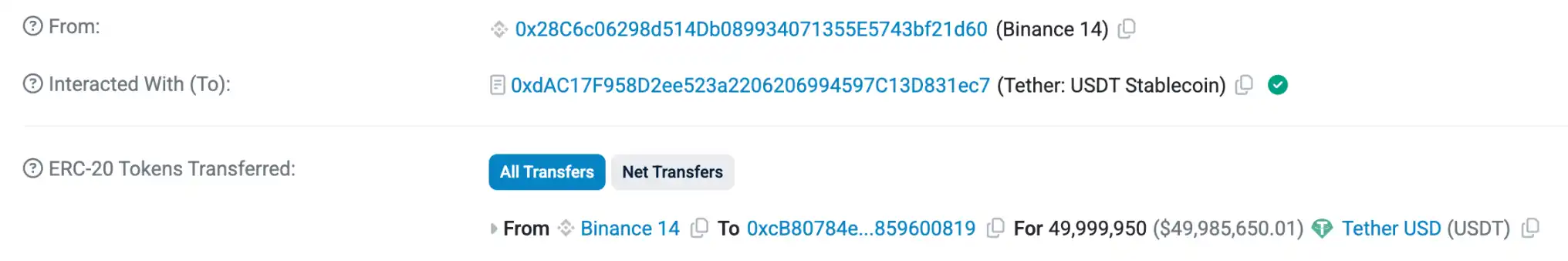

Environ 10 heures plus tard, cette adresse a retiré en une fois 49 999 950 USDT de Binance, portant le total à exactement 50 millions avec les 50 USDT retirés précédemment.

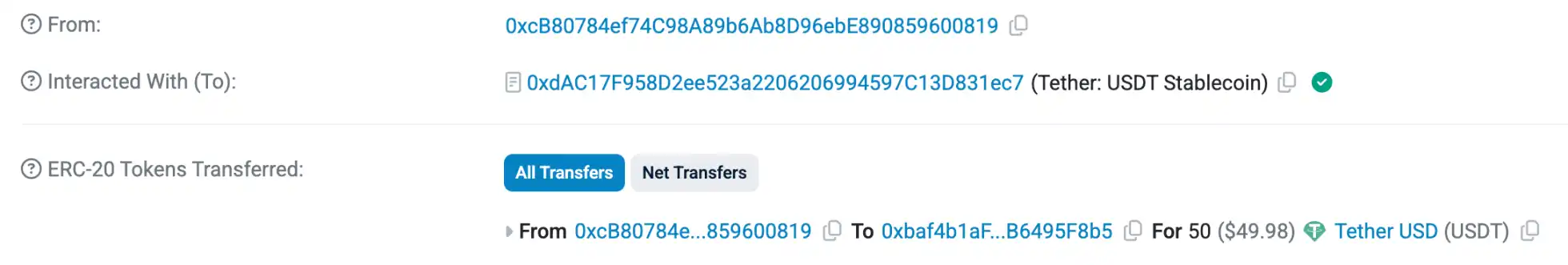

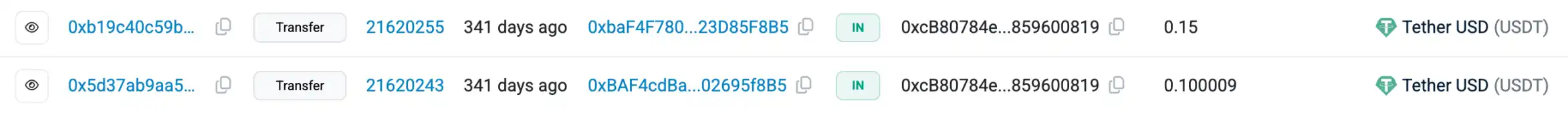

Environ 20 minutes plus tard, l'adresse ayant reçu les 50 millions d'USDT a d'abord transféré 50 USDT à 0xbaf4...95F8b5 pour un test.

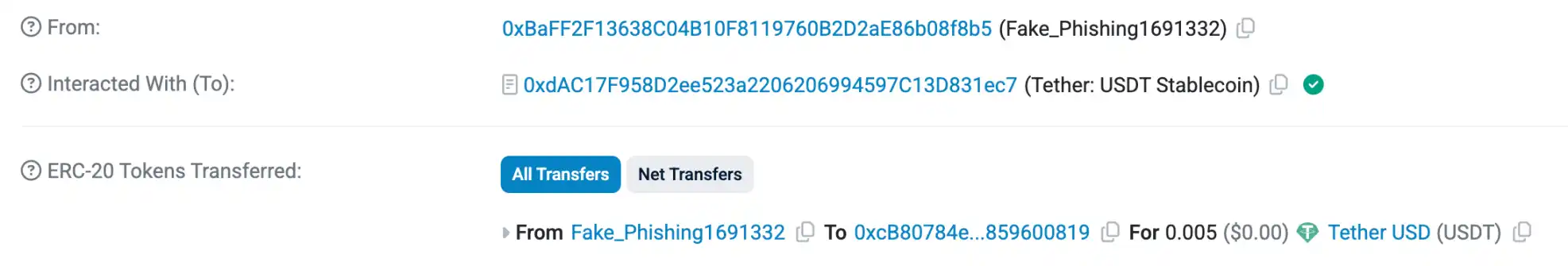

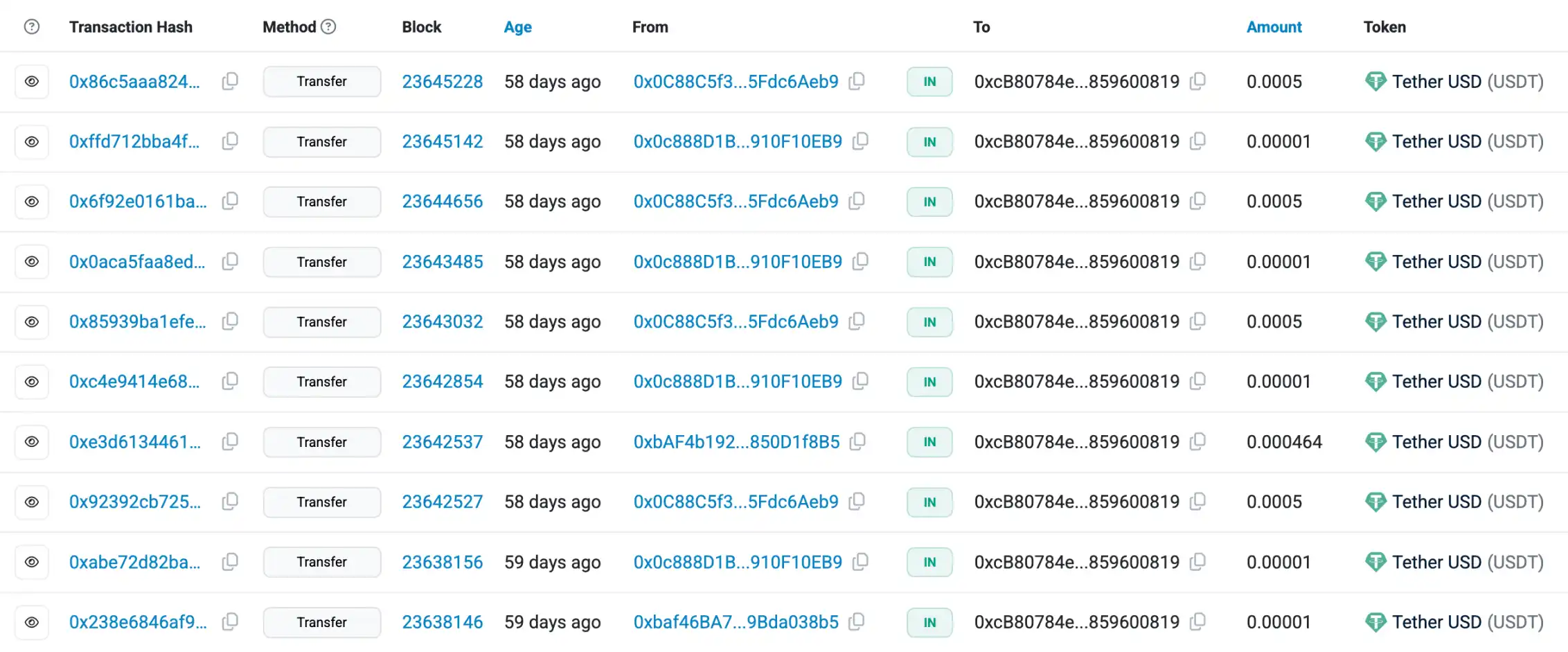

Moins de 15 minutes après la fin du transfert test, l'adresse du pirate 0xbaff...08f8b5 a transféré 0,005 USDT à l'adresse contenant les 49 999 950 USDT restants. L'adresse utilisée par le pirate présentait des similitudes frappantes de début et de fin avec l'adresse ayant reçu les 50 USDT, ce qui constitue une attaque évidente par « empoisonnement d'adresse ».

10 minutes plus tard, lorsque l'adresse commençant par 0xcB80 s'est préparée à transférer les plus de 40 millions d'USDT restants, elle a probablement, par négligence, copié l'adresse de la transaction précédente, c'est-à-dire l'adresse utilisée par le pirate pour « l'empoisonnement », envoyant ainsi directement près de 50 millions d'USDT au pirate.

Voyant les 50 millions de dollars acquis, le pirate a commencé le blanchiment 30 minutes plus tard. Selon le monitoring de SlowMist, le pirate a d'abord échangé les USDT contre des DAI via MetaMask, puis a utilisé tous les DAI pour acheter environ 16 690 Ether, en a laissé 10 et a envoyé le reste vers Tornado Cash.

Vers 16h00 hier, heure de Pékin, la victime a interpellé le pirate sur la chaîne, affirmant avoir engagé des poursuites pénales formelles et avoir collecté, avec l'aide des autorités, des agences de cybersécurité et de multiples protocoles blockchain, un grand nombre de renseignements fiables sur les activités du pirate. Le propriétaire des fonds a proposé que le pirate garde 1 million de dollars et restitue les 98 % restants, s'engageant à ne pas poursuivre si cela était fait ; en cas de non-coopération, des poursuites pénales et civiles seraient engagées et l'identité du pirate serait rendue publique. Mais à ce jour, le pirate n'a donné aucun signe.

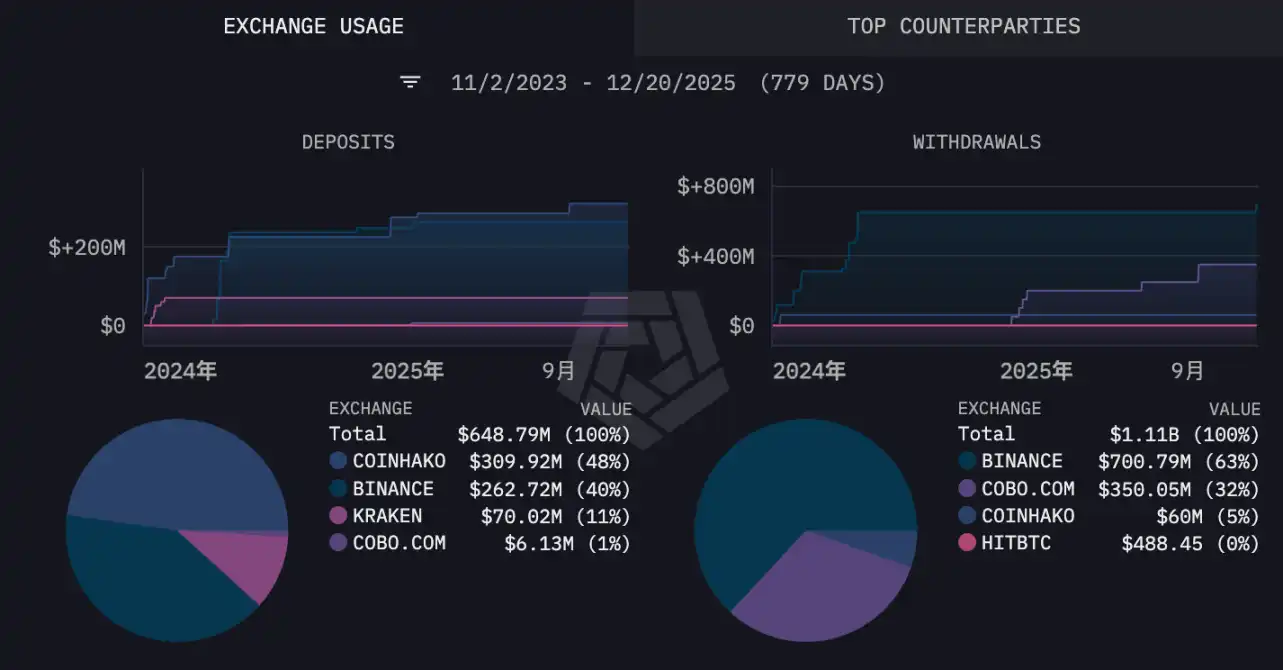

Selon les données compilées par la plateforme Arkham, cette adresse présente des historiques de transferts importants avec des adresses de Binance, Kraken, Coinhako et Cobo. Binance, Kraken et Cobo n'ont pas besoin de présentation, mais Coinhako est peut-être un nom familier. Coinhako est une plateforme d'échange de cryptomonnaies locale de Singapour, créée en 2014, qui a obtenu en 2022 une licence d'établissement de paiement majeur de l'Autorité monétaire de Singapour (MAS), ce qui en fait une plateforme régulée à Singapour.

Compte tenu de l'utilisation de plateformes d'échange multiples ainsi que des services de garde de Cobo par cette adresse, et de sa capacité à contacter rapidement diverses parties et à terminer le traçage du pirate en moins de 24 heures après l'incident, l'auteur suppose que cette adresse appartient très probablement à une institution plutôt qu'à un individu.

Une « inadvertance » aux conséquences désastreuses

La seule explication à la réussite d'une attaque par « empoisonnement d'adresse » est la « négligence ». Ce type d'attaque peut être évité simplement en vérifiant à nouveau l'adresse avant le transfert, mais clairement, le protagoniste de cet incident a omis cette étape cruciale.

Les attaques par empoisonnement d'adresse sont apparues à partir de 2022, et leur origine remonte aux générateurs d'« adresses vanity », c'est-à-dire des outils permettant de personnaliser le début d'une adresse EVM. Par exemple, l'auteur lui-même pourrait générer une adresse commençant par 0xeric pour mieux l'étiqueter.

Cet outil a ensuite été exploité par des pirates qui ont découvert qu'en raison d'un problème de conception, il était possible de forcer brutalement les clés privées, conduisant à plusieurs vols importants de fonds. Mais la capacité à générer des débuts et fins d'adresse personnalisés a aussi donné une « idée diabolique » à certaines personnes mal intentionnées : générer des adresses similaires en début et fin à celles couramment utilisées par un utilisateur pour ses transferts, et effectuer des transferts vers d'autres adresses fréquemment utilisées par l'utilisateur. Ainsi, certains utilisateurs, par négligence, pourraient prendre l'adresse du pirate pour la leur et envoyer activement leurs actifs onchain dans la poche du pirate.

Les informations onchain passées montrent que l'adresse commençant par 0xcB80 était déjà une cible importante d'empoisonnement avant cette attaque, les attaques visant cette adresse ayant commencé il y a près d'un an. Ce mode d'attaque consiste essentiellement pour le pirate à parier qu'un jour, par paresse ou inattention, vous finirez par mordre à l'hameçon. C'est précisément ce type d'attaque transparente qui continue pourtant de faire des victimes parmi les « grands étourdis ».

À la suite de cet événement, Wang Chun, co-fondateur de F2Pool, a tweeté sa sympathie pour la victime, racontant que l'année dernière, pour tester si son adresse avait fait l'objet d'une fuite de clé privée, il y avait transféré 500 bitcoins, qui avaient ensuite été volés par un pirate. Bien que l'expérience de Wang Chun ne soit pas liée à une attaque par empoisonnement d'adresse, il voulait probablement dire que tout le monde peut avoir un moment de « bêtise », qu'il ne faut pas blâmer la négligence de la victime, mais plutôt pointer du doigt le pirate.

50 millions de dollars n'est pas une petite somme, mais ce n'est pas le montant le plus élevé volé par ce type d'attaque. En mai 2024, une adresse a transféré pour plus de 70 millions de dollars de WBTC à une adresse pirate de cette manière, mais la victime a finalement récupéré presque tous les fonds grâce à une négociation onchain assistée par la société de sécurité Match Systems et la plateforme d'échange Cryptex. Cependant, dans le présent cas, le pirate a rapidement échangé les fonds volés contre de l'ETH et les a transférés vers Tornado Cash, et l'issue quant à une éventuelle récupération reste incertaine.

Jameson Lopp, co-fondateur et directeur de la sécurité de Casa, avait averti en avril que les attaques par empoisonnement d'adresse se propageaient rapidement, avec pas moins de 48 000 incidents de ce type rien que sur le réseau Bitcoin depuis 2023.

Qu'il s'agisse de liens de réunion Zoom frauduleux sur Telegram, ces méthodes d'attaque ne sont pas très sophistiquées, mais c'est justement cette « simplicité » qui peut amener à baisser sa garde. Pour nous qui évoluons dans cette forêt obscure, se méfier un peu plus ne fait jamais de mal.