Auteur : Chloe, ChainCatcher

En septembre 2025, le portefeuille multi-signatures de la plateforme sociale Web3 UXLink a été dévalisé. Un pirate a volé des actifs d'une valeur de plus de dix millions de dollars en quelques heures, puis a frappé une quantité massive de jetons pour provoquer un effondrement instantané du prix de plus de 70 %. Cependant, l'aspect le plus absurde de cette catastrophe n'est pas l'attaque elle-même, mais la performance « amateur » du pirate par la suite.

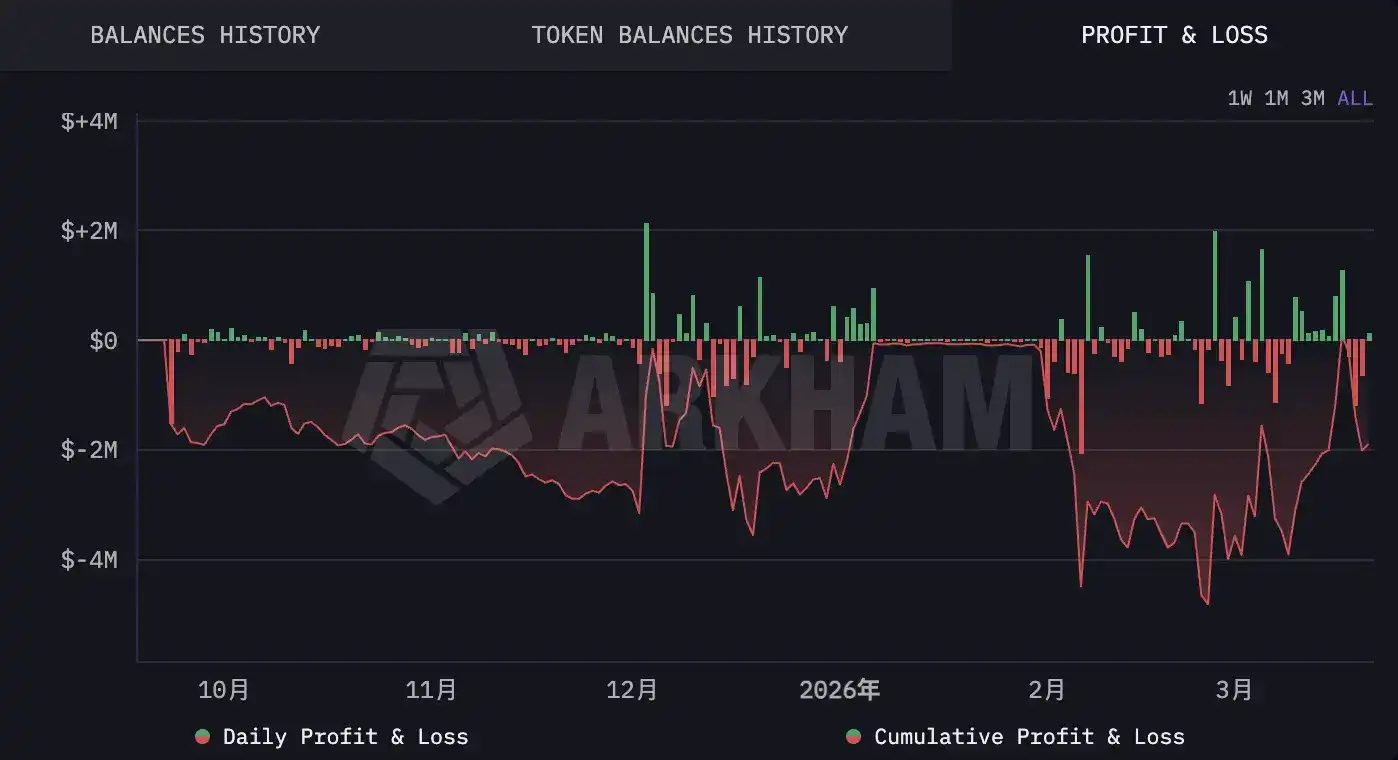

Contrairement aux schémas classiques de blanchiment de cryptomonnaies, ce pirate ne s'est pas empressé de disparaître. Au lieu de cela, il a injecté l'ETH et les stablecoins volés sur des DEX, effectuant des transactions frénétiques sur CoW Swap. Selon les données on-chain d'Arkham, cette adresse a accumulé près de 625 transactions en seulement six mois, enregistrant des pertes paperasses atteignant jusqu'à 4,8 millions de dollars.

En reconstituant le cheminement technique de cette attaque, on découvre un mode opératoire inhabituel et la réalité cruelle qui se cache derrière : face à ce cycle baissier, même avec une haute compétence technique pour voler de l'argent on-chain, une fois de retour sur les marchés pour trader, tout le monde est sur un pied d'égalité.

Vulnérabilité de sécurité du portefeuille multi-signatures UXLink, pertes dépassant les dix millions de dollars

La société de sécurité blockchain Cyvers a été la première à détecter des mouvements anormaux sur le portefeuille multi-signatures d'UXLink le 22 septembre 2025 et a émis une alerte urgente. Par la suite, UXLink a confirmé officiellement que son portefeuille multi-signatures principal avait été compromis, avec des pertes s'élevant à plus de 11,3 millions de dollars.

Le cheminement technique de cette attaque était assez clair. Le pirate a ciblé une vulnérabilité de la fonction delegateCall du portefeuille multi-signatures, exploitant cette faille pour modifier avec succès la logique du contrat. L'attaquant a d'abord supprimé les permissions d'administrateur légitimes existantes du portefeuille. Ensuite, en appelant la fonction addOwnerWithThreshold, il s'est forcément implanté comme nouveau propriétaire du portefeuille. À ce stade, le mécanisme de sécurité multi-signatures sur lequel UXLink comptait était complètement contourné, et le contrôle du portefeuille avait changé de mains.

S'ensuivit un pillage effréné des actifs on-chain. La liste des actifs volés comprenait environ 4 millions de dollars USDT, 500 000 dollars USDC, 3,7 WBTC, 25 ETH, ainsi que des jetons natifs UXLINK d'une valeur d'environ 3 millions de dollars. Parallèlement, le pirate a frappé une quantité massive de jetons UXLINK sur la blockchain Arbitrum et les a déversés sur le marché, provoquant une chute vertigineuse du prix du jeton de plus de 70 % en peu de temps, passant d'environ 0,30 dollar à moins de 0,10 dollar, et une evaporation de la capitalisation boursière de plus de 70 millions de dollars.

Hors des sentiers battus : Abandon du mixage pour retirer, rester on-chain pour se battre en trading

Selon le scénario standard du crime cryptographique, la suite aurait dû être la suivante : le pirate envoie les actifs vers Tornado Cash pour les anonymiser, les blanchit par lots via d'innombrables adresses relais, et finalement achève tout le processus de blanchiment et de retrait. Mais cet attaquant a choisi une voie différente.

Environ 48 heures après l'attaque, le pirate a converti 1 620 ETH en environ 6,73 millions de DAI. Cela aurait dû être le premier signal de « vente » attendu par le marché, et plusieurs analystes on-chain ont immédiatement verrouillé ce comportement. Mais au cours des six mois suivants, le mode de comportement de cette adresse s'est complètement écarté du calme et de la furtivité d'un pirate professionnel, commençant instead des transactions frénétiques on-chain.

Selon le suivi des données on-chain d'Arkham, cette adresse a accumulé pas moins de 625 transactions en seulement six mois, ses activités fortement concentrées sur la plateforme de trading décentralisée CoW Swap. Ses transactions oscillaient fréquemment entre WETH et DAI, à une fréquence dépassant largement celle d'un détenteur à long terme typique. Ainsi, plutôt qu'un hacker ayant volé des millions, il ressemblait plus à un trader, ou à un investisseur retail habitué à « acheter la baisse, résister à la volatilité, et sortir seulement près de son prix de revient ».

Niveau de trading médiocre : Pertes paperasses dépassant 4 millions de dollars, presque au point de départ après six mois

Selon les données de suivi des profits et pertes d'Arkham, d'octobre 2025 à début février 2026, la valeur paperasse des actifs de l'adresse de l'attaquant a plusieurs fois affiché des pertes dépassant les 3 millions de dollars ; en février, les pertes ont même atteint un pic de 4,8 millions de dollars. Son mode de trading était très cohérent : accumulation constante au plus bas, maintien des positions durant la volatilité, et sortie uniquement lorsque le prix remontait enfin près de son coût d'entrée.

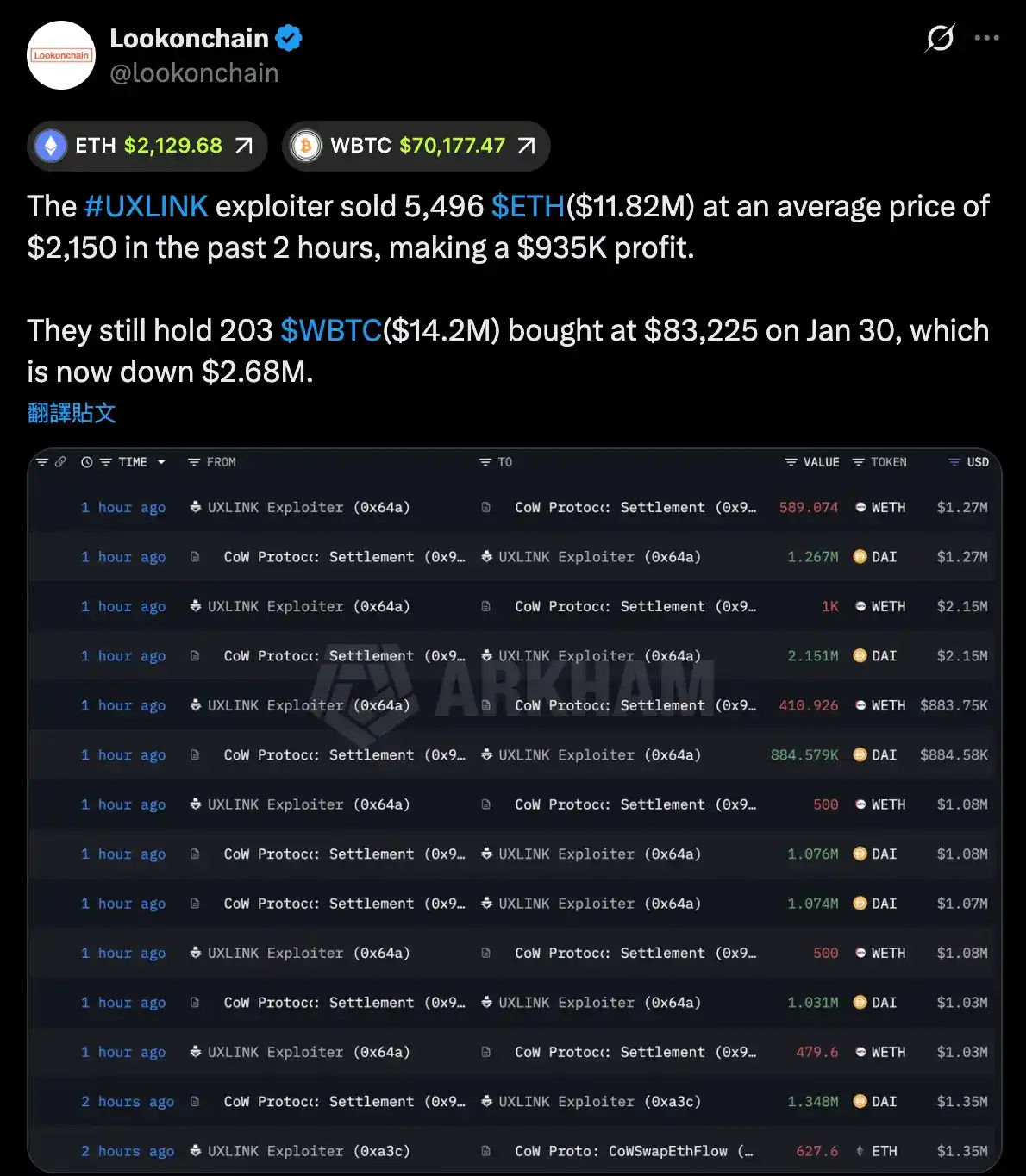

Ce n'est qu'à la fin du mois de mars que ce pirate a finalement connu un retournement de situation. Sur CoW Swap, il a échangé 5 496 ETH à un prix moyen de 2 150 dollars contre environ 11,86 millions de DAI. Cette opération lui a apporté un gain paperasse d'environ 935 000 dollars, permettant enfin à son portefeuille global de revenir à l'équilibre. Cependant, la position détenue en WBTC entamait ce profit. Le pirate avait acheté 203 WBTC le 30 janvier 2026 à un prix moyen de 83 225 dollars, enregistrant jusqu'à récemment une perte paperasse d'environ 2,68 millions de dollars. Ce moment d'entrée coïncidait précisément avec le pic d'un rebond temporaire du marché – une fois de plus, il avait acheté à un niveau relativement élevé.

Prison transparente et longue route vers la récupération

L'incident UXLink offre une perspective unique dans l'histoire de la criminalité cryptographique : un attaquant, sous les projecteurs, laissant continuellement une traînée de transactions hautement visible, permettant aux analystes on-chain du monde entier d'enregistrer intégralement son processus comportemental.

Cela ne provenait peut-être pas d'une négligence du pirate, mais plutôt d'une perception obsolète de la « sécurité ». Il pensait probablement qu'en dispersant les actifs sur plusieurs adresses et en opérant sur des DEX pour éviter les contrôles d'identité des CEX, il pourrait maintenir l'anonymat. Cependant, la vitesse d'évolution des outils d'analyse on-chain a rendu ce jugement trop optimiste. Des organismes comme Arkham, Lookonchain, PeckShield et SlowMist ont verrouillé presque instantanément chaque mouvement important de fonds. Chaque entrée et sortie du pirate était entièrement exposée au public. Bien que possédant des millions, ce hacker semblait être dans une prison numérique transparente.

Pour l'équipe du projet UXLink, cette situation est à la fois un léger réconfort et un immense dilemme. Les actifs, bien que non disparus, sont toujours sur la blockchain traçable ; mais dans le monde on-chain, dépourvu d'intervention de juridictions, un fossé difficile à franchir subsiste entre « voir » et « récupérer ».

Bien qu'UXLink ait rapidement achevé après l'incident un audit de nouveau contrat, un échange de jetons et un plan de compensation des utilisateurs pour tenter de reconstruire la confiance du marché, le prix du jeton était passé de son pic de 3,75 dollars en décembre 2024 à environ 0,0044 dollar, une chute de 99 %. Pour UXLink, réparer les vulnérabilités du code ne prendra peut-être que quelques semaines, mais reconstruire un écosystème à partir de ruines quasi-nulles reste un chemin long et ardu.

Face au marché baissier, tout le monde est logé à la même enseigne

L'histoire du pirate d'UXLink est devenue le reflet de la « réalité du marché », et pas seulement d'un incident de sécurité.

Bien qu'il possédait une expertise technique lui permettant de capturer avec précision la vulnérabilité delegateCall et de contourner les défenses multi-signatures, réalisant une récolte méthodique en quelques heures ; cependant, une fois les fonds encaissés, il a été confronté aux mêmes difficultés qu'un investisseur retail ordinaire : le marché se moque de la provenance des jetons, l'ETH a continué de baisser pendant la détention, le BTC s'est retrouvé coincé après la constitution de la position.

Cette fin ne mérite aucune pitié, mais elle est pleine d'ironie. Les actifs que l'attaquant a mis tant d'efforts à voler ont finalement été érodés par la volatilité du marché, leur valeur paperasse six mois plus tard étant à peine différente de celle du début. Il n'est pas le premier détenteur d'ETH à subir des pertes dans un marché baissier, et ne sera certainement pas le dernier spéculateur à être contre-attaqué par le marché en achetant le creux du WBTC.