Titre original : 'Help! My robot vac is stealing my Bitcoin' : Quand les appareils intelligents attaquent

Auteur original : Felix Ng, Cointelegraph

Compilation originale : Deep Tide TechFlow

Les robots aspirateurs intelligents et autres appareils domestiques connectés sont facilement piratables et peuvent être utilisés pour enregistrer vos saisies de mots de passe ou phrases de récupération.

Imaginez vous réveiller un matin pour découvrir que votre robot aspirateur est hors de contrôle, votre réfrigérateur vous réclame une rançon, et vos comptes bancaires et cryptomonnaies ont été vidés.

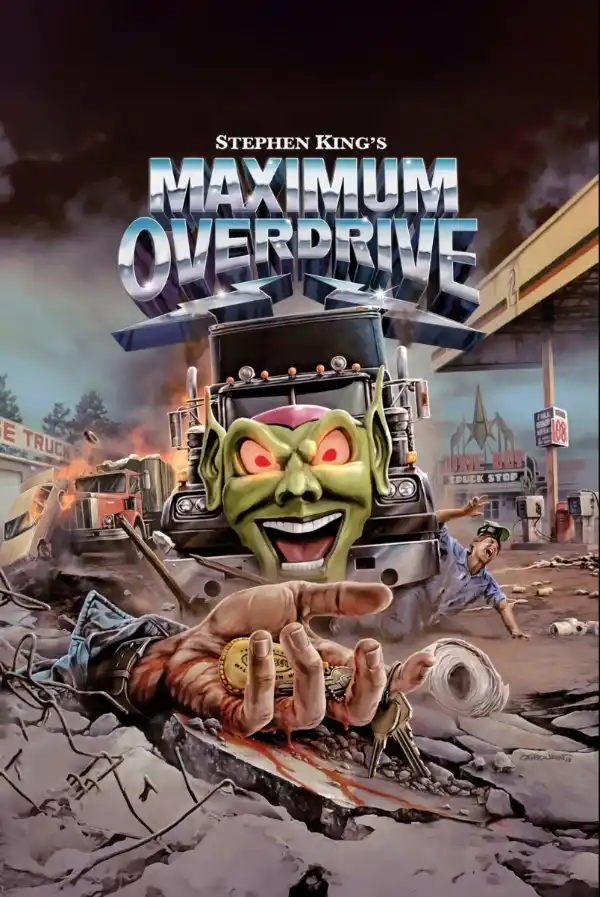

Ce n'est pas un scénario tiré du film d'horreur de Stephen King en 1986, « Maximum Overdrive » – qui raconte l'histoire d'une comète vagabonde déclenchant une frénésie meurtrière mondiale des machines.

Il s'agit plutôt du risque réel que des pirates informatiques puissent infiltrer votre ordinateur via les appareils intelligents de votre maison. Avec le nombre d'appareils IoT (Internet des Objets) dans le monde devrait atteindre 18,8 milliards, et une moyenne d'environ 820 000 attaques IoT par jour, cette éventualité est de plus en plus probable.

« Les appareils IoT non sécurisés (comme les routeurs) peuvent servir de point d'entrée pour infiltrer le réseau domestique », a déclaré Tao Pan, chercheur chez Beosin, une entreprise de sécurité blockchain, lors d'un entretien.

En 2023, le foyer américain moyen possédait 21 appareils connectés, et un tiers des consommateurs d'appareils domestiques intelligents ont subi une fuite de données ou une escroquerie au cours des 12 derniers mois.

« Une fois piratés, les attaquants peuvent se déplacer latéralement pour accéder aux appareils connectés, y compris les ordinateurs ou téléphones utilisés pour les transactions de cryptomonnaies, et peuvent également capturer les identifiants de connexion entre l'appareil et l'exchange. Ceci est particulièrement dangereux pour les utilisateurs qui utilisent des API pour trader des cryptomonnaies », a-t-il ajouté.

Alors, quelles informations les pirates peuvent-ils voler chez vous et quels dégâts peuvent-ils causer ?

Le Magazine a rassemblé certains des piratages les plus étranges survenus ces dernières années, dont un cas où des capteurs de porte ont été piratés pour miner des cryptomonnaies. Nous avons également compilé des conseils pratiques pour protéger vos données et vos cryptomonnaies.

Piratage d'une machine à café

En 2019, Martin Hron, chercheur en cybersécurité chez Avast, a montré comment les pirates pouvaient facilement accéder à un réseau domestique et ses appareils.

Il a choisi une cible simple : pirater à distance sa propre machine à café.

Hron a expliqué que, comme la plupart des appareils intelligents, la machine à café utilisait des paramètres par défaut, permettant de connecter l'appareil au WiFi sans mot de passe, ce qui facilitait le téléchargement de code malveillant sur la machine.

« De nombreux appareils IoT se connectent d'abord au réseau domestique via leur propre réseau WiFi, qui est uniquement utilisé pour configurer l'appareil. Idéalement, le consommateur protégerait immédiatement ce réseau WiFi avec un mot de passe », a expliqué Hron.

« Mais de nombreux appareils ne sont pas livrés avec un mot de passe protégeant le réseau WiFi en usine, et de nombreux consommateurs n'en configurent pas non plus », a-t-il ajouté.

Lien vers la vidéo originale : Cliquez ici

« Je pouvais faire ce que je voulais, car je pouvais remplacer le firmware, c'est-à-dire le logiciel qui fait fonctionner la machine à café. Et je pouvais le remplacer par ce que je voulais. Je pouvais ajouter des fonctionnalités, supprimer des fonctionnalités, et aussi contourner les mesures de sécurité intégrées. Donc, je pouvais faire ce que je voulais », a-t-il déclaré dans une vidéo publiée par Avast.

Dans sa démonstration, Hron a affiché une note de rançon via l'écran de la machine à café, verrouillant l'appareil qui devenait inutilisable除非 une rançon était payée.

Vous pouvez choisir d'éteindre l'appareil, mais cela signifie que vous n'aurez plus jamais de café

<极em>(Avast/YouTube)

Cependant, au-delà de l'affichage d'une note de rançon, la machine à café pourrait être utilisée pour des actions plus malveillantes, comme allumer le chauffage pour créer un risque d'incendie, ou projeter de l'eau bouillante pour menacer la victime.

Plus effrayant encore, elle pourrait discrètement servir de point d'entrée vers l'ensemble du réseau, permettant aux pirates d'espionner les informations de votre compte bancaire, vos e-mails, voire votre phrase de récupération de cryptomonnaie.

Piratage d'un aquarium de casino

L'un des cas les plus célèbres s'est produit en 2017, lorsque des pirates ont transféré 10 Go de données en piratant un aquarium connecté dans le hall d'un casino de Las Vegas.

L'aquarium était équipé de capteurs pour réguler la température, la nourriture et le nettoyage, connectés à un ordinateur sur le réseau du casino. Les pirates sont entrés via l'aquarium dans d'autres zones du réseau et ont envoyé les données à un serveur distant en Finlande.

L'aquarium pouvait ressembler à ceci

(Muhammad Ayan Butt/ Unsplash)

Bien que le casino ait déployé des pare-feu et des antivirus conventionnels, l'attaque a réussi. Heureusement, elle a été rapidement identifiée et traitée.

Nicole Eagan, PDG de la société de cybersécurité Darktrace, a déclaré à la BBC à l'époque : « Nous l'avons arrêté immédiatement, sans aucun dommage. » Elle a ajouté que le nombre croissant d'appareils connectés à Internet signifiait que « c'est un paradis pour les pirates ».

Les capteurs de porte peuvent aussi miner en secret

En 2020, dans des bureaux fermés à cause de la pandémie mondiale de Covid-19, Darktrace a découvert un cas de minage de cryptomonnaie secret – des pirates utilisant un serveur contrôlant l'accès biométrique à un bureau pour miner illégalement.

L'indice de cet incident provenait du serveur téléchargeant un fichier exécutable suspect depuis une adresse IP externe qui n'avait jamais été vue sur le réseau auparavant. Ensuite, le serveur s'est connecté plusieurs fois à des points de terminaison externes associés à un pool de minage de Monero.

Ce type d'attaque est appelé « cryptojacking » (détournement cryptographique), et l'équipe de renseignement sur les menaces de Microsoft a découvert plus de cas en 2023, les pirates ciblant les systèmes Linux et les appareils intelligents connectés à Internet.

L'enquête de Microsoft a révélé que les attaquants lançaient des attaques en forçant brutalement l'accès à des appareils Linux et IoT connectés à Internet. Une fois dans le réseau, ils installaient des portes dérobées, puis téléchargeaient et exécutaient des logiciels malveillants de minage de cryptomonnaies. Cela entraînait non seulement une flambée de la facture d'électricité, mais aussi le transfert de tous les bénéfices du minage directement dans le portefeuille du pirate.

Les cas de cryptojacking sont monnaie courante, l'un des derniers en date impliquant l'incorporation de code de cryptojacking dans de fausses pages HTML 404.

Piratage d'appareils intelligents : Détruire le réseau électrique

Encore plus effrayant, des chercheurs en sécurité de l'Université de Princeton ont émis l'hypothèse que si des pirates pouvaient contrôler suffisamment d'appareils à haute consommation d'énergie, comme 210 000 climatiseurs, et les allumer simultanément, cela pourrait provoquer une panne de courant équivalente à celle que subirait soudainement la population de la Californie – environ 38 millions de personnes.

(Unsplash)

Ces appareils devraient être concentrés sur une partie du réseau électrique, s'allumer en même temps, pour provoquer une surcharge de courant sur certaines lignes électriques, endommageant ou déclenchant les relais de protection sur ces lignes, les faisant s'éteindre. Cela transférerait la charge sur les lignes restantes, augmentant further la pression sur le réseau, et最终 déclenchant une réaction en chaîne.

Cependant, cette situation nécessiterait un timing malveillant précis, car les fluctuations du réseau sont courantes pendant des conditions météorologiques particulières (comme les vagues de chaleur).

Le robot aspirateur vous regarde

L'année dernière, des robots aspirateurs à travers les États-Unis ont soudainement commencé à s'allumer tout seuls. Il s'est avéré que des pirates avaient découvert une vulnérabilité de sécurité critique dans un robot aspirateur Ecovac fabriqué en Chine.

Selon les rapports, les pirates pouvaient contrôler à distance ces appareils, les utiliser pour effrayer les animaux domestiques, crier des insultes aux utilisateurs via le haut-parleur intégré, et même utiliser la caméra intégrée pour espionner l'intérieur des maisons des utilisateurs.

Une image provenant du flux en direct d'un robot aspirateur Ecovac piraté

(ABC News)

« Un problème grave avec les appareils IoT est que de nombreux fabricants accordent encore une attention insuffisante aux problèmes de sécurité », a déclaré la société de cybersécurité Kaspersky.

Il est évident que si des pirates ont une vidéo de vous entrant votre mot de passe ou notant votre phrase de récupération, les conséquences pourraient être désastreuses.

Comment vous protéger contre le piratage d'appareils intelligents ?

Regardez autour de vous, vous constaterez peut-être que presque tous vos appareils domestiques sont connectés à Internet – robot aspirateur, cadre photo numérique, caméra de sonnette. Alors, comment sécuriser vos bitcoins ?

Une option est d'adopter l'approche du pirate professionnel Joe Grand : éviter complètement tout appareil intelligent.

« Mon téléphone est l'appareil le plus intelligent chez moi, mais même ainsi, je l'utilise à contrecoeur, uniquement pour la navigation et communiquer avec ma famille », a-t-il déjà déclaré au Magazine, « Mais les appareils intelligents ? Absolument pas. »

Hron d'Avast a déclaré que la meilleure approche était de s'assurer de définir des mots de passe pour les appareils intelligents et d'éviter les paramètres par défaut.

D'autres experts recommandent d'utiliser un réseau invité distinct pour les appareils IoT, en particulier ceux qui n'ont pas besoin de partager le réseau avec les ordinateurs et les téléphones ; de déconnecter les appareils lorsqu'ils ne sont pas utilisés ; et de maintenir les logiciels à jour.

De plus, il existe un moteur de recherche payant qui peut aider les utilisateurs à voir quels appareils sont connectés à leur domicile et les vulnérabilités potentielles.

Lecture recommandée :

Rapport annuel 2025 de l'industrie Web3 par RootData

Les flux de pouvoir chez Binance : Le dilemme d'un empire de 300 millions d'utilisateurs

Au-delà des stablecoins : Circle publie son rapport stratégique 2026, le système financier Internet est en plein essor

L'effondrement du récit InfoFi, Kaito, Cookie et d'autres ferment相继 leurs produits associés