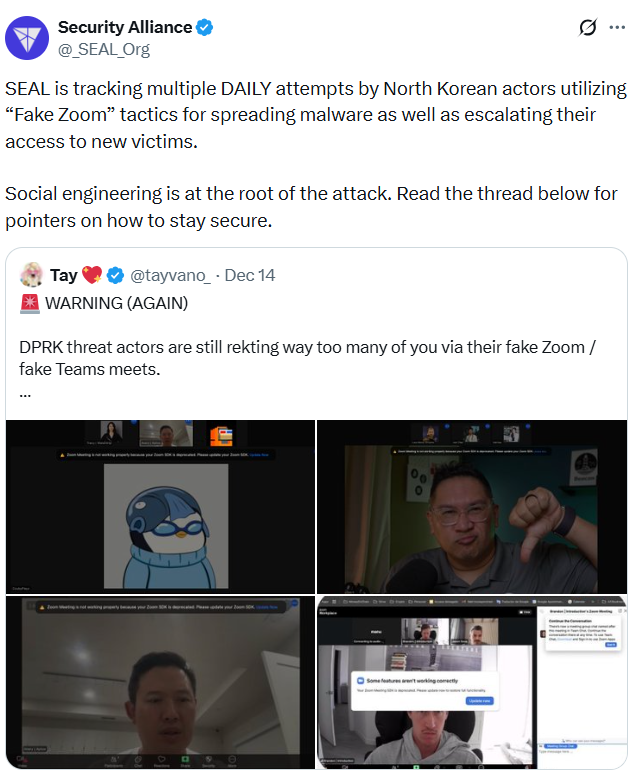

L'organisation à but non lucratif de cybersécurité Security Alliance (SEAL) avertit qu'elle constate désormais de multiples tentatives quotidiennes de la part de pirates nord-coréens pour escroquer des victimes en utilisant de fausses réunions Zoom.

L'arnaque consiste à tromper les victimes pour qu'elles téléchargent un logiciel malveillant lors d'un faux appel Zoom, ce qui permet aux pirates de voler des données sensibles, y compris les mots de passe et les clés privées. La chercheuse en sécurité Taylor Monahan a averti que cette tactique a déjà permis de dérober plus de 300 millions de dollars aux utilisateurs.

Comment fonctionne l'arnaque du faux appel Zoom

Monahan a déclaré que l'arnaque commence par un message provenant d'un compte Telegram d'une personne connue de la victime, qui est bercée par un faux sentiment de sécurité en raison de cette familiarité. La conversation conduit ensuite à une invitation à se retrouver sur Zoom.

« Ils partagent un lien avant l'appel qui est généralement masqué pour paraître authentique. Là, vous pouvez voir la personne + certains de ses partenaires/collègues. Ces vidéos ne sont pas des deepfakes comme largement rapporté. Ce sont de véritables enregistrements provenant du moment où ils ont été piratés ou de sources publiques (podcasts) », a-t-elle déclaré.

Cependant, une fois l'appel commencé, les pirates feignent des problèmes audio et envoient un fichier correctif qui, une fois ouvert, infecte les appareils avec un logiciel malveillant. Les pirates mettent ensuite fin à la fausse conversation sous prétexte de la reporter à un autre jour.

Lire aussi : Le piratage d'Upbit place la politique de gel d'urgence de Binance sous surveillance

« Malheureusement, votre ordinateur est déjà compromis. Ils jouent simplement la carte de la discrétion pour éviter la détection. Ils finiront par prendre tout votre crypto. Et vos mots de passe. Et les données de votre entreprise/protocole. Et votre compte Telegram. Ensuite, vous allez vous faire avoir et cela affectera tous vos amis. »

Voici quoi faire si vous avez cliqué sur le lien malveillant

Monahan avertit que toute personne ayant cliqué sur un lien partagé lors d'un appel Zoom suspect doit immédiatement se déconnecter du WiFi et éteindre l'appareil affecté.

Ensuite, utilisez un autre appareil pour transférer vos cryptomonnaies vers de nouveaux portefeuilles, changez tous vos mots de passe, activez l'authentification à deux facteurs si possible, et effectuez une réinitialisation complète de la mémoire sur l'appareil infecté avant de le réutiliser.

Elle souligne également qu'il est « crucial » de sécuriser les comptes Telegram pour empêcher les acteurs malveillants d'en prendre le contrôle en ouvrant l'application sur un téléphone, en allant dans les paramètres, les appareils, en mettant fin à toutes les autres sessions, en changeant le mot de passe et en ajoutant ou en mettant à jour l'authentification multifacteur.

Monahan a déclaré que les pirates prennent le contrôle des comptes Telegram et utilisent les contacts stockés pour trouver et escroquer de nouvelles victimes.

« Enfin, s'ils piratent votre Telegram, vous devez LE DIRE À TOUT LE MONDE DÈS QUE POSSIBLE. Vous êtes sur le point de pirater vos amis. Merci de mettre votre fierté de côté et de CRIER dessus. »

Magazine : Rencontrez les détectives onchain de la crypto qui luttent contre le crime mieux que la police