Auteur : Stacy Muur

Compilation : Deep Tide TechFlow

Lien original : https://x.com/stacy_muur/status/2019325467116126348

Guide Deep Tide : Au cours de la dernière décennie, Ethereum a fait des compromis calculés. Il a échangé la confiance zéro contre la commodité, l'autonomie contre l'expérience utilisateur, la décentralisation contre l'adoption grand public. Mais 2026 marque un tournant. C'est l'année où Ethereum cesse de se demander « si cela vaut la peine de se diluer pour une adoption grand public ». La réponse est — cela n'en vaut plus la peine. Stacy Muur détaille la vision de Vitalik : Rendre à nouveau les nœuds complets faciles à exécuter (ZK-EVM + listes d'accès au niveau des blocs), RPC vérifiable via des clients légers Helios, Paiements privés via ORAM/PIR, Dépasser les phrases de récupération fragiles via la récupération sociale, Interfaces d'applications décentralisées (dapp) inarrêtables via l'hébergement IPFS, Construction de blocs résistante à la censure via FOCIL. La recentralisation de la couche d'infrastructure doit prendre fin.

Au cours de la dernière décennie, Ethereum a fait des compromis calculés. Il a échangé la confiance zéro contre la commodité, l'autonomie contre l'expérience utilisateur, la décentralisation contre l'adoption grand public.

Chaque fois que vous consultez le solde de votre portefeuille, vous faites confiance à une entreprise comme Alchemy ou Infura. Chaque fois que vous utilisez une dapp, vos données fuient vers des serveurs que vous n'avez jamais choisis.

Mais 2026 marque un tournant. C'est l'année où Ethereum cesse de se demander « si cela vaut la peine de se diluer pour une adoption grand public ». La réponse est — cela n'en vaut plus la peine.

Vision

- Nœuds complets à nouveau faciles à exécuter (ZK-EVM + listes d'accès au niveau des blocs)

- RPC vérifiable au lieu d'une confiance aveugle (Client léger Helios)

- Paiements privés avec une expérience utilisateur publique

- Portefeuilles dépassant les phrases de récupération fragiles (Récupération sociale)

- Interfaces d'applications décentralisées (dapp) inarrêtables (Hébergement IPFS)

- Construction de blocs résistante à la censure (FOCIL)

Problème : La recentralisation de l'infrastructure

Même si la couche de base reste décentralisée, l'infrastructure d'Ethereum devient de plus en plus centralisée.

Les nœuds sont passés de compatibles ordinateur portable à nécessitant 800+ Go de stockage et une synchronisation de 24 heures. Les dapp sont passées de simples pages HTML à des monstres côté serveur qui fuient vos données partout. Les portefeuilles sont passés de RPC contrôlés par l'utilisateur à des fournisseurs codés en dur qui traquent tout ce que vous faites.

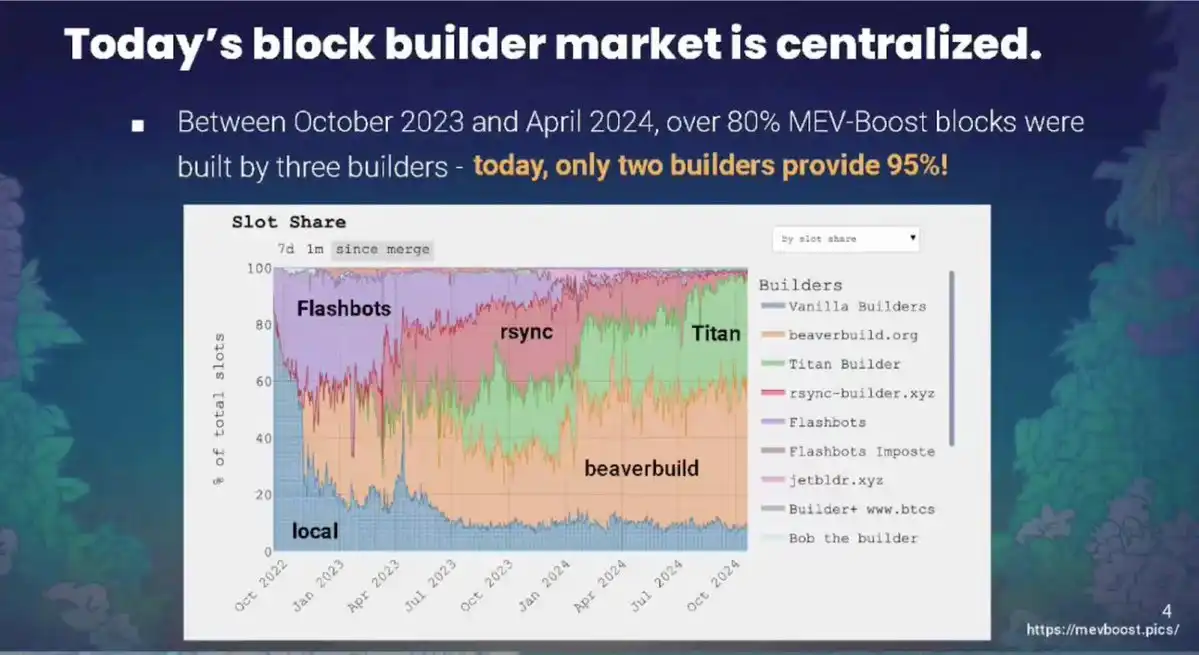

Le plus frappant, aujourd'hui 80 à 90 % des blocs Ethereum sont produits par seulement 2 constructeurs. Cette concentration fait que l'inclusion des transactions est contrôlée par une poignée d'entités, qui peuvent censurer tout ce qu'elles souhaitent.

Ce ne sont pas des erreurs, ce sont des choix pragmatiques faits lors de la mise à l'échelle sous les contraintes de la preuve de travail.

Mais le coût est réel : des hypothèses de confiance s'insinuent dans des systèmes « sans confiance », les points de défaillance uniques prolifèrent, les utilisateurs perdent leur véritable autonomie. Nous avons décentralisé le registre, mais recentralisé la couche d'accès.

Le paysage de 2026

Nœuds complets

Réalité d'aujourd'hui : 800+ Go de stockage, synchronisation de 24 heures, nécessite une exécution continue. La plupart des utilisateurs abandonnent.

Les listes d'accès au niveau des blocs (BAL) changent cela fondamentalement. Considérez les BAL comme un répertoire pour chaque bloc, il vous indique à l'avance quel état le bloc va toucher. Votre ordinateur précharge tout en parallèle avant le début de l'exécution. Les transactions sans conflit s'exécutent simultanément sur des cœurs séparés. L'analyse montre que 60 à 80 % des transactions ne se chevauchent pas.

Combiné avec des preuves ZK qui vérifient les blocs sans avoir à réexécuter tout le contenu, les temps de synchronisation chutent considérablement, le stockage devient gérable. Exécuter un nœud passe de « réservé aux entreprises d'infrastructure » à « dans le domaine des ordinateurs portables décents ».

Helios : RPC vérifiable

Imaginez cette attaque : Vous échangez sur Uniswap. Votre RPC malveillant vous affiche un faux prix. Vous signez pour accepter moins de jetons que vous ne le devriez. Le RPC exécute une attaque en sandwich et garde le profit. Vous ne le voyez jamais venir.

Cela ne s'est pas encore produit chez les principaux fournisseurs, mais c'est techniquement possible. Problème : Vous faites confiance à quelqu'un d'autre pour vous dire l'état de la blockchain.

Helios résout ce problème en 2 secondes. C'est un client léger qui suit les « comités de synchronisation » des validateurs (512 validateurs, cycle d'environ 27 heures). Si 2/3+ signent l'en-tête du bloc, il est canonique. Lorsque vous consultez votre solde, Helios demande une preuve Merkle à un RPC non digne de confiance et la valide localement. Le RPC peut refuser de répondre mais ne peut pas mentir.

Il peut s'exécuter n'importe où : ordinateur portable, téléphone, extension de navigateur. Utilisez-le comme votre RPC MetaMask, chaque dapp devient sans confiance, sans rien d'autre à changer.

La technologie existe aujourd'hui, open source et prête à être intégrée.

ORAM/PIR : Requêtes RPC privées

Chaque requête RPC révèle votre comportement — quelles adresses vous observez, quels protocoles vous utilisez, quand vous les utilisez.

ORAM (RAM oblivious) utilise une structure arborescente pour masquer le mode d'accès. Le serveur voit que vous accédez aux données mais ne peut pas dire lesquelles. Le messager Signal utilise cela, il a réduit le coût de 100 fois (de 500 serveurs à 6).

PIR (Private Information Retrieval) vous permet d'interroger une base de données sans révéler ce que vous voulez. Vous envoyez une requête cryptée, le serveur traite les données cryptées, vous déchiffrez la réponse. Quelle que soit la taille de la base de données, la taille de la réponse reste constante (environ 3 Ko).

Il existe des implémentations réelles aujourd'hui :

- Oblivious Labs : Vérificateur de solde WBTC privé

- Résolution ENS privée

- QuietRPC : Exploration RPC privée

Le défi est l'état dynamique : le recodage de 33 millions d'éléments prend 4 à 20 minutes. La solution implique des instantanés réguliers avec preuve on-chain. Pour la plupart des usages (vérification de solde, éligibilité au vote), un décalage de quelques minutes est acceptable pour les garanties de confidentialité.

Récupération sociale : Au-delà des phrases de récupération fragiles

Les portefeuilles actuels imposent un choix impossible :

- Perdre la phrase de récupération → Tout perdre

- Phrase de récupération volée → Tout perdre

- Sauvegarde cloud → Souveraineté backdoorée

La récupération sociale disperse la confiance. Vous avez une clé de signature quotidienne plus des « gardiens » (amis, famille, autres appareils). La récupération nécessite l'approbation de 3/5 des gardiens. Des verrous temporels (48-72 heures) empêchent le vol instantané tout en permettant une récupération légitime.

Votre téléphone tombe dans le lac ? Contactez les gardiens, ils approuvent une nouvelle clé, le verrou temporel démarre, vous retrouvez l'accès. Si quelqu'un vole votre clé et tente de faire cela, vous annulez pendant le verrou temporel.

Sécurité : L'attaquant doit obtenir simultanément 3/5 des gardiens. Vous avez plusieurs jours pour répondre. Chaque gardien n'a qu'une partie du pouvoir. Pas de backdoor d'entreprise technologique.

Des portefeuilles comme Argent et d'autres supportent cela aujourd'hui. Objectif 2026 : Le rendre standard partout, une UX que n'importe qui peut utiliser.

UX publique pour les paiements privés

Les outils de confidentialité existent mais sont pénibles : applications différentes, mauvaise UX, coûts de gas 3 à 5 fois supérieurs, support limité. Presque personne ne les utilise.

Objectif 2026 : Privé = Expérience publique. Même portefeuille, même interface, coûts comparables. La confidentialité devient une case à cocher, pas un projet de recherche.

Technologie : zkSNARK (prouver que vous avez des fonds sans révéler lesquels), adresses furtives (adresse à usage unique par transaction), intégration de l'abstraction de compte.

FOCIL : Confidentialité résistante à la censure

Les paiements privés ne valent rien si les constructeurs refusent de les inclure. Avec 80 à 90 % des blocs provenant de 2 constructeurs, la censure est facile.

FOCIL (Fork Choice-based Inclusion Lists, Listes d'inclusion basées sur le choix de fork) rend la censure impossible :

À chaque slot, 16 validateurs sont choisis au hasard pour construire une « liste d'inclusion » à partir des transactions du mempool (8 Ko chacune). Les constructeurs de blocs doivent inclure ces transactions. Les prouveurs ne votent que pour les blocs qui satisfont la liste d'inclusion. Sans vote, un bloc ne peut pas devenir canonique.

Pourquoi cela fonctionne :

- Basé sur un comité : Nécessite seulement 1 validateur honnête sur 16

- Forcé par le choix de fork : Intégré au consensus, impossible à contourner

- Même slot : Aucun délai

- N'importe où dans le bloc : Le constructeur optimise le MEV mais ne peut pas censurer

Pour la confidentialité : Si un validateur inclut votre transaction privée, elle doit être dans le bloc. Le constructeur ne peut pas censurer sans perdre de l'argent.

Hébergement dapp IPFS

Lorsque vous accédez à Uniswap, vous chargez l'application Web depuis leurs serveurs. Si le serveur tombe en panne, vous êtes bloqué. S'il est piraté une seconde, une interface utilisateur malveillante vide votre portefeuille. S'ils sont sous pression, ils servent une interface utilisateur différente à différents utilisateurs.

Solution IPFS : Héberger l'interface utilisateur en utilisant l'adressage de contenu (identifié par un hash, pas par un serveur). N'importe qui peut servir le contenu. Changer l'interface utilisateur change le hash. ENS mappe un nom convivial au hash.

Avantages : Aucun point de défaillance unique, impossible de détourner, résistant à la censure, vérifiable.

Défi : La mise à jour signifie un nouveau hash. Solution : L'enregistrement ENS pointe vers le dernier hash, décentralisation progressive vers la gouvernance DAO.

Pourquoi c'est important

« Dans l'ordinateur mondial, il n'y a pas de maître centralisé. Aucun point de défaillance unique. Seulement de l'amour. » — Vitalik

Si Ethereum n'est qu'une autre plateforme nécessitant des intermédiaires de confiance, pourquoi ne pas utiliser AWS ?

La réponse doit être qu'Ethereum offre quelque chose de vraiment différent : La véritable propriété, le véritable sans autorisation, la réelle résistance à la censure, la véritable autonomie.

Mais ceux-ci n'ont d'importance que s'ils sont accessibles. Un système théoriquement décentralisé mais accessible par des goulots d'étranglement centralisés n'est qu'un théâtre de décentralisation.

L'enjeu :

- Succès : Ethereum devient l'infrastructure d'Internet ouvert, les utilisateurs contrôlent leur richesse/leurs données, la confidentialité est par défaut

- Échec : Capture réglementaire de la couche d'accès, les utilisateurs abandonnent la crypto pour des CBDC honnêtes, le rêve cypherpunk meurt

Conclusion

La décennie pragmatique a prouvé que la blockchain fonctionne. Maintenant, nous prouvons qu'elle fonctionne sans abandonner ses principes.

Tout cela ne sortira pas dans la prochaine version. Construire des systèmes sans confiance avec une excellente UX prend du temps. Coordonner des centaines de développeurs prend encore plus de temps.

Mais la promesse est absolue. Chaque décision est évaluée selon le critère : Augmente-t-elle la confiance zéro et l'autonomie ?

2026 est l'année où nous décidons que l'adoption grand public au prix des valeurs fondamentales n'en vaut pas la peine. La décentralisation « assez bonne » n'est pas assez bonne. Les utilisateurs méritent mieux que de faire confiance à des fournisseurs d'infrastructure pour accéder à un réseau « sans confiance ».

Les pièces technologiques se mettent en place. Helios offre aujourd'hui un RPC vérifiable. ORAM/PIR prouve que les requêtes privées fonctionnent. La récupération sociale existe en production. La résistance à la censure de FOCIL est spécifiée. La route est claire.

Maintenant, qu'Ethereum construise.