Le 2 février, CertiK, la plus grande entreprise de sécurité Web3 au monde, a publié le « Rapport sur les attaques par clé à molette de Skynet », soulignant que la violence physique contre les détenteurs de cryptomonnaies est passée de cas extrêmes à un risque structurel. Alors que la protection des actifs cryptographiques se renforce constamment, ce type d'attaque, qui contourne les défenses techniques et cible directement les « personnes », se propage rapidement.

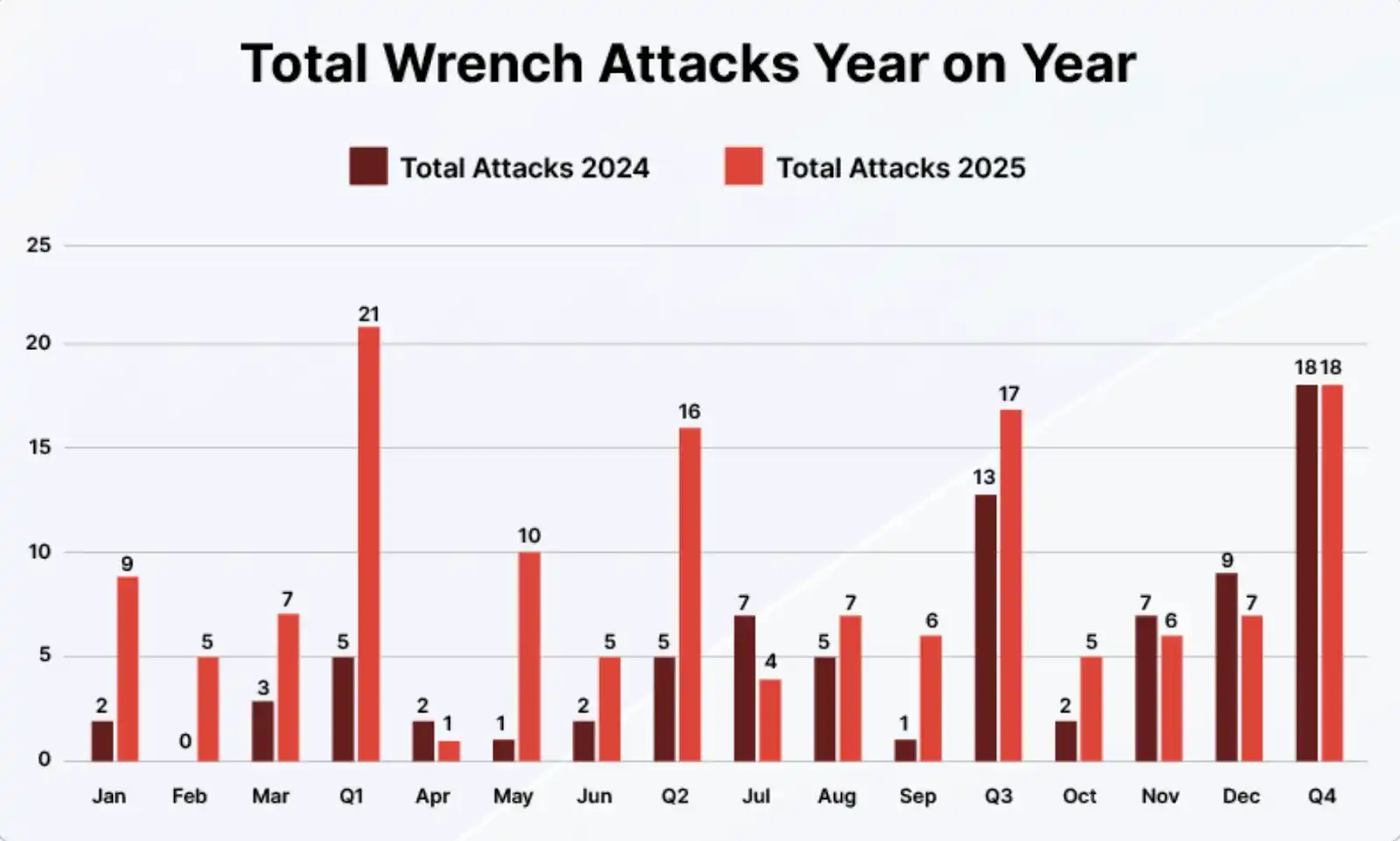

Le rapport montre qu'en 2025, 72 incidents vérifiés d'attaques par clé à molette ont été enregistrés dans le monde, soit une augmentation de 75 % par rapport à 2024. Les « attaques par clé à molette » désignent les situations où les attaquants utilisent la violence, l'intimidation, l'enlèvement ou d'autres moyens physiques pour forcer les victimes à divulguer leurs clés privées ou mots de passe. Ces attaques ne reposent pas sur des vulnérabilités techniques, mais ciblent directement les individus derrière les actifs cryptographiques.

Une escalade significative de la violence, l'Europe devient une zone à haut risque

En termes de modalités d'attaque, les attaques par clé à molette de 2025 ont montré une tendance claire à l'escalade de la violence. Le rapport indique que l'enlèvement reste le principal mode d'attaque, avec 25 incidents sur l'année ; les cas d'agression physique directe ont augmenté de 250 % en glissement annuel, devenant l'une des évolutions les plus préoccupantes.

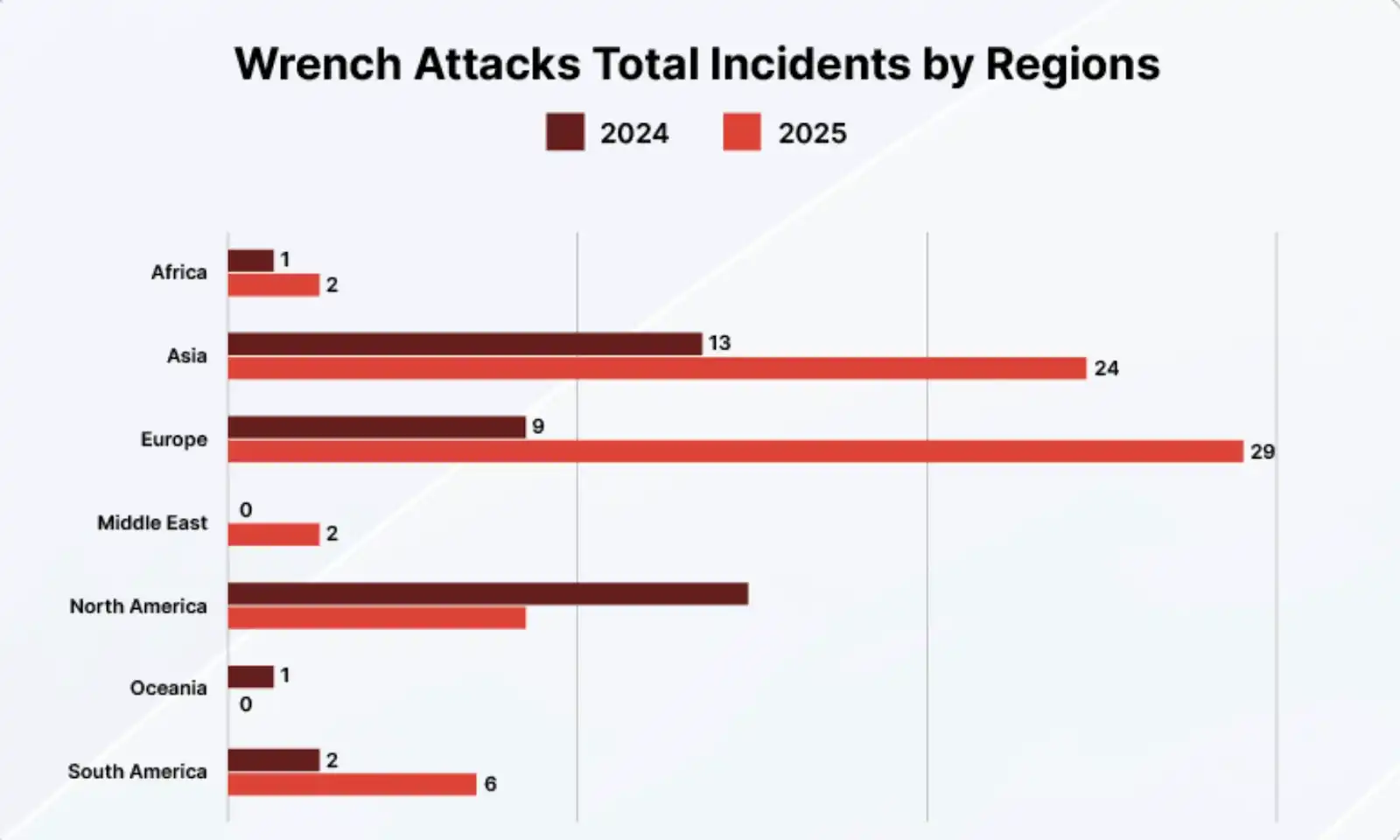

Sur le plan géographique, l'Europe est devenue pour la première fois la région la plus risquée au monde. En 2025, l'Europe a représenté plus de 40 % des incidents connus dans le monde, la France enregistrant le plus grand nombre d'attaques, dépassant les États-Unis. CertiK souligne dans son rapport que ce changement ne signifie pas que le risque a disparu en Amérique du Nord, mais reflète plutôt la diffusion de ce type de criminalité vers des régions où les environnements juridiques sont plus complexes et les coûts de collaboration transfrontalière plus élevés.

Pertes dépassant 40 millions de dollars, l'ampleur réelle probablement gravement sous-estimée

Sur le plan financier, les pertes confirmées liées aux attaques par clé à molette en 2025 ont dépassé 40,9 millions de dollars, soit une augmentation de 44 %. Cependant, le rapport met en garde : en raison de la faible volonté des victimes de porter plainte, de la crainte de représailles, ou du fait que certains actifs sont liés à l'évasion fiscale ou à des zones grises, ce chiffre n'est que « la partie émergée de l'iceberg ».

En comparant les modes opératoires, le rapport constate que les attaques par clé à molette de 2025 ont complètement abandonné les caractéristiques opportunistes et sporadiques des débuts pour entrer dans une phase de fonctionnement professionnalisé et industrialisé. Les attaquants existent souvent sous la forme de groupes criminels transnationaux, préparant généralement leurs actions pendant plusieurs semaines avant l'attaque, combinant l'analyse du renseignement de sources ouvertes (OSINT) pour tracer les empreintes numériques des cibles, identifier les périodes de vulnérabilité, et même déployer des brouilleurs de signal, des sacs Faraday et d'autres équipements professionnels pour couper les communications de la victime.

Il est à noter que les cibles des attaquants se diversifient. Bien que les cadres et fondateurs de projets restent des cibles de haute valeur, les attaquants ciblent désormais également des individus détenant des montants plus modestes. De plus, les attaquants exploitent de plus en plus fréquemment les « cibles associées », en menaçant le conjoint, les enfants ou les parents de la victime pour exercer une pression psychologique.

Comment faire face aux menaces physiques ? Recommandations de sécurité pour les particuliers et les institutions

Alors que les standards de sécurité technique s'améliorent constamment, « pirater un système » devient de plus en plus difficile, tandis que « contraindre un individu » est moins coûteux et plus efficace. Ce paradoxe fait de la sécurité personnelle le maillon le plus faible et le plus négligé de l'écosystème cryptographique actuel.

Le rapport propose une série de recommandations de sécurité pour les particuliers et les institutions : au niveau individuel, il est conseillé de réduire les pertes en cas de contrainte via des « portefeuilles leurres », de stocker géographiquement les phrases de récupération (seed phrases), de supprimer les applications cryptographiques des appareils quotidiens, etc. ; au niveau institutionnel, il souligne l'utilisation de mécanismes de signature multiples, de contrats à verrouillage temporel (time-lock contracts), de mécanismes de friction des transactions, tout en étendant la formation à la sécurité aux familles et aux employés.

CertiK souligne dans la conclusion du rapport que la situation en 2025 montre que les attaques par clé à molette sont devenues un type de criminalité à part entière dans l'écosystème cryptographique. Le modèle de sécurité qui repose uniquement sur la phrase de récupération ne suffit plus à faire face aux risques. La question cruciale pour le développement futur de l'industrie sera peut-être de savoir comment passer de la « protection des actifs » à la « protection des personnes », en concevant des dispositifs institutionnels pour réduire la faisabilité des comportements coercitifs.

Lien du rapport : https://indd.adobe.com/view/6399f4eb-e37c-485d-a225-a7a1fc68914f