*Ce rapport est une publication conjointe de Beosin et de Footprint Analytics

Préface

Cette étude de recherche a été lancée par la Blockchain Security Alliance et co-créée par ses membres Beosin et Footprint Analytics. Elle vise à explorer de manière exhaustive le paysage de la sécurité des blockchains à l'échelle mondiale en 2025. En analysant et en évaluant la situation actuelle de la sécurité des blockchains, le rapport mettra en lumière les défis et les menaces de sécurité actuels, tout en fournissant des solutions et des meilleures pratiques. La sécurité et la réglementation des blockchains sont des questions clés pour le développement de l'ère Web3. Grâce aux recherches approfondies et aux discussions de ce rapport, nous pouvons mieux comprendre et relever ces défis, afin de promouvoir la sécurité et le développement durable de la technologie blockchain.

1. Aperçu de la sécurité des blockchains Web3 en 2025

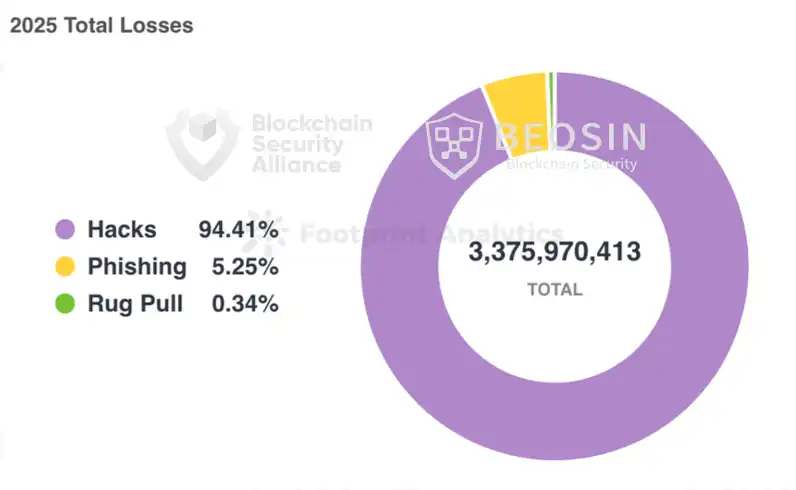

Selon les données de la plateforme Alert de Beosin, une société de technologie de sécurité et de conformité blockchain, les pertes totales dans le domaine Web3 en 2025 dues aux piratages, aux escroqueries par hameçonnage (phishing) et aux Rug Pull par les équipes de projet ont atteint 3,375 milliards de dollars US. 313 incidents de sécurité majeurs liés à la blockchain ont été enregistrés, dont 191 incidents de piratage, pour une perte totale d'environ 3,187 milliards de dollars US ; les incidents de Rug Pull par les équipes de projet ont entraîné des pertes d'environ 11,5 millions de dollars US ; et 113 incidents d'escroquerie par hameçonnage ont causé des pertes d'environ 177 millions de dollars US.

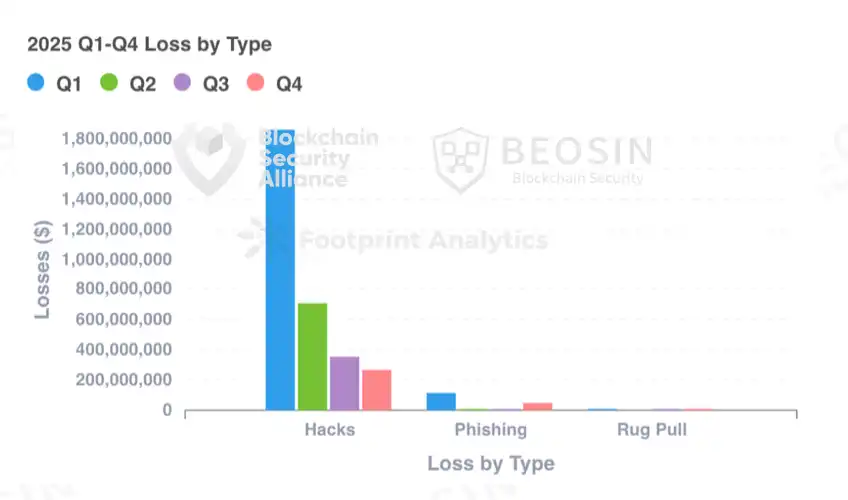

Le premier trimestre 2025 a été le plus coûteux en termes de pertes, la grande majorité provenant de l'incident de piratage de Bybit. Le montant des pertes dues aux piratages a continué de diminuer trimestre après trimestre, mais a considérablement augmenté par rapport à 2024, avec une hausse de 77,85 % ; les pertes financières dues aux escroqueries par hameçonnage et aux Rug Pull ont considérablement diminué par rapport à 2024, avec une baisse d'environ 69,15 % pour le phishing et d'environ 92,21 % pour les Rug Pull.

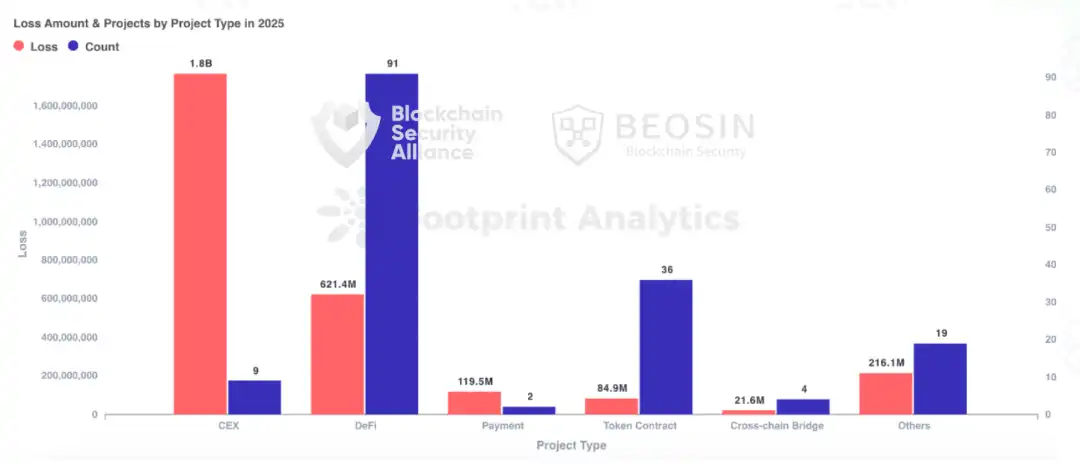

Les types de projets attaqués en 2025 comprenaient DeFi, CEX, des blockchains publiques, des ponts inter-chaînes, NFT, des plateformes de trading de Memecoin, des portefeuilles, des navigateurs, des paquets de code tiers, des infrastructures, des bots MEV, entre autres. La DeFi reste le type de projet le plus fréquemment attaqué, avec 91 attaques contre des projets DeFi ayant causé des pertes d'environ 621 millions de dollars US. Les CEX sont le type de projet ayant subi les pertes totales les plus élevées, 9 attaques contre des CEX ayant entraîné des pertes d'environ 1,765 milliard de dollars US, soit 52,30 % du total des pertes.

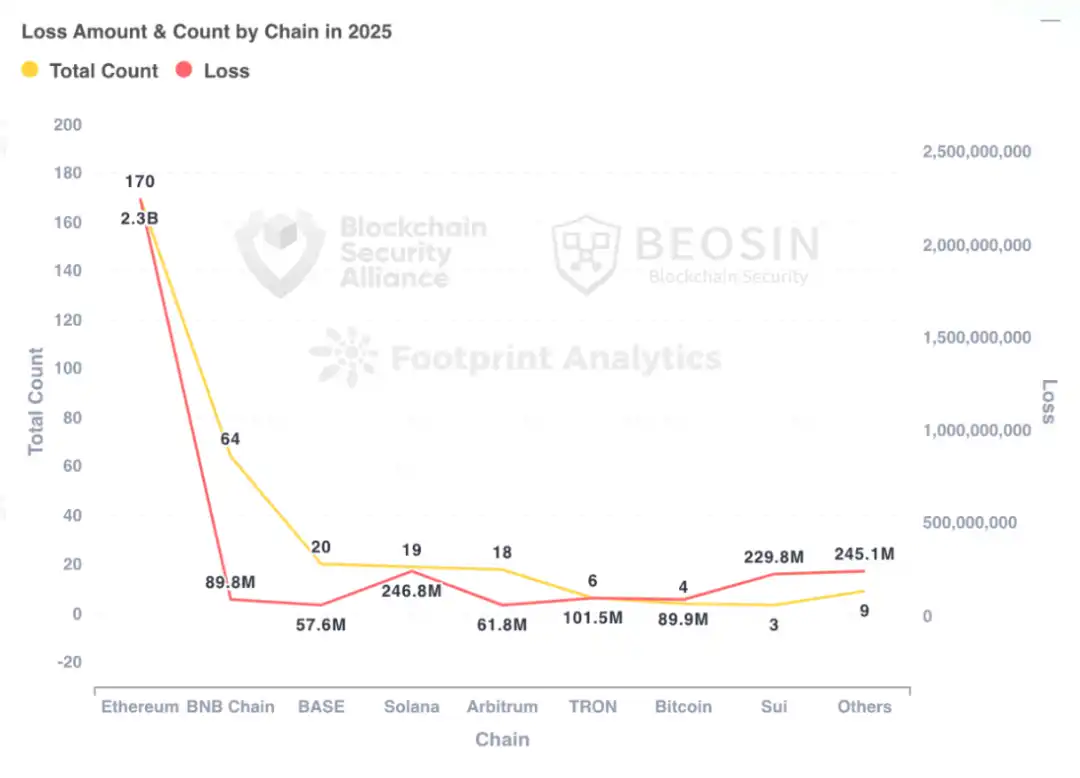

En 2025, Ethereum reste la blockchain publique avec le montant de pertes le plus élevé, 170 incidents de sécurité sur Ethereum ayant causé des pertes d'environ 2,254 milliards de dollars US, représentant 66,79 % des pertes totales de l'année.

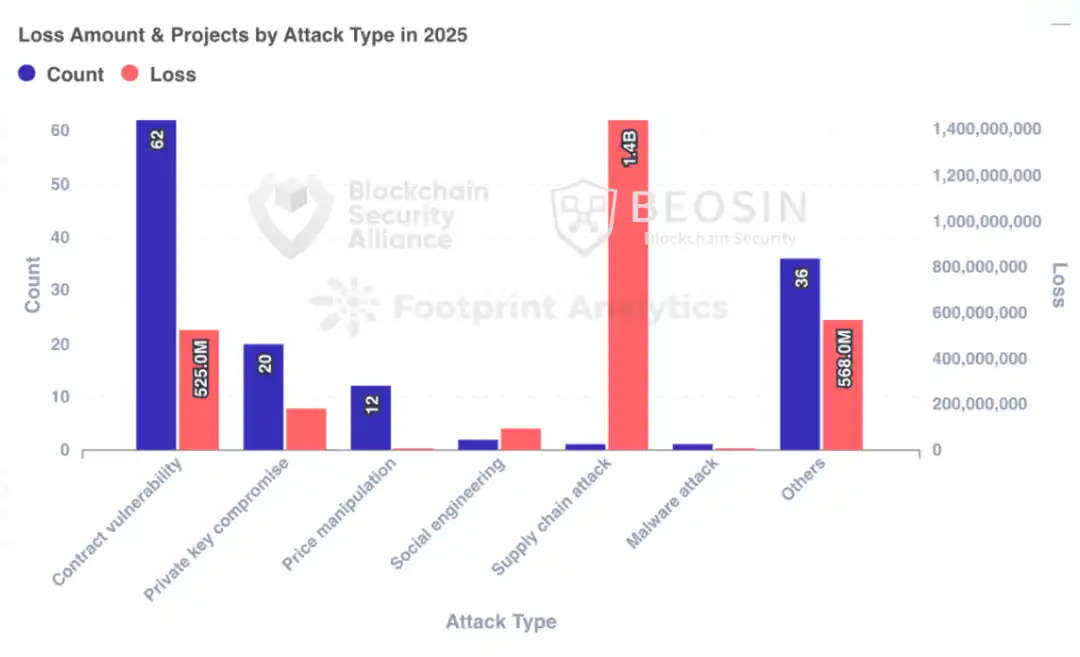

En termes de méthodes d'attaque, l'incident de Bybit, dû à une attaque de la chaîne d'approvisionnement, a causé des pertes d'environ 1,44 milliard de dollars US, soit 42,67 % des pertes totales, ce qui en fait le type d'attaque le plus coûteux. Par ailleurs, l'exploitation de vulnérabilités de contrats intelligents est la méthode d'attaque la plus fréquente, avec 62 des 191 incidents d'attaque provenant de l'exploitation de vulnérabilités de contrats, soit 32,46 %.

2. Les dix principaux incidents de sécurité de 2025

Trois incidents de sécurité avec des pertes dépassant 100 millions de dollars se sont produits en 2025 : Bybit (1,44 milliard de dollars US), Cetus Protocol (224 millions de dollars US) et Balancer (116 millions de dollars US), suivis par Stream Finance (93 millions de dollars US), une baleine BTC (91 millions de dollars US), Nobitex (90 millions de dollars US), Phemex (70 millions de dollars US), UPCX (70 millions de dollars US), un utilisateur Ethereum (50 millions de dollars US) et Infini (49,5 millions de dollars US).

Contrairement aux années précédentes, les 10 principaux incidents de sécurité de cette année incluent 2 pertes importantes subies par des utilisateurs individuels, dont la cause était une attaque d'ingénierie sociale/de phishing. Bien que ce type d'attaque ne soit pas la méthode causant le plus de pertes financières, sa fréquence augmente chaque année, devenant une menace majeure pour les utilisateurs individuels.

*Le contenu détaillé des dix principaux incidents de sécurité est disponible dans la version complète du rapport.

3. Types de projets attaqués

Les échanges centralisés deviennent le type de projet avec les pertes les plus élevées

En 2025, le type de projet ayant subi les pertes les plus élevées est l'échange centralisé (CEX), 9 attaques contre des CEX ayant causé des pertes d'environ 1,765 milliard de dollars US, soit 52,30 % du montant total des pertes. Parmi eux, l'échange avec les pertes les plus importantes est Bybit, avec environ 1,44 milliard de dollars US de pertes. Les autres pertes importantes concernent Nobitex (environ 90 millions de dollars US), Phemex (environ 70 millions de dollars US), BtcTurk (48 millions de dollars US), CoinDCX (44,2 millions de dollars US), SwissBorg (41,3 millions de dollars US) et Upbit (36 millions de dollars US).

La DeFi est le type de projet le plus fréquemment attaqué, 91 attaques contre des projets DeFi ont causé des pertes d'environ 621 millions de dollars US, se classant au deuxième rang en termes de montant de pertes. Parmi elles, Cetus Protocol a été volé à hauteur d'environ 224 millions de dollars US, représentant 36,07 % des fonds volés en DeFi, Balancer a perdu environ 116 millions de dollars US. Les autres projets DeFi avec des pertes importantes incluent Infini (environ 49,5 millions de dollars US), GMX (environ 40 millions de dollars US), Abracadabra Finance (13 millions de dollars US), Cork Protocol (environ 12 millions de dollars US), Resupply (environ 9,6 millions de dollars US), zkLend (environ 9,5 millions de dollars US), Ionic (environ 8,8 millions de dollars US) et Alex Protocol (environ 8,37 millions de dollars US).

4. Situation des pertes par chaîne

Ethereum est la chaîne avec les pertes les plus élevées et le plus d'incidents de sécurité

Comme les années précédentes, Ethereum reste la blockchain publique avec le montant de pertes le plus élevé et le plus grand nombre d'incidents de sécurité. 170 incidents de sécurité sur Ethereum ont causé des pertes d'environ 2,254 milliards de dollars US, représentant 66,79 % des pertes totales de l'année.

La chaîne avec le deuxième plus grand nombre d'incidents de sécurité est BNB Chain, 64 incidents de sécurité ayant causé des pertes d'environ 89,83 millions de dollars US. BNB Chain subit un grand nombre d'attaques on-chain, mais les montants des pertes sont relativement faibles. Cependant, comparé à 2024, le nombre d'incidents de sécurité et le montant des pertes ont considérablement augmenté, avec une hausse de 110,87 % des pertes financières.

Base est la blockchain avec le troisième plus grand nombre d'incidents de sécurité, avec un total de 20 incidents. Solana suit de près avec 19 incidents de sécurité.

5. Analyse des méthodes d'attaque

L'exploitation de vulnérabilités de contrats est la méthode d'attaque la plus fréquente

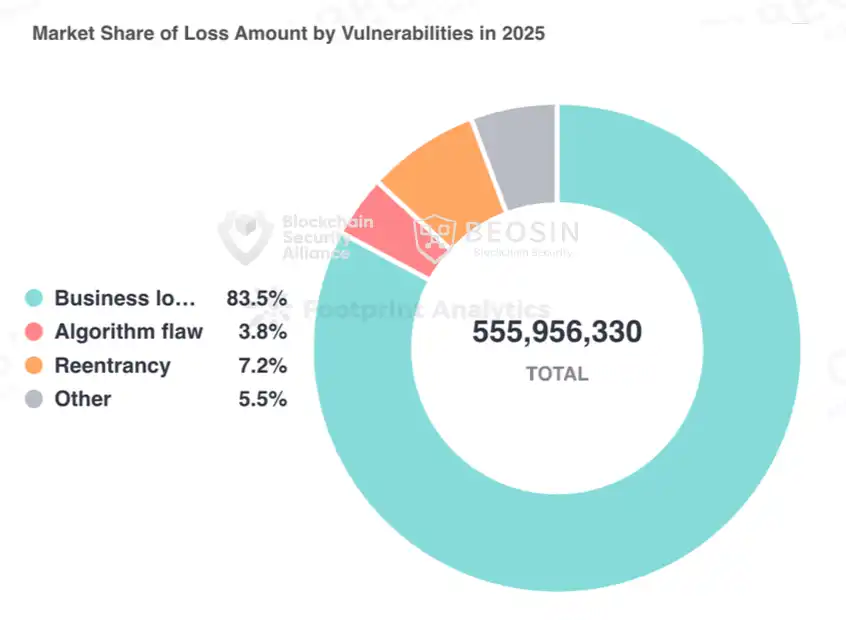

Sur les 191 incidents d'attaque, 62 provenaient de l'exploitation de vulnérabilités de contrats, représentant 32,46 %, et ont entraîné des pertes totales de 556 millions de dollars US, ce qui en fait le type d'attaque le plus coûteux après l'attaque de la chaîne d'approvisionnement de Bybit.

En détaillant par type de vulnérabilité de contrat, celle ayant causé le plus de pertes est : les vulnérabilités de logique métier, avec un total de pertes de 464 millions de dollars US. Les trois vulnérabilités de contrat les plus fréquentes sont les vulnérabilités de logique métier (53 occurrences), les vulnérabilités de contrôle d'accès (7 occurrences) et les défauts algorithmiques (5 occurrences).

Cette année, les incidents de fuite de clés privées ont totalisé 20 occurrences, pour des pertes totales d'environ 180 millions de dollars US, leur nombre et les pertes causées ayant considérablement diminué par rapport à l'année dernière. Les échanges, les équipes de projet et les utilisateurs ont accru leur conscience de la protection des clés privées.

6. Analyse d'incidents de sécurité typiques

6.1 Analyse de l'incident de sécurité de 224 millions de dollars US sur Cetus Protocol

Résumé de l'incident

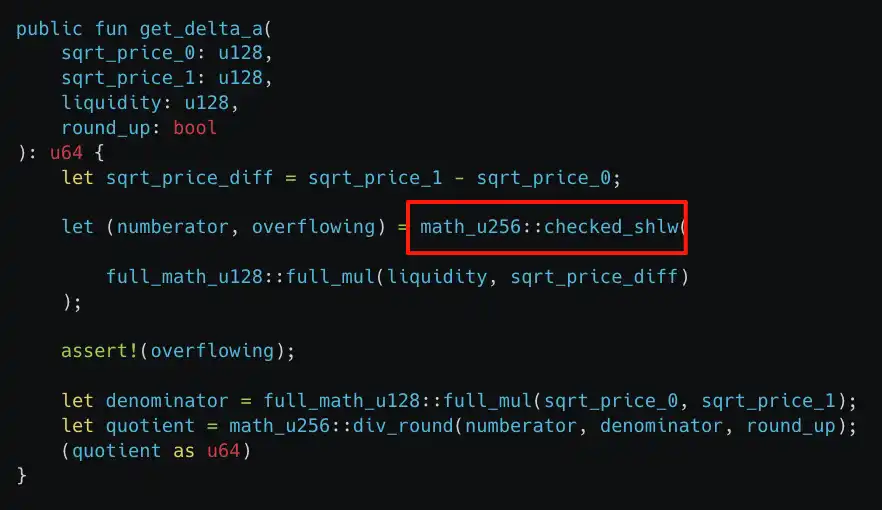

Le 22 mai 2025, le DEX Cetus Protocol, de l'écosystème Sui, a été attaqué. Sa vulnérabilité provenait d'une erreur d'implémentation de l'opération de décalage à gauche dans le code d'une bibliothèque open source. Prenons comme exemple une transaction d'attaque (https://suivision.xyz/txblock/DVMG3B2kocLEnVMDuQzTYRgjwuuFSfciawPvXXheB3x?tab=Overview), les étapes simplifiées de l'attaque sont les suivantes :

1. Activation du flash loan : L'attaquant emprunte 10 millions de haSUI via un flash loan.

2. Création d'une position de liquidité : Ouverture d'une nouvelle position de liquidité avec une fourchette de prix [300000, 300200].

3. Ajout de liquidité : Seulement 1 unité de haSUI est utilisée pour ajouter de la liquidité, mais une valeur de liquidité extrêmement élevée de 10,365,647,984,364,446,732,462,244,378,333,008 est obtenue.

4. Retrait de liquidité : Retrait immédiat de la liquidité en plusieurs transactions pour vider le pool de liquidité.

5. Remboursement du flash loan : Remboursement du flash loan avec conservation d'environ 5,7 millions de SUI comme profit.

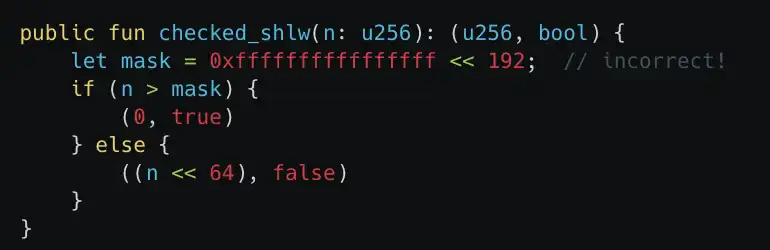

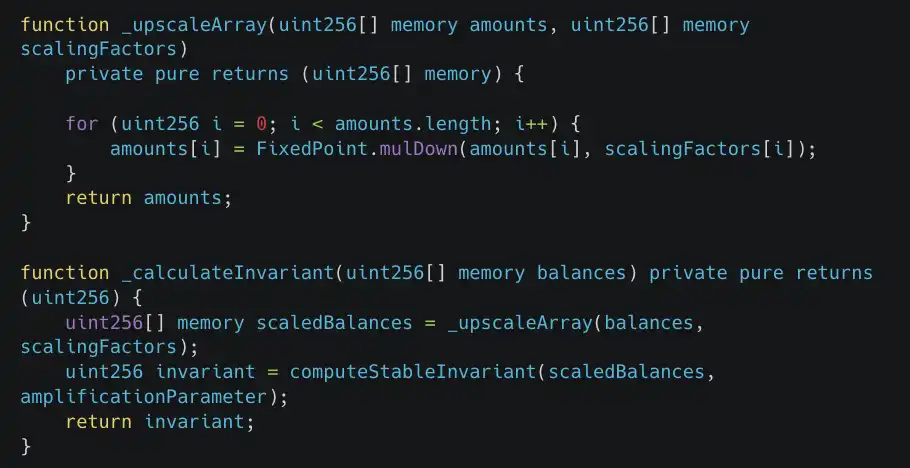

Analyse de la vulnérabilité

La cause fondamentale de cette attaque réside dans l'échec de la vérification de dépassement de capacité (overflow) dans l'implémentation de `checked_shlw` dans la fonction `get_delta_a`, permettant à des valeurs d'entrée inférieures à `0xffffffffffffffff << 192` de contourner la détection de dépassement, même si le résultat du décalage à gauche de 64 bits dépasse la valeur maximale de u256 (dépassement). Ainsi, `checked_shlw` renvoie toujours false (aucun dépassement), ce qui conduit à une sous-estimation grave du nombre de jetons requis dans les calculs ultérieurs.

Comme illustré ci-dessous, `checked_shlw` est utilisé pour déterminer si un décalage à gauche de 64 bits d'un nombre u256 provoquerait un dépassement. Les valeurs d'entrée inférieures à `0xffffffffffffffff << 192` contournent la détection de dépassement, mais après un décalage à gauche de 64 bits, elles peuvent dépasser la valeur maximale u256 (dépassement), et `checked_shlw` indiquera toujours qu'aucun dépassement ne s'est produit (false). Cela conduit à une grave sous-estimation du nombre de jetons requis dans les calculs ultérieurs.

De plus, dans Move, la sécurité des opérations sur les entiers est conçue pour empêcher les dépassements (overflow) et les soupassements (underflow), car ils peuvent entraîner des comportements inattendus ou des vulnérabilités. Plus précisément : Si le résultat d'une addition ou d'une multiplication est trop grand pour le type entier, le programme est interrompu. Si le diviseur est zéro, la division est interrompue.

Le décalage à gauche (<<) est unique car il n'interrompt pas le programme en cas de dépassement. Cela signifie que même si le nombre de bits de décalage dépasse la capacité de stockage du type entier, le programme ne se termine pas, ce qui peut entraîner des valeurs erronées ou des comportements imprévisibles.

6.2 Analyse de l'incident de sécurité de 116 millions de dollars US sur Balancer

Le 3 novembre 2025, le protocole Balancer v2 a été attaqué, plusieurs projets, y compris ses forks, ayant subi des pertes d'environ 116 millions de dollars US sur plusieurs chaînes. Prenons comme exemple la transaction d'attaque sur Ethereum : 0x6ed07db1a9fe5c0794d44cd36081d6a6df103fab868cdd75d581e3bd23bc9742

1. L'attaquant initie d'abord une transaction d'attaque via la fonction de swap par lot, utilisant des BPT pour échanger massivement des jetons de liquidité du pool, réduisant ainsi considérablement les réserves de jetons de liquidité du pool.

2. Ensuite, l'attaquant commence à effectuer des swaps de jetons de liquidité (osETH/WETH).

3. Puis, il échange à nouveau les jetons de liquidité contre des jetons BPT, et répète ces opérations dans plusieurs pools.

4. Enfin, il effectue un retrait, réalisant ainsi un profit.

Analyse de la vulnérabilité

Les ComposableStablePools utilisent la formule d'invariante StableSwap de Curve pour maintenir la stabilité des prix entre des actifs similaires. Cependant, l'opération de mise à l'échelle (scaling) lors du calcul de l'invariante introduit une erreur.

La fonction `mulDown` effectue une division entière avec arrondi vers le bas (floor division). Cette erreur de précision se propage dans le calcul de l'invariante, entraînant une réduction anormale de la valeur calculée et créant ainsi une opportunité de profit pour l'attaquant.

7. Analyse typique de cas de blanchiment d'argent

7.1 Les États-Unis sanctionnent un cartel de drogue dirigé par Ryan James Wedding

Selon les documents divulgués par le Département du Trésor américain, Ryan James Wedding et son équipe ont fait passer en contrebande plusieurs tonnes de cocaïne via la Colombie et le Mexique vers les États-Unis et le Canada. Son organisation criminelle utilisait les cryptomonnaies pour blanchir d'énormes richesses illégales.

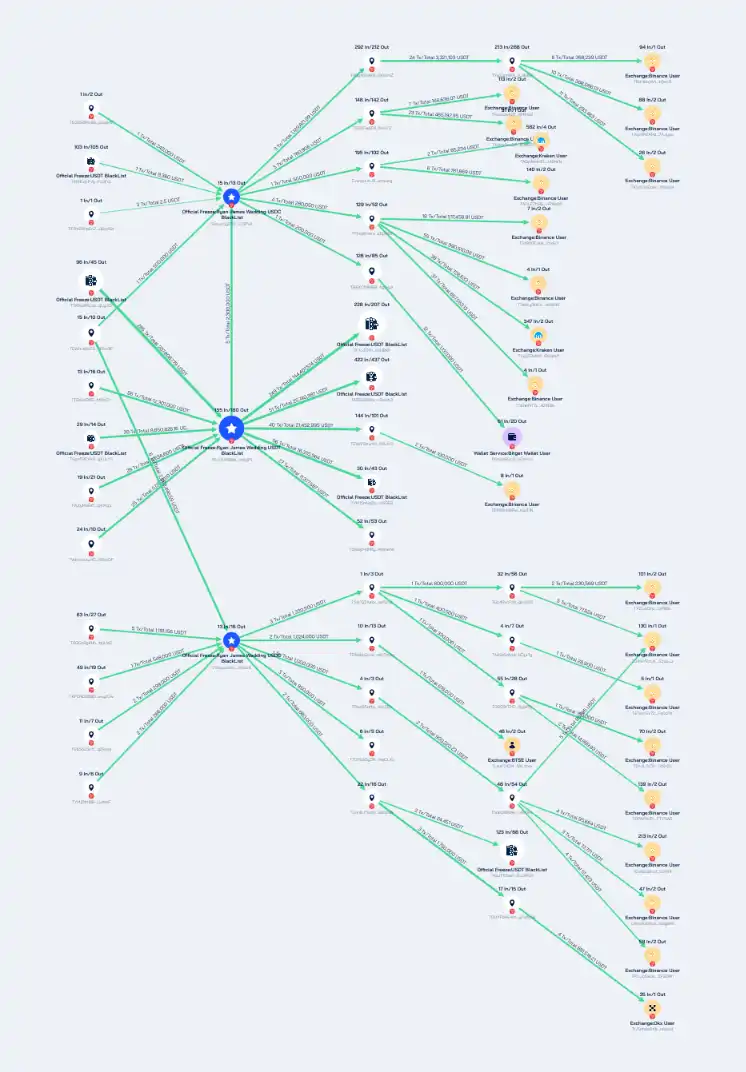

En utilisant l'outil de suivi et d'enquête on-chain Beosin Trace de Beosin, une analyse des adresses de cryptomonnaies associées au cartel de drogue de Wedding a été réalisée. Les résultats de l'analyse sont présentés ci-dessous :

Les 3 adresses détenues par Wedding, TAoLw5yD5XUoHWeBZRSZ1ExK9HMv2CiPvP, TVNyvx2astt2AB1 Us67ENjfMZeEXZeiuu6 et TPJ1JNX98MJpHueBJeF5SVSg85z8mYg1P1, ont traité 266 761 784,24 USDT au total. Une partie des actifs a été gelée officiellement par Tether, mais la majorité des actifs ont déjà été blanchis via des adresses à transactions haute fréquence et des transferts multi-niveaux, et déposés sur des plateformes comme Binance, OKX, Kraken, BTSE.

Son complice Sokolovski détenait des adresses sur plusieurs réseaux blockchain (BTC, ETH, Solana, TRON, BNB Beacon Chain). Les résultats de l'analyse des flux de fonds sont disponibles dans la version complète du rapport.

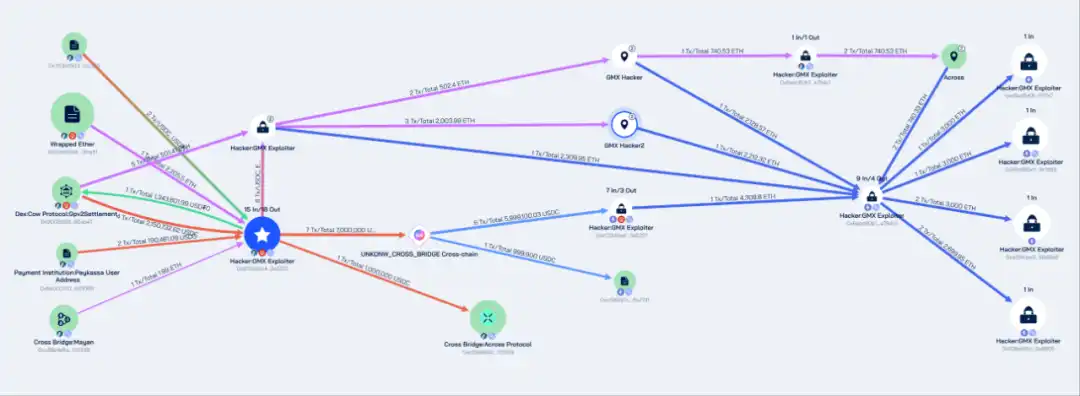

7.2 Cas de vol de 40 millions de dollars US sur GMX

Le 10 juillet 2025, GMX a été attaqué en raison d'une vulnérabilité de réentrance, le pirate ayant réalisé un profit d'environ 42 millions de dollars US. Le suivi des fonds volés par Beosin Trace a révélé : L'adresse de l'attaquant 0x7d3bd50336f64b7a473c51f54e7f0bd6771cc355, après avoir réalisé son profit, a échangé diverses stablecoins et altcoins contre de l'ETH et de l'USDC via des protocoles DEX, et a transféré les actifs volés vers le réseau Ethereum via plusieurs protocoles inter-chaînes.

Ensuite, les actifs volés de GMX, d'une valeur d'environ 32 millions d'ETH, ont été stockés dans les 4 adresses suivantes sur le réseau Ethereum :

0xe9ad5a0f2697a3cf75ffa7328bda93dbaef7f7e7

0x69c965e164fa60e37a851aa5cd82b13ae39c1d95

0xa33fcbe3b84fb8393690d1e994b6a6adc256d8a3

0x639cd2fc24ec06be64aaf94eb89392bea98a6605

Environ 10 millions de dollars US d'actifs étaient stockés à l'adresse 0xdf3340a436c27655ba62f8281565c9925c3a5221 sur le réseau Arbitrum.

Le chemin de blanchiment des fonds de cet incident est très typique, le pirate ayant utilisé des protocoles DeFi, des ponts inter-chaînes et d'autres moyens pour brouiller et dissimuler la piste des fonds, afin d'échapper au suivi et au gel des autorités de régulation et des services répressifs.

8. Résumé du paysage de sécurité des blockchains Web3 en 2025

En 2025, les pertes financières dues aux escroqueries par hameçonnage et aux Rug Pull par les équipes de projet ont considérablement diminué par rapport à 2024. Cependant, les piratages ont été fréquents, causant des pertes dépassant 3,1 milliards de dollars US, le type de projet avec les pertes les plus élevées restant les exchanges. Les incidents de sécurité liés aux fuites de clés privées ont diminué. Les principales raisons de ce changement incluent :

Suite aux activités de piratage rampant de l'année dernière, l'ensemble de l'écosystème Web3 a accordé plus d'attention à la sécurité cette année. Des équipes de projet aux sociétés de sécurité, des efforts ont été déployés à tous les niveaux, tels que la sécurité opérationnelle interne, la surveillance en temps réel on-chain, une attention accrue portée aux audits de sécurité, l'apprentissage actif des expériences passées d'exploitation de vulnérabilités de contrats, et le renforcement continu de la sensibilisation à la sécurité dans la garde des clés privées et la sécurité opérationnelle des projets. Étant donné qu'il est de plus en plus difficile d'exploiter les vulnérabilités des contrats et de voler les clés privées, les pirates ont commencé à utiliser d'autres moyens, tels que les attaques de la chaîne d'approvisionnement, les vulnérabilités frontales, etc., pour tromper les utilisateurs et leur faire transférer des actifs vers des adresses contrôlées par les pirates.

De plus, avec la fusion des marchés cryptos et des marchés traditionnels, les cibles d'attaque ne se limitent plus à la DeFi, aux ponts inter-chaînes, aux exchanges, etc., mais s'étendent à diverses cibles telles que les plateformes de paiement, les plateformes de jeu, les fournisseurs de services cryptos, les infrastructures, les outils de développement, les bots MEV, etc. L'accent des attaques se déplace également vers des défauts de logique de protocole plus complexes.

Pour les utilisateurs individuels, les attaques d'ingénierie sociale/de phishing et la possible contrainte physique (coercition) constituent une menace majeure pour la sécurité de leurs actifs personnels. Actuellement, de nombreuses attaques de phishing, impliquant de petits montants et dont les victimes sont des utilisateurs individuels, ne sont pas signalées publiquement ou enregistrées, leurs données de pertes sont souvent sous-estimées, mais les utilisateurs doivent renforcer leur conscience contre ce type d'attaque. Les enlèvements ciblant les utilisateurs de cryptos et autres méthodes impliquant une coercition physique ont fait plusieurs apparitions cette année. Les utilisateurs doivent protéger leurs informations personnelles et réduire autant que possible l'exposition publique de leurs actifs cryptos.

Dans l'ensemble, la sécurité Web3 en 2025 reste confrontée à des défis importants, et les équipes de projet ainsi que les utilisateurs individuels ne doivent pas relâcher leur vigilance. À l'avenir, la sécurité de la chaîne d'approvisionnement pourrait devenir la priorité absolue de la sécurité Web3. Comment protéger durablement les divers fournisseurs de services d'infrastructure du secteur et surveiller et alerter sur les menaces existantes dans la chaîne d'approvisionnement est un défi majeur que toutes les parties du secteur doivent résoudre ensemble. De plus, les attaques d'ingénierie sociale/de phishing pilotées par l'IA pourraient continuer à augmenter, ce qui nécessitera la construction d'un système de défense multicouche, en temps réel et dynamique, allant de la conscience individuelle aux barrières techniques, en passant par la collaboration communautaire, pour y faire face.