Un attaquant de crypto-monnaie a apparemment pris le contrôle du portefeuille multisig d'une baleine quelques minutes seulement après sa création il y a 44 jours, et a procédé au drainage et au blanchiment des fonds par étapes depuis.

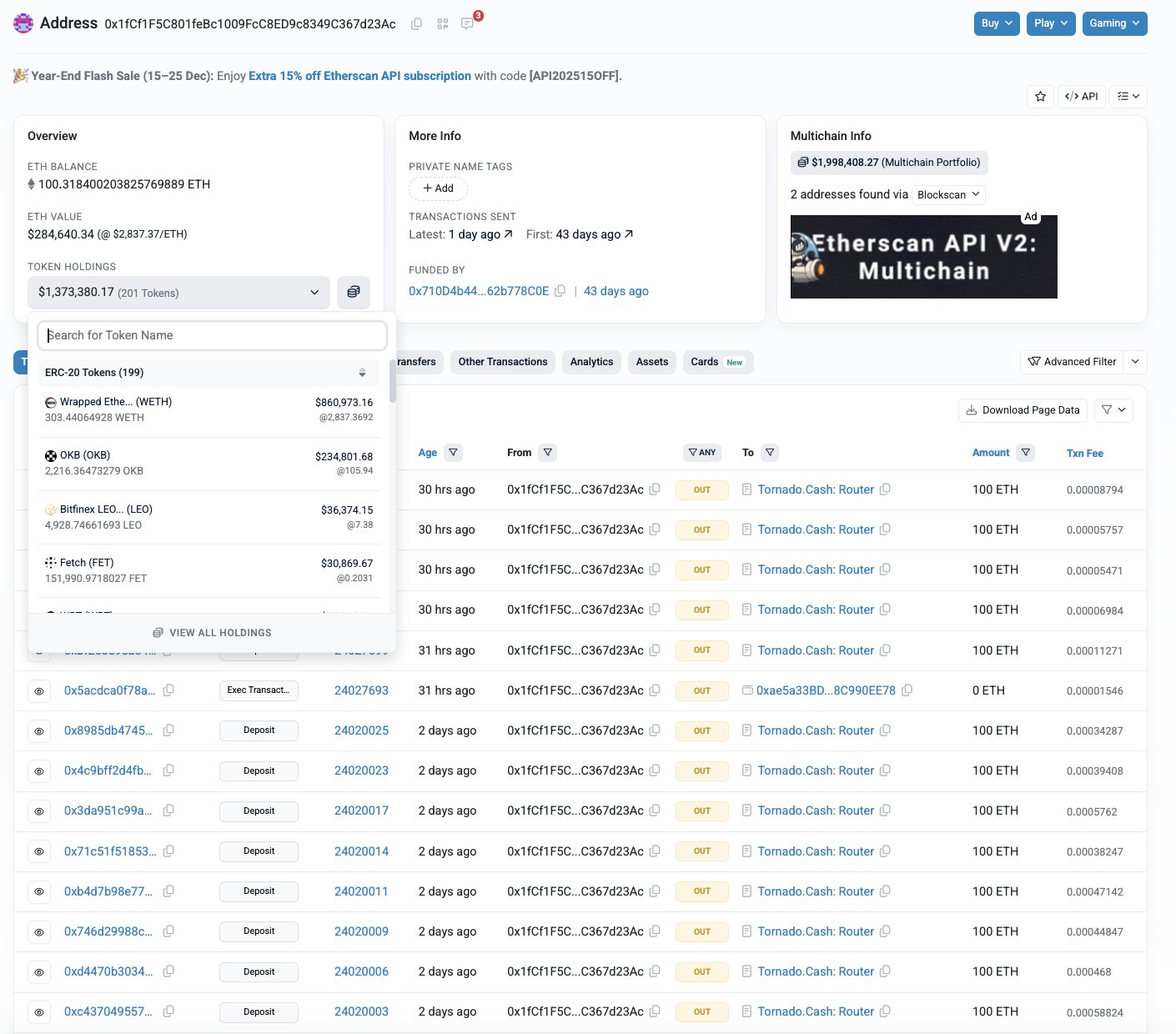

Dans un post sur X jeudi, la firme de sécurité blockchain PeckShield a rapporté qu'un portefeuille multisig d'une baleine avait été vidé d'environ 27,3 millions de dollars en raison d'une compromission de clé privée. PeckShield a noté que l'attaquant a blanchi environ 12,6 millions de dollars, soit 4 100 Ether (ETH), via Tornado Cash et conserve environ 2 millions de dollars d'actifs liquides, tout en contrôlant également une position longue avec effet de levier sur Aave (AAVE).

Cependant, de nouvelles découvertes de Yehor Rudytsia, responsable de la forensique chez Hacken Extractor, indiquent que les pertes totales pourraient dépasser 40 millions de dollars et que l'incident a probablement commencé beaucoup plus tôt, les premiers signes de vol remontant au 4 novembre.

Rudytsia a déclaré à Cointelegraph que le portefeuille multisig étiqueté comme « compromis » n'a peut-être jamais été contrôlé de manière significative par la victime. Les données onchain montrent que le multisig a été créé par le compte de la victime le 4 novembre à 7h46 UTC, mais la propriété a été transférée à l'attaquant seulement six minutes plus tard. « Il est très probable que l'auteur du vol ait créé ce multisig et y ait transféré des fonds, puis ait rapidement échangé le propriétaire pour être lui-même », a déclaré Rudytsia.

Article connexe : Le spear phishing est la tactique préférée des hackers nord-coréens : Comment rester en sécurité

L'attaquant joue sur la durée

Une fois en contrôle, l'attaquant semble avoir agi avec patience. Il a effectué des dépôts sur Tornado Cash par lots sur plusieurs semaines, commençant par 1 000 ETH le 4 novembre et se poursuivant jusqu'à la mi-décembre par des transactions plus petites et échelonnées. Environ 25 millions de dollars d'actifs restent également sur le multisig toujours contrôlé par l'attaquant, selon Rudytsia.

Il a également exprimé des inquiétudes concernant la structure du portefeuille. Le multisig était configuré comme un « 1-sur-1 », ce qui signifie qu'une seule signature était requise pour approuver les transactions, « ce qui n'est pas conceptuellement un multisig », a ajouté Rudytsia.

Abdelfattah Ibrahim, auditeur d'applications décentralisées (DApp) chez Hacken, a déclaré que plusieurs vecteurs d'attaque restent possibles. Ceux-ci incluent des logiciels malveillants ou des voleurs d'informations sur l'appareil du signataire, des attaques de phishing incitant les utilisateurs à approuver des transactions malveillantes, ou de mauvaises pratiques de sécurité opérationnelle telles que le stockage des clés en texte clair ou l'utilisation de la même machine pour plusieurs signataires.

« Prévenir cela impliquerait d'isoler les appareils de signature en tant qu'appareils froids et de vérifier les transactions au-delà de l'interface utilisateur », a déclaré Ibrahim.

Article connexe : La communauté Balancer propose un plan pour distribuer les fonds récupérés suite à un piratage

Les modèles d'IA capables d'exploiter les contrats intelligents

Comme Cointelegraph l'a rapporté, une récente recherche d'Anthropic et du groupe Machine Learning Alignment & Theory Scholars (MATS) a révélé que les principaux modèles d'IA d'aujourd'hui sont déjà capables de développer de réelles et rentables exploitations de contrats intelligents.

Lors de tests contrôlés, Claude Opus 4.5 d'Anthropic, Claude Sonnet 4.5 et GPT-5 d'OpenAI ont collectivement généré des exploitations d'une valeur de 4,6 millions de dollars, montrant que l'exploitation autonome est techniquement faisable en utilisant des modèles disponibles dans le commerce.

Lors de tests supplémentaires, Sonnet 4.5 et GPT-5 ont été déployés contre près de 2 850 contrats intelligents récemment lancés sans vulnérabilités connues. Les modèles ont découvert deux failles zero-day précédemment inconnues et ont produit des exploitations d'une valeur de 3 694 dollars, légèrement plus que le coût API de 3 476 dollars requis pour les générer.

Magazine : 2026 est l'année de la vie privée pragmatique dans la crypto — Canton, Zcash et plus