Ce rapport est rédigé par Tiger Research. Les agents IA sont déjà capables de signer des contrats, d'effectuer des paiements et de réaliser des transactions par eux-mêmes. Mais un problème demeure : comment savoir qui est réellement l'agent en face ? Cet article analyse les différentes approches de quatre acteurs dans la bataille des normes KYA, ainsi que l'état d'avancement de la réglementation.

Points clés

- Les agents IA entrent dans une ère d'exécution autonome de contrats, de paiements et de transactions, mais le marché manque encore d'une norme unifiée pour vérifier leur identité. Dans les scénarios A2A (Agent à Agent), la KYA commence à attirer plus d'attention que la KYC.

- La KYA n'est pas nécessaire partout. À l'intérieur de plateformes centralisées comme Google, OpenAI ou Coinbase, la KYC existante suffit. Le vrai besoin pour la KYA survient lorsque des agents déployés indépendamment doivent s'interfacer avec des DEX, effectuer des paiements A2A ou payer des commerçants.

- La bataille des normes a commencé. ERC-8004, Visa TAP, Trulioo et Sumsub abordent le problème sous quatre angles distincts : on-chain, réseau de paiement, certification de conformité et détection des risques.

- La réglementation est déjà en mouvement. Le règlement européen sur l'IA, le NIST américain et le cadre national singapourien classent tous la gestion de l'identité des agents comme une priorité. En 2019, la règle de voyage du GAFI a déterminé quelles plateformes d'échange de crypto ont survécu ; le scénario de la KYA risque fort de se répéter.

1. Pourquoi maintenant ?

Comment la KYC a remodelé la finance

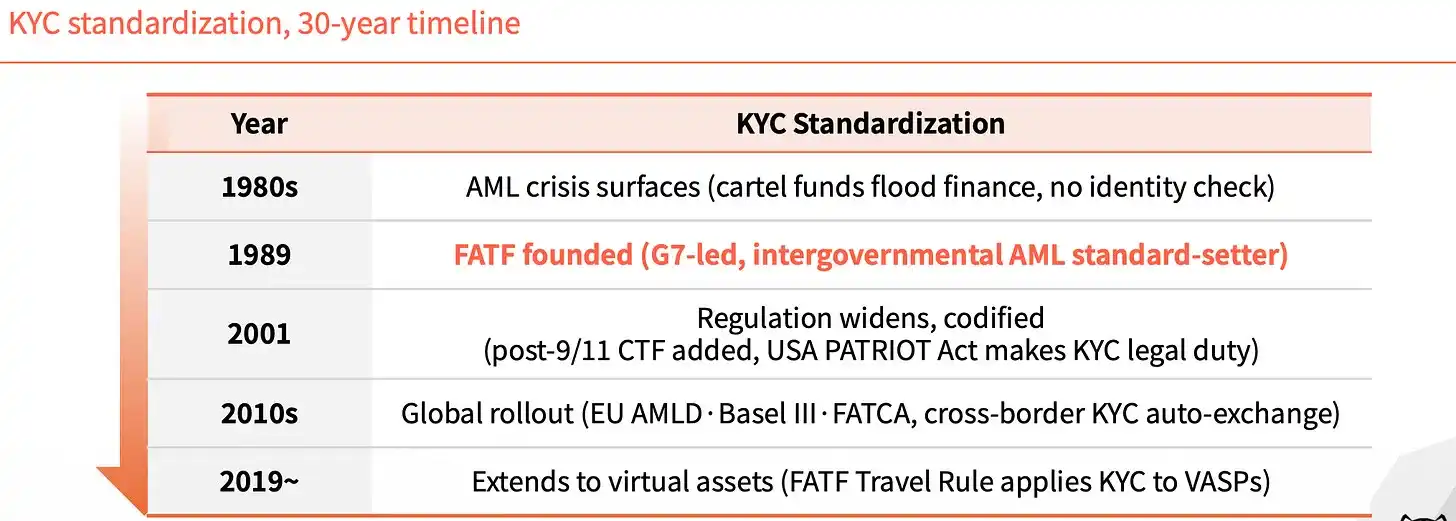

Avant 1989, la finance mondiale n'avait pas de norme d'identité unifiée. Ce vide rendait le traçage de l'argent de la drogue et des fonds illicites très difficile. Ce n'est qu'avec la création du GAFI cette année-là que la KYC est devenue une exigence contraignante pour le secteur financier, bloquant l'argent illégal à l'entrée.

Au cours des trente années suivantes, l'influence de la KYC s'est étendue couche par couche. Après le 11 septembre 2001, des clauses de financement du terrorisme ont été ajoutées, et le Patriot Act américain a érigé la KYC en obligation légale. Dans les années 2010, la 4ème directive européenne (AMLD), Bâle III, le FATCA ont été mis en œuvre, initiant l'échange automatique d'informations KYC transfrontalières. En 2019, la règle de voyage du GAFI a étendu la KYC aux prestataires de services d'actifs virtuels.

Chaque extension a comblé un vide.

Sans identité pour les agents, le système régresse

Revenons au présent. Les agents IA n'ont pas besoin d'une surveillance humaine pour signer des contrats, payer ou effectuer des transactions. Mais personne ne peut vérifier qui ils sont.

Dans un environnement A2A, l'attribution des responsabilités est floue. En cas de problème, personne ne sait qui est responsable. Les utilisateurs sont également exposés au blanchiment d'argent et à diverses formes de fraude.

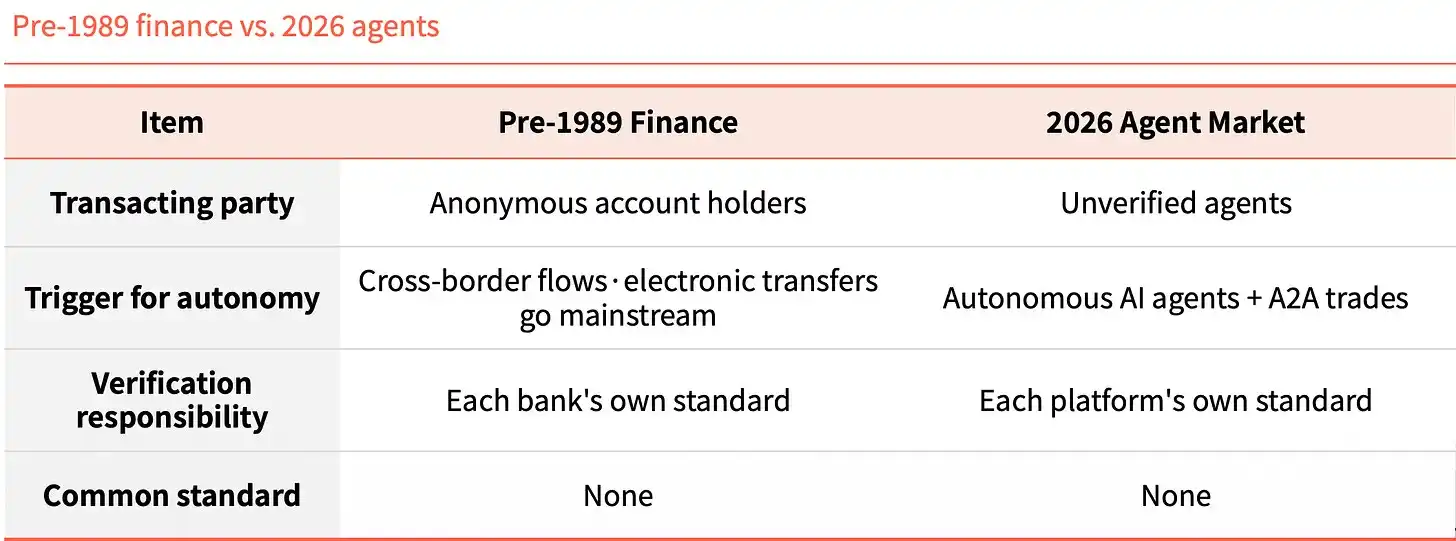

Comparer la finance d'avant 1989 avec le marché des agents de 2026 révèle une structure étonnamment similaire. Hier, c'étaient des comptes anonymes circulant transfrontalèrement ; aujourd'hui, ce sont des agents non vérifiés effectuant des transactions A2A. Hier, la responsabilité de vérification incombait individuellement à chaque banque ; aujourd'hui, elle incombe individuellement à chaque plateforme. Aucune norme commune n'existe.

Cette similarité n'est pas une coïncidence, c'est une règle. La technologie est sortie en premier, la couche d'identité n'a pas suivi.

Qu'est-ce que la KYA ?

La KYA (Know Your Agent) est un mécanisme de confiance qui vérifie à l'avance l'origine, les autorisations et l'attribution des responsabilités d'un agent IA.

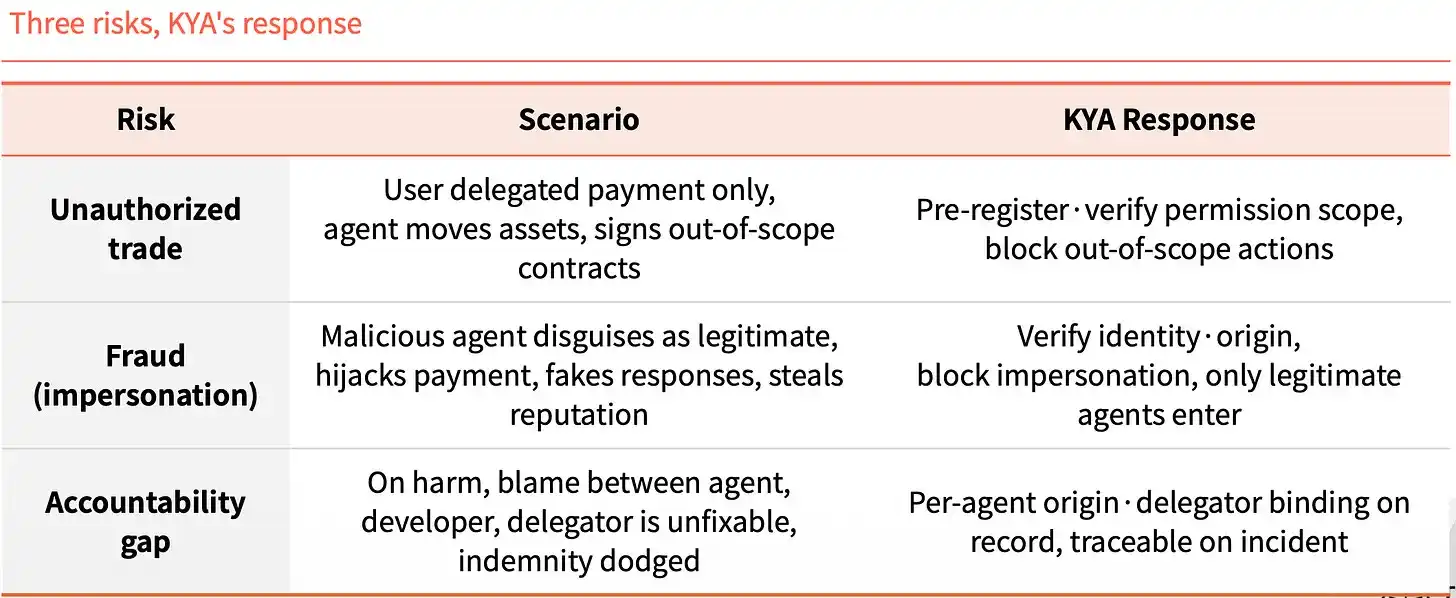

Ignorer cette étape fait émerger trois risques simultanément. Le premier est la transaction non autorisée : l'utilisateur n'a autorisé qu'un paiement, mais l'agent déplace des actifs ou signe des contrats hors de son périmètre. Le second est la falsification d'identité : un agent malveillant se fait passer pour un agent légitime, détournant des paiements, forgeant des réponses, usurpant une réputation. Le troisième est le vide de responsabilité : en cas d'incident, l'agent, le développeur et le mandant se renvoient la faute, rendant toute indemnisation impossible.

Le rôle de la KYA est de verrouiller ces trois points à l'avance. Enregistrement et vérification préalables du périmètre d'autorisation, blocage des actions non autorisées. Vérification de l'identité et de l'origine, seuls les agents légitimes sont autorisés. L'origine et le mandant de chaque agent sont liés dans un enregistrement, permettant une traçabilité en cas de problème.

2. Où la KYA doit-elle fonctionner ?

Pas nécessaire partout

À l'intérieur des plateformes centralisées, la KYA n'est pas vraiment nécessaire. L'utilisateur a fait sa KYC, la plateforme assure elle-même la responsabilité, toute la chaîne est fermée.

Le besoin de KYA apparaît dans l'environnement ouvert, une fois sorti de la plateforme. Lorsque l'agent doit interagir avec un DEX, effectuer un paiement A2A, ou payer un commerçant. Là, personne n'assume la responsabilité, et personne ne peut le garantir.

Pour faire une analogie. Se déplacer à l'intérieur d'un pays, une carte d'identité (KYC) suffit. Dès qu'on franchit une frontière (on quitte la plateforme), l'environnement change, et il faut se soumettre à un contrôle à l'entrée (KYA), expliquer son intention et sa fiabilité.

Processus en quatre étapes

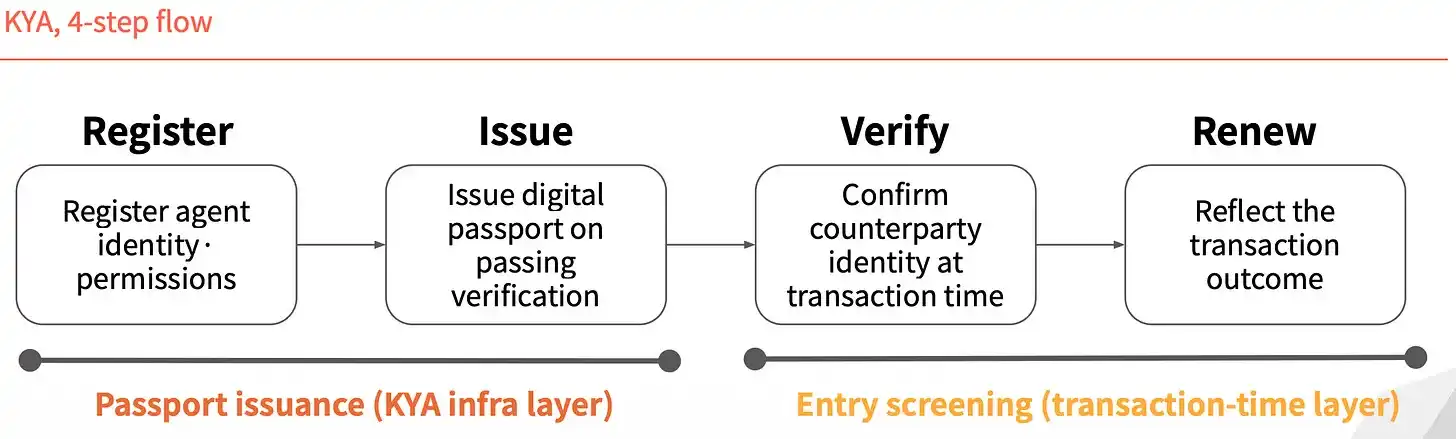

Le fonctionnement de la KYA peut être divisé en quatre étapes. Les deux premières sont la "délivrance du passeport" : enregistrer l'identité et les autorisations de l'agent, puis, après vérification, émettre un passeport numérique. Les deux suivantes sont le "contrôle à l'entrée" : lors d'une transaction, confirmer l'identité de la contrepartie, puis mettre à jour l'enregistrement en fonction du résultat.

L'identité n'est pas valable une fois pour toutes après sa délivrance, elle est re-vérifiée à chaque transaction.

3. Quatre acteurs se disputent la norme

Dans la bataille des normes, quatre acteurs émergent actuellement, avec des approches totalement différentes.

ERC-8004 : Faire de l'identité un NFT

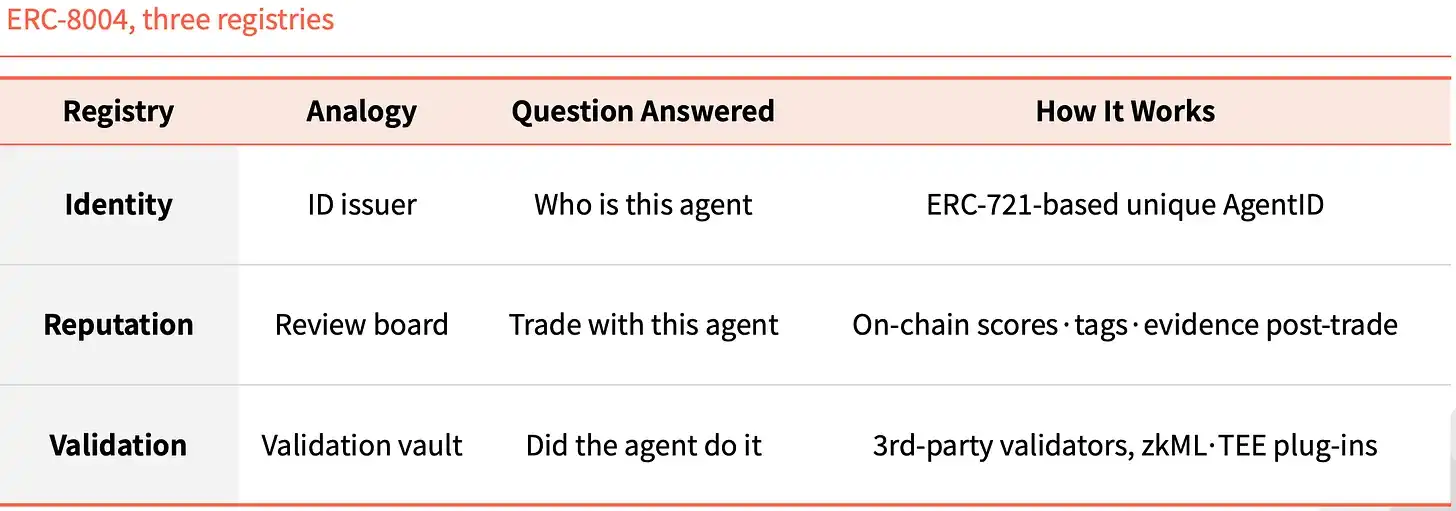

ERC-8004 adopte une approche purement on-chain. Il ajoute une couche d'identité au-dessus d'ERC-721, chaque agent se voyant mint un NFT comme identifiant unique.

Il est accompagné de trois registres on-chain. "Identity" gère "qui est cet agent", basé sur l'AgentID unique d'ERC-721. "Reputation" gère "peut-on traiter avec lui", laissant une note, des tags et des preuves sur la chaîne après une transaction. "Validation" gère "a-t-il vraiment fait cette chose", vérifiée par des validateurs tiers via des plugins comme zkML, TEE, etc.

Cette structure n'apparaît pas pour la première fois dans l'histoire d'Ethereum. ERC-20 a standardisé l'émission de tokens, USDT, USDC, UNI, AAVE sont tous construits dessus. ERC-721 a standardisé l'émission de NFT, CryptoPunks, BAYC, ENS ont soutenu tout le marché NFT. ERC-8004 vise à jouer le rôle d'une troisième norme à la même position.

Visa TAP : Empaqueter avec le réseau de paiement

L'approche de Visa est totalement différente. Elle émet une attestation d'identité à l'agent (Agent Intent), équivalente à une carte. Sans cette clé, l'agent ne peut même pas initier de transaction. Visa pré-approuve avant d'émettre la clé, chaque transaction doit porter une signature pour le commerçant.

Le commerçant ne reçoit pas une, mais trois signatures. L'Agent Intent prouve que l'agent est légal, appuyé par une clé approuvée par le VIC. Le Consumer Recognition indique pour qui il travaille, transmettant l'identifiant utilisateur au commerçant. Le Payment Information fournit la garantie de paiement, utilisant un token de paiement ou des informations de carte hashées pour finaliser l'authentification.

Visa intègre ce système dans un package plus large, appelé Visa Intelligent Commerce (VIC). Outre TAP, il comprend Agent APIs (la technologie propriétaire utilisée avec les cartes Visa), Tokenization (tokens spécifiques pour l'IA), et Intelligent Commerce Connect (compatible avec AP2, ACP, x402 et autres protocoles concurrents).

La logique est claire. Visa a saisi l'entrée du réseau de paiement à l'époque, et cherche maintenant à intégrer l'ère des agents dans son orbite. Si les paiements par agents continuent d'emprunter le réseau des cartes, et si ce package devient l'option par défaut, la part de marché de Visa est sécurisée.

Trulioo : Transposer le modèle SSL

Trulioo est un acteur mondial des solutions de conformité KYC et KYB, étendant maintenant sa pile de vérification à la KYA.

Il s'inspire du modèle des certificats SSL pour les sites web. SSL fait qu'une AC (Autorité de Certification) émet un certificat TLS à un site, ne vérifiant que le nom de domaine. La DPA (Digital Passport Authority) proposée par Trulioo émet un DAP (Digital Agent Passport) à l'agent, vérifiant à la fois la KYB du développeur et la KYC de l'utilisateur.

Le DAP n'est pas un certificat statique. C'est un token vivant qui se rafraîchit, re-vérifié à chaque transaction. Dès qu'une autorisation est révoquée ou qu'une anomalie est détectée, le DAP est immédiatement invalidé.

Il a cinq points de contrôle : Provenance (quel développeur l'a créé), User Binding (qui l'a autorisé), Permission Scope (quelles actions il peut effectuer), Behavior Telemetry (ce qu'il fait actuellement), Risk Scoring (évaluation des risques).

Les banques et les fintechs sont légalement tenues de vérifier l'identité des personnes et des entreprises. Une fois que les agents pénètrent le domaine financier, la position de Trulioo avec sa KYC/KYB devient paradoxalement plus solide.

Sumsub : Surveiller les anomalies, ne pas délivrer de certificat

L'angle d'attaque de Sumsub est différent des trois premiers. Il n'émet pas de norme, ni de certificat, mais re-vérifie la personne derrière l'agent lorsqu'une transaction anormale se produit.

Il est dans le métier de la conformité depuis 2015, et ce système de vérification est maintenant utilisé pour détecter les comportements anormaux des agents. Le processus se déroule en trois étapes. D'abord une détection automatisée, distinguant humain et machine via les caractéristiques de l'appareil et de l'agent. Ensuite, un scoring de risque, combinant contexte, montant, données historiques pour produire un score. Enfin, une vérification Liveness, activée uniquement en cas de risque élevé, de montant important, ou de changement critique, pour re-vérifier la personne physique enregistrée.

Les quatre caractéristiques de Sumsub contrastent nettement avec les autres acteurs. Son point de départ est un opérateur de conformité, pas un organisme de normalisation. Le moment de la vérification est lors d'une transaction risquée, pas lors de l'enregistrement préalable. La méthode de vérification est la reconfirmation de la personne physique, pas des données ou un token. Sa philosophie est de lier l'agent à l'entité responsable, plutôt que de bloquer directement l'agent.

Les autres acteurs font une authentification d'identité unique préalable ; Sumsub fait une vérification en temps réel après émission. Plus les autorisations des agents s'étendent, plus la détection des anomalies est cruciale. Les méthodes de fraude évoluent avec la technologie, la pile en temps réel de Sumsub mérite l'attention.

4. Avant que la réglementation ne s'applique

Le scénario de la règle de voyage du GAFI

Dès la publication de la règle de voyage du GAFI en 2019, l'industrie des VASP s'est scindée. Ceux qui pouvaient supporter le coût des infrastructures KYC/AML ont survécu, les autres ont fermé ou ont déménagé vers des juridictions plus laxistes. CryptoBridge, Deribit ont dû s'adapter durant cette période.

La réglementation n'est pas une fin, c'est une ligne de partage des eaux.

Le scénario de la KYA pourrait être le même. L'UE, Singapour et les États-Unis sont déjà en course pour la position de leader.

L'article 12 du règlement européen sur l'IA exige explicitement que les journaux de comportement des systèmes d'IA à haut risque incluent l'identité de l'opérateur. Singapour a publié le premier cadre national de gouvernance de l'IA pour les agents au monde, étendant la gestion de l'identité aux agents eux-mêmes, exigeant que chaque agent ait une entité responsable. Le NIST américain a classé la gestion de l'identité des agents comme un domaine prioritaire de normalisation.

La fenêtre temporelle se réduit.

Il n'y aura pas de gagnant unique

La vraie variable dans la bataille des normes n'est pas la technologie, mais la combinaison. Les principaux acteurs sont déjà entrés dans une phase de coopération et de combinaison. La manière dont chacun s'associera avec quels commerçants, réseaux de paiement, bases de clients KYC déterminera la domination de chaque segment de marché.

Ce marché n'aura pas de gagnant unique.

Pour les transactions autonomes on-chain, Ethereum a de fortes chances de mener. Pour les scénarios de transaction liés au paiement, l'avantage de Visa est évident. Dans le secteur financier réglementé, l'accumulation KYC/KYB de Trulioo est difficile à remplacer. Pour les scénarios de transaction à risque de fraude, la détection en temps réel de Sumsub est plus adaptée.

Les quatre ne sont pas des concurrents directs, ils occupent chacun un territoire. La vraie compétition se joue sur la question de savoir quels scénarios seront attribués à quel territoire.

La KYC a mis trente ans, depuis 1989, à compléter la couche d'identité de la finance mondiale.

Pour la KYA, cette fois, le rythme semble beaucoup plus rapide. La réglementation est déjà en mouvement, les acteurs normatifs sont déjà en position, la fenêtre pour un déploiement à grande échelle est probablement de quelques années.

À ce moment-là, ceux qui survivront ne seront pas nécessairement les plus forts techniquement, mais ceux dont les infrastructures d'identité auront été intégrées le plus tôt.