Selon la firme de renseignement blockchain Nominis, les détenteurs privés de cryptomonnaies ont subi les pertes les plus lourdes dues aux piratages, hameçonnages et tentatives de vol numérique en février 2026 — et une nouvelle souche de logiciel malveillant iOS pourrait expliquer en partie pourquoi les utilisateurs individuels sont devenus la cible privilégiée.

Conçu pour frapper vite et disparaître

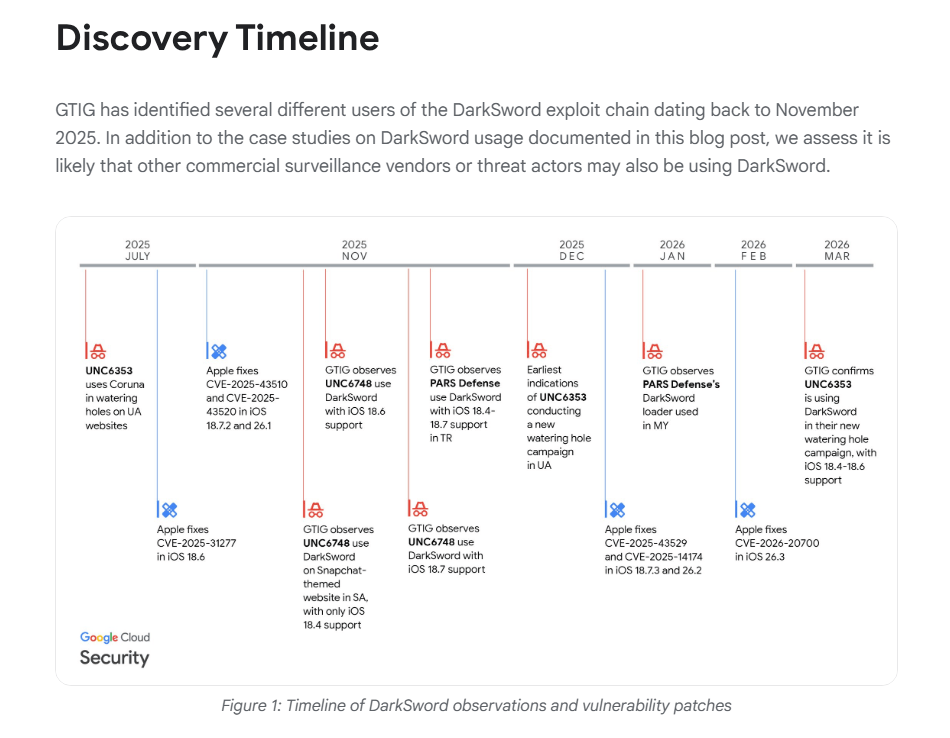

Google Threat Intelligence a identifié un outil malveillant basé sur JavaScript appelé Ghostblade, conçu spécifiquement pour cibler les appareils Apple iOS, extraire des données sensibles et se mettre en veille avant que quiconque ne s'en aperçoive.

Ce logiciel est l'un des six outils regroupés dans un package plus large que les chercheurs appellent DarkSword. Ensemble, ces outils sont conçus pour voler les clés privées de cryptomonnaies, les données de messagerie et les informations personnelles des appareils infectés.

Ghostblade s'exécute une fois, prend ce dont il a besoin et s'arrête. Aucune activité persistante en arrière-plan. Aucun logiciel supplémentaire requis pour le faire fonctionner. Cette conception le rend beaucoup plus difficile à détecter que les logiciels malveillants qui continuent de s'exécuter après une infection.

Source : Google

L'outil couvre également ses traces d'une manière spécifique. Après avoir terminé, il efface les journaux de plantage de l'appareil compromis. Ces journaux sont ce qu'Apple collecte normalement pour identifier les problèmes logiciels et signaler les activités suspectes. Sans eux, Apple ne reçoit aucun signal indiquant qu'un problème est survenu.

Ce à quoi Ghostblade peut réellement accéder

L'étendue de ce que Ghostblade peut extraire d'un appareil est large. D'après le rapport de Google, le logiciel malveillant est capable d'accéder aux messages d'iMessage, WhatsApp et Telegram.

Il peut également collecter les détails de la carte SIM, les données de localisation, les fichiers multimédias et les paramètres au niveau du système. Pour les utilisateurs de cryptomonnaies, la menace la plus directe est l'exposition des clés privées — le type d'accès qui donne à un attaquant un contrôle total sur un portefeuille numérique sans possibilité d'annuler les transactions une fois les fonds déplacés.

La suite DarkSword représente un nouveau chapitre dans les attaques basées sur le navigateur visant l'espace crypto, Ghostblade servant de l'une de ses composantes les plus techniquement raffinées.

Les pirates changent de focus : du code aux personnes

Les pertes totales liées aux piratages de cryptomonnaies ont chuté brusquement en février, tombant à près de 50 millions de dollars contre 385 millions le mois précédent, selon les données de Nominis. Mais cette baisse ne signale pas un environnement plus sûr.

Les rapports indiquent que la baisse reflète un changement de méthode, et non d'ambition. Les attaquants sont passés de l'exploitation des vulnérabilités du code à des stratagèmes de hameçonnage, d'empoisonnement de portefeuilles et d'autres approches qui reposent sur la tromperie des utilisateurs plutôt que sur le piratage des systèmes.

Les faux sites web conçus pour imiter des plateformes légitimes sont un vecteur courant. Les utilisateurs qui atterrissent dessus et interagissent avec n'importe quel élément peuvent voir leurs identifiants et clés dérobés sans s'en rendre compte.

L'alerte Ghostblade de Google arrive dans ce contexte — un rappel que les utilisateurs individuels à haute valeur, et pas seulement les exchanges ou les protocoles, sont fermement dans le viseur.

Image principale de Unsplash, graphique de TradingView