« Les outils de "vibe coding" divulguent en masse des données personnelles et d'entreprise. » Récemment, lors de l'étude de la tendance de l'"IA fantôme" (shadow AI), les chercheurs de la startup israélienne de cybersécurité RedAccess ont découvert que les outils d'IA utilisés par les développeurs pour créer rapidement des logiciels avaient conduit à la fuite de dossiers médicaux, de données financières et de documents internes d'entreprises du Fortune 500 sur le réseau ouvert.

Le PDG de RedAccess, Dor Zvi, a indiqué que les chercheurs avaient identifié environ 380 000 applications et autres actifs accessibles publiquement, créés par des développeurs utilisant des outils tels que Lovable, Base44, Netlify et Replit. Parmi ceux-ci, environ 5 000 contenaient des informations sensibles d'entreprise, et près de 2 000 applications semblaient exposer des données privées après examen plus approfondi. Axios a vérifié de manière indépendante plusieurs applications exposées, et WIRED a également confirmé ces découvertes séparément.

40 % des applications codées par l'IA exposent des données sensibles,

y compris des droits d'administrateur

Avec l'IA qui prend de plus en plus le relais du travail des programmeurs modernes, le domaine de la cybersécurité a depuis longtemps averti que les outils de codage automatisés introduiraient inévitablement un grand nombre de vulnérabilités exploitables dans les logiciels. Cependant, lorsque ces outils de "vibe coding" permettent à quiconque de créer et d'héberger une application web en un clic, le problème n'est plus seulement celui des vulnérabilités, mais plutôt l'absence quasi totale de toute protection de sécurité, y compris pour les données d'entreprise et personnelles hautement sensibles.

On apprend que l'équipe de RedAccess a analysé des milliers d'applications web créées par "vibe coding" à l'aide d'outils de développement logiciel basés sur l'IA comme Lovable, Replit, Base44 et Netlify, et a découvert que plus de 5 000 d'entre elles ne possédaient pratiquement aucun mécanisme de sécurité ou d'authentification. De nombreuses applications web de ce type sont directement accessibles, ainsi que leurs données, simplement en obtenant leur URL. D'autres, bien que légèrement protégées, le sont de manière extrêmement simple, par exemple en exigeant uniquement une inscription avec n'importe quelle adresse e-mail.

Parmi ces 5 000 applications codées par l'IA accessibles simplement en saisissant leur URL dans un navigateur, Zvi a constaté que près de 2 000 semblaient exposer des données privées après vérification plus approfondie. Zvi a déclaré qu'environ 40 % des applications exposaient des données sensibles, notamment des informations médicales, des données financières, des présentations et documents stratégiques d'entreprise, ainsi que des enregistrements détaillés de conversations d'utilisateurs avec des chatbots.

Les captures d'écran d'applications web qu'il a partagées (dont certaines ont été vérifiées comme toujours en ligne et exposées) montraient notamment les informations d'affectation d'un hôpital (contenant les informations personnelles des médecins), les données détaillées d'achat publicitaire d'une entreprise, la présentation de la stratégie de pénétration de marché d'une autre société, les enregistrements complets des conversations d'un chatbot d'un détaillant (contenant les noms complets et coordonnées des clients), les dossiers de fret d'une compagnie maritime, ainsi que diverses données commerciales et financières provenant de plusieurs entreprises. Zvi a également indiqué que, dans certains cas, ces applications exposées pouvaient même lui permettre d'obtenir des droits d'administrateur sur le système, voire de supprimer d'autres administrateurs.

Zvi a déclaré qu'il était étonnamment facile pour RedAccess de rechercher des applications web vulnérables. Lovable, Replit, Base44 et Netlify permettent tous aux utilisateurs d'héberger des applications web sur les propres domaines de ces entreprises d'IA, plutôt que sur leur propre domaine. Ainsi, en utilisant simplement Google et Bing avec des recherches combinant ces domaines d'entreprise et d'autres mots-clés, les chercheurs ont pu identifier des milliers d'applications développées en "vibe coding" avec ces outils.

Dans le cas de Lovable, Zvi a également découvert de nombreux sites de phishing imitant de grandes entreprises, créés apparemment via cet outil de codage IA et hébergés sur le domaine de Lovable, incluant des marques comme Bank of America, Costco, FedEx, Trader Joe's et McDonald's. Zvi a également souligné que les 5 000 applications exposées découvertes par Red Access n'étaient hébergées que sur les propres domaines des outils de codage IA, mais qu'il pourrait en réalité y avoir des dizaines de milliers d'autres applications hébergées sur des domaines achetés par les utilisateurs.

Le chercheur en sécurité Joel Margolis a souligné qu'il n'est pas facile de vérifier si des données réelles sont vraiment exposées dans une application web codée par l'IA et non protégée. Lui et ses collègues avaient précédemment découvert un jouet de chatbot IA exposant 50 000 conversations avec des enfants sur un site pratiquement non sécurisé. Il a déclaré que les données dans les applications de "vibe coding" pourraient n'être que des données factices, ou que l'application elle-même pourrait n'être qu'une preuve de concept (POC). Brodie de Wix estime également que les deux exemples fournis concernant Base44 ressemblent à des sites de test ou contiennent des données générées par IA.

Cependant, Margolis considère que le problème de l'exposition de données causée par les applications web construites par IA est bien réel. Il a déclaré qu'il rencontrait fréquemment ce type d'exposition décrit par Zvi. « Quelqu'un dans l'équipe marketing veut créer un site web, ce n'est pas un ingénieur, et il peut n'avoir que peu ou pas de connaissances ou de background en sécurité. » Il a noté que les outils de codage IA feront ce que vous leur demandez, mais si vous ne leur demandez pas de le faire de manière sécurisée, ils ne le feront pas non plus de leur propre initiative.

« Les gens peuvent créer à volonté »

mais les paramètres par défaut posent problème

Moins de deux semaines avant la publication de l'étude de RedAccess, un autre incident s'est produit : Cursor exécutant le modèle Claude Opus 4.6 a supprimé en 9 secondes l'ensemble de la base de données de production de PocketOS ainsi que toutes les sauvegardes au niveau volume, via un appel API au fournisseur d'infrastructure Railway.

Zvi a déclaré sans détour : « Les gens peuvent créer quelque chose à volonté, puis l'utiliser directement en production, l'utiliser au nom de l'entreprise, sans même avoir besoin d'obtenir une autorisation quelconque. Ce comportement a très peu de limites. Je ne pense pas qu'on puisse éduquer le monde entier à la sécurité. » Il a ajouté que sa mère utilisait également Lovable pour du "vibe coding", « mais je ne pense pas qu'elle envisagerait le contrôle d'accès basé sur les rôles ».

Les chercheurs de RedAccess ont découvert que les paramètres de confidentialité de plusieurs plateformes de "vibe coding" rendaient les applications publiques par défaut, à moins que l'utilisateur ne les définisse manuellement comme privées. De nombreuses applications de ce type sont également indexées par des moteurs de recherche comme Google, et n'importe qui sur Internet pourrait y accéder par hasard.

Zvi estime que les outils de développement d'applications web basés sur l'IA créent actuellement une nouvelle vague d'exposition de données, dont la cause profonde est également la combinaison d'erreurs utilisateur et d'une protection insuffisante. Mais un problème plus fondamental que des failles de sécurité spécifiques est que ces outils permettent à une toute nouvelle catégorie de personnes au sein des organisations de créer des applications, souvent dépourvues de sensibilisation à la sécurité, et contournant les processus de développement logiciel et les examens de sécurité pré-déploiement existants de l'entreprise.

« N'importe qui dans l'entreprise, à tout moment, peut générer une application, et ce sans passer par aucun processus de développement ou vérification de sécurité. Les gens peuvent l'utiliser directement en production sans demander l'avis de qui que ce soit. Et c'est effectivement ce qu'ils font. » a déclaré Zvi. « Le résultat final est que les entreprises divulguent en réalité des données privées via ces applications de "vibe coding". C'est l'un des plus grands incidents de ce type jamais observés, où les gens exposent des informations d'entreprise ou autres données sensibles à n'importe qui dans le monde. »

En octobre dernier, Escape.tech a analysé 5 600 applications de "vibe coding" publiques et a également découvert que plus de 2 000 d'entre elles présentaient des vulnérabilités critiques, plus de 400 exposaient des informations sensibles (y compris des clés API et des jetons d'accès), et 175 cas impliquaient une fuite de données personnelles (y compris des dossiers médicaux et des informations de compte bancaire). Toutes les vulnérabilités découvertes par Escape existaient dans des systèmes de production réels et pouvaient être trouvées en quelques heures. En mars dernier, la société a levé 18 millions de dollars en série A dirigée par Balderton, l'une de ses principales logiques d'investissement étant précisément les lacunes de sécurité générées par le code généré par l'IA.

Dans son rapport « Predicts 2026 », Gartner indique que d'ici 2028, l'approche "prompt-to-app" (application générée par prompt) adoptée par les "développeurs citoyens" augmentera le nombre de défauts logiciels de 2500 %. Gartner estime qu'une nouvelle caractéristique majeure de ce type de défauts est que le code généré par l'IA est grammaticalement correct, mais manque de compréhension de l'architecture globale du système et des règles métier complexes. Le coût de correction de ces "erreurs contextuelles profondes" grèvera les budgets initialement destinés à l'innovation.

Réponses et réfutations des différentes plateformes

Actuellement, trois entreprises de codage IA contestent les affirmations des chercheurs de RedAccess, arguant que les informations partagées ne sont pas suffisantes et que le temps accordé pour répondre était insuffisant. Mais Zvi a déclaré que pour des dizaines d'applications web exposées, ils avaient contacté de leur propre initiative les présumés propriétaires. Les responsables de chaque entreprise ont tous déclaré prendre ces rapports au sérieux, tout en soulignant que le fait que ces applications soient accessibles publiquement n'implique pas nécessairement une fuite de données ou une vulnérabilité de sécurité. Cependant, ces entreprises n'ont pas non plus nié que les applications web découvertes par RedAccess étaient effectivement dans un état d'exposition publique.

Le PDG de Replit, Amjad Masad, a déclaré que RedAccess ne leur avait accordé que 24 heures pour répondre avant la divulgation. Dans sa réponse sur X, il a écrit : « Sur la base des informations limitées qu'ils ont partagées, l'accusation principale de RedAccess semble être que certains utilisateurs ont publié des applications censées être privées sur l'internet ouvert. Replit permet aux utilisateurs de choisir si leur application est publique ou privée. Que les applications publiques soient accessibles sur Internet est un comportement attendu. Les paramètres de confidentialité peuvent également être modifiés à tout moment en un clic. Si Red Access partage la liste des utilisateurs concernés, nous définirons par défaut ces applications comme privées de manière proactive et en informerons directement les utilisateurs. »

Un porte-parole de Lovable a répondu dans une déclaration : « Lovable prend très au sérieux les rapports concernant l'exposition de données et les sites de phishing, et nous cherchons activement à obtenir les informations nécessaires pour mener une enquête. Cette affaire est toujours en cours de traitement. Il convient également de noter que Lovable fournit aux développeurs des outils pour construire des applications de manière sécurisée, mais la responsabilité finale de la configuration de l'application incombe au créateur lui-même. »

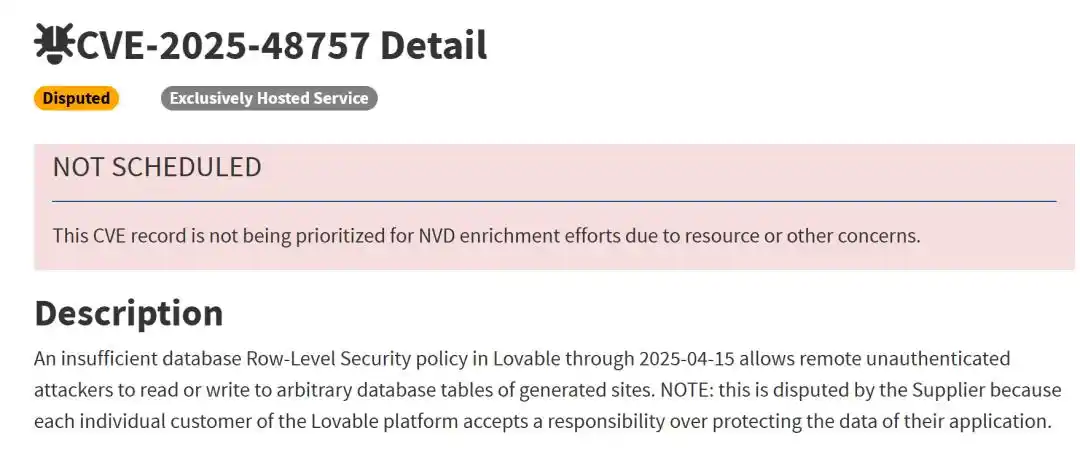

Dans le CVE-2025-48757 publié précédemment, il était rapporté que les projets Supabase générés par Lovable présentaient des problèmes de stratégies de sécurité au niveau des lignes (Row-Level Security) insuffisantes, voire absentes. Certaines requêtes contournaient complètement les vérifications de contrôle d'accès, entraînant l'exposition des données de plus de 170 applications en environnement de production. L'IA avait généré la couche base de données, mais n'avait pas généré les stratégies de sécurité censées restreindre l'accès aux données. Lovable a contesté la classification de ce CVE, affirmant que la protection des données des applications relève de la responsabilité du client.

Blake Brodie, responsable des relations publiques de Wix, société mère de Base44, a déclaré : « Base44 offre aux utilisateurs des outils puissants pour configurer la sécurité de leurs applications, y compris le contrôle d'accès et les paramètres de visibilité. » Elle a ajouté : « Désactiver ces contrôles est une opération intentionnelle et simple, accessible à tout utilisateur. Si une application est accessible publiquement, cela reflète un choix de configuration de l'utilisateur, et non une vulnérabilité de la plateforme. »

Brodie a également souligné qu'« il est très facile de fabriquer des applications qui semblent contenir des données utilisateur réelles. Sans nous fournir un seul cas vérifié, nous ne pouvons pas évaluer la véracité de ces accusations. » À cela, RedAccess a rétorqué qu'ils avaient effectivement fourni des exemples pertinents à Base44. RedAccess a également partagé plusieurs communications anonymes montrant que des utilisateurs de Base44 remerciaient les chercheurs d'avoir alerté sur l'exposition de leur application, après quoi ces applications avaient été renforcées ou retirées.

On apprend que Wiz Research avait indépendamment découvert en juillet dernier qu'il existait une vulnérabilité de contournement d'authentification au niveau plateforme dans Base44. Des points d'API exposés permettaient à quiconque de créer un "compte vérifié" dans des applications privées en utilisant simplement un app_id visible publiquement. Cette vulnérabilité équivalait à se tenir devant un bâtiment verrouillé et de crier un numéro de chambre pour que la porte s'ouvre automatiquement. Wix a corrigé cette vulnérabilité dans les 24 heures suivant le rapport de Wiz, mais cet incident a mis en lumière un problème : sur ces plateformes, des millions d'applications sont créées par des utilisateurs qui supposent souvent par défaut que la plateforme a traité les questions de sécurité pour eux, alors que les mécanismes d'authentification réels sont très faibles.

Références :

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

Cet article provient du compte public WeChat "AI前线" (ID: ai-front), auteur : Hua Wei