Escrito por: nvk

Compilado por: Saoirse, Foresight News

TL;DR

- Bitcoin no utiliza cifrado, sino firmas digitales. La gran mayoría de los artículos se equivocan en esto, y la diferencia es crucial.

- Las computadoras cuánticas no pueden hackear Bitcoin en 9 minutos. Eso describe un circuito teórico; la máquina en sí no existe y probablemente no existirá durante al menos una década.

- La minería cuántica es físicamente imposible. Requeriría más energía que la producción total del Sol.

- Bitcoin es completamente actualizable: ya se ha actualizado con éxito antes (SegWit, Taproot) y el trabajo ya ha comenzado (BIP-360). Pero la comunidad necesita acelerar el ritmo.

- La razón principal para actualizar no es la amenaza cuántica, sino que las matemáticas clásicas ya han roto innumerables sistemas criptográficos, y secp256k1 podría ser el próximo. Las computadoras cuánticas aún no han roto ningún sistema criptográfico.

- Existe un riesgo real: las claves públicas de aproximadamente 6.26 millones de bitcoins ya están expuestas. No es motivo de pánico, pero sí de preparación anticipada.

Línea principal

Resumiendo en una frase todo lo que voy a decir:

La amenaza cuántica para Bitcoin es real pero lejana; los medios de comunicación suelen exagerarla; y el peligro más grande no son las computadoras cuánticas, sino la complacencia disfrazada de pánico o indiferencia.

Tanto los que gritan "Bitcoin está acabado" como los que afirman "no pasa nada, no exageres" se equivocan. Ver la realidad requiere aceptar dos cosas simultáneamente:

- Bitcoin no enfrenta una amenaza cuántica inminente; la amenaza real probablemente esté mucho más lejos de lo que predicen los titulares sensacionalistas.

- Pero la comunidad de Bitcoin aún debe prepararse con anticipación, porque el proceso de actualización en sí mismo llevará años.

No es motivo de pánico, sino de acción.

A continuación, lo explico con datos y lógica.

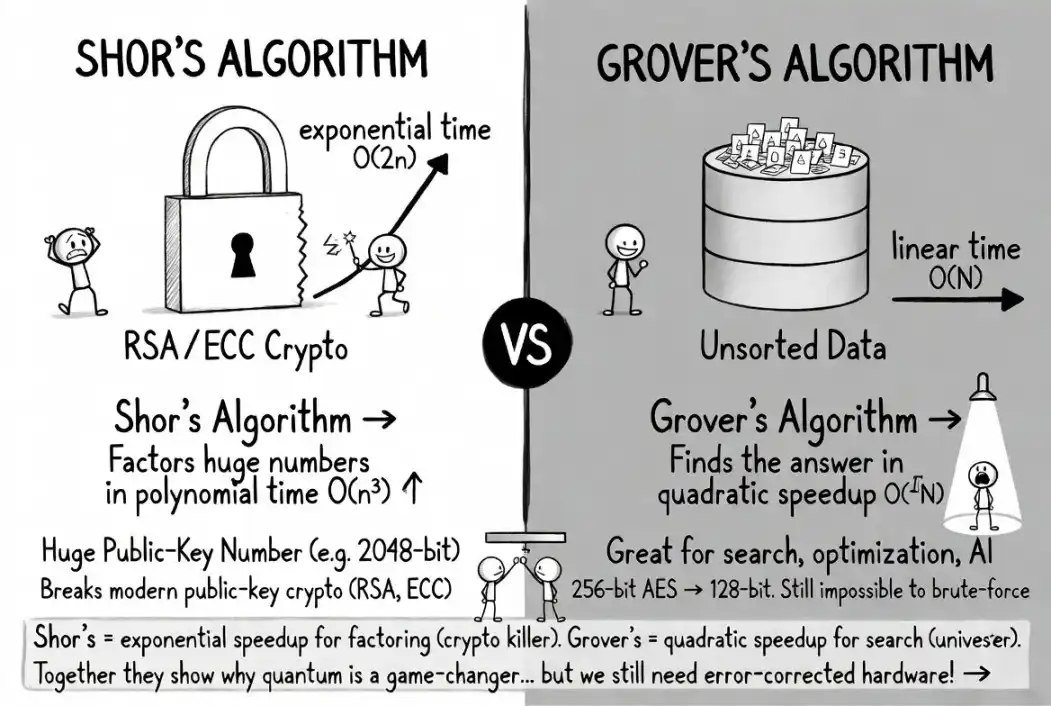

Este gráfico compara dos algoritmos cuánticos centrales: el algoritmo de Shor (izquierda), el "asesino de cifrados" que acelera exponencialmente la factorización de números grandes y rompe directamente criptosistemas de clave pública como RSA/ECC, y el algoritmo de Grover (derecha), un acelerador cuántico universal que proporciona una aceleración cuadrática en búsquedas no ordenadas. Juntos demuestran la naturaleza disruptiva de la computación cuántica, pero aún están limitados por el hardware de corrección de errores y no pueden implementarse a gran escala.

El patrón de los medios: el sensacionalismo es la mayor amenaza

Cada pocos meses se repite el mismo ciclo:

- Un laboratorio de computación cuántica publica un artículo de investigación riguroso, con muchas advertencias.

- Los medios tecnológicos inmediatamente escriben: "¡Una computadora cuántica hackea Bitcoin en 9 minutos!!"

- Twitter de la criptoesfera lo simplifica a: "Bitcoin está muerto."

- Tus familiares y amigos te envían mensajes preguntando si deberías vender urgentemente.

- Pero el artículo original nunca dijo eso.

En marzo de 2026, el equipo de Google Quantum AI publicó un artículo señalando que los qubits físicos necesarios para romper la criptografía de curva elíptica de Bitcoin podrían reducirse a menos de 500,000, una mejora de 20 veces respecto a estimaciones anteriores. Esta es una investigación importante. Google fue muy cauteloso: no publicó el circuito de ataque real, solo publicó una prueba de conocimiento cero.

Pero el artículo nunca dijo: Bitcoin puede ser hackeado ahora, hay un cronograma claro, o todos deberían entrar en pánico.

Sin embargo, los titulares decían: "9 minutos para hackear Bitcoin."

CoinMarketCap alguna vez publicó "¿La computación cuántica acelerada por IA destruirá Bitcoin en 2026?", cuyo texto explicaba que la respuesta era casi con seguridad "no". Este es un patrón típico: usar un título sensacionalista para generar tráfico, ser cauteloso en el texto para mantener la precisión. Pero el 59% de los enlaces compartidos nunca se abren; para la mayoría, el título es la información misma.

Hay una frase muy acertada: "Los mercados valoran el riesgo extremadamente rápido. No puedes robar algo que se vuelve inútil en cuanto lo obtienes". Si las computadoras cuánticas realmente fueran a revolucionarlo todo, el precio de las acciones de Google (que usa criptografía similar) ya se habría desplomado. Pero las acciones de Google están estables.

Conclusión: el titular es la verdadera desinformación. La investigación en sí es real y vale la pena entenderla; analicémosla seriamente.

Qué amenaza realmente una computadora cuántica y qué no

El mayor error: "Cifrado"

Casi todos los artículos sobre lo cuántico y Bitcoin usan la palabra "cifrado". Esto es incorrecto y afecta la comprensión global.

Bitcoin no protege los activos mediante cifrado, sino mediante firmas digitales (ECDSA, y luego Schnorr a través de Taproot). La blockchain en sí es pública, todos los datos de transacciones son visibles para siempre para todos, no hay nada que "descifrar".

Como dijo Adam Back, inventor de Hashcash, citado en el libro blanco de Bitcoin: "El cifrado implica que los datos están ocultos y pueden descifrarse. El modelo de seguridad de Bitcoin se basa en firmas, para demostrar propiedad, sin exponer la clave privada."

No es solo cuestión de semántica. Esto significa que la amenaza cuántica más urgente de "recopilar ahora, descifrar después" básicamente no se aplica a la seguridad de los activos de Bitcoin. No hay datos cifrados para recopilar; las claves públicas expuestas ya están públicas en la cadena.

Dos algoritmos cuánticos: uno es una amenaza real, el otro es insignificante

- Algoritmo de Shor (amenaza real): Proporciona una aceleración exponencial para los problemas matemáticos subyacentes a las firmas digitales, permitiendo derivar la clave privada a partir de la pública y falsificar firmas de transacciones. Esto es lo que realmente debe preocuparnos.

- Algoritmo de Grover (no es una amenaza): Solo proporciona una aceleración cuadrática para funciones hash como SHA-256. Suena aterrador, pero un cálculo rápido muestra que es completamente irreal.

Un artículo de 2025, "Computación Cuántica a Escala Kardashov y la Minería de Bitcoin", calculó que, con la dificultad actual de Bitcoin, la minería cuántica requeriría:

- Aproximadamente 10^23 qubits físicos (actualmente solo hay unos 1500 a nivel global).

- Aproximadamente 10^25 vatios de energía (la producción total del Sol es de ~3.8×10^26 vatios).

Intentar minar Bitcoin con una computadora cuántica consumiría aproximadamente el 3% de la producción total de energía del Sol. La humanidad es actualmente una civilización de nivel ~0.73 en la escala de Kardashov. La minería cuántica requeriría una energía tan vasta que solo una civilización Tipo II podría lograrlo, algo físicamente casi imposible para la humanidad actual.

(Nota: Escala de Kardashov: Tipo I: capaz de utilizar toda la energía de un planeta (Tierra); Tipo II: capaz de utilizar toda la energía de una estrella (Sol))

Para comparar: incluso en el diseño más ideal, un minero cuántico tendría una tasa de hash de ~13.8 GH/s; mientras que un minero ASIC común como el Antminer S21 alcanza los 200 TH/s. La velocidad de los mineros ASIC tradicionales es 14,500 veces mayor que la de un minero cuántico.

En resumen, la minería cuántica no es viable. No es posible ahora, probablemente no lo será en 50 años, y quizás nunca lo sea. Si alguien dice que las computadoras cuánticas pueden "romper la minería de Bitcoin", está confundiendo dos algoritmos completamente diferentes.

8 afirmaciones comunes, 7.5 de ellas son incorrectas

Afirmación 1: "Cuando aparezcan las computadoras cuánticas, todos los bitcoins serán robados de la noche a la mañana"

La realidad es que solo los bitcoins cuyas claves públicas ya están expuestas están en riesgo. Las direcciones modernas de Bitcoin (P2PKH, P2SH, SegWit) no revelan la clave pública hasta que inicias una transacción desde ellas. Siempre que nunca reutilices una dirección y nunca hayas enviado fondos desde ella, tu clave pública no aparecerá en la blockchain.

Desglose específico:

- Nivel A (Riesgo directo): Aprox. 1.7 millones de BTC en formato P2PK antiguo, clave pública completamente expuesta.

- Nivel B (En riesgo pero reparable): Aprox. 5.2 millones de BTC en direcciones reutilizadas y direcciones Taproot. Los usuarios pueden migrar para evitar el riesgo.

- Nivel C (Exposición temporal): Durante los ~10 minutos que una transacción espera en el mempool para ser incluida en un bloque, la clave pública se expone temporalmente.

Según estimaciones de Chaincode Labs, un total de ~6.26 millones de BTC tienen riesgo de exposición de clave pública, aproximadamente el 30-35% del suministro total. Es una cantidad significativa, pero no "todos los bitcoins".

Afirmación 2: "Los bitcoins de Satoshi serán robados, provocando una venta masiva que los llevará a cero"

Medio cierto, medio falso: Los ~1.1 millones de BTC en poder de Satoshi están en formato P2PK, con clave pública completamente expuesta, definitivamente son activos de alto riesgo. PERO:

- La computadora cuántica capaz de descifrar estas claves privadas actualmente no existe.

- Los países con tecnología cuántica temprana se centrarían primero en sistemas de inteligencia y militares, no en un "espectáculo público de robo de Bitcoin" (palabras del Quantum Canary Research Group).

- Escalar desde los ~1500 qubits actuales a cientos de miles requiere años de avances en ingeniería, y el progreso es muy incierto.

Afirmación 3: "Bitcoin no se puede actualizar: el proceso es demasiado lento, la gobernanza es un caos"

Incorrecto, pero no carece totalmente de fundamento. Bitcoin ha realizado con éxito varias actualizaciones importantes en el pasado:

- Segregated Witness (SegWit, 2015-2017): Muy controvertido, casi falla, llevó directamente al fork de Bitcoin Cash, pero finalmente se implementó con éxito.

- Taproot (2018-2021): Implementación suave, desde la propuesta hasta la red principal tomó ~3.5 años.

La principal propuesta de resistencia cuántica, BIP-360, se incorporó formalmente al repositorio de BIP de Bitcoin a principios de 2026, agregando un nuevo tipo de dirección bc1z y eliminando la lógica de gasto por clave (key path spend) de Taproot vulnerable a ataques cuánticos. Actualmente sigue siendo un borrador, y la testnet ya ejecuta el conjunto de instrucciones de firma post-cuántica Dilithium.

Ethan Heilman, coautor del BIP-360, estima que el ciclo completo de actualización tomará ~7 años: 2.5 años de desarrollo y revisión, 0.5 años de activación, 4 años de migración del ecosistema. Admite: "Es una estimación aproximada, nadie puede dar un tiempo exacto".

Conclusión objetiva: Bitcoin PUEDE actualizarse, y el proceso HA COMENZADO, pero aún está en etapas tempranas y necesita acelerarse. Decir que "es completamente imposible actualizar" es incorrecto; decir que "ya está actualizado" tampoco es cierto.

Afirmación 4: "Solo nos quedan 3-5 años"

Probablemente falso, pero no se debe bajar la guardia por completo. Las estimaciones de los expertos varían enormemente:

- Adam Back (Inventor de Hashcash, citado en el whitepaper de Bitcoin): 20-40 años.

- Jensen Huang (CEO de NVIDIA): Las computadoras cuánticas prácticas aún necesitan 15-30 años.

- Scott Aaronson (Autoridad en computación cuántica, UT Austin): Se niega a dar un cronograma, dice que romper RSA podría requerir "una inversión de cientos de miles de millones de dólares".

- Craig Gidney (Google Quantum AI): Probabilidad del 10% antes de 2030; también cree que, en las condiciones actuales, es difícil una optimización adicional de 10x en la necesidad de qubits, la curva de optimización podría estar estancándose.

- Encuesta a 26 expertos en seguridad cuántica: Probabilidad de riesgo en 10 años: 28%-49%.

- Ark Invest: "Un riesgo a largo plazo, no inminente".

Es importante destacar que el chip Willow de Google superó el umbral de corrección de errores cuánticos a fines de 2024. Esto significa que por cada aumento en la distancia del código de corrección, la tasa de error lógico disminuye por un factor fijo (2.14 para Willow). Esta supresión de errores escala exponencialmente, pero la velocidad real de escalado depende completamente del hardware: podría ser logarítmica, lineal o extremadamente lenta. Superar el umbral solo significa que la escalabilidad es factible, no rápida, fácil o inevitable.

Además, Google en su artículo de marzo de 2026 NO publicó el circuito de ataque real, solo una prueba de conocimiento cero. Scott Aaronson también advierte que los investigadores futuros podrían dejar de publicar estimaciones de recursos necesarios para romper cifrados. Por lo tanto, es posible que no podamos detectar la llegada del "día de la crisis cuántica" con mucha anticipación.

Aun así, construir una computadora con cientos de miles de qubits tolerantes a fallos es un enorme desafío de ingeniería. Las computadoras cuánticas más avanzadas actualmente ni siquiera pueden factorizar números mayores de 13 bits, mientras que romper la criptografía de Bitcoin equivale a factorizar un número de ~1300 bits. Esta brecha no se puede cerrar de la noche a la mañana, pero la tendencia tecnológica merece atención, no desprecio.

Afirmaciones 5-8: Aclaraciones rápidas

"La computación cuántica destruirá la minería"

Falso. Los requisitos de energía se acercan a la producción total del Sol. Ver Parte 2.

"Recolectar datos ahora, descifrar después"

No aplicable para robar activos (la blockchain ya es pública), solo tiene cierto impacto en la privacidad, un riesgo secundario.

"Google dijo que puede hackear Bitcoin en 9 minutos"

Google se refirió al tiempo de ejecución teórico de un circuito (~9 min) en una máquina de 500,000 qubits que NO EXISTE. El propio Gidney ha advertido explícitamente contra este tipo de alarmismo y ocultó los detalles del circuito de ataque.

"La criptografía post-cuántica aún no está madura"

El NIST (Instituto Nacional de Estándares y Tecnología de EE. UU.) ya ha estandarizado algoritmos como ML-KEM, ML-DSA, SLH-DSA. Los algoritmos en sí están maduros; la dificultad radica en implementarlos en el sistema Bitcoin, no en inventarlos desde cero.

Mis cinco preocupaciones reales

Un artículo que niega todo pierde credibilidad. Aquí hay cinco problemas que me preocupan profundamente:

- Las estimaciones del número de qubits necesarios para romper la criptografía continúan disminuyendo, aunque esta tendencia puede estar desacelerándose. En 2012, se estimaba que se necesitaban 1 billón de qubits; para 2019 bajó a 20 millones; en 2025 estaba por debajo de 1 millón. A principios de 2026, la empresa Oratomic afirmó que, utilizando una arquitectura de átomos neutros, solo se necesitarían 10,000 qubits físicos para lograr un descifrado. Sin embargo, es crucial señalar que los nueve autores de ese estudio son accionistas de Oratomic, y la proporción de 101:1 (qubits físicos a lógicos) en la que basan su estimación NUNCA se ha verificado (las proporciones reales históricas se acercan más a 10000:1). También es importante aclarar que la tarea que tomaría "9 minutos" en la arquitectura superconductora de Google, tomaría 10^64 días en el hardware de átomos neutros: son dispositivos completamente diferentes con velocidades de operación vastly diferentes. El propio Gidney también ha dicho que la curva de optimización algorítmica puede haber alcanzado una meseta. Aun así, nadie sabe cuándo llegará el punto de inflexión entre "qubits necesarios" y "qubits existentes". La conclusión más objetiva es: actualmente hay una gran incertidumbre.

- El alcance de la exposición de claves públicas está aumentando, no disminuyendo. El formato de dirección más nuevo y promocionado de Bitcoin, Taproot, expone públicamente en la cadena una clave pública ajustada (tweaked), dejando una ventana de tiempo ilimitada para que un atacante cuántico la descifre fuera de línea (offline). Es irónico que la última actualización de Bitcoin haya debilitado la seguridad post-cuántica. Además, el problema no se limita a las direcciones on-chain: los canales de Lightning Network, la conexión de hardware wallets, los esquemas multisig y los servicios de intercambio de claves extendidas (xpub) están diseñados para difundir claves públicas. En un mundo donde exista una Computadora Cuántica Tolerante a Fallos (FTC) capaz de descifrar, "proteger la privacidad de la clave pública" es poco realista cuando todo el sistema se construye alrededor de compartirlas. El BIP-360 es solo el primer paso, está lejos de ser una solución completa.

- El proceso de gobernanza de Bitcoin es lento, pero aún hay una ventana de tiempo. El protocolo central de Bitcoin no ha activado un soft fork durante más de cuatro años, desde noviembre de 2021, un período de estancamiento prolongado. Google planea completar su propia migración post-cuántica para 2029, mientras que las estimaciones más optimistas para Bitcoin apuntan a 2033. Dado que es muy probable que las computadoras cuánticas prácticas para descifrar cifrados estén aún muy lejanas (la mayoría de las predicciones confiables apuntan a la década de 2040 o incluso pueden nunca materializarse), no es una crisis urgente, pero tampoco motivo para la autocomplacencia. Cuanto antes comience la preparación, más suave será la transición.

- Los bitcoins de Satoshi son un problema de juego sin solución. ~1.1 millones de BTC residen en direcciones P2PK. Como nadie posee las claves privadas (o Satoshi desapareció), estos activos nunca podrán migrarse. Ya sea que se elija ignorarlos, congelarlos o destruirlos, las ramificaciones son graves. No existe una solución perfecta.

- La blockchain es una lista de objetivos de ataque bloqueados permanentemente. Todas las claves públicas expuestas se registran permanentemente de forma gratuita. Las agencias estatales pueden comenzar a prepararse ahora y esperar pacientemente. La defensa requiere una coordinación activa de múltiples partes; el ataque solo requiere paciencia.

Estos son desafíos reales, pero también hay otra cara de la moneda que considerar.

Por qué la amenaza cuántica podría estar muy lejana, o nunca llegar

Varios físicos y matemáticos serios (no marginales) argumentan que la computación cuántica tolerante a fallos a escala de descifrado de cifrados podría enfrentar obstáculos físicos fundamentales, no solo desafíos de ingeniería:

- Leonid Levin (Universidad de Boston, coinventor de la completitud NP): "Las amplitudes cuánticas necesitan precisión de cientos de decimales, pero nunca hemos encontrado una ley física que se mantenga más allá de ~12 decimales". Si la naturaleza no permite precisiones superiores a ~12 decimales, todo el campo de la computación cuántica chocaría contra un muro físico.

- Michel Dyakonov (Universidad de Montpellier, físico teórico): Un sistema de 1000 qubits requiere controlar simultáneamente ~10^300 parámetros continuos, un número que excede el total de partículas subatómicas en el universo observable. Su conclusión: "Imposible, para siempre imposible".

- Gil Kalai (Universidad Hebrea, matemático): El ruido cuántico tiene efectos de correlación inherentes que no se pueden eliminar y que empeoran con la complejidad del sistema, haciendo que la corrección de errores a gran escala sea fundamentalmente imposible. Su conjetura ha permanecido sin refutar durante 20 años, aunque algunas de sus predicciones experimentales han mostrado desviaciones, con argumentos a favor y en contra.

- Tim Palmer (Universidad de Oxford, físico): Su modelo de mecánica cuántica racional predice un límite duro de ~1000 qubits para el entrelazamiento, muy por debajo de lo necesario para descifrar cifrados.

Estas no son opiniones marginales. La evidencia existente también apoya claramente este punto de vista: la práctica hasta la fecha sugiere que la computación cuántica que amenaza los cifrados es MUCHO más difícil de lograr en la realidad de lo que predice la teoría, o es directamente imposible debido a leyes desconocidas del mundo físico. La analogía con los coches autónomos es apropiada: demos impresionantes, grandes inversiones, pero durante más de una década siempre "a cinco años de distancia".

La suposición mediática por defecto de que "las computadoras cuánticas eventualmente romperán la criptografía, es solo cuestión de tiempo" no es una conclusión basada en evidencia, sino un artefacto del ciclo de hype.

El motivo central para actualizar, no relacionado con lo cuántico

Este es un hecho clave que pocos mencionan (gracias a @reardencode por señalarlo):

- Sistemas criptográficos rotos por computadoras cuánticas hasta la fecha: 0.

- Sistemas criptográficos rotos por métodos matemáticos clásicos: Innumerables.

DES, MD5, SHA-1, RC4, SIKE, la máquina Enigma... todos cayeron ante análisis matemáticos ingeniosos, no ante hardware cuántico. SIKE fue un finalista en el proceso de estandarización post-cuántica del NIST, pero fue completamente roto en una hora por un investigador usando una laptop común en 2022. El criptoanálisis clásico ha estado derribando esquemas durante tanto tiempo como ha existido la criptografía.

La curva elíptica secp256k1 utilizada por Bitcoin podría volverse obsoleta en cualquier momento debido a un avance matemático, sin necesidad de una computadora cuántica. Solo se necesita que un teórico de números de primer nivel haga un nuevo descubrimiento en el problema del logaritmo discreto. Esto aún no ha sucedido, pero la historia de la criptografía es la historia de sistemas "probadamente seguros" siendo encontrados con fallas.

ESTA es la verdadera razón por la que Bitcoin debería adoptar esquemas criptográficos alternativos: no porque las computadoras cuánticas estén llegando (puede que nunca lo hagan), sino porque para una red de billones de dólares, confiar en un único supuesto criptográfico es un riesgo que la ingeniería rigurosa debe mitigar proactivamente.

Irónicamente, el alarmismo cuántico ha oscurecido este riesgo más silencioso pero más real. La preparación para la amenaza cuántica (BIP-360, firmas post-cuánticas, alternativas basadas en hash) también protege contra los avances del criptoanálisis clásico. La gente está haciendo lo correcto por las razones equivocadas, lo cual está bien, siempre que finalmente se haga.

Qué deberías hacer realmente

Si posees Bitcoin:

- No entres en pánico. La amenaza es real pero lejana, tienes tiempo suficiente.

- Deja de reutilizar direcciones. Cada reutilización expone una clave pública. Usa una nueva dirección para cada recepción.

- Sigue el progreso del BIP-360. Cuando se lancen las direcciones resistentes a lo cuántico, migra tus fondos oportunamente.

- Para holding a largo plazo, mantén los fondos en direcciones desde las cuales NUNCA se haya enviado, manteniendo la clave pública oculta.

- No te dejes llevar por los titulares, lee los artículos originales. Son más interesantes y menos aterradores que los reportajes.

Si eres desarrollador de Bitcoin:

- El BIP-360 necesita más revisores. La testnet está en funcionamiento, el código necesita escrutinio.

- El ciclo de actualización de 7 años necesita comprimirse. Cada año de retraso reduce el colchón de seguridad.

- Inicia discusiones de gobernanza sobre los UTXO antiguos no gastados. Los bitcoins de Satoshi no se protegen solos; la comunidad necesita un plan.

Si acabas de ver un titular sensacionalista: Recuerda, el 59% de los enlaces compartidos nunca se abren. Los titulares están diseñados para provocar emociones, los artículos para provocar pensamiento. Lee la fuente original.

Conclusión

La amenaza cuántica para Bitcoin no es binaria, existe una zona gris. En un extremo: "Bitcoin está acabado, liquida ahora"; en el otro: "Lo cuántico es una farsa, cero riesgo". Ambos extremos están equivocados.

La verdad reside en el medio racional y factible: Bitcoin enfrenta un desafío de ingeniería claro, con parámetros conocidos, I+D en progreso, tiempo ajustado pero manejable, SI la comunidad mantiene una urgencia razonable.

El mayor peligro no son las computadoras cuánticas, sino el ciclo de opinión que oscila entre el pánico y la indiferencia, impidiendo una visión racional de un problema que esencialmente puede resolverse.

Bitcoin ha sobrevivido guerras de bloques, hackeos de exchanges, choques regulatorios y la desaparición de su creador. También puede navegar hacia la era cuántica. Pero solo si la comunidad comienza a prepararse constantemente ahora, sin pánico ni complacencia, con la mentalidad de ingeniería robusta que ha hecho fuerte a Bitcoin.

La casa no se está incendiando, e incluso puede que nunca se incendie desde la dirección que la gente teme. Pero los supuestos criptográficos nunca son válidos para siempre. El mejor momento para fortalecer los cimientos criptográficos es siempre ANTES de la crisis, no después.

Bitcoin siempre ha sido construido por personas que se preparan para amenazas que aún no han sucedido. Esto no es paranoia, es mentalidad de ingeniería.

Referencias: Este artículo hace referencia a 66 estudios de dos grandes bibliotecas temáticas de wiki, que cubren estimaciones de recursos de computación cuántica, análisis de vulnerabilidades de Bitcoin, psicología de la desinformación e investigación de mecanismos de difusión de contenido. Las fuentes principales incluyen Google Quantum AI Lab (2026), el artículo "Quantum Mining at Kardashev Scale" (2025), documentación de la propuesta BIP-360, investigación de Berger y Milkman (2012), el "Manual de Desacreditación 2020" y comentarios de profesionales como Tim Urban, Dan Lu y patio11. Los recursos completos de la wiki están abiertos a revisión por pares.