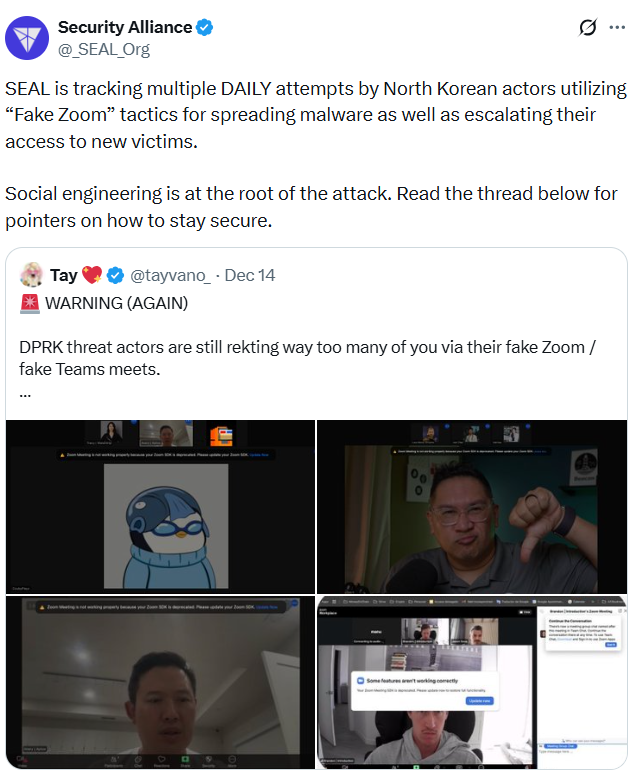

La organización sin fines de lucro de ciberseguridad Security Alliance (SEAL) advierte que ahora detectan múltiples intentos diarios de hackers norcoreanos para estafar víctimas utilizando reuniones falsas de Zoom.

La estafa implica engañar a las víctimas para que descarguen malware durante una llamada de Zoom falsa, lo que permite a los hackers robar datos sensibles, incluyendo contraseñas y claves privadas. La investigadora de seguridad Taylor Monahan advirtió que esta táctica ya ha robado más de 300 millones de dólares a los usuarios.

Cómo funciona la estafa de la llamada falsa de Zoom

Monahan dijo que la estafa comienza con un mensaje de una cuenta de Telegram de alguien conocido por la víctima, quien es llevada a una falsa sensación de seguridad debido a la familiaridad. La conversación luego conduce a una invitación para ponerse al día por Zoom.

“Compartirán un enlace antes de la llamada que suele estar enmascarado para parecer real. Allí puedes ver a la persona + algunos de sus socios/colegas. Estos videos no son deepfakes como se ha informado ampliamente. Son grabaciones reales de cuando fueron hackeados o de fuentes públicas (podcasts)”, dijo.

Sin embargo, una vez que comienza la llamada, los hackers fingen problemas de audio y envían un archivo de parche que, al abrirlo, infecta los dispositivos con malware. Luego, los hackers terminan la llamada falsa con la excusa de reprogramarla para otro día.

Relacionado: El hackeo de Upbit pone bajo escrutinio la política de congelación de emergencia de Binance

“Desafortunadamente, tu computadora ya está comprometida. Simplemente actúan con calma para evitar la detección. Eventualmente tomarán todas tus criptomonedas. Y tus contraseñas. Y las cosas de tu empresa/protocolo. Y tu cuenta de Telegram. Luego procederás a arruinar a todos tus amigos.”

Qué hacer si has hecho clic en el enlace de malware

Monahan advierte que cualquier persona que haya hecho clic en un enlace compartido durante una llamada de Zoom sospechosa debe desconectarse inmediatamente del WiFi y apagar el dispositivo afectado.

Luego, use otro dispositivo para transferir criptomonedas a nuevas billeteras, cambiar todas las contraseñas, activar la autenticación de dos factores donde sea posible y realizar un borrado completo de memoria en el dispositivo infectado antes de usarlo nuevamente.

También enfatiza que es “crítico” asegurar las cuentas de Telegram para evitar que los actores maliciosos tomen el control abriendo la aplicación en un teléfono, yendo a configuraciones, dispositivos, terminando todas las otras sesiones, cambiando la contraseña y agregando o actualizando la autenticación multifactor.

Monahan dijo que los hackers están tomando el control de las cuentas de Telegram y utilizando los contactos almacenados para encontrar y estafar a nuevas víctimas.

“Por último, si hackean tu telegram, necesitas DECIRLE A TODOS LO ANTES POSIBLE. Estás a punto de hackear a tus amigos. Por favor, deja tu orgullo a un lado y GRITA al respecto.”

Revista: Conoce a los detectives onchain de cripto que combaten el crimen mejor que la policía