Según la organización sin fines de lucro de ciberseguridad Security Alliance (SEAL), ha habido un reciente en la subida de drenadores de criptomonedas que se cargan en sitios web a través de una vulnerabilidad en la biblioteca de JavaScript de front-end de código abierto React.

React se utiliza para construir interfaces de usuario, especialmente en aplicaciones web. El equipo de React informó el 3 de diciembre que un hacker de sombrero blanco, Lachlan Davidson, encontró una vulnerabilidad de seguridad en su software que permitía la ejecución remota no autenticada, lo que puede permitir a un atacante insertar y ejecutar su propio código.

Según SEAL, actores malintencionados han estado utilizando la vulnerabilidad, CVE-2025-55182, para agregar secretamente código de drenaje de billeteras a sitios web de criptomonedas.

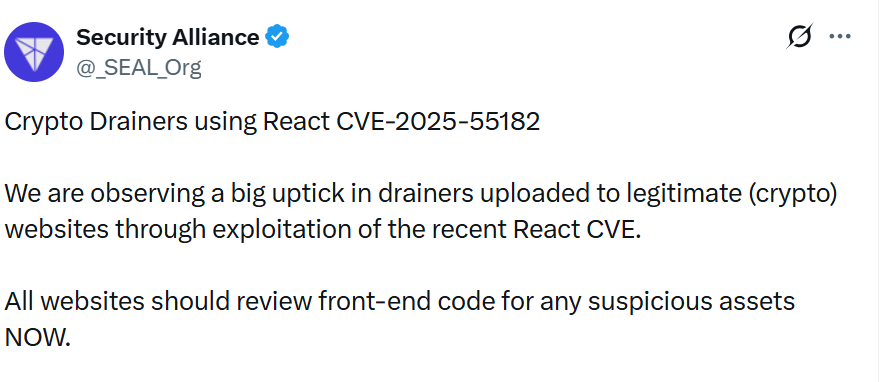

“Estamos observando un gran aumento en los drenadores cargados en sitios web legítimos de criptomonedas mediante la explotación del CVE reciente de React. Todos los sitios web deberían revisar el código de front-end para detectar cualquier activo sospechoso AHORA”, dijo el Equipo SEAL.

“¡El ataque no solo está dirigido a protocolos Web3! Todos los sitios web están en riesgo. Los usuarios deben ejercer precaución al firmar CUALQUIER firma de permiso.”

Los drenadores de billeteras generalmente engañan a los usuarios para que firmen una transacción mediante métodos como una ventana emergente falsa que ofrece recompensas o tácticas similares.

Los sitios web con advertencia de phishing deberían verificar el código

Según el Equipo SEAL, los sitios web afectados pueden haber sido marcados repentinamente como un posible riesgo de phishing sin explicación. Recomiendan que los anfitriones de sitios web tomen precauciones para asegurarse de que no haya drenadores ocultos que puedan poner en riesgo a los usuarios.

“Escanee el host en busca de CVE-2025-55182. Verifique si su código de front-end está cargando repentinamente activos de hosts que no reconoce. Verifique si alguno de los scripts cargados por su código de front-end es JavaScript ofuscado. Inspeccione si la billetera muestra el destinatario correcto en la solicitud de firma de firma”, dijeron.

Relacionado: Los hacks de criptomonedas de ‘Zoom falso’ de Corea del Norte son ahora una amenaza diaria: SEAL

“Si su proyecto está siendo bloqueado, esa puede ser la razón. Por favor, revise su código primero antes de solicitar la eliminación de la advertencia de página de phishing”, agregó el Equipo SEAL.

React ha lanzado una solución para la vulnerabilidad

El equipo de React publicó una solución para CVE-2025-55182 el 3 de diciembre y aconseja a cualquier persona que use react-server-dom-webpack, react-server-dom-parcel, react-server-dom-turbopack, que actualice inmediatamente y cierre la vulnerabilidad.

“Si el código React de su aplicación no usa un servidor, su aplicación no se ve afectada por esta vulnerabilidad. Si su aplicación no utiliza un framework, un empaquetador o un complemento de empaquetador que admita React Server Components, su aplicación no se ve afectada por esta vulnerabilidad”, agregó el equipo.

Revista: Conoce a los detectives de criptomonedas onchain que combaten el crimen mejor que la policía