BONK.fun ha restaurado su sitio web tras el secuestro de dominio de la semana pasada. Confirman que el incidente se originó por una brecha en un proveedor externo y resultó en aproximadamente 30.000 dólares en pérdidas de usuarios.

En una actualización compartida el 20 de marzo, el equipo dijo que el ataque fue causado por una explotación de ingeniería social dirigida a su proveedor de servicios de dominio, lo que llevó a que el dominio fuera transferido a un registrador externo.

El proveedor ha aceptado la responsabilidad por el incidente.

El equipo añadió que no hubo compromiso de los sistemas internos, la base de código o las cuentas del equipo de BONK.fun. Enmarcaron el ataque como una brecha de infraestructura externa en lugar de una falla a nivel de protocolo.

Ataque de phishing a BONK rastreado hasta una toma de control de dominio

La brecha permitió a los atacantes tomar control del sitio web de BONK.fun y desplegar una interfaz de phishing que pedía a los usuarios firmar transacciones maliciosas.

Informes anteriores vincularon el ataque a una solicitud falsa de firma de términos de servicio, que permitió el acceso no autorizado a las carteras.

La plataforma de análisis de blockchain Bubblemaps había estimado inicialmente las pérdidas en alrededor de 23.000 dólares, pero el equipo de BONK.fun ha revisado esa cifra a 30.000 dólares.

En respuesta, el equipo dijo que reembolsará a los usuarios afectados al 110% de sus pérdidas, cubriendo tanto las pérdidas directas como los costos de oportunidad.

Recuperación retrasada por transferencia de registrador

BONK.fun dijo que la transferencia no autorizada del dominio ralentizó significativamente su capacidad de respuesta, ya que el dominio estuvo temporalmente fuera de su alcance.

El dominio finalmente fue restaurado el 18 de marzo, con todas las funcionalidades —incluidas las integraciones de cartera— regresando para el 19 de marzo.

Proveedores de carteras, incluyendo Phantom, MetaMask y Solflare, estuvieron entre los que ayudaron a señalar el dominio comprometido.

El sitio se relanza, pero las advertencias permanecen

Aunque BONK.fun ya está en línea nuevamente, el equipo señaló que algunos proveedores de antivirus aún marcan su dominio principal.

Como solución alternativa, se ha dirigido a los usuarios que experimentan problemas de acceso a un dominio alternativo, que refleja la funcionalidad de la plataforma.

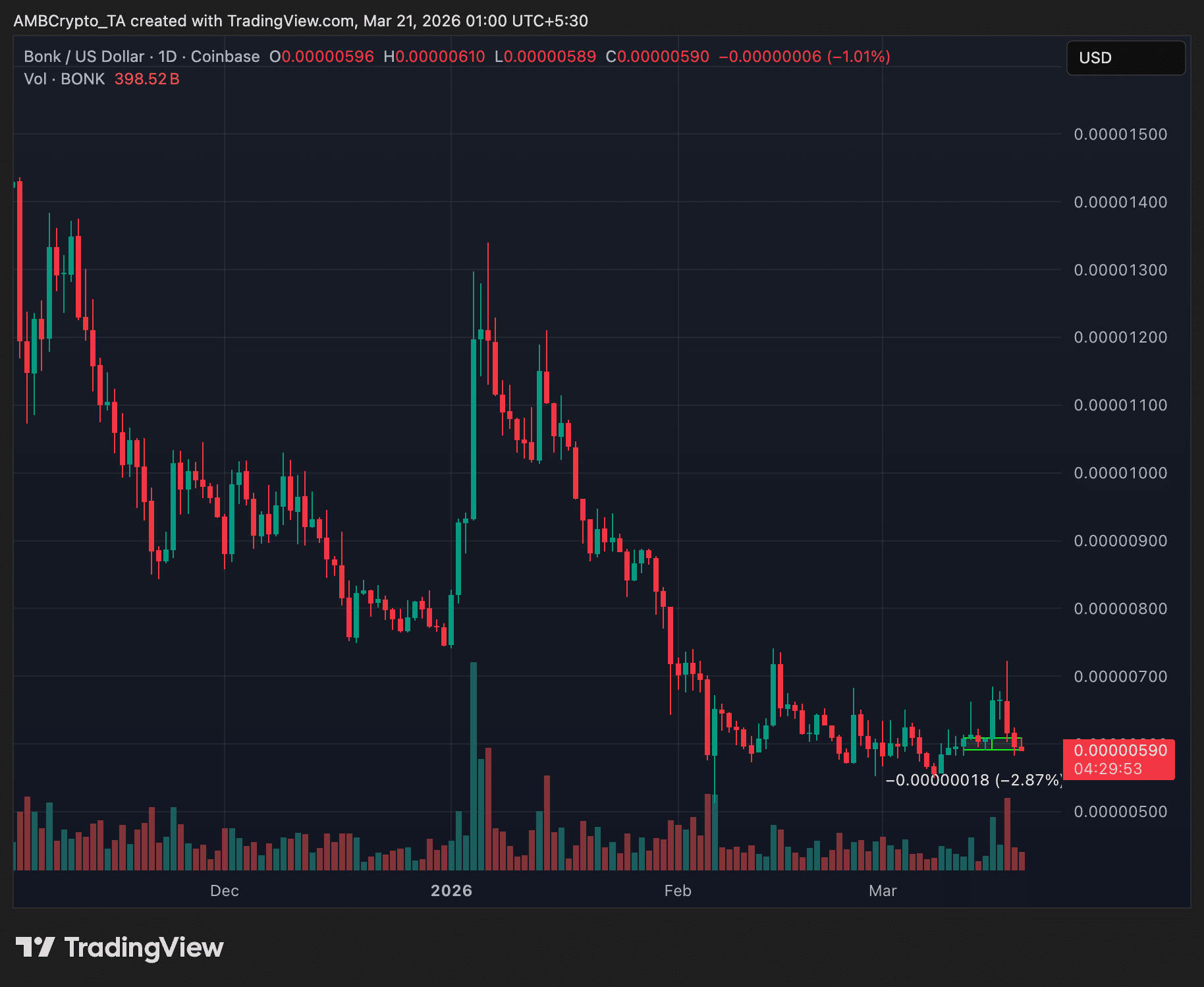

El precio de BONK muestra debilidad continua

La reacción del mercado al incidente se ha mantenido moderada, con el precio de BONK continuando una tendencia bajista más amplia.

Al momento de escribir, el token se negociaba cerca de $0.0000059, reflejando una debilidad continua desde los máximos de principios de marzo.

El gráfico muestra un impulso de recuperación limitado tras la explotación, lo que sugiere que el sentimiento permanece cauteloso a pesar de la relanzamiento de la plataforma.

Resumen Final

BONK.fun se ha relanzado tras una brecha a nivel de dominio, confirmando pérdidas de 30.000 dólares y ofreciendo un reembolso completo a los usuarios afectados.

El incidente destaca cómo la infraestructura de terceros, y no los contratos inteligentes, sigue siendo una vulnerabilidad clave en las plataformas de cripto.