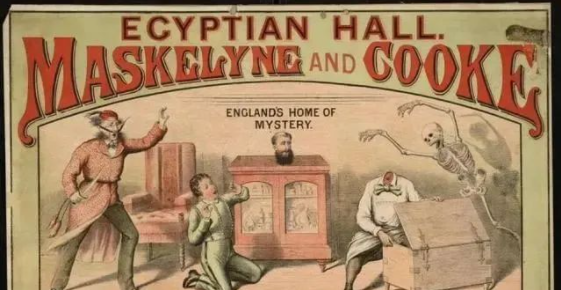

黑客来源于互联网,互联网来源于计算机。但你一定想象不到,最早的黑客是一位魔术师。

1903年,来自英国魔术师世家已功成名就的尼维尔·马斯克林与同时期的“无线电之父”古列尔默·马可尼一时瑜亮。尼维尔因不满于古列尔默的声名崛起,于是打算找到机会以魔术师的专业示一次威。

同年的6月,古列尔默·马可尼邀请各界名流至英国伦敦皇家研究院见证他发明的奇迹:长距离无线电通讯系统(即无线电发报机)。

当一切准备就绪时,现场却传来了阵阵噪音,随后大屏幕上播出的不是马可尼准备发送的电报,而是一段段嘲讽文字,没错这是马斯克林干的。尽管这次演示在经历了短短的意外后顺利进行了下去,但人们却怀疑起马可尼所声称的:无线电报发明私密并且绝对安全。

这次的蓄意攻击更像是一次恶作剧,但是这一行为却为未来的黑客团队打开了新大门。

在线攻击

时至今日,互联网悄无声息的从Web1.0进入3.0阶段,从信息到金融,如藤缠树,逐渐在人们的生活中占据越来越重要的位置。

同时黑客也被利益所吸引,利用一切可利用的机会。加密世界的发展更是为黑客群体的壮大注入了一记强力buff。

早期区块链从业者们将数据库分散至广泛的节点网络,以此规避中心化存在的痛点,但原本宣称的更强大安全性却因系统中存在的单点故障,也就是漏洞,而被黑客们恶意利用。

通过区块链分析工具,我们可以很清楚地了解到区块链是如何被黑客们进行攻击的,这也是本文今天的主题——盘点那些臭名昭著的在线攻击并讨论它们是如何实施的攻击,以及应该如何防御。

DDoS攻击

DDoS攻击起源甚早,可以说是在线攻击类型里最为源远流长的攻击方式,同时在Web2.0网络中也最为常见。

DDoS代表分布式拒绝服务——多个恶意行为者令网络超载,以此关停受害平台。

比较著名的例子就是Solana在上线了一个新项目后,被迫停止服务长达17个小时。该项目通过机器人来进行频繁大量的交易,硬生生把Solana整崩了。

在加密世界中,DDoS攻击通常针对加密货币交易所或矿池,主要原因在于:

① 攻击的目的是切断网络提供服务的能力,因此此类攻击往往会瞄准这些为用户提供服务的平台。

② 加密货币交易所和矿池中心化程度相对较高,因此更容易受到攻击。

那么如何进行防御呢?

首先区块链项目可以使用一些可实时监测异常交易并发出预警的区块链分析工具,监测链上活动以进行预防。

同时,开发者在设计项目时应尽可能地实现去中心化并确保网络中的节点有足够的存储、处理能力和带宽,这将大大降低攻击者令节点过载的可行性。

Eclipse攻击

如果说DDoS攻击针对整个网络,那么Eclipse攻击则针对单个用户,将其「强行隔离」在攻击者控制的节点环境中。

攻击者从自己的IP地址向目标地址发送泛洪,受害者可能会在程序重启时连接到攻击者的IP地址,随后攻击者将控制受害者的所有连接节点。这一攻击实施后,攻击者可以阻止、重定向和操纵邻近节点的信息,进行非法交易。

但由于大多数区块链的去中心化性质,以这种方式隔离一个节点从而实施一次Eclipse攻击并不容易。

鉴于加密世界日益注重区块链安全,Eclipse攻击目前已越来越少,但我们仍旧需要知道并了解它们以便更好的助力建立真正安全的去中心化网络。

针对Eclipse攻击,我们可以通过增加节点的连接、随机化节点之间的连接,或者通过为节点提供一组固定的IP地址以更好地将其嵌入结构中来更好地防御。同时,项目应尽可能通过区块链分析工具来更好地应对网络中出现的任何异常情况。

51%攻击

通常,区块链项目会通过共识机制的设计来抵御Sybil攻击,但51%攻击作为Sybil攻击的一种,在历史上却被证明可以无视一些头部项目的「防火墙」。

51%攻击很好理解——当某人或某个团体获得了50%以上的算力,将原本去中心化的区块链集中于手,便可以实施双花攻击,改变区块顺序,拒绝或提交虚假交易。

Bitcoin SV, Verge和Ethereum Classic都曾遭受过此类攻击,但随着加密世界的发展,节点的数量激增,这也使得51%攻击实施起来如同登天。

除此之外,区块链分析工具也可以帮助项目很好地预防,因为它可提供区块链活动的实时概述,并就链上可疑活动发出预警。

写在最后

面对攻击,最好的应对方式即是防患于未然。

区块链的发展离不开安全健康的生态系统,这样的生态系统则由良好的安全实践、严格的安全审计和测试等端到端安全方案来护持。

但一旦项目在安全未曾确保前上线,那么最好的弥补就是使用区块链分析工具进行实时监测。当然,这无法替代代码层面的安全保障,但它仍是项目启动后的最佳安全工具。