Thám tử tiền mã hóa ZachXBT đã phát hiện một máy chủ thanh toán nội bộ của Triều Tiên liên quan đến hơn 390 tài khoản, nhật ký trò chuyện và lịch sử giao dịch.

Biên Niên Sử Thâm Nhập Tiền Mã Hóa Của CHDCND Triều Tiên, Phần III (Chỉ Trong Tuần Này)

Biên niên sử về các đặc vụ tiền mã hóa bí mật của Triều Tiên vẫn tiếp diễn. Mạng lưới ẩn giấu của các hacker tiền mã hóa liên kết với Triều Tiên đã dần bị phơi bày trên mạng xã hội X trong những ngày qua, sau khi vụ tấn công 285 triệu đô la vào ngày 1 tháng 4 vào Drift Protocol được quy kết cho UNC4736, một nhóm hacker được nhà nước Triều Tiên tài trợ.

Vào Chủ nhật, nhà nghiên cứu an ninh Taylor Monahan tuyên bố rằng các nhân viên CNTT Triều Tiên đã âm thầm làm việc trong hơn 40 dự án DeFi trong khoảng bảy năm. Cũng vào Chủ nhật và Thứ hai, nhiều diễn viên trong ngành công nghiệp tiền mã hóa đã chia sẻ video và câu chuyện về các nhân viên CNTT Triều Tiên không vượt qua "Bài Kiểm Tra Kim Jong-Un".

Bây giờ, đến lượt ZachXBT công bố phát hiện của mình, điều mà anh ấy đã làm hôm qua trên một chuỗi bài đăng trên mạng xã hội X. Dữ liệu bị lấy cắp, chưa từng được công bố công khai trước đây, đã được một nguồn ẩn danh chia sẻ với anh ta.

Việc trích xuất dữ liệu có thể thực hiện được vì một trong những nhân viên CNTT này từ Cộng hòa Dân chủ Nhân dân Triều Tiên (CHDCND Triều Tiên) đã bị nhiễm infostealer (phần mềm độc hại được thiết kế đặc biệt để đánh cắp thông tin nhạy cảm). Phần mềm độc hại này đã làm lộ nhật ký trò chuyện IPMsg, các danh tính giả mạo và hoạt động trình duyệt chi tiết.

2/ Một nhân viên CNTT của CHDCND Triều Tiên đã bị xâm phạm thiết bị thông qua infostealer. Dữ liệu trích xuất bao gồm nhật ký trò chuyện IPMsg, danh tính giả và lịch sử trình duyệt.

Khi lục lại các nhật ký IPMsg đã tiết lộ trang web này đang được thảo luận:

luckyguys[.]siteMột nền tảng chuyển tiền thanh toán nội bộ,... pic.twitter.com/0rA1CxSmZx

— ZachXBT (@zachxbt) April 8, 2026

Chuỗi bài đăng trình bày chi tiết cách các đặc vụ CNTT CHDCND Triều Tiên, thường đóng giả là lao động tự do ở nước ngoài, được cho là được trả lương bằng tiền mã hóa và chuyển ngược về các kênh liên kết với chế độ.

Phân Tích Các Phát Hiện

Trang web xuất hiện từ việc trích xuất dữ liệu được gọi là luckyguys.site. Theo thám tử tiền mã hóa, nó dường như hoạt động như một trung tâm chuyển tiền thanh toán nội bộ: một nền tảng nhắn tin giống Discord nơi các nhân viên tác chiến CNTT CHDCND Triều Tiên báo cáo và đối chiếu các khoản thanh toán tiền mã hóa của họ với cấp trên.

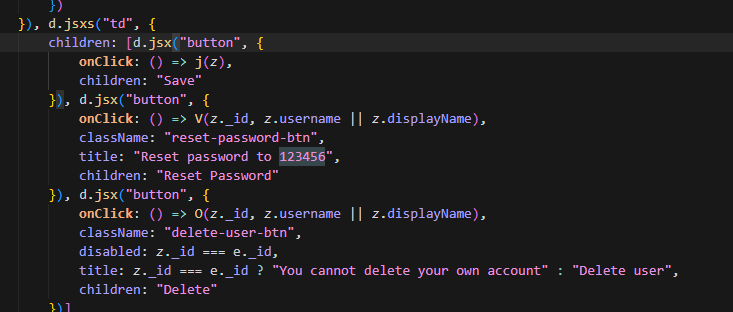

Tin hay không tùy bạn, mật khẩu đăng nhập mặc định của trang web được đặt là "123456". Vào thời điểm trích xuất dữ liệu, mười tài khoản vẫn đang sử dụng nó mà không thay đổi.

Mật khẩu 123456. Nguồn. ZachXBT trên X.

Danh sách tài khoản cho thấy các vai trò, tên tiếng Hàn, địa điểm và mã nhóm nội bộ phù hợp với cấu trúc nhân viên CNTT Triều Tiên đã biết. ZachXBT nêu bật rằng ba trong số các công ty được tham chiếu trong dữ liệu, Sobaeksu, Saenal và Songkwang, đã bị OFAC trừng phạt.

Thám tử tiền mã hóa đã chia sẻ một video cho thấy tin nhắn trực tiếp từ một tài khoản WebMsg, "Rascal", với PC-1234 (tài khoản quản trị viên máy chủ) mô tả rõ ràng các chuyển khoản thanh toán và việc sử dụng danh tính giả mạo từ tháng 12 năm 2025 đến tháng 4 năm 2026. Mọi khoản thanh toán trong các cuộc trò chuyện này đều được định tuyến và hoàn tất thông qua PC-1234. Các nhật ký cũng tham chiếu đến các địa chỉ ở Hồng Kông để thanh toán hóa đơn và giao hàng, mặc dù liệu những chi tiết đó có phải là thật hay không vẫn cần được xác nhận.

4/ Đây là một trong những người dùng WebMsg 'Rascal' và các tin nhắn trực tiếp của họ với PC-1234 mô tả chi tiết các chuyển khoản thanh toán và việc sử dụng danh tính gian lận từ tháng 12 năm 2025 đến tháng 4 năm 2026.

Tất cả các khoản thanh toán được xử lý và xác nhận thông qua tài khoản quản trị viên máy chủ: PC-1234.

Các địa chỉ ở Hồng... pic.twitter.com/akyjmTbL5J

— ZachXBT (@zachxbt) April 8, 2026

Các phát hiện chỉ càng trở nên thú vị hơn khi chuỗi bài đăng tiếp tục. Kể từ cuối tháng 11 năm 2025, hơn 3,5 triệu đô la đã chảy vào các ví thanh toán. Cùng một mô hình chuyển tiền xuất hiện lặp đi lặp lại: người dùng gửi tiền mã hóa trực tiếp từ một sàn giao dịch hoặc dịch vụ, hoặc chuyển đổi thành tiền pháp định thông qua các tài khoản ngân hàng Trung Quốc bằng cách sử dụng các nền tảng như Payoneer.

Sau đó, PC-1234 xác nhận các khoản tiền đến và trao thông tin đăng nhập, có thể dành cho các sàn giao dịch tiền mã hóa khác nhau hoặc ứng dụng thanh toán fintech, tùy thuộc vào người dùng cụ thể.

5/ Kể từ cuối tháng 11 năm 2025, hơn 3,5 triệu đô la đã được nhận trên các địa chỉ ví thanh toán.

Mô hình chuyển tiền nhất quán trên tất cả người dùng:

Người dùng chuyển tiền mã hóa bắt nguồn từ một sàn giao dịch hoặc dịch vụ, hoặc chuyển đổi thành tiền pháp định thông qua các tài khoản ngân hàng Trung Quốc bằng các nền tảng như Payoneer.... pic.twitter.com/IhbqW3eKKI

— ZachXBT (@zachxbt) April 8, 2026

Tái Tạo Cơ Cấu Tổ Chức Của Mạng Lưới

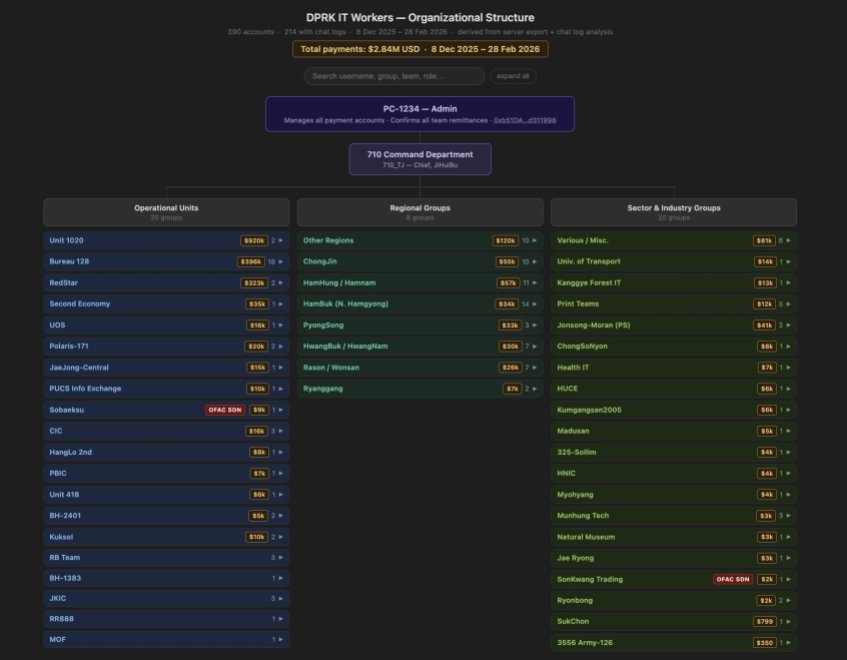

Thám tử tiền mã hóa đã tái tạo toàn bộ hệ thống phân cấp tổ chức của mạng lưới bằng cách sử dụng bộ dữ liệu đầy đủ và tạo một phiên bản tương tác của sơ đồ tổ chức này.

Nhân viên CNTT CHDCND Triều Tiên - Cơ Cấu Tổ Chức. Nguồn: ZachXBT trên X.

Khi nhà điều tra theo dõi các ví thanh toán nội bộ trên chuỗi, anh ta tìm thấy các kết nối đến một số cụm nhân viên CNTT CHDCND Triều Tiên đã được quy kết trước đó. Ví dựa trên Tron đã bị Tether đóng băng vào tháng 12 năm 2025.

Những phát hiện thú vị khác cho thấy thiết bị bị xâm phạm, thuộc về một người tên là "Jerry", vẫn đang sử dụng Astrill VPN, cùng với nhiều danh tính giả mạo đang được sử dụng để ứng tuyển việc làm. Bên trong một không gian làm việc Slack nội bộ, một người dùng tên "Nami" đã chia sẻ một bài đăng blog về một người nộp đơn xin việc deepfake có liên quan đến nhân viên CNTT CHDCND Triều Tiên. Một đồng nghiệp hỏi liệu câu chuyện có phải là về họ không, trong khi một người khác nhắc nhở nhóm rằng họ không được phép đăng liên kết bên ngoài.

8/ Thiết bị bị xâm phạm của Jerry cho thấy việc sử dụng Astrill VPN và nhiều danh tính giả khác nhau đang ứng tuyển việc làm.

Một Slack nội bộ cho thấy 'Nami' chia sẻ một bài đăng blog về một người nộp đơn xin việc deepfake là nhân viên CNTT CHDCND Triều Tiên. Một người dùng thứ hai hỏi liệu đó có phải là họ không, trong khi một người thứ ba lưu ý rằng họ không được phép... pic.twitter.com/7ZdGbX91WT

— ZachXBT (@zachxbt) April 8, 2026

Jerry đã trao đổi tin nhắn với một nhân viên CNTT Triều Tiên khác về kế hoạch đánh cắp từ một dự án, sử dụng proxy Nigeria để nhắm mục tiêu vào Arcano, một trò chơi GalaChain. Liệu cuộc tấn công đó có từng được thực hiện hay không thì vẫn chưa rõ.

9/ Jerry đã tích cực thảo luận về việc đánh cắp từ một dự án với một nhân viên CNTT CHDCND Triều Tiên khác thông qua proxy Nigeria nhắm mục tiêu vào Arcano, một trò chơi GalaChain.

Tuy nhiên, vẫn không rõ liệu cuộc tấn công sau đó có thành hiện thực hay không. pic.twitter.com/p9QQLHbB91

— ZachXBT (@zachxbt) April 8, 2026

Quản trị viên cũng đã phân phát 43 tài liệu đào tạo Hex-Rays/IDA Pro cho nhóm từ tháng 11 năm 2025 đến tháng 2 năm 2026. Các buổi học này tập trung vào tháo gỡ lắp ráp, giải biên dịch, gỡ lỗi cục bộ và từ xa, và một loạt các kỹ thuật an ninh mạng. Một liên kết được chia sẻ vào ngày 20 tháng 11 có tiêu đề rõ ràng: "using-ida-debugger-to-unpack-an-hostile-pe-executable".

Suy Nghĩ Cuối Cùng

Hình ảnh kết thúc chuỗi bài đăng của ZachXBT. Nguồn: ZachXBT trên X.

ZachXBT kết luận rằng cụm nhân viên CNTT CHDCND Triều Tiên này có vẻ tương đối kém tinh vi so với các tổ chức như AppleJeus và TraderTraitor, những nơi vận hành các hoạt động chặt chẽ hơn nhiều và gây ra mối đe dọa có hệ thống lớn hơn nhiều đối với ngành công nghiệp tiền mã hóa. Ước tính trước đây của anh ấy rằng các nhân viên CNTT Triều Tiên cùng nhau kiếm được vài triệu đô la mỗi tháng được củng cố bởi bộ dữ liệu này.

Hôm nay, nhà điều tra đã đăng một bản cập nhật giải thích rằng cổng thanh toán nội bộ của CHDCND Triều Tiên đã bị ngừng hoạt động sau khi phát hiện của anh được công bố. Tất cả dữ liệu đã được thu thập và lưu trữ đầy đủ trước đó.

Cập nhật: Trang thanh toán nội bộ của CHDCND Triều Tiên sau đó đã bị gỡ xuống sau bài đăng của tôi.

Tuy nhiên tất cả dữ liệu đã được lưu trữ trước. pic.twitter.com/9cRdopal5g

— ZachXBT (@zachxbt) April 9, 2026

Tiền mã hóa hiện đã ăn sâu vào các nền kinh tế bóng tối địa chính trị. Tính minh bạch trên chuỗi là con dao hai lưỡi đối với người dùng và đối thủ.

Sẽ không có gì ngạc nhiên nếu thị trường bắt đầu định giá chi phí tuân thủ cao hơn cho các sàn giao dịch tập trung (CEX) và các bàn giao dịch OTC, hoặc nếu có nhiều trở ngại hơn cho các dòng chảy stablecoin ở các khu vực bị trừng phạt. Biên niên sử Triều Tiên chắc chắn làm tăng khả năng thực thi mạnh mẽ hơn đối với các dòng chảy xuyên biên giới, công cụ bảo mật và các địa điểm rủi ro cao.

Hôm qua, Bitcoin đã phục hồi và lấy lại mốc 72k. Vào thời điểm viết bài, BTC giao dịch ở mức khoảng 71k trên biểu đồ hàng ngày. Nguồn: BTCUSDT trên Tradingview.

Ảnh bìa từ Perplexity. Biểu đồ BTCUSDT từ Tradingview.