*Báo cáo này được đồng sản xuất bởi Beosin và Footprint Analytics

Lời nói đầu

Nghiên cứu này được khởi xướng bởi Liên minh An ninh Blockchain, đồng sáng tác bởi các thành viên liên minh Beosin và Footprint Analytics, nhằm mục đích thảo luận toàn diện về tình hình an ninh blockchain toàn cầu năm 2025. Thông qua việc phân tích và đánh giá hiện trạng an ninh blockchain toàn cầu, báo cáo sẽ tiết lộ những thách thức và mối đe dọa an ninh hiện tại, đồng thời cung cấp các giải pháp và phương pháp hay nhất. An ninh và quản lý blockchain là những vấn đề then chốt cho sự phát triển trong thời đại Web3. Thông qua nghiên cứu và thảo luận chuyên sâu của báo cáo này, chúng ta có thể hiểu rõ hơn và ứng phó với những thách thức này, nhằm thúc đẩy tính bảo mật và phát triển bền vững của công nghệ blockchain.

1. Tổng quan tình hình an ninh blockchain Web3 năm 2025

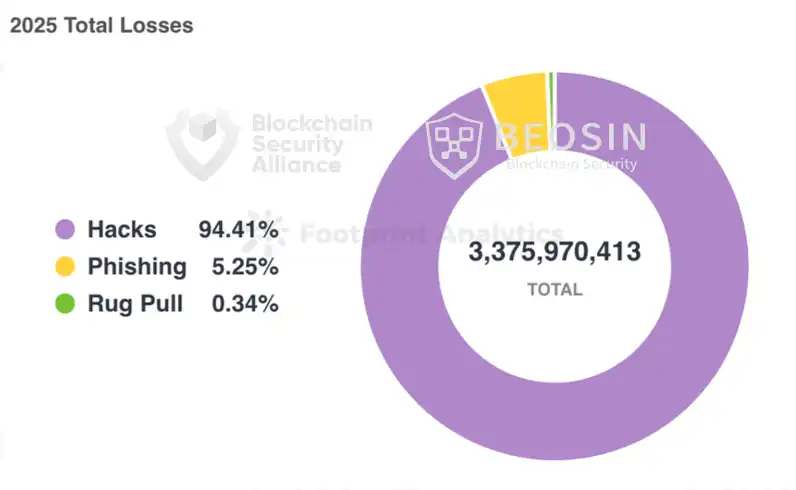

Theo giám sát của nền tảng Alert thuộc công ty công nghệ an ninh và tuân thủ blockchain Beosin, tổng thiệt hại trong lĩnh vực Web3 năm 2025 do tấn công hacker, lừa đảo phishing và Rug Pull từ phía dự án lên tới 3,375 tỷ USD. Đã xảy ra tổng cộng 313 sự kiện bảo mật nghiêm trọng trên blockchain, trong đó có 191 vụ tấn công hacker với tổng thiệt hại khoảng 3,187 tỷ USD; các sự kiện Rug Pull từ phía dự án gây thiệt hại tổng cộng khoảng 11,5 triệu USD; 113 vụ lừa đảo phishing với tổng thiệt hại khoảng 177 triệu USD.

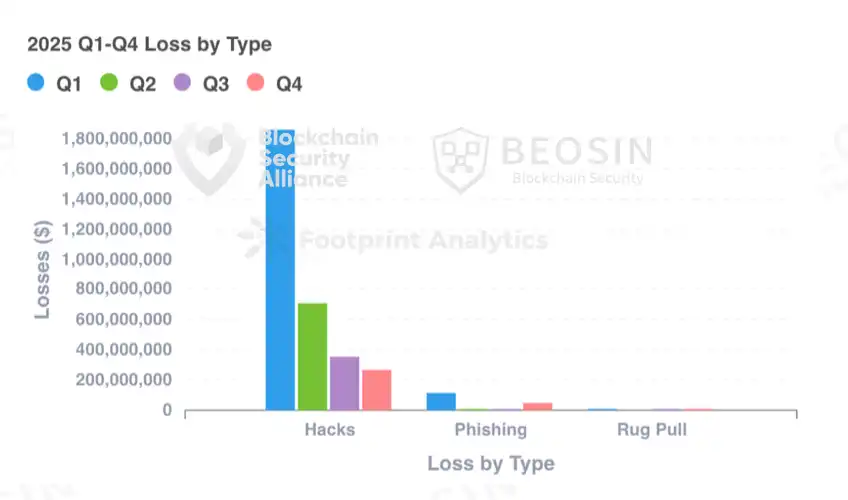

Q1/2025 có số tiền thiệt hại nặng nề nhất, phần lớn thiệt hại đến từ sự kiện hacker của Bybit. Số tiền thiệt hại do tấn công hacker giảm dần theo quý, nhưng tăng mạnh so với năm 2024, với mức tăng 77,85%; Số tiền thiệt hại từ lừa đảo phishing và các sự kiện Rug Pull từ phía dự án so với năm 2024 đều giảm đáng kể, trong đó mức giảm thiệt hại tiền tệ do lừa đảo phishing là khoảng 69,15%, và mức giảm thiệt hại tiền tệ do Rug Pull là khoảng 92,21%.

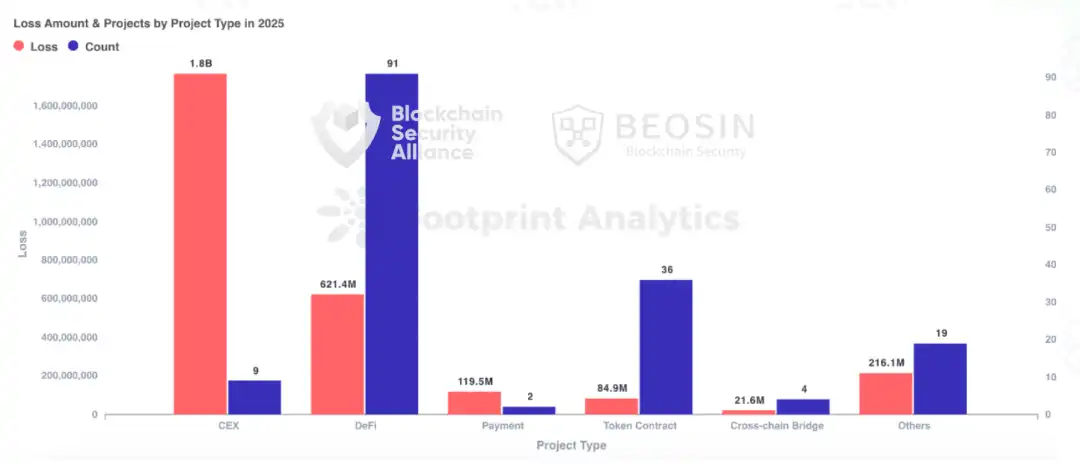

Các loại hình dự án bị tấn công năm 2025 bao gồm DeFi, CEX, public chain, cross-chain bridge, NFT, nền tảng giao dịch Memecoin, ví, trình duyệt, gói mã bên thứ ba, cơ sở hạ tầng, bot MEV và nhiều loại khác. DeFi vẫn là loại hình dự án bị tấn công với tần suất cao nhất, 91 cuộc tấn công nhắm vào DeFi đã gây thiệt hại khoảng 621 triệu USD. CEX là loại hình dự án có tổng số tiền thiệt hại cao nhất, 9 cuộc tấn công nhắm vào CEX đã gây thiệt hại khoảng 1,765 tỷ USD, chiếm 52,30% tổng số tiền thiệt hại.

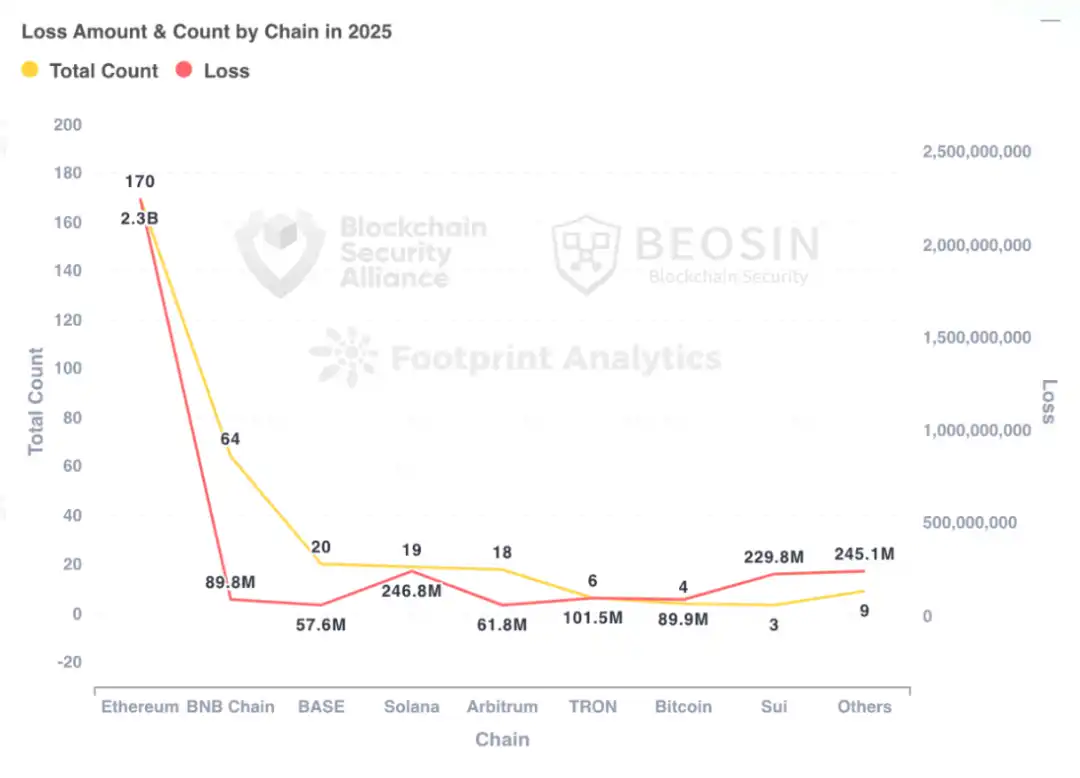

Năm 2025, Ethereum vẫn là public chain có số tiền thiệt hại cao nhất, 170 sự kiện bảo mật trên Ethereum đã gây thiệt hại khoảng 2,254 tỷ USD, chiếm 66,79% tổng thiệt hại cả năm.

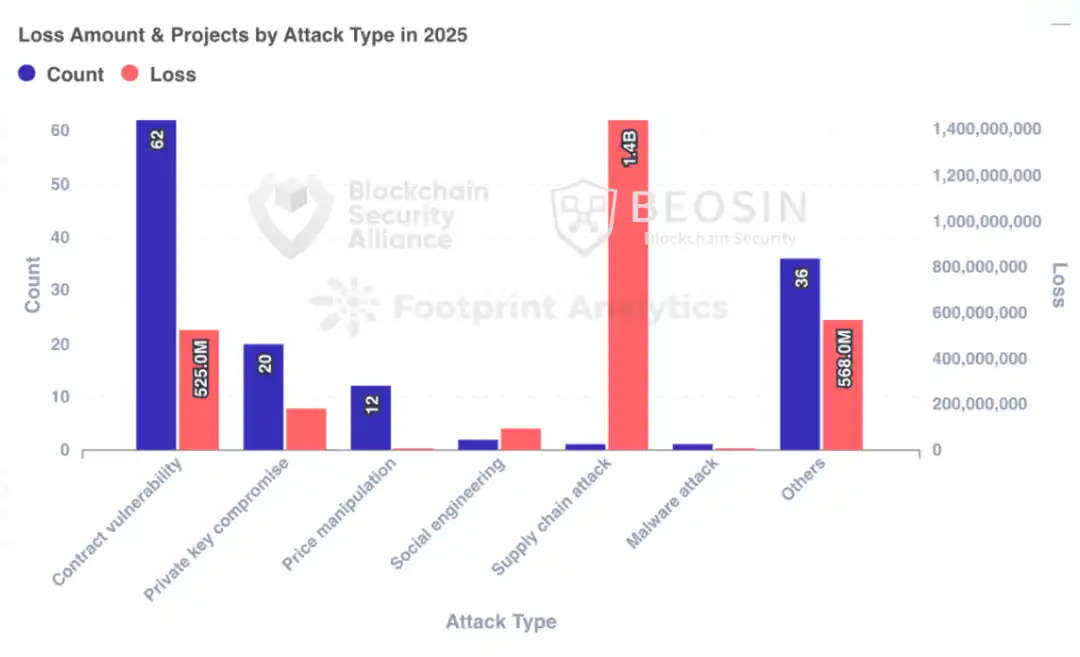

Xét về phương thức tấn công, sự kiện Bybit do tấn công chuỗi cung ứng (supply chain attack) gây thiệt hại khoảng 1,44 tỷ USD, chiếm 42,67% tổng thiệt hại, là phương thức tấn công gây thiệt hại nhiều nhất. Ngoài ra, khai thác lỗ hổng hợp đồng (contract vulnerability exploit) là phương thức tấn công có tần suất xuất hiện cao nhất, trong 191 vụ tấn công, có 62 vụ đến từ khai thác lỗ hổng hợp đồng, chiếm tỷ lệ 32,46%.

2. Mười sự kiện an ninh lớn nhất năm 2025

Năm 2025 đã xảy ra 3 sự kiện an ninh với thiệt hại trên trăm triệu USD: Bybit (1,44 tỷ USD), Cetus Protocol (224 triệu USD) và Balancer (116 triệu USD), tiếp theo là Stream Finance (93 triệu USD), cá voi BTC (91 triệu USD), Nobitex (90 triệu USD), Phemex (70 triệu USD), UPCX (70 triệu USD), người dùng Ethereum (50 triệu USD), Infini (49,5 triệu USD).

Khác với những năm trước, trong 10 sự kiện an ninh lớn nhất năm nay xuất hiện 2 vụ thiệt hại lớn của người dùng cá nhân, nguyên nhân thiệt hại là do tấn công kỹ thuật xã hội (social engineering)/lừa đảo phishing. Mặc dù loại hình tấn công này không phải là phương thức gây thiệt hại lớn nhất về số tiền, nhưng tần suất tấn công của nó hàng năm có xu hướng tăng, trở thành mối đe dọa lớn đối với người dùng cá nhân.

*Nội dung cụ thể của mười sự kiện an ninh lớn có thể xem trong báo cáo đầy đủ.

3. Các loại hình dự án bị tấn công

Sàn giao dịch tập trung (CEX) trở thành loại hình dự án có số tiền thiệt hại cao nhất

Loại hình dự án có thiệt hại cao nhất năm 2025 là sàn giao dịch tập trung, 9 cuộc tấn công nhắm vào các sàn giao dịch tập trung đã gây thiệt hại khoảng 1,765 tỷ USD, chiếm 52,30% tổng số tiền thiệt hại. Trong đó, sàn giao dịch có thiệt hại lớn nhất là Bybit, thiệt hại khoảng 1,44 tỷ USD. Các thiệt hại lớn khác bao gồm Nobitex (thiệt hại khoảng 90 triệu USD), Phemex (thiệt hại khoảng 70 triệu USD), BtcTurk (48 triệu USD), CoinDCX (44,2 triệu USD), SwissBorg (41,3 triệu USD), Upbit (36 triệu USD).

DeFi là loại hình dự án bị tấn công với tần suất cao nhất, 91 cuộc tấn công nhắm vào DeFi đã gây thiệt hại khoảng 621 triệu USD, đứng thứ hai về số tiền thiệt hại. Trong đó, Cetus Protocol bị đánh cắp khoảng 224 triệu USD, chiếm 36,07% số tiền bị đánh cắp từ DeFi, Balancer thiệt hại khoảng 116 triệu USD, các dự án DeFi khác có thiệt hại lớn bao gồm Infini (khoảng 49,5 triệu USD), GMX (khoảng 40 triệu USD), Abracadabra Finance (13 triệu USD), Cork Protocol (khoảng 12 triệu USD), Resupply (khoảng 9,6 triệu USD), zkLend (khoảng 9,5 triệu USD), Ionic (khoảng 8,8 triệu USD), Alex Protocol (khoảng 8,37 triệu USD).

4. Tình hình số tiền thiệt hại trên các chain

Ethereum là chain có số tiền thiệt hại cao nhất và nhiều sự kiện an ninh nhất

Giống như những năm trước, Ethereum vẫn là public chain có số tiền thiệt hại cao nhất và số lần xảy ra sự kiện an ninh nhiều nhất. 170 sự kiện an ninh trên Ethereum đã gây thiệt hại khoảng 2,254 tỷ USD, chiếm 66,79% tổng thiệt hại cả năm.

Public chain có số lần sự kiện an ninh đứng thứ hai là BNB Chain, 64 sự kiện an ninh đã gây thiệt hại tổng cộng khoảng 89,83 triệu USD. Các cuộc tấn công trên chain BNB Chain nhiều nhưng số tiền thiệt hại tương đối nhỏ, tuy nhiên so với năm 2024, số lần xảy ra sự kiện an ninh và số tiền thiệt hại đều tăng mạnh, số tiền thiệt hại tăng 110,87%.

Base là blockchain đứng thứ ba về số sự kiện an ninh, với tổng cộng 20 sự kiện. Solana theo sát với 19 sự kiện an ninh.

5. Phân tích phương thức tấn công

Khai thác lỗ hổng hợp đồng là phương thức tấn công có tần suất xuất hiện cao nhất

Trong 191 vụ tấn công, có 62 vụ đến từ khai thác lỗ hổng hợp đồng, chiếm tỷ lệ 32,46%, gây tổng thiệt hại lên tới 556 triệu USD, là phương thức tấn công gây thiệt hại lớn nhất về số tiền, ngoại trừ vụ Bybit do tấn công chuỗi cung ứng.

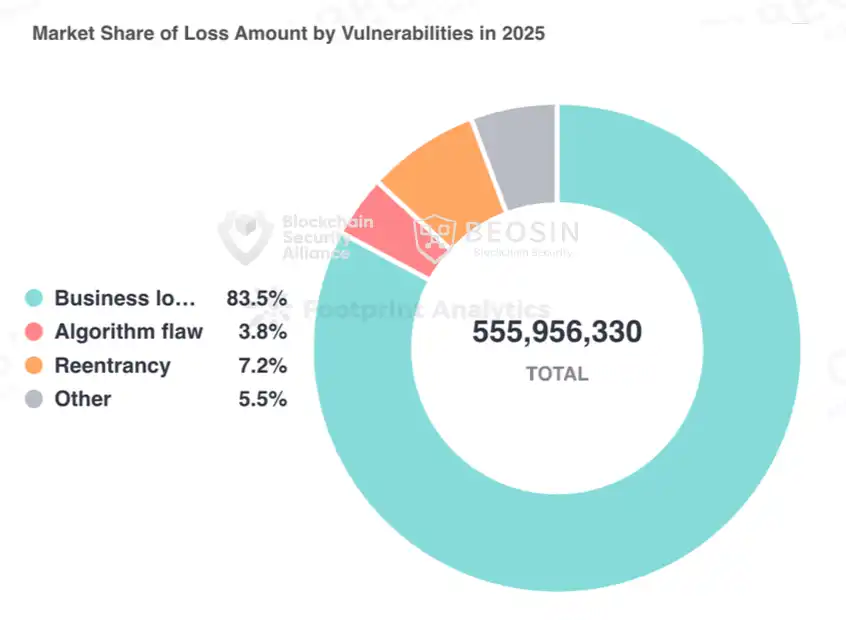

Phân loại chi tiết theo lỗ hổng hợp đồng, lỗ hổng gây thiệt hại nhiều nhất là: lỗ hổng logic nghiệp vụ (business logic漏洞), với tổng số tiền thiệt hại là 464 triệu USD. Ba lỗ hổng hợp đồng xuất hiện nhiều nhất là lỗ hổng logic nghiệp vụ (53 lần), lỗ hổng kiểm soát truy cập (7 lần) và lỗi thuật toán (5 lần).

Năm nay, đã xảy ra tổng cộng 20 vụ rò rỉ khóa riêng tư (private key leak), tổng thiệt hại khoảng 180 triệu USD, số lần xảy ra và thiệt hại gây ra so với năm ngoái giảm mạnh. Nhận thức về bảo vệ khóa riêng tư của các sàn giao dịch, nhà dự án và người dùng đã được nâng cao.

6. Phân tích tấn công các sự kiện an ninh điển hình

6.1 Phân tích sự kiện an ninh 224 triệu USD của Cetus Protocol

Tóm tắt sự kiện

Vào ngày 22 tháng 5 năm 2025, DEX Cetus Protocol trên hệ sinh thái Sui bị tấn công, lỗ hổng bắt nguồn từ lỗi triển khai phép toán dịch trái trong mã thư viện mã nguồn mở. Lấy một giao dịch tấn công làm ví dụ (https://suivision.xyz/txblock/DVMG3B2kocLEnVMDuQzTYRgjwuuFSfciawPvXXheB3x?tab=Overview), các bước tấn công được đơn giản hóa như sau:

1. Kích hoạt flash loan: Kẻ tấn công vay 10 triệu haSUI thông qua flash loan.

2. Tạo vị trí thanh khoản: Mở một vị trí thanh khoản mới với khoảng giá [300000, 300200].

3. Tăng thanh khoản: Chỉ sử dụng 1 đơn vị haSUI để tăng thanh khoản, nhưng nhận được giá trị thanh khoản cực cao là 10,365,647,984,364,446,732,462,244,378,333,008.

4. Loại bỏ thanh khoản: Lập tức loại bỏ thanh khoản trong nhiều giao dịch để làm cạn kiệt pool thanh khoản.

5. Trả flash loan: Trả flash loan và giữ lại khoảng 5,7 triệu SUI làm lợi nhuận.

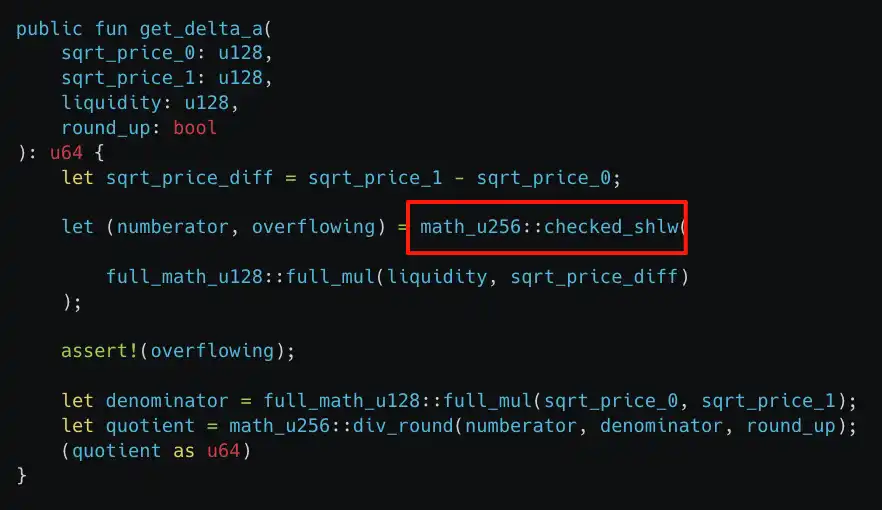

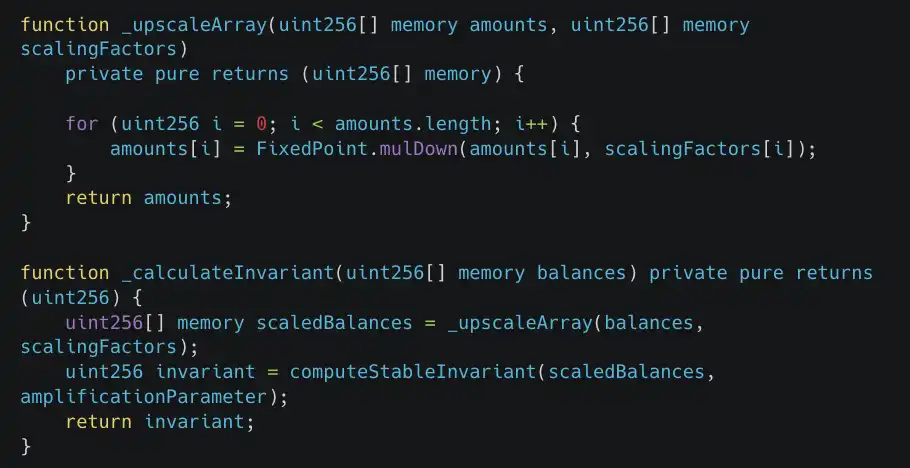

Phân tích lỗ hổng

Nguyên nhân gốc rễ của cuộc tấn công này nằm ở lỗi triển khai checked_shlw trong hàm get_delta_a, dẫn đến kiểm tra tràn (overflow) thất bại. Kẻ tấn công chỉ cần một lượng token nhỏ là có thể đổi ra một lượng lớn tài sản trong pool thanh khoản, từ đó thực hiện tấn công.

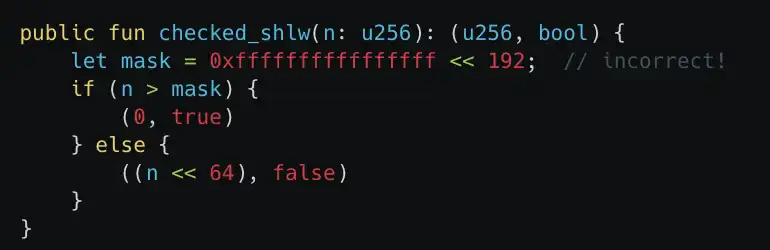

Như hình dưới đây, checked_shlw được sử dụng để đánh giá xem việc dịch trái 64 bit của số u256 có gây tràn hay không, các giá trị đầu vào nhỏ hơn 0xffffffffffffffff << 192 sẽ vượt qua kiểm tra tràn, nhưng giá trị đầu vào sau khi dịch trái 64 bit có thể vượt quá giá trị tối đa của u256 (tràn), và checked_shlw vẫn sẽ xuất ra là không xảy ra tràn (false). Điều này dẫn đến việc trong tính toán tiếp theo sẽ đánh giá thấp nghiêm trọng số lượng token cần thiết.

Ngoài ra, trong Move, tính an toàn của các phép toán số nguyên nhằm ngăn chặn tràn và underflow, vì tràn và underflow có thể dẫn đến hành vi hoặc lỗ hổng ngoài ý muốn. Cụ thể: Nếu kết quả tính toán của phép cộng và phép nhân quá lớn so với kiểu số nguyên, thì chương trình sẽ dừng lại. Nếu số chia bằng 0, phép chia sẽ dừng.

Điểm đặc biệt của phép dịch trái (<<) là nó không dừng khi xảy ra tràn. Điều này có nghĩa là ngay cả khi số bit dịch vượt quá dung lượng lưu trữ của kiểu số nguyên, chương trình cũng không kết thúc, điều này có thể dẫn đến giá trị sai hoặc hành vi không thể đoán trước.

6.2 Phân tích sự kiện an ninh 116 triệu USD của Balancer

Vào ngày 3 tháng 11 năm 2025, giao thức Balancer v2 bị tấn công, bao gồm nhiều dự án fork của nó trên nhiều chain, với tổng thiệt hại khoảng 116 triệu USD. Lấy giao dịch tấn công của kẻ tấn công trên Ethereum làm ví dụ: 0x6ed07db1a9fe5c0794d44cd36081d6a6df103fab868cdd75d581e3bd23bc9742

1. Trước tiên, kẻ tấn công khởi tạo giao dịch tấn công thông qua chức năng hoán đổi hàng loạt (batch swap), sử dụng BPT để đổi ra một lượng lớn token thanh khoản của pool, khiến dự trữ token thanh khoản của pool trở nên rất thấp.

2. Sau đó, kẻ tấn công bắt đầu hoán đổi token thanh khoản (osETH/WETH).

3. Rồi lại đổi token thanh khoản trở lại token BPT, và lặp lại các thao tác trên trong nhiều pool.

4. Cuối cùng là rút tiền để thu lợi nhuận.

Phân tích lỗ hổng

ComposableStablePools sử dụng công thức bất biến StableSwap của Curve để duy trì sự ổn định giá giữa các tài sản tương tự. Tuy nhiên, thao tác scaling khi tính toán bất biến sẽ gây ra sai số.

Hàm mulDown thực hiện phép chia số nguyên làm tròn xuống (floor division), sai số độ chính xác này sẽ truyền vào tính toán bất biến, dẫn đến giá trị tính toán giảm bất thường, từ đó tạo cơ hội kiếm lời cho kẻ tấn công.

7. Phân tích trường hợp điển hình chống rửa tiền

7.1 Mỹ trừng phạt cartel buôn bán ma túy do Ryan James Wedding cầm đầu

Theo tài liệu được Bộ Tài chính Hoa Kỳ tiết lộ, Ryan James Wedding và nhóm của hắn đã buôn lậu hàng tấn cocaine qua Colombia và Mexico để bán sang Mỹ và Canada. Tổ chức tội phạm của hắn đã sử dụng tiền mã hóa để rửa tiền, nhằm tẩy rửa khối tài sản bất hợp pháp khổng lồ.

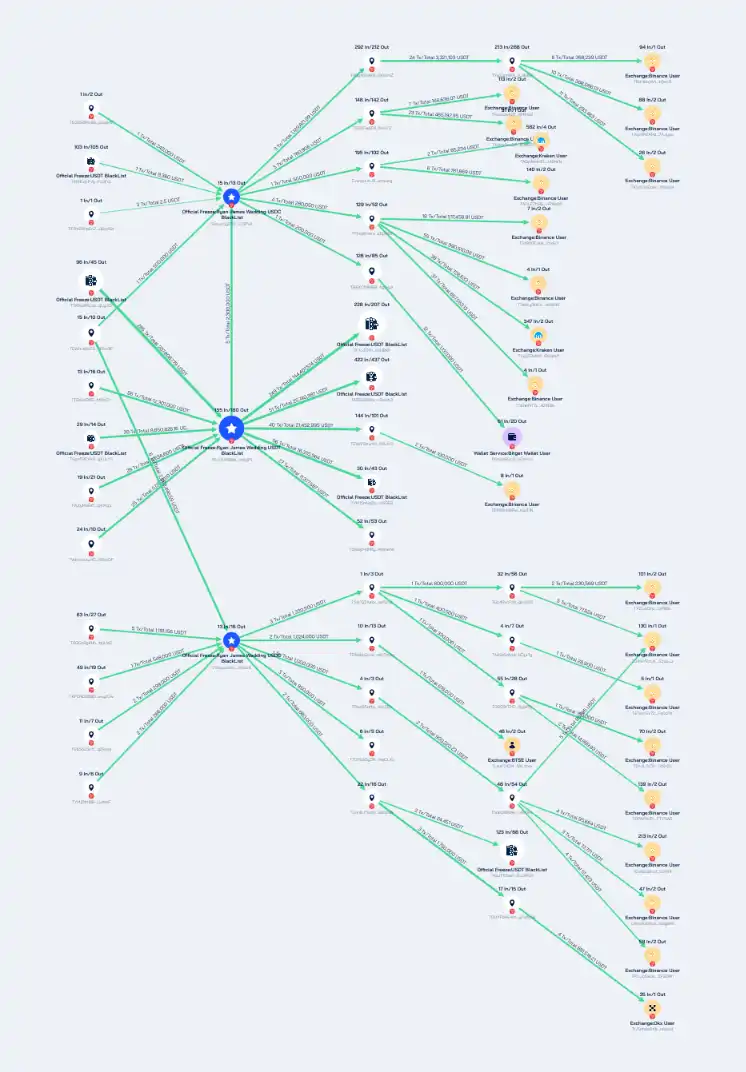

Sử dụng công cụ theo dõi và điều tra trên chain Beosin Trace của Beosin, để phân tích các địa chỉ tiền mã hóa liên quan đến cartel buôn bán ma túy của Wedding, kết quả phân tích như sau:

3 địa chỉ do Wedding nắm giữ là TAoLw5yD5XUoHWeBZRSZ1ExK9HMv2CiPvP, TVNyvx2astt2AB1 Us67ENjfMZeEXZeiuu6 và TPJ1JNX98MJpHueBJeF5SVSg85z8mYg1P1 đã xử lý tổng cộng 266,761,784.24 USDT, một phần tài sản đã bị Tether chính thức đóng băng, nhưng phần lớn tài sản đã được làm sạch thông qua các địa chỉ giao dịch tần suất cao và chuyển khoản nhiều cấp, rồi nạp vào các nền tảng như Binance, OKX, Kraken, BTSE.

Đồng bọn Sokolovski của hắn nắm giữ nhiều địa chỉ trên các mạng blockchain khác nhau (BTC, ETH, Solana, TRON, BNB Beacon Chain), kết quả phân tích dòng tiền của hắn có thể xem trong báo cáo đầy đủ.

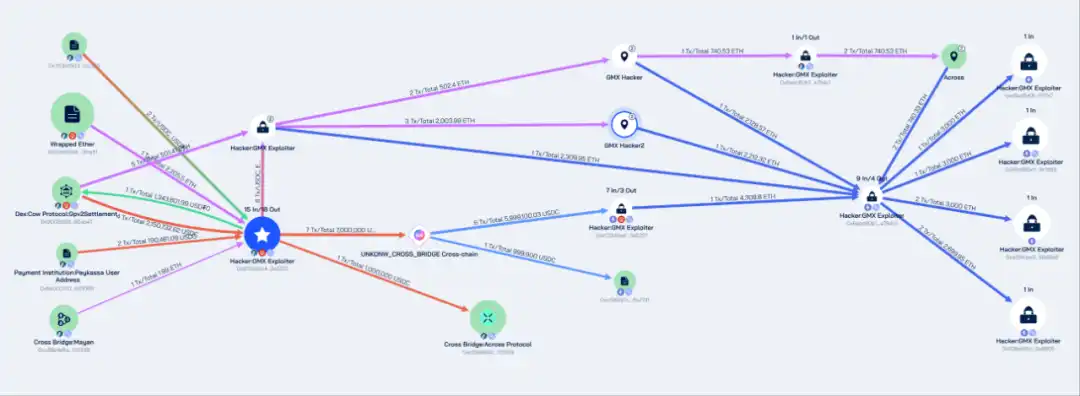

7.2 Vụ 40 triệu USD bị đánh cắp từ GMX

Vào ngày 10 tháng 7 năm 2025, GMX bị tấn công do lỗ hổng cho phép gọi lại (reentrancy vulnerability), hacker thu lợi khoảng 42 triệu USD. Beosin Trace theo dõi số tiền bị đánh cắp phát hiện: Địa chỉ kẻ tấn công 0x7d3bd50336f64b7a473c51f54e7f0bd6771cc355 sau khi kiếm lời đã thông qua các giao thức DEX để đổi các loại stablecoin và altcoin khác nhau thành ETH và USDC, và thông qua nhiều giao thức cross-chain để chuyển tài sản bị đánh cắp sang mạng Ethereum.

Sau đó, tài sản bị đánh cắp từ GMX trị giá khoảng 32 triệu ETH được lưu trữ tại 4 địa chỉ mạng Ethereum sau:

0xe9ad5a0f2697a3cf75ffa7328bda93dbaef7f7e7

0x69c965e164fa60e37a851aa5cd82b13ae39c1d95

0xa33fcbe3b84fb8393690d1e994b6a6adc256d8a3

0x639cd2fc24ec06be64aaf94eb89392bea98a6605

Khoảng 10 triệu USD tài sản được lưu trữ tại địa chỉ mạng Arbitrum 0xdf3340a436c27655ba62f8281565c9925c3a5221.

Con đường làm sạch tiền của sự kiện này rất điển hình, hacker thông qua các giao thức DeFi, cross-chain bridge và các cách thức khác để gây nhầm lẫn và che giấu đường đi của tiền, nhằm tránh bị theo dõi và đóng băng từ các cơ quan quản lý và cơ quan thực thi pháp luật.

8. Tổng kết tình hình an ninh blockchain Web3 năm 2025

Năm 2025, số tiền thiệt hại do lừa đảo phishing và Rug Pull từ phía dự án so với năm 2024 đều giảm rõ rệt, tuy nhiên các cuộc tấn công hacker xảy ra thường xuyên, với số tiền thiệt hại vượt quá 3,1 tỷ USD, trong đó loại hình dự án có thiệt hại cao nhất vẫn là sàn giao dịch. Các sự kiện an ninh liên quan đến rò rỉ khóa riêng tư giảm đi, nguyên nhân chính dẫn đến sự thay đổi này bao gồm:

Sau các hoạt động hacker hoành hành năm ngoái, năm nay toàn bộ hệ sinh thái Web3 chú trọng hơn đến tính bảo mật, từ các nhà dự án đến các công ty an ninh đều nỗ lực trên mọi mặt, như vận hành an ninh nội bộ, giám sát trên chain thời gian thực, chú trọng hơn đến kiểm tra an ninh, tích cực rút kinh nghiệm từ các sự kiện khai thác lỗ hổng hợp đồng trong quá khứ, không ngừng tăng cường nhận thức an ninh trong việc bảo quản khóa riêng tư và vận hành an ninh dự án. Do độ khó của việc khai thác lỗ hổng hợp đồng và đánh cắp khóa riêng tư ngày càng cao, hacker bắt đầu thông qua các phương tiện khác, như tấn công chuỗi cung ứng, lỗ hổng front-end để lừa người dùng chuyển tài sản đến địa chỉ do hacker kiểm soát.

Ngoài ra, với sự hội nhập của thị trường crypto và thị trường truyền thống, mục tiêu tấn công không còn giới hạn ở các loại hình như tấn công DeFi, cross-chain bridge, sàn giao dịch, mà chuyển hướng sang tấn công nhiều mục tiêu khác như nền tảng thanh toán, nền tảng cá cược, nhà cung cấp dịch vụ crypto, cơ sở hạ tầng, công cụ phát triển, bot MEV, trọng tâm tấn công cũng chuyển sang các khiếm khuyết logic giao thức phức tạp hơn.

Đối với người dùng cá nhân, tấn công kỹ thuật xã hội/lừa đảo phishing và khả năng tồn tại cưỡng ép bằng bạo lực trở thành mối đe dọa lớn đối với an toàn tài sản cá nhân. Hiện tại, nhiều cuộc tấn công phishing do liên quan đến số tiền nhỏ, nạn nhân là người dùng cá nhân nên không được báo cáo hoặc ghi chép công khai, số liệu thiệt hại của nó thường bị đánh giá thấp, nhưng người dùng nên nâng cao nhận thức phòng chống loại tấn công này. Các hình thức vật lý có tính cưỡng ép bạo lực như bắt cóc người dùng crypto năm nay đã xuất hiện nhiều lần, người dùng cần bảo vệ thông tin cá nhân và giảm thiểu việc công khai phơi bày tài sản crypto càng nhiều càng tốt.

Nhìn chung, an ninh Web3 năm 2025 vẫn đối mặt với những thách thức nghiêm trọng, các nhà dự án và người dùng cá nhân không được chủ quan. Trong tương lai, an ninh chuỗi cung ứng có thể trở thành trọng tâm của an ninh Web3. Làm thế nào để liên tục bảo vệ các nhà cung cấp dịch vụ cơ sở hạ tầng đa dạng của ngành và giám sát, cảnh báo các mối đe dọa tồn tại trong chuỗi cung ứng, là một thách thức lớn mà các bên trong ngành cần cùng nhau giải quyết. Và các cuộc tấn công kỹ thuật xã hội/lừa đảo phishing được AI hỗ trợ có thể sẽ tiếp tục gia tăng, điều này đòi hỏi phải xây dựng một hệ thống phòng thủ đa tầng, thời gian thực, năng, từ nhận thức cá nhân đến rào cản kỹ thuật, rồi đến sự hợp tác cộng đồng để ứng phó.