Penulis: Frank, PANews

Judul asli: Kurang dari 10 Sen Menghancurkan Likuiditas Jutaan Dolar, Serangan Pesanan Dapat Mengosongkan Fondasi Likuiditas Polymarket

Satu transaksi on-chain kurang dari $0,1 dapat menghapus pesanan market maker senilai puluhan ribu dolar dari buku pesanan Polymarket dalam sekejap. Ini bukan teori, tetapi kenyataan yang sedang terjadi.

Pada Februari 2026, seorang pemain mengungkapkan metode serangan baru yang menargetkan market maker Polymarket di media sosial. Blogger BuBBliK menyebutnya "elegant & brutal" (elegan dan brutal), karena penyerang hanya perlu membayar biaya Gas kurang dari $0,1 di jaringan Polygon untuk menyelesaikan satu siklus serangan dalam sekitar 50 detik. Sementara korban, yaitu market maker dan bot perdagangan otomatis yang memasang pesanan beli/jual dengan uang sungguhan, menghadapi berbagai pukulan: pesanan dihapus paksa, posisi terekspos secara pasif, bahkan kerugian langsung.

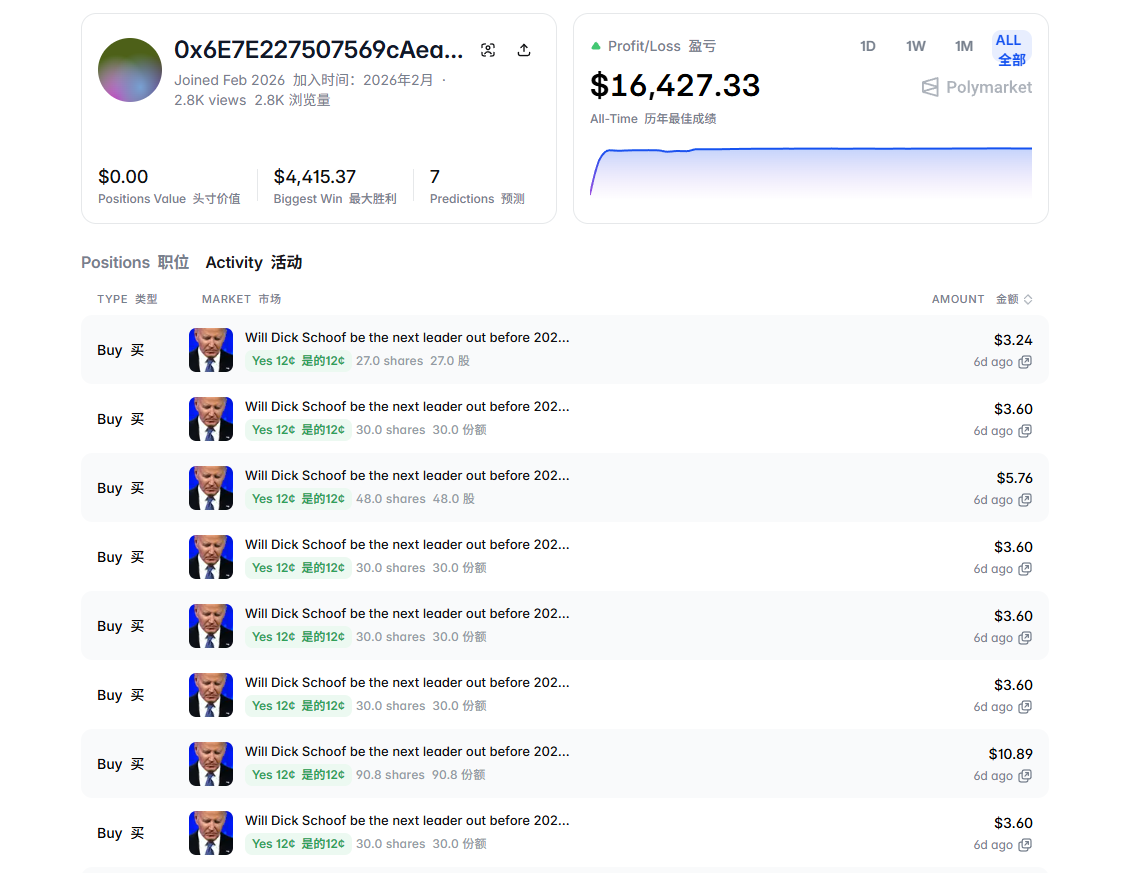

PANews menelusuri satu alamat penyerang yang ditandai komunitas dan menemukan bahwa akun tersebut terdaftar pada Februari 2026, hanya berpartisipasi dalam 7 pasar, tetapi telah mencatat total keuntungan $16,427, dengan inti keuntungan pada dasarnya diselesaikan dalam satu hari. Ketika raksasa pasar prediksi yang bernilai $90 miliar memiliki fondasi likuiditas yang dapat digoyahkan dengan biaya hanya beberapa sen, yang terungkap di baliknya jauh lebih dari sekadar kerentanan teknis.

PANews akan membongkar mekanisme teknis, logika ekonomi, dan dampak potensial terhadap industri pasar prediksi dari serangan ini.

Bagaimana Serangan Terjadi: Perburuan Presisi yang Memanfaatkan "Selisih Waktu"

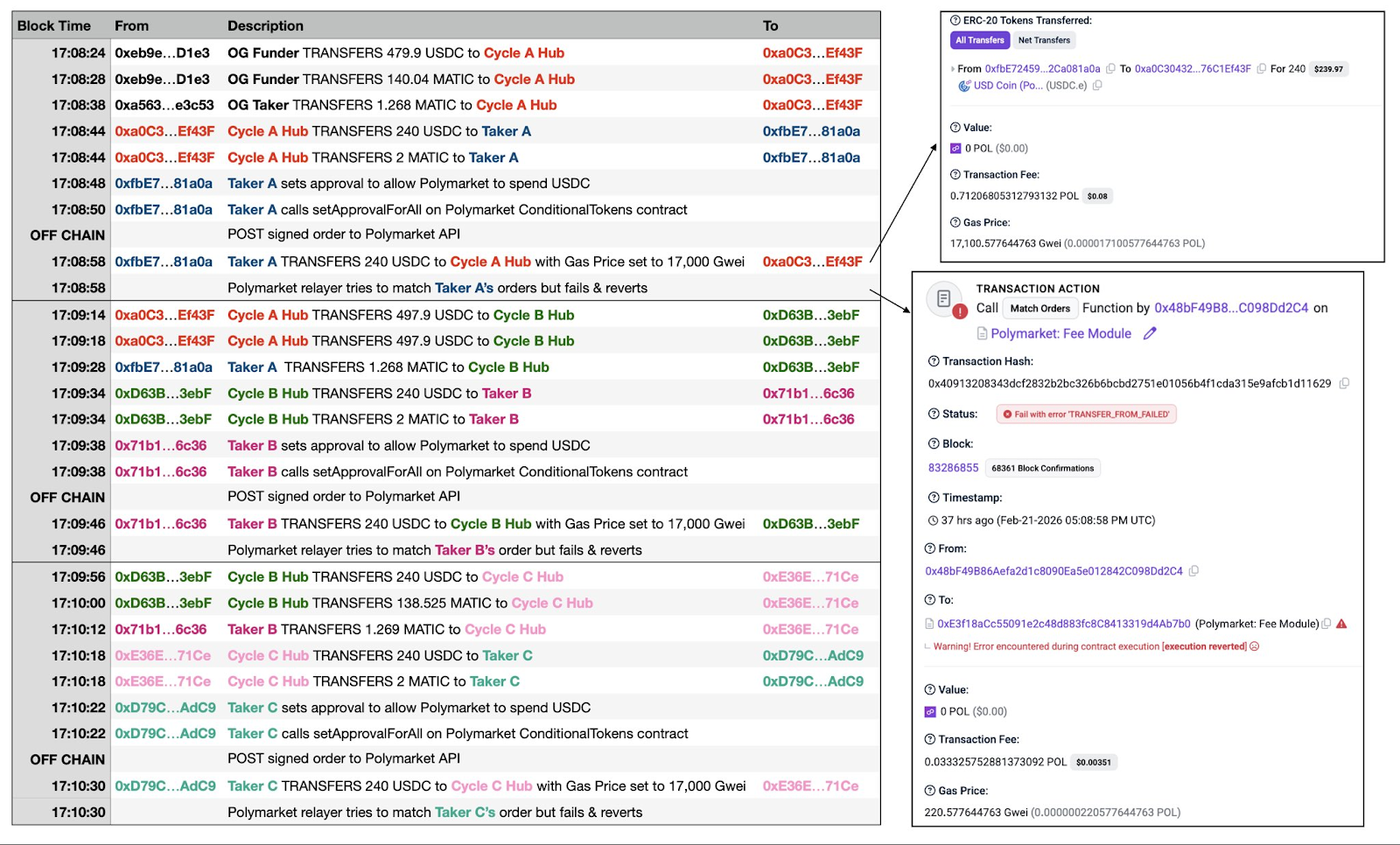

Untuk memahami serangan ini, perlu dipahami alur perdagangan Polymarket. Berbeda dengan kebanyakan DEX, Polymarket, untuk mengejar pengalaman pengguna yang mendekati pertukaran terpusat, menggunakan arsitektur hybrid "pencocokan off-chain + penyelesaian on-chain". Penempatan pesanan dan pencocokan dilakukan off-chain secara instan, hanya penyelesaian akhir dana yang dikirim ke chain Polygon. Desain ini memungkinkan pengguna menikmati pengalaman mulus: pesanan tanpa Gas, eksekusi dalam hitungan detik, tetapi juga menciptakan "selisih waktu" beberapa detik hingga belasan detik antara off-chain dan on-chain. Penyerang membidik jendela inilah.

Logika serangannya tidak rumit. Penyerang pertama-tama menempatkan pesanan beli atau jual normal melalui API. Pada saat ini, sistem off-chain memverifikasi tanda tangan dan saldo, dan mencocokkannya dengan pesanan market maker lain di buku pesanan. Namun, hampir bersamaan, penyerang menginisiasi transfer USDC on-chain dengan biaya Gas yang sangat tinggi, mengosongkan semua uang di dompetnya. Karena biaya Gas jauh lebih tinggi dari pengaturan default relayer platform, transaksi "pengosongan" ini akan dikonfirmasi jaringan lebih dulu. Ketika relayer kemudian mengirimkan hasil pencocokan ke chain, dompet penyerang sudah kosong, transaksi gagal dan di-*rollback* karena saldo tidak mencukupi.

Jika cerita berhenti di sini, hanya sedikit biaya Gas relayer yang terbuang. Namun langkah yang benar-benar fatal adalah: meskipun transaksi gagal on-chain, sistem off-chain Polymarket akan memaksa menghapus semua pesanan market maker yang tidak bersalah yang terlibat dalam pencocokan yang gagal ini dari buku pesanan. Dengan kata lain, penyerang menggunakan transaksi yang注定 gagal untuk "membersihkan dengan satu klik" pesanan beli/jual orang lain yang dipasang dengan uang sungguhan.

Sebuah analogi: ini seperti menawar dengan keras di lelang, lalu berbalik kata saat palu jatuh "Saya tidak punya uang", tetapi rumah lelang malah menyita semua nomor peserta lelang normal lainnya, menyebabkan lelang gagal.

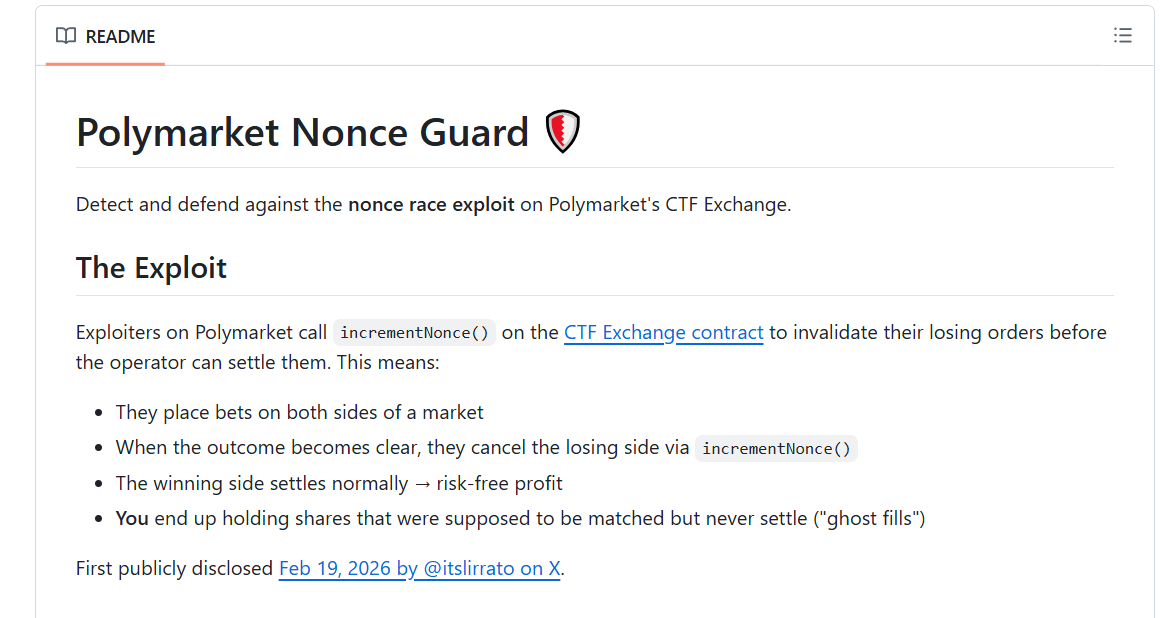

Perlu dicatat, komunitas kemudian menemukan "versi upgrade" serangan ini, dinamai "Ghost Fills" (Eksekusi Hantu). Penyerang tidak perlu lagi melakukan transfer抢先 (front-run), tetapi setelah pesanan dicocokkan off-chain dan sebelum diselesaikan on-chain, langsung memanggil fungsi "batalkan semua pesanan dengan satu klik" pada kontrak, membuat pesanannya sendiri langsung tidak berlaku, mencapai efek yang sama. Lebih liciknya, penyerang dapat menempatkan pesanan di beberapa pasar secara bersamaan, mengamati pergerakan harga, lalu hanya mempertahankan pesanan yang menguntungkan untuk dieksekusi normal, sementara pesanan yang tidak menguntungkan dibatalkan dengan metode ini, pada dasarnya menciptakan opsi gratis "hanya menang tidak kalah".

"Ekonomi" Serangan: Biaya Beberapa Sen, Pendapatan $16 Ribu

Selain langsung menghapus pesanan market maker, ketidaksesuaian status off-chain dan on-chain ini juga digunakan untuk memburu bot perdagangan otomatis. Menurut pemantauan tim keamanan GoPlus, bot yang terkena dampak termasuk Negrisk, ClawdBots, MoltBot, dll.

Penyerang menghapus pesanan orang lain, menciptakan "eksekusi hantu", operasi ini sendiri tidak langsung menghasilkan keuntungan, lalu uangnya didapat dari mana?

PANews menemukan bahwa jalur keuntungan penyerang terutama ada dua.

Pertama adalah "Monopoli Market Making Setelah Membersihkan Lapangan". Dalam kondisi normal, buku pesanan pasar prediksi populer akan memiliki beberapa market maker bersaing memasang pesanan, spread antara bid (beli) dan ask (jual) biasanya sempit, misalnya bid di 49 sen, ask di 51 sen, market maker mendapat untung kecil dari spread 2 sen. Penyerang, melalui反复 (berulang kali) meluncurkan "transaksi yang注定 gagal", membersihkan paksa semua pesanan pesaing ini. Saat itu, pasar menjadi真空 (vakum), penyerang segera memasang pesanan beli/jual dengan akunnya sendiri, tetapi spread diperlebar secara signifikan, misalnya bid di 40 sen, ask di 60 sen. Pengguna lain yang perlu bertransaksi, tanpa penawaran yang lebih baik, terpaksa menerima harga ini, penyerang mendapat untung dari "monopoly spread" 20 sen ini. Model ini berulang: bersihkan lapangan, monopoli, untung, bersihkan lagi.

Jalur keuntungan kedua lebih langsung, yaitu "Memburu Bot Lindung Nilai (Hedging Bot)". Mari jelaskan dengan contoh konkret: Asumsikan harga "Yes" di suatu pasar adalah 50 sen, penyerang melalui API memberikan pesanan beli "Yes" $10,000 kepada sebuah bot market maker. Sistem off-chain mengonfirmasi pencocokan berhasil, API segera memberi tahu bot "Anda telah menjual 20.000 saham Yes". Setelah menerima sinyal, bot segera membeli 20.000 saham "No" di pasar terkait lainnya untuk mengunci profit (lindung nilai). Namun紧接着 (segera setelah itu), penyerang membuat pesanan beli $10,000 itu gagal dan di-*rollback* on-chain, berarti bot实际上 (sebenarnya) tidak menjual "Yes" sama sekali, posisi lindung nilai yang dikiranya sebelumnya sekarang menjadi taruhan satu sisi yang terbuka, hanya memegang 20.000 saham "No" tanpa posisi short yang sesuai untuk melindunginya. Penyerang kemudian bertransaksi sungguhan di pasar, memanfaatkan bot yang terpaksa menjual posisi-posisi yang kehilangan perlindungan lindung nilai ini untuk mendapatkan keuntungan, atau langsung melakukan arbitrase dari pergeseran harga pasar.

Dari sisi biaya, setiap siklus serangan hanya membutuhkan biaya Gas kurang dari $0,1 di jaringan Polygon, setiap siklus memakan waktu sekitar 50 detik, secara teori dapat mengeksekusi sekitar 72 kali per jam. Seorang penyerang membangun sistem "siklus dompet ganda" (Cycle A Hub dan Cycle B Hub beroperasi bergantian), mencapai serangan frekuensi tinggi yang sepenuhnya otomatis. Ratusan transaksi gagal telah tercatat on-chain.

Dari sisi pendapatan, satu alamat penyerang yang ditandai komunitas yang ditelusuri PANews menunjukkan, akun tersebut terdaftar baru pada Februari 2026, hanya berpartisipasi dalam 7 pasar, tetapi telah merealisasikan total keuntungan $16,427, keuntungan tunggal terbesar $4,415, aktivitas inti keuntungan terkonsentrasi dalam jendela waktu yang sangat singkat. Artinya, penyerang dengan total biaya Gas mungkin kurang dari $10, dalam satu hari dapat mengungkit keuntungan lebih dari $16,000. Dan ini hanya satu alamat yang ditandai, alamat yang berpartisipasi serangan dan total jumlah keuntungan sebenarnya mungkin jauh lebih dari ini.

Bagi market maker yang menjadi korban, kerugian lebih sulit diukur. Trader yang menjalankan bot pasar BTC 5 menit di komunitas Reddit menyatakan kerugian mencapai "ribuan dolar". Dan kerusakan yang lebih dalam terletak pada biaya peluang karena pesanan sering dihapus paksa, dan biaya operasional karena strategi market making被迫 disesuaikan.

Masalah yang lebih rumit adalah, kerentanan ini adalah masalah desain mekanisme底层 (dasar) Polymarket, tidak dapat diperbaiki dalam waktu singkat. Seiring metode serangan ini dipublikasikan, serangan serupa akan lebih umum, dan将进一步 (lebih lanjut) merusak likuiditas Polymarket yang本来就 (pada dasarnya) sudah rapuh.

Swadaya Komunitas, Peringatan, dan Keheningan Platform

Hingga saat ini, Polymarket secara resmi belum merilis pernyataan detail atau solusi perbaikan针对 (terkait) serangan pesanan ini. Beberapa pengguna juga menyatakan di media sosial bahwa bug ini sebenarnya telah dilaporkan多次 (berkali-kali) beberapa bulan lalu, tetapi tidak pernah diperhatikan. Perlu dicatat, sebelumnya Polymarket, ketika menghadapi peristiwa "serangan governance" (manipulasi投票 oracle UMA), juga memilih metode penanganan menolak pengembalian dana.

Dalam kondisi官方 (resmi) tidak bertindak, komunitas mulai mencari cara sendiri. Seorang pengembang komunitas secara spontan membuat alat pemantauan sumber terbuka bernama "Nonce Guard". Alat ini dapat memantau operasi pembatalan pesanan on-chain Polygon secara real-time, membangun daftar hitam alamat penyerang, dan menyediakan sinyal peringatan umum untuk bot perdagangan. Namun, solusi ini pada dasarnya adalah tambalan yang memperkuat pemantauan, tidak dapat menyelesaikan masalah这类 (jenis ini) secara fundamental.

Dibandingkan dengan metode arbitrase lainnya, dampak potensial yang dibawa oleh metode serangan ini mungkin lebih深远 (mendalam).

Bagi market maker, pesanan yang dipelihara dengan susah payah dapat dihapus secara massal tanpa peringatan, stabilitas dan可预期性 (dapat diprediksi) strategi market making hilang, ini mungkin langsung menggoyahkan keinginan mereka untuk terus menyediakan likuiditas di Polymarket.

Bagi pengguna yang menjalankan bot perdagangan otomatis, sinyal eksekusi yang dikembalikan API不再 (tidak lagi) dapat dipercaya. Sementara pengguna biasa dalam bertransaksi, mungkin mengalami kerugian besar karena likuiditas yang menghilang secara instan.

Bagi platform Polymarket本身 (itu sendiri), ketika market maker tidak berani memasang pesanan, bot tidak berani melakukan lindung nilai, kedalaman buku pesanan akan不可避免地 (tidak terhindarkan) menyusut, siklus恶化 (memburuk) ini则进一步 (kemudian semakin) memperparah.

Twitter:https://twitter.com/BitpushNewsCN

Grup Komunikasi TG Bitpush:https://t.me/BitPushCommunity

Berlangganan TG Bitpush: https://t.me/bitpush