Pada dini hari tadi waktu Beijing, seorang analis on-chain bernama Specter di X menemukan kasus di mana hampir 50 juta USDT dikirim ke alamat peretas karena gagal memeriksa alamat transfer dengan cermat.

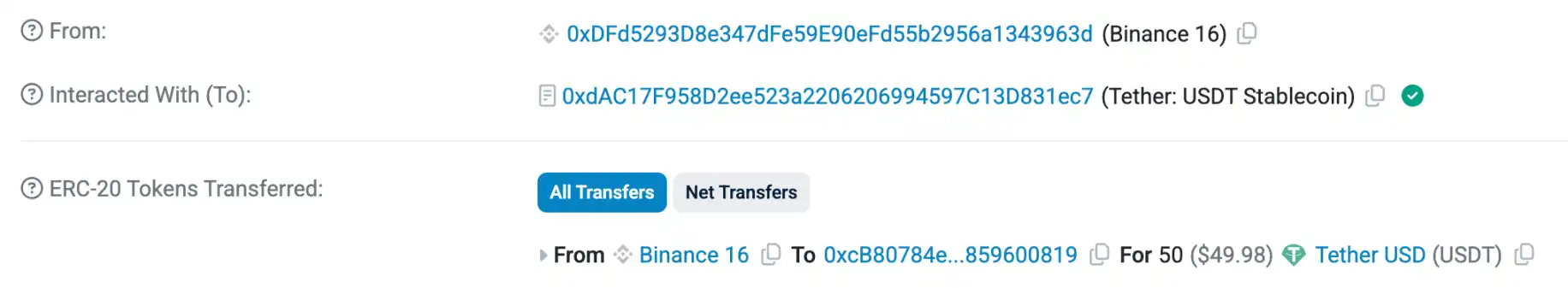

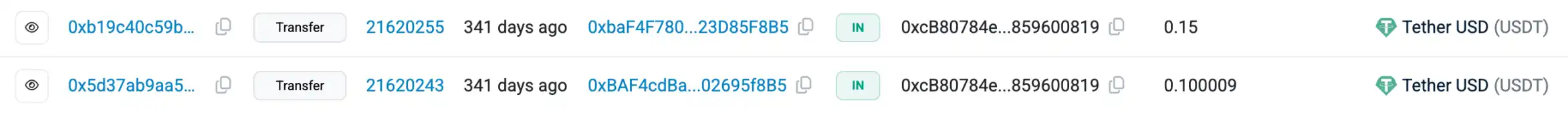

Setelah penelusuran penulis, alamat tersebut (0xcB80784ef74C98A89b6Ab8D96ebE890859600819) menarik 50 USDT dari Binance sekitar pukul 13:00 waktu Beijing tanggal 19 untuk melakukan uji coba sebelum penarikan dalam jumlah besar.

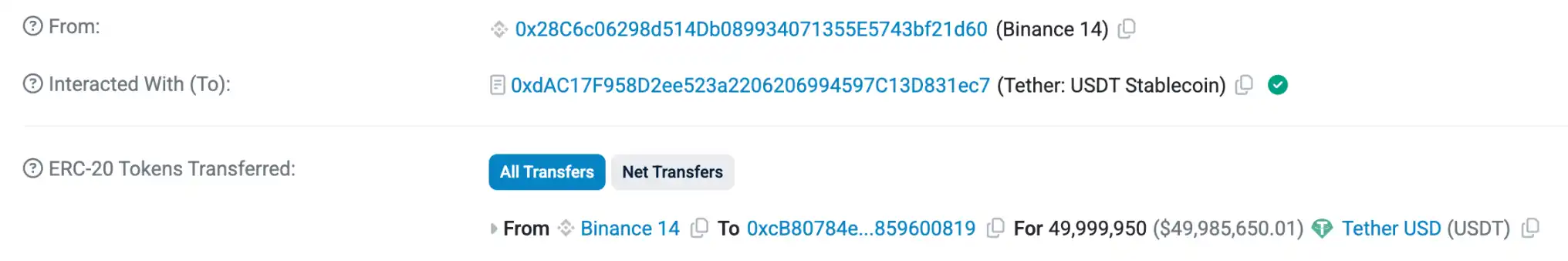

Sekitar 10 jam kemudian, alamat tersebut menarik 49,999,950 USDT sekaligus dari Binance, ditambah 50 USDT yang ditarik sebelumnya, totalnya tepat 50 juta.

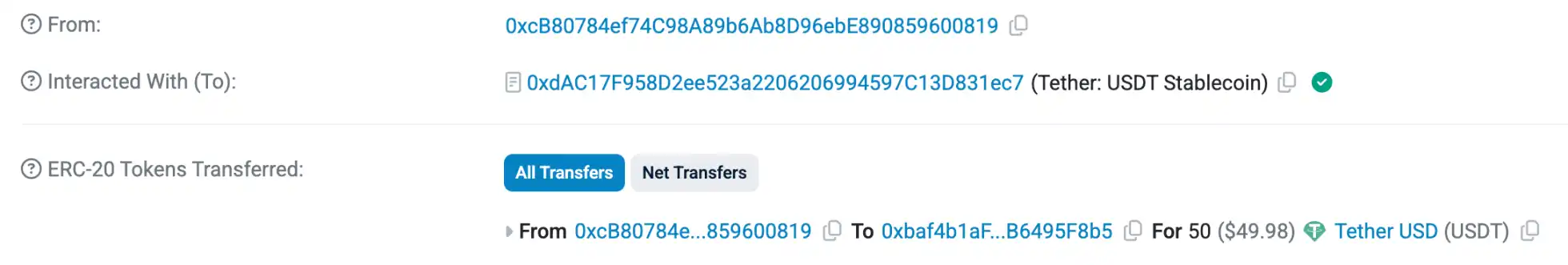

Sekitar 20 menit kemudian, alamat yang menerima 50 juta USDT pertama-tama mentransfer 50 USDT ke 0xbaf4...95F8b5 untuk uji coba.

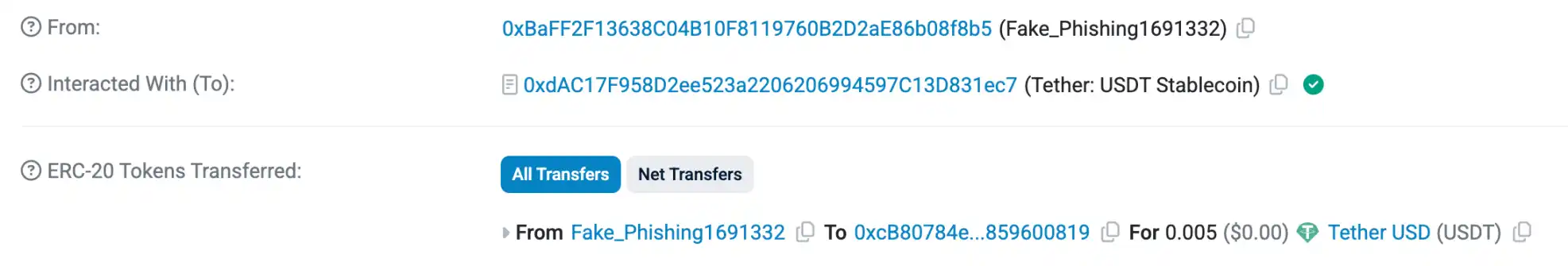

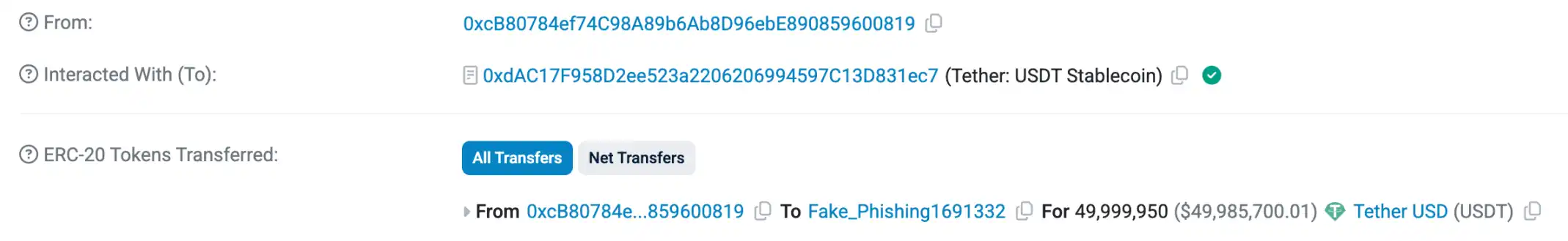

Kurang dari 15 menit setelah transfer uji coba selesai, alamat peretas 0xbaff...08f8b5, mentransfer 0.005 USDT ke alamat yang menyimpan sisa 49,999,950 USDT. Alamat yang digunakan peretas sangat mirip awal dan akhirnya dengan alamat yang menerima 50 USDT, ini jelas merupakan serangan "peracunan alamat".

10 menit kemudian, ketika alamat yang dimulai dengan 0xcB80 bersiap memindahkan sisa lebih dari 40 juta USDT, mungkin karena kelalaian menyalin transaksi sebelumnya, yaitu alamat yang digunakan peretas untuk "meracuni", mereka langsung mengirimkan hampir 50 juta USDT ke tangan peretas.

Melihat $50 juta berhasil didapat, peretas mulai melakukan pencucian uang 30 menit kemudian. Menurut pemantauan SlowMist, peretas pertama-tama menukar USDT menjadi DAI melalui MetaMask, lalu menggunakan semua DAI untuk membeli sekitar 16.690 Ethereum, menyisakan 10 ETH, dan mentransfer sisa Ethereum ke Tornado Cash.

Sekitar pukul 16:00 waktu Beijing kemarin, korban menyampaikan pesan kepada peretas di on-chain bahwa mereka telah secara resmi mengajukan tuntutan pidana, dan dengan bantuan departemen penegak hukum, lembaga keamanan siber, dan beberapa protokol blockchain, telah mengumpulkan banyak intelijen yang dapat diandalkan tentang aktivitas peretas tersebut. Pemilik dana yang hilang menyatakan bahwa peretas dapat menyimpan $1 juta dan mengembalikan 98% dana sisanya; jika peretas melakukannya, mereka tidak akan menuntut lebih lanjut; jika tidak bekerja sama, mereka akan menuntut tanggung jawab pidana dan perdata peretas melalui jalur hukum dan akan mengungkap identitas peretas. Namun hingga saat ini, peretas belum menunjukkan reaksi apa pun.

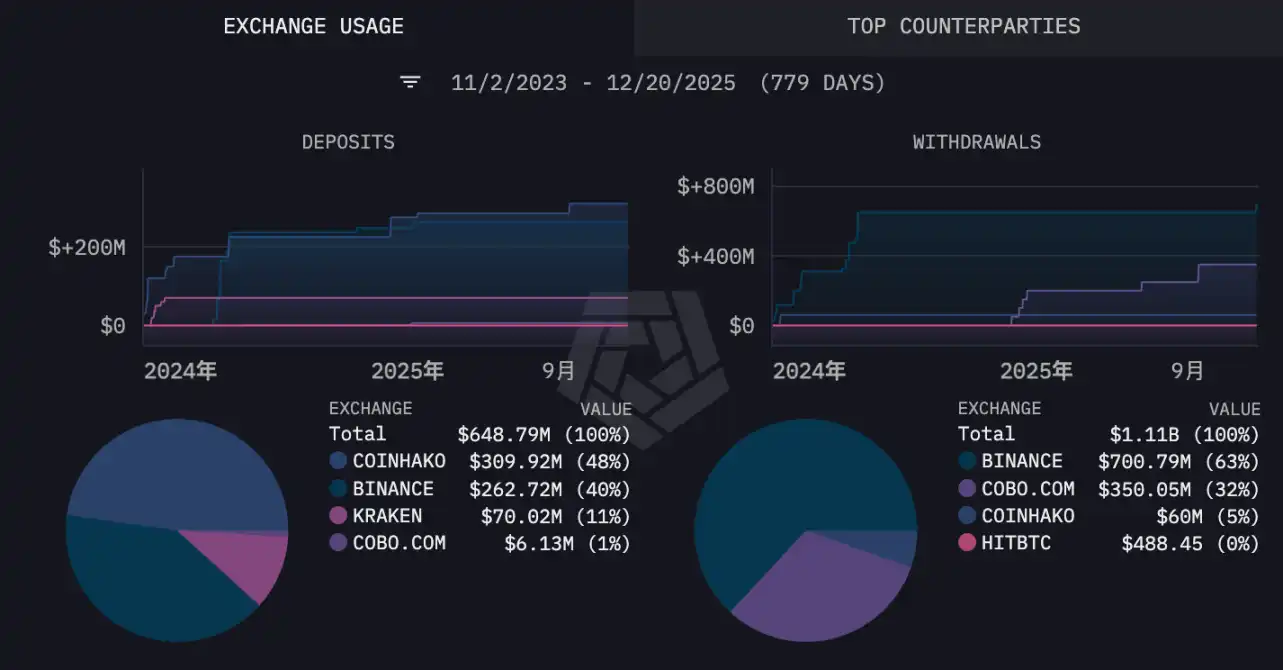

Menurut data yang diorganisir oleh platform Arkham, alamat ini memiliki catatan transfer besar dengan alamat Binance, Kraken, Coinhako, dan Cobo. Binance, Kraken, dan Cobo tidak perlu diperkenalkan lagi, sedangkan Coinhako mungkin nama yang kurang familiar. Coinhako adalah platform perdagangan cryptocurrency lokal Singapura yang didirikan pada tahun 2014, dan pada tahun 2022 memperoleh lisensi Lembaga Pembayaran Besar yang dikeluarkan oleh Otoritas Moneter Singapura, termasuk platform perdagangan yang diatur di Singapura.

Mengingat alamat ini menggunakan banyak platform perdagangan serta layanan custodial Cobo, dan kemampuannya melacak peretas dengan cepat dalam waktu 24 jam setelah kejadian dengan menghubungi berbagai pihak, penulis menduga bahwa alamat ini kemungkinan besar milik suatu institusi dan bukan individu.

Kesalahan "Kecerobohan" yang Berakibat Fatal

Satu-satunya penjelasan untuk keberhasilan serangan "peracunan alamat" adalah "kecerobohan". Serangan semacam ini dapat dihindari hanya dengan memeriksa ulang alamat sebelum transfer, tetapi jelas langkah kunci ini diabaikan oleh pelaku kecelakaan ini.

Serangan peracunan alamat mulai muncul pada tahun 2022, dan ceritanya berawal dari generator "alamat cantik", yaitu alat yang dapat menyesuaikan awal alamat EVM. Misalnya, penulis sendiri dapat menghasilkan alamat yang dimulai dengan 0xeric untuk membuat alamat lebih mudah dikenali.

Alat ini kemudian ditemukan oleh peretas karena masalah desain yang memungkinkan peretasan brute force terhadap private key, yang menyebabkan beberapa peristiwa pencurian dana besar. Namun, kemampuan untuk menghasilkan awal dan akhir yang disesuaikan juga memberikan "ide jahat" kepada beberapa orang yang berniat buruk: dengan menghasilkan alamat yang mirip awal dan akhirnya dengan alamat transfer yang biasa digunakan pengguna, dan mentransfer ke alamat lain yang biasa digunakan pengguna, beberapa pengguna mungkin karena ceroboh, mengira alamat peretas sebagai alamat mereka sendiri sehingga secara aktif mengirim aset on-chain ke kantong peretas.

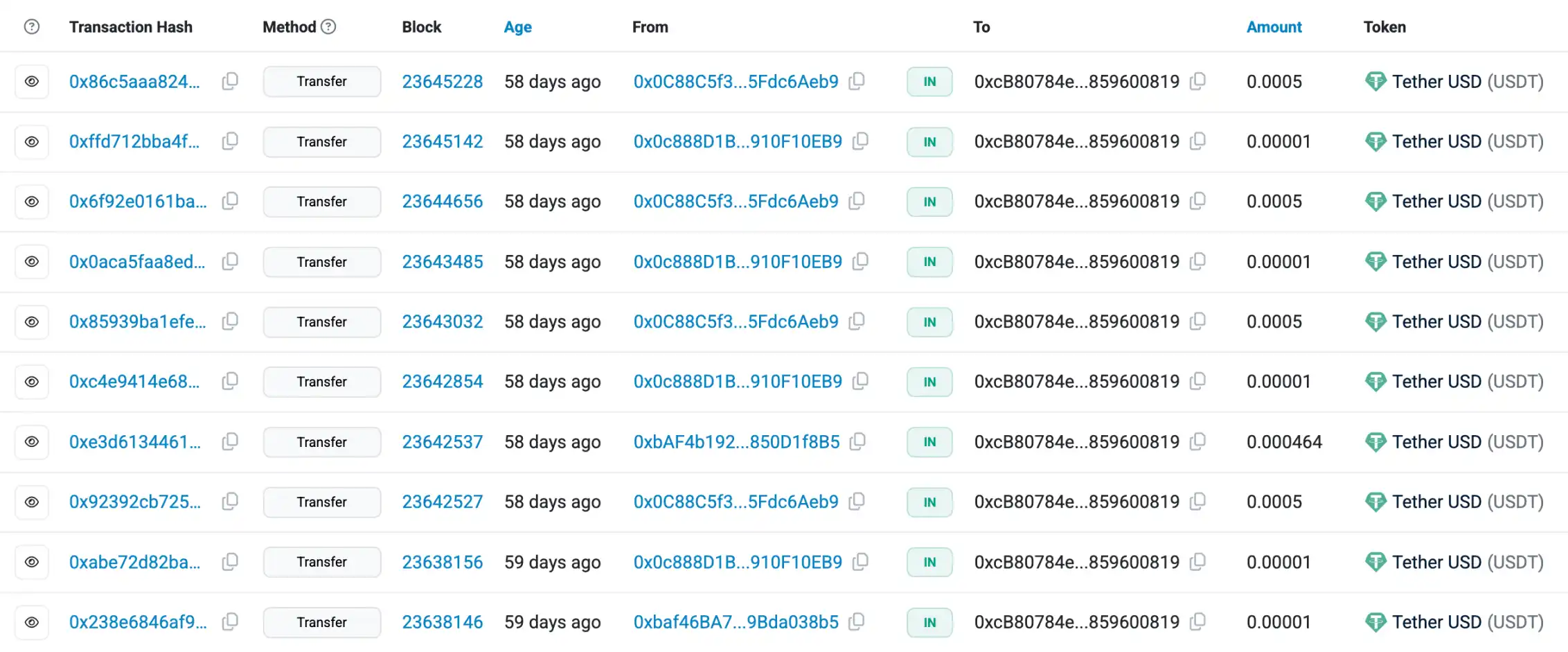

Informasi on-chain sebelumnya menunjukkan bahwa alamat yang dimulai dengan 0xcB80 adalah salah satu target utama peracunan oleh peretas bahkan sebelum serangan ini, dan serangan peracunan alamat terhadapnya dimulai hampir 1 tahun yang lalu. Cara serangan ini pada dasarnya adalah peretas bertaruh bahwa Anda suatu hari akan tergoda karena malas atau tidak memperhatikan, dan justru cara serangan yang terlihat sederhana ini membuat para "si ceroboh" secara bergantian menjadi korban.

Menanggapi peristiwa ini, pendiri bersama F2Pool Wang Chun mengirim tweet yang menyatakan simpati kepada korban, dan mengatakan bahwa tahun lalu untuk menguji apakah alamatnya mengalami kebocoran private key, dia mentransfer 500 Bitcoin ke sana, dan kemudian 490 Bitcoin dicuri oleh peretas. Meskipun pengalaman Wang Chun tidak terkait dengan serangan peracunan alamat, kemungkinan besar dia ingin menyampaikan bahwa setiap orang memiliki saat-saat "berbuat kebodohan", tidak seharusnya menyalahkan kecerobohan korban, melainkan harus mengarahkan tuduhan kepada peretas.

$50 juta bukanlah jumlah kecil, tetapi bukan yang terbesar untuk pencurian oleh serangan semacam ini. Pada Mei 2024, sebuah alamat mentransfer WBTC senilai lebih dari $70 juta ke alamat peretas karena serangan ini, tetapi korban akhirnya berhasil mendapatkan kembali hampir semua dananya melalui negosiasi on-chain dengan bantuan perusahaan keamanan Match Systems dan platform perdagangan Cryptex. Namun, dalam peristiwa ini, peretas telah dengan cepat menukar dana yang dicuri menjadi ETH dan mentransfernya ke Tornado Cash, sehingga masih belum diketahui apakah dana dapat dikembalikan.

Jameson Lopp, Pendiri Bersama dan Kepala Keamanan Casa, memperingatkan pada bulan April bahwa serangan peracunan alamat sedang menyebar dengan cepat, dengan 48.000 kejadian semacam ini hanya di jaringan Bitcoin sejak 2023.

Mulai dari tautan rapat Zoom palsu di Telegram, metode serangan ini tidak bisa dibilang canggih, tetapi justru metode serangan yang "sederhana" ini dapat membuat orang lengah. Bagi kita yang berada di hutan gelap, selalu waspada tidak akan pernah salah.