Orisinil | Odaily Planet Daily(@OdailyChina)

Penulis|Azuma(@azuma_eth)

Waktu Beijing 19 April, keamanan DeFi kembali menerima pukulan berat.

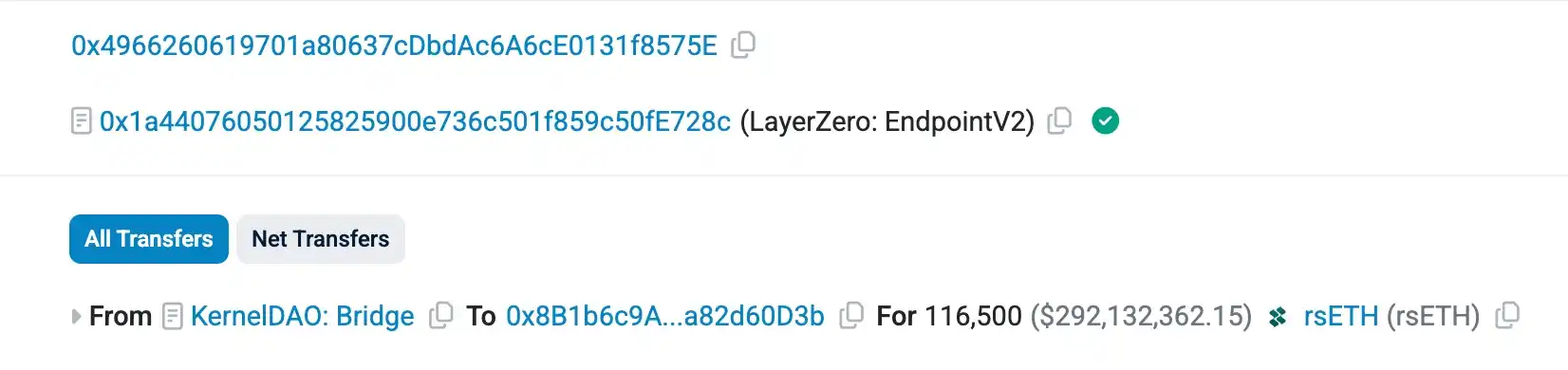

Data on-chain menunjukkan,sekitar pukul 1:35 pagi ini, kontrak bridge rsETH protokol staking likuiditas terbesar kedua Kelp DAO yang berbasis di LayerZero diduga dieksploitasi oleh peretas, kehilangan 116.500 rsETH, bernilai sekitar $292 juta.

Melacak lebih lanjut catatan on-chain, alamat penyerang menerima dana awal 1 ETH dari protokol pencampur Tornado Cash sekitar 10 jam sebelum kejadian. Setelah itu, alamat tersebut memanggil fungsi lzReceive pada kontrak LayerZero EndpointV2, panggilan ini memicu kontrak bridge Kelp, mentransfer 116.500 rsETH ke alamat penyerang lainnya.

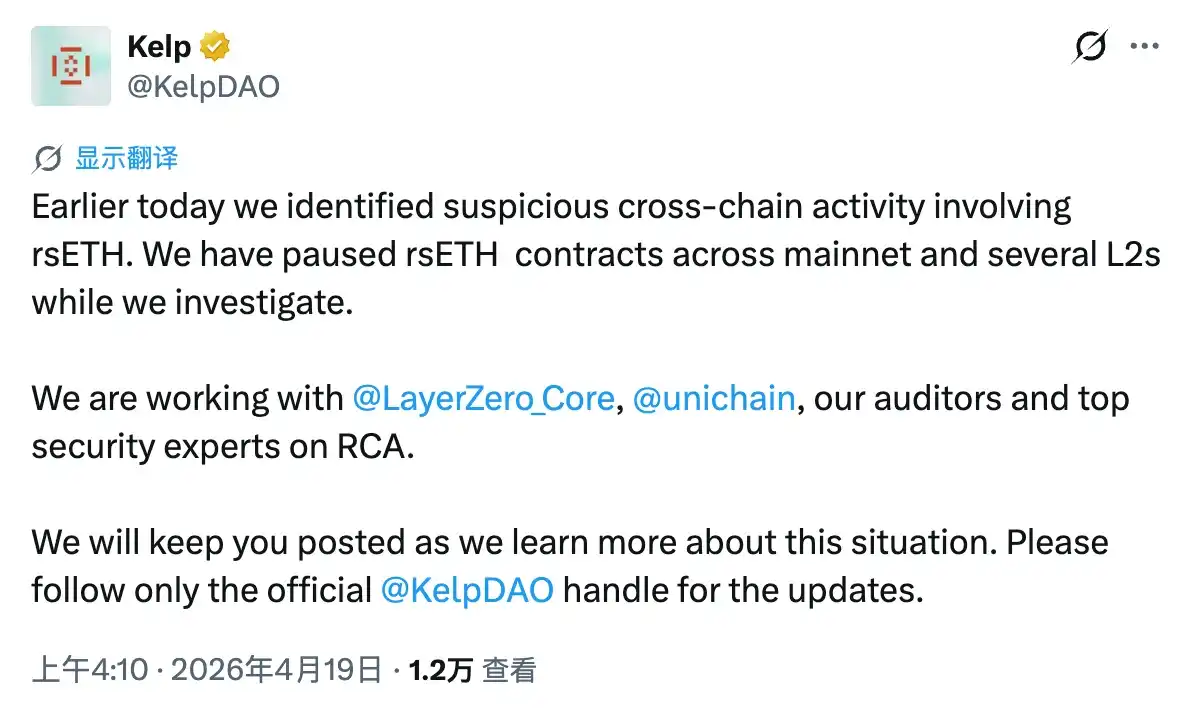

Sekitar 2,5 jam setelah kejadian, Kelp DAO secara resmi mengonfirmasi serangan di X: "Lebih awal hari ini, kami menemukan aktivitas cross-chain mencurigakan yang melibatkan rsETH. Selama penyelidikan, kami telah menangguhkan kontrak rsETH di mainnet dan beberapa Layer2. Auditor kami sedang bekerja sama dengan pakar keamanan LayerZero, Unichain, dan memantau situasi ini dengan cermat. Kami akan memberi tahu Anda perkembangan terbaru, silakan pantau saluran resmi."

Setelah kejadian, berbagai proyek DeFi dan lembaga keamanan menganalisis penyebab peristiwa tersebut. Analisis D2 Finance banyak dikutip di komunitas — LayerZero Scan menandai sumber ujung seberang sebagai Kelp DAO, ini berarti pesan berasal dari kontrak ujung seberang yang dikerahkan secara sah oleh Kelp sendiri, dan jalur ini sebelumnya telah memiliki 308 catatan nonce pesan. Oleh karena itu,penyebab utama serangan ini adalah "kompromi kunci pribadi di chain sumber".

Pengembang TinyHumans AI Steven Enamakel menambahkan, kontrak ini hanya dijamin oleh satu set validator 1/1 (DVN), yang berarti cukup bagi validator untuk mengirimkan satu transaksi yang salah untuk menimbulkan masalah.

Peretas Melarikan Diri Melalui Aave, Diduga Telah Menyebabkan Kredit Macet

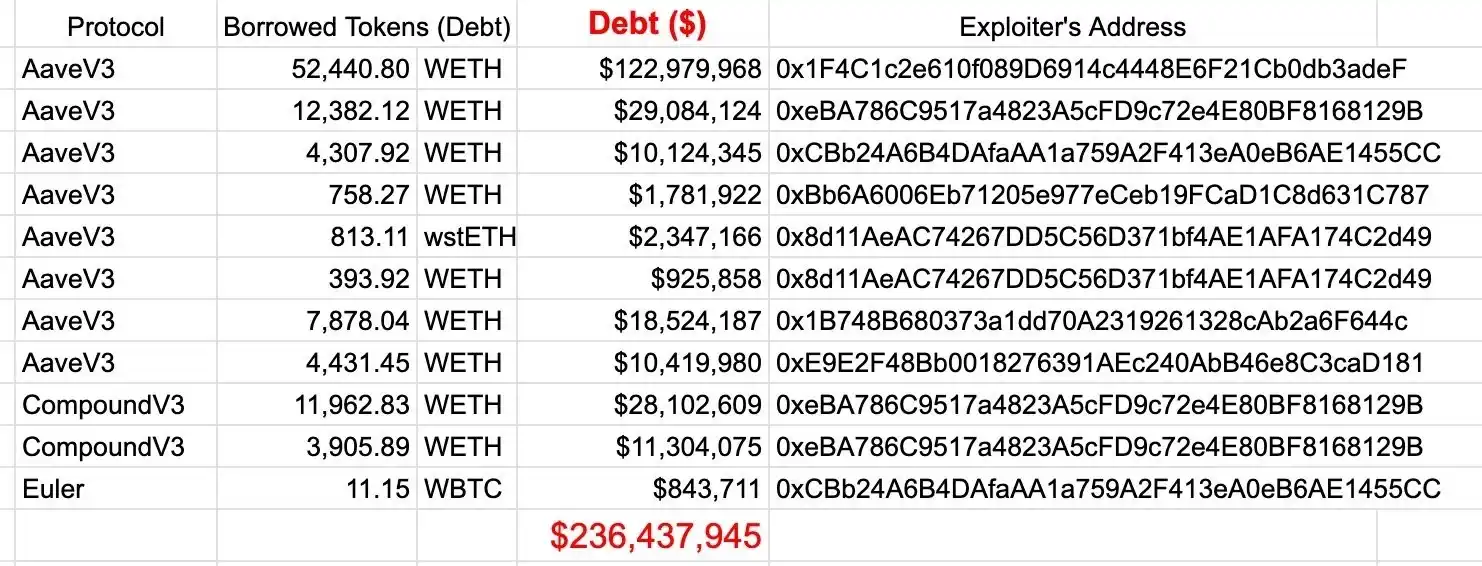

Karena likuiditas perdagangan rsETH sendiri terbatas, strategi pelarian yang dipilih peretas adalah melalui protokol peminjaman seperti Aave, menggadaikan rsETH dan meminjam wETH yang likuiditas perdagangannya lebih baik.

Monitoring PeckShield Alert menunjukkan, hingga pukul 4:30 pagi ini, alamat peretas telah menyetor rsETH yang dicuri ke protokol peminjaman seperti Aave V3, Compound V3, Euler, dan meminjam sejumlah besar WETH, total utang melebihi $236 juta — di mana hanya platform Aave saja yang utangnya mencapai $196 juta, Compound $39,4 juta, Euler hanya $840.000.

Setelah kejadian, Aave segera membekukan pasar rsETH di Aave V3 dan V4, tim kemudian merilis pernyataan resmi di X: "Kontrak Aave tidak diserang, serangan ini terkait dengan rsETH. Pembekuan rsETH adalah untuk mencegah setoran rsETH baru dan pinjaman beragun selama evaluasi situasi. Kami sedang meninjau informasi pinjaman rsETH yang terjadi di Aave setelah serangan, dan akan segera berbagi detail lebih lanjut."

Tidak lama setelah pernyataan awal dirilis, Aave memperbarui dinamika tersebut, menambahkan kalimat di akhir: "Jika protokol mengakumulasi kredit macet karena peristiwa ini, kami akan mengeksplorasi cara untuk menutupi defisit."

Hingga berita ini ditulis,jumlah pasti kredit macet yang disebabkan oleh peristiwa ini masih belum jelas.

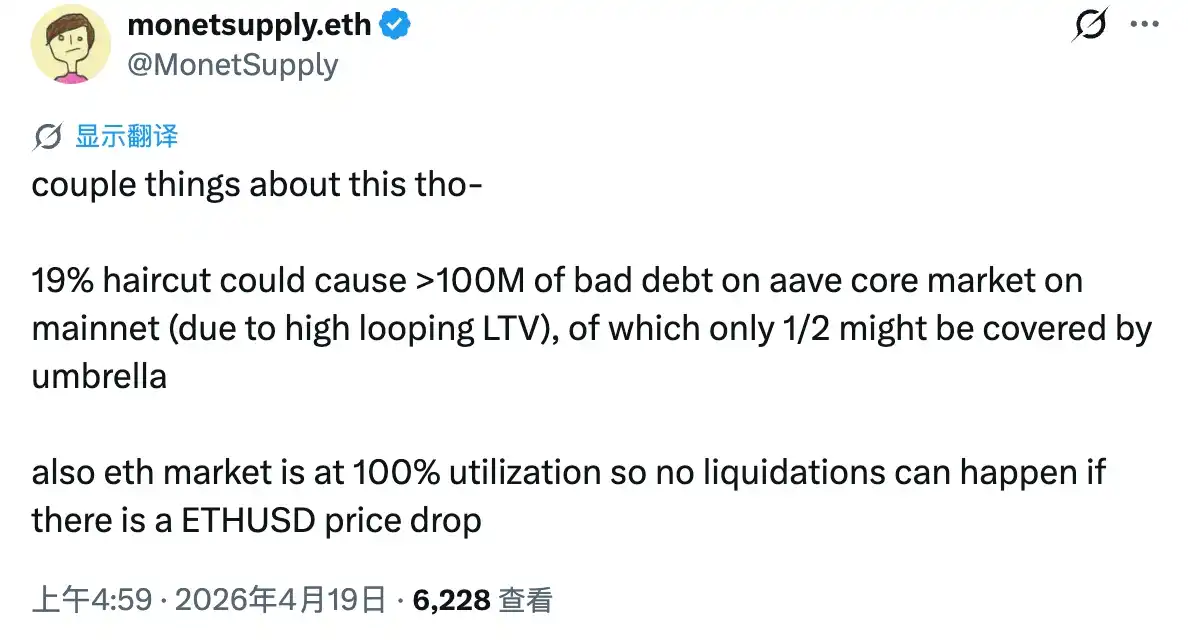

Direktur Strategi pesaing langsung Aave, Spark, monetsupply.eth, menyatakan, jika rsETH mengalami diskon 19% (jumlah yang dicuri merupakan 19% dari total pasokan rsETH), Aave mungkin menghasilkan kredit macet lebih dari $100 juta, karena adanya pinjaman berulang dengan leverage tinggi.

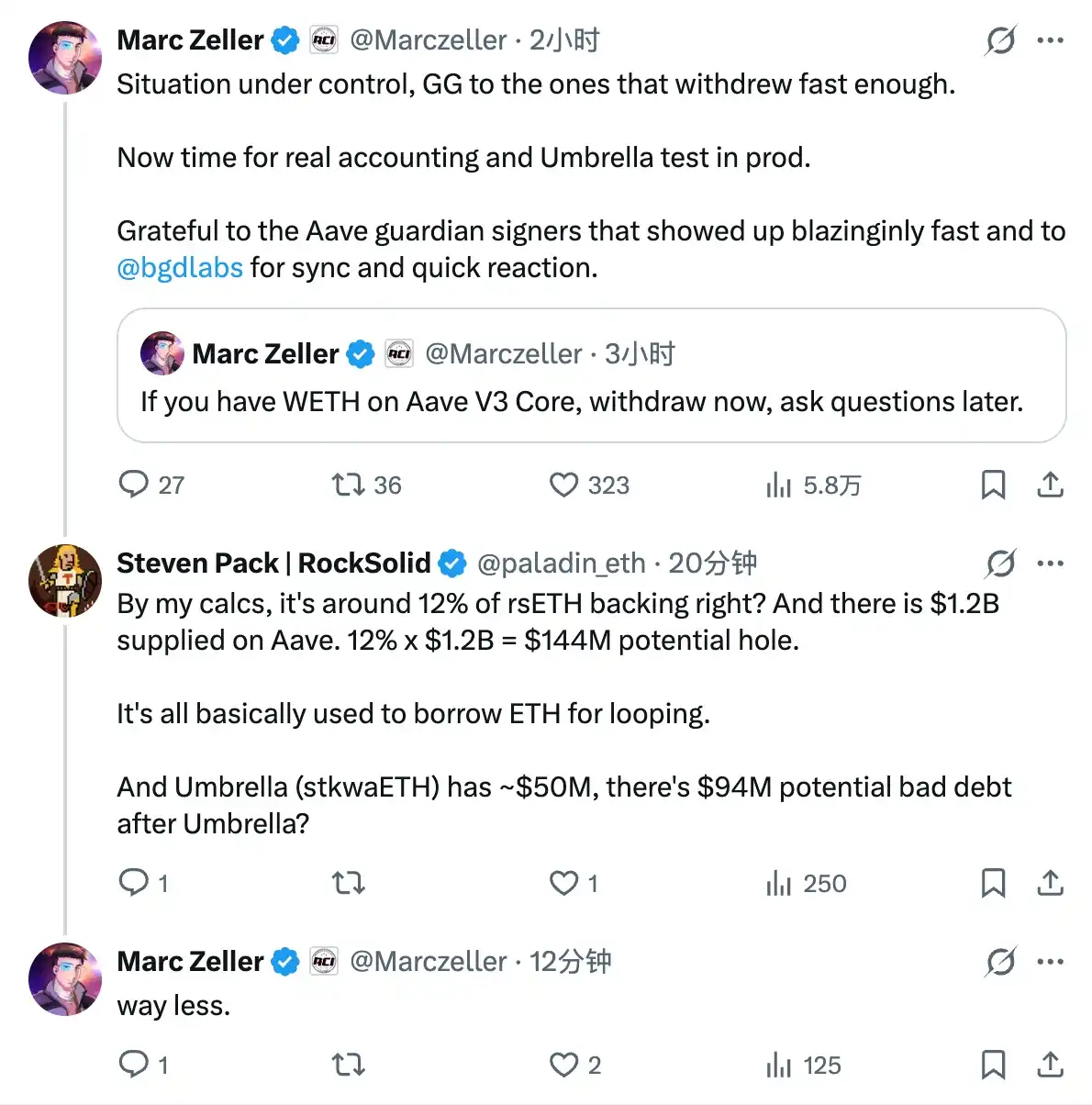

Namun, pendiri kelompok pemerintahan perwakilan ekosistem Aave, Aave Chan Initiative (ACI), Marc Zeller (telah mengumumkan akan keluar dari Aave pada Juli karena perbedaan pemerintahan) memberikan pandangan berbeda. Zeller pada awal ledakan peristiwa pernah menyarankan pengguna untuk mengambil WETH dari Aave V3 secepatnya untuk menghindari kerugian, dan mengonfirmasi pasar USDC dan USDT di Aave tidak terpengaruh, dia dalam balasan kepada pengguna lain tentang dugaan "kredit macet mungkin mencapai skala ratusan juta" menyatakan: "Jauh lebih kecil dari angka itu."

Tapi Marc Zeller juga menyebutkan, sekarang saatnya untuk menguji Umbrella dalam lingkungan produksi yang sebenarnya. Yang dimaksud Umbrella adalah modul keamanan otomatis Aave, sederhananya ini adalah kolam dana untuk menangani kredit macet, pengguna dapat menyetor aset ke dalamnya untuk mendapatkan insentif yang tinggi, tetapi ketika protokol mengalami kredit macet, kolam dana ini juga harus menanggung kerugian potensial.

Data protokol Aave menunjukkan,saat ini Umbrella memiliki WETH bernilai sekitar $50 juta yang dapat digunakan untuk menangani kredit macet potensial dari peristiwa ini, tetapi untuk sementara tidak pasti apakah cukup untuk menutupi lubang.

Terpengaruh peristiwa ini, AAVE anjlok hampir 10%, hingga berita ini ditulis sementara diperdagangkan pada 104,6 USDT.

Peristiwa Keamanan Skala Ratusan Juta Lainnya di Bulan April

Ini bukan peristiwa keamanan dengan jumlah besar pertama yang terjadi bulan ini.

Pada 1 April, protokol perdagangan derivasi ekosistem Solana Drift Protocol pernah diserang, kehilangan hingga $280 juta (lihat "Lelucon April Mop? Drift Protocol Dicuri Lebih dari $280 Juta, Menjadi Perampokan DeFi Terbesar Kedua di Ekosistem Solana").

Setelahnya, Drift Protocol langsung menyalahkan "peretas Korea Utara" untuk pencurian tersebut, tetapi beruntung, institusi seperti Tether telah berkomitmen menyuntikkan dana $147,5 juta untuk ganti rugi pengguna, setidaknya pengguna memiliki sedikit harapan klaim.

Hanya berselang belasan hari, ledakan peristiwa peretas dengan skala lebih besar terjadi, kali ini bagaimana akhirnya?

Apakah Masih Ada Tempat yang Aman untuk DeFi?

Masalah keamanan DeFi semakin menjadi-jadi.

Di satu sisi peristiwa peretas yang terus-menerus, di sisi lain ancaman keamanan berkelanjutan yang dibawa oleh AI seperti Mythos (dapat dilihat "Wawancara Odaily dengan Yu Xian: Model Baru Tingkat Nuklir Anthropic Bocor, Bagaimana Mempengaruhi Serangan dan Pertahanan Keamanan Kripto?"). Bagi pengguna DeFi, langkah penanganan sebelumnya adalah mengumpulkan dana sebanyak mungkin ke protokol kepala yang diaudit penuh dan memiliki reputasi merek yang baik, tetapi sekarang,bahkan protokol top seperti Aave yang secara bawah sadar sangat sulit bermasalah bagi retail juga terkena dampaknya secara tidak langsung, ke mana lagi pengguna dapat memindahkan dananya?

Secara pribadi, saat ini memang tidak disarankan pengguna menyimpan dana besar di on-chain, jika memang ada kebutuhan, harap lakukan dispersi dan isolasi posisi dengan baik.

Hingga berita ini ditulis, banyak detail tentang peristiwa ini masih belum jelas, Odaily akan terus mengikuti perkembangan peristiwa, harap pantau terus.