*Laporan ini diproduksi bersama oleh Beosin dan Footprint Analytics

Kata Pengantar

Laporan penelitian ini diprakarsai oleh Aliansi Keamanan Blockchain, dan ditulis bersama oleh anggota aliansi Beosin dan Footprint Analytics, bertujuan untuk membahas secara komprehensif situasi keamanan blockchain global tahun 2025. Melalui analisis dan evaluasi terhadap kondisi keamanan blockchain global saat ini, laporan ini akan mengungkap tantangan dan ancaman keamanan yang dihadapi, serta memberikan solusi dan praktik terbaik. Keamanan dan regulasi blockchain adalah masalah kunci dalam pengembangan era Web3. Melalui penelitian dan pembahasan mendalam dalam laporan ini, kita dapat lebih memahami dan mengatasi tantangan ini, guna mendorong keamanan dan keberlanjutan pengembangan teknologi blockchain.

1. Ringkasan Situasi Keamanan Blockchain Web3 2025

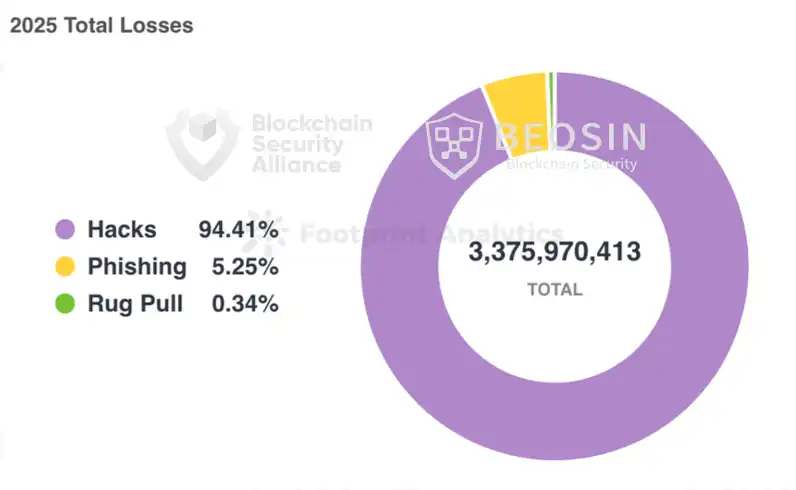

Berdasarkan pemantauan platform Alert milik perusahaan teknologi keamanan dan kepatuhan blockchain Beosin, kerugian total di bidang Web3 pada tahun 2025 akibat serangan peretas, penipuan phishing, dan Rug Pull oleh pihak proyek mencapai 3,375 miliar dolar AS. Terdapat total 313 peristiwa keamanan blockchain besar, termasuk 191 peristiwa serangan peretas dengan total kerugian sekitar 3,187 miliar dolar AS; peristiwa Rug Pull oleh pihak proyek dengan total kerugian sekitar 11,5 juta dolar AS; dan 113 peristiwa penipuan phishing dengan total kerugian sekitar 177 juta dolar AS.

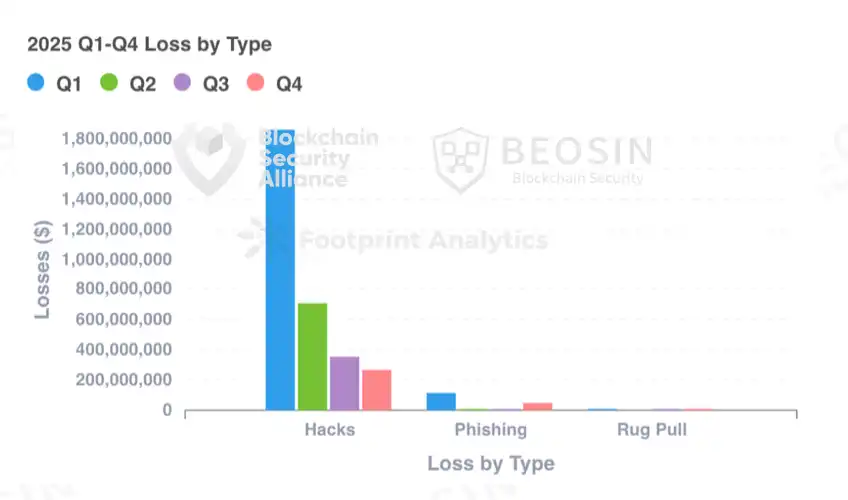

Kerugian pada Q1 2025 paling parah, dengan sebagian besar kerugian berasal dari peristiwa peretas Bybit. Jumlah kerugian akibat serangan peretas terus menurun per kuartal, tetapi meningkat signifikan dibandingkan tahun 2024, dengan kenaikan sebesar 77,85%; Kerugian akibat penipuan phishing dan peristiwa Rug Pull oleh pihak proyek menurun signifikan dibandingkan tahun 2024, dengan penurunan kerugian penipuan phishing sekitar 69,15%, dan penurunan kerugian Rug Pull sekitar 92,21%.

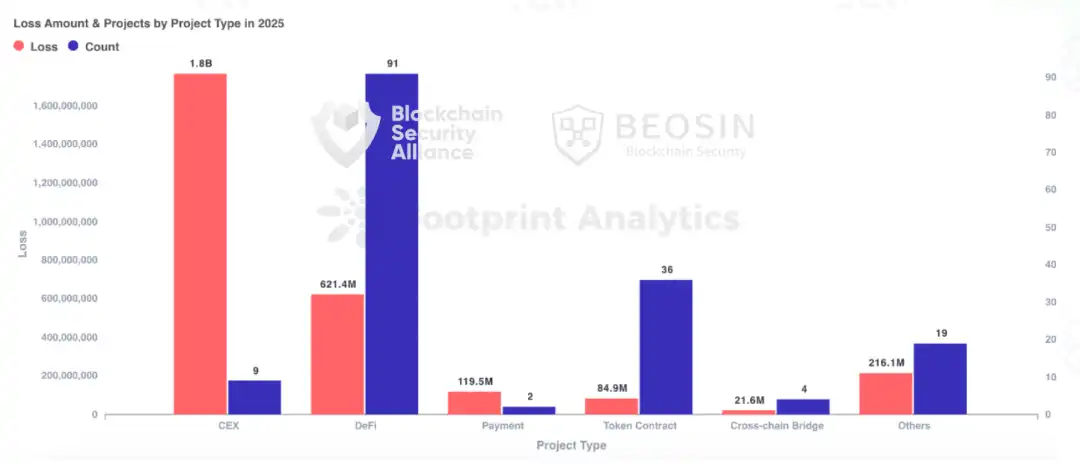

Jenis proyek yang diserang pada tahun 2025 mencakup DeFi, CEX, blockchain publik, jembatan silang (cross-chain), NFT, platform perdagangan Memecoin, dompet, peramban, paket kode pihak ketiga, infrastruktur, bot MEV, dan berbagai jenis lainnya. DeFi masih menjadi jenis proyek yang paling sering diserang, dengan 91 serangan terhadap DeFi menyebabkan kerugian sekitar 621 juta dolar AS. CEX adalah jenis proyek dengan total kerugian tertinggi, 9 serangan terhadap CEX menyebabkan kerugian sekitar 1,765 miliar dolar AS, menyumbang 52,30% dari total kerugian.

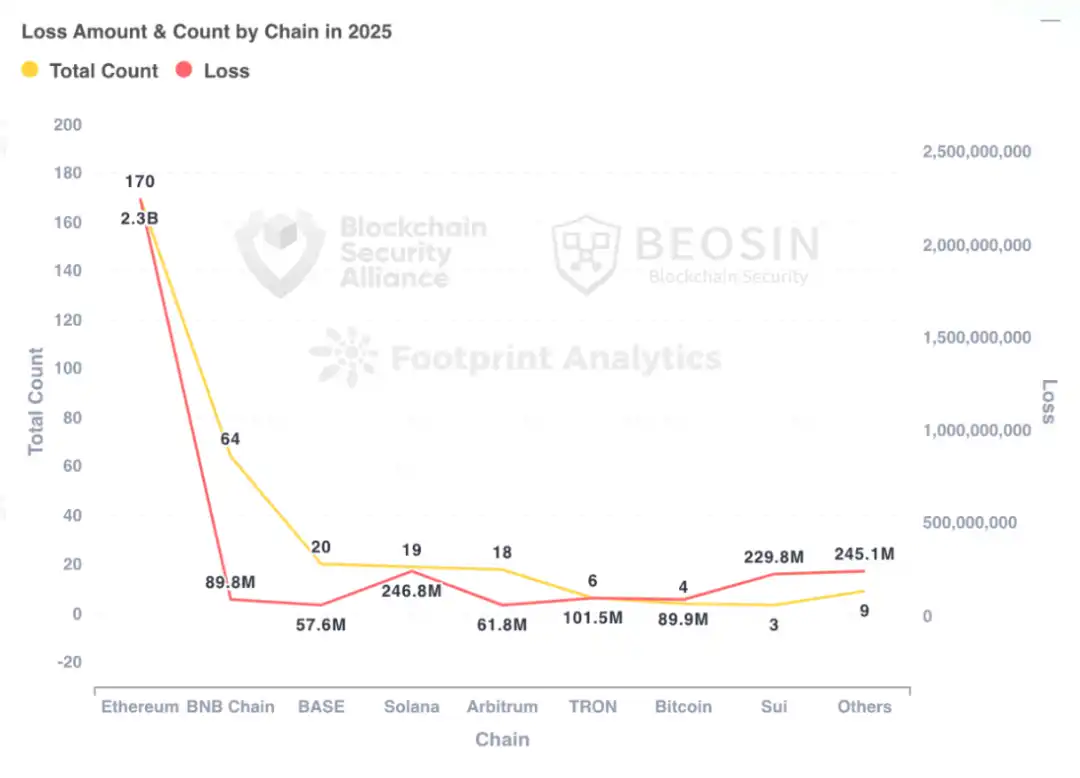

Ethereum tetap menjadi blockchain publik dengan kerugian tertinggi pada tahun 2025, 170 peristiwa keamanan di Ethereum menyebabkan kerugian sekitar 2,254 miliar dolar AS, mencapai 66,79% dari total kerugian tahunan.

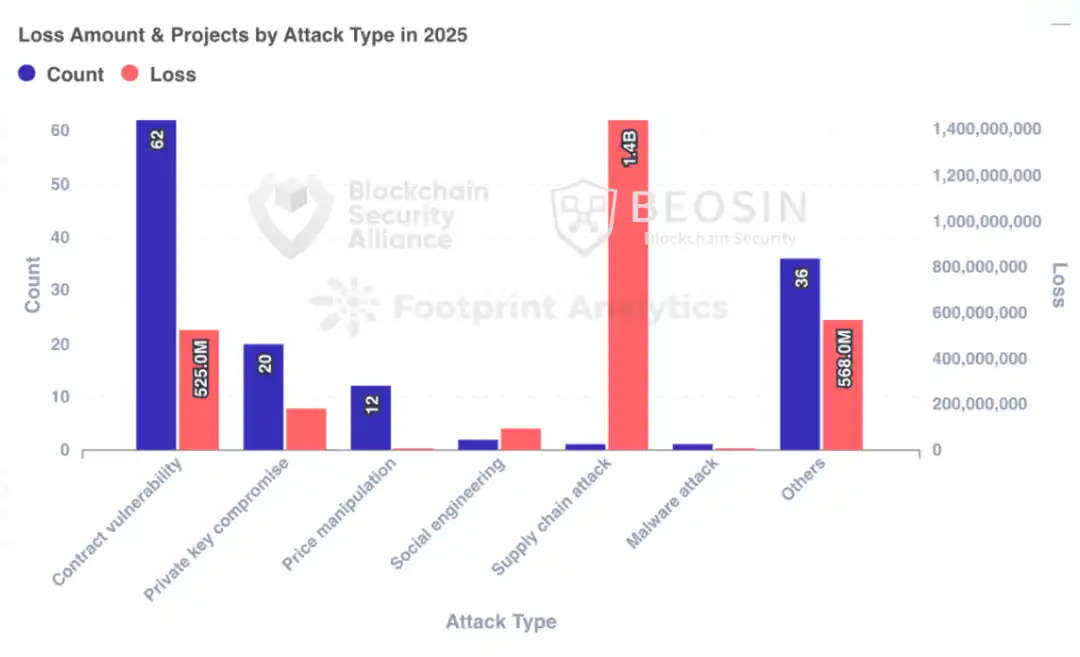

Dilihat dari metode serangan, peristiwa Bybit menyebabkan kerugian sekitar 1,44 miliar dolar AS akibat serangan rantai pasok (supply chain attack), menyumbang 42,67% dari total kerugian, dan merupakan metode serangan yang menyebabkan kerugian terbanyak. Selain itu, eksploitasi kerentanan kontrak adalah metode serangan yang paling sering muncul, dari 191 peristiwa serangan, 62 di antaranya berasal dari eksploitasi kerentanan kontrak, mencapai 32,46%.

2. Sepuluh Peristiwa Keamanan Terbesar 2025

Tahun 2025 terjadi 3 peristiwa keamanan dengan kerugian lebih dari seratus juta: Bybit (1,44 miliar dolar AS), Cetus Protocol (224 juta dolar AS), dan Balancer (116 juta dolar AS), diikuti oleh Stream Finance (93 juta dolar AS), Paus BTC (91 juta dolar AS), Nobitex (90 juta dolar AS), Phemex (70 juta dolar AS), UPCX (70 juta dolar AS), Pengguna Ethereum (50 juta dolar AS), Infini (49,5 juta dolar AS).

Berbeda dengan tahun-tahun sebelumnya, dalam 10 peristiwa keamanan terbesar tahun ini muncul 2 kasus kerugian besar yang dialami pengguna individu, penyebab kerugiannya adalah serangan rekayasa sosial/phishing. Meskipun serangan semacam ini bukanlah metode serangan yang menyebabkan kerugian terbesar, frekuensi serangannya meningkat setiap tahun, menjadi ancaman besar bagi pengguna individu.

*Konten spesifik dari sepuluh peristiwa keamanan terbesar dapat dilihat melalui laporan lengkap.

3. Jenis Proyek yang Diserang

Pertukaran terpusat menjadi jenis proyek dengan kerugian tertinggi

Jenis proyek dengan kerugian tertinggi pada tahun 2025 adalah pertukaran terpusat (CEX), 9 serangan terhadap pertukaran terpusat menyebabkan kerugian sekitar 1,765 miliar dolar AS, menyumbang 52,30% dari total kerugian. Di antaranya, pertukaran dengan kerugian terbesar adalah Bybit, rugi sekitar 1,44 miliar dolar AS. Kerugian besar lainnya termasuk Nobitex (rugi sekitar 90 juta dolar AS), Phemex (rugi sekitar 70 juta dolar AS), BtcTurk (48 juta dolar AS), CoinDCX (44,2 juta dolar AS), SwissBorg (41,3 juta dolar AS), Upbit (36 juta dolar AS).

DeFi adalah jenis proyek yang paling sering diserang, 91 serangan terhadap DeFi menyebabkan kerugian sekitar 621 juta dolar AS, menempati posisi kedua dalam hal jumlah kerugian. Di antaranya, Cetus Protocol dicuri sekitar 224 juta dolar AS, menyumbang 36,07% dari dana DeFi yang dicuri, Balancer rugi sekitar 116 juta dolar AS, proyek DeFi lain dengan kerugian besar termasuk Infini (sekitar 49,5 juta dolar AS), GMX (sekitar 40 juta dolar AS), Abracadabra Finance (13 juta dolar AS), Cork Protocol (sekitar 12 juta dolar AS), Resupply (sekitar 9,6 juta dolar AS), zkLend (sekitar 9,5 juta dolar AS), Ionic (sekitar 8,8 juta dolar AS), Alex Protocol (sekitar 8,37 juta dolar AS).

4. Situasi Jumlah Kerugian di Setiap Chain

Ethereum adalah chain dengan kerugian tertinggi dan peristiwa keamanan terbanyak

Sama seperti tahun-tahun sebelumnya, Ethereum tetap menjadi blockchain publik dengan kerugian tertinggi dan jumlah peristiwa keamanan terbanyak. 170 peristiwa keamanan di Ethereum menyebabkan kerugian sekitar 2,254 miliar dolar AS, mencapai 66,79% dari total kerugian tahunan.

Blockchain publik dengan peringkat kedua dalam jumlah peristiwa keamanan adalah BNB Chain, 64 peristiwa keamanan menyebabkan kerugian sekitar 89,83 juta dolar AS. Serangan on-chain di BNB Chain banyak, tetapi jumlah kerugiannya relatif kecil, namun dibandingkan dengan tahun 2024, jumlah peristiwa keamanan dan kerugian meningkat signifikan, dengan kenaikan kerugian sebesar 110,87%.

Base adalah blockchain dengan peringkat ketiga dalam jumlah peristiwa keamanan, total 20 peristiwa keamanan. Solana menyusul dengan 19 peristiwa keamanan.

5. Analisis Metode Serangan

Eksploitasi kerentanan kontrak adalah metode serangan yang paling sering muncul

Dari 191 peristiwa serangan, 62 di antaranya berasal dari eksploitasi kerentanan kontrak, mencapai 32,46%, menyebabkan total kerugian 556 juta dolar AS, dan merupakan metode serangan dengan kerugian terbesar selain serangan rantai pasok Bybit.

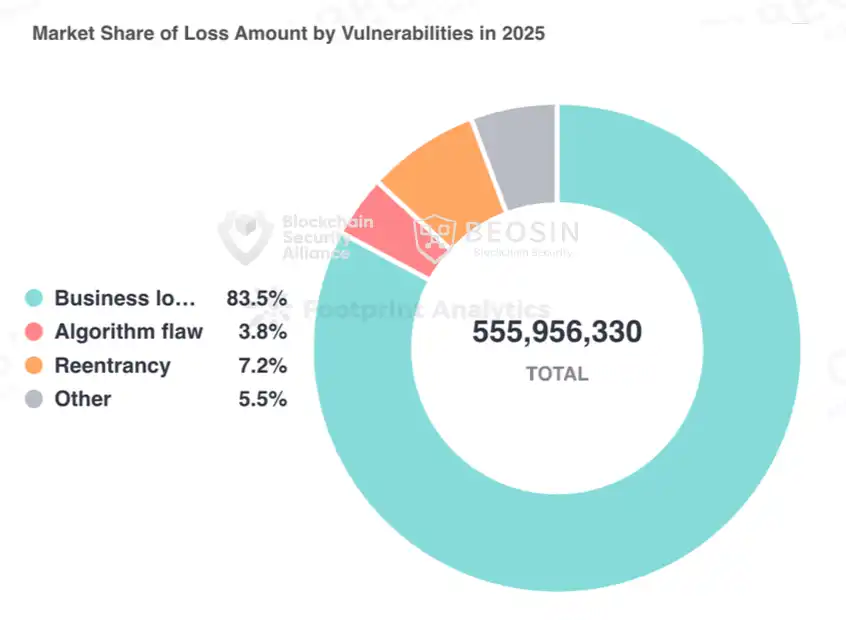

Dibagi berdasarkan kerentanan kontrak, kerentanan yang menyebabkan kerugian terbanyak adalah: kerentanan logika bisnis, total kerugian 464 juta dolar AS. Tiga kerentanan kontrak dengan kemunculan terbanyak adalah kerentanan logika bisnis (53 kali), kerentanan kontrol akses (7 kali), dan cacat algoritma (5 kali).

Tahun ini terjadi 20 peristiwa kebocoran kunci pribadi, total kerugian sekitar 180 juta dolar AS, jumlah kejadian dan kerugian yang ditimbulkan berkurang drastis dibandingkan tahun lalu. Kesadaran akan perlindungan kunci pribadi di antara pertukaran, pihak proyek, dan pengguna meningkat.

6. Analisis Serangan Peristiwa Keamanan Khas

6.1 Analisis Peristiwa Keamanan Cetus Protocol 224 Juta Dolar AS

Ringkasan Peristiwa

Pada 22 Mei 2025, DEX Cetus Protocol di ekosistem Sui diserang, kerentanannya berasal dari kesalahan implementasi operasi shift kiri dalam kode pustaka sumber terbuka. Mengambil salah satu transaksi serangan sebagai contoh (https://suivision.xyz/txblock/DVMG3B2kocLEnVMDuQzTYRgjwuuFSfciawPvXXheB3x?tab=Overview), langkah-langkah serangan yang disederhanakan adalah sebagai berikut:

1. Aktifkan pinjaman kilat (flash loan): Penyerang meminjam 10 juta haSUI melalui pinjaman kilat.

2. Buat posisi likuiditas: Buka posisi likuiditas baru dengan rentang harga [300000, 300200].

3. Tambahkan likuiditas: Hanya menggunakan 1 unit haSUI untuk menambah likuiditas, tetapi mendapatkan nilai likuiditas setinggi 10.365.647.984.364.446.732.462.244.378.333.008.

4. Hapus likuiditas: Segera hapus likuiditas dalam beberapa transaksi untuk menguras kolam likuiditas.

5. Lunasi pinjaman kilat: Lunasi pinjaman kilat dan simpan sekitar 5,7 juta SUI sebagai keuntungan.

Analisis Kerentanan

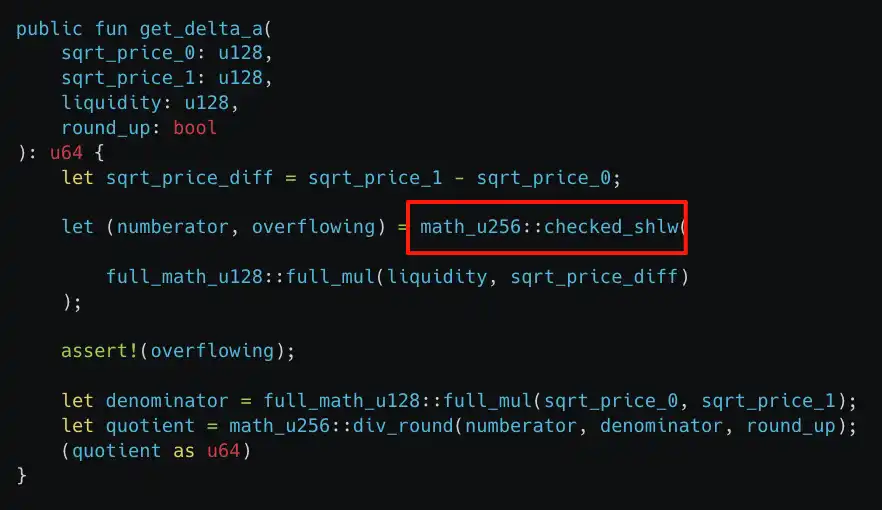

Penyebab utama serangan ini adalah kesalahan implementasi checked_shlw dalam fungsi get_delta_a, yang menyebabkan pemeriksaan overflow gagal. Penyerang hanya membutuhkan sedikit token untuk dapat menukar sejumlah besar aset dalam kolam likuiditas, sehingga mencapai serangan.

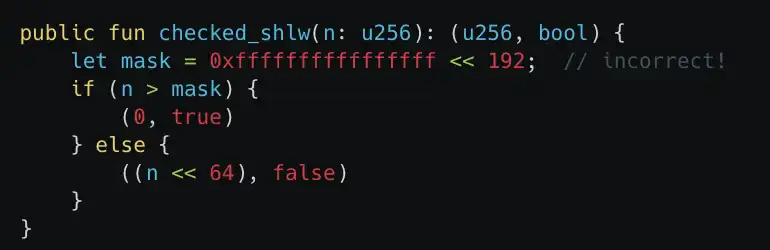

Seperti ditunjukkan pada gambar di bawah, checked_shlw digunakan untuk menentukan apakah pergeseran kiri 64 bit pada angka u256 akan menyebabkan overflow. Nilai input yang kurang dari 0xffffffffffffffff << 192 akan melewati deteksi overflow, tetapi nilai input setelah digeser ke kiri 64 bit mungkin melebihi nilai maksimum u256 (overflow), dan checked_shlw masih akan mengeluarkan false (tidak terjadi overflow). Dengan demikian, dalam perhitungan selanjutnya, jumlah token yang dibutuhkan akan sangat diremehkan.

Selain itu, dalam Move, keamanan operasi integer dirancang untuk mencegah overflow dan underflow, karena keduanya dapat menyebabkan perilaku tak terduga atau kerentanan. Secara spesifik: Jika hasil perhitungan penambahan dan perkalian terlalu besar untuk tipe integer, program akan berhenti. Jika pembagi adalah nol, pembagian akan berhenti.

Keunikan pergeseran kiri (<<) adalah bahwa ia tidak berhenti saat terjadi overflow. Ini berarti, bahkan jika jumlah bit yang digeser melebihi kapasitas penyimpanan tipe integer, program tidak akan berhenti, yang dapat menyebabkan nilai kesalahan atau perilaku yang tidak dapat diprediksi.

6.2 Analisis Peristiwa Keamanan Balancer 116 Juta Dolar AS

Pada 3 November 2025, protokol Balancer v2 diserang, termasuk protokol fork-nya, beberapa proyek di berbagai chain mengalami kerugian sekitar 116 juta dolar AS. Mengambil transaksi serangan penyerang di Ethereum sebagai contoh: 0x6ed07db1a9fe5c0794d44cd36081d6a6df103fab868cdd75d581e3bd23bc9742

1. Penyerang pertama-tama memulai transaksi serangan melalui fungsi pertukaran massal (batch swap), menggunakan BPT untuk menukar sejumlah besar token likuiditas kolam, membuat cadangan token likuiditas kolam menjadi sangat rendah.

2. Kemudian penyerang mulai melakukan pertukaran token likuiditas (osETH/WETH).

3. Lalu menukar kembali token likuiditas menjadi token BPT, dan mengulangi operasi di atas di beberapa kolam.

4. Terakhir melakukan penarikan, untuk merealisasikan keuntungan.

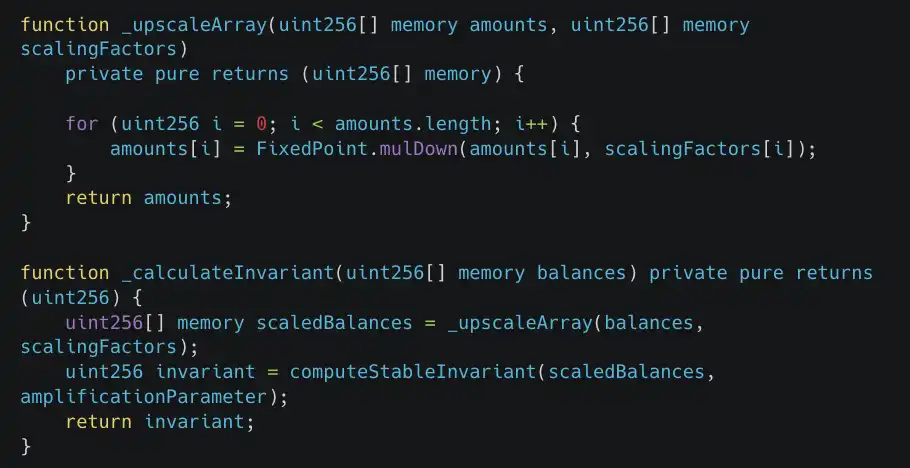

Analisis Kerentanan

ComposableStablePools menggunakan rumus invarian StableSwap dari Curve untuk mempertahankan stabilitas harga antar aset yang serupa. Namun, operasi penskalaan yang dilakukan saat menghitung invarian akan memperkenalkan kesalahan.

Fungsi mulDown melakukan pembagian integer dengan pembulatan ke bawah, kesalahan presisi ini akan diteruskan ke perhitungan invarian, menyebabkan nilai perhitungan menjadi sangat rendah, sehingga menciptakan peluang keuntungan bagi penyerang.

7. Analisis Kasus Khas Pencucian Uang

7.1 Amerika Serikat Menjatuhkan Sanksi kepada Kartel Narkoba yang Dipimpin Ryan James Wedding

Menurut dokumen yang diungkapkan oleh Departemen Keuangan AS, Ryan James Wedding dan timnya menyelundupkan beberapa ton kokain melalui Kolombia dan Meksiko dan menjualnya ke AS dan Kanada. Organisasi kriminalnya menggunakan cryptocurrency untuk mencucikan uang, guna membersihkan kekayaan ilegal yang sangat besar.

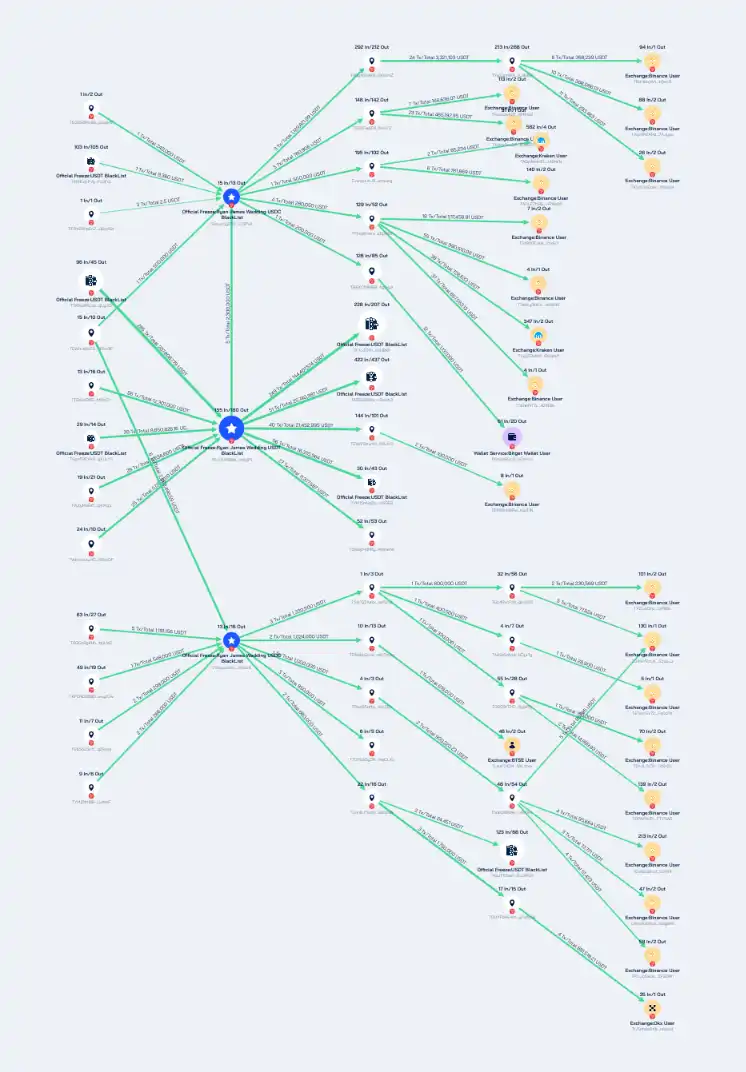

Melalui alat pelacakan dan investigasi on-chain Beosin Trace milik Beosin, dianalisis alamat cryptocurrency yang terkait dengan kartel narkoba Wedding, hasil analisisnya seperti di bawah ini:

TAoLw5yD5XUoHWeBZRSZ1ExK9HMv2CiPvP, TVNyvx2astt2AB1 Us67ENjfMZeEXZeiuu6 dan TPJ1JNX98MJpHueBJeF5SVSg85z8mYg1P1, 3 alamat yang dimiliki Wedding ini telah menangani 266.761.784,24 USDT, sebagian aset telah dibekukan secara resmi oleh Tether, tetapi sebagian besar aset telah dicuci melalui alamat dengan transaksi frekuensi tinggi dan transfer bertingkat, dan disetor ke platform seperti Binance, OKX, Kraken, BTSE.

Anggotanya Sokolovski memiliki beberapa alamat di berbagai jaringan blockchain (BTC, ETH, Solana, TRON, BNB Beacon Chain), hasil analisis aliran dananya dapat dilihat melalui laporan lengkap.

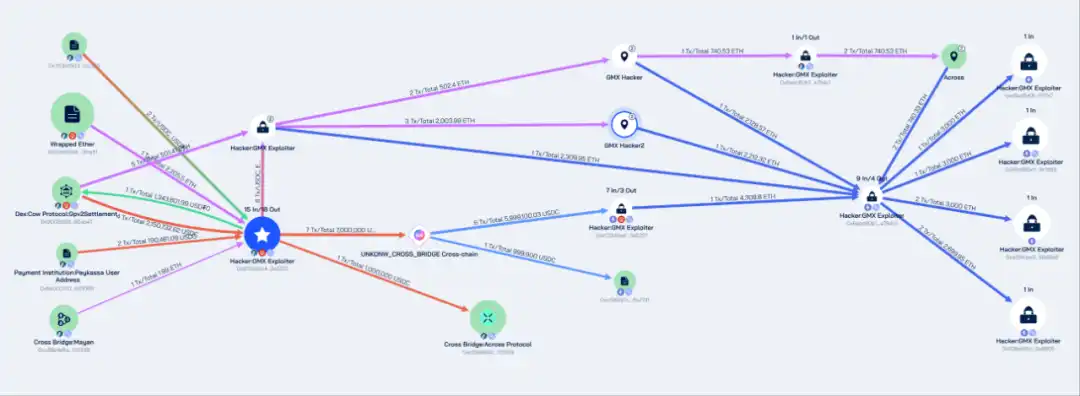

7.2 Kasus Pencurian Dana GMX 40 Juta Dolar AS

Pada 10 Juli 2025, GMX diserang karena kerentanan dapat diulang (reentrancy vulnerability), peretas memperoleh keuntungan sekitar 42 juta dolar AS. Beosin Trace melacak dana yang dicuri dan menemukan: Alamat penyerang 0x7d3bd50336f64b7a473c51f54e7f0bd6771cc355 setelah mendapat keuntungan menukarkan berbagai stablecoin dan altcoin menjadi ETH dan USDC melalui protokol DEX, dan mentransfer aset yang dicuri ke jaringan Ethereum melalui beberapa protokol cross-chain.

Kemudian, aset GMX yang dicuri senilai sekitar 32 juta ETH masing-masing disimpan di 4 alamat jaringan Ethereum berikut:

0xe9ad5a0f2697a3cf75ffa7328bda93dbaef7f7e7

0x69c965e164fa60e37a851aa5cd82b13ae39c1d95

0xa33fcbe3b84fb8393690d1e994b6a6adc256d8a3

0x639cd2fc24ec06be64aaf94eb89392bea98a6605

Aset sekitar 10 juta dolar AS disimpan di alamat jaringan Arbitrum 0xdf3340a436c27655ba62f8281565c9925c3a5221.

Jalur pencucian dana peristiwa ini sangat khas, peretas mengaburkan dan menyembunyikan jalur dana melalui protokol DeFi, jembatan silang, dll., untuk menghindari pelacakan dan pembekuan dari lembaga pengawas dan departemen penegak hukum.

8. Ringkasan Situasi Keamanan Blockchain Web3 2025

Tahun 2025, kerugian moneter yang disebabkan oleh penipuan phishing dan Rug Pull oleh pihak proyek menurun signifikan dibandingkan tahun 2024, namun serangan peretas sering terjadi, kerugiannya melebihi 3,1 miliar dolar AS, di mana jenis proyek dengan kerugian tertinggi masih adalah pertukaran. Sementara peristiwa keamanan terkait kebocoran kunci pribadi berkurang, penyebab utama perubahan ini termasuk:

Setelah aktivitas peretas yang merajalela tahun lalu, tahun ini seluruh ekosistem Web3 lebih memperhatikan keamanan, dari pihak proyek hingga perusahaan keamanan, semuanya telah berupaya di berbagai aspek, seperti operasi keamanan internal, pemantauan on-chain real-time, lebih memperhatikan audit keamanan, aktif belajar dari pengalaman eksploitasi kerentanan kontrak sebelumnya, terus memperkuat kesadaran keamanan dalam hal penyimpanan kunci pribadi dan keamanan operasi proyek. Karena semakin sulitnya mengeksploitasi kerentanan kontrak dan mencuri kunci pribadi, peretas mulai menggunakan cara lain, seperti serangan rantai pasok, kerentanan front-end, dll., untuk menipu pengguna mentransfer aset ke alamat yang dikendalikan peretas.

Selain itu, seiring dengan integrasi pasar kripto dan pasar tradisional, target serangan tidak lagi terbatas pada menyerang jenis seperti DeFi, jembatan silang, pertukaran, tetapi beralih ke menyerang berbagai target seperti platform pembayaran, platform perjudian, penyedia layanan kripto, infrastruktur, alat pengembangan, bot MEV, dll., fokus serangan juga beralih ke cacat logika protokol yang lebih kompleks.

Bagi pengguna individu, serangan rekayasa sosial/phishing serta kemungkinan adanya pemaksaan kekerasan menjadi ancaman besar bagi keamanan aset individu. Saat ini, banyak serangan phishing karena melibatkan jumlah kecil, korbannya adalah pengguna individu sehingga tidak dilaporkan atau dicatat secara publik, data kerugiannya sering diremehkan, tetapi pengguna harus meningkatkan kesadaran untuk mencegah serangan semacam ini. Sementara penculikan terhadap pengguna kripto dan cara fisik dengan pemaksaan kekerasan telah muncul beberapa kali tahun ini, pengguna perlu melindungi informasi identitas pribadi, dan sebisa mungkin mengurangi paparan publik aset kripto.

Secara keseluruhan, keamanan Web3 tahun 2025 masih menghadapi tantangan yang严峻 (serius), pihak proyek dan pengguna individu tidak boleh lengah. Di masa depan, keamanan rantai pasok mungkin menjadi prioritas utama keamanan Web3. Bagaimana terus melindungi berbagai penyedia layanan infrastruktur industri dan memantau, mengingatkan ancaman yang ada dalam rantai pasok, adalah tantangan besar yang perlu diatasi bersama oleh berbagai pihak industri. Dan serangan rekayasa sosial/phishing yang digerakkan oleh AI mungkin akan terus meningkat, ini membutuhkan pembangunan sistem pertahanan multi-level, real-time, dinamis dari kesadaran individu hingga hambatan teknologi, hingga kolaborasi komunitas untuk mengatasinya.