Penulis: Zengineer

Kompilasi: Deep Tide TechFlow

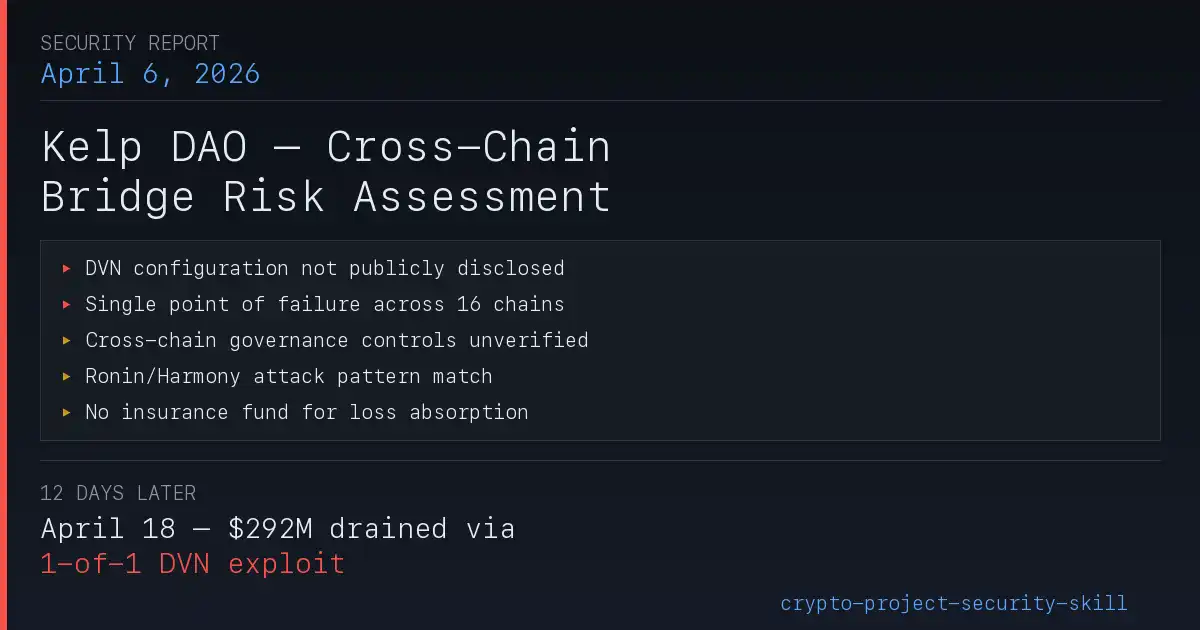

Panduan Deep Tide: 18 April, Kelp DAO diretas senilai $292 juta, menjadi insiden DeFi terbesar sepanjang 2026. Kerentanannya tidak ada dalam kode kontrak, melainkan pada konfigurasi node validasi 1-of-1 dari jembatan silang-chain LayerZero—satu titik kegagalan saja dapat memalsukan pesan silang-chain. Penulis sudah menandai titik risiko ini 12 hari yang lalu saat memindai Kelp dengan alat audit AI sumber terbuka yang dikembangkannya sendiri. Artikel ini merekonstruksi keseluruhan proses serangan, serta merefleksikan tiga hal yang tidak dilakukan alat dengan benar saat itu.

Apa itu Kelp DAO

Kelp DAO adalah protokol restaking likuiditas yang dibangun di atas EigenLayer. Mekanismenya seperti ini: pengguna menyetor ETH atau token staking likuid (stETH, ETHx) ke dalam kontrak Kelp, kontrak kemudian mendelegasikan aset ke node operator EigenLayer untuk restaking—sambil memberikan keamanan ke beberapa AVS (Actively Validated Services, Layanan Validasi Aktif). Sebagai imbalan, pengguna menerima rsETH sebagai bukti kepemilikan. Berbeda dengan restaking langsung di EigenLayer (aset terkunci), rsETH bersifat likuid—dapat diperdagangkan, digunakan sebagai jaminan di protokol peminjaman seperti Aave, dan dapat disilangkan antar-chain.

Untuk mencapai likuiditas silang-chain ini, Kelp menggunakan standar OFT (Omnichain Fungible Token, Token Fungible All-Chain) LayerZero untuk men-deploy rsETH di lebih dari 16 chain. Ketika Anda mentransfer rsETH dari Ethereum ke suatu L2, DVN (Decentralized Verifier Network, Jaringan Verifier Terdesentralisasi) LayerZero akan memverifikasi apakah pesan silang-chain ini sah. Arsitektur jembatan inilah yang menjadi inti cerita selanjutnya.

Kelp diprakarsai oleh Amitej Gajjala dan Dheeraj Borra (sebelumnya pendiri bersama Stader Labs), diluncurkan pada Desember 2023, TVL puncak $2.09 miliar, tata kelola menggunakan multisig 6/8 dan timelock upgrade kontrak 10 hari. Token tata kelola KERNEL mengelola tiga lini: Kelp, Kernel, Gain.

Peristiwa Peretasan

18 April 2026, penyerang menarik 116,500 rsETH dari jembatan silang-chain Kelp DAO, setara dengan $292 juta—insiden peretasan DeFi terbesar sepanjang 2026. Penyebab utamanya bukan kerentanan kode kontrak pintar, melainkan masalah konfigurasi: pengaturan DVN 1-of-1 (artinya hanya 1 node validasi, disetujui dengan 1 tanda tangan), memungkinkan penyerang memalsukan pesan silang-chain hanya dengan melanggar satu node yang terisolasi.

12 hari sebelumnya, 6 April, alat audit keamanan sumber terbuka saya sudah menandai vektor serangan ini.

Perlu dikatakan: peretasan ini menyebabkan kerugian nyata bagi orang-orang nyata. Penyimpan WETH Aave yang tidak pernah menyentuh rsETH, dananya dibekukan; LP di berbagai protokol harus menanggung kerugian yang tidak mereka setujui. Artikel ini menganalisis apa yang terjadi, apa yang ditangkap alat kami—tetapi biaya kerugian yang dialami orang sungguhan, lebih penting daripada skor risiko apa pun.

Laporan lengkap tersedia di GitHub, stempel waktu commit dapat diverifikasi siapa pun. Berikut adalah apa yang kami tangkap, apa yang terlewat, dan apa artinya bagi alat keamanan DeFi.

46 Menit, Guncangan DeFi

UTC 18 April 17:35, penyerang melanggar node validasi DVN yang terisolasi itu, lalu menyuruhnya "menyetujui" pesan silang-chain palsu. Endpoint LayerZero melihat DVN menyetujui, lalu meneruskan pesan ke kontrak OFT Kelp melalui lzReceive—kontrak mematuhi, mencetak 116,500 rsETH di mainnet Ethereum. Pesan mengklaim bahwa aset jaminan senilai itu dikunci di chain lain. Aset-aset itu tidak pernah ada.

Selanjutnya adalah aliran pencucian uang standar DeFi:

- Menyimpan rsETH curian sebagai jaminan ke Aave V3, Compound V3, Euler

- Menggunakan jaminan tanpa backing nyata ini, meminjam sekitar $236 juta WETH

- Mengumpulkan sekitar 74,000 ETH, menguangkan melalui Tornado Cash

46 menit kemudian, 18:21, multisig pause darurat Kelp membekukan kontrak. Penyerang kemudian melakukan dua serangan lanjutan (masing-masing 40,000 rsETH, ~$100 juta) semuanya gagal—pause ini menghentikan sekitar $200 juta tambahan.

Namun dampaknya masih parah. Aave V3 menelan kerugian sekitar $177 juta. Token AAVE anjlok 10.27%. ETH turun 3%. Utilisasi WETH di Aave langsung penuh 100%, penyimpan berebut menarik dana. rsETH di lebih dari 20 L2, semuanya menjadi aset dengan nilai dipertanyakan dalam semalam.

6 April, Apa yang Ditangkap Laporan

Awal April, tak lama setelah peretasan Drift Protocol $285 juta pada 1 April, saya menulis sebuah keahlian Claude Code sumber terbuka crypto-project-security-skill—sebuah kerangka kerja penilaian risiko arsitektur berbantuan AI, menggunakan data publik (DeFiLlama, GoPlus, Safe API, verifikasi on-chain) untuk menilai protokol DeFi. Ini bukan pemindai kode, juga bukan alat verifikasi formal. Peristiwa Drift membuat saya melihat: yang benar-benar menyebabkan kerugian terbesar, tidak ada dalam kode kontrak pintar—melainkan dalam kerentanan tata kelola, kelalaian konfigurasi, area buta arsitektur, tempat yang tidak pernah dilihat pemindai kode. Jadi saya menulis alat yang khusus menilai lapisan-lapisan ini: struktur tata kelola, ketergantungan oracle, mekanisme ekonomi, arsitektur silang-chain, membandingkan setiap protokol dengan pola serangan sejarah terkenal (Drift, Euler, Ronin, Harmony, Mango).

6 April, saya menjalankan audit lengkap pada Kelp DAO. Laporan lengkap dipublikasikan di GitHub, dengan stempel waktu commit yang tidak dapat diubah.

Laporan memberikan skor triase gabungan 72/100 (risiko medium) untuk Kelp. Dalam retrospeksi, skor ini terlalu longgar—beberapa celah informasi silang-chain yang tidak terjawab seharusnya menurunkan skor. Namun bahkan dalam peringkat risiko medium, laporan menunjuk vektor serangan yang kemudian dieksploitasi sungguhan.

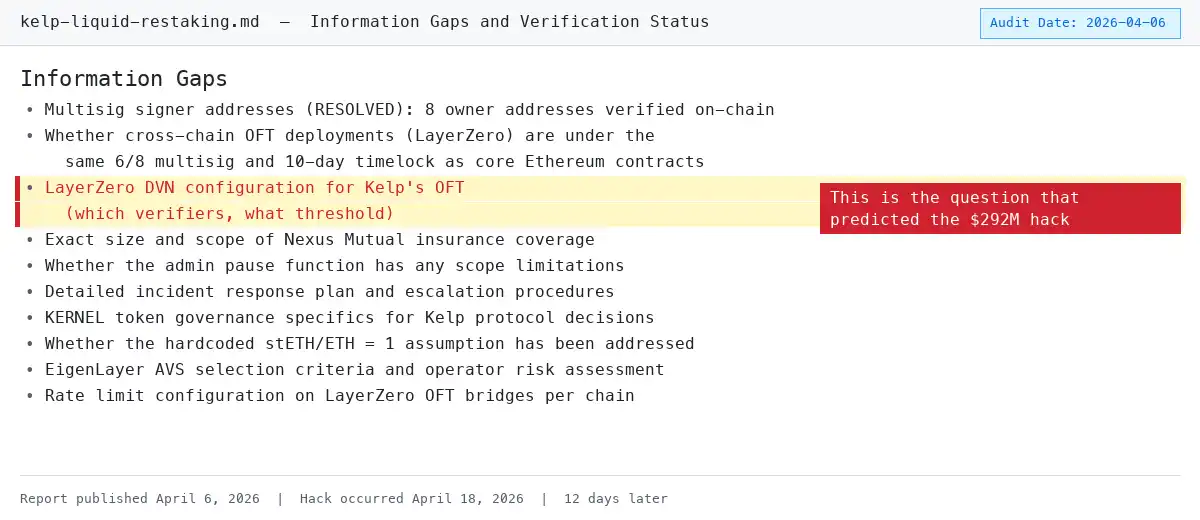

Cuplikan layar di bawah ini, adalah teks asli bagian "Information Gaps" laporan—tentang konfigurasi DVN Kelp yang menjadi akar penyebab peretasan $292 juta:

Keterangan Gambar: Bab "Information Gaps" laporan 6 April, ketidaktransparan konfigurasi DVN disebut langsung

Berikut adalah perbandingan point-by-point apa yang ditandai laporan, dan apa yang terjadi sebenarnya.

Temuan 1: Ketidaktransparan Konfigurasi DVN (Sinyal Peringatan)

Teks Laporan Asli: "Konfigurasi LayerZero DVN (himpunan validator per chain, persyaratan threshold) tidak diungkapkan secara publik"

Apa yang Terjadi Sebenarnya: Kelp menjalankan konfigurasi DVN 1-of-1. Satu node. Satu titik tunggal. Penyerang mengambil alih satu node ini, dan memalsukan pesan silang-chain. Jika konfigurasinya 2-of-3 (rekomendasi minimum industri), penyerang harus melanggar beberapa pihak validasi independen secara bersamaan.

Perlu diperjelas: ini adalah masalah Kelp, bukan masalah LayerZero. LayerZero adalah infrastruktur—ia menyediakan kerangka kerja DVN, setiap protokol memilih konfigurasinya sendiri: berapa node validator (1-of-1, 2-of-3, 3-of-5...), node siapa yang digunakan, threshold per chain berapa. Kelp memilih 1-of-1 saat mendeploy jembatan OFT. LayerZero sepenuhnya mendukung 2-of-3 atau lebih tinggi—Kelp sendiri yang tidak mengaktifkannya.

Analogi: AWS menyediakan MFA (autentikasi multi-faktor). Jika akun Anda diretas karena Anda tidak pernah mengaktifkan MFA, itu masalah Anda, bukan AWS. LayerZero menaruh mekanisme keamanan di sana, Kelp tidak menggunakannya.

Laporan kami saat itu tidak dapat menentukan threshold DVN spesifik (karena Kelp tidak pernah mengungkapkannya), tetapi kami mencantumkan ketidaktransparan ini secara jelas sebagai celah informasi yang belum terselesaikan dan item risiko. Keengganan untuk mengungkapkan sendiri, adalah bendera merah).

Temuan 2: Kegagalan Titik Tunggal di 16 Chain (Tepat Sasaran)

Teks Laporan Asli: "Kegagalan titik tunggal LayerZero DVN, dapat mempengaruhi rsETH di 16 chain yang didukung secara bersamaan"

Apa yang Terjadi Sebenarnya: Pesan palsu langsung mengenai mainnet Ethereum, gelombang kejut menyebar ke semua chain yang telah mendeploy rsETH. LayerZero secara preventif menjeda semua jembatan OFT keluar dari Ethereum. Pemegang rsETH di lebih dari 20 L2, token di tangan mereka tiba-tiba tidak jelas lagi ada jaminannya atau tidak.

Ini adalah risiko sistemik dari deployment multi-chain: rsETH beredar secara bersamaan di Arbitrum, Optimism, Base, Scroll, dan L2 lainnya, tetapi semua token ini berasal dari aset di mainnet Ethereum. Begitu jembatan mainnet dilanggar, rsETH di setiap L2 sekaligus kehilangan jaminan—pemegang tidak dapat menebus, juga tidak dapat memverifikasi apakah token mereka masih berharga. earnETH Lido (memiliki eksposur rsETH), jembatan LayerZero Ethena—semua terpaksa dijeda. Radius ledakan jauh melampaui Kelp sendiri.

Temuan 3: Kontrol Tata Kelola Silang-Chain Tidak Diverifikasi (Masalah Terkait)

Teks Laporan Asli: "Kontrol tata kelola atas konfigurasi LayerZero OFT di berbagai chain tidak diverifikasi—khususnya: apakah kontrol ini milik multisig 6/8 dan timelock 10 hari yang sama, atau dikendalikan oleh kunci admin independen"

Apa yang Terjadi Sebenarnya: Konfigurasi DVN jelas tidak berada di bawah tata kelola ketat protokol inti. Jika perubahan konfigurasi jembatan juga dikelola oleh multisig 6/8 dan timelock 10 hari, pengaturan DVN 1-of-1 akan membutuhkan persetujuan 6 dari 8 penandatangan—konfigurasi seperti itu kecil kemungkinannya tidak diperhatikan.

Ini mengungkap area buta tata kelola umum: banyak protokol menetapkan multisig ketat dan timelock untuk upgrade kontrak inti, tetapi dalam perubahan di lapisan operasional—konfigurasi jembatan, parameter oracle, manajemen whitelist—seringkali hanya satu kunci admin yang dapat mengubah. Tata kelola protokol inti Kelp adalah yang terdepan di industri (multisig 6/8 + timelock 10 hari), tetapi perlindungan ini tidak meluas ke vektor serangan terbesarnya: jembatan silang-chain.

Temuan 4: Cocok dengan Pola Serangan Ronin/Harmony (Tepat Sasaran)

Teks Laporan Asli: "Preseden sejarah paling relevan melibatkan keamanan jembatan. Deployment LayerZero Kelp di 16 chain, membawa kompleksitas operasional yang mirip dengan arsitektur multi-chain Ronin"

Apa yang Terjadi Sebenarnya: Jalur serangan hampir sempurna meniru skrip Ronin—melanggar validator jembatan, memalsukan pesan, mengosongkan aset. Modul pencocokan pola serangan alat kami, yang membandingkan arsitektur protokol dengan kategori serangan sejarah, dengan benar mengidentifikasi ini sebagai vektor serangan berisiko tertinggi.

Latar belakang sejarah: 2022, Jembatan Ronin kehilangan $625 juta karena 5 (dari 9) validator dilanggar; tahun yang sama, Jembatan Horizon Harmony kehilangan $100 juta karena 2 (dari 5) validator dilanggar. Situasi Kelp lebih ekstrem—hanya 1 validator, menekan ambang serangan ke yang terendah absolut. Alat dapat menandai risiko ini karena secara otomatis membandingkan arsitektur protokol dengan pola serangan sejarah ini, bukan hanya melihat kode.

Temuan 5: Tidak Ada Kolam Asuransi (Memperbesar Kerugian)

Teks Laporan Asli: "Protokol saat ini tidak memiliki kolam asuransi khusus, juga tidak memiliki mekanisme penanggung kerugian sosialisasi untuk menyerap peristiwa slashing"

Apa yang Terjadi Sebenarnya: Karena tidak ada cadangan asuransi, kerugian $292 juta seluruhnya ditelan oleh protokol hilir. Cadangan pemulihan Aave menutupi kurang dari 30% dari kerugian $177 juta-nya. LP yang tidak ada hubungannya dengan keputusan konfigurasi jembatan Kelp—menanggung dampak terbesar.

Penyerang menyimpan rsETH curian sebagai jaminan, ke Aave V3, Compound V3, Euler, lalu meminjam WETH sungguhan. Begitu rsETH dikonfirmasi tidak dijamin, posisi ini menjadi kerugian "tidak dapat dilikuidasi"—jaminan menjadi tidak berharga, tetapi WETH yang dipinjamkan sudah hilang. Utilisasi WETH di Aave langsung penuh, pengguna biasa tidak dapat menarik bahkan jika mereka ingin. Jika Anda adalah penyimpan WETH di Aave, bahkan jika Anda tidak pernah menyentuh rsETH, dana Anda terpengaruh. Kemitraan asuransi Kelp dan Nexus Mutual hanya mencakup produk vault tertentu, tidak mencakup eksposur protokol rsETH inti.

Ini adalah kegagalan di kedua sisi. Sisi Kelp: sebuah protokol yang mengelola TVL $1.3 miliar, nol kolam asuransi, nol mekanisme penyerapan kerugian. Saat jembatan dilanggar, tidak ada bantalan yang dapat menyerap kerusakan. Sisi Aave: menerima rsETH sebagai jaminan, tetapi tidak sepenuhnya menilai risiko konfigurasi jembatan silang-chain-nya. Parameter risiko Aave (LTV, threshold likuidasi) dirancang untuk fluktuasi harga normal, tetapi tidak mempertimbangkan risiko ekor "konfigurasi jembatan dilanggar menyebabkan jaminan menjadi nol dalam semalam". Cadangan pemulihan bahkan tidak menutupi 30% kerugian. Pada dasarnya, ini adalah kegagalan penetapan harga risiko: Aave memperlakukan rsETH sebagai aset yang berfluktuasi normal, tetapi sebenarnya membawa risiko ekor biner dari kegagalan jembatan. Kegagalan dari kedua sisi bertumpuk—sisi Kelp tidak memiliki asuransi untuk mencegah jaminan buruk memasuki sistem, sisi Aave tidak melakukan pemodelan risiko yang cukup halus untuk membatasi eksposur dalam skenario seperti ini.

Di Mana Kami Salah

Ada tiga hal yang seharusnya dilakukan lebih baik:

Peringkat risiko terlalu rendah. Kami memberi risiko jembatan silang-chain peringkat "medium". Tiga dari lima celah informasi yang belum terselesaikan dalam laporan terkait konfigurasi jembatan LayerZero, dan cocok dengan pola serangan sejarah Ronin/Harmony—ini seharusnya "tinggi" atau "kritis". Ketidaktransparan sendiri seharusnya menjadi sinyal yang lebih kuat.

Kami gagal menembus lapisan konfigurasi. Laporan berulang kali meminta Kelp mengungkapkan threshold DVN, tetapi kami tidak dapat memverifikasi secara independen. Ini adalah area buta struktural yang sama yang ditunjukkan oleh analisis pasca-peristiwa: alat audit yang ada berfokus pada logika kode, tidak dapat menangkap risiko di lapisan konfigurasi. Kami menandai masalahnya, tetapi tidak dapat menjawab.

Kami tidak memeriksa on-chain. Konfigurasi DVN sebenarnya dapat dibaca langsung on-chain melalui kontrak EndpointV2 LayerZero. Kami dapat mengkueri registry ULN302 untuk memverifikasi secara independen threshold DVN Kelp, bukan hanya menandainya sebagai "tidak diungkapkan secara publik". Jika diperiksa saat itu, kami dapat langsung melihat konfigurasi 1-of-1, bahkan tidak perlu Kelp mengungkapkannya. Ini adalah arah perbaikan paling spesifik untuk alat: menambahkan verifikasi konfigurasi DVN on-chain dalam langkah penilaian silang-chain.

Temuan tidak cukup spesifik, tidak cukup dapat ditindaklanjuti. Mengatakan "Konfigurasi DVN tidak diungkapkan" adalah mengamati kurangnya dokumentasi—bukan memprediksi serangan. Risiko-risiko ini (konsentrasi oracle, ketergantungan jembatan, kurangnya asuransi) sebenarnya juga umum ada di sebagian besar protokol DeFi silang-chain. Alat menandai ketidaktransparan Kelp, tetapi juga menandai pola serupa pada puluhan protokol yang tidak diserang. Tanpa mengumumkan tingkat false positive, mengklaim "kami memprediksikan" adalah membesar-besarkan fakta. Pernyataan yang lebih jujur adalah: kami mengajukan beberapa pertanyaan benar yang tidak ditanyakan siapa pun, dan salah satunya kebetulan mengenai titik kritis.

Tentang 'Pengungkapan Bertanggung Jawab'

Pertanyaan yang adil: jika kami sudah menandai risiko-risiko ini pada 6 April, mengapa tidak memberi tahu Kelp sebelum diserang pada 18 April?

Tidak diberi tahu. Alasannya: laporan mengidentifikasi ketidaktransparan—"Konfigurasi DVN tidak diungkapkan", bukan kerentanan yang dapat dieksploitasi secara spesifik. Kami tidak tahu konfigurasinya 1-of-1, hanya tahu konfigurasi tidak dipublikasikan. Tidak cukup spesifik untuk sesuatu yang dapat diungkapkan. "Konfigurasi jembatan Anda tidak didokumentasikan" adalah observasi tata kelola, bukan laporan yang cocok untuk diserahkan ke program bug bounty.

Dalam retrospeksi, kami dapat langsung menghubungi tim Kelp, menanyakan threshold DVN mereka. Percakapan itu mungkin dapat mengungkap konfigurasi 1-of-1, memicu perbaikan. Kami tidak melakukannya. Ini sebuah pelajaran: bahkan jika suatu temuan tampak terlalu kabur untuk proses pengungkapan formal, mengirim pesan pribadi untuk bertanya tetap berharga.

Apa Artinya bagi Keamanan DeFi

Peretasan Kelp—sama seperti peretasan Drift 17 hari sebelumnya—bukan kerentanan kontrak pintar. Pemindai kode otomatis seperti Slither, Mythril, bahkan GoPlus tidak dapat menangkapnya. Kerentanan tersembunyi dalam konfigurasi deployment, celah tata kelola, keputusan arsitektur, berada di atas lapisan kode.

Ini juga merupakan proposisi inti dari crypto-project-security-skill:

Keamanan protokol bukan hanya keamanan kode. Sebuah protokol dapat memiliki Solidity sempurna, lima audit dari perusahaan top, bug bounty $250,000—lalu tetap dicuri $292 juta karena masalah konfigurasi validator jembatan.

Alat ini open source di GitHub—siapa pun dapat meninjau metodologi, menjalankannya sendiri, atau meningkatkannya.

Linimasa

12 hari. Sinyal sudah ada di sana. Pertanyaannya: bagaimana ekosistem membangun alat yang dapat melihat sinyal-sinyal ini sebelum jembatan berikutnya runtuh.

Apa yang Dapat Anda Lakukan

Jika Anda memiliki aset dalam protokol DeFi dengan jembatan silang-chain:

- Jalankan audit sendiri. Alatnya open source. Jangan percaya kami—verifikasi sendiri.

- Periksa konfigurasi validator jembatan. Jika sebuah protokol tidak mau mengungkapkan threshold DVN-nya, anggap sebagai bendera merah. Laporan kami melakukan hal itu, dan terbukti benar.

- Jangan berasumsi audit kode mencakup segalanya. Kelp memiliki lebih dari 5 audit kode dari perusahaan dan platform terkenal (Code4rena, SigmaPrime, MixBytes). Audit kode tradisional tidak dirancang untuk menangkap risiko lapisan konfigurasi seperti pengaturan threshold DVN—itu adalah jenis analisis lain, bukan kelalaian perusahaan audit.

- Evaluasi cakupan asuransi. Jika sebuah protokol tidak memiliki kolam asuransi, dan Anda adalah LP di platform peminjaman yang menerima tokennya sebagai jaminan, Anda secara implisit menjaminnya. Penyimpan WETH di Aave kali ini, belajar dengan cara yang paling keras.

Gambaran Lebih Besar: AI Agent sebagai Lapisan Keamanan

Artikel ini berbicara tentang sebuah alat dan sebuah peretasan. Tetapi klaim di baliknya lebih besar: AI Agent dapat menjadi lapisan keamanan independen untuk investor DeFi.

Model keamanan tradisional industri crypto seperti ini: protokol mempekerjakan perusahaan audit, perusahaan audit melihat kode, perusahaan audit menerbitkan laporan. Model ini memiliki area buta—peristiwa Kelp mengilustrasikannya, berfokus pada kebenaran kode, tetapi melewatkan risiko konfigurasi, tata kelola, arsitektur.

Claude Code dan alat keahlian semacam ini membawa jalur alternatif: siapa pun dapat menggunakan data publik, menjalankan penilaian risiko berbantuan AI pada protokol apa pun dalam beberapa menit. Anda tidak perlu menghabiskan $200,000 untuk menyewa perusahaan audit. Anda tidak perlu bisa membaca Solidity. Anda meminta agent untuk membandingkan arsitektur protokol dengan pola serangan yang diketahui, itu akan mengajukan pertanyaan yang harus Anda tanyakan sebelum menyimpan uang.

Ini tidak menggantikan audit profesional—tetapi menurunkan ambang batas due diligence lapisan pertama ke tingkat yang dapat digunakan semua orang. Seorang LP yang sedang mempertimbangkan untuk memasukkan dana ke protokol restaking baru, sekarang dapat menjalankan perintah audit defi

Laporan Kelp itu tidak sempurna. Itu memberi risiko jembatan peringkat medium, seharusnya kritis. Itu tidak menembus lapisan konfigurasi. Tetapi itu mengajukan pertanyaan yang benar—jika tim Kelp atau LP mana pun saat itu menanggapi pertanyaan-pertanyaan ini dengan serius, kerugian $292 juta dapat dihindari.