Seorang penyerang kripto tampaknya mengambil alih dompet multisig seorang whale hanya beberapa menit setelah dibuat 44 hari yang lalu, dan telah menguras dan memutihkan dana secara bertahap sejak saat itu.

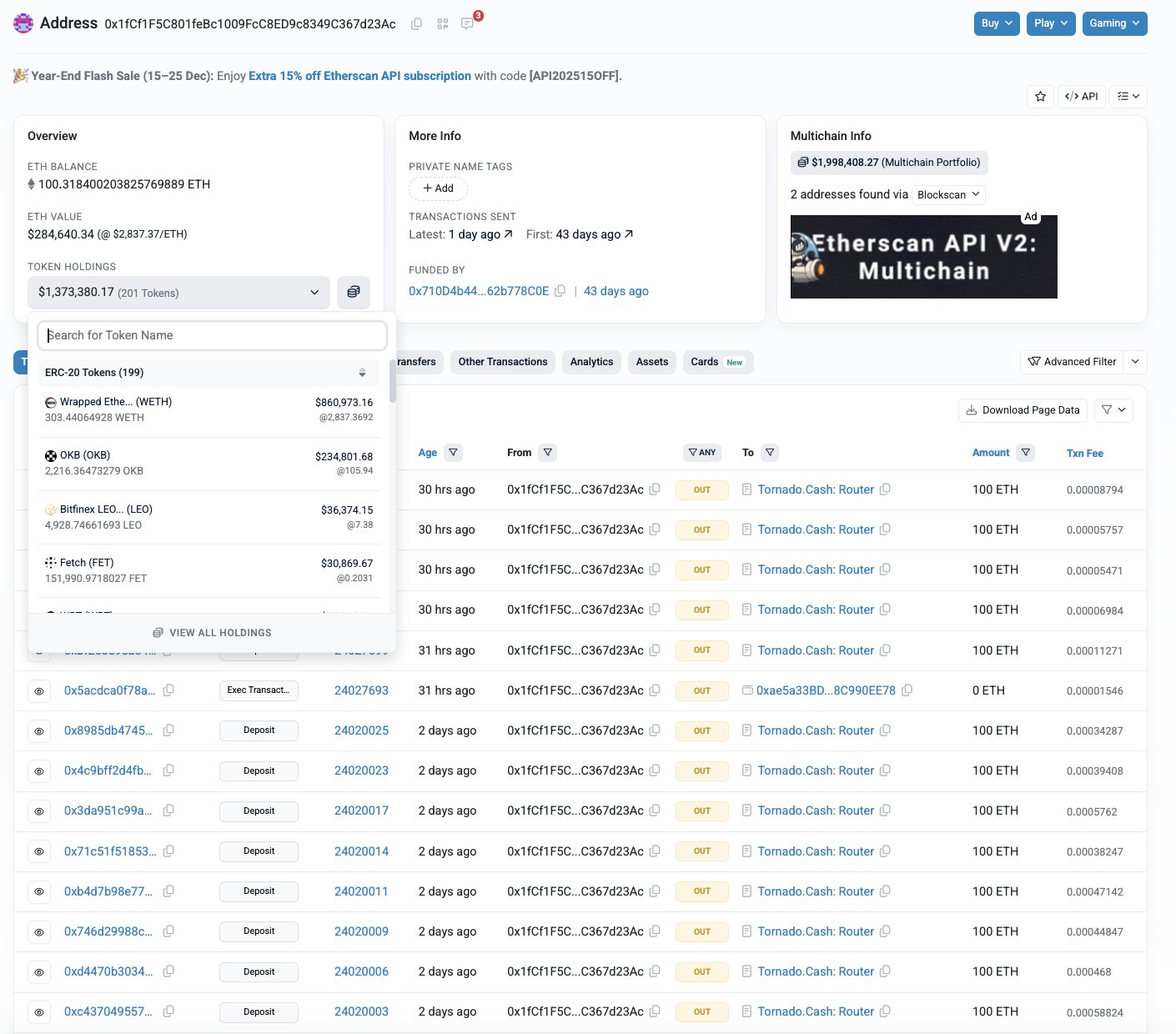

Dalam postingan pada hari Kamis di X, firma keamanan blockchain PeckShield melaporkan bahwa dompet multisig seorang whale telah dikuras sekitar $27,3 juta karena kompromi kunci privat. PeckShield mencatat bahwa penyerang telah memutihkan sekitar $12,6 juta, atau 4.100 Ether (ETH), melalui Tornado Cash dan menyimpan sekitar $2 juta dalam aset likuid, sementara juga mengendalikan posisi long leveraged di Aave (AAVE).

Namun, temuan baru dari Yehor Rudytsia, kepala forensik di Hacken Extractor, menunjukkan total kerugian mungkin melebihi $40 juta dan insiden tersebut kemungkinan dimulai jauh lebih awal, dengan tanda-tanda pencurian pertama yang berasal dari 4 November.

Rudytsia mengatakan kepada Cointelegraph bahwa dompet multisig yang diberi label "dikompromi" mungkin tidak pernah dikendalikan secara berarti oleh korban. Data onchain menunjukkan multisig dibuat oleh akun korban pada 4 November pukul 7:46 UTC, tetapi kepemilikan dialihkan ke penyerang hanya enam menit kemudian. "Sangat mungkin aktor pencurian membuat multisig ini dan mentransfer dana ke sana, kemudian dengan cepat menukar pemiliknya menjadi dirinya sendiri," kata Rudytsia.

Terkait: Spear phishing adalah taktik utama peretas Korea Utara: Cara tetap aman

Penyerang bermain jangka panjang

Setelah mengendalikan, penyerang tampaknya bertindak dengan sabar. Mereka melakukan setoran Tornado Cash secara bertahap selama beberapa minggu, dimulai dengan 1.000 ETH pada 4 November dan berlanjut hingga pertengahan Desember dalam transaksi yang lebih kecil dan bertahap. Sekitar $25 juta aset juga masih tersisa di multisig yang masih dikendalikan oleh penyerang, menurut Rudytsia.

Dia juga mengungkapkan kekhawatiran tentang struktur dompet. Multisig dikonfigurasi sebagai "1-of-1," yang berarti hanya satu tanda tangan yang diperlukan untuk menyetujui transaksi, "yang secara konseptual bukan multisig," tambah Rudytsia.

Abdelfattah Ibrahim, auditor aplikasi terdesentralisasi (DApp) di Hacken, mengatakan beberapa vektor serangan masih mungkin terjadi. Ini termasuk malware atau infostealer pada perangkat penandatangan, serangan phishing yang menipu pengguna untuk menyetujui transaksi berbahaya, atau praktik keamanan operasional yang buruk seperti menyimpan kunci dalam plaintext atau menggunakan mesin yang sama untuk beberapa penandatangan.

"Mencegah ini akan melibatkan mengisolasi perangkat penandatangan sebagai perangkat cold dan memverifikasi transaksi di luar UI," kata Ibrahim.

Terkait: Komunitas Balancer mengusulkan rencana untuk mendistribusikan dana yang dipulihkan dari peretasan

Model AI mampu mengeksploitasi kontrak pintar

Seperti dilaporkan Cointelegraph, penelitian terbaru oleh Anthropic dan kelompok Machine Learning Alignment & Theory Scholars (MATS) menemukan bahwa model AI terkemuka saat ini sudah mampu mengembangkan eksploitasi kontrak pintar yang nyata dan menguntungkan.

Dalam tes terkendali, Claude Opus 4.5 Anthropic, Claude Sonnet 4.5, dan GPT-5 OpenAI secara kolektif menghasilkan eksploitasi senilai $4,6 juta, menunjukkan bahwa eksploitasi otonom layak secara teknis menggunakan model yang tersedia secara komersial.

Dalam pengujian lebih lanjut, Sonnet 4.5 dan GPT-5 dikerahkan terhadap hampir 2.850 kontrak pintar yang baru diluncurkan tanpa kerentanan yang diketahui. Model tersebut menemukan dua kerentanan zero-day yang sebelumnya tidak diketahui dan menghasilkan eksploitasi senilai $3.694, sedikit lebih dari biaya API $3.476 yang diperlukan untuk menghasilkannya.

Majalah: 2026 adalah tahun privasi pragmatis dalam kripto — Canton, Zcash, dan lainnya