L'exploit de 290 millions de dollars du rsETH de KelpDAO est entré dans une nouvelle phase, LayerZero et Aave détaillant publiquement comment l'incident s'est déroulé, pourquoi les dégâts semblent contenus, et ce que cela pourrait signifier pour les normes de sécurité cross-chain dans la crypto à l'avenir.

L'affirmation centrale de LayerZero est que l'exploit n'était pas une défaillance du protocole lui-même, mais le résultat de la décision de KelpDAO d'exécuter rsETH avec une configuration à DVN unique. Cela est important car les dernières déclarations éloignent le récit du marché du risque de contagion généralisée sur les actifs intégrés à LayerZero pour se concentrer sur une question plus étroite : combien de risque était concentré dans la conception de sécurité d'une seule application.

LayerZero Lie l'Exploit Crypto de KelpDAO à une Attaque RPC

Dans une déclaration d'incident du 20 avril, LayerZero a déclaré que l'attaque du 18 avril ciblait la configuration rsETH de KelpDAO et était « entièrement isolée à la configuration rsETH de KelpDAO en conséquence directe de leur configuration à DVN unique ». La société a ajouté avoir mené « un examen complet des intégrations actives » et pouvoir confirmer « avec confiance qu'il n'y a aucune contagion pour tout autre actif ou application ».

LayerZero a présenté cet épisode comme une attaque d'infrastructure crypto liée à un État plutôt que comme un exploit de protocole. Selon la déclaration, « les indicateurs préliminaires suggèrent une attribution à un acteur étatique hautement sophistiqué, probablement le Lazarus Group de la RPDC, plus spécifiquement TraderTraitor. »

Elle a déclaré que l'attaque n'avait pas compromis le protocole, la gestion des clés ou les instances DVN directement. Au lieu de cela, l'attaquant aurait empoisonné l'infrastructure RPC en aval utilisée par le DVN de LayerZero Labs, échangé des binaires sur des nœuds op-geth compromis, puis utilisé une pression DDoS sur les RPC non compromis pour forcer le basculement vers l'infrastructure empoisonnée.

Cette séquence est centrale dans l'argument de LayerZero. « En raison de nos principes de privilège minimum, ils n'ont pas pu compromettre les véritables instances DVN », a écrit la société. « Cependant, ils ont utilisé ce point de pivot pour exécuter une attaque d'usurpation RPC.

Leur nœud malveillant a utilisé une charge utile personnalisée conçue explicitement pour forger un message vers le DVN avec des alertes minimales. » LayerZero a déclaré que le nœud manipulé présentait de fausses données uniquement au DVN tout en renvoyant des réponses véridiques à d'autres IP, y compris sa propre infrastructure de surveillance, dans ce qu'elle a décrit comme un effort délibérément furtif pour éviter la détection.

Néanmoins, LayerZero soutient que l'exploit aurait dû être stoppé au niveau de l'application si rsETH n'avait pas reposé sur une configuration de vérificateur 1-sur-1. « L'application affectée était rsETH, émise par KelpDAO », indique la déclaration. « Leur configuration OApp au moment de cet incident reposait sur une configuration DVN 1-sur-1, avec LayerZero Labs comme seul vérificateur — une configuration qui contredit directement le modèle de redondance multi-DVN que LayerZero a toujours recommandé à tous ses partenaires d'intégration. »

Elle a ajouté qu'« une configuration correctement renforcée aurait nécessité un consensus entre plusieurs DVN indépendants, rendant cette attaque inefficace même en cas de compromission d'un seul DVN ».

La société a déclaré que son DVN est de nouveau opérationnel, que les nœuds RPC affectés ont été supprimés et remplacés, et qu'elle ne signera ni n'attestera plus les messages pour les applications utilisant une configuration 1/1. Elle a également déclaré travailler avec les forces de l'ordre et des partenaires industriels, dont Seal911, pour tracer les fonds.

Aave a déclaré dans une mise à jour sur X tard Le protocole a indiqué que son analyse montre que « le rsETH sur le mainnet Ethereum est entièrement garanti », mais a ajouté que « par précaution, le rsETH reste gelé sur Aave V3 et V4 et l'exposition à l'incident est plafonnée ». Les réserves de WETH restent également gelées sur les marchés affectés sur Ethereum, Arbitrum, Base, Mantle et Linea tandis que l'équipe continue de valider les informations et d'évaluer les résolutions possibles.

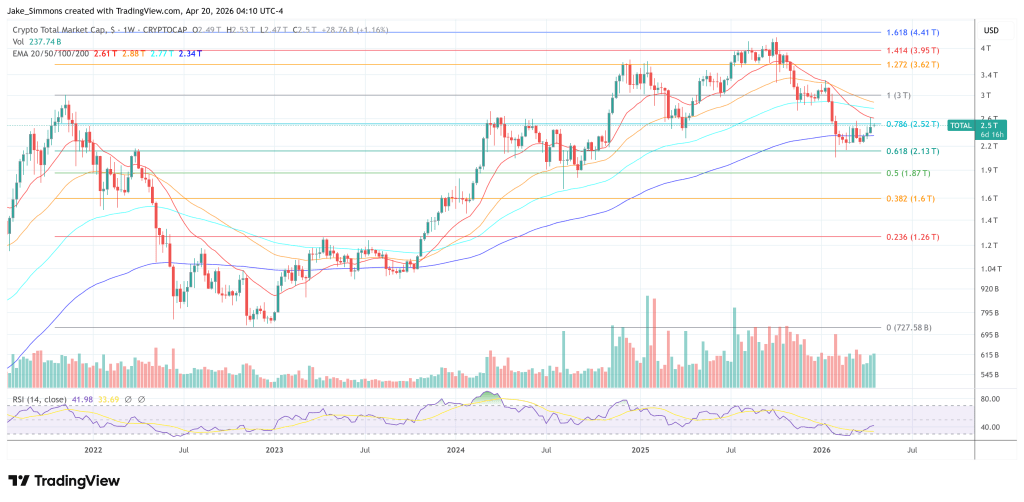

Au moment de la rédaction, la capitalisation totale du marché crypto s'élevait à 2,5 billions de dollars.