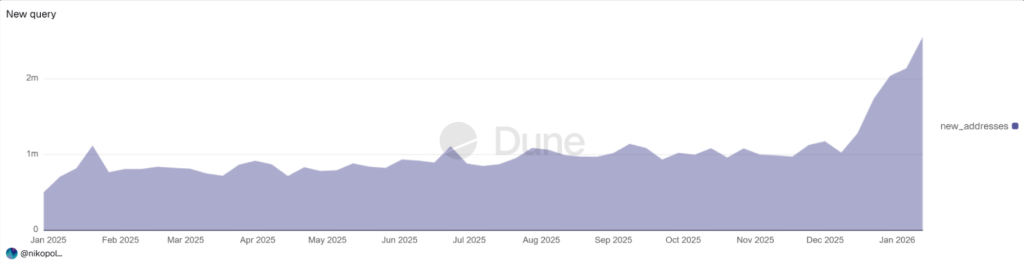

Le réseau Ethereum a été très actif. Les blocs sont pleins, les portefeuilles affichent une nouvelle activité et les compteurs on-chain augmentent rapidement. Mais tous ces mouvements ne semblent pas provenir de vraies personnes utilisant la chaîne.

L'Empoisonnement d'Adresse Sous les Projecteurs

Dans un récent article de blog, le chercheur Andrey Sergeenkov a averti qu'une mise à jour récente d'Ethereum est exploitée pour envoyer de minuscules transactions qui créent des entrées d'historique de portefeuille trompeuses, une tactique connue sous le nom d'empoisonnement d'adresse.

Selon l'expert, une grande partie du trafic pourrait être le résultat d'attaques de "poussiérage" ou d'empoisonnement d'adresse. De petits transferts, presque sans valeur – parfois moins d'un dollar – sont envoyés à un large éventail d'adresses.

L'activité record d'Ethereum que tout le monde célèbre est une attaque par empoisonnement d'adresse.

– Plus de 740 000 $ déjà volés, et cela augmente

– Cela est devenu possible grâce à la mise à jour Fusaka

– Cette attaque est en cours en ce momenthttps://t.co/cqoEvqttQd— Andrey Sergeenkov (@Nikopolos) 19 janvier 2026

Ces minuscules transferts créent des entrées d'apparence fausse dans l'historique d'un portefeuille. Les personnes qui parcourent rapidement leurs transactions récentes ou copient des adresses à partir d'une courte liste de contacts passés peuvent être trompées et envoyer des fonds à un escroc par erreur. C'est une astuce basique qui gagne en puissance lorsque les frais diminuent.

Pourquoi C'est Arrivé

Les rapports indiquent qu'après des mises à jour récentes et la baisse des coûts moyens du gaz, l'envoi de millions de petites transactions est devenu abordable. Lorsque les frais baissent, les attaquants peuvent pulvériser de la "poussière" sur un grand nombre de portefeuilles et mener des escroqueries de suivi à grande échelle.

La tactique utilise deux étapes : premièrement, créer une entrée d'historique qui ressemble à une vraie contrepartie ; deuxièmement, espérer qu'un utilisateur copie cette mauvaise entrée. Certaines attaques visent à désanonymiser les utilisateurs, tandis que d'autres sont purement des appâts pour voler des fonds plus tard.

Les nouvelles adresses Ethereum ont connu une forte augmentation d'activité.

Des Erreurs Simples Avec de Grandes Conséquences

Un propriétaire de portefeuille Ethereum pourrait jeter un coup d'œil à une liste et utiliser la mauvaise adresse. Ou il pourrait être incité par un message qui semble correspondre à un transfert passé. Dans les deux cas, si des fonds sont envoyés à l'attaquant, ces fonds sont généralement perdus.

Les rapports estiment que des centaines de milliers de dollars ont été siphonnés auprès de victimes qui sont tombées dans différentes versions de cette arnaque. Les sommes ne sont pas toujours énormes par cas, mais elles s'additionnent lorsque de nombreuses victimes sont ciblées.

Petits Transferts Provenant d'Adresses Étranges

Recherchez les petits transferts entrants provenant d'adresses que vous ne reconnaissez pas, surtout lorsque ces transferts apparaissent en grands lots. Surveillez les montants de jetons identiques ou de nombreux transferts avec le même note ou le même schéma.

Les portefeuilles qui affichent soudainement des grappes de petits reçus de jetons méritent une prudence accrue. Les outils de sécurité et certains portefeuilles peuvent masquer les petits transferts ou avertir les utilisateurs des poussières entrantes inhabituelles. Utilisez ces fonctionnalités si elles sont disponibles.

Ce Que Conseillent les Experts

Sur la base des rapports, les chercheurs exhortent les gens à vérifier l'adresse complète à laquelle ils envoient, et pas seulement le début ou la fin. Utilisez les fonctionnalités de carnet d'adresses, les codes QR ou les contacts de confiance pour confirmer les destinations.

Évitez de copier des adresses à partir d'une vue récente de l'historique. Si vous recevez un petit dépôt inattendu, considérez-le comme un signe d'avertissement, et non comme une invitation.

Image vedette de Pexels, graphique de TradingView