Rédigé par : etherscan.eth

Compilé par : AididiaoJP, Foresight News

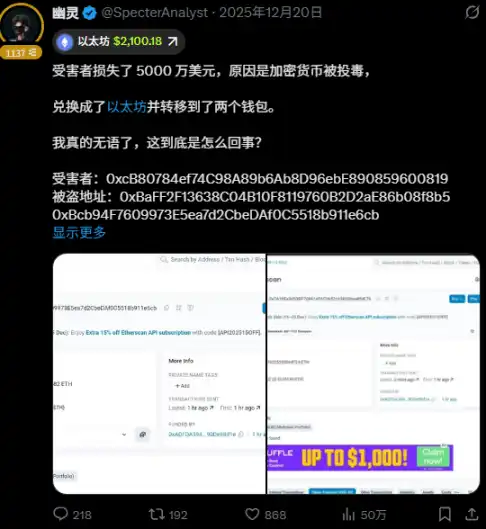

Il y a quelques semaines, un utilisateur d'Etherscan nommé Nima a partagé une expérience désagréable. Après avoir effectué seulement deux transferts de stablecoins, il a reçu plus de 89 e-mails d'alerte de surveillance d'adresse en très peu de temps.

Comme Nima l'a souligné, ces alertes ont été déclenchées par des transactions d'empoisonnement d'adresses. Le seul but de ces transactions créées par les attaquants est d'implanter de fausses adresses très similaires dans l'historique des transactions de l'utilisateur, dans l'intention de tromper ce dernier pour qu'il copie et utilise par erreur ces fausses adresses lors de son prochain transfert.

L'empoisonnement d'adresses existe sur Ethereum depuis plusieurs années. Cependant, de tels événements mettent en évidence le fait que ces activités d'attaque sont devenues hautement automatisées et industrialisées. Ce qui était autrefois des spams occasionnels et sporadiques peut désormais être déployé à grande échelle, les attaquants parvenant souvent à implanter le transfert d'empoisonnement quelques minutes seulement après une transaction légitime.

Pour comprendre pourquoi de telles attaques sont devenues plus courantes aujourd'hui, nous devons analyser deux dimensions : l'évolution des méthodes d'attaque par empoisonnement d'adresses et les raisons fondamentales qui permettent leur déploiement facile à grande échelle.

De plus, cet article mettra l'accent sur un principe de prévention clé pour aider les utilisateurs à se protéger efficacement contre ce type d'attaque.

I. Le développement industriel de l'empoisonnement d'adresses

L'empoisonnement d'adresses était autrefois considéré comme une tactique de fraude de niche utilisée par des attaquants opportunistes. Cependant, aujourd'hui, son mode opératoire présente de plus en plus des caractéristiques industrielles.

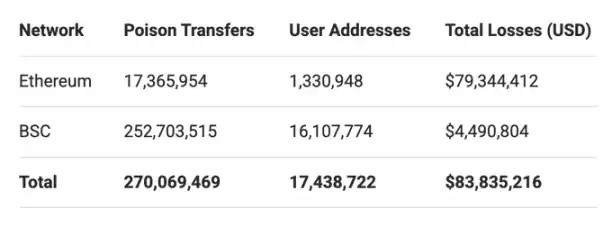

Une étude publiée en 2025, analysant les activités d'empoisonnement d'adresses entre juillet 2022 et juin 2024 (c'est-à-dire avant la mise à niveau Fusaka), a révélé qu'environ 17 millions de tentatives d'empoisonnement ont eu lieu sur Ethereum, touchant environ 1,3 million d'utilisateurs, avec des pertes confirmées d'au moins 79,3 millions de dollars.

Le tableau ci-dessous, basé sur les résultats de l'étude « Recherche sur l'empoisonnement d'adresses blockchain », montre l'ampleur des activités d'empoisonnement d'adresses sur Ethereum et BSC entre juillet 2022 et juin 2024. Les données indiquent que sur la chaîne BSC, où les frais de transaction sont significativement plus bas, la fréquence des transferts d'empoisonnement est supérieure de 1355 %.

Les attaquants identifient généralement les cibles potentielles en surveillant l'activité de la blockchain. Une fois une transaction d'un utilisateur cible détectée, des systèmes automatisés génèrent des adresses très similaires partageant les mêmes premiers et derniers caractères que les adresses légitimes avec lesquelles il a interagi. Ensuite, l'attaquant envoie un transfert d'empoisonnement contenant ces fausses adresses à l'adresse cible, les faisant apparaître dans l'historique des transactions de l'utilisateur.

Les attaquants ont tendance à cibler les adresses présentant un potentiel de profit plus élevé. Les adresses effectuant des transferts fréquents, détenant des soldes importants de jetons ou participant à des transferts de gros volume reçoivent généralement plus de tentatives d'empoisonnement.

La compétition améliore l'efficacité des attaques

L'étude de 2025 a révélé un phénomène notable : différentes bandes d'attaquants sont souvent en concurrence. Dans de nombreuses activités d'empoisonnement, plusieurs attaquants envoient des transferts d'empoisonnement à la même adresse cible presque simultanément.

Chaque groupe d'attaquants tente d'être le premier à implanter sa fausse adresse dans l'historique des transactions de l'utilisateur, dans l'espoir que son adresse soit sélectionnée en priorité lorsque l'utilisateur copiera une adresse plus tard. Le premier à réussir l'implantation voit la probabilité que son adresse soit copiée par erreur par l'utilisateur augmenter.

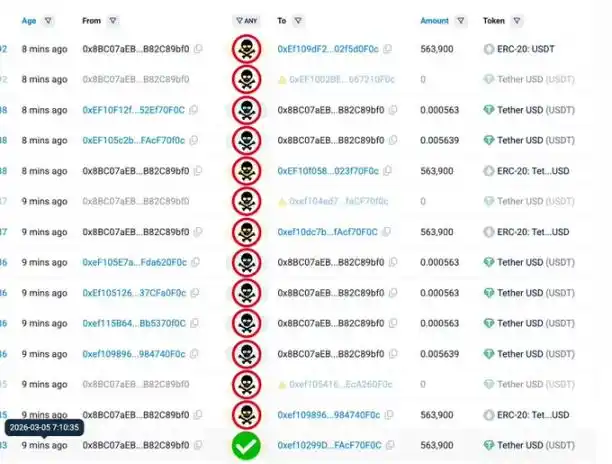

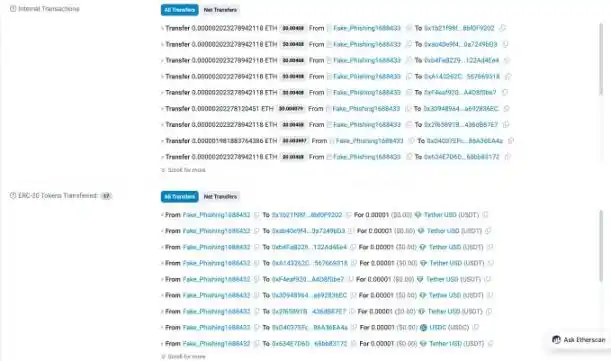

Le cas de l'adresse suivante illustre parfaitement l'intensité de cette compétition. Dans ce cas, quelques minutes après l'achèvement d'un transfert légitime d'USDT, 13 transactions d'empoisonnement ont été implantées.

Note : Etherscan masque par défaut les transferts de valeur zéro ; ils ont été affichés ici à des fins de démonstration.

Les moyens courants utilisés dans les attaques par empoisonnement d'adresses incluent : les transferts de poussière, les transferts de jetons falsifiés et les transferts de jetons à valeur zéro.

II. Pourquoi les attaques par empoisonnement d'adresses sont faciles à déployer à grande échelle

À première vue, le taux de réussite de l'empoisonnement d'adresses semble faible. Après tout, la plupart des utilisateurs ne se font pas avoir. Cependant, d'un point de vue économique, la logique de ce type d'attaque est totalement différente.

La logique du jeu de probabilités

Les chercheurs ont constaté que sur Ethereum, le taux de réussite d'une seule tentative d'empoisonnement est d'environ 0,01 %. En d'autres termes, sur 10 000 transferts d'empoisonnement, seulement environ 1 pourrait amener un utilisateur à envoyer par erreur des fonds à l'attaquant.

Compte tenu de cela, les activités d'empoisonnement ne se limitent plus à quelques adresses, mais tendent à envoyer des milliers, voire des millions, de transferts d'empoisonnement. Lorsque le volume de tentatives est suffisamment important, même un faible taux de réussite peut accumuler des gains illégaux substantiels.

Une seule fraude réussie impliquant un transfert de gros volume peut rapporter suffisamment pour couvrir facilement le coût de milliers de tentatives infructueuses.

Des coûts de transaction plus bas stimulent l'augmentation des tentatives d'empoisonnement

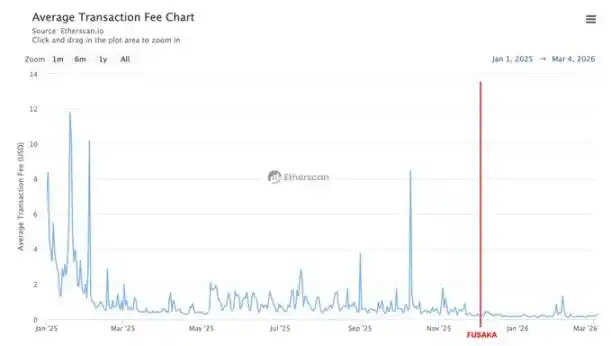

La mise à niveau Fusaka, activée le 3 décembre 2025, a introduit des optimisations d'évolutivité qui ont efficacement réduit les coûts de transaction sur Ethereum. Tout en profitant aux utilisateurs ordinaires et aux développeurs, ce changement a également considérablement réduit le coût pour un attaquant de lancer une seule transaction d'empoisonnement, lui permettant d'envoyer des tentatives d'empoisonnement à une échelle sans précédent.

Après la mise à niveau Fusaka, l'activité du réseau Ethereum s'est significativement accrue. Dans les 90 jours suivant la mise à niveau, le volume quotidien moyen de transactions traitées a augmenté de 30 % par rapport aux 90 jours précédant la mise à niveau. Pendant la même période, le nombre moyen de nouvelles adresses créées quotidiennement a augmenté d'environ 78 %.

De plus, nous avons observé une augmentation significative des activités de transfert de poussière. Dans ces transferts, l'attaquant envoie des transactions impliquant le même jeton que celui présent dans l'historique de l'utilisateur, mais pour un montant extrêmement faible.

Les données suivantes comparent les activités de transfert de poussière pour plusieurs actifs majeurs pendant les 90 jours avant et après la mise à niveau Fusaka. Pour les stablecoins comme l'USDT, l'USDC et le DAI, un transfert de poussière fait référence à une transaction d'une valeur inférieure à 0,01 $ ; pour l'ETH, il s'agit d'un transfert inférieur à 0,00001 ETH.

USDT

- Pré-mise à niveau : 4,2 millions

- Post-mise à niveau : 29,9 millions

- Croissance : +25,7 millions (+612 %)

USDC

- Pré-mise à niveau : 2,6 millions

- Post-mise à niveau : 14,9 millions

- Croissance : +12,3 millions (+473 %)

DAI

- Pré-mise à niveau : 142 405

- Post-mise à niveau : 811 029

- Croissance : +668 624 (+470 %)

ETH

- Pré-mise à niveau : 104,5 millions

- Post-mise à niveau : 169,7 millions

- Croissance : +65,2 millions (+62 %)

Les données indiquent que peu après la mise à niveau Fusaka, les activités de transfert de poussière (inférieures à 0,01 $) ont grimpé en flèche pour atteindre un pic, puis ont quelque peu diminué, mais sont restées significativement plus élevées qu'avant la mise à niveau. En comparaison, les activités de transfert supérieures à 0,01 $ sont restées relativement stables pendant la même période.

Graphique : Comparaison des tendances des transferts de poussière USDT, USDC et DAI (<0,01 $) 90 jours avant et après la mise à niveau Fusaka

Graphique : Comparaison des tendances des transferts normaux USDT, USDC et DAI (>0,01 $) 90 jours avant et après la mise à niveau Fusaka

Dans de nombreuses campagnes d'attaque, l'attaquant distribue d'abord des jetons et de l'ETH en lots à de nouvelles adresses falsifiées générées, puis ces adresses falsifiées envoient une à une les transferts de poussière aux adresses cibles. Étant donné que les transferts de poussière impliquent des montants extrêmement faibles, la baisse des coûts de transaction permet aux attaquants d'opérer à grande échelle à un coût très bas.

Illustration : L'adresse Fake_Phishing1688433 envoie des jetons et de l'ETH en lots à plusieurs adresses falsifiées différentes dans une seule transaction.

Il est important de noter que tous les transferts de poussière ne sont pas nécessairement des actes d'empoisonnement. Les transferts de poussière peuvent également provenir d'activités légitimes, telles que des échanges de jetons ou de petites interactions entre adresses. Cependant, après examen d'un grand nombre d'enregistrements de transferts de poussière, on peut juger qu'une part importante d'entre eux est très probablement des tentatives d'empoisonnement.

III. Principe de prévention central

Avant d'envoyer des fonds, vérifiez toujours attentivement l'adresse de destination.

Voici quelques conseils pratiques pour réduire les risques lors de l'utilisation d'Etherscan :

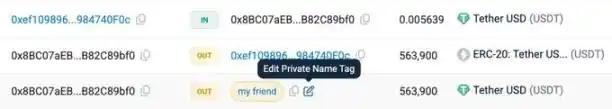

Utilisez des identifiants d'adresse reconnaissables

Pour les adresses avec lesquelles vous interagissez fréquemment, définissez des étiquettes de nom privées sur Etherscan. Cela aide à rendre les adresses légitimes facilement identifiables parmi de nombreuses adresses similaires.

L'utilisation de services de noms de domaine comme ENS peut également améliorer la visibilité des adresses dans l'ensemble du navigateur.

Il est également recommandé d'utiliser la fonction de carnet d'adresses de votre portefeuille pour ajouter les adresses fréquentes à une liste blanche, garantissant que les fonds sont toujours envoyés à la destination prévue.

Activez la fonction de surbrillance d'adresse

La fonction de surbrillance d'adresse d'Etherscan peut aider les utilisateurs à distinguer visuellement les adresses d'apparence similaire. Si deux adresses semblent presque identiques mais sont surlignées différemment, il est fort probable que l'une d'elles soit une adresse d'empoisonnement.

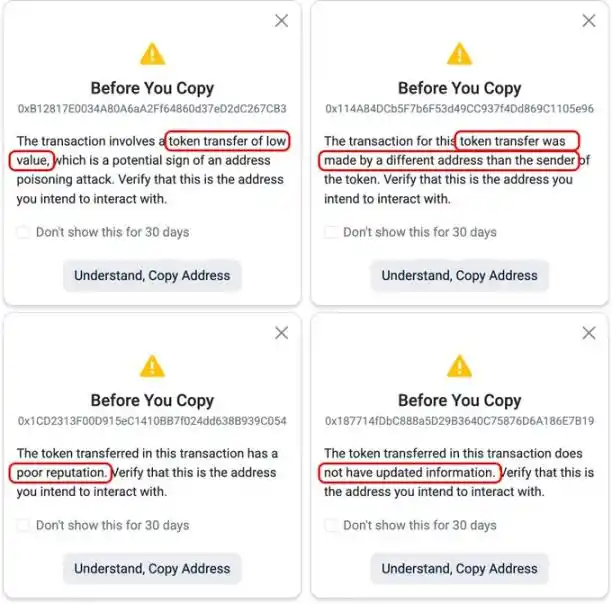

Toujours double-vérifier avant de copier une adresse

Etherscan affiche proactivement une fenêtre d'avertissement lorsque les utilisateurs copient une adresse potentiellement associée à des activités suspectes. Ces activités suspectes incluent :

- Transferts de jetons de faible valeur

- Transferts de jetons falsifiés

- Jetons de mauvaise réputation

- Jetons dont les informations ne sont pas à jour

Lorsque vous voyez un tel avertissement, assurez-vous de faire une pause et de vérifier soigneusement si l'adresse que vous copiez est bien l'adresse cible avec laquelle vous avez l'intention d'interagir.

N'oubliez pas : le monde de la crypto n'a pas de bouton « Annuler ». Une fois que les fonds sont envoyés à une mauvaise adresse, les chances de les récupérer sont minces.

Résumé

Alors que la baisse des coûts de transaction rend les stratégies d'attaque à haut volume plus rentables, les attaques par empoisonnement d'adresses deviennent de plus en plus répandues sur Ethereum. Ces attaques ont également un impact négatif sur l'expérience utilisateur, avec une multitude de spams d'empoisonnement encombrant les interfaces d'historique des transactions destinées aux utilisateurs.

Se protéger efficacement contre les attaques par empoisonnement d'adresses nécessite à la fois que les utilisateurs améliorent leur propre conscience et bénéficient de meilleures conceptions d'interface. Pour l'utilisateur, l'habitude fondamentale à adopter est la suivante : avant d'envoyer des fonds, vérifiez toujours attentivement l'adresse de destination.

Dans le même temps, les outils et interfaces utilisateur devraient jouer un rôle plus important pour aider les utilisateurs à identifier rapidement les activités suspectes.

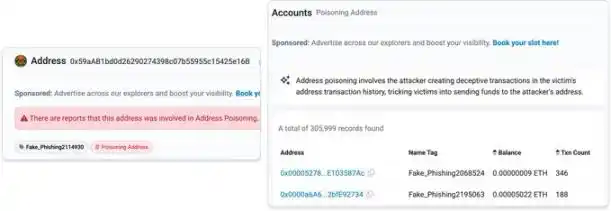

Étiquette d'adresse d'empoisonnement sur Etherscan (https://etherscan.io/accounts/label/poisoning-address)

Etherscan s'engage continuellement à améliorer l'interface du navigateur et les services API pour aider les utilisateurs à identifier plus facilement ce type d'attaque. Nous marquons proactivement les adresses falsifiées, identifions et masquons les transferts de jetons à valeur zéro, et étiquetons les jetons falsifiés. En fournissant ces données organisées, les utilisateurs peuvent plus facilement détecter les tentatives potentielles d'empoisonnement d'adresses sans avoir à filtrer manuellement d'énormes volumes d'enregistrements de transactions.

Alors que les attaques d'empoisonnement évoluent grâce à l'automatisation et aux transferts de poussière à haut volume, présenter clairement ces signaux de risque est crucial pour aider les utilisateurs à distinguer les activités suspectes des transactions légitimes.