Auteur : TechFlow Deep Tide

La semaine dernière, KelpDAO s'est fait voler près de 3 millions de dollars par des pirates, devenant le plus grand incident de sécurité négatif de cette année dans le DeFi.

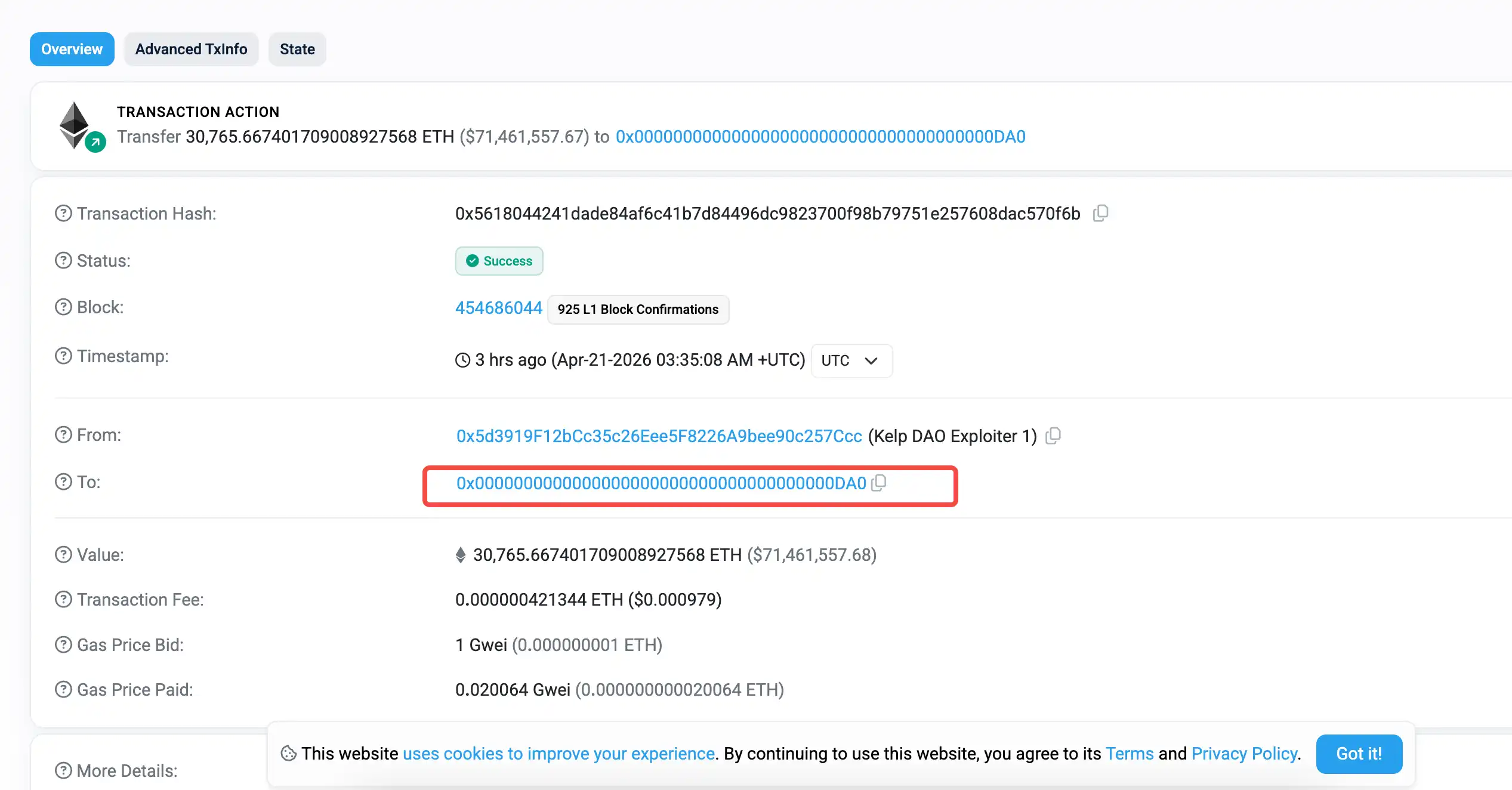

Les ETH volés sont maintenant dispersés sur plusieurs chaînes, dont environ 30 765 sont restés sur une adresse de la chaîne Arbitrum, d'une valeur de plus de 70 millions de dollars.

On pensait que cette histoire était terminée, mais aujourd'hui, une suite est apparue.

Selon le monitoring de l'agence de sécurité on-chain PeckShield, les fonds de l'adresse du pirate sur la chaîne Arbitrum ont été transférés il y a quelques heures, mais étrangement, ils ont été envoyés à une adresse bizarre composée presque entièrement de zéros : 0x00000...

À l'époque, tout le monde se demandait : est-ce que le pirate a brûlé lui-même l'argent en l'envoyant dans une adresse noire ? Ou a-t-il eu une prise de conscience ou a-t-il été recruté ?

Ni l'un ni l'autre.

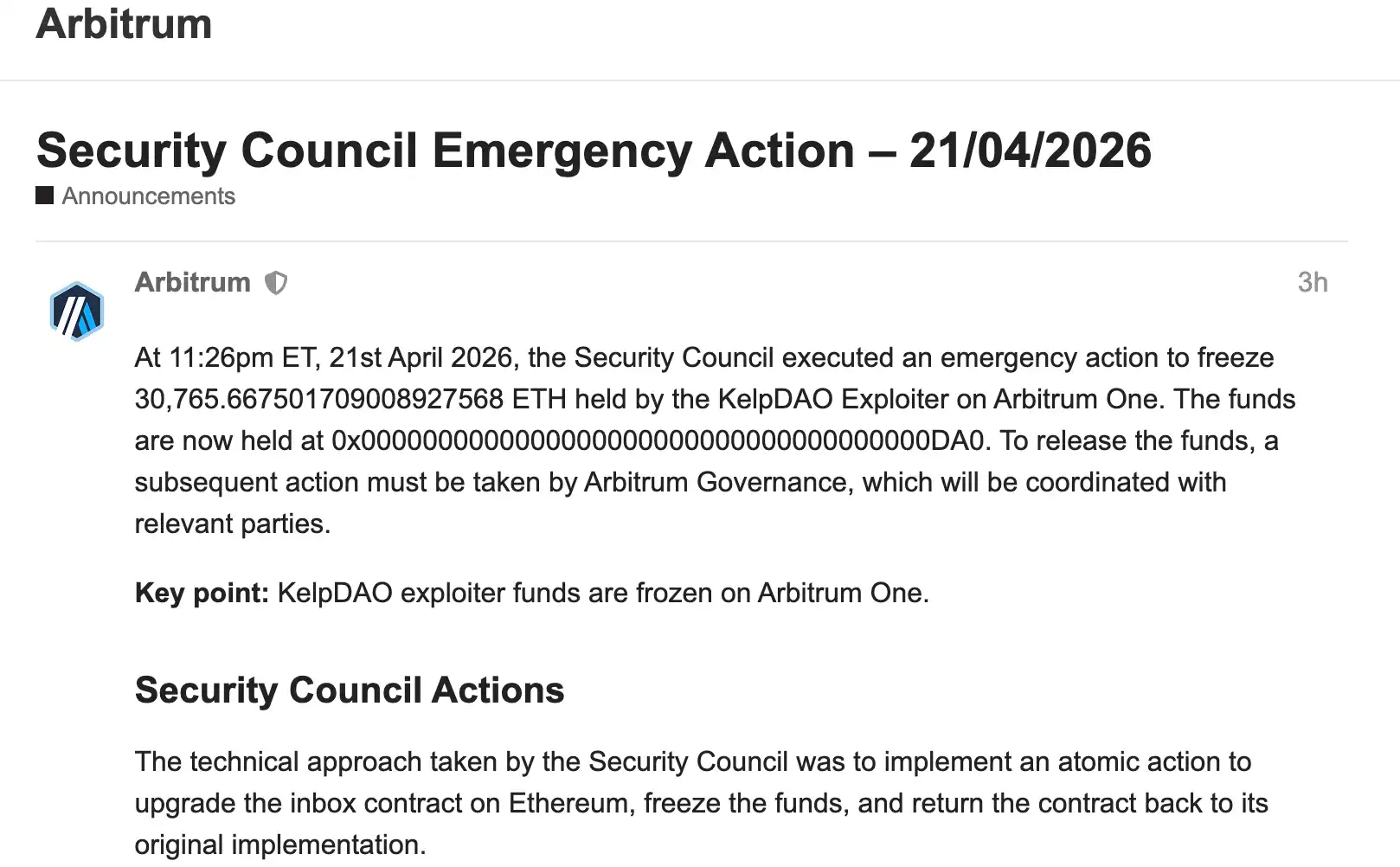

Il y a quelques heures, le forum officiel d'Arbitrum a publié un avis d'action urgente expliquant la situation. L'argent du pirate a été transféré par le Conseil de Sécurité d'Arbitrum.

Mais, chose étonnante, sans connaître la clé privée de l'adresse du pirate, le Conseil d'Arbitrum n'a ni gelé l'argent du pirate, ni n'avait l'autorisation de le transférer. Au lieu de cela, il a directement « émis une instruction de transfert au nom du pirate ».

Le pirate lui-même n'était pas au courant, sa clé privée n'a pas été compromise, et les enregistrements on-chain donnaient l'impression que c'était le pirate lui-même qui avait opéré.

Le principe pour réaliser cette opération est que tous les messages cross-chain entre Arbitrum et Ethereum passent par un contrat de pont appelé Inbox. Le Conseil de Sécurité a utilisé ses pouvoirs d'urgence pour mettre à jour temporairement ce contrat, en y ajoutant une nouvelle fonction :

Émettre une transaction cross-chain au nom de n'importe quelle adresse de portefeuille, mais sans avoir besoin de la clé privée de ce portefeuille.

Ensuite, ils ont utilisé cette fonction pour forger un message, dont l'expéditeur était écrit comme étant le portefeuille du pirate, avec le contenu : « Transfère tout mon ETH vers l'adresse de gel ». La chaîne Arbitrum l'a reçu et exécuté comme d'habitude, d'où la scène étrange observée dans la capture d'écran on-chain ci-dessus.

Après avoir transféré l'argent du pirate, ce contrat a été immédiatement rétrogradé à sa version originale. La mise à niveau, la falsification, le transfert et la restauration ont tous été effectués en une seule transaction Ethereum. Les autres utilisateurs et applications n'ont pas été affectés.

Cette opération est sans précédent dans l'histoire d'Arbitrum.

Selon l'annonce du forum, le Conseil de Sécurité a préalablement confirmé l'identité du pirate avec les autorités, pointant vers le Lazarus Group nord-coréen, l'organisation de pirates la plus active cette année dans le domaine du DeFi, de niveau étatique. Le Conseil a effectué une évaluation technique pour s'assurer que cela n'affecterait pas les autres utilisateurs avant d'agir.

Étant donné que le pirate a mal agi en premier, cette manœuvre a un peu un sens de « ne blâmez pas tout le monde de ne pas jouer selon les règles ». Quant au traitement ultérieur des ETH gelés, il devra passer par un vote de gouvernance du DAO d'Arbitrum et être coordonné avec les autorités.

Récupérer plus de 70 millions de dollars volés est bien sûr une bonne chose. Mais la condition préalable pour y parvenir mérite d'être notée : 9 membres sur les 12 du Conseil de Sécurité peuvent signer pour contourner tout vote de gouvernance et mettre à niveau n'importe quel contrat central on-chain avec zéro délai.

Louer le résultat, s'inquiéter des capacités ?

Actuellement, la réaction de la communauté est très divisée.

Certains pensent qu'Arbitrum a bien agi, protégeant les actifs au moment crucial, ce qui a même renforcé un peu la confiance dans les L2. D'autres posent une question très directe : si 9 personnes peuvent signer pour déplacer n'importe quel actif au nom de n'importe qui, peut-on encore appeler cela de la décentralisation.

L'auteur estime que les deux parties ne parlent pas vraiment de la même chose.

Les premiers parlent du résultat, les seconds de la capacité. Le résultat de cette affaire est certainement bon, plus de 70 millions de dollars volés ont été récupérés. Mais la capacité elle-même, démontrée par Arbitrum cette fois, de modifier les fonctions du contrat via multisig est neutre ; utilisée cette fois pour poursuivre un pirate, ce pour quoi elle sera utilisée à l'avenir, si elle peut l'être et comment, dépendra en réalité de la gouvernance du comité.

Cependant, pour la majorité des utilisateurs d'Arbitrum, cette discussion n'est peut-être pas aussi concrète qu'un autre fait. Arbitrum n'est pas spécial, presque toutes les L2 mainstream actuelles conservent des permissions de mise à jour d'urgence similaires.

La chaîne que vous utilisez a très probablement un Conseil de Sécurité similaire, avec des capacités similaires. Ce n'est donc pas un choix unique à Arbitrum, les L2 à ce stade ont presque toutes cette conception générale.

Sous un autre angle, cette attaque et cette défense révèlent en fait une image plus large.

L'attaquant est le Lazarus Group nord-coréen, à qui ont été attribués au moins 18 attaques DeFi depuis le début de l'année. Il y a trois semaines, il a volé 2,85 millions de dollars à Drift Protocol, en utilisant une méthode complètement différente.

D'un côté, des pirates de niveau étatique ne cessent de perfectionner leurs méthodes d'attaque, de l'autre, les L2 commencent à utiliser des permissions de bas niveau pour contre-attaquer. La guerre de la sécurité dans le DeFi est en train de passer de « gel après coup, discussions on-chain, prières pour une intervention white hat » à une nouvelle phase.

En période exceptionnelle, ils ont forgé une clé universelle pour ouvrir l'adresse du pirate, puis ont fondu la clé une fois terminé. Rien que pour cet événement, avoir la capacité de répondre aux attaques des pirates n'est pas si mal.

Et si l'on doit absolument élever cela à une discussion philosophique du type « ce n'est pas du tout décentralisé », alors il y a beaucoup à dire. Les opérations centralisées dans l'industrie crypto ne manquent pas, cette fois au moins, il s'agissait de traiter un événement négatif et de résoudre un problème, et non d'en créer un.

Pour revenir à un point de vue plus pragmatique, KelpDAO s'est fait voler 292 millions, et seulement un peu plus de 70 millions ont été récupérés, soit moins d'un quart du total. Le reste des ETH est toujours dispersé sur d'autres chaînes, plus de 100 millions de dollars de bad debt sur Aave n'ont toujours pas de solution, et on ne sait pas combien les détenteurs de rsETH récupéreront.

Même si Arbitrum a utilisé des permissions divines, cette bataille est visiblement loin d'être terminée.