Préface

Dans le monde de la blockchain, chaque opération sur la chaîne repose sur les frais de Gaz. Ils sont le "carburant" qui fait fonctionner le réseau, mais ils sont également devenus une cible pour les acteurs malveillants. Des autorisations infinies permettant de transférer des actifs "silencieusement", au détournement de frais de Gaz faisant payer aux utilisateurs un coût bien supérieur à celui prévu, ces pièges deviennent de plus en plus discrets.

Contrairement aux attaques de phishing traditionnelles, ce type d'attaque se présente souvent sous le couvert d'opérations normales telles que "l'autorisation", "le minting de NFT", "la participation au mining DeFi", etc., exploitant la méconnaissance des mécanismes contractuels des utilisateurs pour consommer ou même voler des actifs à leur insu. Pour aider chacun à reconnaître ces risques, l'équipe de sécurité de Zero Time Technology, s'appuyant sur les pratiques de sécurité de l'industrie et sur une série de vulgarisations sur la sécurité blockchain, se concentre sur les frais de Gaz et la sécurité des transactions, pour démonter les pièges courants, maîtriser des techniques de prévention pratiques, et clarifier les mesures d'urgence à prendre en cas de perte d'actifs.

Partie 01-Pièges courants liés aux frais de Gaz et à la sécurité des transactions

Les frais de Gaz, en tant que "laissez-passer" des transactions sur la chaîne, voient leur sécurité directement liée à celle des actifs des utilisateurs. Les acteurs malveillants exploitent justement les angles morts des utilisateurs concernant le mécanisme des frais de Gaz et l'autorisation des contrats, concevant ainsi divers pièges discrets, souvent déguisés en interactions normales sur la chaîne, les rendant difficiles à détecter. Les pièges courants se divisent principalement en 3 catégories :

1. Autorisation infinie

L'autorisation infinie se produit lorsqu'un utilisateur, interagissant avec un contrat intelligent, accorde au contrat la permission d'utiliser "sans limite" un certain jeton de son portefeuille. C'est l'un des pièges les plus courants et les plus dommageables pour la fuite d'actifs.

◆Logique de fonctionnement : Lorsque vous cliquez sur le bouton "Autoriser" dans une DApp, si vous ne vérifiez pas attentivement le montant de l'autorisation, vous avez probablement signé un accord d'"autorisation infinie". Cela signifie que ce contrat peut, en théorie, transférer à tout moment tous vos jetons de ce type présents dans le portefeuille, sans avoir besoin de votre confirmation à nouveau.

◆Scénario typique : Lors du minting de NFTs obscurs, de la participation au mining de liquidités DeFi non audité, ou de l'utilisation d'un DEX inconnu pour trader, les contrats malveillants cochent par défaut l'"autorisation infinie", incitant l'utilisateur à confirmer rapidement, puis transfèrent par lots les actifs du portefeuille à l'insu de l'utilisateur.

2. Détournement de frais de Gaz (Gas Hijacking)

Le détournement de frais de Gaz désigne le fait que des attaquants, via des contrats malveillants ou en falsifiant les données de transaction, forcent l'utilisateur à payer des frais de Gaz bien supérieurs à la normale, ou volent directement les frais de Gaz payés par l'utilisateur. L'essence est de manipuler les paramètres liés aux frais de Gaz pour obtenir des gains illégaux.

◆Logique de fonctionnement :

-

Falsification frontale : Le front-end de la DApp contrôlé par l'attaquant modifie automatiquement, lorsque l'utilisateur initie une transaction, le prix du Gaz ou la limite de Gaz à un niveau extrêmement élevé, dépassant largement les frais normaux même en cas de congestion du réseau.

-

Consommation malveillante par le contrat : Un code de "boucle infinie" est intégré dans le contrat malveillant. Son exécution consomme continuellement du Gaz jusqu'à épuisement de la limite de Gaz définie par l'utilisateur, conduisant finalement à l'échec de la transaction, mais les frais de Gaz ont déjà été prélevés par les nœuds de la blockchain.

◆ Scénario typique : Un utilisateur participe au minting d'une whitelist de NFT populaire via un lien non officiel. Après avoir cliqué sur confirmer, son portefeuille déduit instantanément des ETH représentant des dizaines de fois le montant normal des frais de Gaz, et le NFT n'est pas livré.

3. Fausse autorisation / Fausse transaction

Les attaquants falsifient des demandes d'autorisation ou des pop-ups de transaction pour induire l'utilisateur à signer des données malveillantes, volant ainsi directement des actifs ou prenant le contrôle du portefeuille, souvent en combinaison avec des pièges liés aux frais de Gaz.

◆Logique de fonctionnement :

-

Incitation par lien de phishing : L'utilisateur clique sur un "lien officiel" dans un email de phishing, un message privé Discord ou une publicité sur les réseaux sociaux, et accède à un site web imité, très similaire à la DApp originale.

-

Falsification de demande malveillante : Le pop-up "d'autorisation" qui apparaît sur le site imité affiche en surface "Autoriser le jeton pour transaction", mais les données de transaction ont été falsifiées. Il s'agit en réalité d'une instruction pour transférer directement les actifs de l'utilisateur vers le portefeuille de l'attaquant.

◆ Scénario typique : Un utilisateur reçoit un message privé indiquant "Votre portefeuille présente un risque de sécurité, une autorisation de vérification urgente est nécessaire". Après avoir cliqué sur le lien et complété l'autorisation, non seulement des frais de Gaz élevés sont payés, mais les jetons principaux du portefeuille sont instantanément vidés.

Partie 02-Paramètres de sécurité du portefeuille et mesures préventives

Pour contrer les pièges mentionnés ci-dessus concernant les frais de Gaz et la sécurité des transactions, le cœur de la stratégie réside dans la "prévention proactive". Les utilisateurs n'ont pas besoin de maîtriser des technologies blockchain complexes. Il suffit de se concentrer sur trois piliers : la gestion des autorisations, la configuration des frais de Gaz et la vérification des transactions, et d'adopter de bonnes habitudes opérationnelles pour éviter efficacement les risques. Voici 3 points clés :

1. Contrôler strictement le montant des autorisations, respecter le principe de "l'autorisation minimale"

L'opération d'autorisation est la principale faille pour la fuite d'actifs. Contrôler le montant de l'autorisation revient à couper le risque à la source. L'essence est de "ne pas autoriser un solde excessif, révoquer après usage".

◆Refuser l'autorisation infinie : Lors de toute opération d'autorisation dans une DApp, abandonnez impérativement "l'option par défaut" et choisissez "Montant personnalisé", n'autorisant que la quantité minimale de jetons nécessaire à l'opération en cours (par exemple, minting un NFT ne nécessite d'autoriser que 0.01 ETH, une transaction ne nécessite d'autoriser que le montant de la transaction actuelle).

◆Autoriser selon les besoins, révoquer après usage : Pour les DApp utilisées temporairement, révoquez l'autorisation immédiatement après l'opération. Pour les DApp conformes utilisées à long terme, vérifiez régulièrement le montant des autorisations pour éviter les risques d'actifs dus à des vulnérabilités contractuelles.

2. Configurer finement les frais de Gaz, éliminer le détournement malveillant

La configuration des paramètres de frais de Gaz est cruciale pour se prémunir du détournement. Il faut prendre activement le contrôle des paramètres de frais de Gaz, ne pas se laisser manipuler par un front-end ou un contrat malveillant, et réduire les pertes de coûts inutiles.

◆Activer le contrôle avancé du Gaz : Activez la fonction "Gestion avancée du Gaz" dans les portefeuilles principaux (comme MetaMask, TokenPocket), définissez manuellement les limites supérieures pour le prix du Gaz et la limite de Gaz, évitant ainsi que les paramètres ne soient falsifiés par un front-end malveillant.

◆Utiliser les données on-chain comme référence : Avant d'initier une transaction, consultez le prix moyen du Gaz sur le réseau actuel via des explorateurs de blocs comme Etherscan, Arbiscan, et refusez les demandes de transaction nettement supérieures aux niveaux du marché.

◆Éviter les périodes de forte congestion : Pendant les périodes de minting de projets populaires, d'annonces politiques majeures, etc., les frais de Gaz du réseau grimpent en flèche. Il convient alors de suspendre les opérations non urgentes, ou de choisir un réseau Layer2 pour effectuer les interactions, réduisant ainsi les coûts et les risques.

3. Renforcer les défenses de sécurité des transactions, éviter les pièges de base

Outre l'autorisation et la configuration des frais de Gaz, la vérification des détails de chaque transaction et la sécurité du scénario d'interaction sont également des maillons importants pour se prémunir des pièges. Il faut "vérifier attentivement, refuser les éléments suspects".

◆Vérifier les informations essentielles de la transaction : Lors de la confirmation par pop-up du portefeuille, il est impératif de vérifier trois points — l'adresse du contrat destinataire correspond-elle à l'officielle, le montant de la transaction est-il correct, les paramètres de frais de Gaz sont-ils raisonnables. Aucun ne doit être négligé.

◆Vérifier l'authenticité de la DApp : N'accédez aux liens DApp que via les sites web officiels, les comptes vérifiés (blue V) sur les réseaux sociaux. Vérifiez le certificat SSL du site web et l'adresse du contrat, refusez de cliquer sur des liens d'origine inconnue.

◆Isoler les actifs à risque : Adoptez une "stratégie à deux portefeuilles". Le portefeuille chaud (hot wallet) ne contient qu'une petite quantité d'actifs pour les interactions quotidiennes. Les actifs importants sont stockés dans un portefeuille matériel (hardware wallet) ou un portefeuille froid (cold wallet), isolant ainsi complètement les risques liés aux interactions on-chain.

Partie 03-Gestion après une perte d'actifs et outils recommandés

Même avec des mesures préventives en place, une négligence peut conduire à une attaque malveillante. Dans ce cas, une gestion rapide et précise peut minimiser les pertes. L'équipe de sécurité de Zero Time Technology, basée sur l'expérience pratique, a compilé des "étapes de gestion d'urgence" et des "outils de sécurité indispensables" pour aider les utilisateurs à garder l'initiative en situation de crise.

1. Trois étapes de gestion d'urgence (Les 10 minutes cruciales)

L'opération d'autorisation est la principale faille pour la fuite d'actifs. Contrôler le montant de l'autorisation revient à couper le risque à la source. L'essence est de "ne pas autoriser un solde excessif, révoquer après usage".

◆Geler immédiatement le portefeuille et révoquer les autorisations : Dès la détection d'un transfert anormal d'actifs ou de prélèvements élevés de frais de Gaz, utilisez immédiatement la fonction "Suspendre les transactions" du portefeuille pour geler les opérations ; ouvrez simultanément un outil de gestion des autorisations et révoquez en masse toutes les autorisations des contrats suspects, coupant ainsi la voie de transfert des actifs de l'attaquant.

◆Conserver les preuves et signaler aux plateformes : Capturez des écrans des preuves clés : hash de transaction (TxID), adresse du contrat malveillant, historique des autorisations, lien d'accès à la DApp, etc. ; soumettez le hash de transaction à un explorateur de blocs pour le marquer comme "attaque suspecte" ; contactez simultanément le support officiel du portefeuille et de la plateforme DApp pour demander une assistance et une interception.

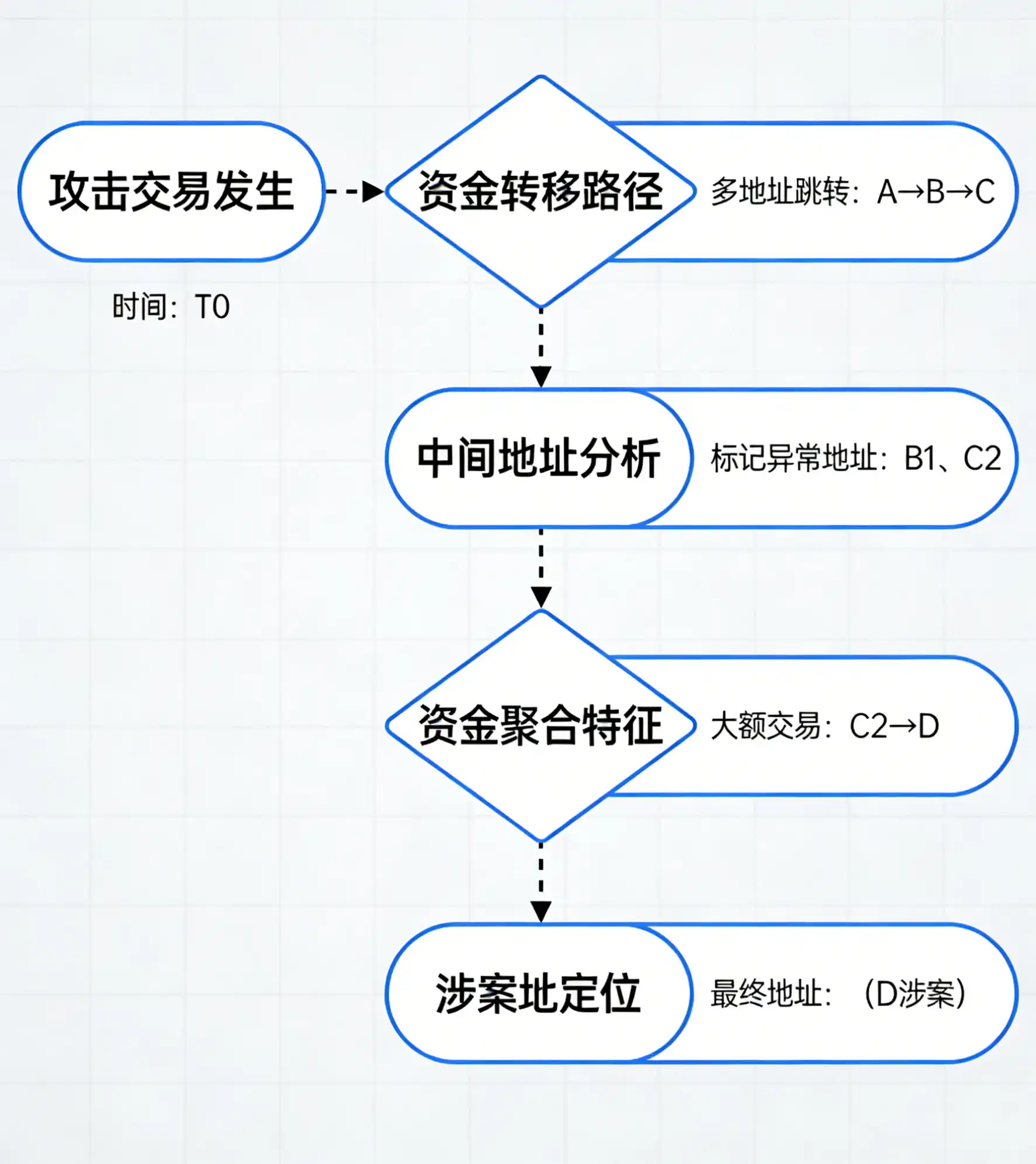

◆Demander l'aide d'organismes de sécurité professionnels : En cas de perte importante d'actifs, contactez immédiatement un organisme professionnel de sécurité blockchain (comme Zero Time Technology), en fournissant une chaîne de preuves complète. Les équipes de sécurité peuvent utiliser des techniques de traçage on-chain pour suivre le flux de fonds de l'attaquant et aider à contacter les autorités compétentes pour tenter de geler les actifs des adresses impliquées.

2. Outils de sécurité blockchain recommandés (Indispensables)

Pour aider les utilisateurs à assurer une protection quotidienne et à gérer rapidement les risques, voici une sélection de 4 outils pratiques, couvrant les scénarios clés que sont la gestion des autorisations, la vérification des transactions, l'alerte aux risques, etc. Tous sont des outils de sécurité reconnus par l'industrie :

3. Erreurs courantes de gestion (Guide d'évitement des pièges)

Pour aider les utilisateurs à assurer une protection quotidienne et à gérer rapidement les risques, voici une sélection de 4 outils pratiques, couvrant les scénarios clés que sont la gestion des autorisations, la vérification des transactions, l'alerte aux risques, etc. Tous sont des outils de sécurité reconnus par l'industrie :

◆Erreur 1 : Payer des "frais de déblocage" pour récupérer les actifs — Les attaquants, sous prétexte de "aider à geler l'adresse concernée", demandent des jetons. Il s'agit essentiellement d'une escroquerie secondaire (scam). Ne les croyez pas.

◆Erreur 2 : Supprimer simplement le portefeuille — Supprimer le portefeuille ne révoque pas les autorisations de contrat. L'attaquant peut toujours transférer les actifs. La bonne pratique est de d'abord révoquer les autorisations, puis de réinitialiser le portefeuille.

◆Erreur 3 : Négliger le traçage on-chain — Après une perte importante, il est impossible de tracer seul le flux de fonds. Il est impératif de faire appel à des organismes professionnels et aux autorités compétentes. N'abandonnez pas la défense de vos droits.

Conclusion

Les frais de Gaz et la sécurité des transactions sont la "première ligne de défense" dans le monde de la blockchain. Les pièges comme l'autorisation infinie ou le détournement de frais de Gaz exploitent fondamentalement la psychologie de complaisance des utilisateurs et leur méconnaissance des détails techniques. Face aux invitations à interagir avec diverses DApps, rappelez-vous les trois principes : "Autorisation minimale, transaction avec prudence, gestion rapide en cas de dommage", cela vous permettra d'éviter efficacement la grande majorité des risques.