I. The Institutional Ceiling of Full Anonymity: Strengths and Constraints of the Monero Model

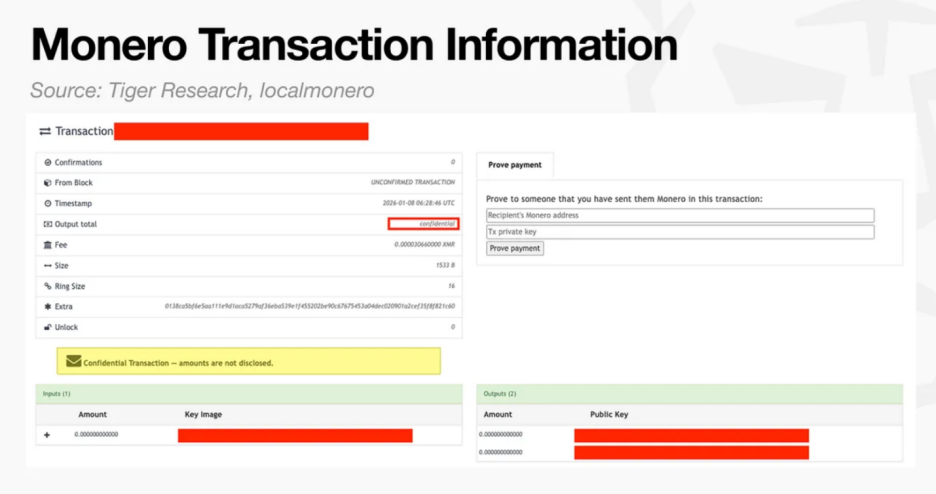

Fully anonymous privacy models, represented by Monero, constitute the earliest and “purest” technical path within the privacy sector. Their core objective is not to strike a balance between transparency and privacy, but to minimize observable on-chain information to the greatest extent possible, severing the ability of third parties to extract transactional semantics from a public ledger. In pursuit of this goal, Monero employs mechanisms such as ring signatures, stealth addresses, and Ring Confidential Transactions (RingCT), simultaneously obscuring the three key elements of a transaction: sender, recipient, and amount. External observers can verify that “a transaction has occurred”, but are unable to deterministically reconstruct transaction paths, counterparties, or value. For individual users, this “privacy by default, privacy without conditions” experience is highly compelling. It turns privacy from an optional feature into a system-wide norm, significantly reducing the risk that financial behavior is persistently tracked by data analytics tools, and granting users a level of anonymity and unlinkability in payments, transfers, and asset holdings that closely resembles cash.

At a technical level, the value of full anonymity lies not merely in “concealment”, but in its systematic resistance to on-chain analysis. The greatest externality of transparent blockchains is “composable surveillance”: Public information from individual transactions is continuously pieced together through address clustering, behavioral pattern recognition, and cross-referencing with off-chain data, gradually linking on-chain activity to real-world identities and ultimately forming monetizable and potentially abusive “financial profiles”. Monero’s significance lies in raising the cost of this process to prohibitively high levels that discourage such behavior. When large-scale, low-cost attribution analysis is no longer reliable, both the deterrent effect of surveillance and the feasibility of fraud are reduced. In this sense, Monero is not designed solely for “bad actors”; it also responds to a more fundamental reality: In a digital environment, privacy is an integral component of security. However, the fundamental limitation of full anonymity is that it is irrevocable and unconditional. For financial institutions, transaction information is not only essential for internal risk management and auditing, but also a legally mandated carrier of compliance obligations. Institutions must retain traceable, explainable, and submit-ready evidence under frameworks such as KYC/AML, sanctions compliance, counterparty risk management, anti-fraud controls, taxation, and accounting audits. Fully anonymous systems permanently “lock away” this information at the protocol level, rendering institutions structurally incapable of compliance even if they are subjectively willing to comply. When regulators require explanations of fund sources, proof of counterparty identity, or disclosure of transaction amounts and purposes, institutions cannot reconstruct critical information from the chain, nor can they provide verifiable disclosures to third parties. This is not a case of “regulators failing to understand technology”, but a direct collision between institutional objectives and technical design. The baseline of modern finance is “auditability when necessary”, whereas the baseline of full anonymity is “non-auditability under any circumstances”.

The external manifestation of this conflict is the systematic exclusion of strongly anonymous assets from mainstream financial infrastructure: exchange delistings, lack of support from payment and custody providers, and the inability of compliant capital to integrate into the infrastructure. Importantly, this does not mean that genuine demand for anonymity disappears. Instead, demand often migrates to more opaque, higher-friction channels, fostering “compliance vacuums” and the proliferation of gray intermediaries. In Monero’s case, instant exchange services have, at times, absorbed substantial purchasing and conversion demand. Users pay higher spreads and fees for accessibility, while bearing risks related to fund freezes, counterparty exposure, and lack of transparency. More critically, such intermediaries can introduce persistent structural sell pressure. When service providers rapidly convert collected Monero fees into stablecoins and cash out, the market experiences continuous passive selling unrelated to organic buy demand, suppressing price discovery over the long term. A paradox thus emerges: The more excluded an asset is from compliant channels, the more demand concentrates in high-friction intermediaries; the stronger these intermediaries become, the more distorted price formation becomes; and the more distorted prices are, the harder it is for mainstream assets to assess and enter the market through “normal” channels. This vicious cycle is not evidence that “the market rejects privacy”, but rather the outcome of institutional constraints and channel structures.

Therefore, any assessment of the Monero model should move beyond moralized debate and return to the realities of institutional compatibility. Fully anonymous privacy is “secure by default” in the individual realm, but “unviable by default” in the institutional realm. The more absolute its advantages, the more rigid its constraints. Even if the privacy narrative gains renewed momentum, fully anonymous assets will likely remain concentrated in non-institutional use cases and specific communities. In the institutional era, mainstream finance is far more likely to adopt models of “controlled anonymity” and “selective disclosure”: protecting commercial confidentiality and user privacy while enabling authorized auditability and regulatory evidence when required. In other words, Monero is not a technological failure, but a solution locked into a use case that institutions cannot accommodate. It proves that strong anonymity is technically feasible, while equally demonstrating that, in a compliance-driven financial era, the competitive focus of privacy will shift from “hiding everything” to “proving everything when necessary”.

II. The Rise of Selective Privacy

As fully anonymous privacy approaches its institutional ceiling, the privacy sector is undergoing a directional shift. “Selective privacy” is emerging as a new technological and institutional compromise. Its core objective is not to oppose transparency, but to introduce controllable, authorizable, and disclosable privacy layers on top of a verifiable ledger. The underlying logic of this transition fundamentally lies in that privacy is no longer framed as a tool to evade regulation, but redefined as an infrastructure capability that can be leveraged by institutional systems. Zcash represents the most prominent early implementation of the selective privacy approach. By allowing transparent addresses (t-addresses) and shielded addresses (z-addresses) to coexist, it gives users the freedom to choose between public and private transactions. When shielded addresses are used, the sender, recipient, and amount are encrypted on-chain; when compliance or audit needs arise, users can disclose full transaction details to designated third parties via view keys. Conceptually, this architecture is a milestone. It was among the first mainstream privacy projects to explicitly demonstrate that privacy does not have to come at the expense of verifiability, and that compliance does not necessarily require full transparency.

From an institutional evolution perspective, Zcash’s value lies less in adoption metrics than in its role as a proof of concept. It demonstrates that privacy can be optional rather than a system default, and that cryptographic tools can reserve technical interfaces for regulatory disclosure. This is particularly relevant in today’s regulatory environment where major jurisdictions have not rejected privacy per se, but have firmly opposed “unauditable anonymity”. Zcash’s design directly addresses this core concern. However, as selective privacy moves from “personal transfer tools” to “institutional transaction infrastructure”, Zcash’s structural limitations become apparent. Its privacy model remains fundamentally a transaction-level binary choice: A transaction is either fully public or fully private. For real-world financial scenarios, this binary structure is overly simplistic. Institutional transactions involve not just “two counterparties”, but a variety of participants and responsibility holders. Counterparties need to verify contractual performance, clearing and settlement institutions require visibility into amounts and timing, auditors must validate complete records, and regulators may only be concerned with fund provenance and compliance attributes. These stakeholders have asymmetric and partially overlapping information requirements.

In such contexts, Zcash cannot modularize transaction data or support differentiated authorization. Institutions cannot disclose only “necessary information”, but must choose between full disclosure and full concealment. As a result, once integrated into complex financial workflows, Zcash either exposes excessive commercially sensitive information or fails to meet baseline compliance requirements. Its privacy capabilities therefore struggle to embed into real institutional processes, remaining largely peripheral or experimental. By contrast, the Canton Network represents a fundamentally different selective privacy paradigm. Rather than originating from “anonymous assets”, Canton is designed from the outset around institutional workflows and regulatory constraints. Its core philosophy is not “hiding transactions”, but “managing access to information”. Through the smart contract language Daml, Canton decomposes transactions into multiple logical components, ensuring that each participant can only view the data segments relevant to their authorized role, while all other information is isolated at the protocol level. This design produces a fundamental shift. Privacy is no longer an after-the-fact attribute of transactions, but an embedded feature of contract architecture and permission systems, forming an integral part of compliant processes.

From a broader perspective, the contrast between Zcash and Canton highlights the divergence within the privacy sector. The former remains rooted in the crypto-native world, seeking a balance between individual privacy and compliance. The latter actively embraces the real financial system, engineering privacy into workflows, processes, and institutions. As institutional capital continues to gain share in the crypto market, the primary battleground of privacy will move accordingly. The future will not be defined by who can conceal the most, but by who can be regulated, audited, and adopted at scale without exposing unnecessary information. Under this standard, selective privacy is no longer merely a technical route, but an inevitable path toward mainstream finance.

III. Privacy 2.0: From Transaction Obfuscation to Privacy-Computing Infrastructure Upgrade

Once privacy is redefined as a prerequisite for institutional blockchain participation, the technical boundaries and value scope of the privacy sector expand accordingly. Privacy is no longer merely understood as “whether a transaction is visible”, but instead evolves toward a deeper question: Whether a system can perform computation, collaboration, and decision-making without exposing the underlying data. This shift marks the transition of the privacy sector from the “privacy assets / private transfers” 1.0 phase to a 2.0 phase centered on privacy computing, upgrading privacy from an optional feature to a general infrastructure capability. In the Privacy 1.0 era, technical focus was primarily on “what to hide” and “how to hide”—that is, how to obscure transaction paths, amounts, and identity linkages. In the Privacy 2.0 era, the focus turns to “what can still be done under conditions of concealment”. This distinction is critical. Institutions do not merely require private transfers; they need to execute complex operations such as trade matching, risk computation, clearing and settlement, strategy execution, and data analytics while preserving privacy. If privacy only covers the payment layer and cannot extend to the business logic layer, its value to institutions remains limited.

The Aztec Network represents one of the earliest manifestations of this shift within the blockchain ecosystem. Aztec does not treat privacy as a tool for resisting transparency, but instead embeds it as a programmable attribute of the smart contract execution environment. Through a rollup architecture built on zero-knowledge proofs, Aztec allows developers to define, at the contract layer, which states should remain private and which should be publicly visible. This enables a hybrid logic of “selective privacy and selective transparency”, allowing privacy to extend beyond simple value transfers to support complex financial structures such as lending, trading, treasury management, and DAO governance. However, Privacy 2.0 does not stop at the blockchain-native world. With the rise of AI, data-intensive finance, and cross-institution collaboration requirements, relying solely on on-chain zero-knowledge proofs is increasingly insufficient to cover the full range of scenarios. Consequently, the privacy sector has begun evolving toward a broader class of “privacy computing networks”. Projects like Nillion and Arcium emerge against this backdrop. Rather than attempting to replace blockchains, these platforms function as privacy collaboration layers between blockchains and real-world applications—a common feature among them. By combining multi-party computation (MPC), fully homomorphic encryption (FHE), and zero-knowledge proofs (ZKP), data can be stored, accessed, and computed while remaining encrypted throughout the process; and participants can jointly complete model inference, risk assessment, or strategy execution without ever accessing the raw data. This approach upgrades privacy from a “transaction-layer attribute” to a "computation-layer capability", expanding its potential market into areas such as AI inference, institutional dark pool trading, RWA data disclosure, and enterprise data collaboration.

Compared with traditional privacy coins, the value logic of privacy-computing projects changes significantly. These projects do not rely on a “privacy premium” as the core narrative. Instead, their value lies in functional indispensability. When certain computations simply cannot be performed in a public environment, or doing so on plaintext would create severe commercial risk or security issues, privacy computing ceases to be a question of “whether it is needed”, and becomes one of “whether operations are even possible without it”.This shift gives the privacy sector, for the first time, the potential for a fundamental moat: Once data, models, and workflows are entrenched in a given privacy computing network, migration costs are significantly higher than with ordinary DeFi protocols. Another notable feature of the Privacy 2.0 stage is the engineering, modularization, and invisibility of privacy. Privacy no longer exists in the explicit forms of “privacy coins” or “privacy protocols”, but is deconstructed into reusable modules embedded into wallets, account abstraction, Layer 2 solutions, bridges, and enterprise systems. End users may not even realize they are “using privacy”, yet their asset balances, trading strategies, identity linkages, and behavioral patterns are protected by default. This kind of “invisible privacy” is paradoxically more aligned with the realistic path to large-scale adoption.

At the same time, regulatory concerns also shift. In the Privacy 1.0 era, the core regulatory question was whether anonymity existed. However, in the Privacy 2.0 era, the question becomes whether compliance can be verified without exposing raw data. Zero-knowledge proofs, verifiable computation, and rule-level compliance thus become the key interfaces between privacy computing projects and institutional environments. Privacy is no longer viewed as a source of risk, but is redefined as a technical means to achieve compliance. Taken together, Privacy 2.0 is not a simple upgrade of privacy coins, but a systematic solution to how blockchains can integrate with the real economy. It signifies that the competitive dimensions of the privacy sector are shifting from asset layer to execution layer, from payment layer to computation layer, and from ideological discourse to engineering capability. In the institutional era, truly valuable long-term privacy projects are not those that are the “most mysterious”, but those that are the "most usable". Privacy computing is the concentrated embodiment of this logic at the technological level.

IV. Conclusion

In summary, the core dividing line in the privacy sector is no longer whether privacy exists, but how privacy can be used under compliant conditions. Fully anonymous models have irreplaceable security value at the individual level, but their institutional non-auditability makes them unsuitable for institutional finance; selective privacy, through designs that enable disclosure and authorization, provides a feasible technical interface between privacy and regulation; and the rise of Privacy 2.0 further upgrades privacy from an asset attribute to an infrastructure capability for computation and collaboration. In the future, privacy will no longer be an explicit feature, but will be embedded as a default system assumption across various financial and data workflows. Privacy projects with long-term value are not necessarily the most “secretive”, but those that are the most usable, verifiable, and compliant. This shift marks a key milestone in the maturation of the privacy sector.