Autor: Chloe, ChainCatcher

En septiembre de 2025, la cartera multisig de la plataforma social Web3 UXLink fue saqueada. En cuestión de horas, un hacker se llevó activos por valor de más de 10 millones de dólares, creó una enorme cantidad de tokens para venderlos masivamente, lo que hizo que el precio se desplomara más de un 70% en un instante. Sin embargo, lo más absurdo de este desastre no fue el ataque en sí, sino el desempeño "amateur" del hacker después del hecho.

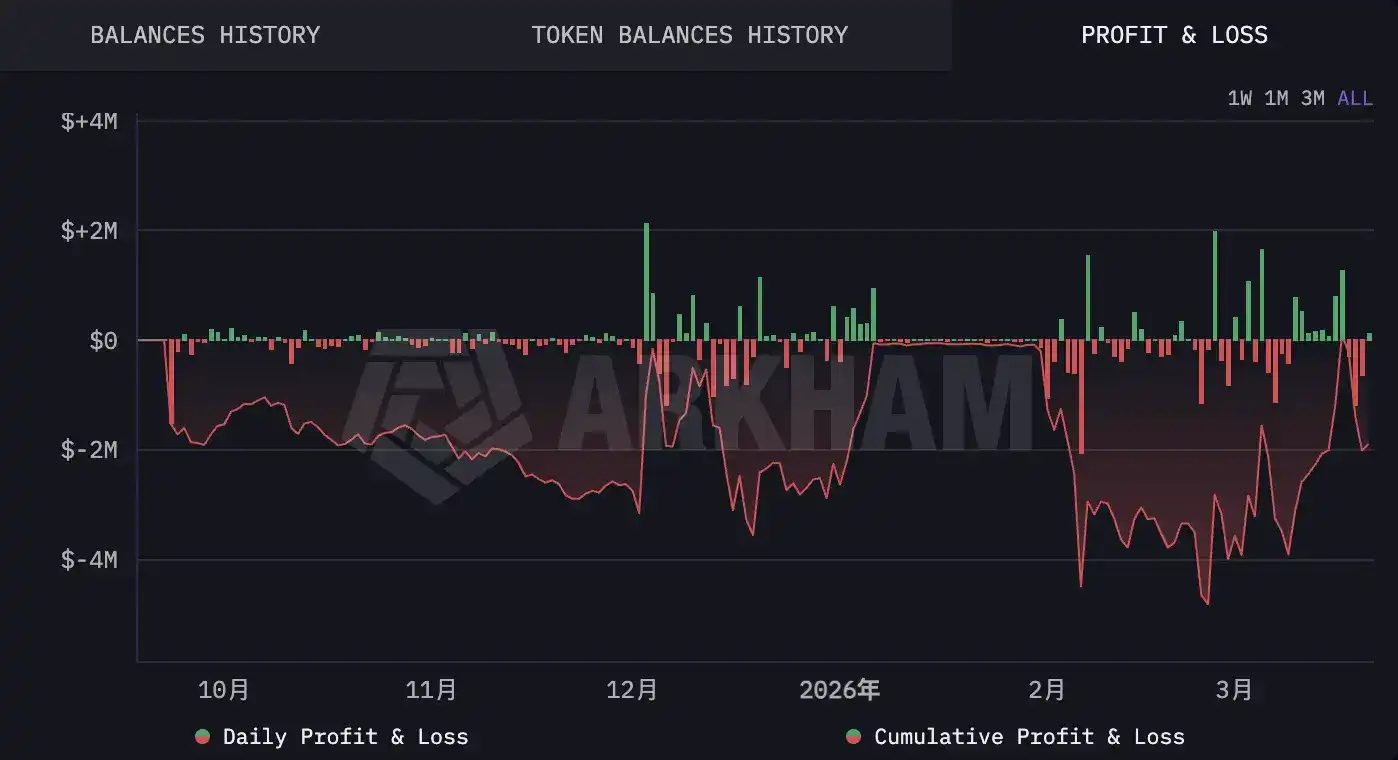

A diferencia del método típico de lavado de criptomonedas, este hacker no se apresuró a desaparecer, sino que invirtió el ETH y las stablecoins robadas en DEX, realizando transacciones frecuentes en CoW Swap. Según los datos on-chain de Arkham, en solo seis meses, esta dirección acumuló cerca de 625 transacciones, con pérdidas en papel que llegaron los 4.8 millones de dólares.

Al reconstruir la ruta técnica de este ataque, se puede descubrir el patrón de comportamiento inusual del hacker y la cruda realidad detrás de él: frente a este ciclo bajista, incluso con la tecnología avanzada para robar dinero on-chain, una vez de vuelta en el mercado, todos son iguales.

Vulnerabilidad de seguridad en la cartera multisig de UXLink, pérdidas superiores a 10 millones de dólares

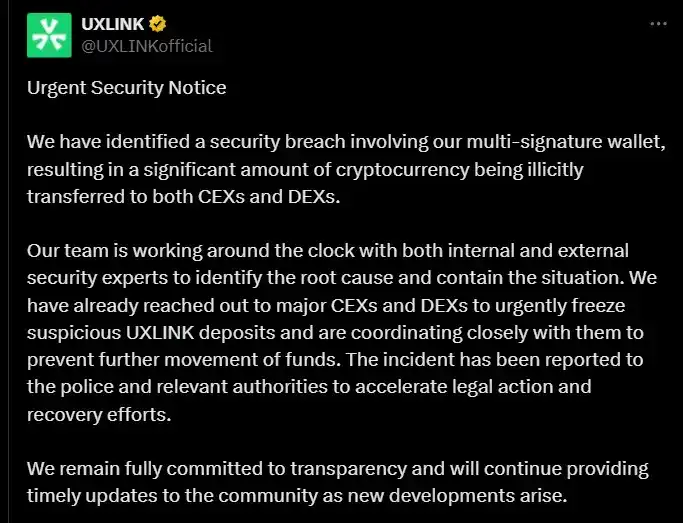

La empresa de seguridad blockchain Cyvers detectó por primera vez actividad anómala en la cartera multisig de UXLink el 22 de septiembre de 2025 y emitió una alerta de emergencia. Posteriormente, UXLink confirmó oficialmente que su cartera multisig principal había sido comprometida, con pérdidas que superaban los 11.3 millones de dólares.

La ruta técnica de este ataque fue bastante clara. El hacker apuntó a una vulnerabilidad en la función delegateCall de la cartera multisig, explotándola para modificar con éxito la lógica del contrato. El atacante primero eliminó los permisos de administrador legítimos existentes de la cartera; luego, al llamar a la función addOwnerWithThreshold, se forzó a sí mismo como nuevo propietario de la cartera. En este punto, el mecanismo de seguridad multisig del que dependía UXLink fue completamente eludido y el control de la cartera cambió de manos por completo.

Lo que siguió fue un saqueo frenético de los activos on-chain. Los activos robados incluyeron aproximadamente 4 millones de dólares en USDT, 500,000 dólares en USDC, 3.7 WBTC, 25 ETH y tokens nativos UXLINK por valor de unos 3 millones de dólares. Simultáneamente, el hacker creó una enorme cantidad de tokens UXLINK en la cadena Arbitrum y los lanzó al mercado, haciendo que el precio del token cayera más de un 70% en poco tiempo, pasando de unos 0.30 dólares a menos de 0.10 dólares, evaporando más de 70 millones de dólares de capitalización de mercado.

Un camino poco convencional: abandonar el lavado de fondos y quedarse a operar on-chain

Según el guion estándar del criptocrimen, la trama debería haber continuado así: el hacker envía los activos a Tornado Cash para anonimizarlos, los lava a través de innumerables direcciones intermedias y finalmente completa todo el proceso de lavado y retirada de fondos. Pero este atacante no siguió el camino convencional.

Aproximadamente 48 horas después del ataque, el hacker convirtió 1,620 ETH en aproximadamente 6.73 millones de DAI. Esto debería haber sido la primera señal de "venta" esperada por el mercado, y varios analistas on-chain rastrearon inmediatamente este comportamiento. Sin embargo, en los seis meses siguientes, el patrón de comportamiento de esta dirección se desvió por completo de la calma y el sigilo de un hacker profesional, y en su lugar comenzó a operar frenéticamente on-chain.

Según el rastreo de datos on-chain de Arkham, esta dirección acumuló la asombrosa cifra de 625 transacciones en solo seis meses, con una actividad altamente concentrada en la plataforma de intercambio descentralizado CoW Swap. Sus operaciones fluctuaban frecuentemente entre WETH y DAI, con una frecuencia muy superior a la de un tenedor a largo plazo común. Por lo tanto, más que un hacker que robó millones, se parecía más a un trader, o a un inversor minorista acostumbrado a "entrar en caídas, aguantar la volatilidad y salir cerca del precio de costo".

Habilidades de trading deficientes: pérdidas flotantes superiores a 4 millones de dólares, casi sin progreso en seis meses

Según los datos de seguimiento de ganancias y pérdidas de Arkham, desde octubre de 2025 hasta principios de febrero de 2026, los activos en papel de la dirección del atacante tuvieron múltiples pérdidas flotantes superiores a 3 millones de dólares; en febrero, las pérdidas incluso alcanzaron un máximo de 4.8 millones de dólares. Su patrón de trading fue muy consistente: acumular continuamente en los mínimos, aguantar durante la volatilidad y elegir salir solo cuando el precio finalmente se recuperaba cerca del precio de costo.

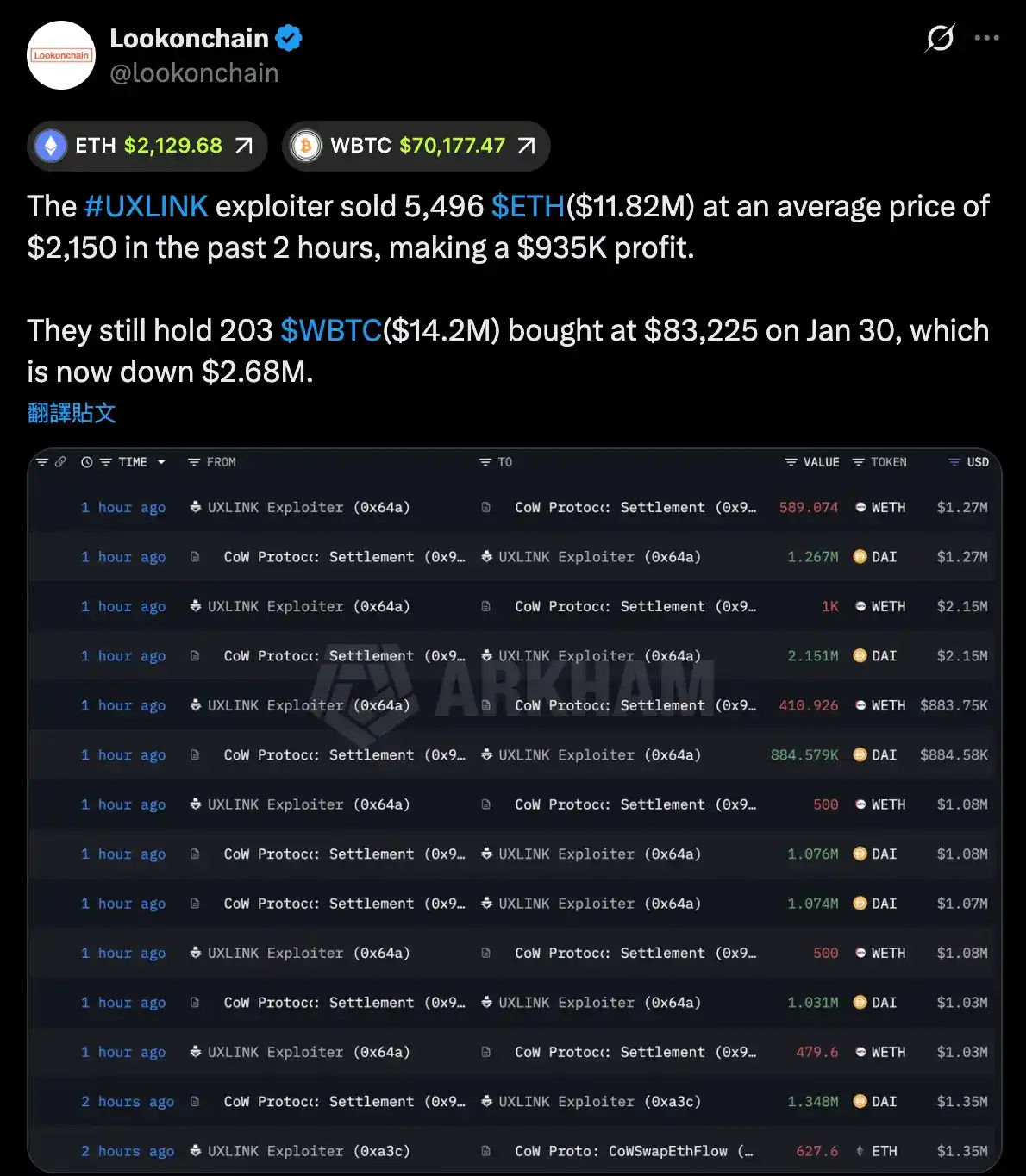

No fue hasta finales de marzo que este hacker tuvo un respiro. En CoW Swap, a un precio promedio de 2,150 dólares, convirtió 5,496 ETH en aproximadamente 11.86 millones de DAI. Esta operación le reportó una ganancia en papel de unos 935,000 dólares, llevando finalmente su cartera de inversión de vuelta al punto de equilibrio. Sin embargo, la posición en WBTC que mantenía simultáneamente estaba erosionando estas ganancias. El hacker compró 203 WBTC el 30 de enero de 2026 a un precio promedio de 83,225 dólares, y hasta hace poco tenía una pérdida flotante de aproximadamente 2.68 millones de dólares. Este momento de entrada coincidió con el máximo de un breve repunte del mercado; una vez más, había comprado en un máximo relativo.

La prisión transparente y el largo camino hacia la recuperación

El incidente de UXLink ofrece una perspectiva única en la historia del criptocrimen: un atacante, bajo los focos, dejando continuamente un rastro de transacciones altamente visible, permitiendo a los analistas on-chain de todo el mundo documentar completamente su proceso conductual.

Esto quizás no se deba a un descuido del hacker, sino a una percepción obsoleta de la "seguridad". Podría haber pensado que, con solo dispersar los activos en múltiples direcciones y operar en DEX para evitar los controles de identificación de los CEX, mantendría el anonimato. Sin embargo, la velocidad de evolución de las herramientas de análisis on-chain ha hecho que este juicio parezca excesivamente optimista. Instituciones como Arkham, Lookonchain, PeckShield y Slowmist bloquearon casi instantáneamente cada movimiento anómalo de gran volumen. Cada entrada y salida del hacker fue expuesta completamente bajo la mirada pública. Aunque este hacker poseía millones de dólares, parecía estar en una prisión digital transparente.

Para el equipo de UXLink, esta situación es a la vez un pequeño consuelo y un gran dilema. Los activos, aunque no han desaparecido, siguen en la blockchain y son rastreables; pero en el mundo on-chain, que carece de la intervención de jurisdicciones judiciales, entre "poder ver" y "poder recuperar" sigue existiendo un abismo difícil de cruzar.

Aunque UXLink completó rápidamente después del incidente la auditoría del nuevo contrato, el canje de tokens y el plan de compensación para usuarios, intentando reconstruir la confianza del mercado, el precio del token había caído desde el máximo de 3.75 dólares en diciembre de 2024 hasta aproximadamente 0.0044 dólares, una caída del 99%. Para UXLink, reparar la vulnerabilidad del código podría llevar solo unas semanas, pero reconstruir el ecosistema desde unas ruinas casi en cero sigue siendo un camino largo y arduo.

Frente al mercado bajista, trata a todos por igual

La historia del hacker de UXLink se convirtió en un microcosmos de la "realidad del mercado", y no solo en un incidente de seguridad.

Aunque poseía habilidades técnicas excepcionales, pudo capturar con precisión la vulnerabilidad de delegateCall y eludir las defensas multisig, completando una cosecha meticulosa en cuestión de horas; sin embargo, una vez que los fondos entraron, se enfrentó a la misma dificultad que cualquier inversor minorista: al mercado no le importa de dónde vienen las fichas, el ETH siguió cayendo durante el período de tenencia, el BTC se estancó después de la entrada.

Este final no merece compasión, pero está lleno de ironía. Los activos que el atacante se esforzó tanto en robar finalmente se desgastaron debido a la volatilidad del mercado, y su valor en papel seis meses después era casi el mismo que al principio. No es el primer tenedor de ETH en sufrir pérdidas en un mercado bajista, y ciertamente no será el último especulador devorado por el mercado al intentar comprar WBTC en mínimos.