En respuesta a los continuos ataques de hackers norcoreanos a la industria de las criptomonedas, Chainalysis analizó en detalle el comportamiento de los hackers norcoreanos en su informe de ataques de hackers de 2025. A continuación se detalla el contenido.

Puntos clave:

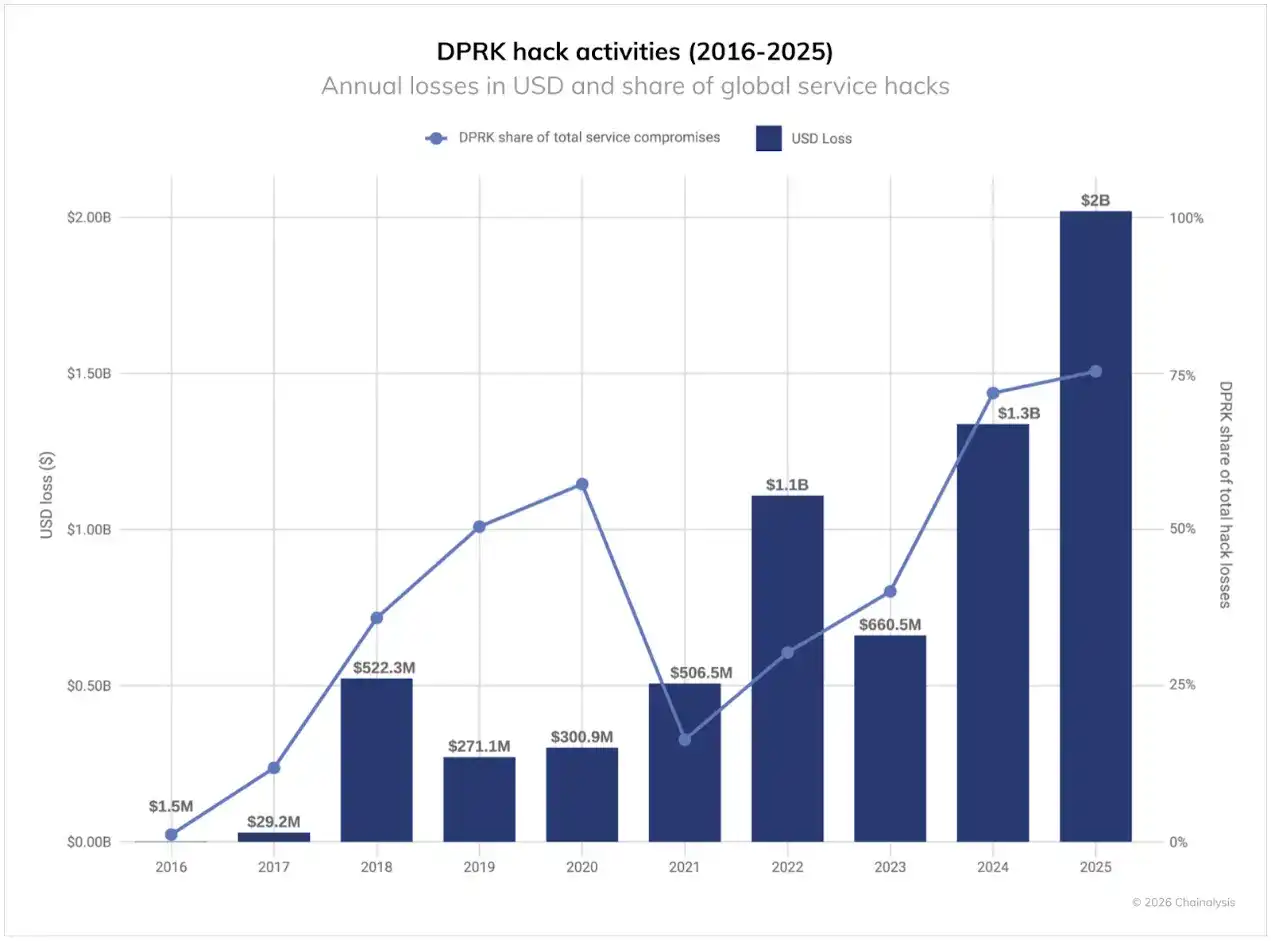

· Los hackers norcoreanos robaron criptomonedas por valor de 2.020 millones de dólares en 2025, un aumento interanual del 51%. Aunque el número de ataques disminuyó, el total acumulado robado asciende a 6.750 millones de dólares.

· Los hackers norcoreanos robaron más criptomonedas con menos ataques, a menudo infiltrando personal de TI dentro de los servicios de criptomonedas o utilizando sofisticadas estrategias de suplantación de identidad dirigidas a ejecutivos.

· Los hackers norcoreanos muestran una clara preferencia por los servicios de lavado de dinero chinos, los servicios de puentes cruzados (cross-chain bridges) y los protocolos de mezcla (mixers). Tras grandes robos, su ciclo de lavado de dinero es de aproximadamente 45 días.

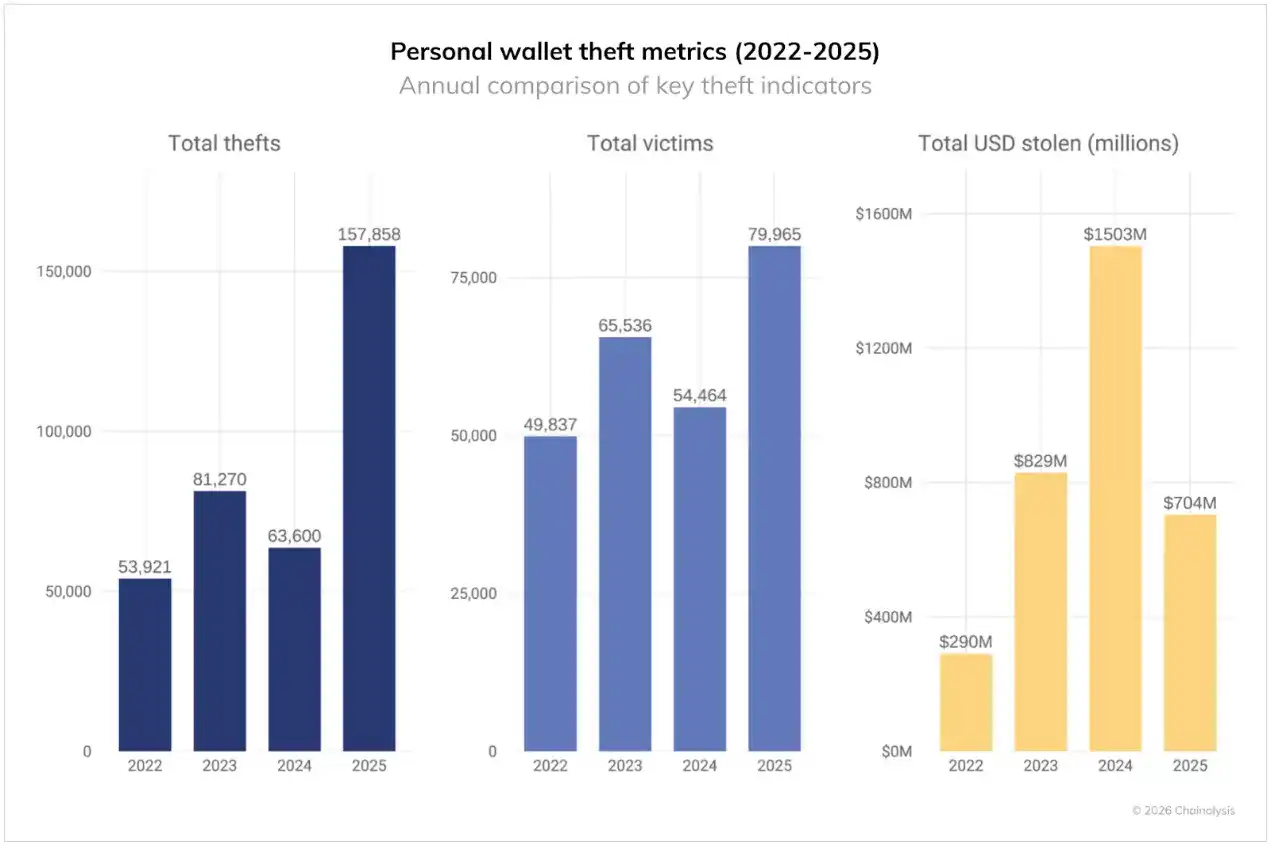

· En 2025, los robos a carteras individuales se dispararon a 158.000 incidentes, con 80.000 usuarios afectados, aunque el valor total robado (713 millones de dólares) disminuyó en comparación con 2024.

· Aunque el Valor Total Bloqueado (TVL) en DeFi aumentó, las pérdidas por ataques de hackers entre 2024 y 2025 se mantuvieron en niveles bajos, lo que sugiere que las mejoras en las medidas de seguridad están dando resultados significativos.

En 2025, el ecosistema de criptomonedas enfrentó nuevamente desafíos severos, con un aumento continuo de los fondos robados. El análisis indica que los patrones de robo de criptomonedas presentan cuatro características clave: los hackers norcoreanos siguen siendo la principal fuente de amenazas; los ataques individuales contra servicios centralizados son cada vez más graves; los incidentes de robo de carteras individuales se han disparado; y las tendencias de ataques DeFi muestran una divergencia inesperada.

Panorama general: Más de 3.400 millones de dólares robados en 2025

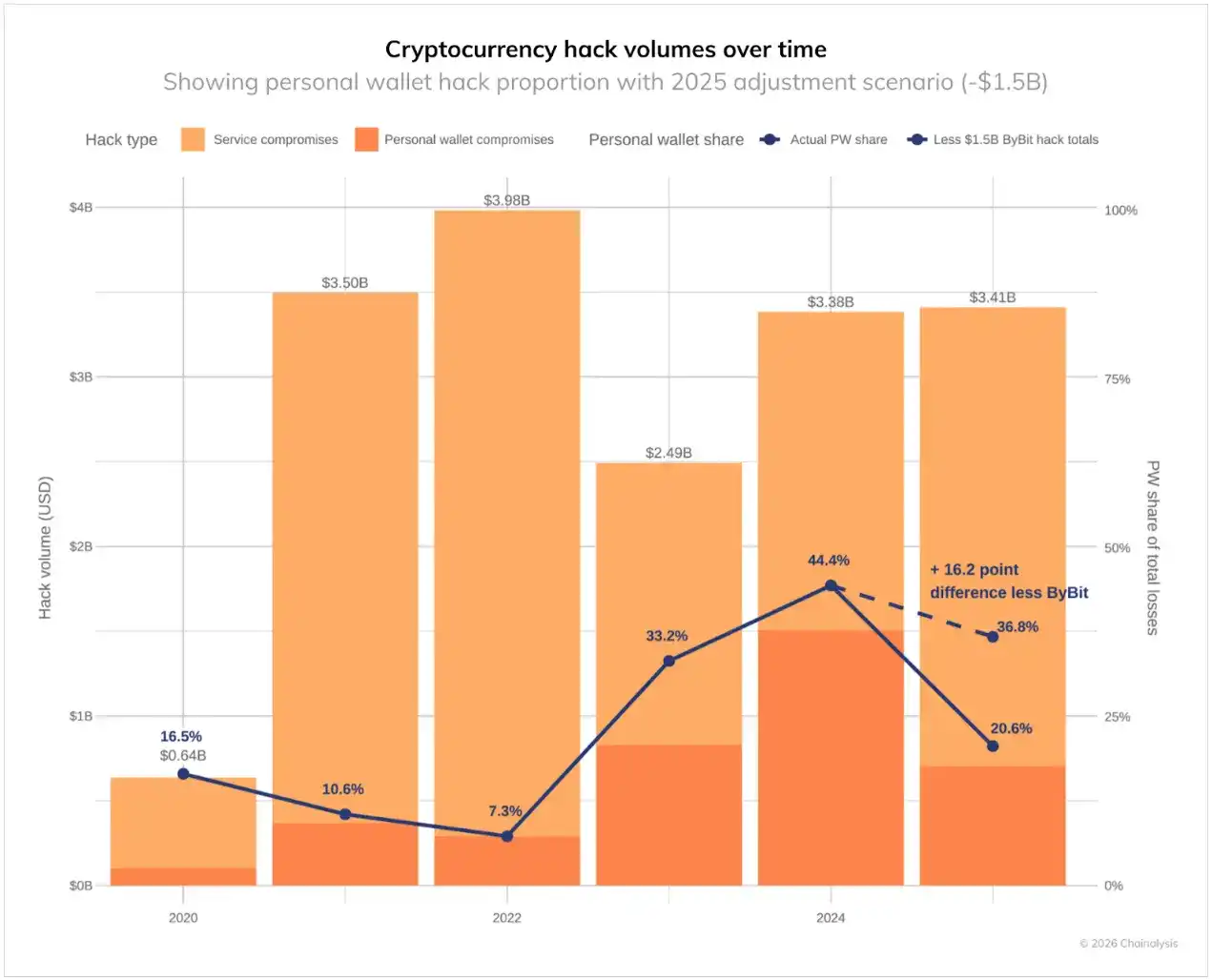

Desde enero hasta principios de diciembre de 2025, se robaron más de 3.400 millones de dólares en la industria de las criptomonedas, siendo el ataque a Bybit en febrero el responsable de 1.500 millones de dólares.

Los datos también revelan cambios importantes en estos incidentes de robo. Los robos a carteras individuales aumentaron significativamente, pasando de representar el 7,3% del valor total robado en 2022 al 44% en 2024. De no ser por el impacto del ataque a Bybit, esta proporción podría haber alcanzado el 37% en 2025.

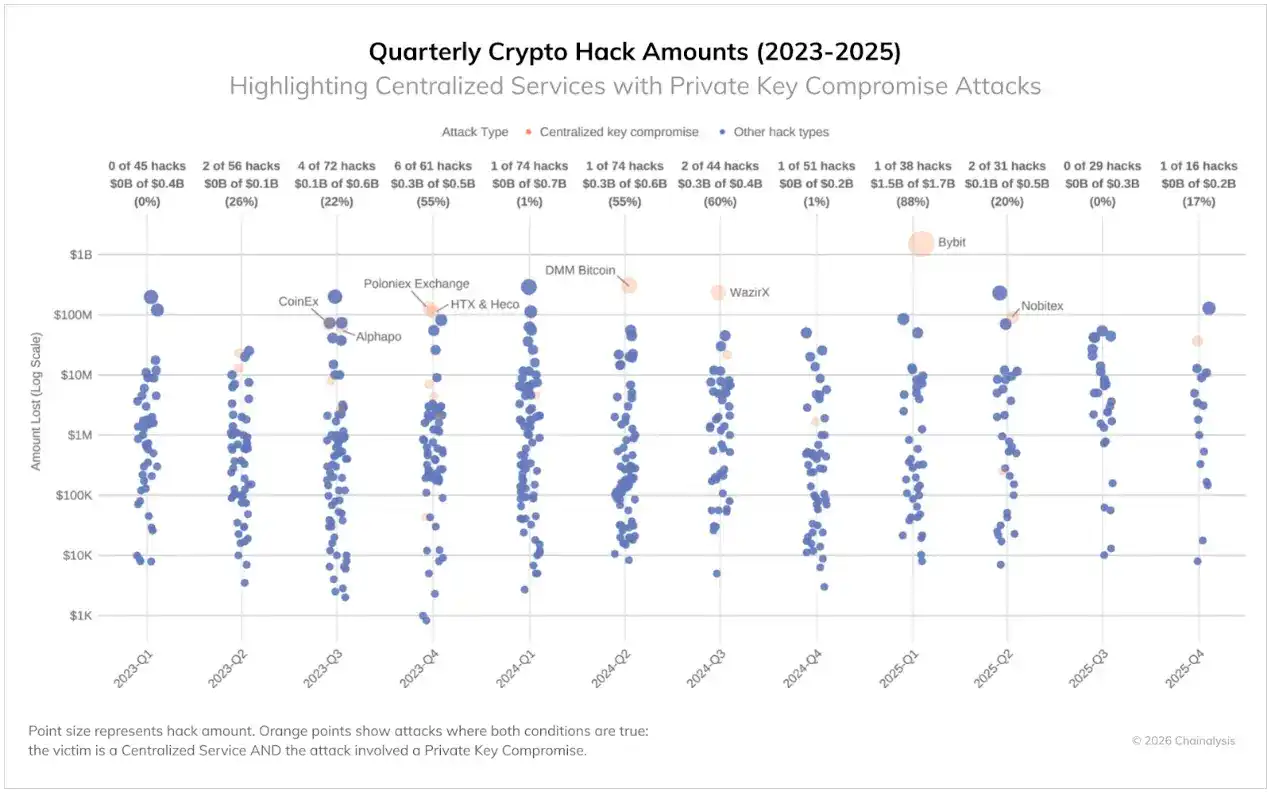

Al mismo tiempo, los servicios centralizados están sufriendo pérdidas cada vez mayores debido a ataques sofisticados contra la infraestructura de claves privadas y los procesos de firma. A pesar de contar con recursos institucionales y equipos de seguridad profesionales, estas plataformas siguen siendo vulnerables a amenazas que pueden eludir los controles de las carteras frías (cold wallets). Aunque estas intrusiones no son frecuentes (como se muestra en el gráfico a continuación), cuando ocurren, resultan en grandes cantidades de fondos robados, representando el 88% de las pérdidas totales en el primer trimestre de 2025. Muchos atacantes han desarrollado métodos para explotar integraciones de carteras de terceros y engañar a los firmantes para que autoricen transacciones maliciosas.

Aunque la seguridad en criptomonedas puede haber mejorado en algunas áreas, el alto volumen de fondos robados indica que los atacantes aún pueden tener éxito a través de múltiples vías.

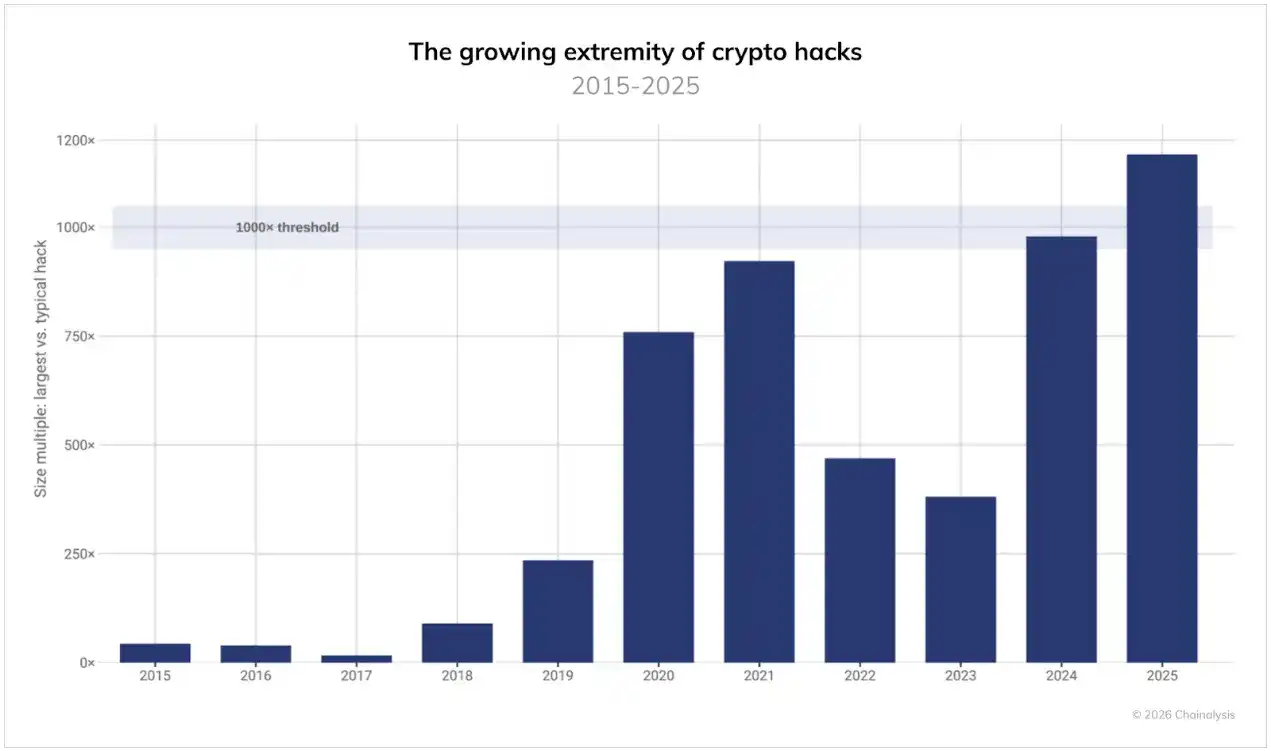

Las tres mayores brechas de seguridad representaron el 69% de las pérdidas, con valores extremos 1000 veces superiores a la mediana

Los incidentes de robo de fondos históricamente han estado impulsados por eventos extremos: la mayoría de los hackeos son relativamente pequeños, pero algunos son masivos. Sin embargo, la situación empeoró en 2025: la relación entre el hackeo más grande y la mediana de todos los incidentes superó por primera vez el umbral de 1000x. Hoy, los fondos robados en el ataque más grande son 1000 veces mayores que en un incidente común, superando incluso el pico del mercado alcista de 2021. Estos cálculos se basan en el valor en dólares de los fondos robados en el momento del robo.

Esta brecha cada vez mayor hace que las pérdidas estén altamente concentradas. Las tres mayores brechas de seguridad de 2025 representaron el 69% de todas las pérdidas, y el impacto de eventos individuales en la pérdida total anual es excepcionalmente significativo. Aunque la frecuencia de los ataques puede fluctuar y la pérdida mediana aumenta con el alza de los precios de los activos, la pérdida potencial por brechas individuales importantes está aumentando a un ritmo aún más rápido.

A pesar de la disminución de incidentes confirmados, Corea del Norte sigue siendo la principal amenaza

A pesar de una fuerte disminución en la frecuencia de ataques, Corea del Norte sigue siendo la nación que representa la amenaza más grave para la seguridad de las criptomonedas, habiendo establecido un nuevo récord en fondos de criptomonedas robados en 2025, alcanzando al menos 2.020 millones de dólares (681 millones más que en 2024), un aumento interanual del 51%. En términos de valor robado, este es el peor año registrado para los robos de criptomonedas norcoreanos. Los ataques atribuidos a Corea del Norte representaron el 76% de todas las intrusiones, un máximo histórico. En general, el total acumulado mínimo de criptomonedas robadas por Corea del Norte asciende a 6.750 millones de dólares.

Los hackers norcoreanos están infiltrando cada vez más personal de TI (uno de los principales vectores de ataque) dentro de los servicios de criptomonedas para obtener acceso privilegiado y llevar a cabo ataques significativos. El récord de este año puede reflejar, en parte, una mayor dependencia de Corea del Norte de la infiltración de personal de TI en exchanges, custodios y empresas Web3, lo que puede acelerar el acceso inicial y el movimiento lateral para preparar robos a gran escala.

Sin embargo, los grupos de hackers recientemente vinculados a Corea del Norte han dado un giro a este modelo del trabajador de TI. En lugar de simplemente solicitar empleo e infiltrarse como empleados, están impersonando cada vez más a reclutadores de conocidas empresas de Web3 e IA, orquestando procesos de contratación falsos que culminan en la obtención de credenciales de inicio de sesión de las víctimas, código fuente y acceso al VPN o SSO (Single Sign-On) de su empleador actual bajo el pretexto de "evaluaciones técnicas". A nivel ejecutivo, tácticas similares de ingeniería social toman la forma de contactos falsos de inversores estratégicos o adquirentes, utilizando reuniones de presentación y una falsa diligencia debida para sondear información sensible del sistema e infraestructura de alto valor potencial. Esta evolución se construye directamente sobre las operaciones de fraude de trabajadores de TI norcoreanos y se enfoca en empresas de IA y blockchain de importancia estratégica.

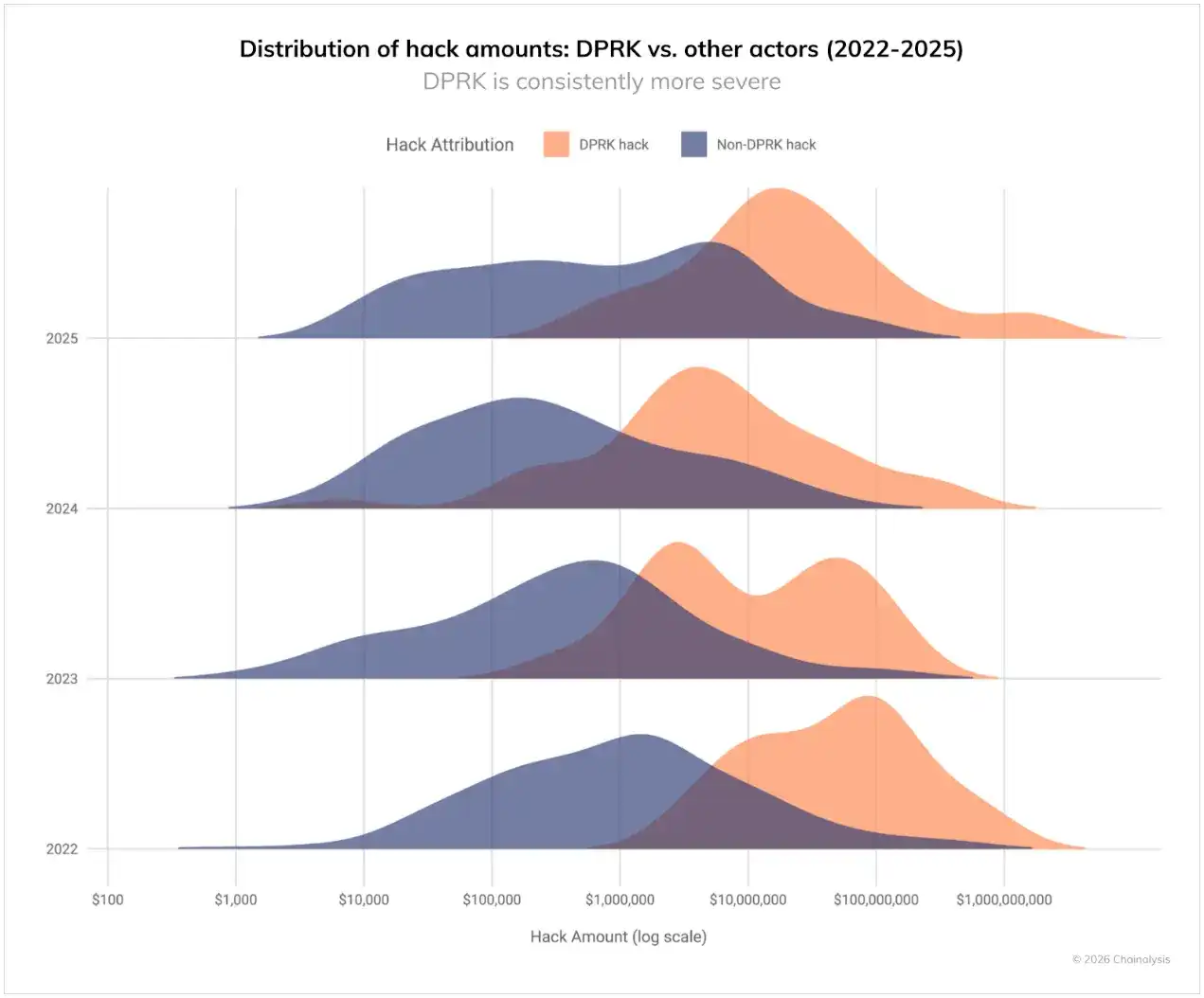

Como se ha visto en los últimos años, los ciberataques perpetrados continuamente por Corea del Norte tienen un valor mucho mayor que los de otros hackers. Como se muestra en el gráfico a continuación, desde 2022 hasta 2025, los hackeos norcoreanos ocupan el rango de valor más alto, mientras que los hackeos no norcoreanos se distribuyen de manera más normal en todos los tamaños de robo. Este patrón sugiere además que cuando los hackers norcoreanos atacan, apuntan a servicios grandes, buscando el mayor impacto.

Las pérdidas récord de este año provienen de una fuerte reducción en los incidentes conocidos. Este cambio (menos incidentes pero pérdidas significativamente mayores) refleja el impacto del masivo hackeo a Bybit en febrero de 2025.

El patrón único de lavado de dinero de Corea del Norte

La afluencia de grandes cantidades de fondos robados a principios de 2025 revela cómo los hackers norcoreanos lavan criptomonedas a gran escala. Su modus operandi es marcadamente diferente al de otros cibercriminales y ha evolucionado con el tiempo.

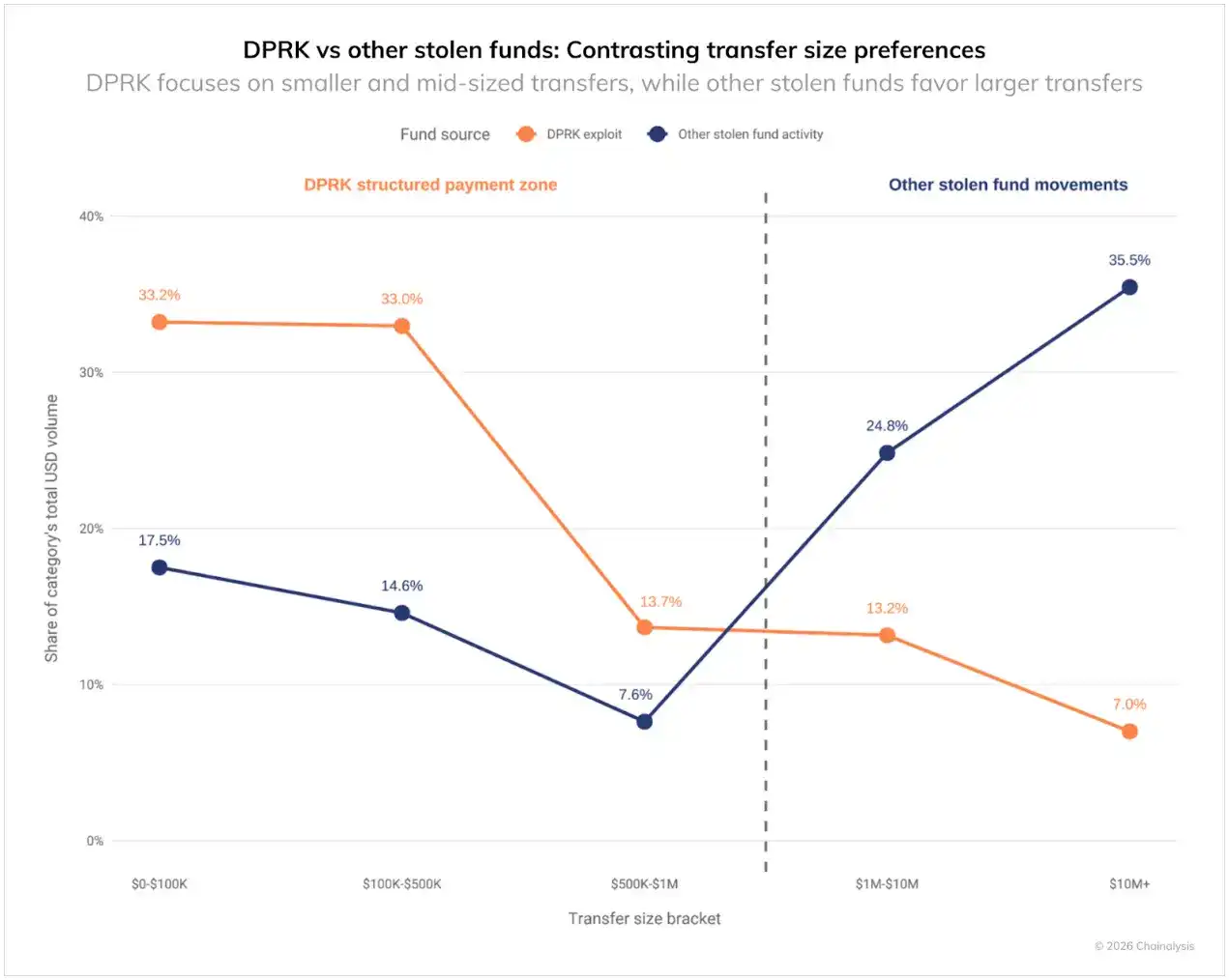

Las actividades de lavado de dinero de Corea del Norte muestran un claro patrón de "agrupamiento" (bucketing), con más del 60% del volumen de transacciones concentrado en montos inferiores a 500.000 dólares. En contraste, otros hackers mueven más del 60% de sus fondos en la cadena en lotes dentro del rango de 1 a 10 millones de dólares o más. Aunque Corea del Norte mueve más dinero por operación de lavado que otros hackers, divide las transferencias en la cadena en lotes más pequeños, lo que destaca la sofisticación de sus métodos.

En comparación con otros hackers, Corea del Norte muestra preferencias distintivas en ciertas etapas del lavado de dinero:

Los hackers norcoreanos tienden a preferir:

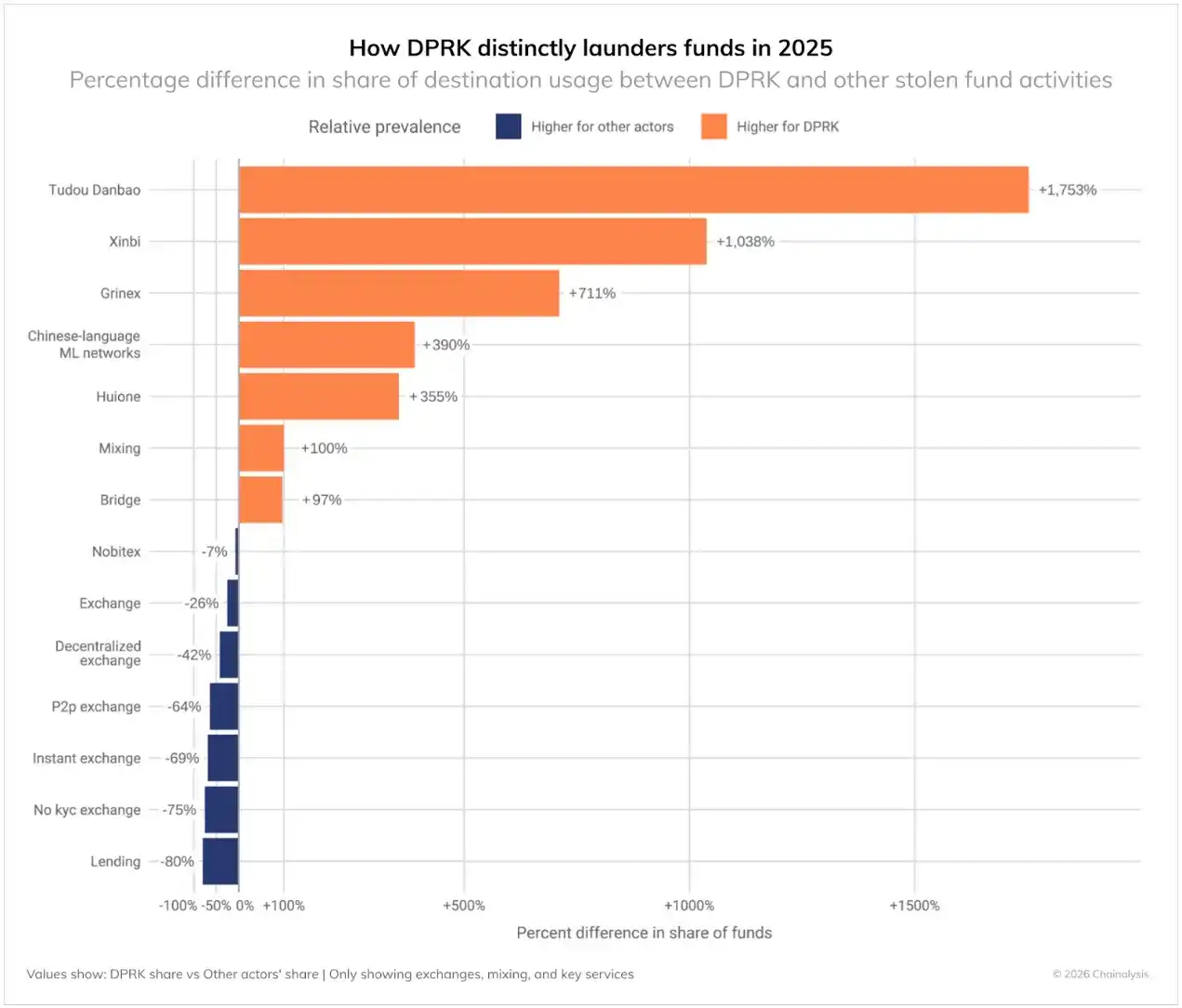

· Servicios de transferencia y garantía chinos (+355% a más de +1000%): Esta es la característica más distintiva, con una fuerte dependencia de servicios de garantía chinos y redes de lavado compuestas por numerosos operadores potencialmente sujetos a controles regulatorios más débiles.

· Servicios de puentes cruzados (cross-chain bridges) (+97%): Alta dependencia de puentes para mover activos entre blockchains y dificultar el rastreo.

· Servicios de mezcla (mixers) (+100%): Uso más frecuente de servicios de mezcla para intentar oscurecer los flujos de fondos.

· Servicios especializados como Huione (+356%): Uso estratégico de servicios específicos para facilitar sus actividades de lavado.

Otros hackers involucrados en el lavado de dinero tienden a preferir:

· Protocolos de préstamo (lending) (-80%): Corea del Norte evita estos servicios DeFi, mostrando una integración limitada con el ecosistema DeFi más amplio.

· Exchanges sin KYC (-75%): Sorprendentemente, otros hackers utilizan más los exchanges sin KYC que Corea del Norte.

· Plataformas P2P (-64%): Corea del Norte muestra interés limitado en las plataformas P2P.

· CEX (-25%): Otros hackers interactúan más directamente con los exchanges tradicionales.

· DEX (-42%): Otros hackers prefieren más los DEX por su alta liquidez y anonimato.

Estos patrones sugieren que las operaciones de Corea del Norte están sujetas a restricciones y objetivos diferentes a los de los cibercriminales no estatales. Su uso intensivo de servicios especializados de lavado de dinero chinos y comerciantes OTC (Over-The-Counter) indica vínculos estrechos entre los norcoreanos y actores ilícitos en la región de Asia-Pacífico.

Línea de tiempo del lavado de fondos robados tras un hackeo norcoreano

El análisis de la actividad en la cadena posterior a incidentes de hackeo atribuidos a Corea del Norte entre 2022-2025 revela un patrón consistente que vincula estos eventos con el movimiento de fondos robados dentro del ecosistema de criptomonedas. Tras robos importantes, los fondos siguen una ruta estructurada y multifásica de lavado de dinero que dura aproximadamente 45 días:

Fase 1: Estratificación Inmediata (Días 0-5)

En los primeros días posteriores al hackeo, se observa un pico de actividad, centrado en alejar inmediatamente los fondos de la fuente del robo:

· Los flujos de fondos robados hacia protocolos DeFi experimentan el mayor aumento (+370%), convirtiéndose en el punto de entrada principal.

· El volumen de transacciones hacia servicios de mezcla (mixers) también aumenta significativamente (+135-150%), constituyendo la primera capa de ofuscación.

· Esta fase representa la acción urgente del "primer paso", destinada a distanciarse del acto de robo inicial.

Fase 2: Consolidación Inicial (Días 6-10)

Al entrar en la segunda semana, la estrategia de lavado se desplaza hacia servicios que ayudan a integrar los fondos en el ecosistema más amplio:

· Los exchanges con menos restricciones de KYC (+37%) y los CEX (+32%) comienzan a recibir flujos de fondos.

· La actividad de lavado a través de servicios de mezcla de segunda capa (+76%) continúa a una intensidad menor.

· El bridging entre cadenas (ej. XMRt, +141%) ayuda a dispersar y ocultar los movimientos de fondos entre blockchains.

· Esta fase es un período de transición crucial donde los fondos comienzan a dirigirse hacia posibles canales de salida.

Fase 3: Consolidación de Cola Larga (Días 20-45)

La fase final muestra una clara inclinación hacia servicios que permiten el canje final a moneda fiduciaria u otros activos:

· El uso de exchanges sin KYC (+82%) y servicios de garantía (ej. Potato Guarantee, +87%) crece notablemente.

· Las plataformas de trading instantáneo (+61%) y las plataformas chinas (ej. Huiwang, +45%) se convierten en puntos de canje final.

· Los CEX (+50%) también reciben fondos, indicando intentos sofisticados de mezclar fondos con dinero legítimo.

· Jurisdicciones con menor regulación, como las redes de lavado de dinero chinas (+33%) y plataformas como Grinex (+39%), completan este patrón.

Esta ventana operativa típica de 45 días para las operaciones de lavado proporciona inteligencia crítica para los equipos de cumplimiento y aplicación de la ley. La persistencia de este patrón a lo largo de los años sugiere que los hackers norcoreanos enfrentan limitaciones operativas, posiblemente relacionadas con su acceso limitado a infraestructura financiera y la necesidad de coordinar con intermediarios específicos.

Aunque estos hackers no siempre siguen esta línea de tiempo exacta (algunos fondos robados permanecen inactivos durante meses o años), este patrón representa su comportamiento típico en la cadena cuando lavan activamente dinero. Además, es crucial reconocer los posibles puntos ciegos en este análisis, ya que ciertas actividades (como transferencias de claves privadas o canjes OTC de cripto a fiat) no son visibles en la cadena sin inteligencia complementaria.

Robo de carteras individuales: La creciente amenaza para usuarios individuales

Mediante el análisis de patrones en la cadena y reportes de víctimas y socios de la industria, es posible comprender la magnitud de los robos a carteras individuales, aunque el número real probablemente sea mayor. Como estimación mínima, las pérdidas por valor debidas a robos de carteras individuales representaron el 20% del total de pérdidas en 2025, por debajo del 44% en 2024, lo que indica un cambio tanto en la escala como en el patrón. El número total de incidentes de robo se disparó a 158.000 en 2025, casi el triple de los 54.000 registrados en 2022. El número de víctimas aumentó de 40.000 en 2022 a al menos 80.000 en 2025. Este crecimiento significativo probablemente se deba a la mayor adopción de criptomonedas. Por ejemplo, Solana, una de las blockchains con más carteras individuales activas, lideró por un amplio margen en número de incidentes (aproximadamente 26.500 víctimas).

Sin embargo, a pesar del aumento en el número de incidentes y víctimas, el monto total en dólares robado por víctima individual disminuyó desde un pico de 1.500 millones de dólares en 2024 a 713 millones de dólares en 2025. Esto sugiere que los atacantes están apuntando a más usuarios, pero robando menos por víctima.

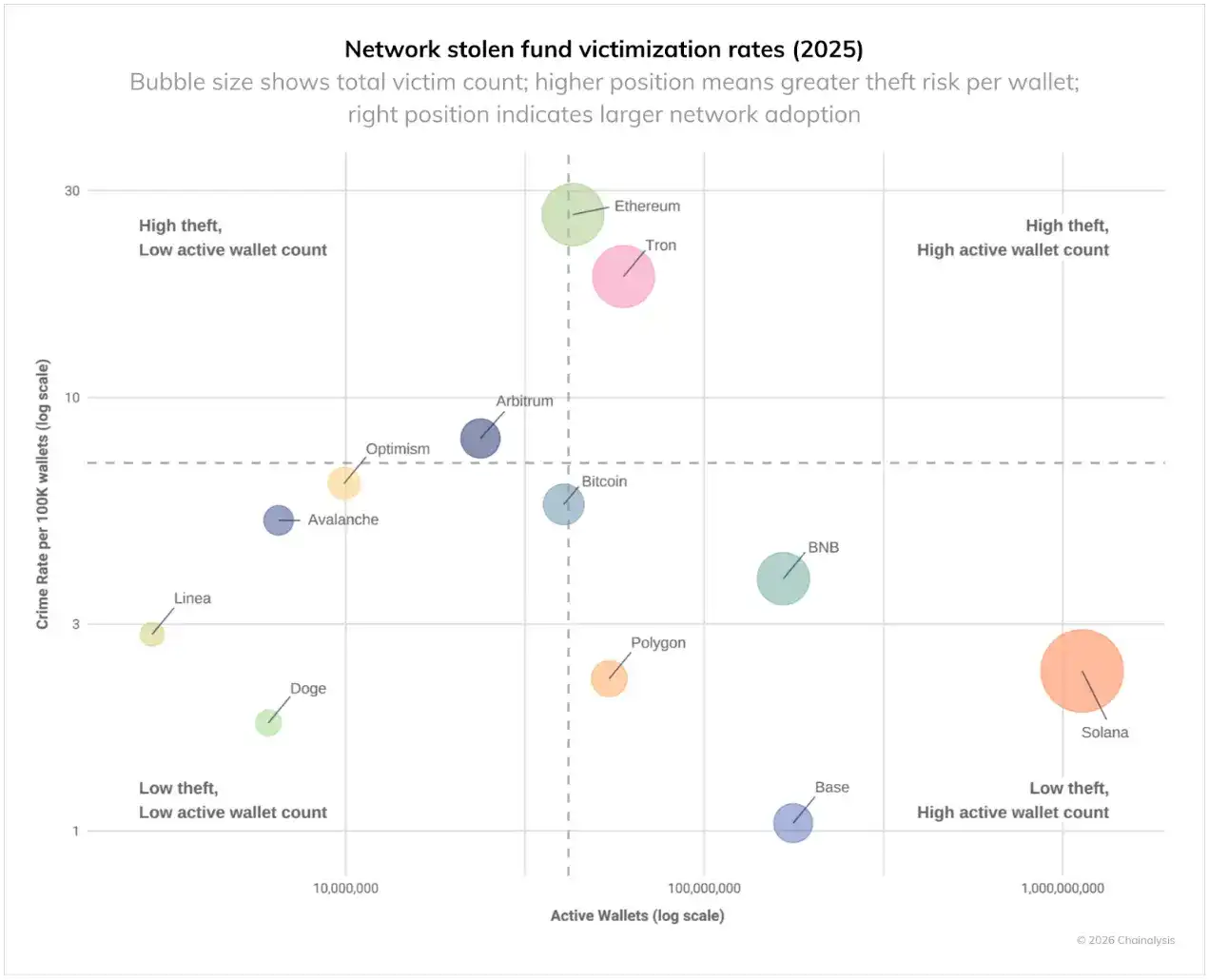

Los datos de victimización por red específica brindan más información sobre qué áreas representan la mayor amenaza para los usuarios de criptomonedas. El siguiente gráfico muestra los datos de victimización ajustados por carteras individuales activas en cada red. Medido por la tasa de criminalidad por cada 100.000 carteras en 2025, Ethereum y Tron presentaron las tasas de robo más altas. La gran base de usuarios de Ethereum indica una alta tasa de robo y un alto número de víctimas, mientras que la clasificación de Tron muestra una alta tasa de robo a pesar de su menor número de carteras activas. En contraste, a pesar de sus grandes bases de usuarios, Base y Solana mostraron tasas de victimización más bajas.

Esto sugiere que el riesgo de seguridad para las carteras individuales no es uniforme en el ecosistema de criptomonedas. Incluso con arquitecturas técnicas similares, las tasas de victimización varían entre blockchains, lo que indica que factores como las características de la base de usuarios, las aplicaciones populares y la infraestructura criminal juegan un papel importante en la determinación de las tasas de robo, además de los factores técnicos.

Ataques DeFi: Patrones divergentes señalan un cambio de mercado

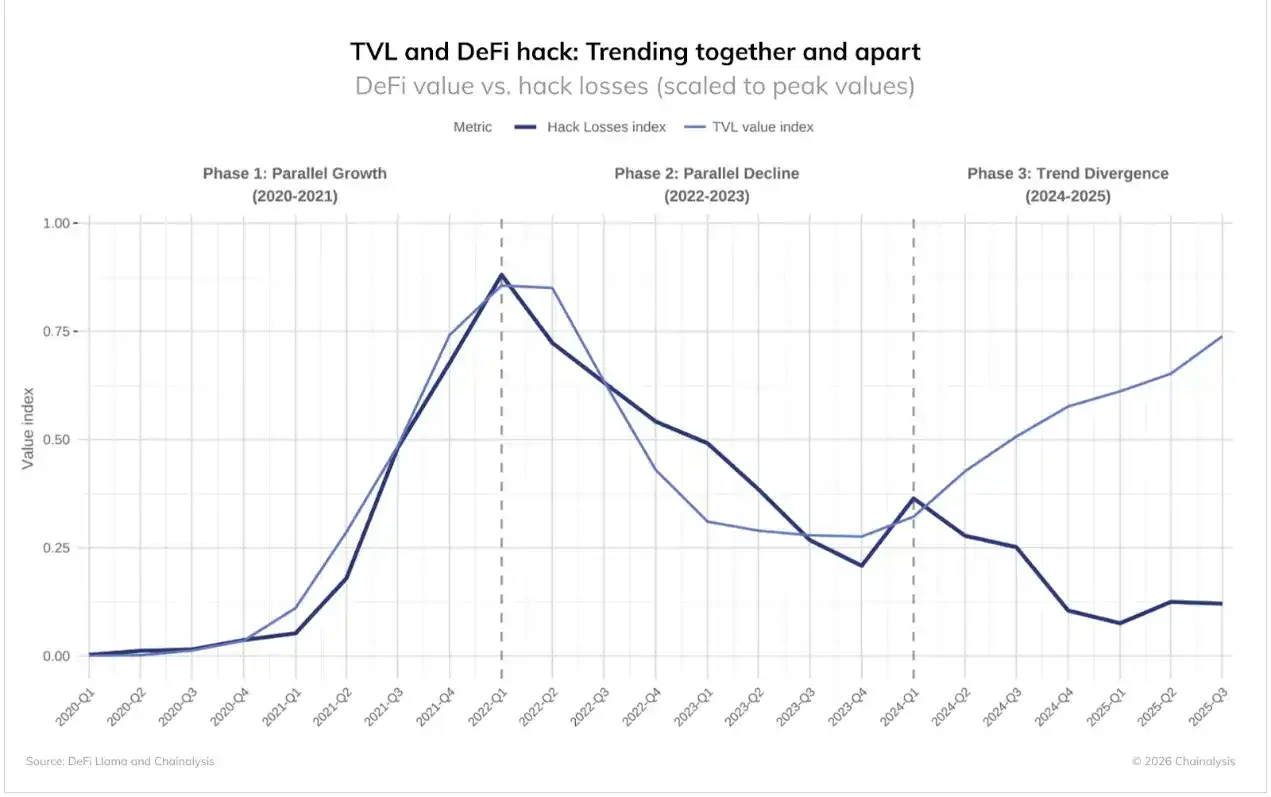

El espacio DeFi presentó patrones únicos en los datos de criminalidad de 2025, mostrando una clara desviación de las tendencias históricas.

Los datos muestran tres fases distintas:

· Fase 1 (2020-2021): El TVL de DeFi y las pérdidas por hackeos crecieron sincrónicamente.

· Fase 2 (2022-2023): Ambas métricas disminuyeron sincrónicamente.

· Fase 3 (2024-2025): El TVL se recuperó, mientras que las pérdidas por hackeos se mantuvieron estables.

Las primeras dos fases seguían un patrón intuitivo: a mayor valor en riesgo, mayor valor potencial para robar, y los hackers se enfocaban más en protocolos de alto valor. Como dijo el ladrón de bancos Willie Sutton: "Porque ahí es donde está el dinero".

Esto hace que la divergencia en la Fase 3 sea aún más notable. El TVL de DeFi se ha recuperado significativamente desde los mínimos de 2023, pero las pérdidas por hackeos no han aumentado en consecuencia. A pesar de que miles de millones han regresado a estos protocolos, los incidentes de hackeo DeFi se han mantenido persistentemente bajos, lo que representa un cambio significativo.

Dos factores pueden explicar esta divergencia:

· Mejoras en la seguridad: A pesar del crecimiento del TVL, la tasa de hackeos se ha mantenido baja, lo que sugiere que los protocolos DeFi pueden estar implementando medidas de seguridad más efectivas que durante el período 2020-2021.

· Cambio de objetivo: El aumento simultáneo de robos a carteras individuales y ataques a servicios centralizados sugiere que la atención de los atacantes podría estar desviándose hacia otros objetivos.

Estudio de caso: La respuesta de seguridad de Venus Protocol

El incidente de Venus Protocol en septiembre de 2025 demuestra que las medidas de seguridad mejoradas están teniendo un efecto tangible. En ese momento, un atacante aprovechó un cliente de Zoom comprometido para obtener acceso al sistema y engañó a un usuario para que le otorgara autorización delegada sobre una cuenta valorada en 13 millones de dólares, una situación que podría haber tenido consecuencias catastróficas. Sin embargo, Venus había habilitado precisamente un mes antes la plataforma de monitoreo de seguridad de Hexagate.

La plataforma detectó actividad sospechosa 18 horas antes del ataque y emitió otra alerta inmediatamente después de que ocurriera la transacción maliciosa. En 20 minutos, Venus pausó su protocolo, impidiendo cualquier movimiento de fondos. Esta respuesta coordinada muestra la evolución de la seguridad en DeFi:

· En 5 horas: Se reanudaron funciones parciales después de completar las comprobaciones de seguridad.

· En 7 horas: Se forzó la liquidación de la cartera del atacante.

· En 12 horas: Se recuperaron todos los fondos robados y se reanudó el servicio.

Lo más notable es que Venus aprobó una propuesta de gobernanza para congelar los 3 millones de dólares en activos que el atacante aún controlaba; el atacante no solo no obtuvo ganancias, sino que perdió fondos.

Este incidente muestra mejoras tangibles en la infraestructura de seguridad DeFi. La combinación de monitoreo proactivo, capacidad de respuesta rápida y mecanismos de gobernanza que pueden actuar con decisión hace que todo el ecosistema sea más ágil y resistente. Aunque los ataques aún ocurren, la capacidad de detectar, responder e incluso revertir ataques representa un cambio fundamental con respecto a los primeros días de DeFi, donde un ataque exitoso a menudo significaba una pérdida permanente.

Implicaciones para 2026 y más allá

Los datos de 2025 pintan un cuadro de la compleja evolución de Corea del Norte como la mayor amenaza para la industria de las criptomonedas. El país lleva a cabo menos ataques, pero con un impacto significativamente mayor, lo que sugiere métodos más sofisticados y pacientes. El impacto del incidente de Bybit en su patrón de actividad anual indica que cuando Corea del Norte tiene éxito en un robo importante, reduce su ritmo operativo para concentrarse en el lavado de dinero.

Para la industria de las criptomonedas, esta evolución exige una mayor vigilancia sobre objetivos de alto valor y una mejor capacidad para identificar los patrones específicos de lavado de dinero norcoreanos. Sus preferencias consistentes por tipos de servicio específicos y montos de transferencia brindan oportunidades de detección que los distinguen de otros criminales y ayudan a los investigadores a identificar sus firmas de comportamiento en la cadena.

A medida que Corea del Norte continúa utilizando el robo de criptomonedas para financiar prioridades nacionales y eludir sanciones internacionales, la industria debe reconocer que sus patrones operativos son fundamentalmente diferentes a los de los cibercriminales típicos. El desempeño récord de Corea del Norte en 2025 (con una reducción del 74% en ataques conocidos) sugiere que solo estamos viendo la parte más visible de su actividad actual. El desafío para 2026 será detectar y detener estas operaciones antes de que Corea del Norte lance otro ataque de la escala de Bybit.