¡El resumen mensual de eventos de seguridad de Zero Time Technology ha comenzado! Según estadísticas de múltiples plataformas de monitoreo de seguridad blockchain, la situación de seguridad en el campo de las criptomonedas en febrero de 2026 fue generalmente estable pero con riesgos destacados: las pérdidas totales debido a incidentes de seguridad fueron de aproximadamente 228 millones de dólares, de las cuales alrededor de 126 millones se debieron a ataques de hackers y vulnerabilidades de contratos, y aproximadamente 102 millones a estafas de phishing y Rug Pull. Ocurrieron 18 ataques de hackers a protocolos, con una disminución del 9.2% en las pérdidas respecto al mes anterior; ocurrieron 13 incidentes de estafas por phishing y secuestro de autorizaciones, representando el 41.9% del total de incidentes del mes. Varios incidentes de suplantación de identidad (phishing) con IA causaron grandes pérdidas, convirtiéndose en la principal razón del aumento de las pérdidas por estafas. Los grupos de hackers continúan inclinándose hacia ataques de ingeniería social de bajo costo y alto rendimiento, y los métodos de phishing precisos combinados con páginas generadas por IA son cada vez más comunes, siendo los inversores individuales y los proyectos pequeños y medianos los principales objetivos.

En cuanto a ataques de hackers

6 incidentes de seguridad típicos

• Ataque por vulnerabilidad de verificación de contrato del puente cruzado CrossCurve

Monto de pérdida: Aproximadamente 3 millones de dólares

Detalles del evento: Del 1 al 2 de febrero, el protocolo de cadena cruzada descentralizado CrossCurve sufrió un ataque de hackers. Los atacantes aprovecharon una vulnerabilidad de omisión de verificación de puerta de enlace en la función expressExecute del contrato ReceiverAxelar, falsificaron mensajes de cadena cruzada y desbloquearon y robaron tokens sin autorización del contrato PortalV2 del protocolo, involucrando múltiples cadenas, con una pérdida total de aproximadamente 3 millones de dólares. Después del evento, el equipo de CrossCurve suspendió urgentemente los servicios de cadena cruzada, reparó la vulnerabilidad y publicó 10 direcciones que recibieron los tokens robados, proponiendo una recompensa del 10% si los fondos se devolvían dentro de 72 horas. Actualmente, la situación está bajo control y algunos tokens EYWA robados no pueden circular debido a la congelación por parte de los exchanges.

• Ataque por vulnerabilidad de código IA en contrato inteligente Vibe Coding (Protocolo Moonwell)

Monto de pérdida: Aproximadamente 1.78 millones de dólares

Detalles del evento: El 18 de febrero, el protocolo DeFi Moonwell fue atacado por hackers. La causa principal fue que el código del contrato inteligente generado por Claude Opus 4.6 contenía una vulnerabilidad crítica, estableciendo incorrectamente el precio del activo cbETH en 1.12 dólares (cuando en realidad era de aproximadamente 2200 dólares). Los hackers aprovecharon esta discrepancia de precios para realizar préstamos excesivos, causando una pérdida de aproximadamente 1.78 millones de dólares. Un investigador de seguridad expuso que este fue el primer incidente de seguridad en la historia causado por Vibe Coding. Después del evento, el proyecto retiró los contratos relacionados, inició la reparación de la vulnerabilidad y reforzó la auditoría manual del código generado por IA.

• Ataque por manipulación de oráculo en YieldBloxDAO

Monto de pérdida: Aproximadamente 10 millones de dólares

Detalles del evento: El 21 de febrero, el protocolo de préstamos YieldBloxDAO en la cadena Stellar fue atacado. Los atacantes manipularon el precio del token de liquidez subyacente y aprovecharon la alimentación anómala de precios del oráculo para realizar préstamos maliciosos excesivos, resultando en una pérdida de activos de aproximadamente 10 millones de dólares. Después del evento, el proyecto suspendió los servicios del protocolo y colaboró con agencias de seguridad para realizar el rastreo de activos y la reparación de vulnerabilidades.

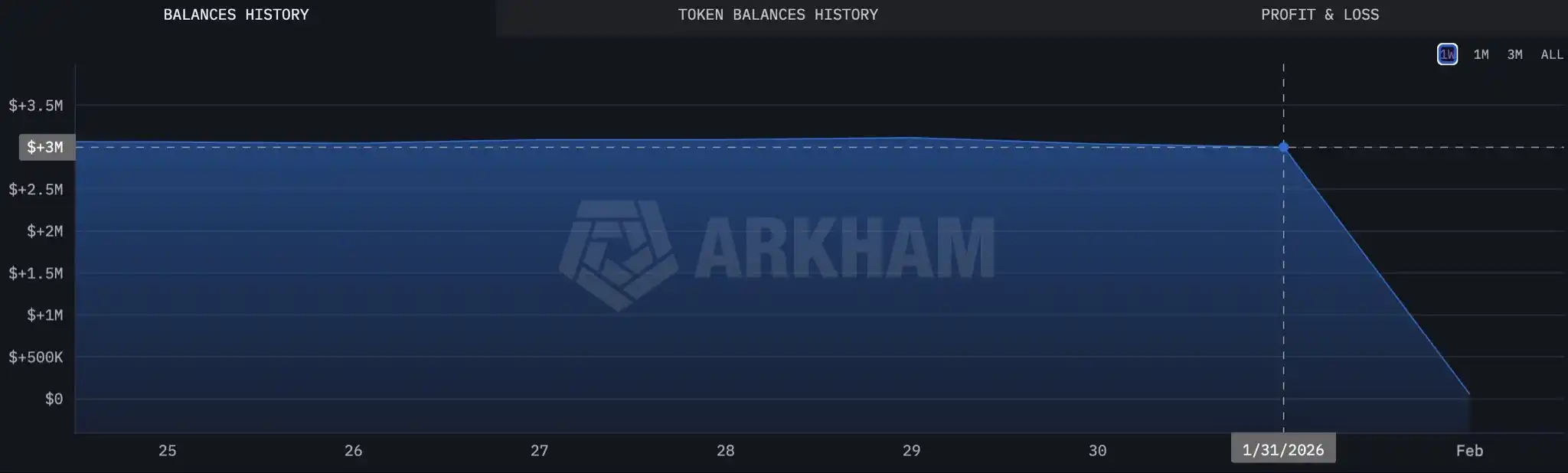

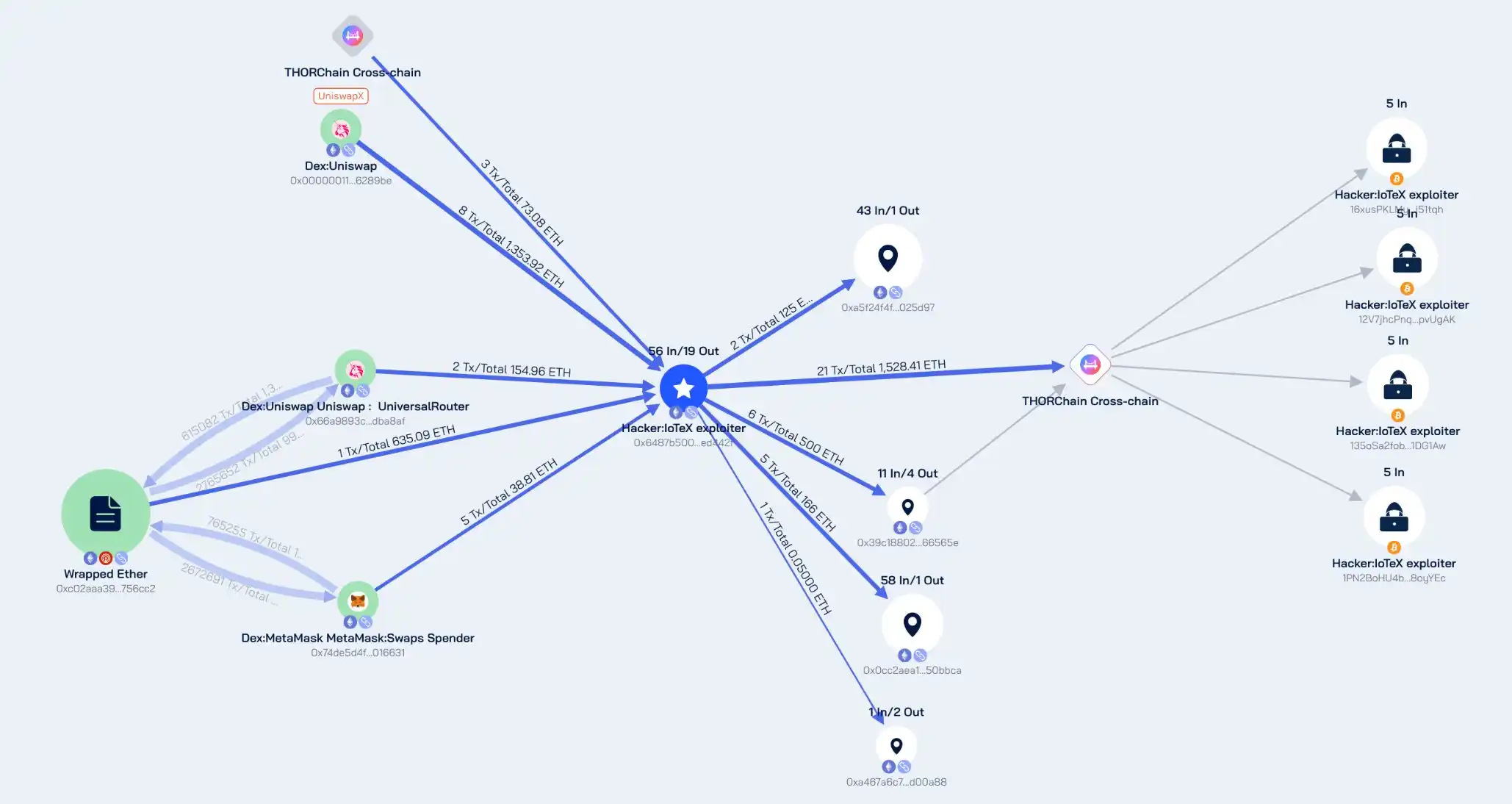

• Ataque por filtración de clave privada en la bóveda de tokens de IoTeX

Monto de pérdida: Aproximadamente 4.4 millones de dólares

Detalles del evento: El 21 de febrero, el puente cruzado ioTube del ecosistema IoTeX fue atacado. Los atacantes obtuvieron la clave privada del propietario del validador del lado de Ethereum, lograron infiltrarse en los contratos relacionados con el puente cruzado y robaron varios activos criptográficos del pool. IoTeX oficial actualizó múltiples comunicados, confirmando que la pérdida real fue de aproximadamente 4.4 millones de dólares, y que el 99.5% de las acuñaciones anómalas fueron interceptadas o congeladas permanentemente. Después del evento, el proyecto suspendió urgentemente el puente cruzado y las funciones de transacción relacionadas, inició una actualización de la versión de la red principal, bloqueó 29 direcciones maliciosas y colaboró con el FBI y agencias policiales de varios países para realizar un rastreo global de activos, prometiendo un reembolso del 100% a los usuarios afectados. Actualmente, las operaciones se han reanudado por completo.

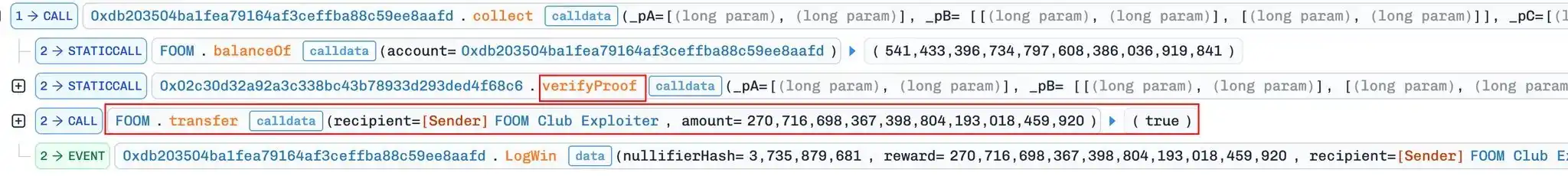

• Incidente de ataque de imitación FOOMCASH

Monto de pérdida: Aproximadamente 2.26 millones de dólares

Detalles del evento: El 26 de febrero, el proyecto FOOMCASH en las cadenas Base y Ethereum sufrió un ataque de imitación (copycat attack). Los atacantes utilizaron un error de configuración de clave de verificación zkSNARK similar al incidente anterior de Veil Cash (configuración incorrecta de parámetros del verificador Groth16), lograron falsificar pruebas y robar una gran cantidad de tokens. Las pérdidas en la cadena Base fueron de aproximadamente 427,000 dólares y en la cadena Ethereum de aproximadamente 1.833 millones de dólares (parte de los fondos aparentemente rescatados por white hats), con una pérdida total de aproximadamente 2.26 millones de dólares. Después del evento, el proyecto suspendió urgentemente los servicios relacionados e inició una investigación.

• Ataque por vulnerabilidad de llamada arbitraria en el protocolo DeFi Seneca

Monto de pérdida: Aproximadamente 6.5 millones de dólares

Detalles del evento: El 28 de febrero, el protocolo DeFi Seneca fue atacado por hackers debido a una vulnerabilidad de llamada arbitraria. Las pérdidas preliminares superaron los 1900 ETH, con un valor de aproximadamente 6.5 millones de dólares. Después del ataque, la dirección marcada como hacker de SenecaUSD devolvió 1537 ETH (aproximadamente 5.3 millones de dólares) a la dirección del implementador de Seneca, y los 300 ETH restantes (aproximadamente 1.04 millones de dólares) fueron transferidos a una nueva dirección. Actualmente, el proyecto está realizando enmiendas de vulnerabilidades y verificación de activos.

Rug Pull / Estafas de Phishing

8 incidentes de seguridad típicos

(1) El 10 de febrero, una víctima con dirección comenzando por 0x6825 firmó una transacción maliciosa "increaseAllowance" en BSC, resultando en una pérdida de 118,785 dólares en BUSD. La mayoría de la gente presta atención a las firmas de autorización y solicitudes de aprobación, pero "increaseAllowance" es en realidad la misma trampa, solo que con un nombre menos común.

(2) El 17 de febrero, reapareció el envenenamiento de direcciones/destinatarios similares. En Ethereum, 0xce31...b89b envió aproximadamente 599,714 dólares a una dirección de coincidencia aproximada errónea.

Previsto: 0x77f6ca8E...a346

Error: 0x77f6A6F6...A346

(3) El 18 de febrero, una víctima con dirección comenzando por 0x308a firmó una aprobación maliciosa de USDT (approve(address,uint256)), resultando en la transferencia de aproximadamente 337,069 dólares en USDT a la billetera del estafador.

(4) El 18 de febrero, una víctima, después de copiar un historial de transferencias contaminado, envió 157,000 dólares a una dirección similar.

Previsto: 0xa7a9c35a...03F0 → Enviado a: 0xa7A00BD2...03F0

(5) El 25 de febrero, una víctima con dirección comenzando por 0xb30 perdió 388,051 dólares en Ethereum después de firmar la aprobación de un token de phishing.

(6)Estafa de phishing por verificación falsa de billetera hardware

Estafa de phishing por verificación falsa de billetera hardware

Fecha: 12 de febrero

Naturaleza del evento: Hackers falsificaron la página oficial de verificación de una billetera hardware principal, enviando advertencias de "riesgo de seguridad de la billetera" por correo electrónico y mensajes de texto, induciendo a los usuarios a ingresar frases semilla y claves privadas para una "verificación de seguridad", logrando con éxito las frases semilla de varios usuarios y robando los activos de sus cuentas, con pérdidas acumuladas de aproximadamente 950,000 dólares.

(7) Rug Pull por secuestro de direcciones DEX falsas

Fecha: 17 de febrero

Naturaleza del evento: Los hackers manipularon las direcciones de transferencia de los usuarios y falsificaron la interfaz de transacción de DEX, induciendo a los usuarios a transferir fondos a direcciones falsas. Una vez completadas las transferencias, los fondos fueron inmediatamente consolidados en múltiples direcciones anónimas, con pérdidas acumuladas de aproximadamente 600,000 USDT, involucrando a más de 200 víctimas. Según el monitoreo, la pérdida máxima de una sola víctima en este ataque fue de aproximadamente 600,000 dólares.

(8) Estafa de sitio web de phishing falso de Uniswap

Fecha: 19 de febrero – 26 de febrero

Naturaleza del evento: Los hackers compraron anuncios en la búsqueda de Google, crearon sitios web de phishing altamente consistentes con la interfaz oficial de Uniswap, y dirigieron tráfico a través de anuncios en redes sociales y mensajes privados, induciendo a los usuarios a hacer clic en enlaces y completar autorizaciones. Utilizaron la herramienta de vaciado de billetera AngelFerno para robar por lotes los activos criptográficos de las cuentas de los usuarios. Algunas víctimas fueron engañadas porque los dominios falsos eran visualmente indistinguibles de las URL reales. Hubo más de 1000 víctimas en un solo mes, con pérdidas acumuladas de aproximadamente 1.8 millones de dólares.

Resumen

En febrero de 2026, los riesgos de seguridad blockchain mostraron que los ataques a contratos siguen siendo frecuentes y los métodos de estafa continúan refinándose. Los ataques de hackers se centraron principalmente en la manipulación de oráculos, la seguridad de puentes cruzados, vulnerabilidades de permisos de contratos y defectos de código, entre otros. La reutilización de vulnerabilidades y los ataques de imitación comenzaron a aumentar, representando una amenaza significativa para los protocolos pequeños y medianos.

En el lado de las estafas, los métodos principales siguen siendo la autorización de phishing, sitios web falsos y esquemas Ponzi (Rug Pull). La suplantación de páginas con IA y el secuestro de anuncios han aumentado aún más el sigilo de las estafas, dificultando continuamente la identificación para los usuarios comunes.

El equipo de seguridad de Zero Time Technology recomienda: Los usuarios individuales deben autorizar con precaución, verificar las direcciones oficiales y mantenerse alejados de enlaces desconocidos y proyectos de alto riesgo; Los proyectos deberían reforzar las auditorías de contratos, la gestión de claves privadas y el aislamiento de permisos, prestando atención a la seguridad de los oráculos y los escenarios de cadena cruzada; A nivel de la industria, se debe fortalecer el intercambio de inteligencia sobre amenazas, mejorar la capacidad de defensa de toda la cadena y mantener conjuntamente la seguridad del ecosistema.