El detective de criptomonedas ZachXBT descubrió un servidor interno de pagos de Corea del Norte vinculado a más de 390 cuentas, registros de chat e historiales de transacciones.

La Saga de Infiltración Cripto de la RPDC, Parte III (Solo de Esta Semana)

La saga de los agentes secretos de criptomonedas de Corea del Norte continúa. La red oculta de hackers de criptomonedas alineados con Corea del Norte ha sido expuesta lentamente en la red social X estos últimos días, luego de que se atribuyera el ataque del 1 de abril de 285 millones de dólares contra Drift Protocol a UNC4736, un grupo de hackers patrocinado por el estado y alineado con Corea del Norte.

El domingo, la investigadora de seguridad Taylor Monahan afirmó que los trabajadores de TI de Corea del Norte han trabajado silenciosamente dentro de más de 40 proyectos DeFi durante aproximadamente siete años. También el domingo y el lunes, múltiples actores de la industria de criptomonedas compartieron videos e historias de trabajadores de TI de Corea del Norte que fallaron la "Prueba de Kim Jong-Un".

Ahora, le tocó a ZachXBT publicar sus hallazgos, lo cual hizo ayer en un hilo en la red social X. Los datos exfiltrados, que no se habían hecho públicos antes, le fueron compartidos por una fuente anónima.

La extracción de los datos fue posible porque uno de estos trabajadores de TI de la República Popular Democrática de Corea (RPDC) tuvo su dispositivo infectado con un infostealer (malware diseñado específicamente para robar información sensible). El malware expuso registros de chat de IPMsg, identidades fabricadas y actividad detallada del navegador.

2/ Un trabajador de TI de la RPDC tuvo su dispositivo comprometido mediante un infostealer. Los datos extraídos incluyeron registros de chat de IPMsg, identidades falsas e historial del navegador.

Al revisar los registros de IPMsg se reveló que se discutía este sitio:

luckyguys[.]siteUna plataforma interna de remesas de pagos,... pic.twitter.com/0rA1CxSmZx

— ZachXBT (@zachxbt) 8 de abril de 2026

El hilo recorre cómo los agentes de TI de la RPDC, que a menudo se hacen pasar por freelancers en el extranjero, supuestamente reciben pagos en cripto y los canalizan de vuelta a canales vinculados al régimen.

Un Desglose de los Hallazgos

El sitio web que surgió de la extracción de datos se llamaba luckyguys.site. Según el detective de criptomonedas, parecía funcionar como un centro interno de remesas de pagos: una plataforma de mensajería similar a Discord donde los operativos de TI de la RPDC reportaban y reconciliaban sus pagos en cripto con sus superiores.

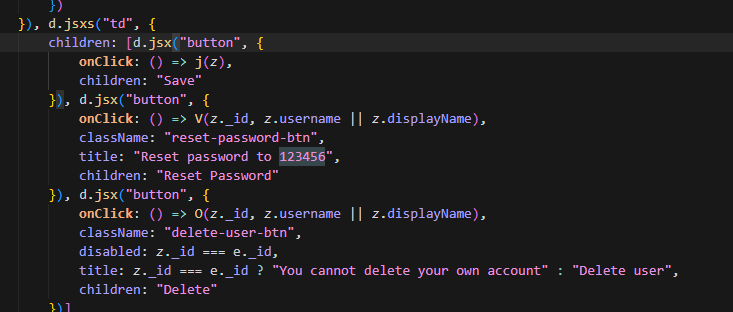

Créalo o no, la contraseña de inicio de sesión predeterminada del sitio estaba establecida como "123456". En el momento de la extracción de datos, diez cuentas aún la usaban sin cambios.

La contraseña 123456. Fuente. ZachXBT en X.

La lista de cuentas mostraba roles, nombres coreanos, ubicaciones y códigos de grupo internos que se alinean con las estructuras conocidas de trabajadores de TI de Corea del Norte. ZachXBT destacó que tres de las empresas referenciadas en los datos, Sobaeksu, Saenal y Songkwang, ya están sujetas a sanciones de la OFAC.

El investigador de criptomonedas compartió un video que muestra mensajes directos de una cuenta de WebMsg, "Rascal", con PC-1234 (la cuenta de administrador del servidor) que detallan transferencias de pagos y el uso de identidades falsas desde diciembre de 2025 hasta abril de 2026. Cada pago en estos chats es enrutado y finalizado a través de PC-1234. Los registros también hacen referencia a direcciones en Hong Kong para facturación y entrega de bienes, aunque aún debe confirmarse si esos detalles son genuinos.

4/ Aquí está uno de los usuarios de WebMsg 'Rascal' y sus MD con PC-1234 detallando transferencias de pagos y el uso de identidades fraudulentas desde diciembre de 2025 hasta abril de 2026.

Todos los pagos son procesados y confirmados a través de la cuenta de administrador del servidor: PC-1234.

Direcciones en Hong... pic.twitter.com/akyjmTbL5J

— ZachXBT (@zachxbt) 8 de abril de 2026

Los hallazgos se vuelven aún más interesantes a medida que avanza el hilo. Desde finales de noviembre de 2025, más de 3.5 millones de dólares han fluido hacia las billeteras de pago. El mismo patrón de remesas aparece una y otra vez: los usuarios envían cripto directamente desde un exchange o servicio, o lo convierten a fíat a través de cuentas bancarias chinas utilizando plataformas como Payoneer.

Después de eso, PC-1234 reconoce los fondos entrantes y entrega credenciales de inicio de sesión, que pueden ser para diferentes exchanges de cripto o aplicaciones de pago fintech, dependiendo del usuario específico.

5/ Desde finales de noviembre de 2025 se recibieron más de $3.5M en las direcciones de las billeteras de pago.

El patrón de remesas fue consistente entre usuarios:

Los usuarios transfieren cripto proveniente de un exchange o servicio, o convierten a fíat a través de cuentas bancarias chinas mediante plataformas como Payoneer.... pic.twitter.com/IhbqW3eKKI

— ZachXBT (@zachxbt) 8 de abril de 2026

Una Reconstrucción de la Jerarquía de la Red

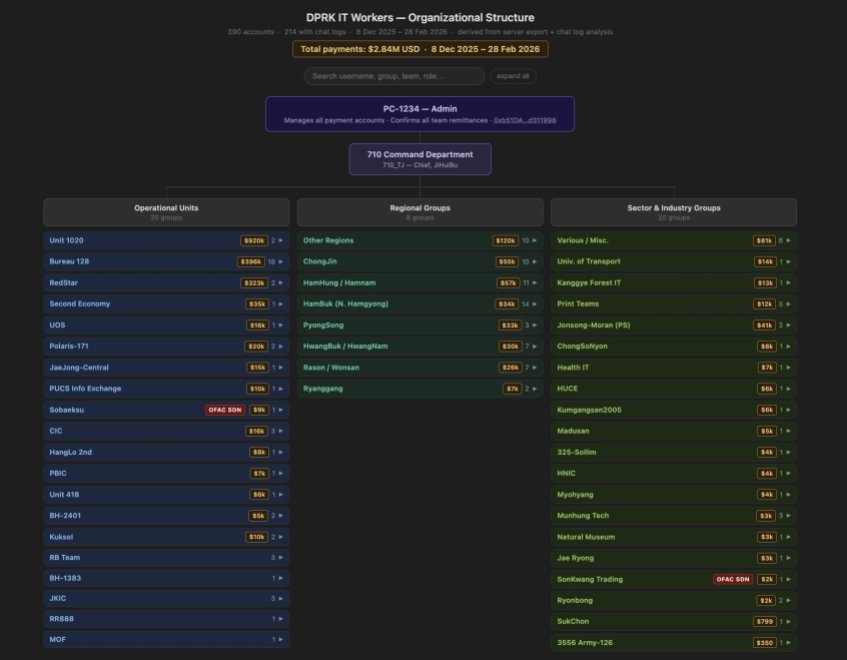

El detective de criptomonedas reconstruyó toda la jerarquía organizacional de la red utilizando el conjunto completo de datos e hizo una versión interactiva de este organigrama.

Trabajadores de TI de la RPDC - Estructura Organizacional. Fuente: ZachXBT en X.

Cuando el investigador siguió las billeteras de pago internas on-chain, encontró conexiones con varios grupos de trabajadores de TI de la RPDC ya atribuidos. La billetera basada en Tron fue congelada por Tether en diciembre de 2025.

Otros hallazgos interesantes muestran que el dispositivo comprometido, que pertenecía a alguien llamado "Jerry", todavía tenía Astrill VPN en uso, junto con múltiples identidades fabricadas que se usaban para solicitar empleo. Dentro de un espacio de trabajo interno de Slack, un usuario llamado "Nami" compartió una publicación de blog sobre un solicitante de empleo deepfake vinculado a trabajadores de TI de la RPDC. Un colega preguntó si la historia era sobre ellos, mientras que otro recordó al grupo que no tenían permitido publicar enlaces externos.

8/ El dispositivo comprometido de Jerry muestra el uso de Astrill VPN y varias identidades falsas solicitando empleo.

Un Slack interno mostró a 'Nami' compartiendo una publicación de blog sobre un solicitante de empleo deepfake de un trabajador de TI de la RPDC. Un segundo usuario preguntó si eran ellos, mientras que un tercero señaló que no tienen permitido... pic.twitter.com/7ZdGbX91WT

— ZachXBT (@zachxbt) 8 de abril de 2026

Jerry intercambió mensajes con otro trabajador de TI de Corea del Norte sobre planes para robar un proyecto, usando un proxy nigeriano para apuntar a Arcano, un juego de GalaChain. No está claro si ese ataque llegó a materializarse o no.

9/ Jerry discutió activamente robar un proyecto con otro trabajador de TI de la RPDC a través de un proxy nigeriano apuntando a Arcano, un juego de GalaChain.

Sin embargo, sigue sin estar claro si el ataque se materializó posteriormente. pic.twitter.com/p9QQLHbB91

— ZachXBT (@zachxbt) 8 de abril de 2026

El administrador también distribuyó 43 materiales de entrenamiento de Hex-Rays/IDA Pro al grupo entre noviembre de 2025 y febrero de 2026. Estas sesiones se centraron en desensamblaje, descompilación, depuración local y remota, y una variedad de técnicas de ciberseguridad. Un enlace compartido el 20 de noviembre se titulaba explícitamente: "using-ida-debugger-to-unpack-an-hostile-pe-executable".

Reflexiones Finales

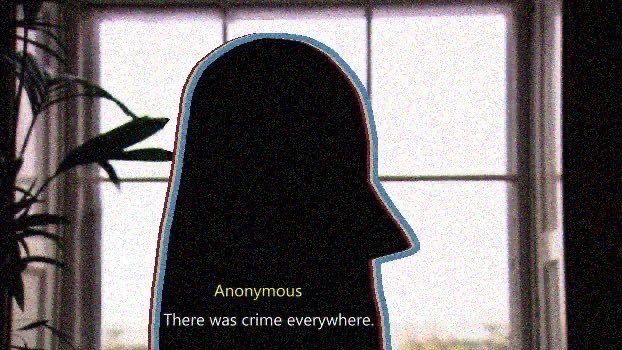

Imagen de cierre de ZachXBT para el hilo. Fuente: ZachXBT en X.

ZachXBT concluyó que este grupo de trabajadores de TI de la RPDC parece relativamente poco sofisticado en comparación con grupos como AppleJeus y TraderTraitor, que ejecutan operaciones mucho más estrictas y representan una amenaza sistémica mucho mayor para la industria de las criptomonedas. Su estimación anterior de que los trabajadores de TI de Corea del Norte recaudan colectivamente varios millones de dólares al mes se ve reforzada por este conjunto de datos.

Hoy, el investigador publicó una actualización explicando que el portal interno de pagos de la RPDC ha sido retirado luego de la publicación de sus hallazgos. Todos los datos fueron capturados y archivados por completo de antemano.

Actualización: El sitio de pagos interno de la RPDC ha sido retirado después de mi publicación.

Sin embargo, todos los datos fueron archivados de antemano. pic.twitter.com/9cRdopal5g

— ZachXBT (@zachxbt) 9 de abril de 2026

Las criptomonedas ahora están profundamente integradas en las economías sombra geopolíticas. La transparencia on-chain funciona en ambos sentidos para usuarios y adversarios.

No sería sorprendente que los mercados comiencen a cotizar costos de cumplimiento más altos para los CEX y los OTC desks, o que haya más fricción para los flujos de stablecoins en regiones sancionadas. La saga de Corea del Norte seguramente aumenta las probabilidades de una aplicación más agresiva contra los flujos transfronterizos, las herramientas de privacidad y los lugares de alto riesgo.

Ayer, Bitcoin se recuperó y recuperó los $72k. En el momento de escribir, BTC cotiza alrededor de $71k en el gráfico diario. Fuente: BTCUSDT en Tradingview.

Imagen de portada de Perplexity. Gráfico de BTCUSDT de Tradingview.