Auteur : danny

Ces derniers jours, je n'arrête pas de penser : est-il possible que la récente guerre de l'opinion autour des bourses ait été orchestrée par une équipe non sinophone (hors APAC) ?!

Souvent, ce n'est pas parce que vous avez fait quelque chose de mal, mais précisément parce que vous avez fait beaucoup de choses correctement, que vous êtes condamné pour "le crime de posséder un joyau". Ou bien, vous avez fait beaucoup de choses correctement, puis soudainement vous en faites n de mauvaises, et vous n'êtes plus la même personne ? Avez-vous déjà eu ce sentiment d'avoir fait cent bonnes actions pour qu'une seule mauvaise ruine votre réputation ?

Introduction

Dans "De zéro à un" de Peter Thiel, il y a un point de vue selon lequel les affaires atteignant une capitalisation d'un milliard de dollars finissent toujours par impliquer de la politique. Sous-entendu, lorsque les enjeux sont suffisamment importants, il faut toujours chercher un "parapluie protecteur", pour dire les choses crûment, payer une taxe de protection. Dans l'industrie de la Crypto, c'est encore plus vrai, chaque bourse est une machine à imprimer de l'argent, ce qui fait grincer des dents les gens en dehors du cercle.

La guerre de l'opinion est une composante importante de la guerre commerciale, et une extension du lobbying politique.

"Les activités de "relations publiques noires" dans le domaine commercial visent à atteindre des intentions stratégiques telles que nuire à la réputation de la marque d'un concurrent, compromettre les attentes du marché de ses produits principaux, ou perturber ses décisions commerciales majeures (comme le financement, l'introduction en bourse, le lancement annuel de nouveaux produits) en manipulant artificiellement le flux d'informations et le champ de l'opinion publique.

En détruisant la base de confiance sociale de l'adversaire, l'attaquant peut profiter de l'occasion pour s'emparer de parts de marché anormales, ou forcer l'entreprise cible à compromettre en exerçant des pressions, afin de rechercher des bénéfices économiques excessifs ou de faire céder l'autre partie."

Guide de lecture

-

Les trois premiers chapitres sont la partie théorique, explorant pourquoi les "relations publiques noires" nécessitent la participation de tant de "personnes" ?

-

Le quatrième chapitre discute si Binance est actuellement sous attaque de "relations publiques noires" ?

-

Les cinquième et sixième chapitres tentent de deviner les traces des commanditaires ?

I. Bases théoriques et psychologiques derrière les "relations publiques noires"

La raison profonde pour laquelle les "relations publiques noires" peuvent facilement déchirer la défense de réputation d'une entreprise mature et déclencher une fermentation à grande échelle de l'opinion sociale réside dans le fait qu'elles exploitent et arment les faiblesses de la psychologie des groupes humains et le point d'ancrage du décalage informationnel. Des moyens tels que les "armées de clavardage" et la "prise de contrôle de l'opinion" des relations publiques noires sont basés sur les trois bases psychologiques classiques suivantes.

-

1. "La Foule" numérisée —— Abrutir les masses par agrégation

Le classique de Gustave Le Bon "Psychologie des Foules" indique que les personnes rassemblées en groupe présentent des caractéristiques psychologiques totalement différentes :

Déindividualisation : Lorsque beaucoup de personnes se rassemblent, "l'individu ressent une force irrésistible". Ce sentiment de force libère l'individu des contraintes morales et du sens des responsabilités de la vie réelle. Les relations publiques noires en ligne exploitent cela pour encourager les internautes à insulter, doxxer (recherche d'informations personnelles) et faire des jugements moraux.

Anéantissement de l'intelligence : Peu importe à quel point un individu est rationnel ou élitiste dans la réalité, une fois intégré dans un groupe, son niveau intellectuel diminue considérablement, devenant l'esclave des instincts et des émotions. La conception des textes des relations publiques noires évite souvent les arguments logiques complexes, utilisant plutôt des slogans courts, puissants et incendiaires (comme "la hideuse grimace des capitalistes", "le coupable du 1011"), faisant directement appel aux instincts primitifs du groupe.

- 2. Manipulation inverse et intervention forcée de la fonction d'agenda-setting (Mise en agenda) —— Contrôler ce que les masses voient ?

La théorie de la "mise en agenda" suggère que les médias de masse ne peuvent pas directement dicter ce que les gens pensent d'un événement spécifique (c'est-à-dire "comment penser"), mais peuvent, en fournissant des informations et en contrôlant la fréquence d'exposition des sujets concernés, influencer efficacement les faits et opinions auxquels les gens prêtent attention (c'est-à-dire "à quoi penser").

Les attaquants, par un matraquage et un déploiement massif, imposent forcément au public un agenda négatif, hautement controversé, incendiaire ou alarmiste. Cet agenda est souvent emballé comme un événement social majeur concernant la sécurité publique, les droits fondamentaux des consommateurs ou l'éthique commerciale. Une fois que cet agenda est implanté avec succès dans le champ visuel public, et que l'attention du public est guidée vers ce cadre négatif, même si l'entreprise peut ensuite fournir des preuves tangibles que l'événement est purement inventé, l'énergie cognitive du public aura déjà été largement consommée dans les doutes, les suspicions et les vérifications.

- 3. "La spirale du silence" (Spiral of Silence) et la fabrication systémique d'un consensus faux —— Contrôler à quoi les masses participent ?

Théorie de "la spirale du silence" proposée en 1972 : la société menace d'isoler ceux qui ne sont pas d'accord avec la majorité, donc cette "peur" amène les individus à tenter constamment d'évaluer le climat de l'opinion, et finalement à se conformer au discours dominant.

Lorsque des organisations de "relations publiques noires" créent des centaines voire des milliers de nouveaux comptes et lancent des commentaires malveillants en mode spam contre une entreprise cible, elles créent en fait une "opinion absolument dominante" dans l'espace numérique. Pouvez-vous imaginer ce que ressent une personne ordinaire en se connectant à une plateforme et étant instantanément submergée par un déluge d'accusations négatives, d'insultes et de prétendues "preuves accablantes" ?

Sous cette pression artificielle extrêmement oppressive et hostile de l'opinion publique, la minorité qui a une attitude objective et neutre ou qui tente de défendre l'entreprise, pour éviter le jugement moral du groupe, la violence en ligne ou l'isolement social (ou le politiquement correct), choisit souvent de s'abstenir d'exprimer des opinions divergentes, tombant ainsi dans le silence.

En résumé, c'est pourquoi l'une des tâches principales des relations publiques noires est de contrôler le scénario de sortie de l'opinion et sa fréquence (le nombre de personnes), parce qu'un groupe de personnes ensemble s'abrutit, et une fois abruti, il devient plus facilement influencé par l'opinion extérieure, et ensuite, ne voulant pas être isolé, il cesse d'exprimer des opinions contraires à l'opinion dominante.

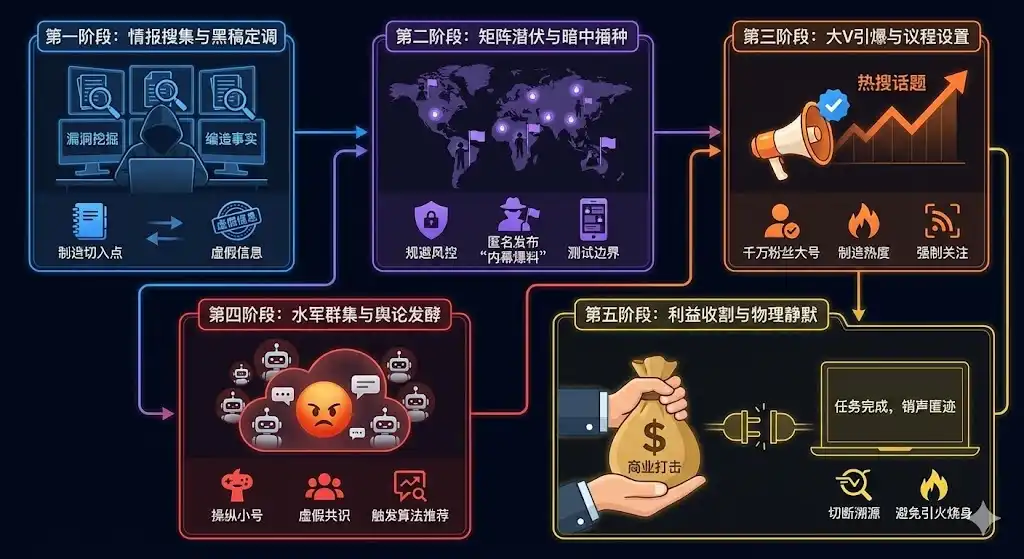

II. Objectifs stratégiques et modèle d'évolution par étapes des "relations publiques noires"

D'après la partie théorique, nous pouvons facilement voir que le fonctionnement des "relations publiques noires" est un ingénierie sociale soigneusement calculée, et après des années d'évolution et d'itération, il est devenu un mode opératoire hautement structuré et multi-nœuds, fonctionnant comme une chaîne de production. Ce modèle présente généralement cinq étapes standardisées d'évolution, de la latence à l'explosion puis à la dissimulation.

Première étape : Collecte de renseignements et cadrage du matériel

Creuser en profondeur les défauts de produits de l'entreprise cible, les failles dans les déclarations des dirigeants ou les problèmes historiques persistants. S'il n'y a pas de problèmes substantiels, recourir à des moyens comme inventer de toutes pièces des faits complètement faux, ou en rajouter, déformer malicieusement, exagérer partiellement des faits.

Deuxième étape : Infiltration matricielle et semis discret

Utiliser des comptes de médias auto-marginaux, des communautés anonymes ou des cercles d'intérêt spécifiques pour publier des "informations internes" ou des "fuites" à suspense. À ce stade, l'information est en phase de latence, principalement utilisée pour tester la tolérance des différentes plateformes en ligne et les limites de leurs algorithmes de recommandation.

Troisième étape : Déclenchement par les grands V et mise en agenda

Mobiliser des comptes influents avec des millions ou des dizaines de millions d'abonnés pour intervenir, en retweetant, commentant ou publiant des articles incendiaires, créant des sujets tendance, augmentant rapidement la chaleur du sujet, forçant l'attention du public. Dans le détail, utiliser le "retweet/quote" et les "hashtags" pour augmenter rapidement la popularité du sujet.

Quatrième étape : Regroupement des armées de clavardage et fermentation de l'opinion

Manipuler un grand nombre de nouveaux comptes créés déguisés en internautes ordinaires, formant en peu de temps une situation de "tous s'attaquent ensemble". Utiliser l'interaction dense des armées de clavardage pour déclencher les algorithmes de recommandation des plateformes, poussant de force les sujets négatifs vers un paroxysme全网, provoquant l'emballement et la panique des vrais internautes ("la foule").

Cinquième étape : Récolte des bénéfices et silence physique

Une fois la réputation de l'entreprise cible endommagée, son action震荡 ou ses ventes en baisse, la matrice d'attaque désactivera rapidement et massivement les comptes ou entrera dans un état de silence prolongé, afin de couper la追溯 technique des organes judiciaires et des entreprises (cette partie est très importante), et l'agence blackhat procédera au règlement final.

Pourquoi couper les liens ? Parce que c'est un acte criminel, inscrit dans le code pénal. Donc, pour éviter d'être tracé, généralement, l'équipe d'exécution utilise des méthodes de communication et de paiement assez discrètes. Le paiement en cryptomonnaies est ainsi devenu un moyen de paiement couramment utilisé dans l'industrie. (On reviendra sur cette partie plus tard)

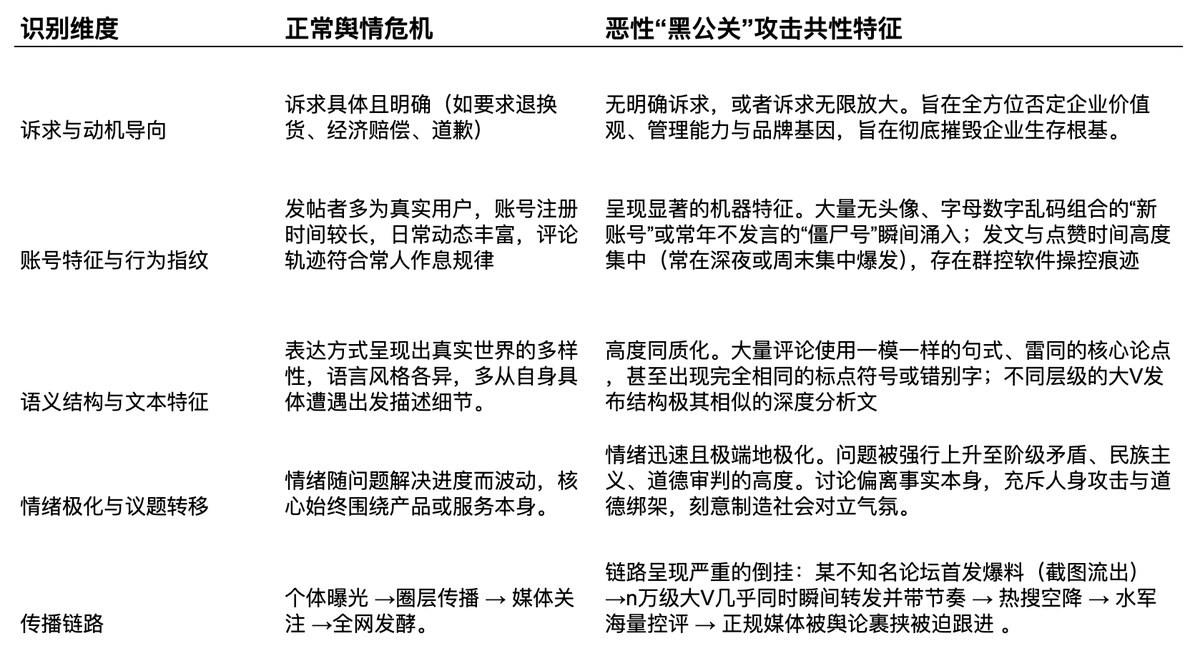

III. Caractéristiques communes et signes distinctifs des "relations publiques noires"

Cet article résume plusieurs dimensions d'identification, vous pouvez自行établir une matrice d'identification croisée :

IV. Binance est-il pris dans le vortex des relations publiques noires ?

4.1 Phénomène de "Action Heure Zéro" : Chaque utilisateur publie-t-il au même moment ?

En analysant les heures de publication du grand nombre de tweets négatifs sur la plateforme X, nous avons découvert un phénomène de synchronisation anormal appelé "Action Heure Zéro" (Zero Hour Action).

À un moment spécifique (souvent le week-end ou tard dans la nuit, heures asiatiques, lorsque la liquidité du marché est faible), des centaines de comptes indépendants publient simultanément en quelques secondes du contenu négatif visant Binance. Ce contenu contient souvent les mêmes mots-clés (comme "Insolvable", "Retrait", "Run"),甚至连 la ponctuation et l'utilisation des émoticônes sont identiques.

C'est la caractéristique typique d'un réseau de bots piloté par script, utilisant le même matériel, la même rhétorique et les mêmes hashtags pour créer l'illusion que "tout le monde sur Internet parle de la faillite/des restrictions de retrait/la fuite de Binance".

4.2 Stratégie du "Cheval de Troie" de la matrice de comptes

De nombreux identifiants et pseudonymes de comptes utilisent un format de dénomination unifié, comme le suffixe "BNB" suivi d'un nom chinois en pinyin (par exemple "Li_BNB", "Zhang_BNB"), et mettent délibérément en avant dans leur bio une identité d'"ancien utilisateur de la région chinoise". Ce déguisement vise à exploiter les symboles identitaires des premiers utilisateurs de Binance pour créer un récit contrasté selon lequel "les utilisateurs les plus fidèles se retournent", ce qui est très煽动性 pour les utilisateurs ordinaires de la communauté.

La plupart de ces comptes étaient en mode silencieux en octobre 2025 lors du véritable krach du marché, et promouvaient même à l'époque des projets concurrents comme Solana ou Hyperliquid. Cependant, fin janvier 2026, ils se sont soudainement "réveillés" collectivement, ont supprimé le contenu promotionnel des concurrents précédent, et sont devenus des comptes à thème unique axés sur l'attaque de Binance. Ce mode opératoire "silencieux en temps normal, activé en temps de guerre" est une tactique typique de réseau zombie.

À ce sujet, CZ a publié un article : https://x.com/cz_binance/status/2018949826994401464?s=20

4.3 Phénomène d'homogénéité du matériel

Les traces d'industrialisation dans la production de contenu sont également évidentes. Un grand nombre de captures d'écran de prétendus "logs de chat internes" et de "lettres d'avocat" en circulation sont synthétisées par IA.

Les captures d'écran de "retrait de Binance en cours", de "lettre d'avocat" ou de "fermeture de compte" publiées par différents comptes ont une résolution d'image, un ratio de recadrage, un temps affiché et même un pourcentage de batterie de téléphone affiché identiques. Cela signifie que ces prétendus "retours d'expérience d'utilisateurs réels" sont en fait du matériel de propagande standardisé distribué à partir d'une même base de données.

Exemple : https://x.com/moonkimbinance/status/2022123609343635497?s=20

4.4 Phénomène d'homogénéité du profil des attaquants

Quelqu'un a collecté 92 comptes X critiquant Binance et a effectué une analyse des données sur le contenu publié, l'heure, l'historique du compte, l'activité (likes/retweets), concluant finalement que 71 de ces comptes étaient des comptes à haut risque (comptes bots).

Références :

https://x.com/Openai_study/status/2020873564388462982

https://openai.study/html/report_en.html

En résumé, nous n'excluons pas que certains tweets proviennent d'utilisateurs réels, ou que certains comptes veuillent profiter de l'occasion pour gagner en visibilité, mais en combinant avec les caractéristiques des "relations publiques noires" du chapitre III, nous pouvons facilement voir que Binance est actuellement probablement attaqué à différents niveaux par des opérations de relations publiques noires, même s'il ne s'agit pas d'une attaque organisée, on peut aussi discerner de nombreuses attaques par de fausses informations et l'amplification de nouvelles défavorables (par exemple, les nouvelles de retraits, de restrictions de retraits existent tous les jours, pourquoi tant d'agitation aujourd'hui ?)

V. Anatomie de la chaîne industrielle : Structure et outils

Les relations publiques noires modernes ont quitté le mode artisanal pour former un système industriel souterrain avec une division du travail claire et des prix affichés.

Amont (Commanditaire) :

Généralement des concurrents, ou des contreparties commerciales, délèguent via des instructions implicites à des tiers.

Intermediaire (MCN/Agence de RP) :

Le pilote central. Accumule de nombreuses ressources KOL, fournit des "packs de ressources tendance", est responsable de transformer l'intention du commanditaire en un cadre narratif incendiaire et de制定 le rythme de l'attaque. (Élabore les objectifs stratégiques et le plan de mise en œuvre par étapes des "relations publiques noires")

Aval (Couche d'exécution) :

Armée de clavardage silicium : Des comptes zombies opérés par des logiciels de contrôle groupé (un ordinateur contrôlant des centaines de téléphones), responsables du刷量 (brush volume), des likes, créant la chaleur de base.

Armée de clavardage carbone : Des personnes réelles recrutées via des "groupes de travail à temps partiel", utilisant un langage codé (comme "S蛋" [œuf S], "鱼塘" [étang à poissons]) pour accepter des missions. Ils sont responsables de publier des commentaires chargés d'émotion, d'écrire des notes/推文/expériences/analyses "d'种草/避雷" (planter de l'herbe/éviter la foudre) pour lancer des attaques. (Exemple : https://x.com/moonkimbinance/status/2022123609343635497?s=20 )

VI. Poursuite : Qui est-ce vraiment ?

Arrive la partie la plus passionnante, essayons ensemble de deviner qui est le véritable commanditaire !

Nous ne pouvons pas connaître l'origine des quelques grands V "portant la bannière" et des cerveaux dans l'ombre, ils pourraient être spontanés, ou collaborer avec des agences, mais d'après la théorie, les étapes, l'analyse de la chaîne industrielle et les moyens décrits ci-dessus, nous savons que pour bien jouer cette grande pièce de relations publiques noires, en plus de la courtisane et du meneur, il faut une "armée de clavardage silicium" pour attiser l'émotion de l'opinion. Comme chacun sait, l'algorithme de X change constamment, donc l'adversaire pourrait ne pas être capable d'entretenir à long terme, de produire en masse les armées de clavardage correspondantes, ce qui signifie qu'ils ont besoin de fournisseurs d'armées de clavardage.

Nous avons donc décidé de commencer par la "chaîne d'approvisionnement" —— c'est-à-dire par la source des armées de clavardage (pas les comptes de grands V).

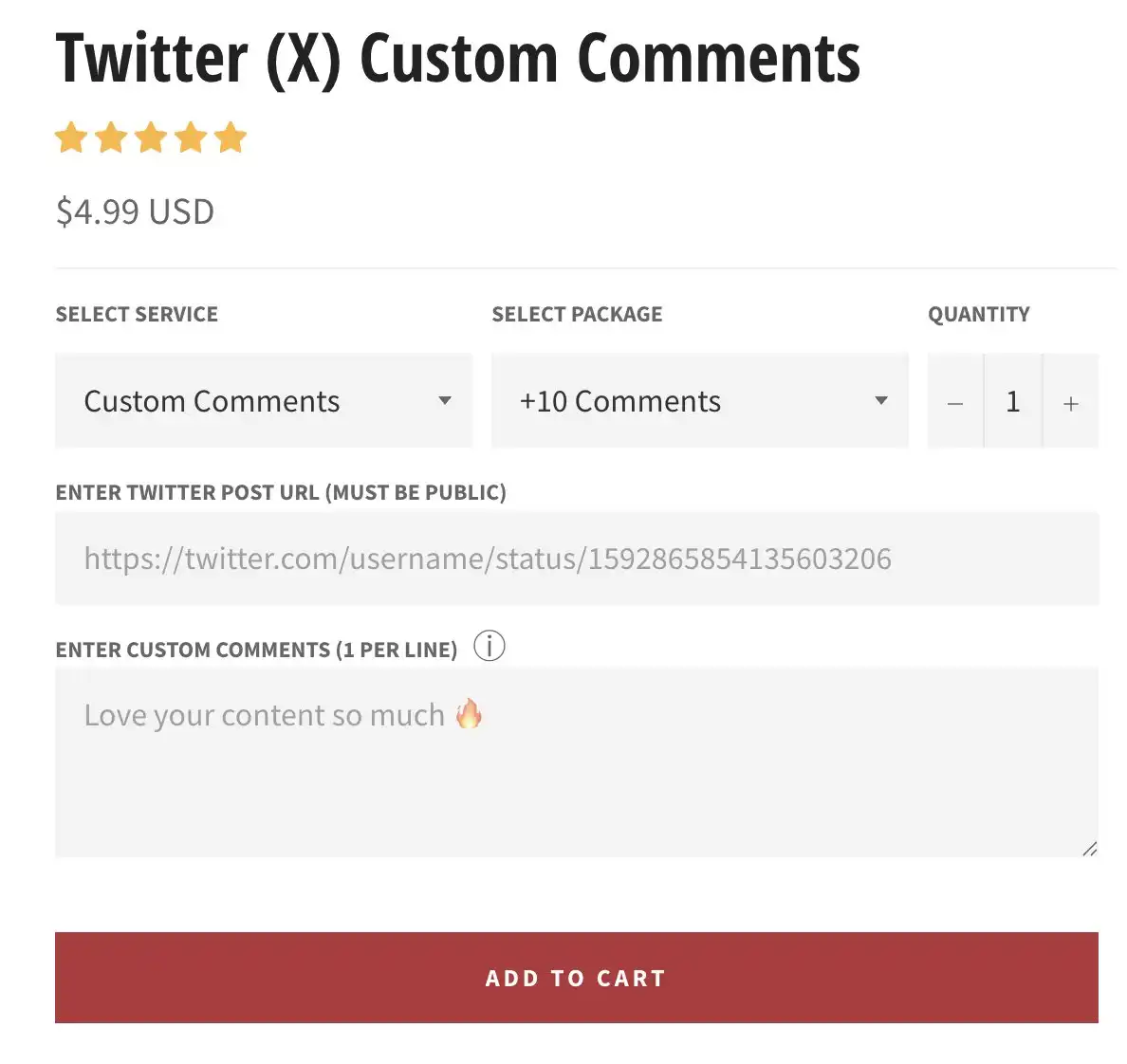

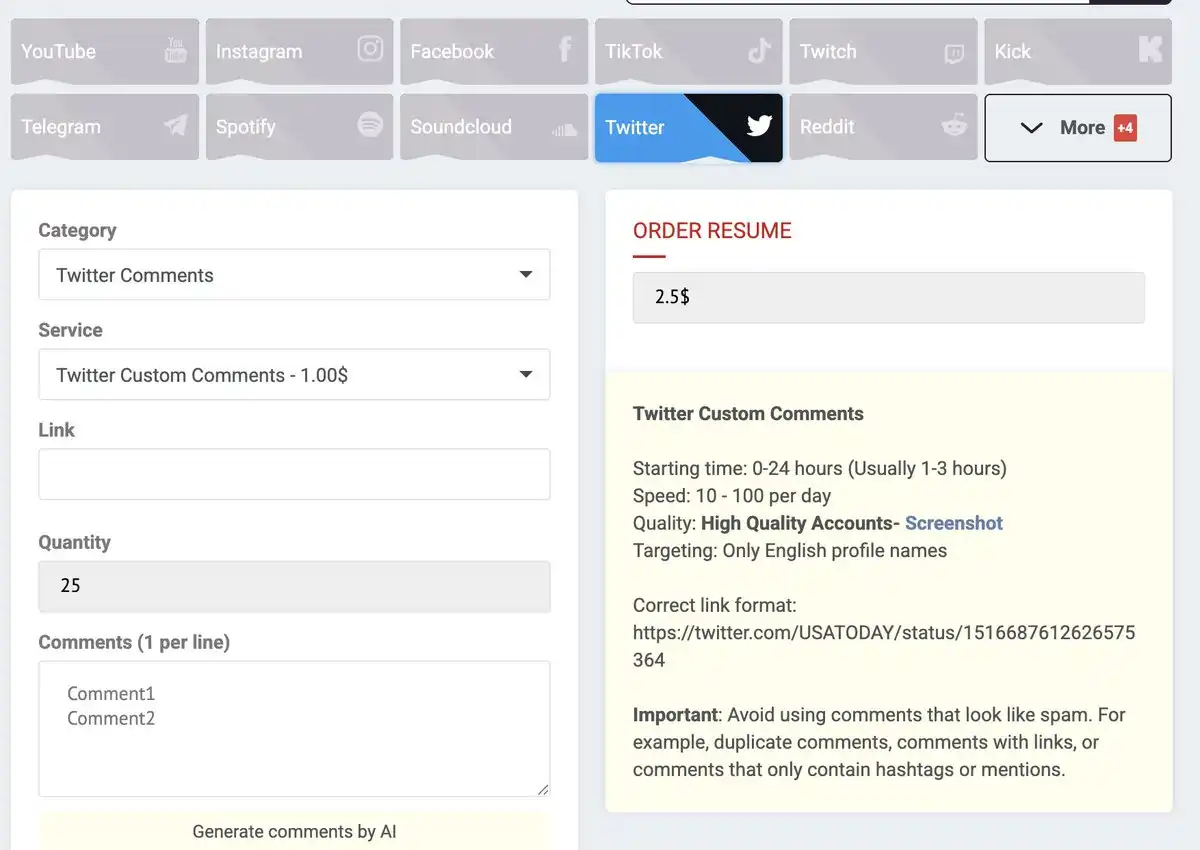

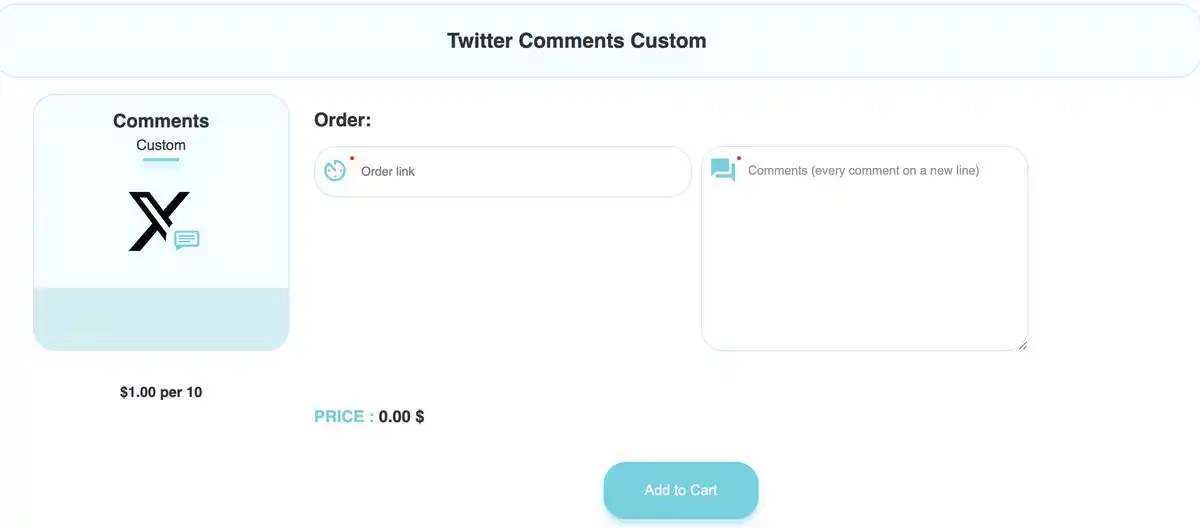

Sachant que les 34 comptes X à haut risque mentionnés dans le rapport OpenAi ci-dessus sont tous des comptes bots, ils devraient en théorie être un "service" achetable sur le marché, nous avons donc filtré les plateformes SMM (Social Media Marketing) du marché répondant aux critères (commentaires personnalisés, paiement en cryptomonnaie, etc.), il y en a 7.

La gamme de services est la suivante, voici quelques captures d'écran pour "élargir vos connaissances"

Ensuite, en utilisant l'IA et des scripts, nous avons commencé des tests fastidieux,即 définir le contenu - transférer de l'argent -投放 des mots-clés - vérifier, pour voir si ces comptes bots publiaient les tweets correspondants, likaient, retweetaient, etc. Nous avons des raisons de suspecter que ces comptes bots sont des "biens publics", car peu de temps après, nous avons découvert que des comptes bots commençaient à commenter ou retweeter du contenu spécifique selon les spécifications, et que certains comptes, même commandés sur différentes plateformes, pouvaient toujours produire le même contenu.

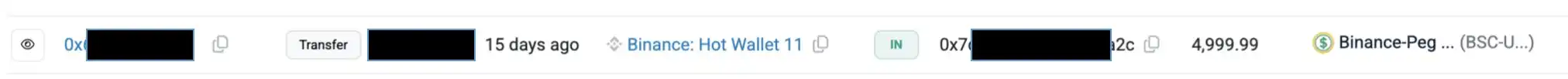

Après plusieurs rounds de tests, nous avons大致 verrouillé quelques plateformes de投放. En supposant que cette attaque de relations publiques noires soit l'œuvre de mains expérimentées, elles devraient logiquement choisir la plateforme au "meilleur rapport qualité-prix" parmi les nombreuses disponibles. Via les adresses de portefeuille utilisées pour充值, nous avons vu les enregistrements de transfert correspondants.

Parmi les nombreux enregistrements de transfert de quelques dizaines à une centaine de dollars des deux dernières semaines, nous avons découvert un enregistrement de transfert de 4999 dollars, et le moment du transfert coïncidait précisément avec il y a deux semaines, soit le 31 janvier, période de forte occurrence de洗稿 (copie-spin) sur X concernant Binance, et cette plateforme n'a pas de fonction d'épargne ou de transaction, nous avons des raisons de suspecter que ce gros dépôt devait avoir une autre utilité.

Très intéressant, ce充值 provenait居然 du portefeuille chaud (hot wallet) de Binance (Vous y croyez ?!)

Lors de nos recherches, nous avons découvert que durant la période de pic d'attaques contre OKX sur la plateforme X, il y avait居然 aussi des enregistrements de transfert du portefeuille chaud d'OKX vers cette plateforme de投放 (Tron). En un instant, nous avons pensé que cette affaire n'était peut-être pas comme le supposait le public.

Cet article, adoptant une attitude de "moins on en fait, mieux on se porte", ne divulguera pas ici les adresses de portefeuille correspondantes, et je ne partagerai pas les informations collectées avec les parties intéressées concernées.

Qui que vous soyez, quel que soit votre but, j'espère simplement que nous pouvons arrêter ces mesquineries inutiles, que ce soit Binance ou OKX, que ce soit le 1011 ou les restrictions de retrait. Les bourses ne peuvent effectivement pas se décharger complètement de leur responsabilité, mais elles ne méritent pas d'être rejetées par l'industrie, poussées à terre par la foule. Elles sont les piliers centraux de l'industrie, ne détournent pas les actifs des utilisateurs, fournissent les meilleurs services possibles dans la limite de leurs capacités selon leur propre perspective (même si les philosophies sont un peu différentes), et ne devraient pas subir une situation où elles sont clairement blacklistées mais battues par la foule.

Il n'a déjà pas été facile pour la communauté CT中文 (Chinese Crypto Twitter ?) de se stabiliser sur le marché crypto, especially l'Occident considérant toujours l'Orient comme une "sortie de liquidités", convoitant la liquidité "vaste et sans limites" de l'Orient (des bourses). Pourquoi les récits industriels pionniers sont-ils toujours transmis de l'Occident vers l'Orient, pour finalement être payés par l'Orient ?

Il est temps de changer cet ordre et ces règles.

Mais d'abord, nous devons abandonner nos préjugés.