Face aux attaques continues des pirates nord-coréens contre l'industrie de la cryptographie, Chainalysis a consacré une analyse approfondie à leurs agissements dans son rapport 2025 sur les piratages. Voici les détails.

Points clés :

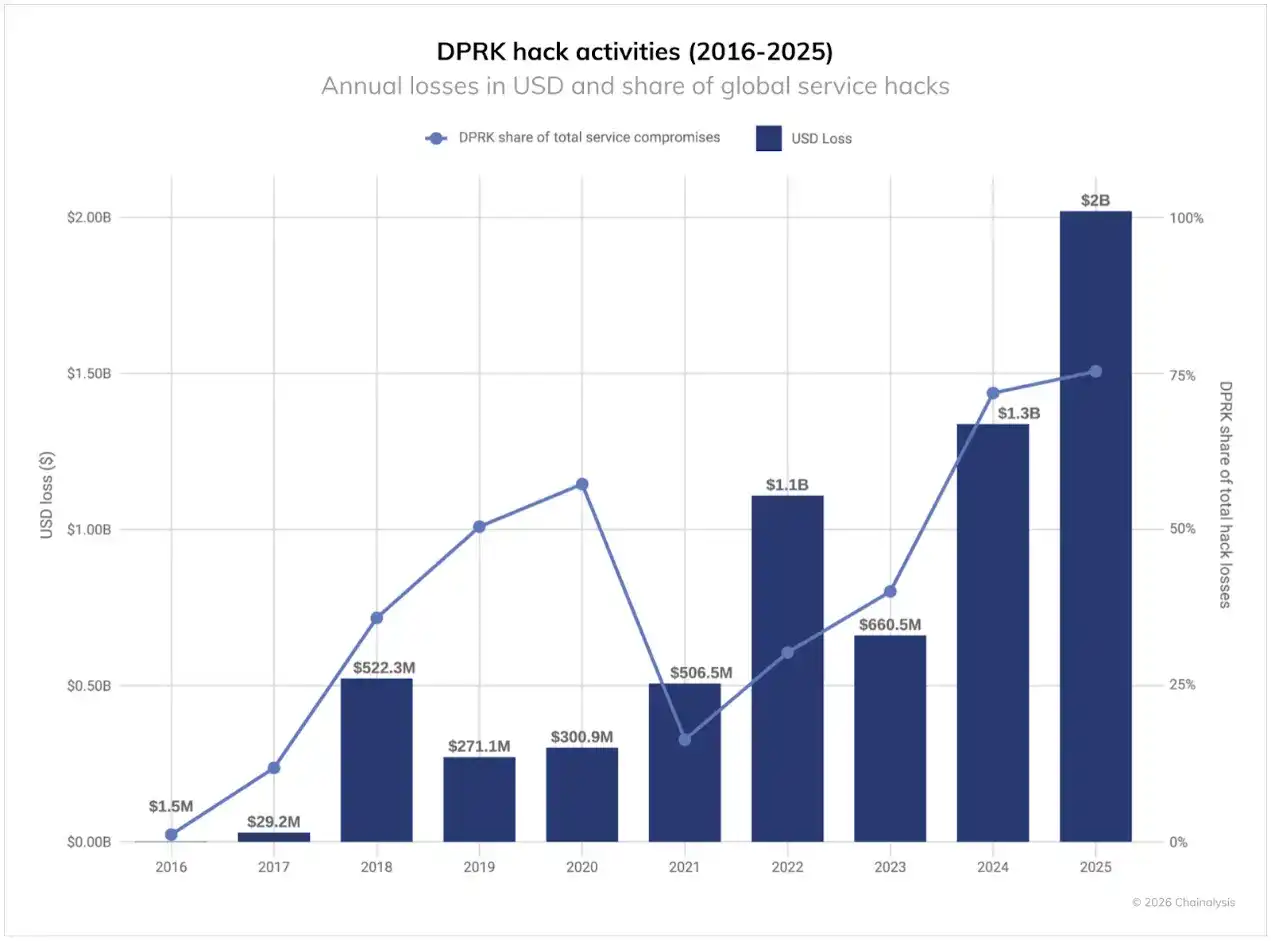

· Les pirates nord-coréens ont volé pour 2,02 milliards de dollars de cryptomonnaies en 2025, soit une augmentation de 51 % par rapport à l'année précédente. Malgré une baisse du nombre d'attaques, le montant total cumulé des vols s'élève désormais à 6,75 milliards de dollars.

· Les pirates nord-coréens volent plus de cryptomonnaies avec moins d'attaques, souvent en infiltrant du personnel informatique au sein des services de cryptographie ou en utilisant des stratégies d'usurpation d'identité sophistiquées ciblant les cadres.

· Les pirates nord-coréens montrent une nette préférence pour les services de blanchiment chinois, les services de ponts inter-chaînes et les protocoles de mixage. Le cycle de blanchiment après un vol important est d'environ 45 jours.

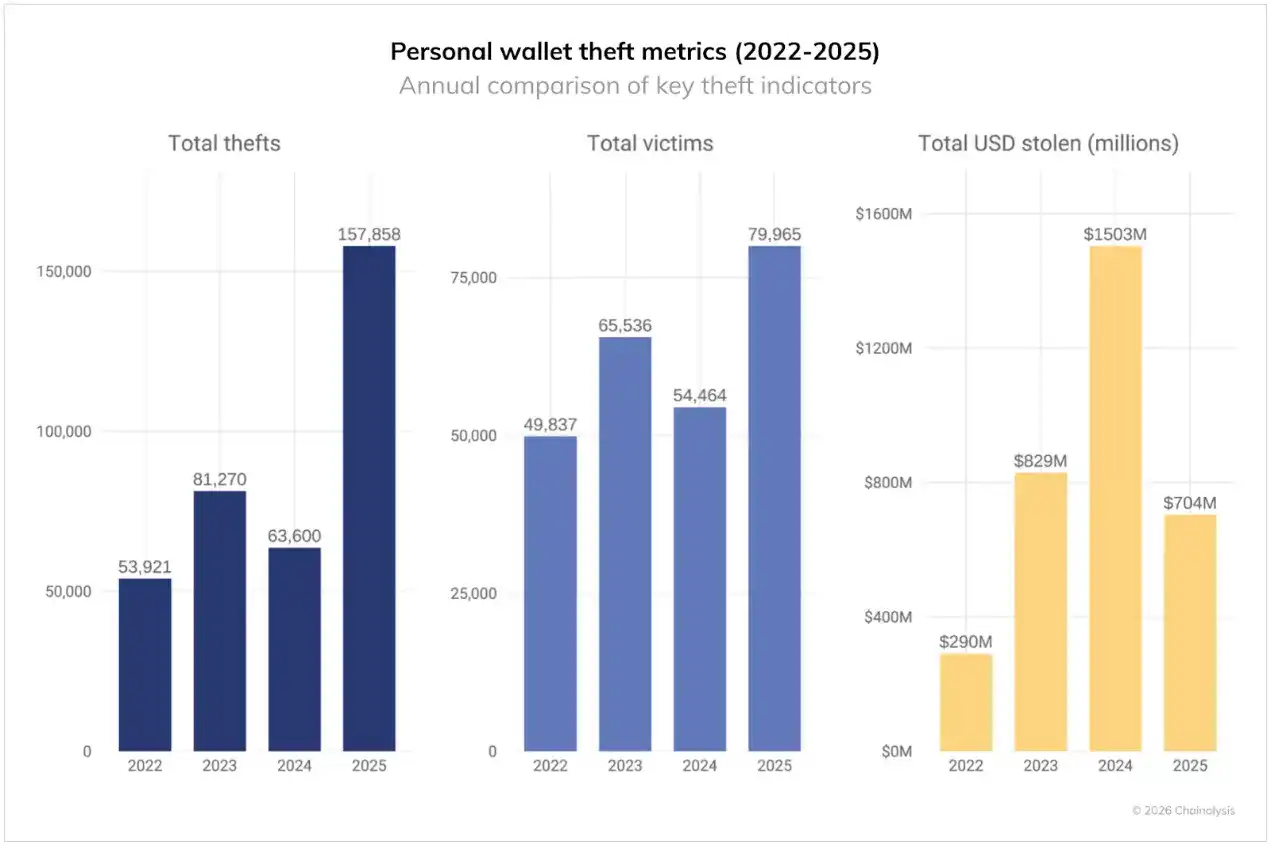

· En 2025, le nombre de portefeuilles individuels piratés a grimpé à 158 000 incidents, touchant 80 000 utilisateurs, bien que la valeur totale volée (713 millions de dollars) ait diminué par rapport à 2024.

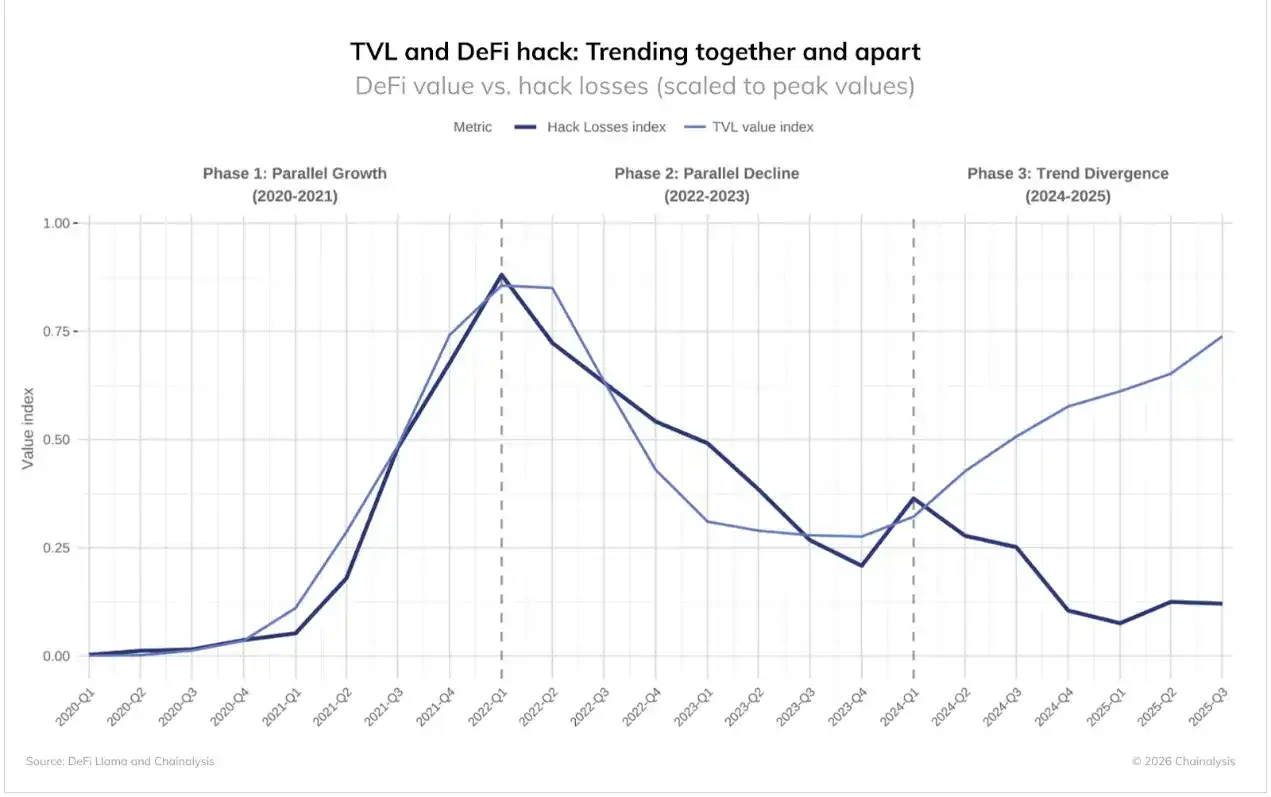

· Bien que la valeur totale locked (TVL) du DeFi ait augmenté, les pertes dues aux piratages entre 2024 et 2025 sont restées à un niveau bas, ce qui suggère que les améliorations en matière de sécurité portent leurs fruits.

En 2025, l'écosystème crypto a de nouveau été confronté à des défis majeurs, avec une augmentation continue des fonds volés. L'analyse révèle quatre caractéristiques clés des modes de vol : les pirates nord-coréens restent la principale source ; les attaques individuelles contre les services centralisés s'aggravent ; les incidents de piratage de portefeuilles individuels augmentent fortement ; et les tendances des piratages DeFi divergent de manière inattendue.

Vue d'ensemble : Plus de 3,4 milliards de dollars volés en 2025

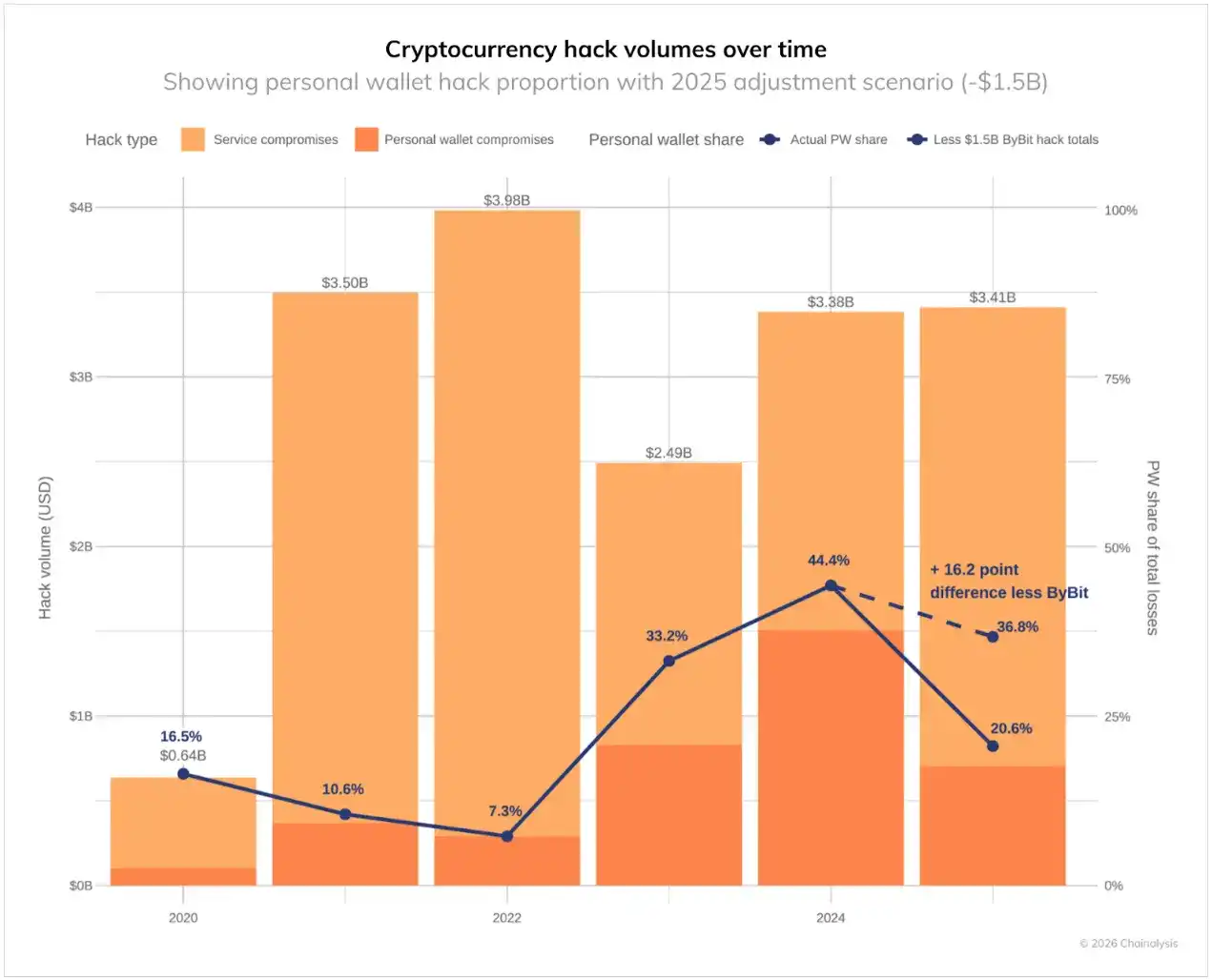

De janvier à début décembre 2025, plus de 3,4 milliards de dollars ont été volés dans l'industrie crypto, l'attaque contre Bybit en février alone représentant 1,5 milliard de dollars.

Les données révèlent également d'importants changements dans ces vols. Les piratages de portefeuilles individuels ont considérablement augmenté, passant de 7,3 % de la valeur totale volée en 2022 à 44 % en 2024. Sans l'impact majeur de l'attaque de Bybit, ce ratio aurait pu atteindre 37 % en 2025.

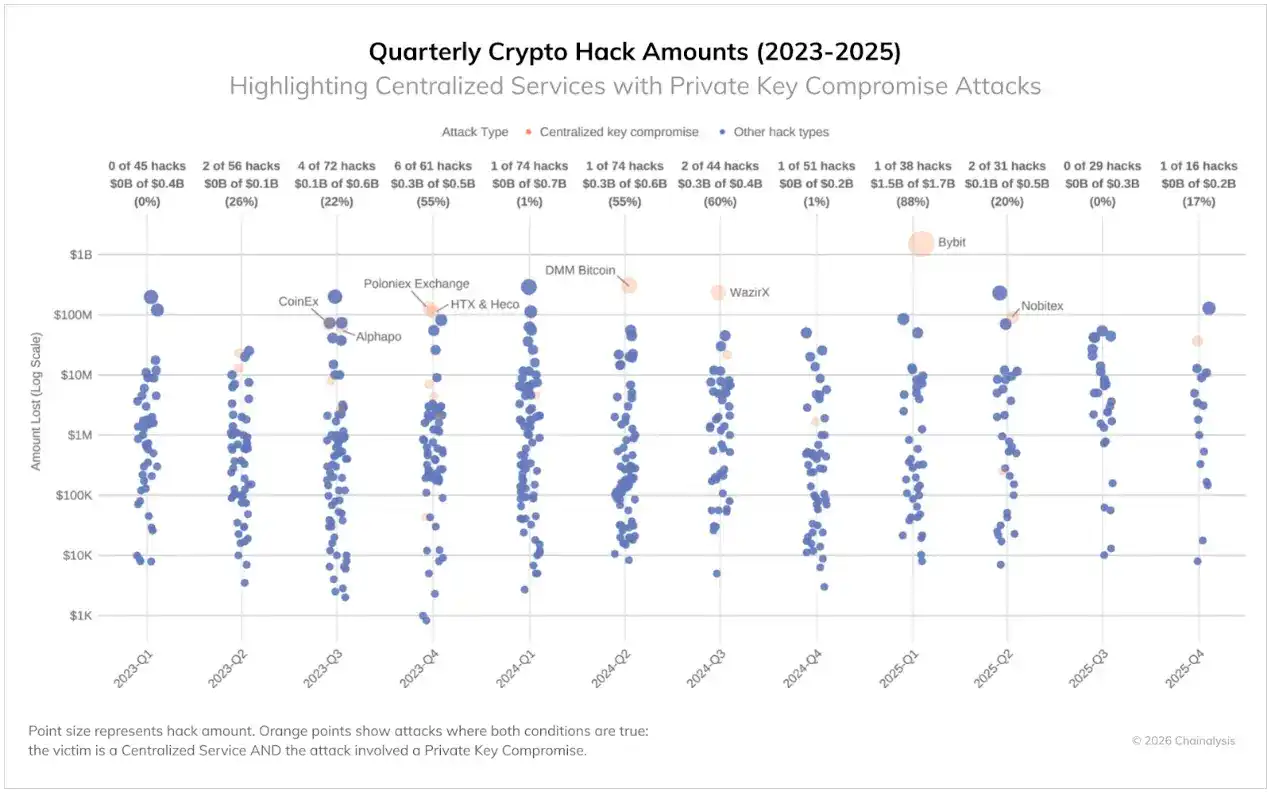

Parallèlement, les services centralisés subissent des pertes croissantes en raison d'attaques sophistiquées ciblant les infrastructures à clés privées et les processus de signature. Bien que ces plateformes disposent de ressources institutionnelles et d'équipes de sécurité professionnelles, elles restent vulnérables aux menaces capables de contourner les contrôles des portefeuilles froids. Bien que ces intrusions ne soient pas fréquentes (voir graphique ci-dessous), lorsqu'elles se produisent, elles entraînent des pertes énormes, représentant 88 % des pertes totales au premier trimestre 2025. De nombreux attaquants ont développé des méthodes pour exploiter les intégrations de portefeuilles tiers et inciter les signataires à autoriser des transactions malveillantes.

Bien que la sécurité crypto se soit peut-être améliorée dans certains domaines, le montant élevé des vols indique que les attaquants réussissent encore par de multiples voies.

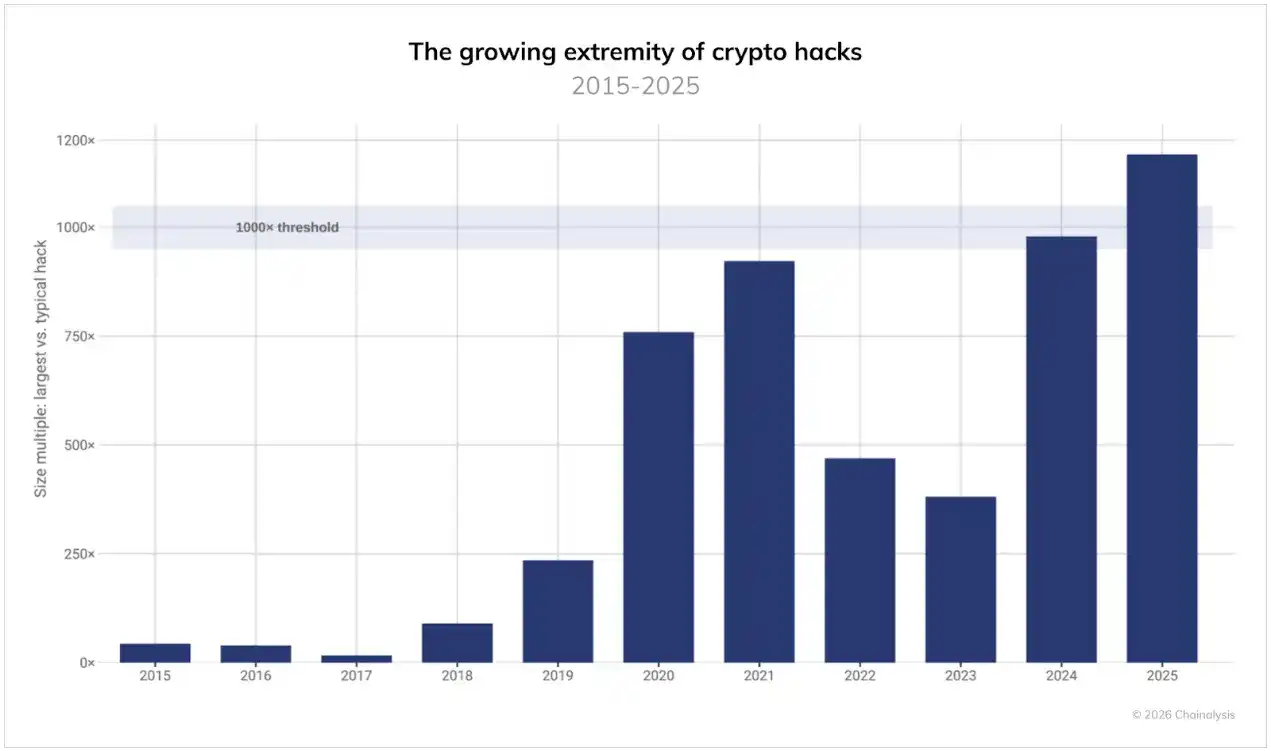

Les trois plus grands piratages représentent 69 % des pertes totales, les valeurs extrêmes étant 1000 fois supérieures à la médiane

Les vols de fonds ont toujours été motivés par des événements extrêmes, la plupart des piratages étant relativement petits, mais quelques-uns étant très importants. Cependant, la situation s'est aggravée en 2025 : le ratio entre le plus grand piratage et la médiane de tous les incidents a franchi pour la première fois le seuil de 1000. Aujourd'hui, les fonds volés dans la plus grande attaque sont 1000 fois supérieurs à ceux volés dans un incident ordinaire, dépassant même le pic du marché haussier de 2021. Ces calculs sont basés sur la valeur en dollars des fonds volés au moment du vol.

Cet écart croissant entraîne une forte concentration des pertes. Les trois plus grands piratages de 2025 représentent 69 % de toutes les pertes, l'impact d'un seul incident sur le total annuel étant exceptionnellement significatif. Bien que la fréquence des attaques puisse fluctuer et que la perte médiane augmente avec la hausse du prix des actifs, les pertes potentielles dues à des vulnérabilités majeures individuelles augmentent à un rythme encore plus rapide.

Malgré une réduction des incidents confirmés, la Corée du Nord reste la principale menace

Malgré une baisse significative de la fréquence des attaques, la Corée du Nord reste la nation qui représente la menace la plus grave pour la sécurité crypto, ayant volé un record de cryptomonnaies en 2025, atteignant au moins 2,02 milliards de dollars (soit 681 millions de dollars de plus qu'en 2024), une augmentation de 51 % en glissement annuel. En termes de valeur volée, il s'agit de la pire année jamais enregistrée pour les vols de cryptomonnaies nord-coréens. Les attaques attribuées à la Corée du Nord représentent 76 % de tous les incidents d'intrusion, un record historique. Globalement, le montant total cumulé volé par la Corée du Nord est estimé à au moins 6,75 milliards de dollars.

Les pirates nord-coréens infiltrant de plus en plus du personnel informatique (l'un des principales méthodes d'attaque) au sein des services de cryptographie pour obtenir un accès privilégié et mener des attaques majeures. Le record de cette année reflète en partie la dépendance accrue de la Corée du Nord à l'infiltration de personnel informatique dans les plateformes d'échange, les dépositaires et les entreprises Web3, ce qui peut accélérer l'accès initial et le mouvement latéral, créant ainsi les conditions pour des vols à grande échelle.

Cependant, les groupes de pirates récemment liés à la Corée du Nord ont complètement bouleversé ce modèle de travailleur informatique. Au lieu de simplement postuler à des postes et de s'infiltrer en tant qu'employés, ils se font de plus en plus passer pour des recruteurs de sociétés Web3 et d'IA renommées, orchestrant de faux processus de recrutement qui se soldent par l'obtention, sous couvert de « screening technique », des identifiants de connexion des victimes, de leur code source et de l'accès VPN ou SSO (Single Sign-On) de leur employeur actuel. Au niveau des cadres, des tactiques d'ingénierie sociale similaires prennent la forme de prises de contact de faux investisseurs stratégiques ou acquéreurs, utilisant des réunions de présentation et une pseudo-due diligence pour sonder des informations système sensibles et des infrastructures potentielles à haute valeur – une évolution qui s'appuie directement sur les actions frauduleuses des travailleurs informatiques nord-coréens et se concentre sur les entreprises stratégiques d'IA et de blockchain.

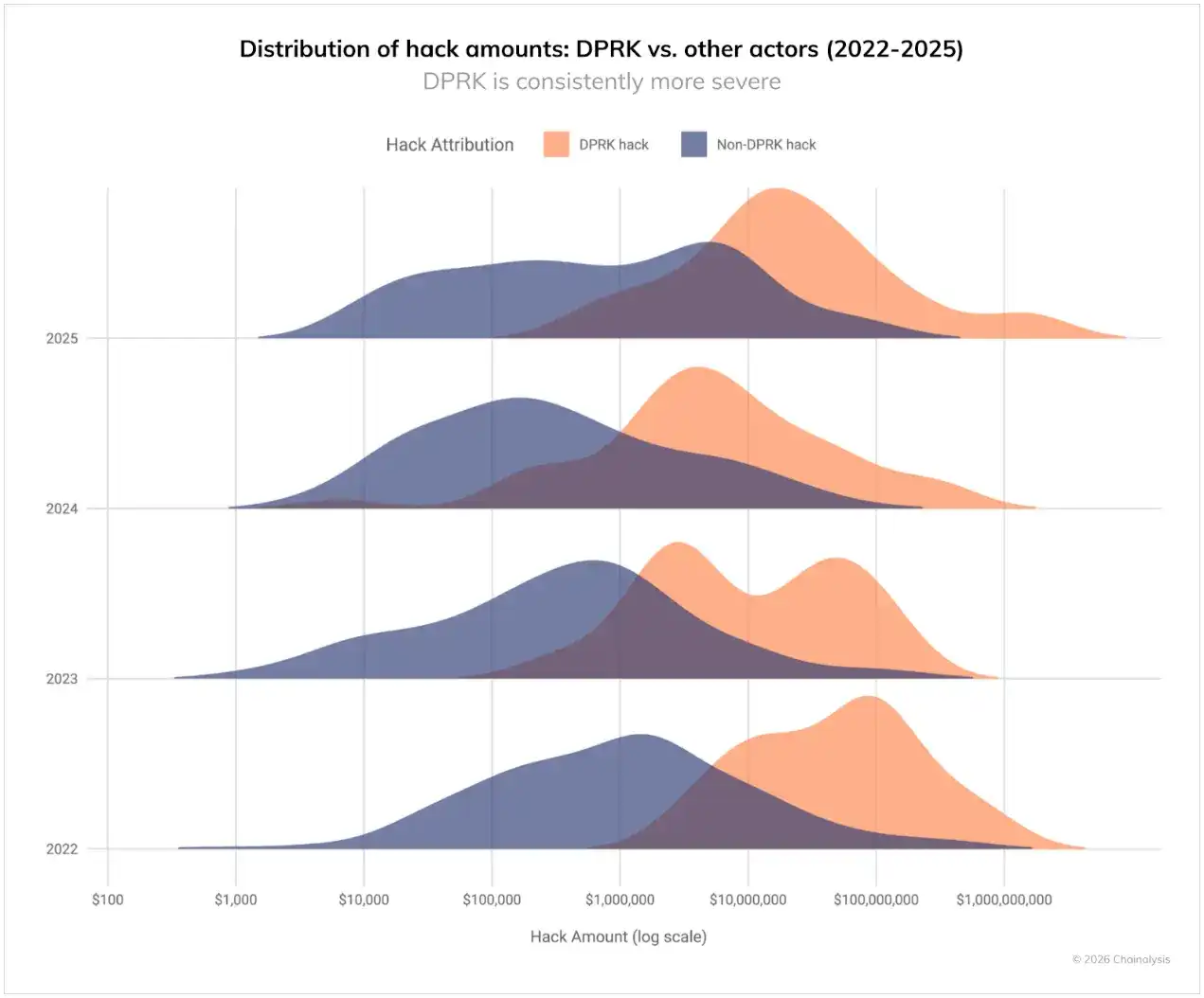

Comme observé ces dernières années, les cyberattaques continues de la Corée du Nord ont une valeur bien supérieure à celle des autres pirates. Comme le montre le graphique ci-dessous, de 2022 à 2025, les piratages nord-coréens occupent la tranche de valeur la plus élevée, tandis que les piratages non nord-coréens sont répartis de manière plus normale sur toutes les échelles de vol. Ce modèle suggère en outre que lorsque les pirates nord-coréens attaquent, ils ciblent de grands services, cherchant à avoir un impact maximal.

Les pertes record de cette année proviennent d'une réduction drastique des incidents connus. Ce changement (moins d'incidents mais des pertes bien plus importantes) reflète l'impact du massive piratage de Bybit en février 2025.

Le modèle unique de blanchiment nord-coréen

L'afflux massif de fonds volés début 2025 a révélé comment les pirates nord-coréens blanchissent les cryptomonnaies à grande échelle. Leur modèle est distinctement différent des autres cybercriminels et a évolué au fil du temps.

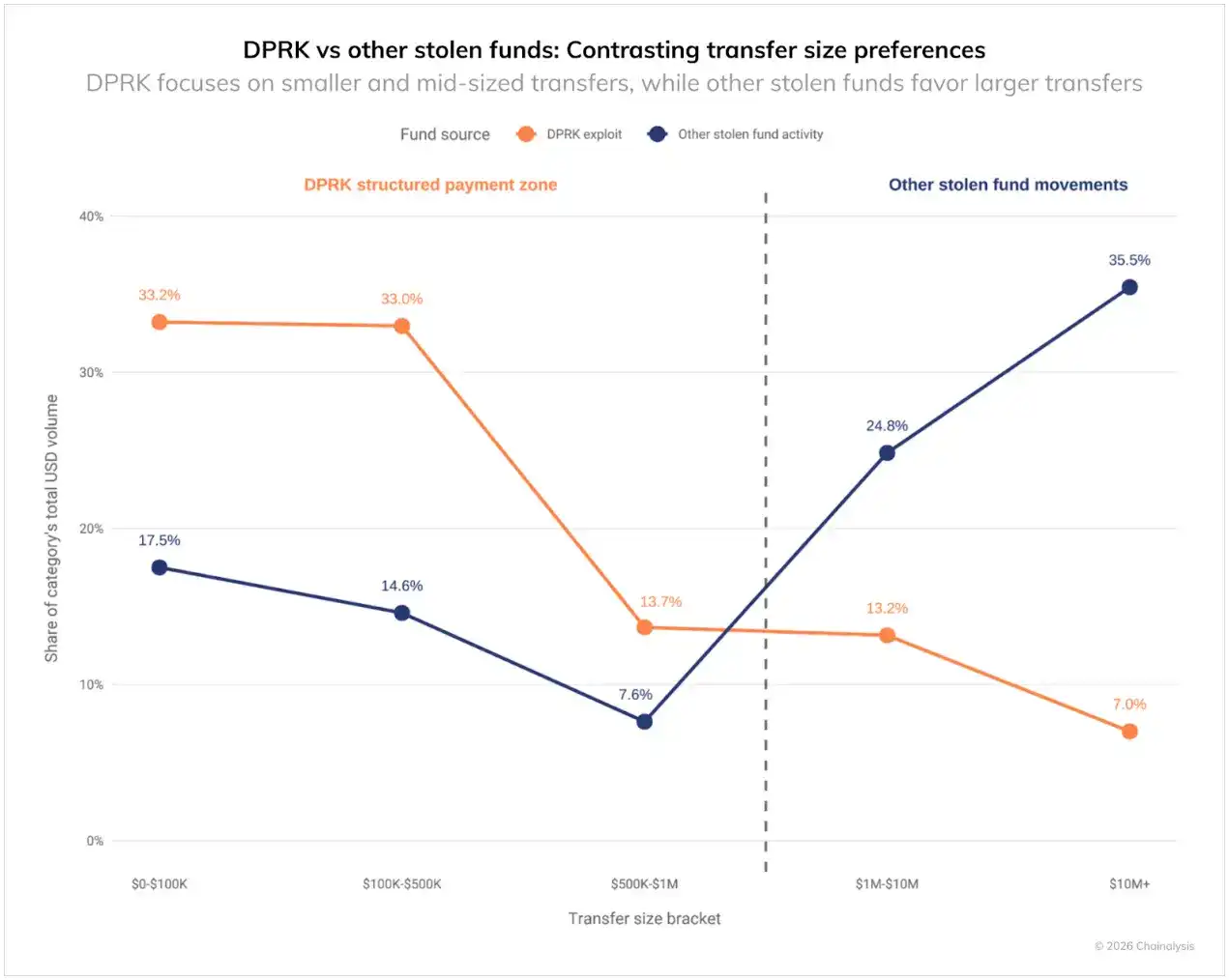

Le blanchiment nord-coréen présente un modèle « en tranches » marqué, avec plus de 60 % du volume des transactions concentré en dessous de 500 000 $. En revanche, les autres pirates regroupent plus de 60 % de leurs mouvements de fonds on-chain dans des fourchettes de 1 à 10 millions de dollars et plus. Bien que la Corée du Nord blanchisse plus d'argent par opération que les autres pirates, elle divise les transferts on-chain en lots plus petits, ce qui souligne la complexité de ses méthodes de blanchiment.

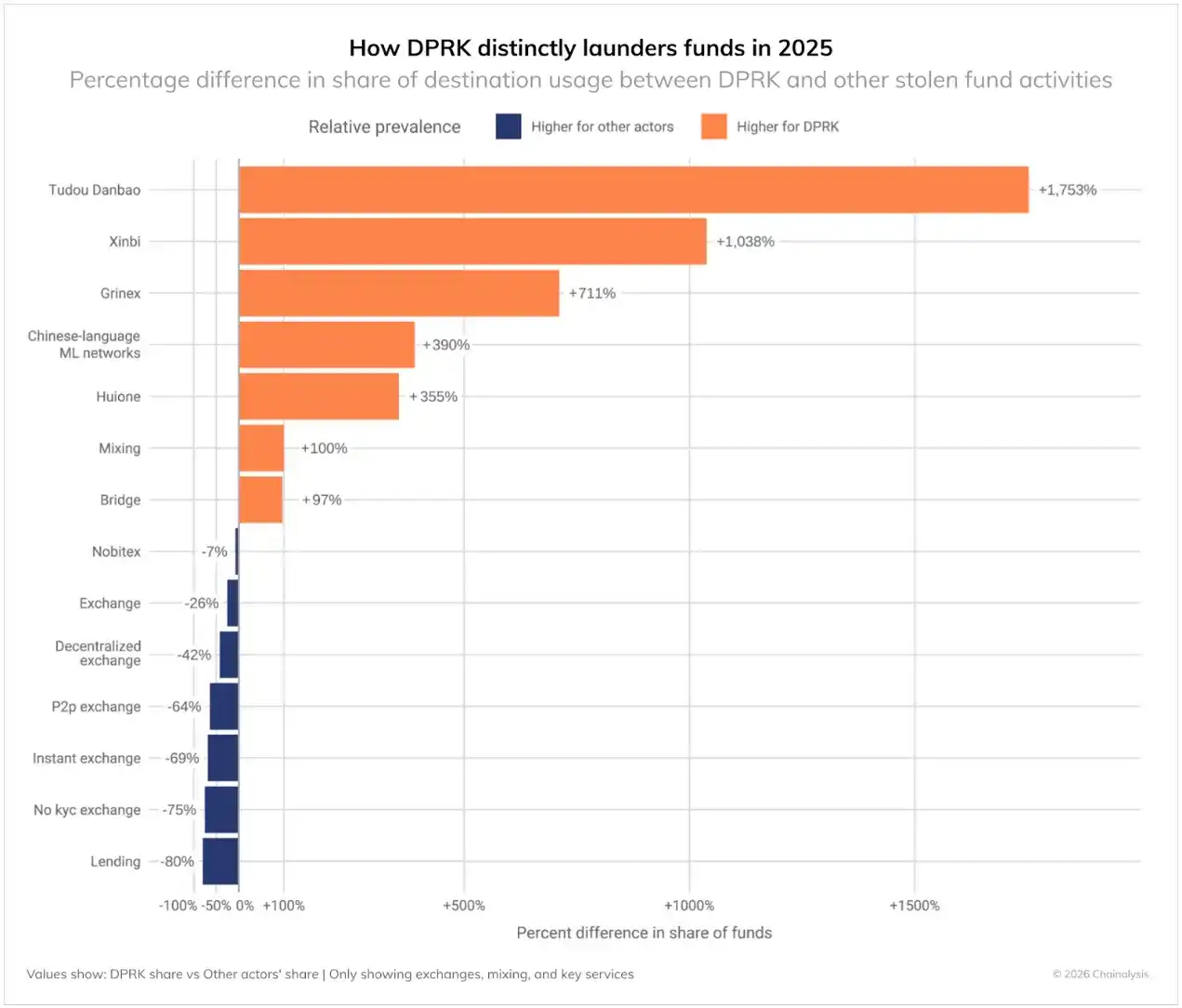

Comparés aux autres pirates, les Nord-Coréens montrent des préférences nettes pour certaines étapes du blanchiment :

Les pirates nord-coréens ont tendance à privilégier :

· Les services de transfert et de garantie chinois (+355 % à plus de 1000 %) : C'est la caractéristique la plus frappante, avec une forte dépendance aux services de garantie chinois et aux réseaux de blanchiment composés de nombreux opérateurs potentiellement soumis à un contrôle réglementaire plus faible.

· Les services de ponts inter-chaînes (+97 %) : Forte dépendance aux ponts pour transférer des actifs entre blockchains et tenter d'augmenter la difficulté de traçage.

· Les services de mixage (+100 %) : Utilisation accrue des services de mixage pour tenter de masquer les flux de fonds.

· Les services spécialisés comme Huione (+356 %) : Utilisation stratégique de services spécifiques pour faciliter leurs activités de blanchiment.

Les autres pirates participant au blanchiment ont tendance à privilégier :

· Les protocoles de prêt (-80 %) : La Corée du Nord évite ces services DeFi, montrant une intégration limitée avec l'écosystème DeFi plus large.

· Les plateformes de trading sans KYC (-75 %) : De manière surprenante, les autres pirates utilisent plus les plateformes de trading sans KYC que la Corée du Nord.

· Les plateformes P2P (-64 %) : La Corée du Nord montre un intérêt limité pour les plateformes P2P.

· Les CEX (-25 %) : Les autres pirates interagissent plus directement avec les plateformes de trading traditionnelles.

· Les DEX (-42 %) : Les autres pirates préfèrent utiliser les DEX pour leur liquidité élevée et leur anonymat.

Ces modèles indiquent que les opérations nord-coréennes sont soumises à des contraintes et des objectifs différents de ceux des cybercriminels non étatiques. Leur usage massif de services de blanchiment chinois spécialisés et de traders de gré à gré (OTC) suggère des liens étroits entre les pirates nord-coréens et des acteurs illégaux de la région Asie-Pacifique.

Chronologie du blanchiment des fonds volés après une attaque nord-coréenne

L'analyse de l'activité on-chain après des incidents de piratage attribués à la Corée du Nord entre 2022 et 2025 révèle un modèle cohérent entre ces événements et le flux des fonds volés dans l'écosystème crypto. Après un vol important, les fonds volés suivent un chemin structuré et multi-étapes de blanchiment, un processus qui dure environ 45 jours :

Phase 1 : Nettoyage immédiat (Jours 0-5)

Dans les premiers jours suivant le piratage, une série d'activités est anormalement active, se concentrant sur le transfert immédiat des fonds de la source volée :

· Les flux de fonds volés vers les protocoles DeFi connaissent la plus forte augmentation (+370 %), devenant le point d'entrée principal.

· Le volume des transactions via les services de mixage augmente également considérablement (+135-150 %), constituant la première couche d'obfuscation.

· Cette phase représente une action urgente de « premier pas », visant à créer une distance avec l'acte de vol initial.

Phase 2 : Consolidation initiale (Jours 6-10)

Au cours de la deuxième semaine, la stratégie de blanchiment se tourne vers des services pouvant aider à intégrer les fonds dans un écosystème plus large :

· Les plateformes de trading avec moins de restrictions KYC (+37 %) et les CEX (+32 %) commencent à recevoir des flux de fonds.

· Les activités de blanchiment via les services de mixage de seconde couche (+76 %) se poursuivent à une intensité plus faible.

· Le bridging inter-chaînes (comme XMRt, +141 %) aide à disperser et masquer les flux de fonds entre blockchains.

· Cette phase est une période de transition cruciale où les fonds commencent à s'écouler vers des canaux de sortie potentiels.

Phase 3 : Consolidation à long terme (Jours 20-45)

La phase finale montre une nette préférence pour les services permettant la conversion finale en monnaie fiduciaire ou autres actifs :

· L'utilisation des plateformes de trading sans KYC (+82 %) et des services de garantie (comme Tudo Guarantee, +87 %) augmente significativement.

· Les plateformes de trading instantané (+61 %) et les plateformes chinoises (comme Huiwang, +45 %) deviennent les points de conversion finaux.

· Les CEX (+50 %) reçoivent également des fonds, indiquant des tentatives sophistiquées de mélanger les fonds avec des fonds légitimes.

· Les juridictions moins réglementées, comme les réseaux de blanchiment chinois (+33 %) et des plateformes comme Grinex (+39 %), complètent ce modèle.

Cette fenêtre opérationnelle de blanchiment, typiquement de 45 jours, fournit des renseignements clés pour les équipes d'application de la loi et de conformité. La persistance de ce modèle sur plusieurs années suggère que les pirates nord-coréens font face à des contraintes opérationnelles, potentiellement liées à leur accès limité aux infrastructures financières et à la nécessité de coordonner avec des intermédiaires spécifiques.

Bien que ces pirates ne suivent pas toujours cette chronologie exacte – certains fonds volés restent dormants pendant des mois ou des années – ce modèle représente leur comportement on-chain typique lorsqu'ils blanchissent activement. De plus, il est important de reconnaître les angles morts potentiels dans cette analyse, car certaines activités (comme les transferts de clés privées ou l'échange hors-chaîne de crypto contre du fiat) ne sont pas visibles on-chain sans renseignements complémentaires.

Piratage de portefeuilles individuels : une menace croissante pour les utilisateurs particuliers

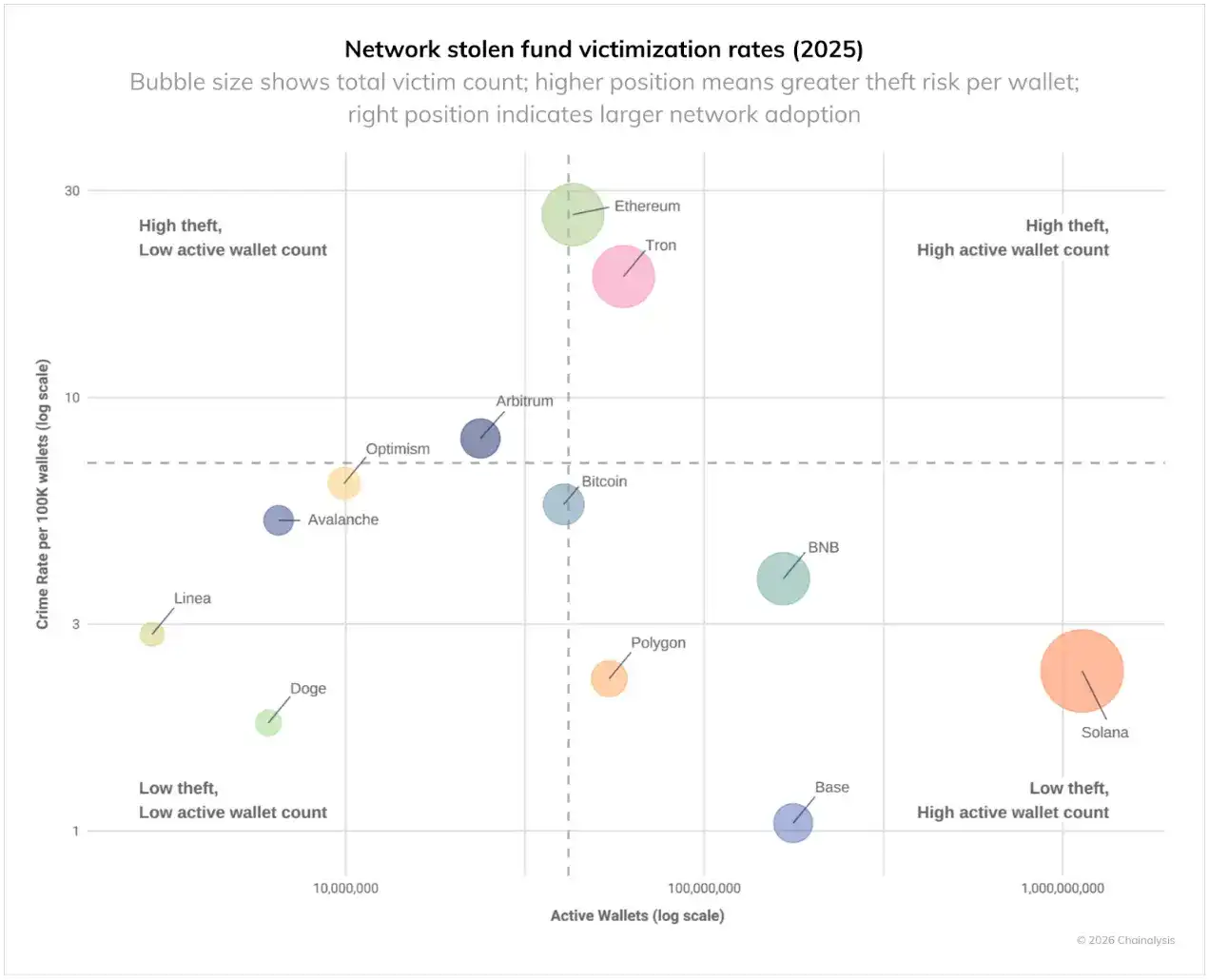

L'analyse des modèles on-chain, ainsi que les rapports des victimes et des partenaires industriels, permettent de comprendre l'ampleur des piratages de portefeuilles individuels, bien que le nombre réel soit probablement bien plus élevé. Selon une estimation minimale, les pertes de valeur dues au piratage de portefeuilles individuels ont représenté 20 % du total des pertes en 2025, contre 44 % en 2024, ce qui indique un changement d'échelle et de modèle. Le nombre total d'incidents de vol a grimpé en flèche pour atteindre 158 000 en 2025, soit près de trois fois les 54 000 incidents enregistrés en 2022. Le nombre de victimes est passé de 40 000 en 2022 à au moins 80 000 en 2025. Cette croissance significative est probablement due à l'adoption plus large des cryptomonnaies. Par exemple, Solana, l'une des blockchains avec le plus grand nombre de portefeuilles individuels actifs, est en tête en termes d'incidents de vol (environ 26 500 victimes).

Cependant, malgré l'augmentation du nombre d'incidents et de victimes, le montant total en dollars volé à une victime individuelle est passé d'un pic de 1,5 milliard de dollars en 2024 à 713 millions de dollars en 2025. Cela suggère que les attaquants ciblent plus d'utilisateurs, mais volent moins par victime.

Les données de victimisation par réseau fournissent plus d'informations sur les domaines qui présentent le plus grand risque pour les utilisateurs de crypto. Le graphique ci-dessous présente les données de victimisation ajustées pour les portefeuilles individuels actifs sur chaque réseau. Mesuré par le taux de criminalité pour 100 000 portefeuilles en 2025, Ethereum et Tron présentent les taux de vol les plus élevés. La grande base d'utilisateurs d'Ethereum indique à la fois un taux de vol et un nombre de victimes élevés, tandis que le classement de Tron montre que, malgré un nombre plus faible de portefeuilles actifs, son taux de vol reste élevé. En revanche, bien que Base et Solana aient une large base d'utilisateurs, leurs taux de victimisation sont plus faibles.

Cela indique que les risques de sécurité des portefeuilles individuels dans l'écosystème crypto ne sont pas uniformes. Même avec des architectures techniques similaires, les taux de victimisation varient selon les blockchains, suggérant qu'en plus des facteurs techniques, les caractéristiques de la base d'utilisateurs, les applications populaires et les infrastructures criminelles jouent un rôle important dans la détermination des taux de vol.

Piratages DeFi : des modèles divergents annoncent un changement de marché

Le secteur DeFi présente des modèles uniques dans les données criminelles de 2025, s'écartant nettement des tendances historiques.

Les données montrent trois phases distinctes :

· Phase 1 (2020-2021) : La TVL DeFi et les pertes dues aux piratages ont augmenté simultanément.

· Phase 2 (2022-2023) : Les deux indicateurs ont diminué simultanément.

· Phase 3 (2024-2025) : La TVL a rebondi, tandis que les pertes dues aux piratages sont restées stables.

Les deux premières phases suivent un modèle intuitif : plus la valeur à risque est élevée, plus il y a de valeur à voler, et plus les pirates ciblent les protocoles à haute valeur. Comme le disait le braqueur de banques Willie Sutton : « Parce que c'est là que se trouve l'argent. »

Cela rend la divergence de la troisième phase encore plus significative. La TVL DeFi a significativement rebondi depuis les bas de 2023, mais les pertes dues aux piratages n'ont pas suivi. Bien que des milliards de dollars soient retournés dans ces protocoles, les incidents de piratage DeFi sont restés à un niveau bas, ce qui représente un changement significatif.

Deux facteurs pourraient expliquer cette divergence :

· Amélioration de la sécurité : Malgré la croissance de la TVL, le taux de piratage continue de baisser, suggérant que les protocoles DeFi mettent peut-être en œuvre des mesures de sécurité plus efficaces qu'en 2020-2021.

· Changement de cible : L'augmentation simultanée des vols de portefeuilles individuels et des attaques contre les services centralisés indique que l'attention des attaquants pourrait se déplacer vers d'autres cibles.

Étude de cas : La réponse sécuritaire de Venus Protocol

L'incident de Venus Protocol survenu en septembre 2025 montre que les mesures de sécurité améliorées portent leurs fruits. À l'époque, un attaquant a exploité un client Zoom compromis pour obtenir l'accès au système et a incité un utilisateur à accorder une délégation d'autorité sur un compte de 13 millions de dollars, une situation qui aurait pu avoir des conséquences désastreuses. Cependant, Venus avait justement activé la plateforme de surveillance de sécurité un mois plus tôt.

La plateforme a détecté une activité suspecte 18 heures avant l'attaque et a émis une autre alerte dès que la transaction malveillante s'est produite. En 20 minutes, Venus a suspendu son protocole, bloquant tout mouvement de fonds. Cette réponse coordonnée illustre l'évolution de la sécurité DeFi :

· En 5 heures : Récupération partielle des fonctionnalités après vérification de sécurité.

· En 7 heures : Liquidation forcée du portefeuille de l'attaquant.

· En 12 heures : Récupération de la totalité des fonds volés et restauration du service.

Le plus notable est que Venus a adopté une proposition de gouvernance gelant les 3 millions de dollars d'actifs encore contrôlés par l'attaquant ; non seulement l'attaquant n'a pas réalisé de profit, mais il a perdu des fonds.

Cet incident démontre une amélioration tangible de l'infrastructure de sécurité DeFi. La combinaison d'une surveillance proactive, d'une capacité de réponse rapide et de mécanismes de gouvernance capables d'agir de manière décisive rend l'écosystème entier plus agile et résilient. Bien que des attaques se produisent encore, la capacité à détecter, répondre et même inverser une attaque représente un changement fondamental par rapport à l'ère du DeFi early, où une attaque réussie signifiait souvent une perte permanente.

Implications pour 2026 et au-delà

Les données de 2025 brossent un tableau complexe de l'évolution de la Corée du Nord en tant que plus grande menace pour l'industrie crypto. Le pays mène moins d'attaques, mais leur impact est bien plus dévastateur, indiquant des méthodes plus sophistiquées et plus patientes. L'impact de l'incident Bybit sur son modèle d'activité annuel suggère que lorsque la Corée du Nord réussit un vol majeur, elle ralentit son rythme opérationnel pour se concentrer sur le blanchiment.

Pour l'industrie crypto, cette évolution exige une vigilance accrue envers les cibles à haute valeur et une meilleure capacité à identifier les modèles de blanchiment spécifiques à la Corée du Nord. Leurs préférences persistantes pour des types de services et des montants de transfert spécifiques offrent des opportunités de détection, les distinguant des autres criminels et aidant les enquêteurs à identifier leurs signatures comportementales on-chain.

Alors que la Corée du Nord continue d'utiliser le vol de cryptomonnaies pour financer ses priorités nationales et contourner les sanctions internationales, l'industrie crypto doit reconnaître que ses modalités d'action sont radicalement différentes de celles des cybercriminels typiques. La performance record de la Corée du Nord en 2025 (avec une réduction de 74 % des attaques connues) suggère que nous ne voyons peut-être que la partie la plus visible de son activité. Le défi pour 2026 sera de détecter et d'empêcher ces opérations avant que la Corée du Nord ne lance une autre attaque de l'ampleur de celle de Bybit.