Dans l'histoire du commerce, partout où la richesse s'est accumulée de manière tumultueuse, il y a eu un bras de fer entre la loi et l'ordre.

En se retournant pour regarder la fin de l'année 2025, la capitalisation des stablecoins mondiaux a solidement franchi le cap des 3000 milliards de dollars, ayant presque triplé par rapport à l'année dernière, avec un volume mensuel de transactions atteignant le chiffre stupéfiant de 4 à 5 billions de dollars. Les stablecoins, ces actifs cryptographiques, ont arraché l'étiquette de « jouet geek » pour devenir la principale porte d'entrée de la finance traditionnelle dans le monde numérique.

Cependant, l'ombre se cache sous la prospérité. Selon le dernier rapport sectoriel, le volume de fonds reçus par des adresses illégales à l'échelle mondiale en 2025 est estimé dépasser les 51,3 milliards de dollars. Lorsque des centaines de milliards de dollars peuvent traverser les frontières en quelques secondes, les méthodes de régulation traditionnelles ont souvent du mal à suivre ce flux, peinant à distinguer en temps réel les transactions légitimes de l'argent sale.

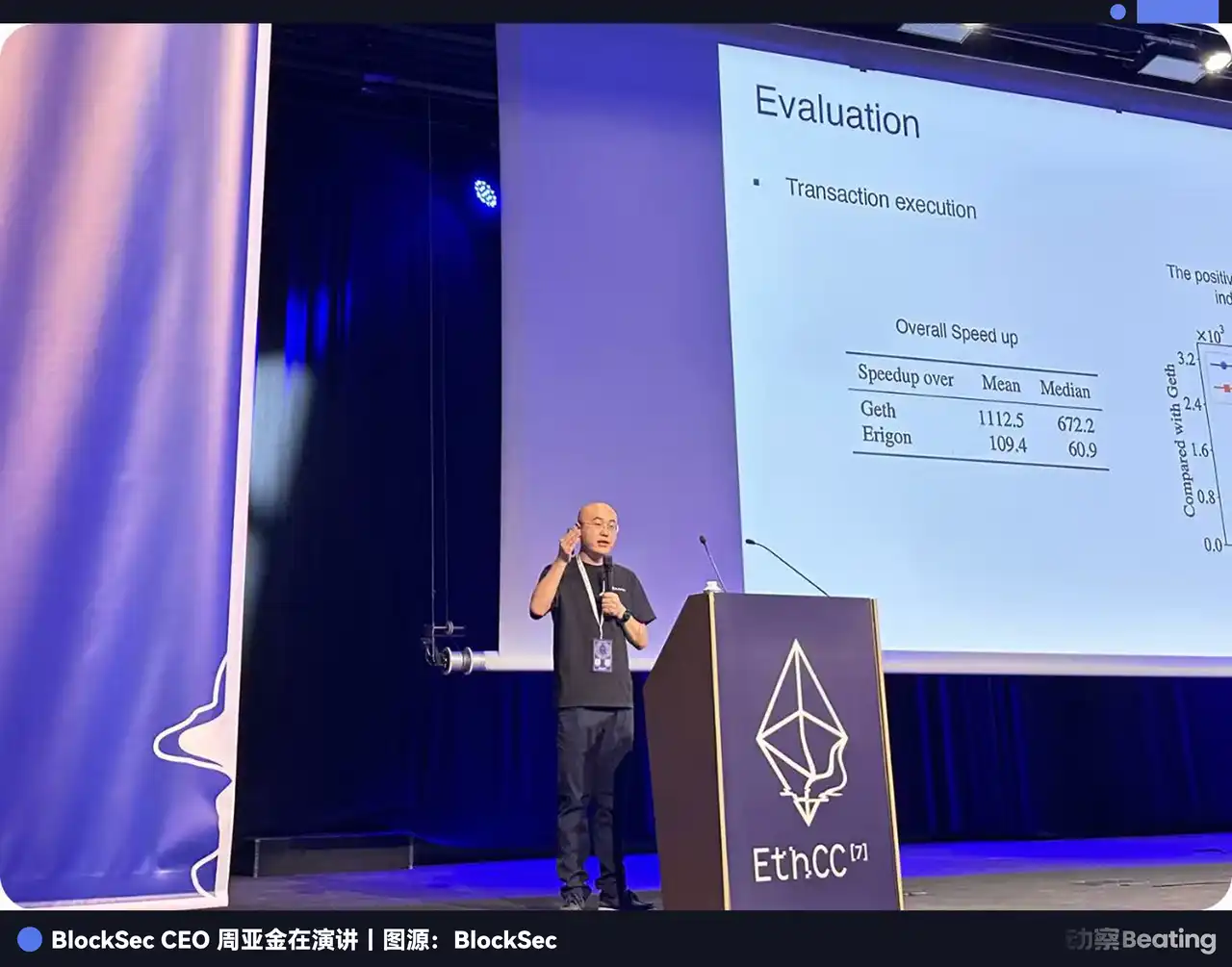

Dans ce monde où les règles ne sont pas complètement fixées, le professeur Zhou Yajin est un entrepreneur particulier.

Le parcours professionnel de Zhou Yajin est l'archétype de la collision profonde entre un universitaire d'élite et l'industrie. En 2010, il est parti aux États-Unis pour y obtenir son doctorat, se spécialisant pendant cinq ans dans le domaine de la sécurité mobile, notamment la détection des logiciels malveillants (malware) Android, un domaine alors émergent à l'échelle mondiale. Après son diplôme en 2015, il a rejoint son directeur de thèse, le professeur Jiang Xuxian, chez Qihoo 360, franchissant ainsi une première étape du laboratoire vers le terrain industriel. En 2018, il a choisi de retourner enseigner à l'Université du Zhejiang. Trois ans plus tard, il s'est à nouveau plongé dans la vague industrielle en fondant BlockSec, une entreprise de sécurité blockchain.

Au cours des quatre dernières années, Zhou Yajin a dirigé BlockSec à travers une migration de son cœur de métier. Passant de l'audit initial du code des smart contracts, l'entreprise s'est progressivement étendue vers des domaines plus profonds comme la surveillance de la sécurité, la traçabilité des fonds et la conformité anti-blanchiment.

Zhou Yajin et son équipe se sont longuement consacrés à la recherche spécialisée sur les données on-chain, allant même jusqu'à s'« infiltrer » par des moyens techniques dans des groupes liés à la cybercriminalité, comme les escroqueries en ligne d'Asie du Sud-Est, pour saisir de nombreux paysages sous-jacents peu connus. À travers son prisme, nous pouvons peut-être discerner les jeux d'intérêt les plus réels de ce nouveau monde numérique.

Ce qui suit est le récit à la première personne de Zhou Yajin, compilé et édité par la rédaction de Beating après une interview exclusive.

Kite est la première blockchain Layer 1 conçue pour les paiements d'agents IA, cette infrastructure sous-jacente permettant à des agents IA autonomes d'opérer dans un environnement doté d'une identité vérifiable, d'une gouvernance programmable et d'un règlement en stablecoin natif.

Kite a été fondé par des experts chevronnés de l'IA et de l'infrastructure de données, issus de Databricks, Uber et UC Berkeley. La société a levé 35 millions de dollars auprès d'investisseurs包括 PayPal, General Catalyst, Coinbase Ventures, 8VC ainsi que plusieurs fondations d'investissement de premier plan.

De l'audit de code au champ de bataille du anti-blanchiment

J'ai fait mon doctorat aux États-Unis de 2010 à 2015, mon directeur de thèse était le professeur Jiang Xuxian. Nous travaillions alors sur la sécurité mobile, en particulier la détection des logiciels malveillants (Malware) Android, un domaine que nous abordions assez tôt à l'échelle mondiale. Après mon diplôme en 2015, j'ai suivi mon professeur chez Qihoo 360 pour industrialiser nos résultats de recherche.

En 2018, j'ai rejoint l'Université du Zhejiang, revenant ainsi du monde industriel au monde universitaire. À l'époque, la Chine connaissait justement le petit pic des ICO autour de 2017-2018, ce qui a mis la blockchain dans le champ de vision d'une petite partie de la population, et j'ai commencé à m'intéresser à la sécurité blockchain. J'ai observé que les incidents de sécurité on-chain étaient fréquents à l'époque, et le monde universitaire avait déjà de bonnes pistes de solution, mais en regardant le monde industriel, les acteurs ne performaient pas bien, on pouvait même dire que très peu de gens prêtaient attention à ces problèmes.

Alors en 2021, le professeur Wu Lei et moi avons cofondé BlockSec.

Au début, la perception d'une « entreprise de sécurité blockchain » était extrêmement stéréotypée : vous ne faites que de l'audit, non ? Effectivement, nous avons commencé par l'audit de smart contracts. Parce que nous avions l'accumulation de la recherche académique et une équipe assez élitiste, nous nous sommes rapidement fait une place dans le business de l'audit. Mais mon angle pour fonder l'entreprise était de ne pas en faire une simple société de services de sécurité. Parce que l'audit ne résout que la sécurité pré-déploiement, et pour la protection post-déploiement, il n'y avait pas de très bonnes solutions dans l'industrie à l'époque.

Donc en 2022, tout en faisant de l'audit, nous avons aussi commencé à développer une plateforme de surveillance des attaques on-chain. Notre vision du produit à l'époque était de surveiller continuellement les transactions on-chain, et si une transaction d'attaque se produisait, de pouvoir la bloquer automatiquement. Durant ce processus, nous avons découvert que même avec l'audit et la surveillance, les projets pouvaient toujours être attaqués, et comme il y avait beaucoup d'incidents de sécurité côté client (C端) comme le phishing ou la perte de clés privées, où les utilisateurs perdaient de l'argent, cela a engendré de nouveaux besoins.

Un projet se fait voler, un utilisateur se fait phisher, ils doivent porter plainte, expliquer aux autorités judiciaires où l'argent est exactement allé. Ainsi, à partir de 2022, nous avons développé un produit de traçabilité des flux de fonds. Ce produit était entièrement SaaS, les utilisateurs pouvaient s'abonner et l'utiliser directement, nous n'avons pas opté pour un modèle de vente B2B.

Le résultat fut que le profil des utilisateurs de ce produit nous a stupéfaits. Outre les agences d'application de la loi, des journalistes l'utilisaient, des institutions financières l'utilisaient, et même de nombreux détectives privés faisant des missions freelance l'utilisaient. Ces utilisateurs de différents horizons nous ont aidés à affiner le produit, attirant encore plus d'utilisateurs. De plus, nous avions déjà des moteurs de détection d'attaques, des moteurs de détection de phishing, etc., ces étiquettes et données se sont progressivement sédimentées pour devenir notre plus profond fossé.

Le point de basculement s'est produit fin 2024 début 2025.

À l'époque, le volume d'émission des stablecoins a commencé à exploser, ce marché n'était plus seulement fréquenté par des personnes Crypto Native (originaires de la crypto). Beaucoup de gens de la finance traditionnelle sont entrés sur le marché, et le premier actif virtuel qu'ils ont rencontré était le stablecoin. Ces personnes ont une conscience très forte de la conformité, dès leur entrée ils demandent : Je veux utiliser des stablecoins, mais comment résoudre les problèmes d'AML (anti-blanchiment) et de CFT (lutte contre le financement du terrorisme) ?

Le marché manquait de bons produits de conformité, et nous avions justement des données d'étiquetage sous-jacentes accumulées sur trois ans, nous avons donc rapidement lancé un produit anti-blanchiment. Tout le processus était assez naturel, nous avons, en fonction de l'évolution de la demande du marché, passé d'un simple fournisseur de services de sécurité à un fournisseur complet « sécurité + conformité ».

Infiltration

Pour faire de l'anti-blanchiment, il faut d'abord comprendre profondément comment la cybercriminalité grise et noire utilise l'argent.

Dans notre perspective de recherche, les crimes liés aux cryptomonnaies sont généralement divisés en deux catégories : une première « native de la crypto », comme les attaques exploitant les vulnérabilités de code des protocoles DeFi, le vol de clés privées ou le phishing. Sans la blockchain, ces crimes n'existeraient tout simplement pas.

L'autre catégorie est « pilotée par la crypto », comme l'escroquerie en ligne, le rançongiciel et la traite des êtres humains. L'émergence des cryptomonnaies a considérablement augmenté l'efficacité et l'anonymat de leurs transferts transfrontaliers. Dans ces scénarios, ce qui nous a le plus choqués, c'est la traite des êtres humains au sein de la chaîne d'escroquerie en ligne d'Asie du Sud-Est.

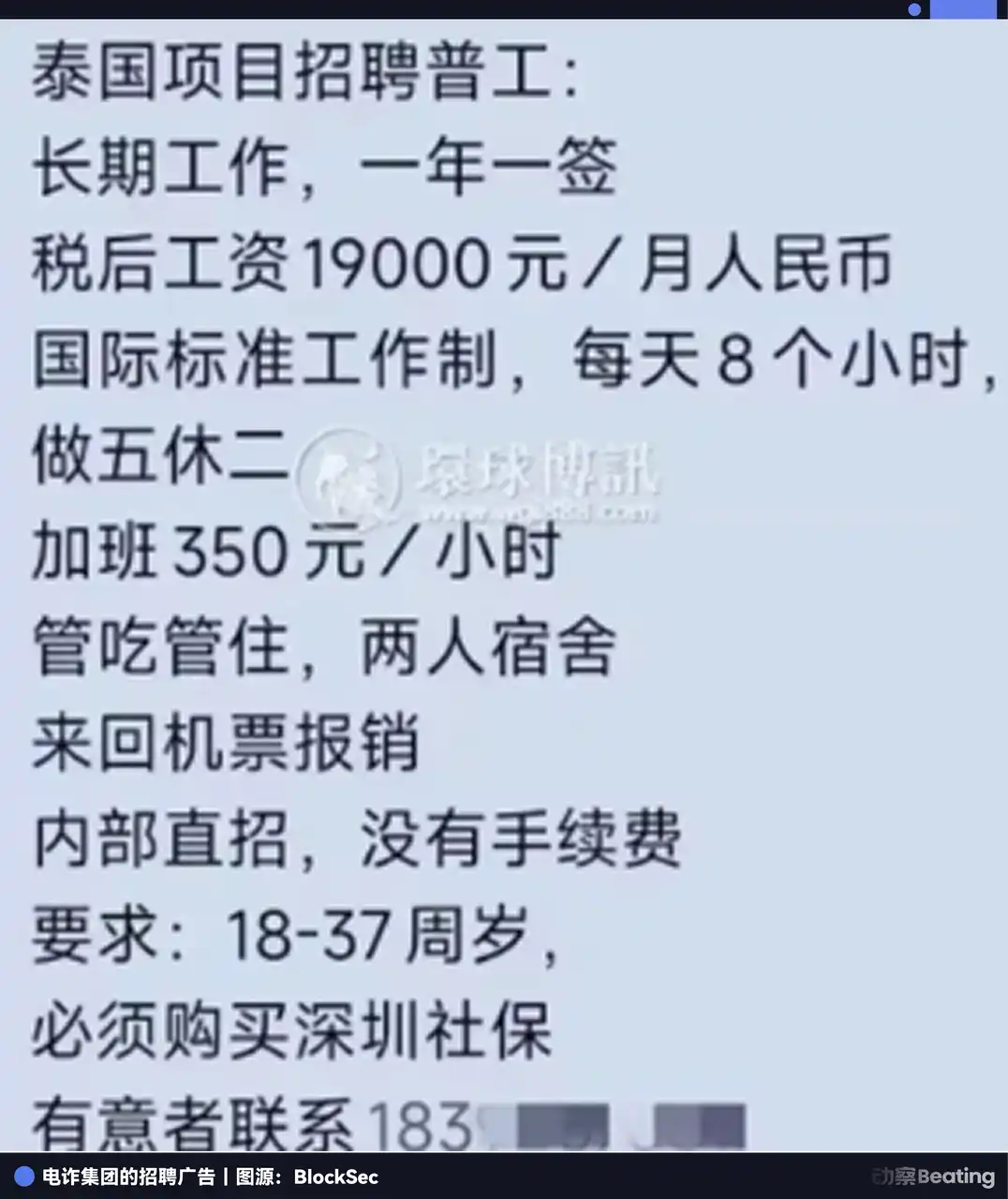

Beaucoup de gens pensent que l'escroquerie en ligne est loin d'eux, mais regardez leurs publicités de recrutement, le pouvoir de séduction est extrêmement précis : un salaire mensuel starting à 19 000 RMB, billets d'avion, nourriture et logement inclus, promettant même sérieusement « une assurance sociale de Shenzhen obligatoire ». Ces méthodes de fraude ciblant spécifiquement les jeunes de 18 à 37 ans ont trompé un grand nombre de victimes pour qu'elles traversent la frontière et entrent dans ces parcs frauduleux distribués en Birmanie, au Cambodge ou au Laos.

Les parcs frauduleux d'aujourd'hui ont une structure organisationnelle stricte, ne différant pas des entreprises normales, avec des départements financiers, techniques, des équipes de standardistes, etc. Pour maintenir ces opérations massives, ils ont besoin de constamment compléter la « main-d'œuvre », et le parc (demandeur) et le trafiquant d'êtres humains (fournisseur) ne se connaissent pas, il n'y a aucune confiance dans les communications en ligne.

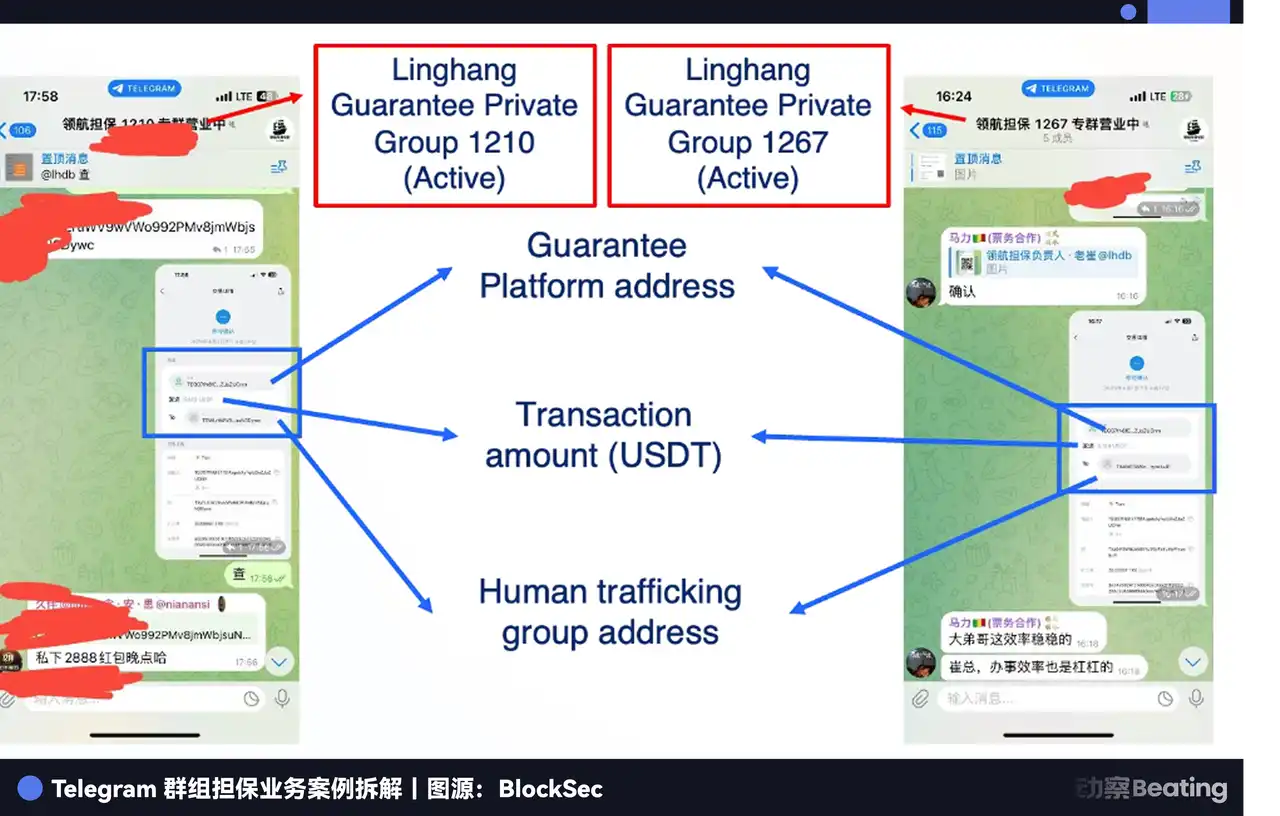

Ainsi, un maillon intermédiaire spécialement conçu pour fournir une garantie de crédit aux transactions illégales est né : les « plateformes de garantie de main-d'œuvre ».

La logique opérationnelle de ce système ressemble beaucoup à celle de Taobao. Le parc dépose d'abord une caution en USDT sur la plateforme de garantie ; le trafiquant d'êtres humains est responsable de tromper les victimes pour qu'elles traversent la frontière et les amener à un lieu désigné de « vérification de la marchandise ». Après confirmation mutuelle dans un groupe Telegram privé, la plateforme libère la caution au trafiquant. Ce type de transaction croit en « l'argent contre la personne », si une partie veut faire défaut, la plateforme gèlera ou confisquera la caution selon les règles pour compenser l'autre partie.

Pour attirer des affaires, ces plateformes ouvrent de nombreux canaux publics sur Telegram pour « montrer leurs muscles ». Par exemple, dans les canaux de Leading Guarantee ou Haowang Guarantee, des robots système publient en temps réel des captures d'écran de transactions conclues et des enregistrements de transferts on-chain. Ils font même des promotions comme des e-commerçants normaux, comme des commissions de collecte, des achats publicitaires « 10 achetés, 2 offerts ».

C'est aussi notre point d'entrée le plus direct pour observer la cybercriminalité.

De février à août 2025, nous avons développé un système automatisé, infiltrant continuellement ces groupes pour recueillir des renseignements. Comme les discussions dans les groupes regorgent d'argot, nous avons spécialement entraîné un grand modèle de langage pour l'analyse.

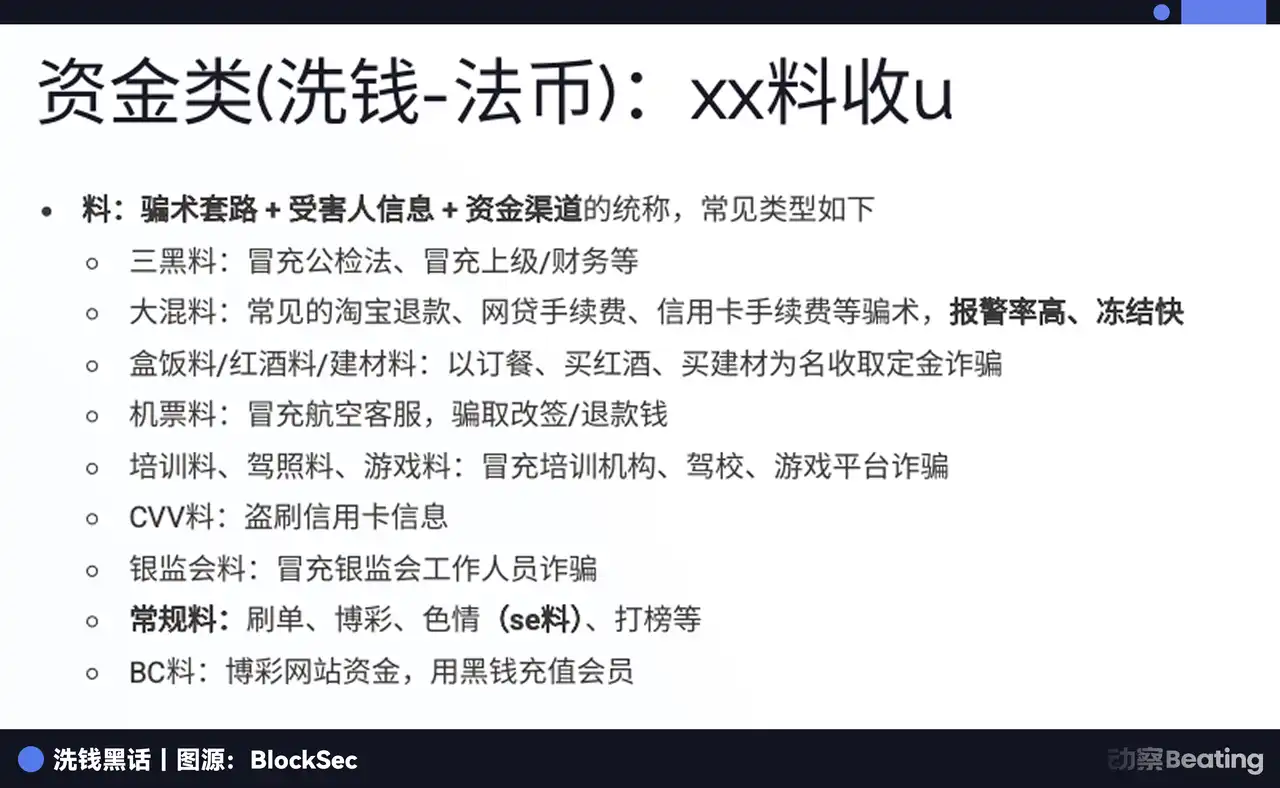

Dans le jargon de la cybercriminalité, les victimes sont des « poissons », les méthodes de fraude et les informations sur les victimes sont appelées « matériel » (料). Le type de matériel est très细分, il y a du « matériel trois noir », du « matériel mixte », du « matériel billet d'avion », etc. Selon le maillon du blanchiment, on distingue le « matériel de première main » provenant directement des victimes, et le « matériel de seconde main » ayant subi un traitement en couches.

Il y a aussi un travail appelé « bouche téléphonique » (手机口), où des complices en Chine utilisent un câble audio ou une application spécifique pour relayer les appels frauduleux de l'étranger vers des téléphones chinois, contournant ainsi le blocage anti-fraude des opérateurs, gagnant environ 200 USDT par heure. Ils ont recruté beaucoup de jeunes de petites villes pour faire ça.

Dans ces groupes de cybercriminalité, circulent même ouvertement des « Tutoriels anti-police », enseignant dans les moindres détails comment réagir calmement lors d'une enquête, comme insister sur le fait que le téléphone a été perdu, supprimer à l'avance les scripts et les applications de communication cryptée. À la fin du tutoriel est écrit une phrase très ironique — « Hommage à tous ceux qui font des efforts ».

Après six mois de surveillance automatique, pour l'une de ces plateformes de garantie, nous avons identifié au total 634 adresses associées à des gangs de traite des êtres humains, le montant cumulé des transactions illégales tracées approchant les 12 millions de dollars. Aux moments les plus actifs, 10 personnes par jour étaient vendues dans un parc via cette seule plateforme de garantie. La situation réelle est probablement pire, car d'autres plateformes de garantie existent.

En traçant la destination des fonds, nous avons découvert que la grande majorité de cet argent était sur la blockchain Tron, utilisant principalement le stablecoin USDT. Parce que Tron a un seuil d'utilisation bas et des frais bon marché, il convient très bien à ces groupes criminels aux compétences techniques limitées. Même si les frais sur Tron ont augmenté maintenant, ils ont pris l'habitude de l'utiliser et ont du mal à changer.

En analysant les flux de trésorerie de plus de 120 gangs, nous avons découvert que plus de 34,9 % de ces produits illégaux finaux ont transité vers le portefeuille chaud d'OKX, 6,9 % vers Binance, et 14,4 % vers des portefeuilles chauds liés à HW.

Lorsque vous pouvez voir clairement d'où vient cet argent, comment il circule, l'anti-blanchiment n'est plus un vain mot. Ce type de données réelles remontées des groupes de base est la barrière centrale de la sécurité et de la conformité actuelle.

12 secondes : « Intercepter » les pirates dans le Mempool

Dans l'industrie de la sécurité, il y a toujours eu un complexe : l'audit ne garantit que la sécurité du code au moment de son déploiement. Mais une fois le projet lancé, il fait face à une surveillance 24h/24 et sans angle mort de pirates du monde entier. Si l'audit est une « défense statique », pouvons-nous essayer de faire de « l'interception dynamique » ?

En 2022, tout en faisant de l'audit, nous avons lancé une plateforme de surveillance des attaques on-chain. La logique sous-jacente de ce produit est de surveiller le Mempool d'Ethereum. Vous pouvez imaginer le Mempool comme une salle d'attente, toutes les transactions, avant d'être officiellement regroupées dans un bloc et enregistrées dans le grand livre, doivent d'abord faire la queue ici.

Dans cette salle d'attente, nous ne surveillons pas seulement les transactions des utilisateurs ordinaires, mais surtout les scripts présentant des caractéristiques d'attaque. Dès qu'une transaction suspecte d'attaque est détectée, notre système lance immédiatement une analyse automatique dans un environnement de chaîne privée : Que veut-il faire exactement ? La logique tient-elle ? Combien d'argent va-t-il voler ?

La confrontation la plus palpitante se produit généralement en l'espace de 12 courtes secondes.

Après la fusion d'Ethereum, le temps de création d'un bloc est fixé à 12 secondes. Cela signifie qu'entre le moment où le pirate envoie l'ordre d'attaque et le moment où cette transaction est réellement confirmée et incluse dans un bloc, il y a une fenêtre extrêmement brève. Ces quelques secondes sont le temps d'or laissé aux white hats (pirates éthiques) pour le sauvetage.

Notre système, après confirmation de l'attaque, génère automatiquement une transaction de « front-running » (dévancement). Le contenu de cette transaction est presque identique à celle du pirate, mais la différence cruciale est que nous modifions l'adresse de réception des fonds, du portefeuille du pirate vers une adresse de sécurité que nous avons prédéfinie.

Pour battre le pirate, nous devons obtenir la priorité de traitement auprès des mineurs.

Les pirates, pour maximiser leurs profits, définissent généralement des frais de Gas standard. Et nous, via un algorithme, augmentons considérablement les frais de Gas, donnant même une partie de cet argent aux mineurs. Motivés par le profit, les mineurs traitent prioritairement notre transaction. Lorsque notre transaction est exécutée avec succès, la transaction du pirate devient automatiquement invalide.

Cette capacité a sauvé de nombreux projets en situation réelle.

L'exemple le plus typique fut lorsque nous avons réussi à intercepter une attaque contre un certain protocole dans le Mempool, sauvant ainsi 2909 Ether pour le projet en une seule fois. À ce moment-là, le pirate avait déjà déclenché la vulnérabilité, des millions de dollars étaient sur le point d'être emportés, notre système de surveillance a alerté instantanément et a complété en quelques secondes la simulation de l'attaque, la génération de la transaction et la surenchère de Gas. Finalement, cette énorme somme d'argent, une fraction de seconde avant le pirate, a été transférée vers notre adresse sécurisée.

Avant, lorsqu'un projet se faisait voler, il ne pouvait que publier un tweet pour demander de l'aide, ou négocier avec le pirate pour voir s'il acceptait de rendre l'argent contre une prime. Mais maintenant, grâce à des moyens techniques, nous interceptons l'argent juste avant que le pirate ne réussisse.

Seulement si vous pouvez comprendre le code mieux que le pirate et courir plus vite que lui, vous pouvez tenir la dernière ligne de défense dans cette « forêt sombre » où le Code est loi.

Épilogue

Si le monde de la crypto des dix dernières années était une « ruée vers l'or », alors au seuil de l'année 2025, nous assistons à un retour vers la « déterminisme ». Alors que la capitalisation des stablecoins se dirige vers les 3000 milliards de dollars dans un mouvement grandiose, alors qu'un nouveau système financier numérique passe de la « nature sauvage » à la « cité-État », la technologie n'est plus seulement un levier pour s'enrichir, elle doit d'abord devenir un bouclier contre les sombres aspects de la nature humaine.

La transformation vécue par Zhou Yajin et son équipe reflète essentiellement cette logique commerciale. De l'audit de code à l'interception dynamique, en passant par l'infiltration et le démantèlement des chaînes de la cybercriminalité, il ne s'agit pas du courage solitaire d'un individu, mais du mécanisme de défense qui émerge nécessairement lorsque la technologie évolue jusqu'à un certain volume. Dans ce monde où le code est loi, si on ne résout pas les maux tenaces de la circulation des fonds illégaux et des défaillances de la défense sécurité, alors la prétendue « révolution financière » restera à jamais confinée au jeu d'une minorité.

Dans l'histoire du commerce, toute industrie capable de devenir grand public a connu la douleur de la transition du chaos vers l'état de droit. C'est peut-être un processus long et fastidieux, mais comme le dit Zhou Yajin, la forme ultime de la sécurité est « l'imperceptibilité ».

Ce n'est que lorsque la sécurité devient aussi omniprésente que l'air tout en étant ignorée de tous que cette lande numérique autrefois pleine d'incertitudes aura véritablement achevé son défrichement civilisationnel.