Selon l'organisation à but non lucratif de cybersécurité Security Alliance (SEAL), on observe une récente augmentation des crypto-draineurs téléchargés sur des sites web via une vulnérabilité dans la bibliothèque JavaScript front-end open source React.

React est utilisé pour créer des interfaces utilisateur, en particulier dans les applications web. L'équipe React a divulgué le 3 décembre qu'un hacker white hat, Lachlan Davidson, a trouvé une faille de sécurité dans son logiciel qui permettait une exécution de code à distance non authentifiée, ce qui peut permettre à un attaquant d'insérer et d'exécuter son propre code.

Selon SEAL, des acteurs malveillants utilisent la vulnérabilité, CVE-2025-55182, pour ajouter secrètement du code de drainage de portefeuille sur des sites web de crypto.

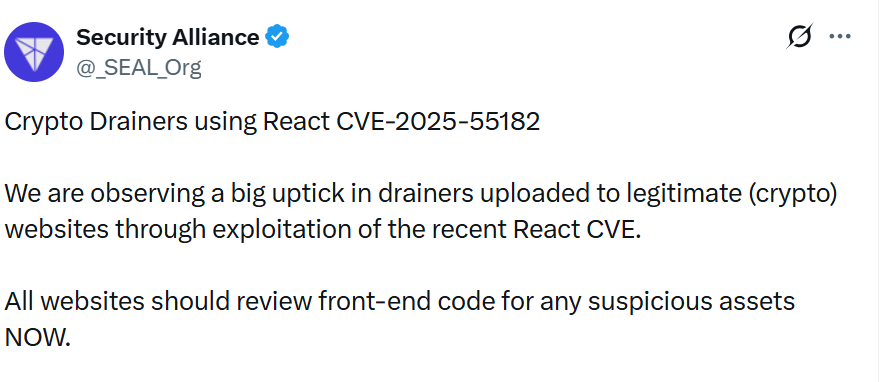

« Nous observons une forte augmentation des draineurs téléchargés sur des sites web de crypto légitimes via l'exploitation de la récente CVE de React. Tous les sites web devraient examiner le code front-end pour tout actif suspect MAINTENANT », a déclaré le SEAL Team.

« L'attaque ne cible pas seulement les protocoles Web3 ! Tous les sites web sont à risque. Les utilisateurs doivent faire preuve de prudence lorsqu'ils signent TOUTE signature d'autorisation. »

Les draineurs de portefeuille dupent généralement les utilisateurs en les faisant signer une transaction par des méthodes telles qu'une fausse pop-up offrant des récompenses ou des tactiques similaires.

Les sites web avec un avertissement de phishing devraient vérifier leur code

Selon le SEAL Team, les sites web affectés peuvent avoir été soudainement signalés comme un risque d'hameçonnage potentiel sans explication. Ils recommandent aux hébergeurs de sites web de prendre des précautions pour s'assurer qu'il n'y a pas de draineurs cachés qui pourraient mettre les utilisateurs en danger.

« Scannez l'hôte pour CVE-2025-55182. Vérifiez si votre code front-end charge soudainement des actifs provenant d'hôtes que vous ne reconnaissez pas. Vérifiez si l'un des scripts chargés par votre code front-end est du JavaScript obfusqué. Vérifiez si le portefeuille affiche le bon destinataire sur la demande de signature », ont-ils déclaré.

Article connexe : Les piratages crypto 'faux Zoom' nord-coréens sont désormais une menace quotidienne : SEAL

« Si votre projet est bloqué, cela peut en être la raison. Veuillez examiner votre code d'abord avant de demander la suppression de l'avertissement de page de phishing », a ajouté le SEAL Team.

React a publié un correctif pour la vulnérabilité

L'équipe React a publié un correctif pour CVE-2025-55182 le 3 décembre et conseille à toute personne utilisant react-server-dom-webpack, react-server-dom-parcel, react-server-dom-turbopack, de mettre à niveau immédiatement et de fermer la vulnérabilité.

« Si le code React de votre application n'utilise pas de serveur, votre application n'est pas affectée par cette vulnérabilité. Si votre application n'utilise pas de framework, de bundler ou de plugin de bundler qui prend en charge les React Server Components, votre application n'est pas affectée par cette vulnérabilité », a ajouté l'équipe.

Magazine : Rencontrez les détectives onchain de la crypto qui luttent contre le crime mieux que la police