Original | Odaily Planet Daily (@OdailyChina)

Auteur | Azuma (@azuma_eth)

Le 19 avril, heure de Pékin, la sécurité de DeFi a subi un nouveau coup dur.

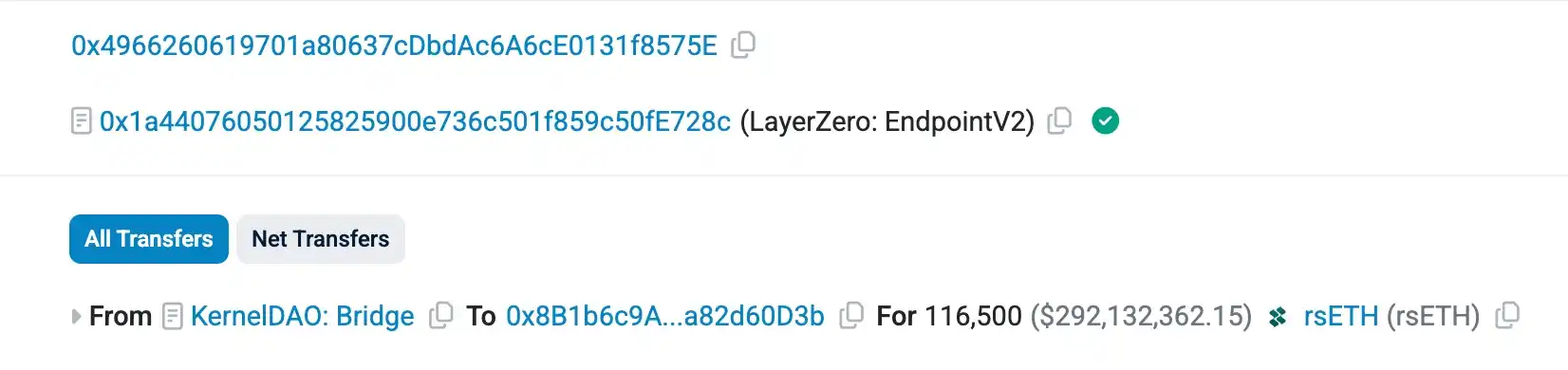

Les données on-chain montrent que vers 1h35 ce matin, le contrat de pont rsETH du protocole de staking liquide Kelp DAO, basé sur LayerZero, a été exploité par des pirates, entraînant une perte de 116 500 rsETH, d'une valeur d'environ 292 millions de dollars.

En retraçant les enregistrements on-chain, l'adresse de l'attaquant a reçu environ 10 heures avant l'incident 1 ETH comme fonds initiaux du protocole de mixage Tornado Cash. Ensuite, cette adresse a appelé la fonction lzReceive du contrat LayerZero EndpointV2. Cet appel a déclenché le contrat de pont de Kelp, transférant 116 500 rsETH vers une autre adresse d'attaquant.

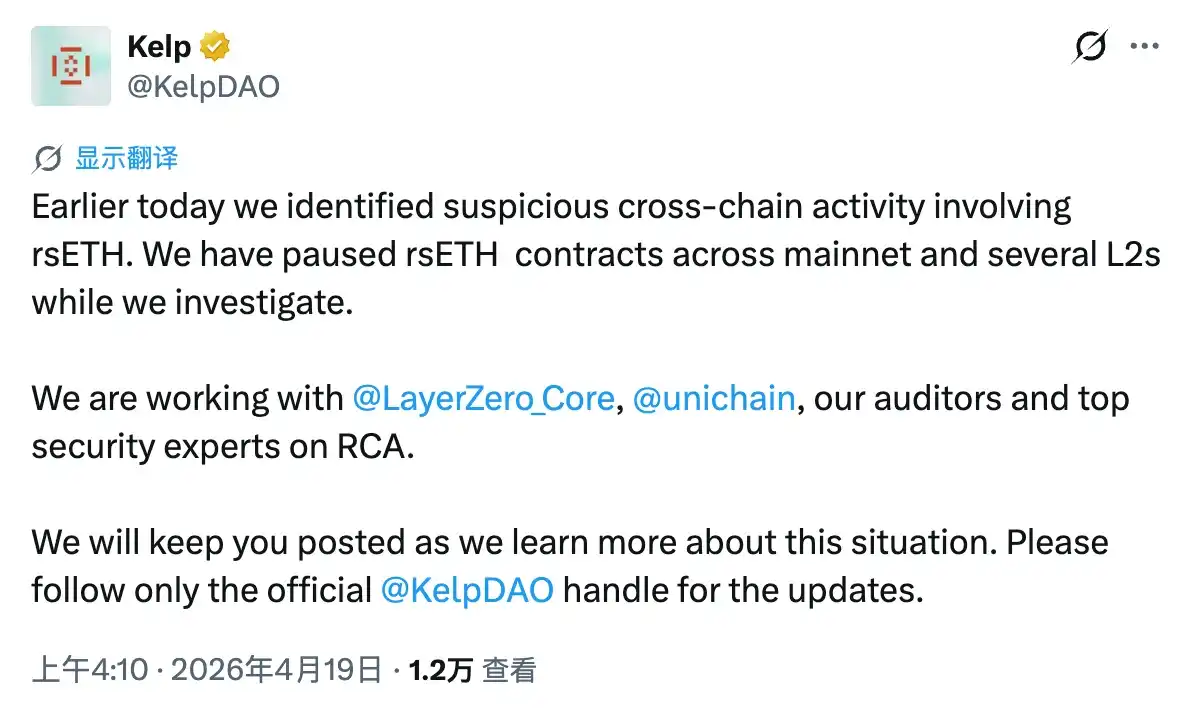

Environ 2 heures et demie après l'incident, Kelp DAO a officiellement confirmé sur X avoir été attaqué : « Plus tôt aujourd'hui, nous avons détecté une activité suspecte de cross-chain impliquant rsETH. Pendant l'enquête, nous avons suspendu les contrats rsETH sur le mainnet et plusieurs Layer2. Nos auditeurs collaborent avec les experts en sécurité de LayerZero et Unichain et suivent de près la situation. Nous vous tiendrons informés des dernières nouvelles, veuillez suivre les canaux officiels. »

Après l'incident, divers projets DeFi et agences de sécurité ont analysé les causes. L'analyse de D2 Finance a été largement citée dans la communauté — LayerZero Scan a marqué la contrepartie de cette source comme Kelp DAO, ce qui signifie que le message provenait du contrat de contrepartie déployé légalement par Kelp lui-même, et ce chemin avait déjà 308 enregistrements de nonce de message. Par conséquent, la cause fondamentale de cette attaque est « la compromission de la clé privée de la chaîne source ».

Steven Enamakel, développeur chez TinyHumans AI, a ajouté que ce contrat n'était sécurisé que par un ensemble de validateurs 1/1 (DVN), ce qui signifie qu'une seule transaction erronée du validateur suffisait à causer un problème.

Le pirate s'échappe via Aave, créant vraisemblablement des créances douteuses

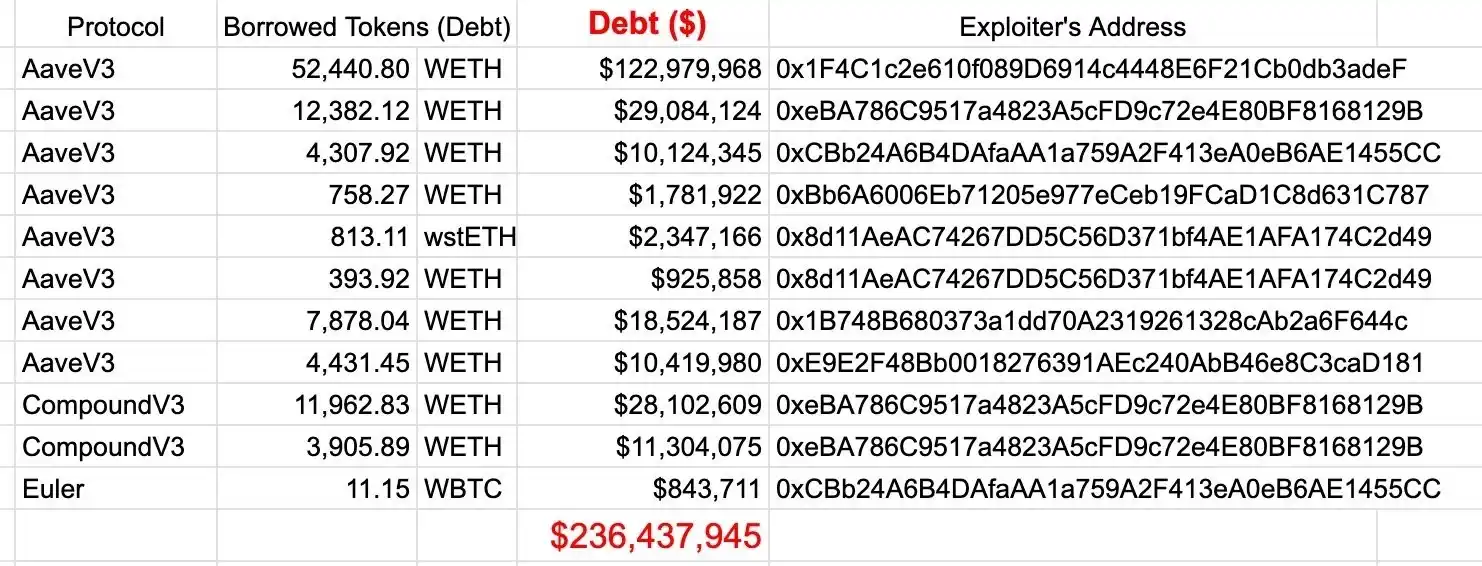

En raison de la liquidité limitée des transactions rsETH, la stratégie d'évasion choisie par le pirate a été de passer par des protocoles de prêt comme Aave, de mettre en gage les rsETH et d'emprunter des wETH plus liquides.

La surveillance de PeckShield Alert a montré qu'à 4h30 ce matin, l'adresse du pirate avait déposé les rsETH volés dans les protocoles de prêt Aave V3, Compound V3, Euler, etc., et avait emprunté une grande quantité de WETH, pour un total de dettes dépassant 236 millions de dollars — dont 196 millions de dollars sur la seule plateforme Aave, 39,4 millions de dollars sur Compound, et seulement 840 000 dollars sur Euler.

Après l'incident, Aave a immédiatement gelé le marché rsETH sur Aave V3 et V4. L'équipe a ensuite publié une déclaration officielle sur X : « Les contrats Aave n'ont pas été attaqués, cette attaque est liée à rsETH. Le gel de rsETH vise à empêcher de nouveaux dépôts et emprunts gagés sur rsETH pendant l'évaluation de la situation. Nous examinons les informations sur les emprunts rsETH sur Aave après l'attaque et partagerons plus de détails dès que possible. »

Peu après la déclaration initiale, Aave a mis à jour la publication, ajoutant à la fin : « Si le protocole accumule des créances douteuses à la suite de cet incident, nous explorerons des moyens de combler le déficit. »

Au moment de la rédaction, le montant exact des créances douteuses causées par cet incident n'est pas clair.

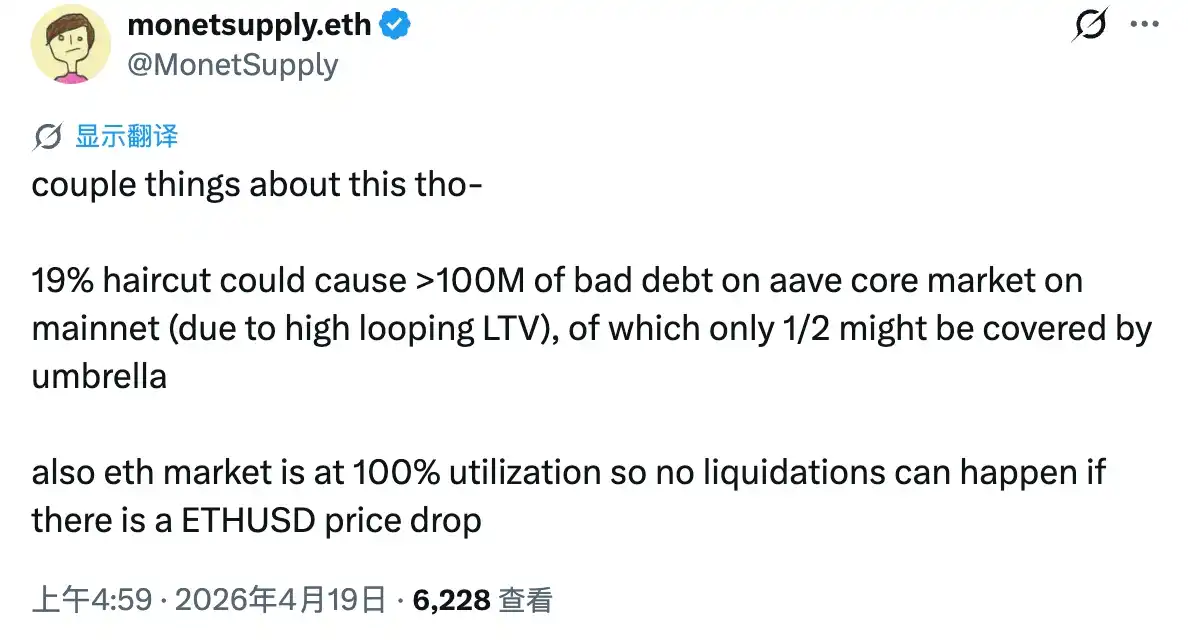

monetsupply.eth, responsable de la stratégie de Spark, concurrent direct d'Aave, a déclaré que si le rsETH subissait une décote de 19 % (le montant volé représentant 19 % de l'offre totale de rsETH), Aave pourrait générer plus de 100 millions de dollars de créances douteuses en raison des emprunts circulaires à effet de levier élevé.

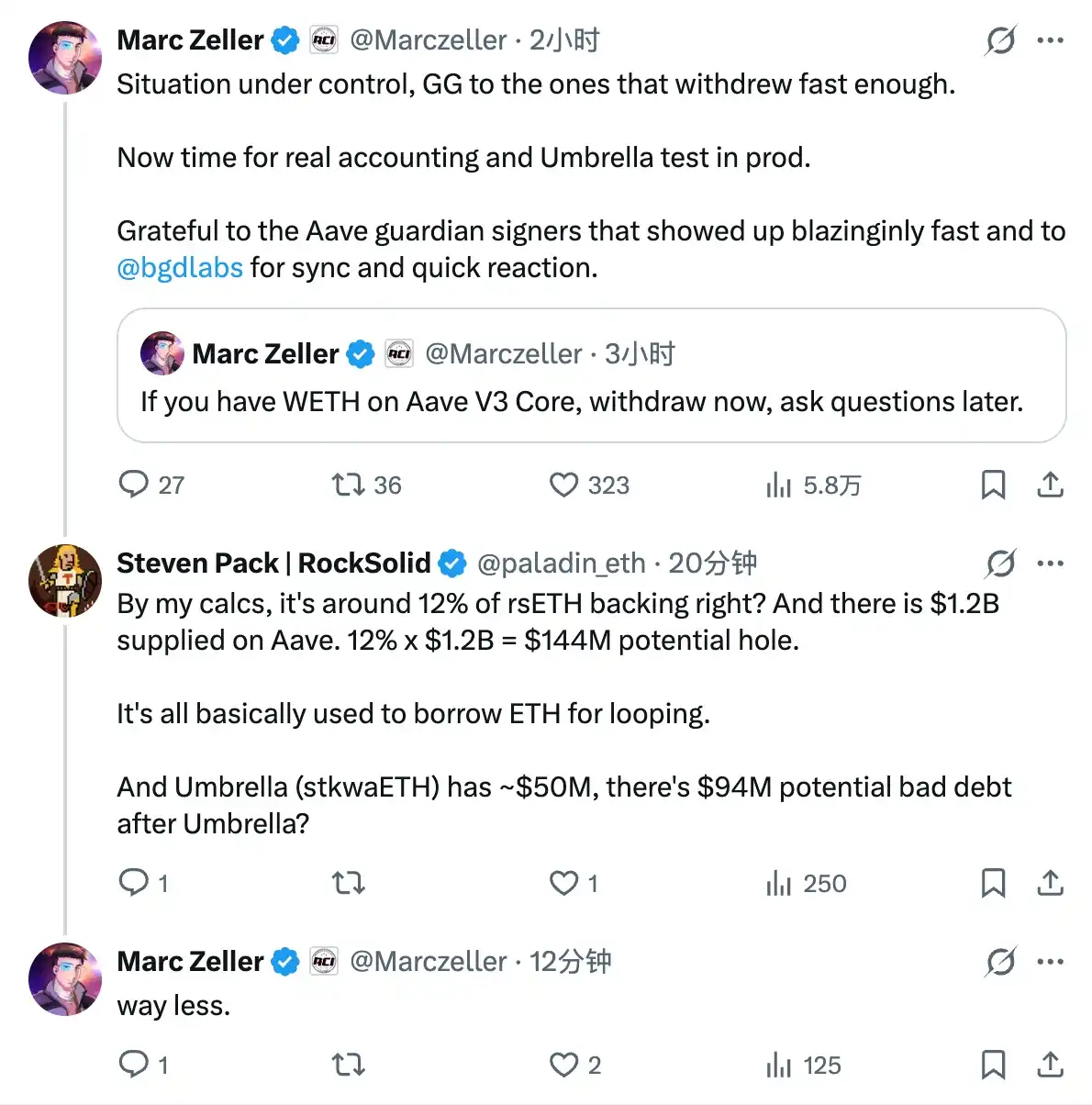

Cependant, Marc Zeller, fondateur d'Aave Chan Initiative (ACI), un groupe de gouvernance représentatif de l'écosystème Aave (qui a annoncé qu'il quitterait Aave en juillet en raison de divergences de gouvernance), a exprimé un point de vue différent. Zeller, qui avait initialement conseillé aux utilisateurs de retirer rapidement les WETH d'Aave V3 pour éviter des pertes, et confirmé que les marchés USDC et USDT sur Aave n'étaient pas affectés, a répondu à un autre utilisateur spéculant sur des « créances douteuses pouvant atteindre des centaines de millions » en disant : « Bien inférieur à ce chiffre. »

Mais Marc Zeller a également mentionné qu'il était temps de tester Umbrella en conditions réelles. Umbrella est le module de sécurité automatique d'Aave, essentiellement un pool de fonds pour faire face aux créances douteuses. Les utilisateurs peuvent y déposer des actifs pour obtenir des incitations plus élevées, mais en cas de créances douteuses sur le protocole, ce pool doit également assumer les pertes potentielles.

Les données du protocole Aave montrent que Umbrella dispose actuellement d'environ 50 millions de dollars de WETH pour faire face aux créances douteuses potentielles de cet incident, mais on ne sait pas encore si cela suffira à combler le trou.

Sous l'effet de cet incident, AAVE a chuté de près de 10 % à court terme, s'échangeant à 104,6 USDT au moment de la rédaction.

Un autre incident de sécurité de centaines de millions en avril

Ce n'est pas le premier incident de sécurité majeur ce mois-ci.

Dès le 1er avril, le protocole de trading de produits dérivés Drift Protocol sur Solana avait été attaqué, subissant des pertes atteignant 280 millions de dollars (voir « Une blague du 1er avril ? Drift Protocol victime de plus de 280 millions de dollars, potentiellement le deuxième plus grand vol DeFi de l'écosystème Solana »).

Après coup, Drift Protocol a directement rejeté la faute sur les « hackers nord-coréens », mais heureusement, Tether et d'autres institutions se sont engagés à injecter 147,5 millions de dollars pour indemniser les utilisateurs, leur offrant un espoir de compensation.

À peine quelques semaines plus tard, un autre piratage de plus grande ampleur éclate. Comment celui-ci va-t-il se terminer ?

Y a-t-il encore des endroits sûrs dans le DeFi ?

Les problèmes de sécurité du DeFi s'aggravent.

D'un côté, des piratages continus, de l'autre, les menaces persistantes pour la sécurité posées par l'IA comme Mythos (voir « Interview d'Odaily avec Yu Xian : La fuite du nouveau modèle nucléaire d'Anthropic, comment affecte-t-elle l'attaque et la défense de la sécurité crypto ? »). Pour les utilisateurs DeFi, la réponse précédente était de concentrer les fonds vers des protocoles de tête, bien audités et de bonne réputation. Mais maintenant, même un protocole de premier plan comme Aave, que les petits investisseurs considéraient inconsciemment comme extrêmement sûr, est indirectement touché. Où les utilisateurs peuvent-ils encore déplacer leurs fonds ?

Personnellement, il n'est vraiment pas conseillé actuellement aux utilisateurs de laisser des fonds importants on-chain. Si nécessaire, assurez-vous de bien diversifier et isoler vos positions.

Au moment de la rédaction, de nombreux détails de cet incident restent flous. Odaily suivra l'évolution de la situation, restez à l'écoute.